Push‑2FA umgehen: Angriffe & Schutzmaßnahmen

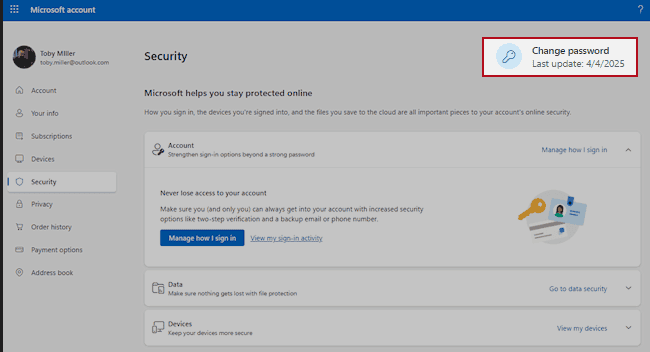

Push‑basierte 2FA ist sicherer als SMS, aber angreifbar (MFA‑Fatigue, Social Engineering, SIM‑Swap, Overlay, Malware). Nie ungefragte Anfragen bestätigen; Passkeys/HW‑Keys nutzen und SMS‑Fallback deaktivieren.