Mac Protector entfernen – Anleitung & Prävention

Schnellzugriff

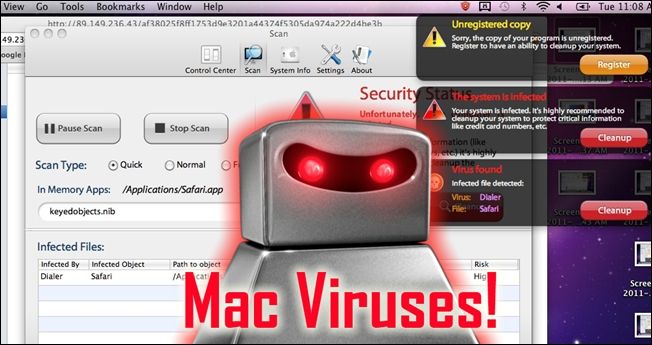

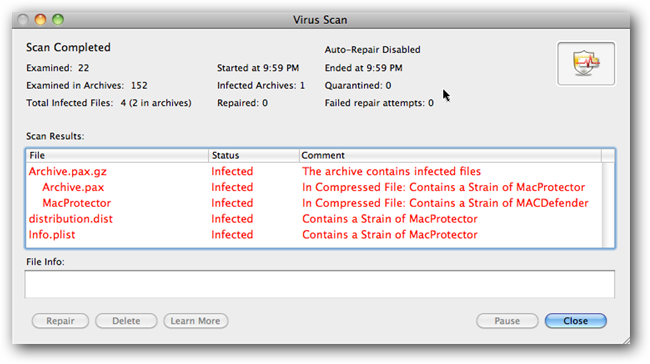

Screenshot-Übersicht einer Mac Protector‑Infektion

Entfernung von Mac Protector / Mac Defender

Wie Sie eine Infektion verhindern

Was ist Mac Protector?

Mac Protector ist keine legitime Apple‑Software. Es handelt sich um ein gefälschtes Antivirenprogramm (Fake AV) und Trojaner, das unter verschiedenen Namen auftreten kann: Apple Security Center, Apple Web Security, Mac Defender, Mac Protector und ähnliche Bezeichnungen. Kurzdefinition: Ein Fake AV zeigt falsche Warnungen an, fordert Zahlungen und versucht, sensible Daten zu erbeuten.

Wichtig: Diese Anleitung basiert auf realen Untersuchungen eines tatsächlichen Falls. Die Schritte sind praxisorientiert und gelten für klassische Mac‑Installationen von OS X jener Generation.

Screenshot‑Tour einer Mac Protector‑Infektion

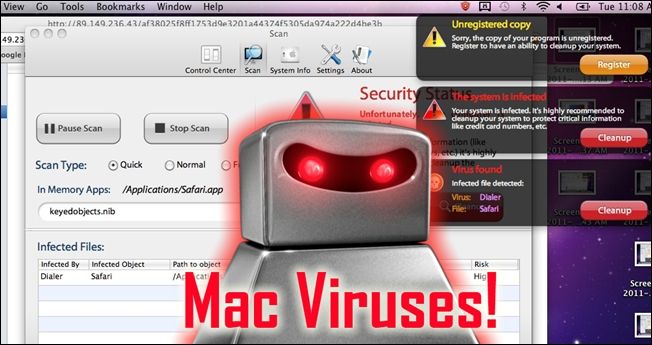

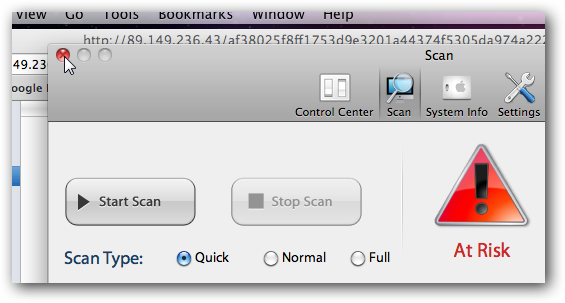

Die Infektion beginnt meist mit einer Weiterleitung auf eine bösartige Webseite, die einen OS‑X‑Popup simuliert. Das Ziel: Sie sollen auf „Remove all“ oder „Entfernen“ klicken, damit ein Installationspaket geladen wird.

Wenn Sie „Remove all“ klicken, startet der Download eines Installer‑Pakets.

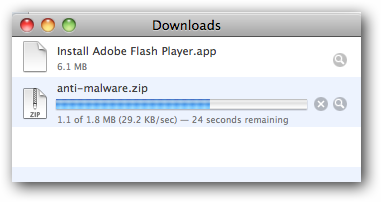

Der Download kann automatisch die Installationsroutine anstoßen. Bei aktuellen Systemen muss die Installation in der Regel noch manuell bestätigt werden. In manchen Umgebungen mit veralteten Einstellungen kann dies jedoch gefährlich automatisiert ablaufen.

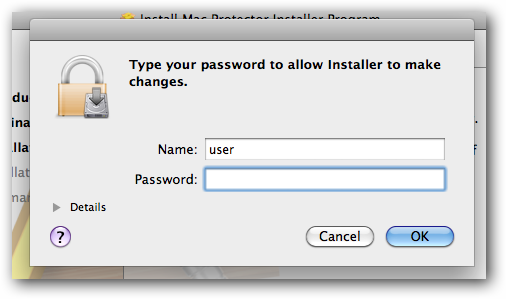

Der Installer fordert administrative Rechte an. Wenn Sie die Eingabe von Benutzername/Passwort sehen, brechen Sie ab, sofern Sie nicht ausdrücklich die Quelle prüfen konnten.

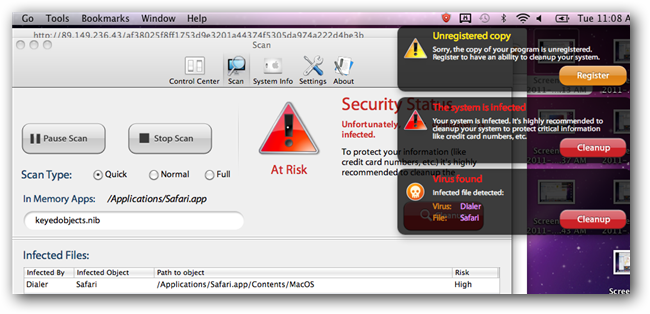

Nach der Installation erscheint oft ein neues Schild‑Symbol in der Menüleiste. Das Programm startet und simuliert das Laden von Signaturdatenbanken.

Anschließend bombardiert die Anwendung den Nutzer mit Fake‑Warnungen und Popups, die angebliche Infektionen melden.

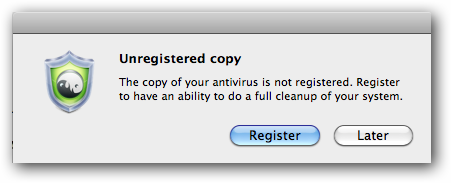

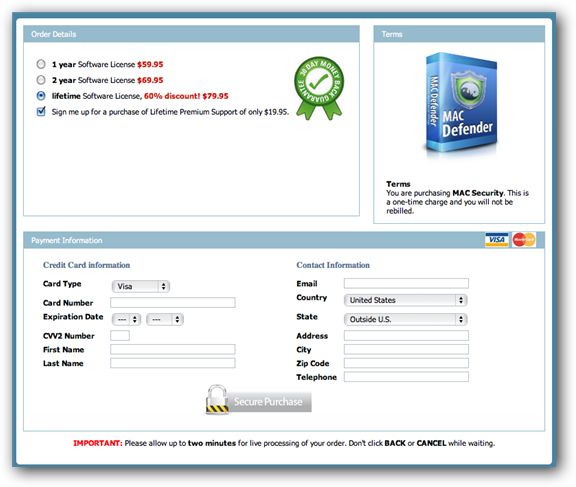

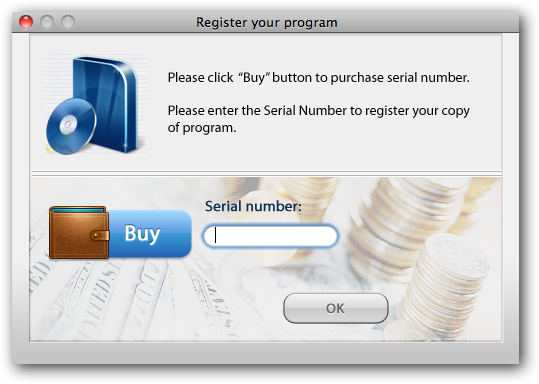

Wenn Sie auf „Cleanup“ oder eine Benachrichtigung klicken, fordert die Software eine Registrierung gegen Zahlung.

Auf der Zahlungsseite werden Kreditkartendaten verlangt. Tragen Sie niemals Zahlungsinformationen in ein solches Fenster ein.

Schließen Sie das Fenster, werden Sie oft zur Eingabe einer Seriennummer gedrängt.

Mac Protector entfernen — Schritt‑für‑Schritt (Playbook)

Hinweis: Führen Sie die Schritte in ruhiger Reihenfolge aus. Wenn Sie unsicher sind, kontaktieren Sie Ihre IT‑Abteilung.

Sofortmaßnahmen

- Schließen Sie alle sichtbaren Warnfenster mit cmd+Q oder dem Schließen‑Knopf.

- Trennen Sie nach Möglichkeit das Gerät vom Netzwerk (WLAN/Netzwerkkabel). Dadurch verhindern Sie weitere Kommunikation oder Datenexfiltration.

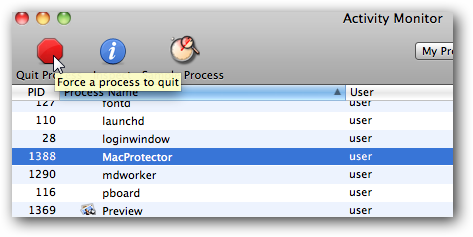

Prozesse beenden

- Öffnen Sie Finder → Programme → Dienstprogramme → Aktivitätsanzeige.

- Suchen Sie nach Prozessen mit Namen wie MacProtector, MacDefender, Apple Security Center oder ähnlichen.

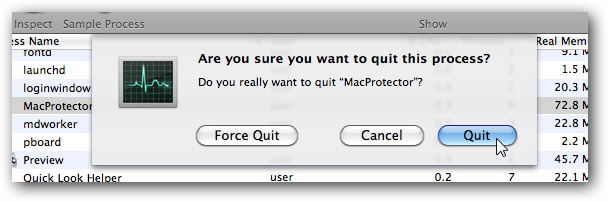

- Wählen Sie den Prozess und klicken Sie auf Beenden → Sofort beenden.

Bestätigen Sie das Beenden, wenn ein Dialog erscheint.

- Autostart entfernen

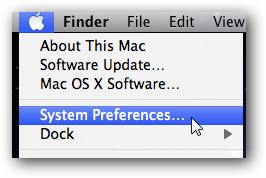

- Apple‑Menü → Systemeinstellungen → Benutzer & Gruppen.

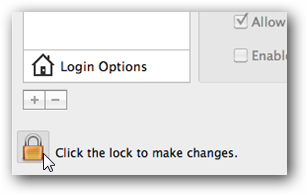

- Falls das Schloss gesperrt ist, klicken Sie es an und authentifizieren Sie sich mit einem Administrator‑Account.

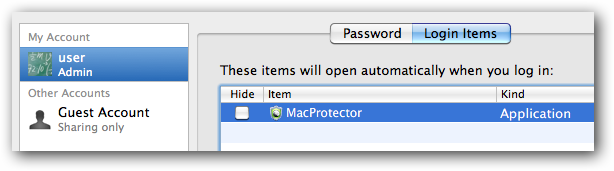

- Wählen Sie den betroffenen Benutzer → Anmeldeobjekte.

- Entfernen Sie den Eintrag MacProtector / MacDefender mit dem Minus (−).

- Anwendung löschen

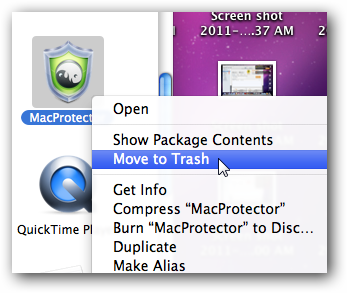

- Gehen Sie zu Programme und suchen Sie die MacProtector‑App.

- Ziehen Sie das Programm in den Papierkorb oder rechtsklicken → In den Papierkorb legen.

- Leeren Sie den Papierkorb.

Zusätzliche Dateirückstände entfernen

- Prüfen Sie folgende Pfade (benutzen Sie Finder→Gehe zu→Gehe zum Ordner):

- ~/Library/LaunchAgents

- /Library/LaunchDaemons

- ~/Library/Application Support

- /Library/Application Support

- Suchen Sie nach Dateien/Plist‑Einträgen mit Namen, die zu MacProtector/MacDefender passen, und verschieben Sie diese in den Papierkorb.

- Prüfen Sie folgende Pfade (benutzen Sie Finder→Gehe zu→Gehe zum Ordner):

Scannen und Überprüfen

- Starten Sie einen vollständigen Scan mit einer aktuellen Antiviren‑Software (z. B. Symantec, Malwarebytes für Mac u. a.).

- Prüfen Sie Browser‑Erweiterungen und entfernen Sie unbekannte Einträge.

Passwörter ändern

- Ändern Sie vorsorglich Passwörter für wichtige Konten (Apple ID, Banking, Mail).

- Aktivieren Sie Zwei‑Faktor‑Authentifizierung (2FA) wo möglich.

Monitoring

- Beobachten Sie das System die nächsten Tage auf ungewöhnliches Verhalten.

- Wenn sensible Daten übertragen wurden, informieren Sie die zuständige Stelle (Bank, IT‑Security, Datenschutzbeauftragten).

Wichtig: Wenn Kreditkarteninformationen eingegeben wurden, melden Sie den Fall sofort Ihrer Bank und überwachen Sie Kontoaktivitäten.

Entscheidungsbaum: Muss ich die Maschine offline nehmen?

flowchart TD

A[Popup meldet Infektion] --> B{Wurde Zahlungsinfo eingegeben?}

B -- Ja --> C[Maschine sofort offline nehmen und Bank informieren]

B -- Nein --> D{Ist System responsive?}

D -- Nein --> C

D -- Ja --> E[Prozesse beenden und Autostart entfernen]

E --> F[Scan mit Antivirus und Rückstände löschen]

F --> G[Passwörter ändern und Monitoring]Wann diese Schritte nicht genügen (Gegenbeispiele)

- Wenn der Trojaner Root‑Privilegien erlangt hat oder Systemdateien modifiziert wurden, reicht ein Entfernen der Anwendung nicht. In solchen Fällen ist die Wiederherstellung aus einem sauberen Backup oder eine Neuinstallation sicherer.

- Wenn Kreditkarten‑ oder Login‑Daten kompromittiert wurden, müssen externe Stellen (Banken, Dienstanbieter) aktiv werden; lokale Bereinigung alleine ist nicht ausreichend.

Vorbeugung: Wie Sie eine Infektion vermeiden

Allgemeine Maßnahmen

- Surfen mit Vorsicht: Klicken Sie nicht unüberlegt auf Popups oder Warnungen. Gute Seiten erzeugen keine abrupten Download‑Dialoge, die eine Zahlung erzwingen.

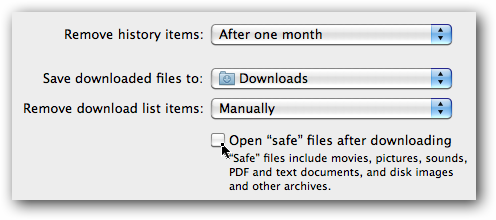

- Deaktivieren Sie in Safari die Option „Sichere Dateien nach dem Laden öffnen“ (Safari → Einstellungen → Allgemein → Häkchen entfernen).

- Nutzen Sie eine aktuelle Antivirus‑Lösung und halten Sie Definitionsdateien aktuell.

- Halten Sie macOS und installierte Software aktuell mit Sicherheitsupdates.

- Verwenden Sie Standard‑Accounts im Alltag; Administratorrechte nur für Installationen.

- Installieren Sie Browser‑Erweiterungen und Plugins nur aus vertrauenswürdigen Quellen.

Technische Härtung für IT‑Admins

- Blockieren Sie bekannte bösartige Domains/URLs auf Netzwerkgateways.

- Setzen Sie Content‑Filtering und Web‑Proxy mit Malware‑Scanning ein.

- Durchsetzen von Endpoint‑Protection‑Lösungen und regelmäßige Malware‑Scans.

- Zentralisiertes Patch‑Management und eingeschränkte Installationsrechte.

Checklisten

End‑User Checkliste

- Keine Zahlungsdaten in unbekannten Popups eingeben

- Popups sofort schließen, nicht bestätigen

- Downloads nur von offiziellen Websites

- Safari: automatische Öffnung von sicheren Dateien deaktivieren

IT‑Administrator Checkliste

- Maschine isolieren, wenn Daten kompromittiert sind

- Prozesse beenden, Autostart prüfen

- Vollständiger Malware‑Scan durchführen

- Registry/LaunchDaemons auf Rückstände prüfen

- Benutzer informieren und Passwortwechsel anstoßen

Incident‑Runbook (Kurzversion)

- Detection: Meldung durch Anwender oder Antivirus.

- Containment: Gerät offline nehmen, Nutzer isolieren.

- Eradication: Prozess beenden, Autostart entfernen, App löschen, Rückstände löschen.

- Recovery: Systemscan, Passwörter ändern, Monitoring.

- Lessons Learned: Ursache analysieren, Policies/Rules aktualisieren.

Kurze Glossar‑Zeile

- Fake AV: Gefälschte Sicherheitssoftware, die Benutzer täuscht, um Geld oder Daten zu stehlen.

- LaunchAgent / LaunchDaemon: macOS‑Mechanismen zum automatischen Starten von Programmen.

Zusätzliche Hinweise zur Privatsphäre

Wenn personenbezogene Daten betroffen sein könnten, prüfen Sie die Pflicht zur Meldung an Datenschutzbehörden gemäß lokaler Gesetzgebung. Informieren Sie Betroffene nur nach Rücksprache mit Datenschutz oder Rechtsabteilung.

Testfälle zur Validierung der Bereinigung

- Nach Entfernung startet das System ohne Popups oder unaufgeforderte Netzwerkverbindungen.

- Kein Autostart‑Eintrag mehr für MacProtector in Benutzer & Gruppen.

- Antivirus‑Scan meldet keine Erkennung mehr.

- Keine unbekannten LaunchDaemons/LaunchAgents vorhanden.

Alternative Ansätze

- Wiederherstellung aus einem sauberen Backup: Wenn vorhanden, ist das oft die schnellste und sicherste Methode.

- Neuinstallation: Bei Verdacht auf tiefergehende Kompromittierung ist die Neuinstallation des Systems die robusteste Lösung.

Abschlusszusammenfassung

Mac Protector ist ein klassisches Beispiel für Fake AV auf macOS. Entfernen Sie zuerst Prozesse und Autostart‑Einträge, löschen Sie die Anwendung und prüfen Sie Systempfade auf Rückstände. Scannen Sie mit aktueller Antiviren‑Software, ändern Sie kritische Passwörter und beobachten Sie das System. Prävention durch Aktualisierung, eingeschränkte Rechte und Bedieneraufklärung reduziert das Risiko erheblich.

Wichtiger Tipp: Bei Unsicherheit Arbeit stoppen, IT informieren und das Gerät isolieren.

Haben Sie eine Infektion beobachtet? Teilen Sie Ihre Erfahrungen, damit andere Anwender lernen können.

Ähnliche Materialien

Podman auf Debian 11 installieren und nutzen

Apt-Pinning: Kurze Einführung für Debian

FSR 4 in jedem Spiel mit OptiScaler

DansGuardian + Squid (NTLM) auf Debian Etch installieren

App-Installationsfehler auf SD-Karte (Error -18) beheben