winvnc.exe — что это и как безопасно отключить

Что такое winvnc.exe

winvnc.exe — исполняемый файл сервера VNC (Virtual Network Computing) для Windows. Он позволяет управлять рабочим столом удалённо через сеть или интернет. Процесс запускается, когда на компьютере установлено ПО, например UltraVNC или другие реализации VNC.

Определение: VNC — протокол удалённого доступа, который передаёт изображение экрана и ввод (клавиатура/мышь) между хостом и клиентом.

Ключевые свойства:

- Работает как фоновый сервис или приложение.

- Общается по сетевым портам (обычно 5900 + номер дисплея).

- Может запускаться автоматически при старте Windows.

Важно: сам по себе winvnc.exe — стандартный системный процесс для VNC-серверов и не вредоносный. Однако вредоносные программы могут маскироваться под именем winvnc.exe, поэтому стоит проверять подпись и местоположение файла.

Когда winvnc.exe безопасен, а когда нет

Когда безопасно:

- Вы сознательно установили VNC-сервер (UltraVNC, RealVNC и т. п.).

- Файл находится в папке программы (обычно C:\Program Files…).

- Цифровая подпись принадлежит известному издателю.

Когда стоит насторожиться:

- Процесс запускается без вашего ведома.

- Файл находится в системных папках Windows (кроме папки установленной программы) или в %Temp%.

- Высокая нагрузка CPU/сети, подозрительные исходящие соединения.

Быстрые способы завершить winvnc.exe

Завершение процесса в Диспетчере задач

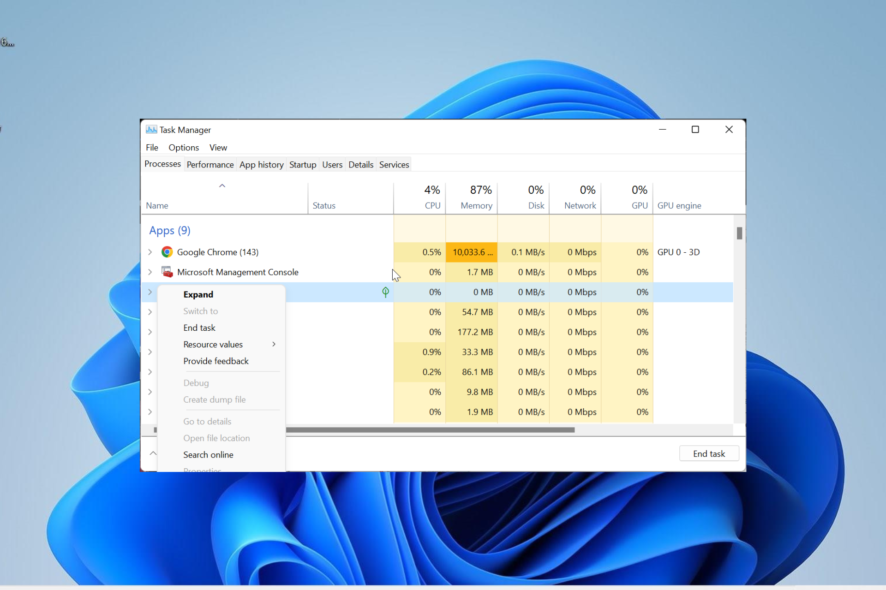

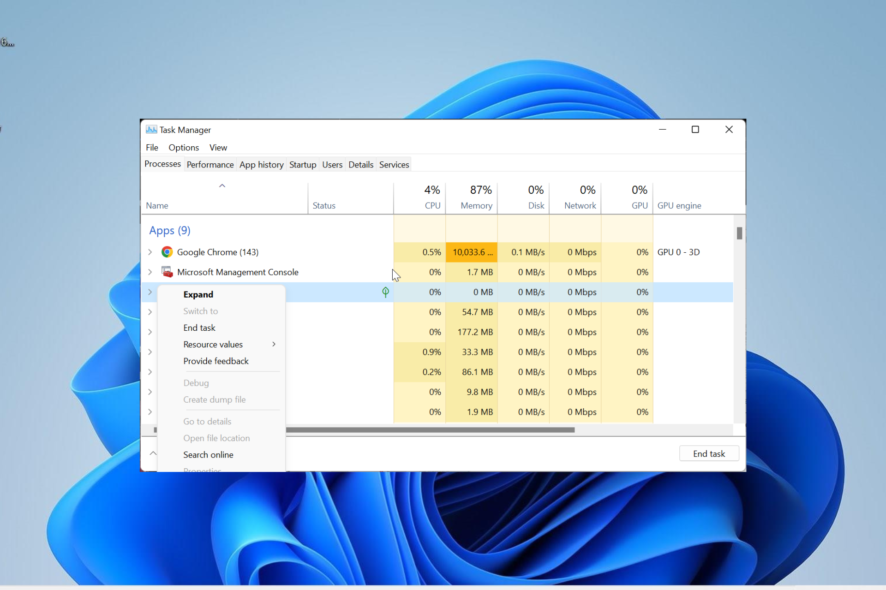

- Нажмите клавишу Windows + X и выберите Диспетчер задач.

- На вкладке «Процессы» найдите winvnc.exe, правой кнопкой мыши выберите Завершить задачу.

- Перезагрузите ПК.

Примечание: если запущено несколько экземпляров, закройте все. Это временно остановит работу VNC-сервера, но не удалит программу и не предотвратит автозапуск.

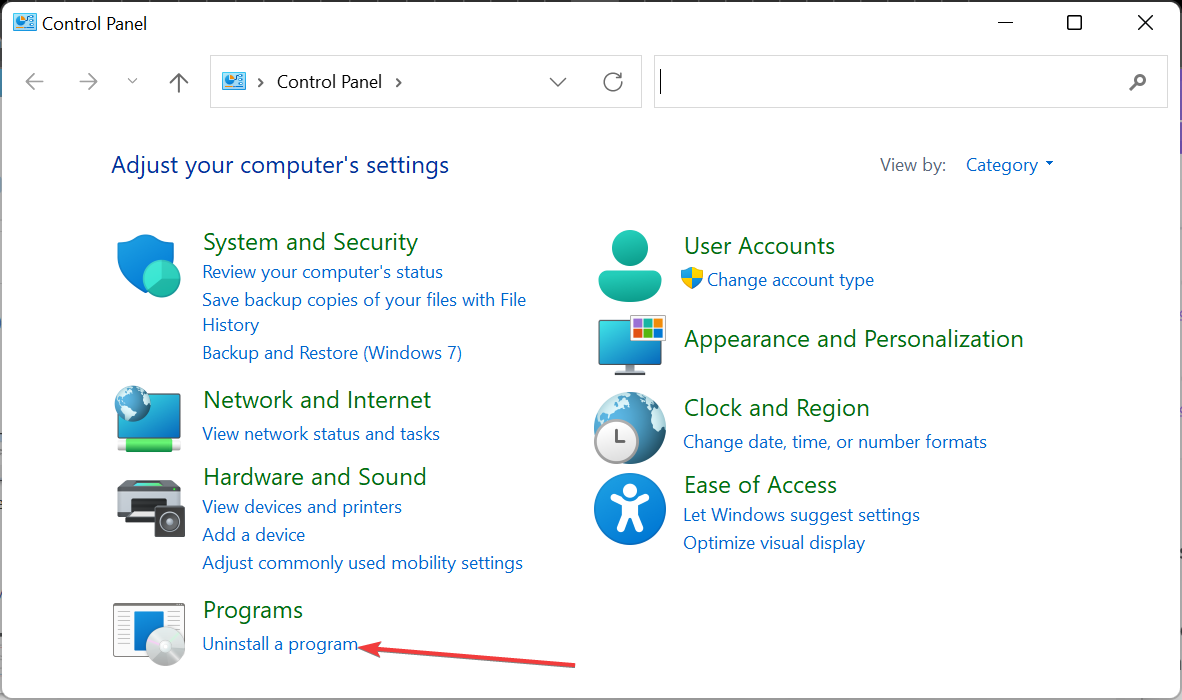

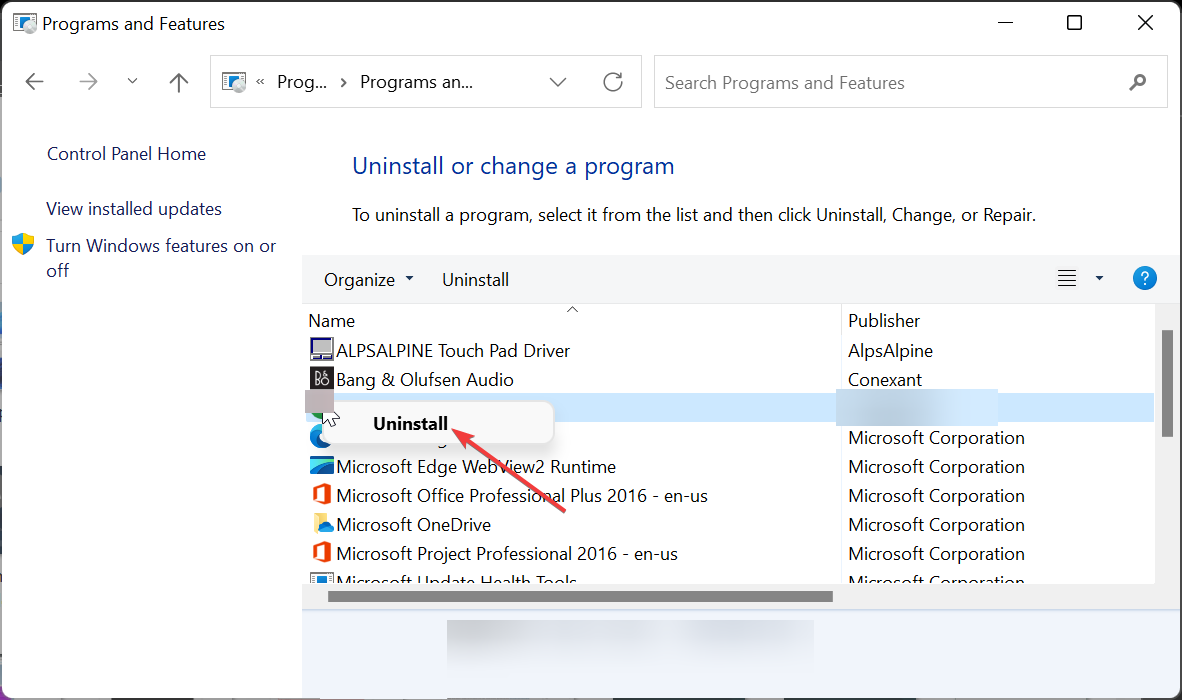

Удаление VNC-программы через Панель управления

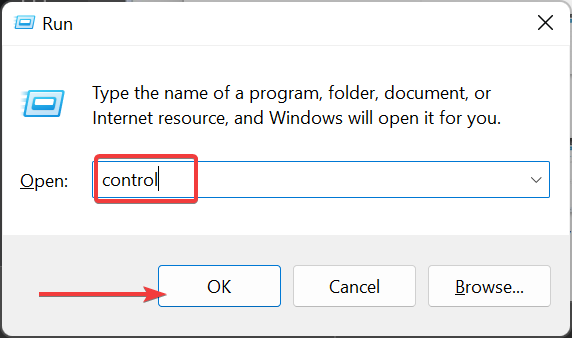

- Нажмите клавишу Windows + R, введите control и нажмите OK.

- Выберите «Удаление программы» в разделе Программы.

- Найдите установленный VNC-клиент/сервер, правой кнопкой мыши выберите Удалить и следуйте инструкциям.

Удаление ПО предотвратит повторный запуск процесса.

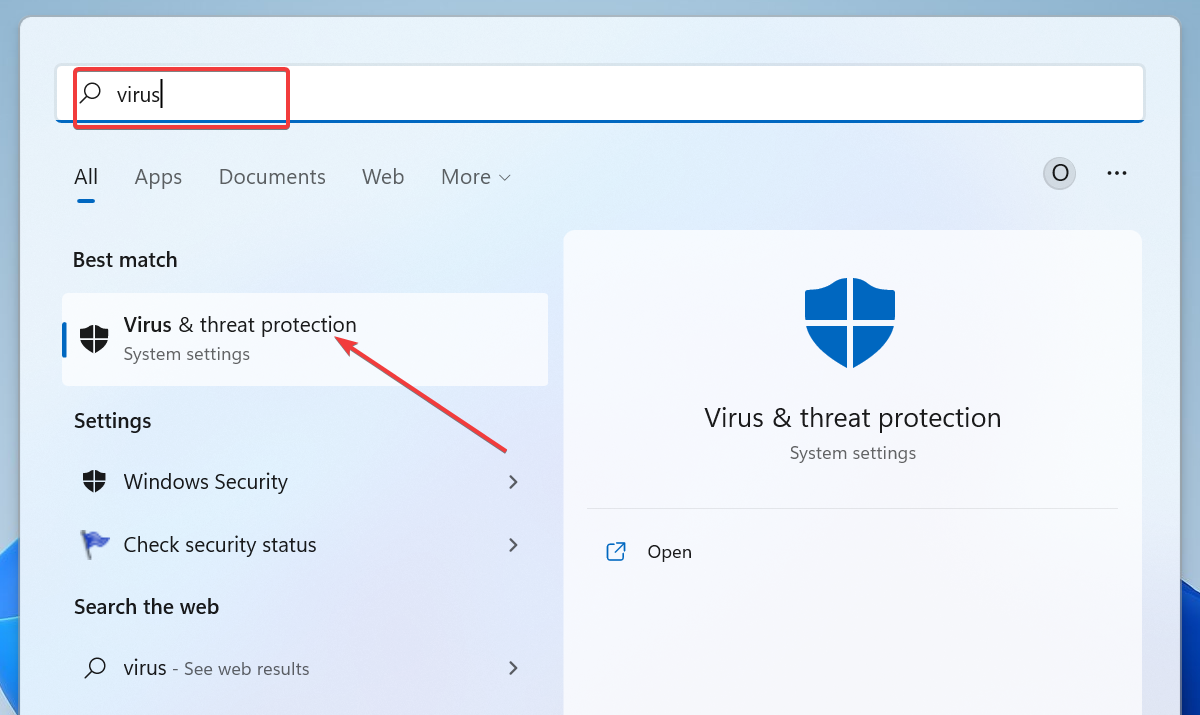

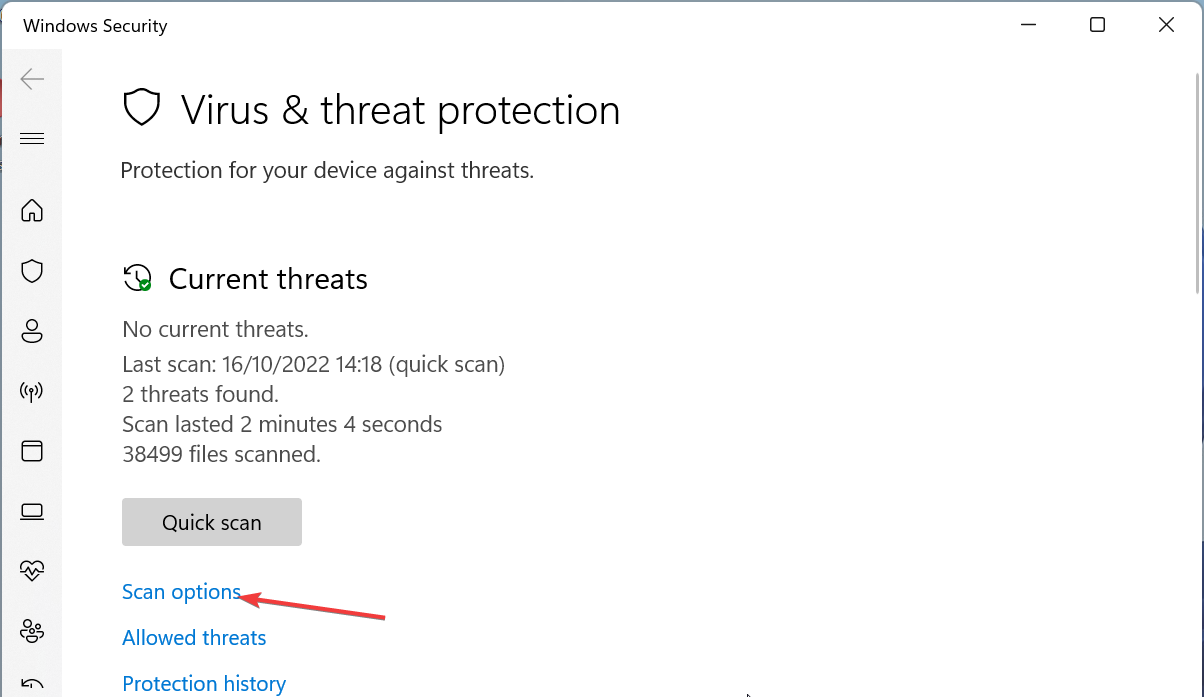

Сканирование на вредоносное ПО

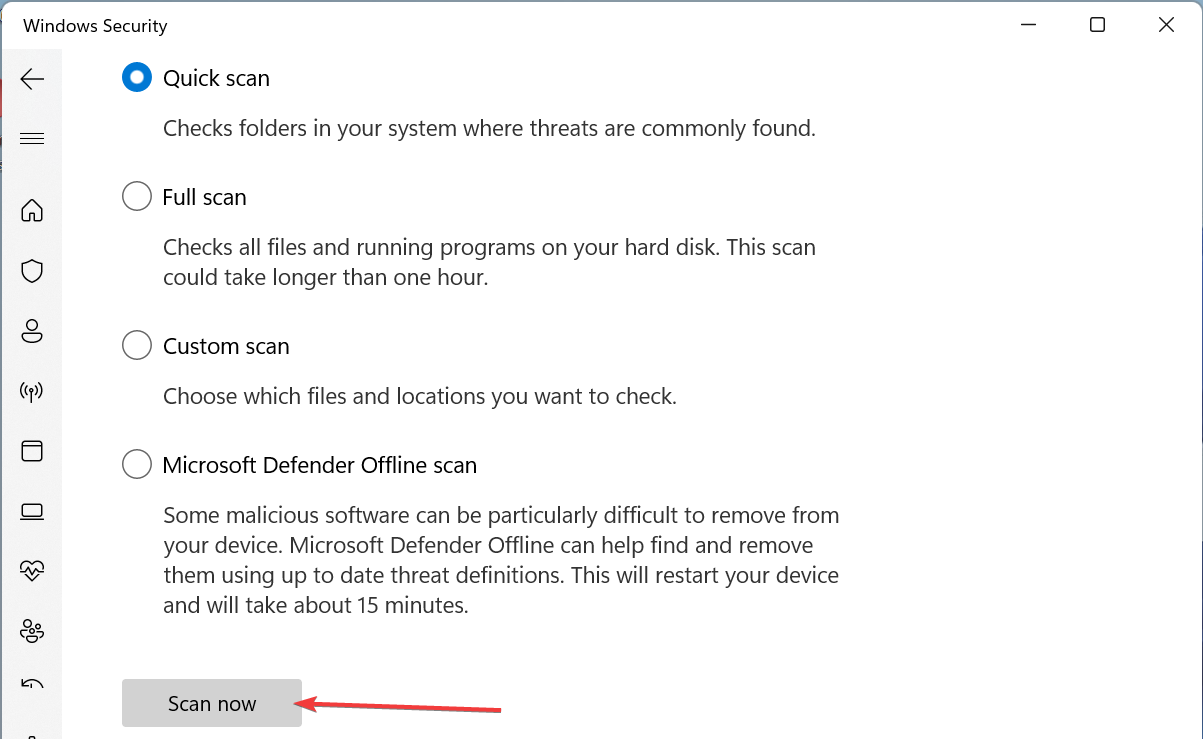

- Нажмите клавишу Windows + S, введите вирус и откройте Защитник Windows — Защита от вирусов и угроз или ваш антивирус.

- Перейдите в раздел Параметры сканирования или Scan options.

- Выберите полное сканирование и нажмите Сканировать сейчас.

Полное сканирование поможет обнаружить скрытые «трояны», которые маскируются под winvnc.exe.

Восстановление системы

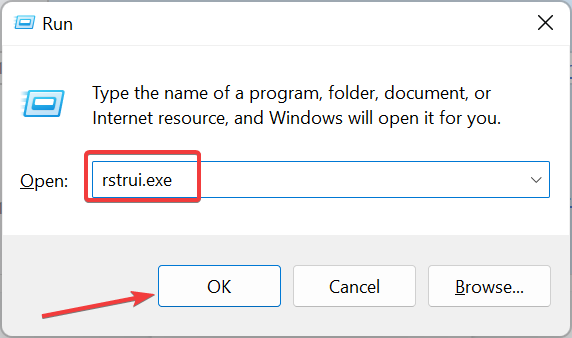

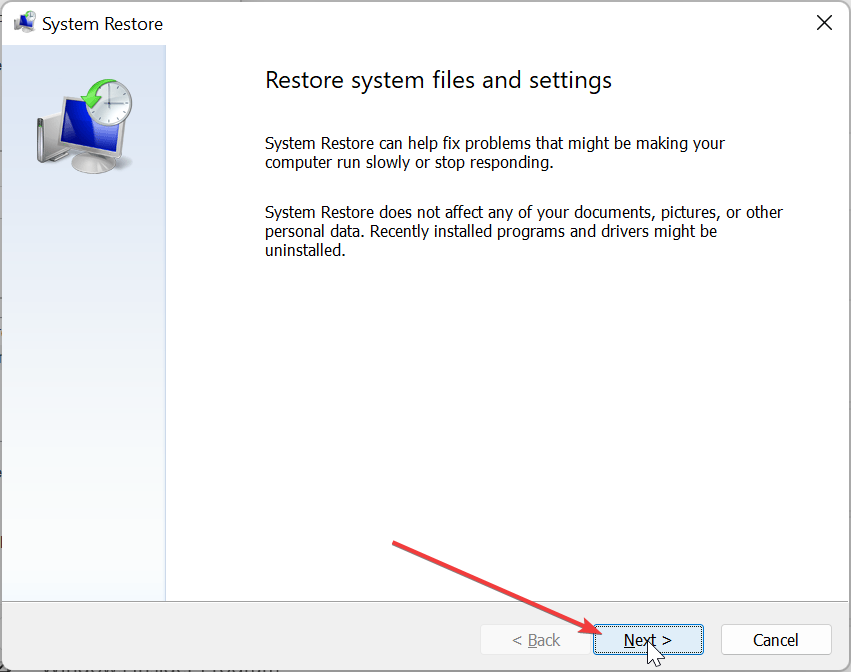

- Нажмите клавишу Windows + R, введите rstrui.exe и нажмите OK.

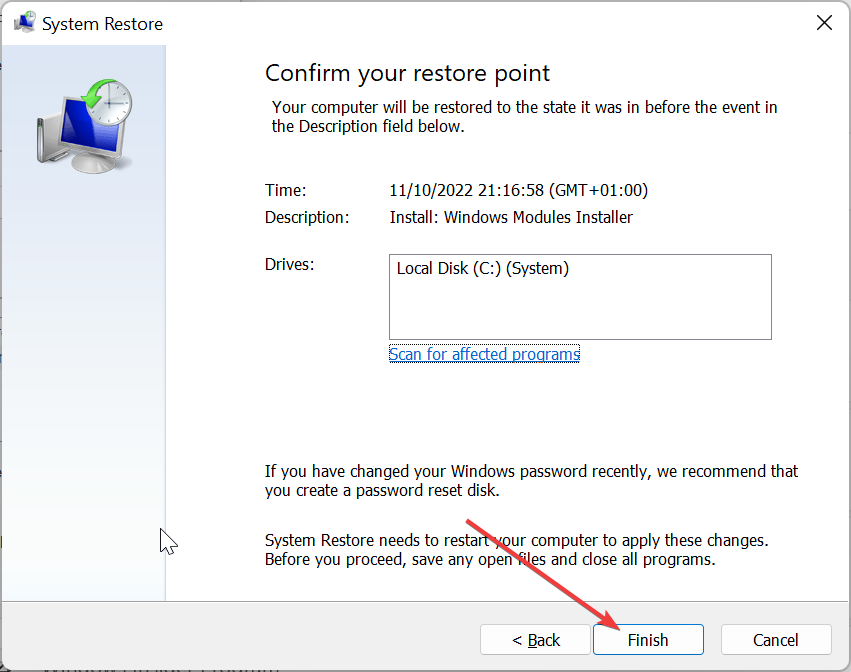

- Нажмите Далее, выберите точку восстановления и следуйте инструкциям.

- Подтвердите и дождитесь завершения процесса.

Восстановление откатит системные изменения, которые могли привести к нежелательной активности winvnc.exe.

Дополнительные проверки для администраторов и продвинутых пользователей

Проверка местоположения файла и цифровой подписи

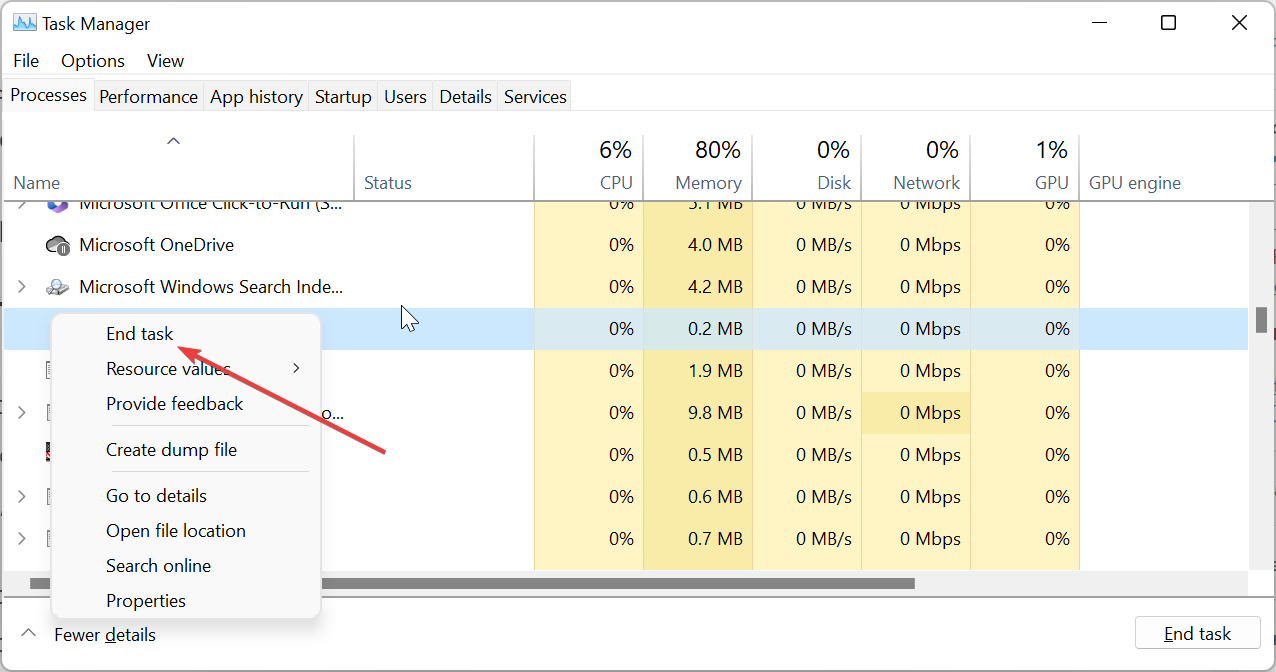

- Откройте Диспетчер задач → правой кнопкой по процессу → Открыть расположение файла. Если файл не в каталоге установленной VNC-программы — это повод для проверки.

- Правой кнопкой по файлу → Свойства → Цифровые подписи. Подпись должна совпадать с издателем ПО (например, RealVNC, UltraVNC).

Критерий приёмки: файл в папке программы и подписан доверенным издателем.

Поиск сетевых подключений и прослушиваемых портов

- Запустите Командную строку от имени администратора и выполните:

netstat -ano | findstr :5900Это покажет процессы, которые слушают порт 5900 (стандартный VNC-порт). Сопоставьте PID с Диспетчером задач.

Отключение автозапуска и службы

- msconfig: клавиша Windows + R → msconfig → вкладка «Автозагрузка» (в новых версиях Windows открывает Диспетчер задач) и отключите элементы, связанные с VNC.

- services.msc: найдите службу VNC (например, UltraVNC Service) и установите тип запуска «Отключено» или остановите службу.

Использование Autoruns (Sysinternals)

- Autoruns показывает все автозагрузки, драйверы и службы. Это поможет найти скрытые записи автозапуска, которые не видны в msconfig.

Альтернативы VNC и когда их использовать

- RDP (Удалённый рабочий стол Windows) — лучше в локальной сети и при работе с Windows-to-Windows.

- TeamViewer/AnyDesk — удобны для быстрой поддержки и имеют шифрование и удобную аутентификацию.

- SSH + X11 / RDP через VPN — когда важна безопасность и ограничение доступа.

Выбор зависит от требований безопасности, производительности и совместимости.

Когда предложенные методы могут не сработать

- Если вредоносный модуль глубоко внедрён в систему (rootkit), простой удалённый инструмент не остановит его — потребуется загрузка с внешнего носителя и антивирусный сканер вне ОС.

- Если winvnc.exe запускается из драйвера или через запланированные задания, его нужно удалять через соответствующие подсистемы (Task Scheduler, драйверы).

Контрпример: если процесс — часть легитимного ПО, но требуется его временно отключить — достаточно остановить службу, а не удалять файлы.

Мини-методология: быстрый план действий (SOP)

- Оцените: обнаружили winvnc.exe в процессах? Определите PID и расположение файла.

- Подтвердите: проверьте цифровую подпись и издателя.

- Блокировка сети: временно заблокируйте порт 5900 в брандмауэре, чтобы предотвратить удалённый доступ.

- Устранение: завершите процесс, удалите программу или отключите службу.

- Проверка: выполните полное антивирусное сканирование и повторную проверку сетевых соединений.

- Восстановление: если нужно — восстановите систему до стабильной точки.

Чек-лист для разных ролей

Для обычного пользователя:

- Закрыть процесс через Диспетчер задач.

- Удалить VNC-программу через Панель управления.

- Выполнить полное сканирование антивирусом.

Для системного администратора:

- Проверить цифровые подписи и расположение файлов.

- Проверить netstat и журнал брандмауэра.

- Удалить записи автозапуска (Autoruns), остановить службу, заблокировать порты на межсетевом экране.

- При подозрении на rootkit — проводить сканирование с внешнего загрузочного носителя.

Безопасность и приватность

- Не удаляйте или не убивайте процессы без понимания их роли в инфраструктуре — вы можете потерять удалённый доступ к серверу.

- Ограничьте доступ к VNC через VPN и сильную аутентификацию.

- Логи соединений и записи брандмауэра помогут восстановить, кто и когда подключался.

Мерmaid-диаграмма принятия решения

flowchart TD

A[Обнаружен winvnc.exe] --> B{Вы устанавливали VNC?}

B -- Да --> C[Проверить цифровую подпись и расположение]

B -- Нет --> D[Остановить процесс и заблокировать порт]

C --> E{Подпись верна?}

E -- Да --> F[Если не нужен: удалить ПО и отключить автозапуск]

E -- Нет --> G[Полное сканирование и проверка системой]

D --> G

G --> H[При подозрении: восстановление/скан с загрузочного носителя]Краткая терминология

- VNC — протокол удалённого доступа к рабочему столу.

- PID — идентификатор процесса в системе.

- Autoruns — инструмент для управления автозапуском от Sysinternals.

Критерии приёмки

- Процесс winvnc.exe либо удалён, либо находится в каталоге доверенной программы и подписан издателем.

- Нет неожиданных прослушиваемых портов (5900 и т. п.).

- Антивирус не обнаруживает угроз.

Заключение

winvnc.exe — полезный процесс для организованного удалённого доступа, но при неожиданном появлении требует проверки. Используйте описанные шаги для безопасного завершения процесса, удаления ПО или диагностики возможного вредоносного вмешательства. Если вы сомневаетесь, сначала ограничьте доступ (брандмауэр, блокировка портов) и выполните полное сканирование.

Если вам помогла одна из перечисленных процедур, напишите, какая именно — это поможет другим.

Дополнительно: если хотите подробную инструкцию по процессу makecab.exe, посмотрите нашу отдельную статью.

Похожие материалы

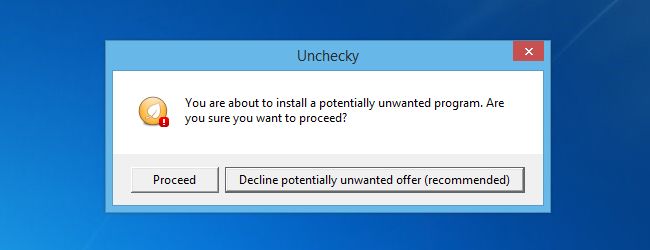

Как избежать установки мусорного ПО — Unchecky

Голосовые и видеозвонки в Telegram

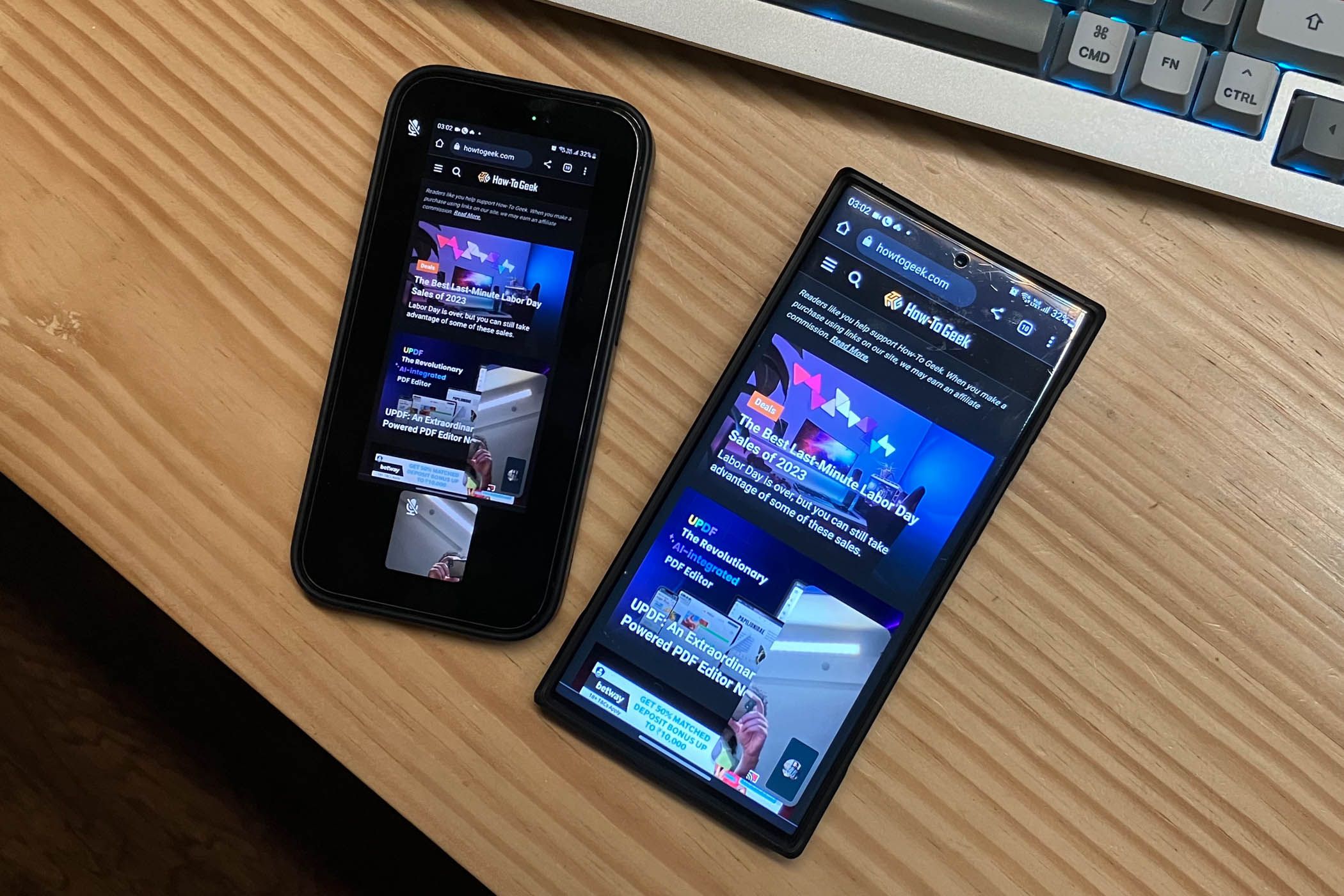

Как показывать экран в WhatsApp — Android и iPhone

Как помечать важные сообщения в Google Messages

Как добавить AVI кодек в Windows Media Player