Как распознать поддельные «очистители системы» и фальшивые антивирусы

Изображение: фальшивое рекламное окно с предложением «очистить» компьютер

Ведение понятия: «системный очиститель» — программа, которая обещает удалить мусорные файлы и оптимизировать работу ОС; «ложный антивирус» — приложение, выдающее себя за защиту, но вводящее в заблуждение или устанавливающее вредоносные модули.

Важно: этот материал помогает распознавать мошеннические практики и снижать риск установки нежелательного ПО. Он не заменяет профессиональную помощь в сложных случаях заражения.

Почему стоит беспокоиться

Многие компании выпускают качеальные инструменты для обслуживания и защиты компьютера. Но существуют и разработчики, которые ради прибыли используют агрессивный маркетинг, вводят пользователей в заблуждение и иногда сами распространяют вредоносное ПО. Такие продукты могут:

- ложно выявлять проблемы и требовать плату за их устранение;

- замедлять систему и усложнять её поддержку;

- устанавливать дополнительные нежелательные модули или трояны;

- обманывать, подсовывая «премиум»-функции, которые уже реализованы в ОС.

Ниже — подробное руководство по распознаванию и удалению таких программ, а также практические методики профилактики.

Что такое поддельные системные очистители и как они работают

Поддельные системные очистители убеждают пользователя, что его компьютер перегружен проблемами. Веб‑страницы и окна приложений используют приём «нагнетания» — запугивание, чтобы заставить купить лицензию или подписку. Вот типичные приёмы:

- преувеличенные списки «ошибок» и «опасностей»;

- обещания «всё‑в‑одном» (16 в 1, всё бесплатно и т. п.);

- предложения сделать вещи, которые операционная система уже умеет делать;

- большие скидки от «рекомендованной цены», превышающей реальную стоимость продуктов на рынке.

Пример: MacKeeper исторически рекламировал набор функций и «оценочную стоимость» в сотни долларов, но многие из этих функций уже встроены в macOS или доступны бесплатно. Это типичный маркер сомнительных продуктов.

Изображение: фрагмент рекламного блока с коротким списком «функций» — наглядный пример неясного копирайтинга

Как проверить, есть ли функция в вашей ОС

Многие обещания «очистителей» повторяют возможности системы. Проверьте встроенные инструменты перед покупкой:

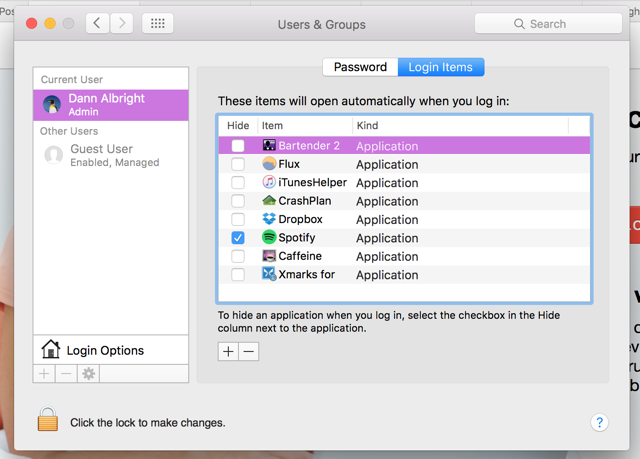

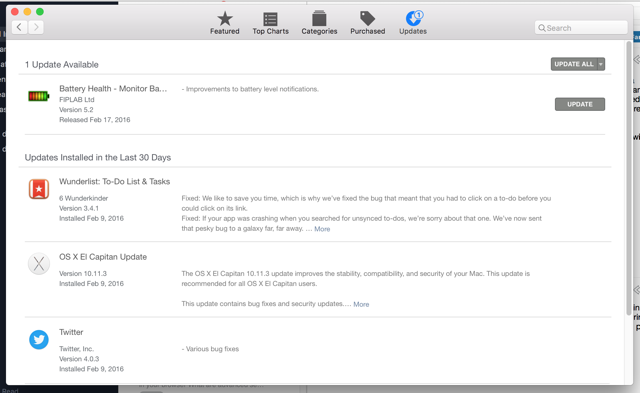

- macOS: «Элементы входа» (Login Items), «Обновления программ» через App Store, Time Machine для резервного копирования;

- Windows: «Автозагрузка» в Диспетчере задач, Центр обновления Windows, «Восстановление системы» и встроенный Защитник Windows (Windows Defender);

- Linux: менеджеры пакетов и CRON/службы автозапуска, инструменты дистрибутива для обновлений и резервного копирования.

Изображение: системные элементы входа macOS — пример встроенной функции управления автозапуском

Изображение: уведомления об обновлениях в App Store — пример встроенной системы обновлений

Если функция уже есть, вопрос покупки сомнителен.

Признаки поддельных системных очистителей

Ищите эти маркеры:

- неясный или противоречивый копирайт (преувеличения, плохая верстка, орфографические ошибки);

- «всё в одном» — слишком много несвязанных функций;

- оценочная «реальная стоимость» и «огромная скидка» без прозрачного объяснения;

- агрессивные pop-up‑окна и фальшивые системные предупреждения;

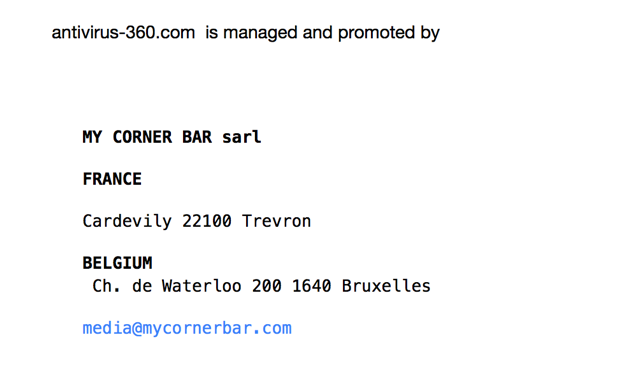

- отсутствие или слабая репутация разработчика; контактные данные выглядят странно.

Если вы видите перечисленные признаки, лучше воздержаться от загрузки.

Как распознать фальшивые антивирусы

Фальшивые антивирусы устраивают более тонкие атаки. Они могут:

- имитировать сканирование и показывать «инфицированные файлы»;

- требовать оплату для удаления «угроз»;

- маскировать установку вредоносных модулей под видом «защитных компонентов»;

- распространяться через трояны, совместные установки или вредоносные сайты.

Пример страниц с плохим копирайтом и непроверенной репутацией — очевидный сигнал:

Изображение: пример сайта с плохой версткой и орфографическими ошибками, характерный для мошеннических предложений

Обратите внимание на ошибки в тексте, странные фразы и нелогичные утверждения. Это не гарантирует мошенничество, но существенно повышает риск.

Изображение: страница контактов сомнительного проекта — название компании вызывает недоверие

Практические правила перед загрузкой ПО

- Скачивайте только с официального сайта разработчика или из доверенного магазина приложений (App Store, Microsoft Store, магазины Linux‑дистрибутивов).

- Если файл предлагается на стороннем портале загрузок (Download.com, Softonic и т. п.), ищите оригинал у производителя.

- Читайте отзывы в нескольких источниках. Особое внимание — детальным обзорам и независимым тестам.

- Проверяйте цифровые подписи установщиков (для Windows) и идентификацию разработчика (для macOS).

- Не платите за «мгновенное удаление угроз» по первому требованию. Сначала проверьте продукт другим антивирусом.

- Делайте резервные копии важных данных заранее.

Что делать, если вы уже установили сомнительное ПО — пошаговый план удаления

Ниже — упрощённый план действий для большинства ОС. При подозрении на заражение применяйте в указанных шагах дополнительные меры осторожности.

- Отключите интернет (физически или через системные настройки) — это ограничит связь вредоносного ПО с сервером управления.

- Сделайте резервную копию важных файлов на внешний носитель или в облако. (Не включайте исполняемые файлы в резервную копию.)

- Попробуйте стандартное удаление через панель управления/настройки приложений.

- Запустите проверку доверенным антивирусом/анти‑малварным сканером в безопасном режиме (Safe Mode) или с загрузочного носителя.

- Удалите оставшиеся сервисы, драйверы и расширения браузера вручную, если они не удаляются автоматически.

- Проверьте автозапуск и планировщик задач на неизвестные записи.

- Поменяйте пароли, особенно для онлайн‑банкинга и почты, с безопасного устройства.

- Если проблема сохраняется, рассмотрите восстановление системы из резервной точки или полную переустановку ОС.

Критерии приёмки успешного удаления

- основной исполняемый файл и связанные службы/драйверы удалены;

- автозапуск и планировщик задач очищены от подозрительных записей;

- при сканировании доверенным антивирусом угрозы не обнаружены;

- система стабильно загружается и работает без неожиданных запросов на оплату.

Быстрый чек-лист: как не ошибиться при выборе ПО

- Официальный сайт? Да/Нет

- Есть цифровая подпись/идентификация разработчика? Да/Нет

- Инструкции понятны и не пугают? Да/Нет

- Отзывы от независимых источников? Да/Нет

- Цена соизмерима с рынком? Да/Нет

- Программа делает не более 1–3 специализированных задач? Да/Нет

Если вы ответили «Нет» на два и более пункта — стоит отказаться.

Роли и обязанности: кто отвечает за безопасность

- Домашний пользователь: не устанавливать незнакомые программы, обновлять ОС и приложения, держать резервные копии.

- IT‑специалист малого бизнеса: централизованно управлять обновлениями, тестировать ПО перед развёртыванием, применять SSO и политики MDM.

- Системный администратор/информационная безопасность: контроль установок через белые списки, мониторинг поведения приложений, инструменты EDR.

Playbook: короткий сценарий реагирования для домашнего пользователя

- Обнаружили всплывающее «срочное» предупреждение → не нажимать на кнопки в окне. Отключите интернет.

- Откройте диспетчер задач/монитор активности и посмотрите процессы. Ищите недавно появившиеся процессы с подозрительными именами.

- Сделайте снимки экрана предупреждений и сохраните установочный файл, если он есть.

- Загрузите и запустите доверенный антивирус в автономном режиме или безопасном режиме.

- Удалите программу через средство удаления ОС, перезагрузите и проверьте систему снова.

- Смените пароли и проверьте важные аккаунты на подозрительную активность.

- Если не уверены, обратитесь к специалисту.

Дерево решений (быстрое принятие решения)

flowchart TD

A[Всплывшее предупреждение о вирусе] --> B{Вы сами искали это ПО?}

B -- Да --> C[Скачали с официального сайта?]

B -- Нет --> D[Игнорировать и проверить систему]

C -- Да --> E[Читать отзывы и сравнить функции]

C -- Нет --> D

D --> F[Отключить интернет, проверить процессы, запустить скан]

E --> G{Функция уже есть в ОС?}

G -- Да --> H[Не нужно покупать: используйте встроенное решение]

G -- Нет --> I[Проверить репутацию и цифровую подпись]

I --> J{Разработчик вызывает доверие?}

J -- Да --> K[Тестировать в песочнице или на резервной машине]

J -- Нет --> L[Не устанавливать]Тесты и критерии приёмки для безопасной установки ПО

- Установщик подписан цифровой подписью и совпадает с информацией на официальном сайте.

- Инсталляция не добавляет нежелательных программ в автозапуск без явного согласия.

- Приложение сохраняет прозрачную политику конфиденциальности и условия использования.

- Производительность системы остается в пределах нормы после установки.

- Наличие контактной поддержки с реальными каналами связи.

Когда встроенные инструменты лучше сторонних утилит

- Очистка временных файлов: встроенные средства обычно безопаснее и совместимее с системой.

- Управление автозагрузкой и обновлениями: есть в ОС и в авторизованных магазинах.

- Резервное копирование: используйте стандартные механизмы (Time Machine, История файлов, инструменты дистрибутива).

Сторонние утилиты нужны, когда у них есть уникальные функции и хорошая репутация.

Что делать с «большими скидками» и «оценочной ценой»

Если сайт говорит, что обычная цена составляет сотни долларов, а сейчас якобы 97% скидка, спросите себя:

- кому выгодно такое ценообразование?

- есть ли подтверждение стоимости у независимых продавцов?

Часто это маркетинговый ход, цель которого — заставить покупать импульсивно.

Ментальные модели для оценки риска

- Правило минимального доверия: не ставьте ПО выше минимально необходимого уровня доверия без подтверждений.

- Парето безопасности: 20% простых практик (обновления, резервные копии, хороший антивирус) дают 80% защиты.

- Экономика мотивации: если разработчик активно запугивает, мотивация — продать, а не защитить.

Где искать надёжную информацию и тесты

- Официальные ресурсы производителей антивирусов;

- Независимые лаборатории тестирования антивирусов и обзоры (искать названия и рецензии на отраслевых сайтах);

- Форумы и профессиональные сообщества, но с критическим подходом к субъективным отзывам.

Локальные особенности и подводные камни для России и русскоязычных пользователей

- Некоторые мошеннические сайты используют русский язык со стилистическими ошибками; это не всегда означает мошенничество, но чаще встречается у низкокачественных копий.

- Популярные локализованные площадки загрузки ПО могут предлагать модифицированные пакеты с дополнительными установщиками. Скачивайте с официального сайта производителя.

- Платёжные схемы: при оплате по картам и через локальные платёжные системы проверяйте реквизиты продавца и договор.

Примеры альтернативных подходов

- Вместо «универсального очистителя» используйте отдельные проверенные утилиты для конкретных задач: один инструмент для резервного копирования, другой для удаления временных файлов.

- Для защиты от вредоносного ПО — сочетание встроенного защитника ОС и одного проверенного антивируса с хорошей репутацией.

Сравнительная матрица (какие признаки важнее всего)

- Надёжность разработчика: критично

- Наличие цифровой подписи/идентификации: критично

- Количество несвязанных функций: высокий риск

- Ценообразование с «огромными скидками»: подозрительно

- Орфография и плохой копирайт: сигнал к осторожности

Риск‑матрица и способы снижения риска

- Высокий риск: программы с агрессивными поп‑апами и фальшивыми предупреждениями. Митигировать: не запускать, сканировать с загрузочного носителя.

- Средний риск: утилиты со смешанными отзывами и неизвестными функциями. Митигировать: тестировать на виртуальной машине.

- Низкий риск: известные продукты с прозрачным ценообразованием и независимыми обзорами. Митигировать: регулярно обновлять.

Короткие сценарии (edge cases)

- Программа выглядит легитимно, но после установки появляются дополнительные процессы с удалённым сетевым трафиком. Действие: немедленно отключите сеть и протестируйте на другом устройстве.

- Разработчик предлагает «бесплатную пробную версию», которая автоматически списывает плату без явного согласия. Действие: обращаться в банк и отменять подписку, сохранять доказательства.

Краткие шаблоны для общения с поддержкой и банком

- Шаблон запроса разработчику: “Здравствуйте. После установки вашего ПО обнаружил(а) следующее поведение: <краткое описание>. Прошу предоставить подробную инструкцию по удалению и ссылку на проверенные источники обновлений.”

- Шаблон запроса в банк при несанкционированной оплате: “Запрашиваю оспорить транзакцию продавца <название>, состоявшуюся <дата>. Товар оказался мошенническим/некачественным. Прошу вернуть средства и заблокировать дальнейшие списания.”

Глоссарий (одна строка на термин)

- Поддельный антивирус — программа, имитирующая защиту, но вводящая в заблуждение.

- Троян — вредоносная программа, маскирующаяся под полезный софт.

- Цифровая подпись — криптографический механизм подтверждения издателя ПО.

- Автозапуск — механизм запуска программ при старте системы.

Заключение

Поддельные системные очистители и фальшивые антивирусы эксплуатируют незнание пользователей и страх за данные. Простые правила — проверяйте источник, думайте критически и используйте встроенные средства ОС — помогут свести риск к минимуму. Если что‑то выглядит слишком хорошо, чтобы быть правдой, скорее всего, это так.

Важно: если у вас есть сомнения по конкретной программе, сохраните все доказательства (скриншоты, установочные файлы, логи) и проконсультируйтесь с профессионалом.

Обсуждение

Устанавливали ли вы когда‑нибудь подобные приложения? Какие у вас были последствия и удалось ли полностью удалить их? Поделитесь опытом в комментариях.

Похожие материалы

Отключить Siri: не зачитывать уведомления

Google Календарь: тайм‑блокинг для продуктивности

Как перейти на новый компьютер быстро и безопасно

Nearby sharing в Windows 11 — как включить и использовать

Как убрать уведомления Windows 10