Как настроить прокси-сервер в Ubuntu

Что такое прокси и зачем он нужен

Прокси — это промежуточный сервер, через который браузер запрашивает веб-страницы и другие ресурсы. Прокси может:

- фильтровать контент для безопасности и соответствия политике;

- кешировать ответы, ускоряя повторные запросы;

- скрывать реальный IP-клиента и местоположение;

- выступать точкой контроля для антивирусной и антишпионской проверки.

Важно: прокси сам не делает вас анонимным по умолчанию — всё зависит от протокола, шифрования и настроек логирования.

Простая модель принятия решения

- Цель: конфиденциальность в публичной сети → SSH SOCKS.

- Цель: доступ без изменения браузера в ограниченной среде → веб-прокси (Glype).

- Цель: централизованный контроль, фильтрация, кэширование → Squid.

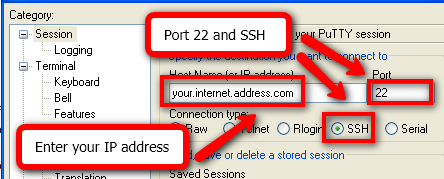

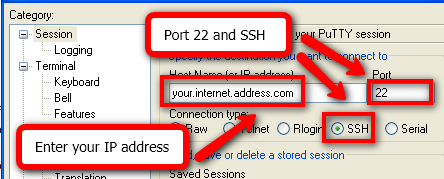

Простой прокси через SSH

Когда нужно быстро и безопасно направить весь трафик браузера через удалённый узел, удобно создать SSH-туннель с динамическим прокси (SOCKS). Требуется SSH-доступ к Ubuntu-серверу.

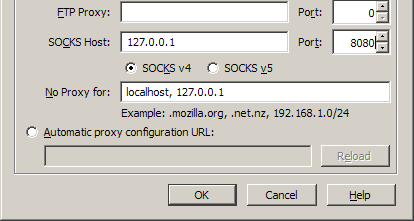

Как это работает: вы открываете SSH-соединение с опцией динамического перенаправления портов, затем в браузере указываете SOCKS5-прокси на локальном порту (например, localhost:8080). Браузер направляет запросы в туннель, а сервер выполняет запросы от своего имени.

Пример команды для создания туннеля:

ssh -D 8080 -C -N user@your-server.example.comГде:

- -D 8080 создаёт локальный SOCKS-прокси на порту 8080;

- -C включает компрессию;

- -N не выполняет удалённых команд (только туннель).

Настройка браузера: в параметрах прокси укажите SOCKS5 localhost:8080. Некоторые приложения не поддерживают системный SOCKS — используйте расширения или прокси-перехватчик.

Плюсы:

- простота и хорошая безопасность при использовании SSH-ключей и шифрования;

- не требуется установка дополнительного ПО на сервер, кроме SSH.

Минусы:

- требует указать прокси в каждом клиенте (если приложение не поддерживает системный прокси);

- ресурсы сервера действуют как конечный источник трафика — если его IP ассоциирован с вами, анонимности нет.

Важно: используйте аутентификацию по ключам и отключите вход по паролю для повышенной безопасности.

Веб-прокси Glype для Ubuntu

Если вы не можете менять настройки браузера (например, публичные компьютеры или ограничения корпоративной среды), веб-прокси — удобный вариант. GlypeProxy — PHP-приложение, которое выступает интерфейсом для пересылки запросов через ваш сервер.

Плюсы:

- не нужно настраивать каждый клиент;

- быстро развернуть на существующем веб-сервере.

Минусы и риски:

- без HTTPS соединение между пользователем и Glype остаётся открытым — уязвимо для прослушки;

- многие веб-прокси не поддерживают сложные сценарии (вложенные фреймы, WebSocket, некоторые API);

- логирование на сервере может раскрыть историю запросов.

Рекомендации:

- включите HTTPS для сайта с Glype (Let’s Encrypt);

- минимизируйте логирование и контролируйте доступ через аутентификацию;

- не отправляйте через такой прокси чувствительные данные, если сервер не доверен.

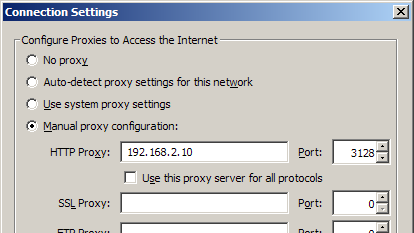

Полнофункциональный прокси со Squid

Для централизованного управления трафиком и масштабируемого кеширования чаще используют Squid. Squid — это зрелое и широко применяемое ПО для прокси и кэширования.

Установка и базовая настройка:

$ sudo apt-get install squid3Откройте конфигурационный файл:

$ vi /etc/squid3/squid.confДобавьте в конфигурацию нужные правила доступа, например:

http_access allow local_netИ определите ACL для локальной сети:

acl local_net src 192.168.0.0/255.255.255.0После этого перезапустите Squid. По умолчанию веб-прокси слушает порт 3128, укажите этот порт и IP-адрес сервера в настройках браузера.

Функции, которые можно включить:

- кэширование статических ресурсов для ускорения;

- фильтрация по URL/регулярным выражениям;

- аутентификация пользователей (LDAP, PAM);

- интеграция с системами сканирования (DansGuardian, ClamAV).

Советы по расширенной настройке:

- настройте ACL по IP/пользователю для гибкого контроля;

- используйте ротацию и сокращение логов, чтобы хранить только нужные данные;

- подключите SSL Bump, если требуется фильтрация HTTPS (внимательно к юридическим и этическим вопросам).

Безопасность и конфиденциальность

Ключевые меры безопасности:

- SSH-прокси: используйте ключи, отключите root-login и применяйте fail2ban/UFW для защиты SSH.

- Squid: настройте ACL, включите аутентификацию и шифрование между клиентами и прокси.

- Glype/веб-прокси: обязательно включите HTTPS, ограничьте доступ и следите за логами.

- Минимизируйте время хранения логов и доступ к ним, особенно если обрабатываются персональные данные.

Примечание по защите данных: если вы работаете с персональными данными граждан ЕС, учтите требования GDPR — минимизируйте логирование, документируйте цели обработки и срока хранения.

Мини-методология для выбора и внедрения прокси

- Определите цель: конфиденциальность, кэширование, фильтрация или доступность.

- Оцените инфраструктуру: есть ли постоянный сервер, внешний IP, возможность поднять веб-сервер.

- Выберите метод: SSH для приватности, Glype для простого доступа, Squid для контроля.

- Разверните и примените базовые политики безопасности (ключи, HTTPS, ACL).

- Протестируйте с разных клиентов и замерьте поведение (кэш, время отклика).

- Внедрите мониторинг и политику хранения логов.

Рольные чек-листы

Для домашнего пользователя:

- создать SSH-ключ и настроить сервер;

- установить локальный SOCKS в браузере или расширение;

- протестировать доступ к нужным сайтам.

Для администратора сети:

- развернуть Squid и настроить ACL;

- интегрировать аутентификацию и мониторинг;

- документировать политику логирования и retention.

Для пользователя, который не может менять настройки браузера:

- развернуть Glype с HTTPS;

- ограничить доступ по паролю;

- избегать ввода чувствительных данных через публичный прокси.

Критерии приёмки

- Клиент может пройти через прокси и получить ожидаемую страницу.

- Для Squid: кэширование работает — повторный запрос быстрее.

- Для SSH: трафик проходит через удалённый IP (проверяется через whatismyip).

- Логи не содержат лишних персональных данных и хранятся по политике.

Когда этот подход не работает

- SSH-туннель не подходит для приложений, не умеющих работать через SOCKS.

- Glype не подходит для современных SPA-приложений с WebSocket и сложными CORS-сценариями.

- Squid с SSL Bump может нарушать юридические соглашения и вызывать проблемы с сертификатами на клиентских устройствах.

Быстрый чек-лист для тестирования

- Проверить работу прокси через браузер (страница с проверкой IP).

- Убедиться, что HTTPS-сайты открываются без предупреждений (или ожидаемо с SSL Bump).

- Проверить логи на сервере на предмет ошибок и неавторизованных подключений.

- Измерить время отклика и кеш-хиты (для Squid).

Короткое резюме

Ubuntu предоставляет гибкие варианты прокси: от простого SSH-туннеля до полнофункционального Squid с фильтрацией и антивирусной интеграцией. Выбирайте метод по цели, обеспечьте шифрование и минимизацию логов, протестируйте и документируйте настройки.

Важно: прокси — инструмент: его безопасность и конфиденциальность зависят от конфигурации и политики хранения данных.

Дополнительные ресурсы и ссылки

- Руководство по SSH и динамическому туннелированию (man ssh).

- Официальный сайт Squid для детальной настройки.

- Howtoforge и другие практические статьи по интеграции Squid + Dansguardian + ClamAV.

Похожие материалы

Удалённый доступ к Windows 10/11 с Mac — настройка

Удалённый доступ к Home Assistant через Tailscale

Руководство по Google Collections для изображений

Termscp — TUI файловый менеджер для удалённых серверов

Портретный режим на Mac — размыть фон в любых приложениях