Доступ к Home Assistant удалённо через Tailscale

Home Assistant — надёжная платформа для локального и приватного управления умным домом. По умолчанию сервер Home Assistant работает на локальном устройстве (Raspberry Pi, старый ПК/ноутбук или другой хост) и доступен по локальному IP-адресу или локальному имени хоста. Если нужно управлять системой издалека, безопаснее подключиться через VPN или защищённый туннель, а не открывать порты напрямую.

В этой инструкции подробно показано, как организовать удалённый доступ к Home Assistant через Tailscale: от установки аддона до подключения мобильного устройства и тестов приёмки.

Когда стоит выбрать Tailscale

Tailscale — это VPN-сеть поверх WireGuard, адаптированная для упрощённой настройки и управления. Основные преимущества:

- Упрощённая настройка по сравнению с ручной конфигурацией WireGuard.

- Кроссплатформенность: клиенты для iOS, Android, macOS, Windows и Linux.

- Прямое подключение между устройствами в приватной сети без необходимости проброса портов.

- Подходит для доступа к Home Assistant и другим устройствам в домашней сети.

Коротко: Tailscale даёт приватную виртуальную сеть, где каждое устройство получает стабильный адрес, доступный только авторизованным участникам вашей сетки.

Варианты удалённого доступа к Home Assistant — сравнение

- Nabu Casa (официальный облачный сервис): самый простой вариант из коробки, платный подписной сервис.

- DuckDNS + Let’s Encrypt: бесплатный, требует проброса портов и управления сертификатами.

- Cloudflare Tunnel (Argo Tunnel): безопасный туннель без проброса портов, требует учётной записи Cloudflare.

- VPN (WireGuard, Tailscale): приватный сетевой доступ ко всем устройствам сети; проще и безопаснее, чем прямой проброс портов.

Важно: выбор зависит от требований к приватности, удобству и наличию облачных сервисов.

Краткая методология внедрения

- Убедиться, что у вас поддерживаемая установка Home Assistant (для аддона — Supervised или Home Assistant OS с поддержкой Community Add-ons).

- Установить аддон Tailscale через магазин аддонов Home Assistant.

- Запустить аддон и пройти аутентификацию через веб-интерфейс Tailscale.

- Установить клиент Tailscale на устройства, с которых будут подключаться (мобильные, ПК).

- Проверить доступ к веб-интерфейсу Home Assistant по IP-адресу в списке машин Tailscale.

- Закрепить права доступа, протестировать и настроить бэкапы.

Шаг 1 — Установка аддона Tailscale на сервер Home Assistant

Примечание: если вы используете не Raspberry Pi, убедитесь, что установка Home Assistant — Supervised или полноценная HA OS/другая поддерживаемая конфигурация на x86, где доступен магазин дополнений (Add-on store).

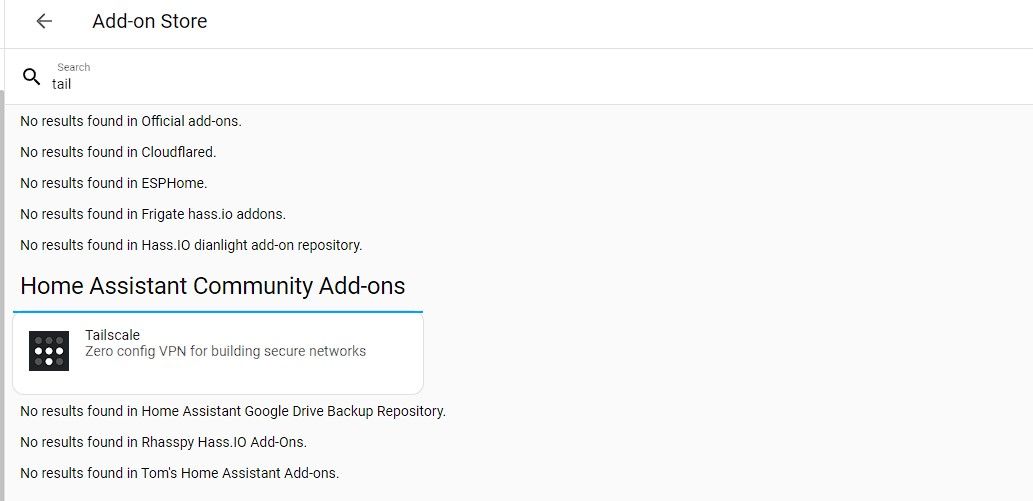

- Откройте Home Assistant и перейдите в Настройки > Дополнения.

- Нажмите кнопку ДОБАВИТЬ ИЗ СТООРА (ADD-ON STORE).

- В строке поиска введите «Tailscale» и выберите аддон Tailscale в разделе Home Assistant Community Add-ons.

- Нажмите УСТАНОВИТЬ и дождитесь завершения установки. После установки можно перейти к настройке и запуску аддона.

Совет: если вы используете нестандартную архитектуру или кастомный образ Home Assistant, проверьте документацию аддона и совместимость перед установкой.

Шаг 2 — Настройка Tailscale в Home Assistant

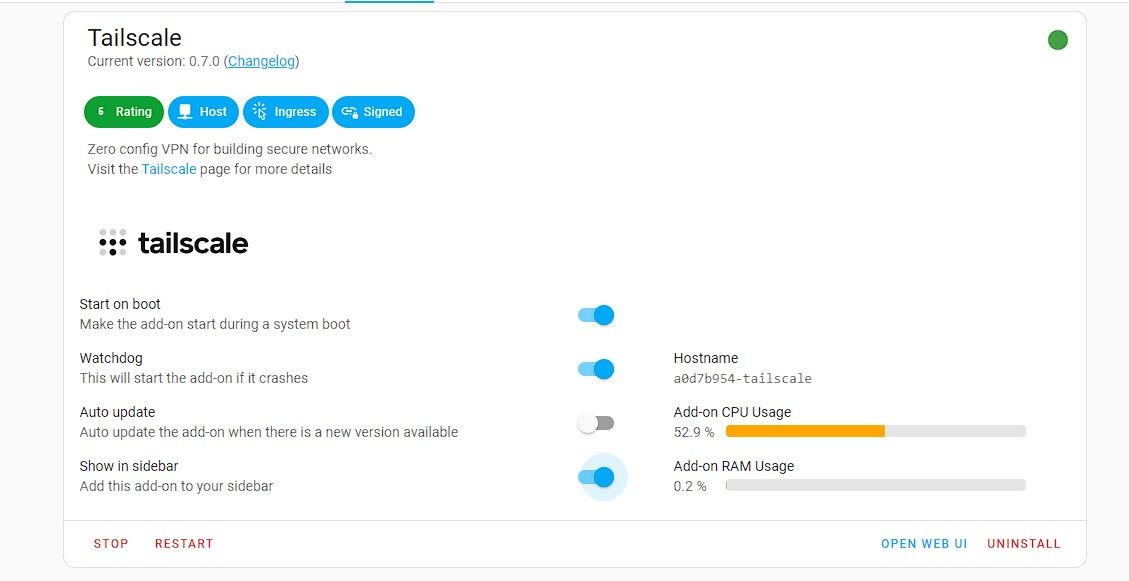

- В Home Assistant откройте Настройки > Дополнения и выберите Tailscale.

- Нажмите Запустить (Start). Для удобного доступа включите опцию Показать в боковой панели (Show in sidebar) и опцию Watchdog — она будет перезапускать аддон при сбоях.

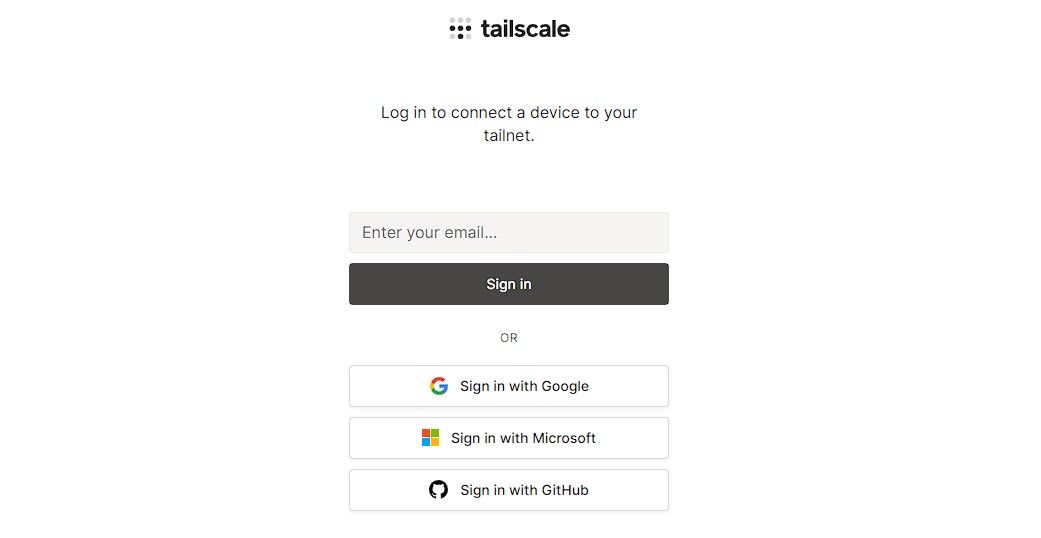

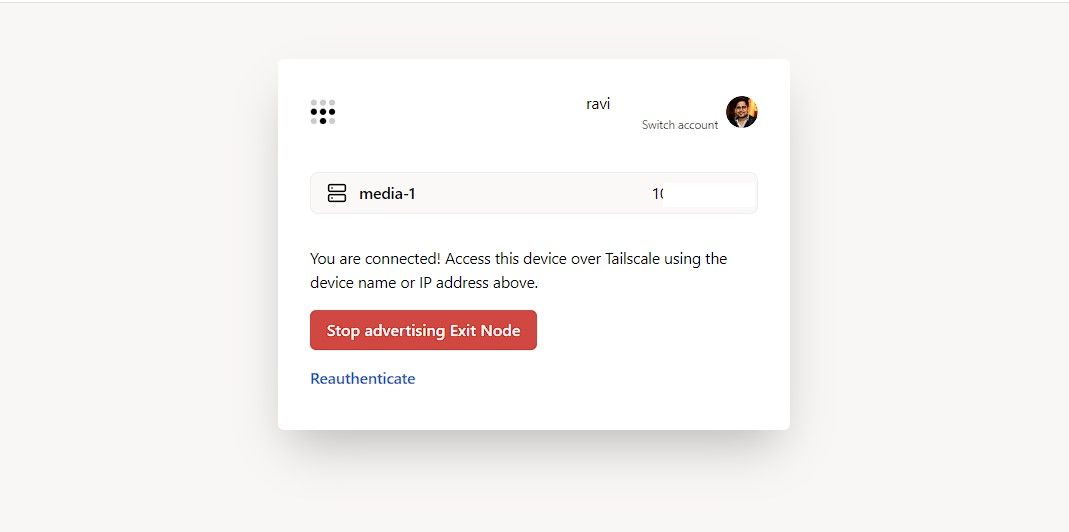

- Нажмите ОТКРЫТЬ ВЕБ-ИНТЕРФЕЙС (OPEN WEB UI). Откроется окно входа в Tailscale.

- Нажмите ВОЙТИ/LOGIN и завершите аутентификацию через ваш аккаунт (email, Google, Microsoft, GitHub в зависимости от провайдера идентификации).

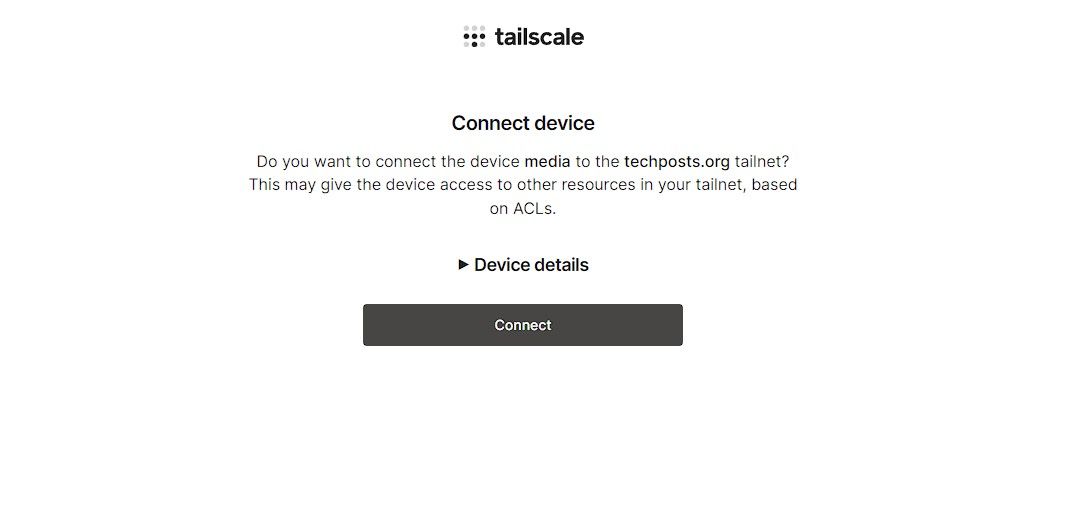

- После удачной аутентификации появится кнопка Подключить/Connect — подтвердите подключение Home Assistant к вашей Tailscale-сети.

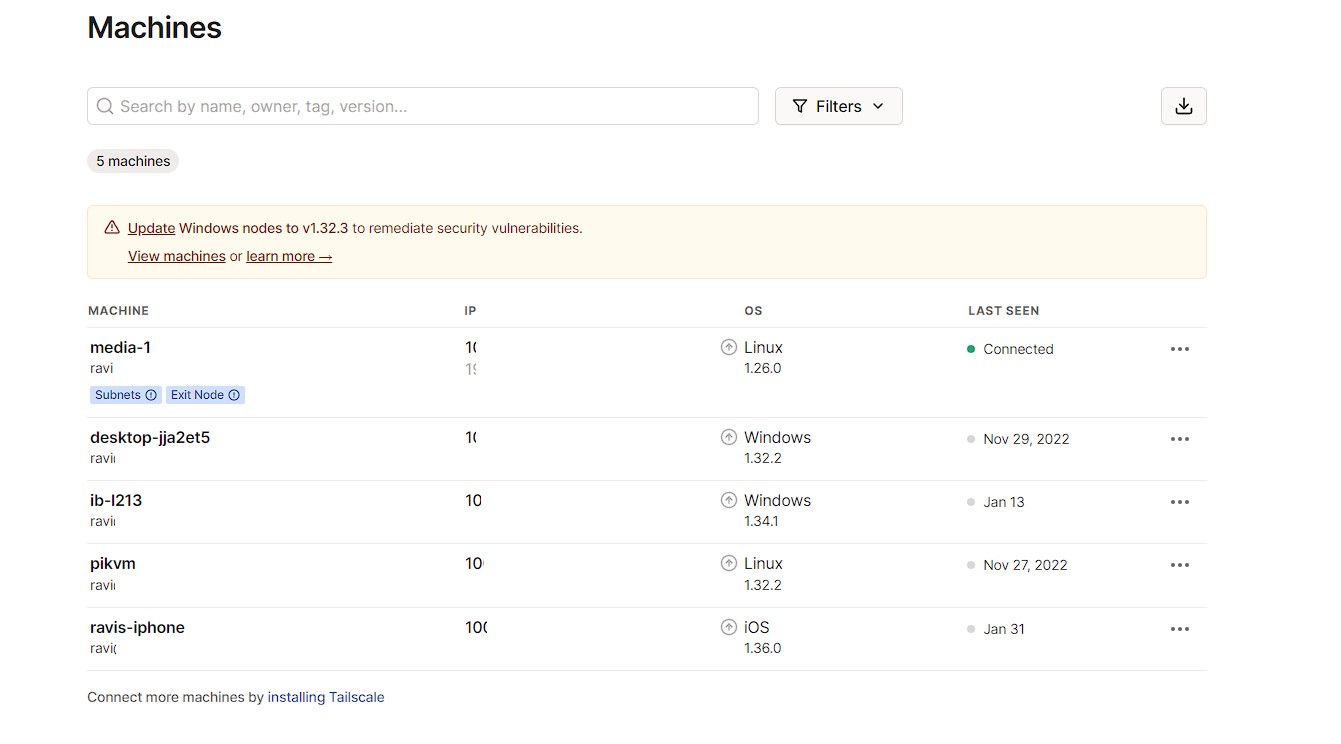

- В списке устройств Tailscale вы увидите ваш Home Assistant-узел и его IP-адрес (обычно 100.x.x.x или fd7a:… в зависимости от конфигурации). Запомните или запишите этот адрес — он нужен для входа в Home Assistant через VPN.

- Вернитесь на страницу аддона в Home Assistant и обновите (Refresh). Если вы видите статус «Connected» или аналогичный — настройка завершена успешно.

Важно: если вы используете корпоративный или учебный аккаунт для аутентификации и в нём есть ограничения, может потребоваться использование личной учётной записи (или настройки SSO с разрешениями).

Шаг 3 — Установка клиента Tailscale на устройства доступа

Установите клиент Tailscale на устройства, с которых вы планируете управлять Home Assistant.

На iOS:

- Установите приложение Tailscale из App Store.

- Разрешите установку VPN-конфигурации и уведомлений, если требуется.

- Войдите в тот же аккаунт, который использовали для аддона Home Assistant.

На Android:

- Установите приложение Tailscale из Google Play.

- Разрешите установку VPN-конфигурации.

- Войдите под тем же аккаунтом.

На macOS:

- Установите Tailscale из App Store или через официальный пакет.

- При необходимости используйте mas-cli: mas install 1475387142 (если предпочитаете командную установку).

На Windows:

- Скачайте инсталлятор для Windows с сайта Tailscale и установите его.

- Авторизуйтесь через браузер при запросе.

На Linux:

Для быстрой установки используйте официальный скрипт:

curl -fsSL https://tailscale.com/install.sh | shПосле установки и входа в клиент на вашем устройстве, в списке машин Tailscale появится новое устройство. Откройте браузер и в адресной строке введите IP-адрес Home Assistant, который вы увидели в списке (адрес узла Home Assistant в вашей Tailscale-сети). Откроется панель входа Home Assistant — введите свои логин и пароль.

Совет: если вы используете многопользовательские учётные записи Home Assistant, создайте отдельные пользователи и ограничьте права для гостей.

Тесты приёмки и критерии успешного развёртывания

Критерии приёмки — что должно работать после настройки:

- Клиент на мобильном/ПК видит узел Home Assistant в списке Tailscale.

- Браузер по IP Tailscale открывает страницу входа Home Assistant.

- После входа доступны интерфейсы и устройства так же, как в локальной сети.

- Подключение остаётся стабильным при смене сети (например, LTE → Wi‑Fi).

- Аддон автоматически перезапускается Watchdog при критическом сбое.

Критерии отказа (примеры):

- IP не отображается в списке устройств Tailscale.

- После аутентификации аддон остаётся в статусе offline.

- Доступ есть, но интеграции в Home Assistant некорректно работают из-за локальных зависимостей (см. раздел «Когда это не работает»).

Когда это не работает — частые проблемы и их устранение

- Устройство не появляется в списке Tailscale: проверьте, завершилась ли аутентификация в браузере и нет ли ограничений корпоративного аккаунта.

- Нет доступа к Home Assistant по адресу Tailscale: убедитесь, что на Home Assistant включён веб-интерфейс и что адрес введён корректно (используйте протокол http/https, если вы настроили SSL).

- Проблемы с интеграциями, зависящими от локальной сети (UPnP, mDNS): такие интеграции могут требовать дополнительных настроек (subnet routing, mDNS relaying) и выходят за рамки базовой конфигурации Tailscale.

- Ограничения на стороне сети (например, провайдер блокирует UDP): Tailscale автоматически пытается установить соединение через Relay (DERP) — это может увеличить задержки.

Совет: для диагностики используйте список машин в веб-интерфейсе Tailscale и логи аддона в Home Assistant.

Безопасность и приватность — рекомендации

- Используйте надёжные пароли и включите двухфакторную аутентификацию (2FA) для вашей учётной записи идентификации (Google, Microsoft, etc.).

- Не публикуйте приватные адреса Tailscale публично.

- Если вы делитесь доступом, создавайте отдельные аккаунты Home Assistant с минимальными правами.

- По возможности держите бэкап конфигурации Home Assistant и снимки образа хоста.

- Отключайте функции «subnet routing» и проброса портов, если они не нужны — это снижает поверхность атаки.

Важно: Tailscale шифрует трафик между узлами, но безопасность конечной точки (сервер Home Assistant и устройства доступа) остаётся вашей ответственностью.

Альтернативные подходы — кратко

- DuckDNS + Let’s Encrypt: подходит тем, кто хочет публичный HTTPS доступ без VPN. Требует проброса портов и внимания к безопасности.

- Cloudflare Tunnel: безопасный обратный туннель без проброса портов, удобен при использовании Cloudflare.

- Ручной WireGuard: даёт контроль и минимальные зависимости, но требует больше настроек на каждом устройстве.

- Nabu Casa: самый простой «включил и забыл» вариант, официально поддерживаемый, но платный.

Выбор зависит от компромисса между удобством, приватностью и стоимостью.

Чеклист ролей (быстрая проверка перед вводом в эксплуатацию)

Администратор:

- Установлен аддон Tailscale и выполнена аутентификация.

- Настроен Watchdog и автозапуск аддона.

- Сделан резерв конфигурации Home Assistant.

- Проверены права пользователей Home Assistant.

Пользователь (смартфон/ПК):

- Установлен клиент Tailscale.

- Войдена учётная запись, виден узел Home Assistant.

- Открывается веб-интерфейс Home Assistant по IP Tailscale.

Гость/Удалённый доступ (ограничение прав):

- Создан отдельный пользователь с минимальными правами.

- Инструкции по подключению и безопасности переданы пользователю.

Шаблон быстрого плана развертывания (SOP)

- Подготовка: обновить Home Assistant до последней стабильной версии, сделать бэкап.

- Установка: установить аддон Tailscale, запустить и авторизовать.

- Клиенты: установить Tailscale на все клиентские устройства.

- Проверка: открыть IP узла в браузере, проверить сценарии управления.

- Безопасность: включить 2FA и ограничить права пользователей.

- Мониторинг: настроить уведомления о сбоях и периодически проверять логи.

Диаграмма выбора метода (Mermaid)

graph TD

A[Нужен удалённый доступ к HA?] --> B{Вы хотите платный сервис?}

B -- Да --> C[Nabu Casa]

B -- Нет --> D{Не хотите проброс портов?}

D -- Нет --> E[DuckDNS + Let's Encrypt]

D -- Да --> F{Нужны доступ к другим девайсам в сети?}

F -- Да --> G[Tailscale / WireGuard]

F -- Нет --> H[Cloudflare Tunnel]

G --> I{Нужна простота?}

I -- Да --> J[Tailscale]

I -- Нет --> K[WireGuard ручная настройка]Краткий глоссарий

- Tailscale: VPN-сервис поверх WireGuard, упрощающий подключение устройств в приватную сеть.

- Аддон (Add-on): плагин Home Assistant, добавляющий функциональность на уровне хоста.

- DERP: Relay-сервер Tailscale для обхода сетевых ограничений (используется автоматически).

Итог и рекомендации

Tailscale — удобный и безопасный способ организовать удалённый доступ к Home Assistant без проброса портов и сложной ручной настройки. Подойдёт, если вы хотите приватный доступ ко всему дому и простую установку для мобильных и настольных устройств.

Важно: всегда создавайте отдельные учётные записи с минимальными правами для сторонних пользователей, держите бэкапы и включайте двухфакторную аутентификацию. Если у вас строгие требования к конфиденциальности или корпоративные ограничения аутентификации, заранее проверьте совместимость выбранного метода.

Notes:

- Проверьте политику вашего провайдера и корпоративной учётной записи идентификации перед использованием внешних сервисов.

- Если требуется доступ к mDNS/UPnP-устройствам в локальной сети, изучите дополнительные параметры Tailscale (subnet routing, MagicDNS) и их риски.

Статья содержит практический план, чеклисты и рекомендации для безопасной и надёжной настройки удалённого доступа к Home Assistant через Tailscale.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента