Как защитить сайт на WordPress: 5 простых шагов

Введение

Вы выбрали WordPress — правильный выбор. Платформа управляет значительной долей сайтов в интернете благодаря простоте старта и гибкости для профессионалов. Но популярность привлекает внимание злоумышленников. Хорошая новость: простые и систематические меры защиты закрывают большинство угроз.

Краткое определение: двухфакторная аутентификация — это требование дополнительного подтверждения личности, помимо пароля (например, код в приложении).

1. Используйте надёжные учётные данные

Проблема: очевидные пароли и стандартные логины ломаются автоматическими инструментами за секунды. Простые шаги, которые реально работают:

- Генерация уникальных паролей длиной не менее 12 символов с буквами, цифрами и символами.

- Не используйте один и тот же пароль на нескольких сервисах.

- Храните пароли в надёжном менеджере (KeePass для локального хранения, 1Password или LastPass для облака).

- Измените стандартное имя администратора «admin» на уникальное. Если сайт уже установлен, создайте нового администратора с уникальным логином и удалите «admin».

Практическая подсказка: используйте менеджер паролей, чтобы генерировать и подставлять пароли — это безопаснее, чем пытаться запомнить.

Важно: логин и пароль — две части одной защиты. Сильный логин затрудняет целенаправленные брутфорс-атаки.

2. Измените путь входа в админку

По умолчанию вход в админку доступен по /wp-admin или /wp-login.php. Это знает каждый робот. Изменение пути входа снижает шум автоматических атак и уменьшает нагрузку.

Как это сделать:

- Самый безопасный и простой путь — установить плагин, например WPS Hide Login. Он позволяет задать уникальный URL входа за пару минут.

- Можно менять URL вручную, но при обновлении WordPress изменения могут откатиться. Ручные правки требуют глубоких знаний и резервных копий.

Совет: после изменения пути протестируйте выход и вход под несколькими аккаунтами и храните новый URL в защищённом месте.

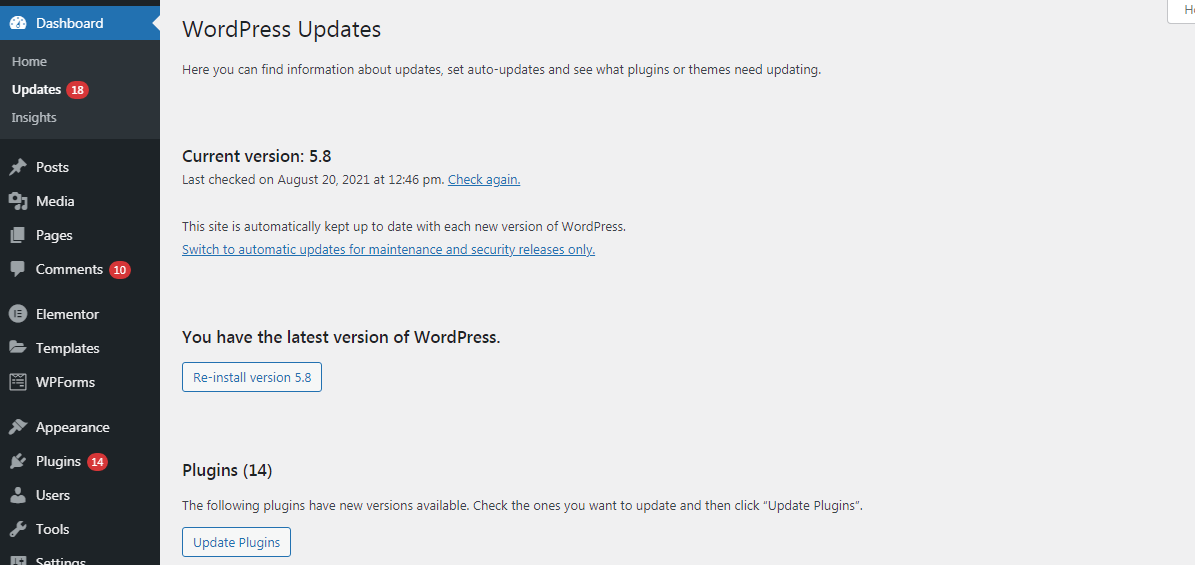

3. Держите темы, плагины и ядро в актуальном состоянии

Обновления содержат исправления багов и уязвимостей. Чем старее версия, тем выше вероятность, что её эксплуатируют.

Рекомендации:

- Включите автоматические обновления для минорных версий ядра WordPress.

- Регулярно обновляйте плагины и темы. Перед крупными обновлениями делайте бэкап.

- Избегайте «nulled» (взломанных) тем и плагинов — они часто содержат бэкдоры.

- Периодически проверяйте список активных плагинов и удаляйте неиспользуемые.

Процесс обновления — базовая гигиена безопасности, как мытьё рук для сайта.

4. Включите двухфакторную аутентификацию (2FA)

Двухфакторная аутентификация добавляет второй слой защиты: код в приложении, SMS (менее предпочтительно) или аппаратный ключ.

Как включить:

- Установите плагин, реализующий 2FA (например, плагин с названием Two Factor Authentication).

- Настройте для всех администраторов и редакторов. В идеале — для всех учётных записей, получающих доступ к бэкэнду.

Плюсы: даже при скомпрометированном пароле злоумышленник не сможет войти без второго фактора.

Замечание: храните резервные коды в безопасном месте.

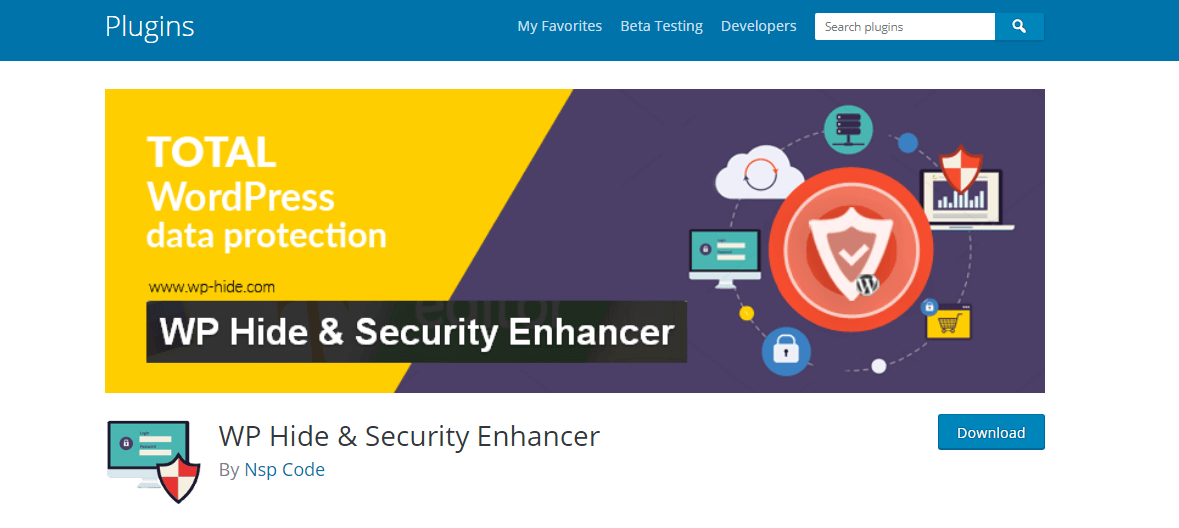

5. Скрывайте название темы

Название темы иногда видно в исходном коде или в файловой структуре. Если тема уязвима — злоумышленник легче находит цель.

Как скрыть тему:

- Установите WP Hide & Security Enhancer или аналогичный плагин, чтобы переписать пути и скрыть метаданные.

- Можно изменить отображение темы вручную, но это рискованно и требует навыков.

Важно: скрытие темы не заменяет обновления. Это вспомогательная мера для уменьшения разведки со стороны атакующих.

Когда эти меры могут оказаться недостаточными

- Целевые атаки: если атакует человек со специализированными знаниями о вашем сайте или бизнесе, простые меры могут не хватить.

- Уязвимости в сторонних сервисах: компрометация хостинга, CDN или сторонних интеграций может обойти настройки сайта.

- Неправильные резервные копии: откат на заражённую копию вернёт проблему.

Альтернативные и дополнительные подходы

- WAF (Web Application Firewall): перед WordPress можно поставить облачный WAF (например, у провайдера CDN). Это фильтрует злоумышленников до попадания на сервер.

- Минимизация прав: давайте пользователям только те права, которые им действительно нужны.

- Ограничение доступа по IP: для админки можно разрешить доступ только с конкретных IP-адресов (если это возможно).

- Сканы уязвимостей: периодически прогоняйте сайт через специализированные сканеры.

Модель зрелости безопасности (упрощённая)

- Уровень 0 — базовая установка, без обновлений и слабые пароли.

- Уровень 1 — регулярные обновления, уникальные пароли.

- Уровень 2 — 2FA, изменённый путь входа, удалены ненужные плагины.

- Уровень 3 — WAF, ограничение по IP, регулярные сканирования и мониторинг.

Краткая методика внедрения (мини-SOP)

- Сделайте полный бэкап файлов и БД.

- Создайте новый админ-аккаунт с уникальным логином и сильным паролем.

- Включите 2FA для всех админов.

- Установите плагин для скрытия пути входа; протестируйте вход/выход.

- Обновите ядро, темы и плагины; удалите ненужные.

- Установите плагин для скрытия названия темы.

- Настройте мониторинг и регулярный автоматический скан.

Ролeвые чек-листы

Для владельца сайта:

- Убедиться в наличии текущих бэкапов.

- Назначить ответственного за обновления.

- Контролировать доступы подрядчиков.

Для администратора:

- Включить 2FA и поддерживать список резервных кодов.

- Проводить еженедельную проверку обновлений.

- Удалять неиспользуемые плагины и темы.

Для разработчика:

- Минимизировать количество установленных сторонних зависимостей.

- Проводить проверку безопасности при деплое.

- Следить за правами доступа к файлам и конфигам.

Инцидентный план восстановления (runbook)

- Отключить сайт (режим обслуживания) или заблокировать доступ извне.

- Снять снимок системы для форензики.

- Восстановить сайт из последней чистой резервной копии.

- Сменить все пароли и сбросить ключи доступа API.

- Проанализировать вектор атаки и закрыть дыры (обновить, удалить уязвимый модуль).

- Сообщить пользователям/клиентам при необходимости и провести мониторинг.

Критерии приёмки

- Вход в админку недоступен по /wp-admin и /wp-login.php для посторонних.

- 2FA включена для всех администраторов.

- Все плагины и темы имеют актуальные версии или удалены.

- Название темы не видно в исходном коде и URL.

- Наличие рабочей, чистой резервной копии не старее 24–72 часов.

Факты и короткие рекомендации

- Регулярные обновления и уникальные пароли предотвращают большинство автоматизированных атак.

- 2FA сохраняет сайт даже при компрометации пароля.

- Скрытие пути входа и имени темы снижает количество шума от ботов и облегчает мониторинг.

Безопасность и конфиденциальность

Если сайт обрабатывает персональные данные, соблюдайте местные требования к защите данных (например, уведомления о нарушении, согласие на обработку). Обеспечьте шифрование хранения резервных копий и контроль доступа к ним.

Когда нанимать специалиста

- Если вы не уверены в корректности резервных копий и процедуры восстановления.

- При регулярных попытках целенаправленных взломов.

- При необходимости настроить WAF, IDS/IPS или сложные ограничения доступа.

Короткая экспертная мысль

«Безопасность — это процесс, а не одна настройка. Малые, последовательные улучшения дают большую результативность.»

Итог

Простые меры в совокупности делают сайт значительно безопаснее: используйте уникальные и длинные пароли, включите двухфакторную аутентификацию, измените путь входа, регулярно обновляйте компоненты и скройте название темы. Эти шаги защитят от большинства автоматизированных атак и дадут время для реагирования на целенаправленные угрозы.

Список быстрых задач (чек-лист)

- Создать сильные уникальные пароли и сохранить в менеджере.

- Создать нового администратора с уникальным логином, удалить «admin».

- Установить и настроить 2FA для всех админов.

- Изменить путь входа с помощью плагина.

- Обновить ядро, темы и плагины; удалить неиспользуемые.

- Установить плагин для сокрытия названия темы.

- Настроить регулярные бэкапы и тестовый откат.

Краткое напоминание: безопасность — это набор привычек. Введите их в рабочий процесс и проводите регламенты регулярно.

Похожие материалы

Пароль для ZIP в Windows: WinRAR и 7‑Zip

Как подключить USB‑устройство к iPad

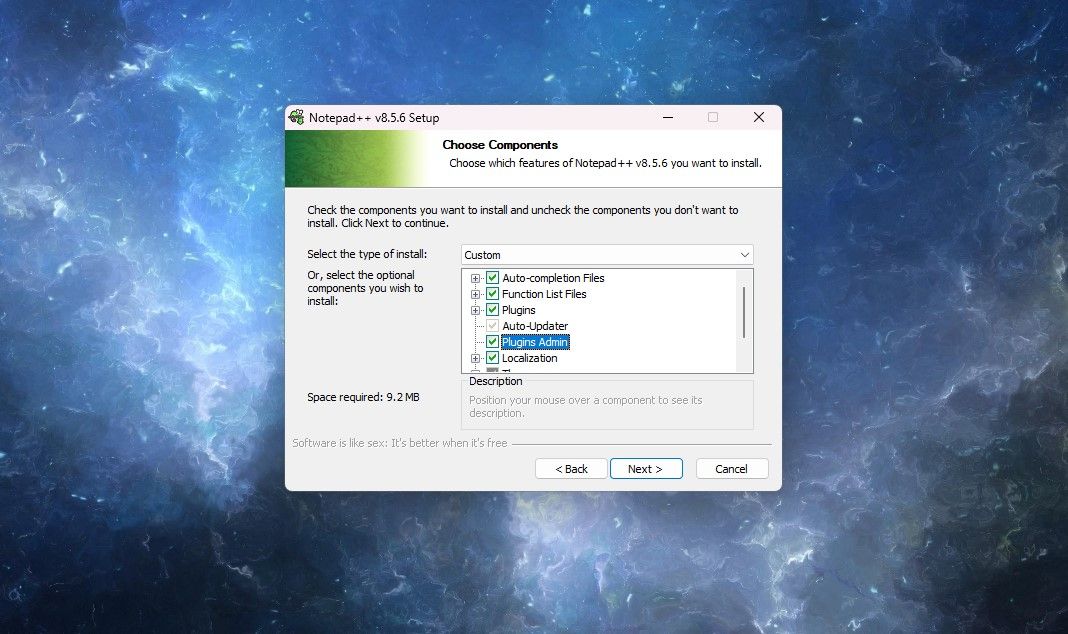

Сравнение файлов в Notepad++ — плагин Compare

ASUS: 9 000+ роутеров взломаны — как проверить

UNetbootin: Установка Linux с USB без CD