Более 9 000 роутеров ASUS скомпрометированы — как проверить и восстановить

Что случилось

Специализированная компания по кибербезопасности GreyNoise зафиксировала продолжающуюся кампанию эксплуатации, в ходе которой злоумышленники получили несанкционированный и постоянный доступ к более чем 9 000 роутеров ASUS, доступных из интернета. На основании применяемых приёмов — скрытый первоначальный доступ и использование встроенных системных функций для удержания контроля — исследователи считают, что за операцией стоит хорошо оснащённый и технически подкованный актор.

Атакующие использовали грубые попытки авторизации и как минимум два метода обхода аутентификации. После получения доступа они эксплуатировали известную уязвимость CVE-2023-39780 для выполнения произвольных команд. Через неё они включали SSH-доступ (если он был выключен) и добавляли собственный публичный SSH-ключ — это даёт постоянный удалённый доступ.

Ключ сохраняется в энергонезависимой памяти устройства (NVRAM), а не в файловой системе, поэтому он переживает перезагрузки и обновления прошивки. Кроме того, злоумышленники отключали логирование, чтобы удалить следы. Интересно, что в отчёте утверждается: похоже, они не устанавливают явного вредоносного ПО — цель скорее всего заключается в создании распределённой сети бэкдоров, возможно для будущего ботнета.

Ботнет — это сеть захваченных устройств, управляемых злоумышленником для проведения атак и мошенничества.

Обновление прошивки обычно — первая рекомендация при взломе, но в данном случае этого может быть недостаточно, потому что изменения хранятся в NVRAM. К счастью, вы можете самостоятельно проверить роутер и, при необходимости, восстановить контроль.

Как проверить свой роутер — пошаговая инструкция

- Подключитесь к сети роутера (локально, Wi‑Fi или кабель).

- Откройте веб-интерфейс роутера: обычно http://192.168.1.1 или http://192.168.0.1. Если вы не знаете адрес — проверьте документацию устройства или ярлык на корпусе.

- Авторизуйтесь под администраторами. Если вы не меняли пароль, сделайте это как можно скорее после проверки.

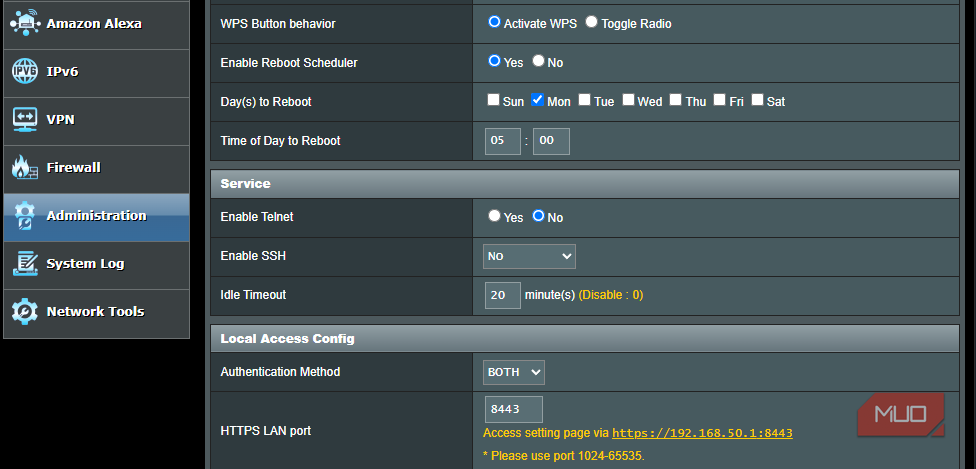

- Перейдите в раздел «Администрирование» (Administration) → «Сервис» (Service) или аналогичный раздел в вашей прошивке.

- Найдите опцию «Включить SSH» (Enable SSH). Если SSH включён и указан нестандартный порт — это тревожный знак.

Индикаторы компрометации:

- SSH включён на порте 53282. Это нестандартный порт, связанный с атакуемой серией устройств.

- В списке публичных ключей присутствует сокращённый ключ ssh-rsa AAAAB3NzaC1yc2EAAAABIwAAAQEAo41nBoVFfj4HlVMGV+YPsxMDrMlbdDZ… или похожая неизвестная запись.

- Логи отключены или исчезли.

Если вы обнаружили такие признаки — действуйте немедленно.

Что делать, если ваш роутер скомпрометирован

- Немедленно отключите роутер от интернета (выключите WAN/подключение).

- Сделайте резервную копию важных настроек — сохраните только то, что вам нужно, но помните: резервная копия может содержать вредоносные настройки.

- Выполните полный сброс устройства до заводских настроек (Factory reset). Это обычно делается удержанием кнопки Reset на 10–15 секунд. Следуйте инструкции производителя.

- После сброса проверьте снова опцию SSH — она должна быть отключена. Убедитесь, что список публичных ключей пуст.

- Обновите прошивку до последней версии от ASUS — это исправит CVE-2023-39780 и другие известные уязвимости.

- Смените пароль администратора на надёжный, уникальный и длинный. Запретите удалённое управление по WAN, если эта функция вам не нужна.

- Заблокируйте IP-адреса, указанные производителем и исследователями (если роутер поддерживает ручную фильтрацию):

- 101.99.91.151

- 101.99.94.173

- 79.141.163.179

- 111.90.146.237

- Контролируйте поведение сети: проверьте, нет ли необычного исходящего трафика, новых правил переадресации или неизвестных устройств.

- Если сомневаетесь в результате — замените устройство на новое или временно используйте запасной маршрутизатор.

Важно: производитель ASUS рекомендует именно полный сброс в этих случаях, потому что простое обновление прошивки не удалит записи из NVRAM, где сохранён SSH-ключ злоумышленников.

Детализированная методика проверки (микро‑процесс для дома)

- Шаг 1: Подключение и вход в интерфейс.

- Шаг 2: Экспорт экрана с настройкой SSH (скриншот для документации).

- Шаг 3: Проверка портов с внешнего интерфейса: используйте сервисы типа Shodan или онлайн‑сканеры портов, чтобы увидеть, не открыт ли порт 53282 извне.

- Шаг 4: Локальный сетевой мониторинг: запустите простую утилиту мониторинга трафика (например, на ноутбуке) и проверьте исходящие соединения на нестандартные адреса.

Критерии приёмки — признаки, что вы вернули устройство в безопасное состояние:

- В веб‑интерфейсе SSH отключён и порт по умолчанию закрыт.

- В списке публичных ключей нет неизвестных записей.

- Прошивка обновлена до последней версии от ASUS.

- Админский пароль изменён и уникален.

- Нет необычного исходящего трафика.

Рекомендации по предотвращению повторного компрометации

- Отключите удалённое управление по WAN, если не используете его.

- Всегда меняйте заводские пароли сразу после установки.

- Включите автоматические обновления прошивки, если производитель предлагает их и они безопасны.

- Отделите гостевую сеть и устройства Интернета вещей (IoT) от основной сети.

- Используйте сегментацию сети и VLAN, если это поддерживает ваше оборудование.

- Регулярно проверяйте настройки на предмет неожиданных изменений.

Для провайдеров и IT‑администраторов — контроль и реагирование

- Массово сканируйте подключённые клиентские устройства на наличие открытого порта 53282.

- Уведомьте абонентов о необходимости проверки и сброса настроек, предоставьте инструкции и, при возможности, дистанционную помощь.

- Рассмотрите возможность автоматизированной очистки конфигураций у проблемных устройств.

- Включите мониторинг аномального трафика и поведенческие сигнатуры для раннего обнаружения ботнет‑активности.

Альтернативные меры и когда они подходят

- Если вы не готовы к замене роутера, используйте сетевой экран/маршрутизирующий фаервол у границы сети, чтобы блокировать подозрительные исходящие соединения.

- В корпоративной среде целесообразно временно изолировать устройства и проводить полное исследование инцидента с помощью специалиста по инцидент-реакции.

Матрица рисков и смягчение

- Низкий риск: роутер не доступен из интернета, удалённое управление выключено — регулярно проверяйте и обновляйте прошивку.

- Средний риск: роутер доступен из WAN, но нет признаков SSH‑клуча — немедленно обновите прошивку и смените пароли, включите мониторинг.

- Высокий риск: обнаружен неизвестный SSH‑ключ или порт 53282 открыт — отключите устройство от сети, выполните сброс, смену паролей и аудит всех подключённых устройств.

Быстрый чек‑лист (домашние пользователи)

- Войти в веб‑интерфейс роутера.

- Проверить опцию SSH — отключить, если включена.

- Проверить номер порта — закрыть порт 53282.

- Сделать полный сброс до заводских настроек.

- Обновить прошивку и сменить пароль администратора.

- Заблокировать подозрительные IP-адреса.

Заключение

Атака на устройства ASUS демонстрирует, что даже бытовые сетевые устройства могут стать целью сложных, продолжительных кампаний. Если вы владеете роутером ASUS, не откладывайте проверку: обнаружение и удаление чужого SSH‑ключа в NVRAM требует активных действий — полный сброс и обновление прошивки. Для организаций — приоритетная задача: массовая проверка, уведомление пользователей и внедрение автоматизированного мониторинга.

Важно: если после выполнения всех шагов вы не уверены в чистоте устройства, замените роутер или обратитесь в службу поддержки производителя или к квалифицированному специалисту по безопасности.

Похожие материалы

Показываем и управляем sideload приложениями на Android TV

Медленный мобильный интернет: 10 шагов для ускорения

Как выбрать тариф iCloud+ — 50GB–12TB

Как заменить фон меню GRUB на своё изображение

Организация содержимого PS4 — полное руководство