Как защитить Android от вредоносного ПО

Почему это важно

Телефоны сегодня хранят банковские реквизиты, электронную почту и личные фото. Малварь может красть данные, шифровать файлы или использовать устройство как точку входа в домашнюю сеть. Большинство заражений происходит не через официальные магазины приложений, а через веб‑страницы, модифицированные приложения и фишинговые ссылки.

Краткие определения

- Малварь — программное обеспечение, созданное для нанесения вреда или кражи данных.

- Фишинг — попытка обманным путём выдать мошеннический ресурс за легитимный, чтобы получить ваши данные.

Что работает в первую очередь

Ниже — проверенные шаги, которые вы можете выполнить прямо сейчас. Они простые и не требуют специальных знаний.

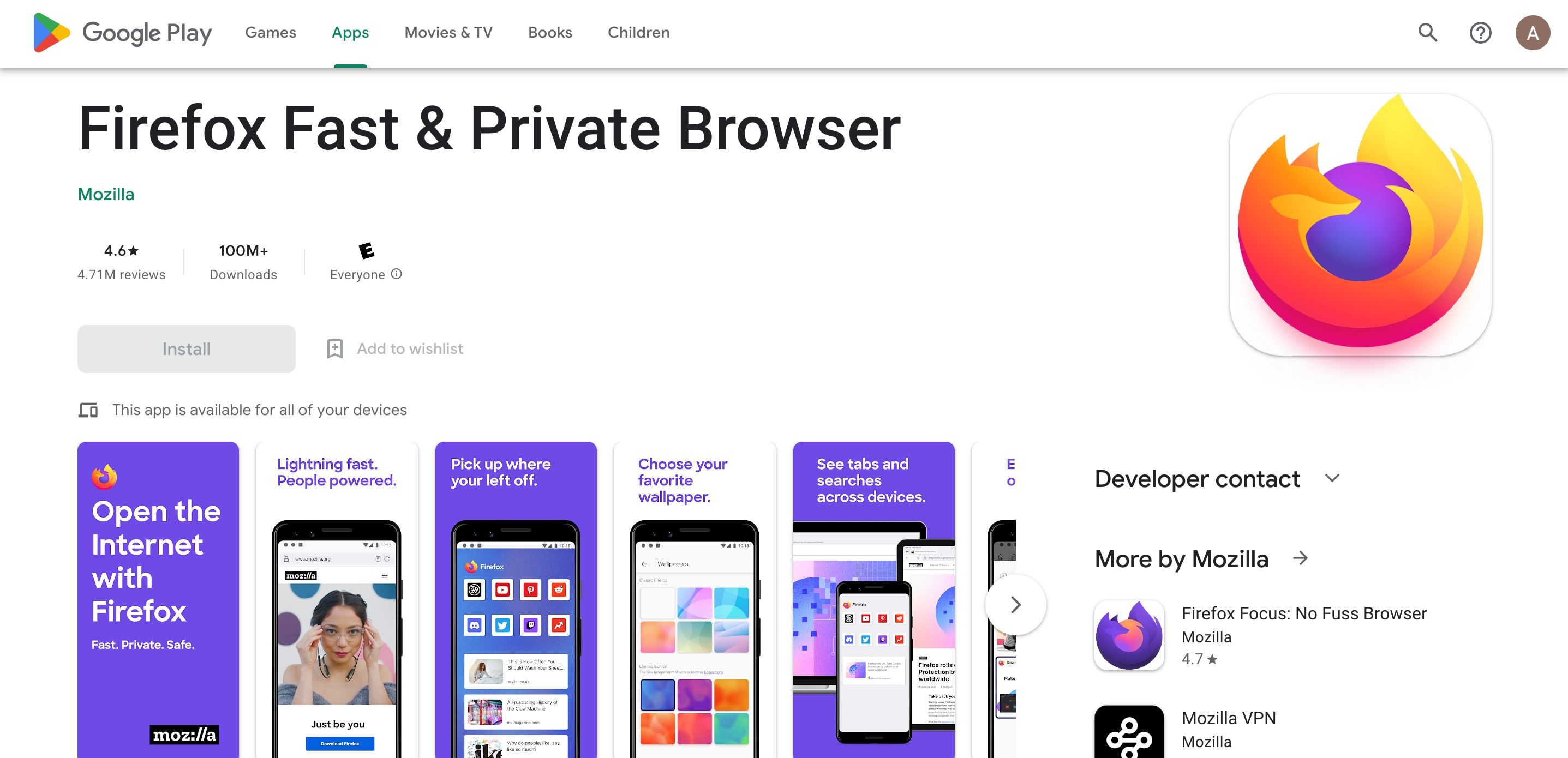

Используйте безопасный браузер

Браузеры с фокусом на приватность и блокировкой трекеров снижают риск перенаправлений и загрузки вредоносных скриптов. Популярные варианты — Brave, Firefox, Tor/Onion‑браузеры и другие, которые блокируют фоновые отслеживающие запросы. Они не гарантируют 100% защиты от всех типов малвари, но существенно уменьшают атаки через веб.

Совет: включите блокировку всплывающих окон и запрет на автоматические загрузки файлов.

Очищайте куки и данные браузера

Куки сами по себе не устанавливают вирусы, но через них злоумышленники могут отслеживать вас, собирать идентификаторы сессий и применять их в социнжиниринге. Очищайте куки и кеш периодически, особенно если вы заходите на сайты из сообщений или с незнакомых устройств.

Инструмент: в настройках браузера найдите «Очистить данные просмотра» или «Удалить куки и сайт‑данные».

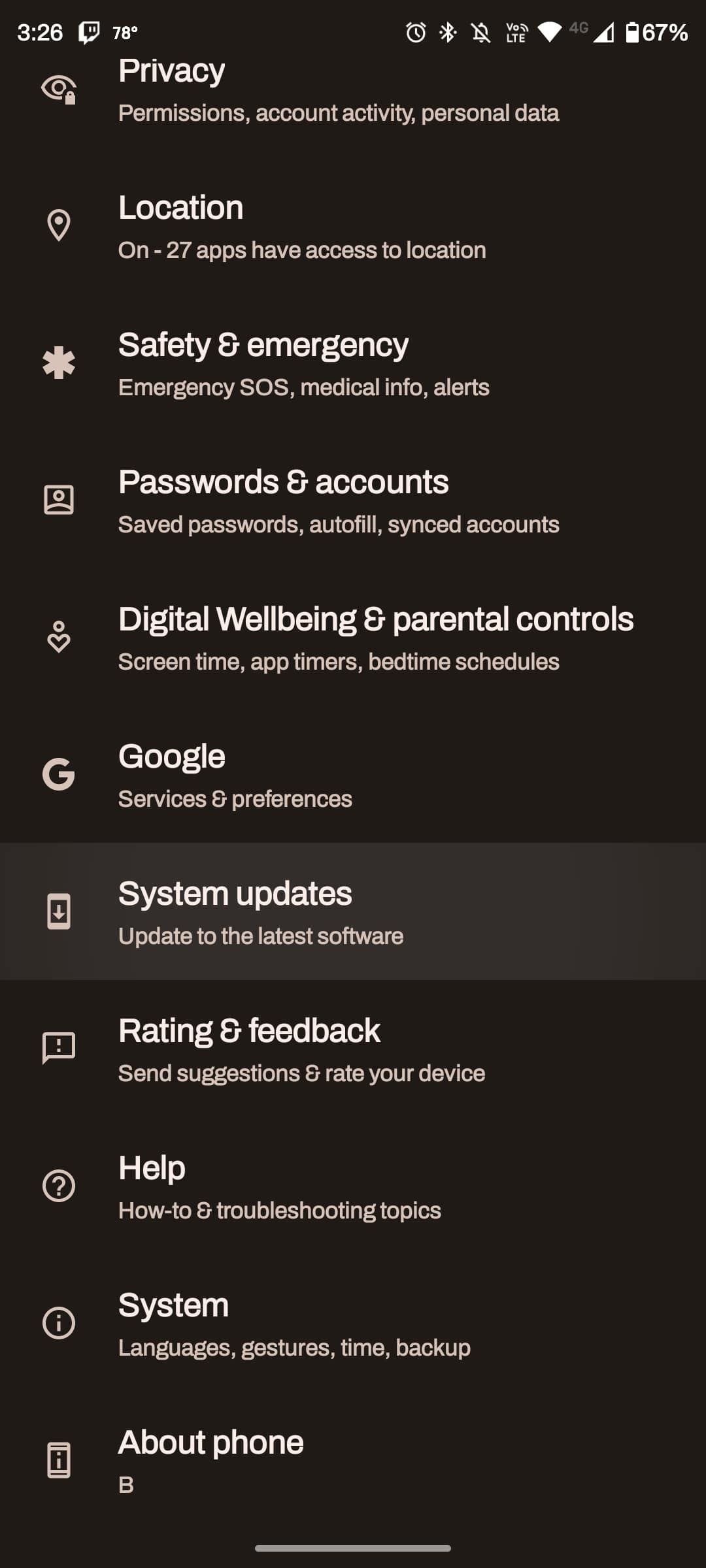

Держите систему и приложения в актуальном состоянии

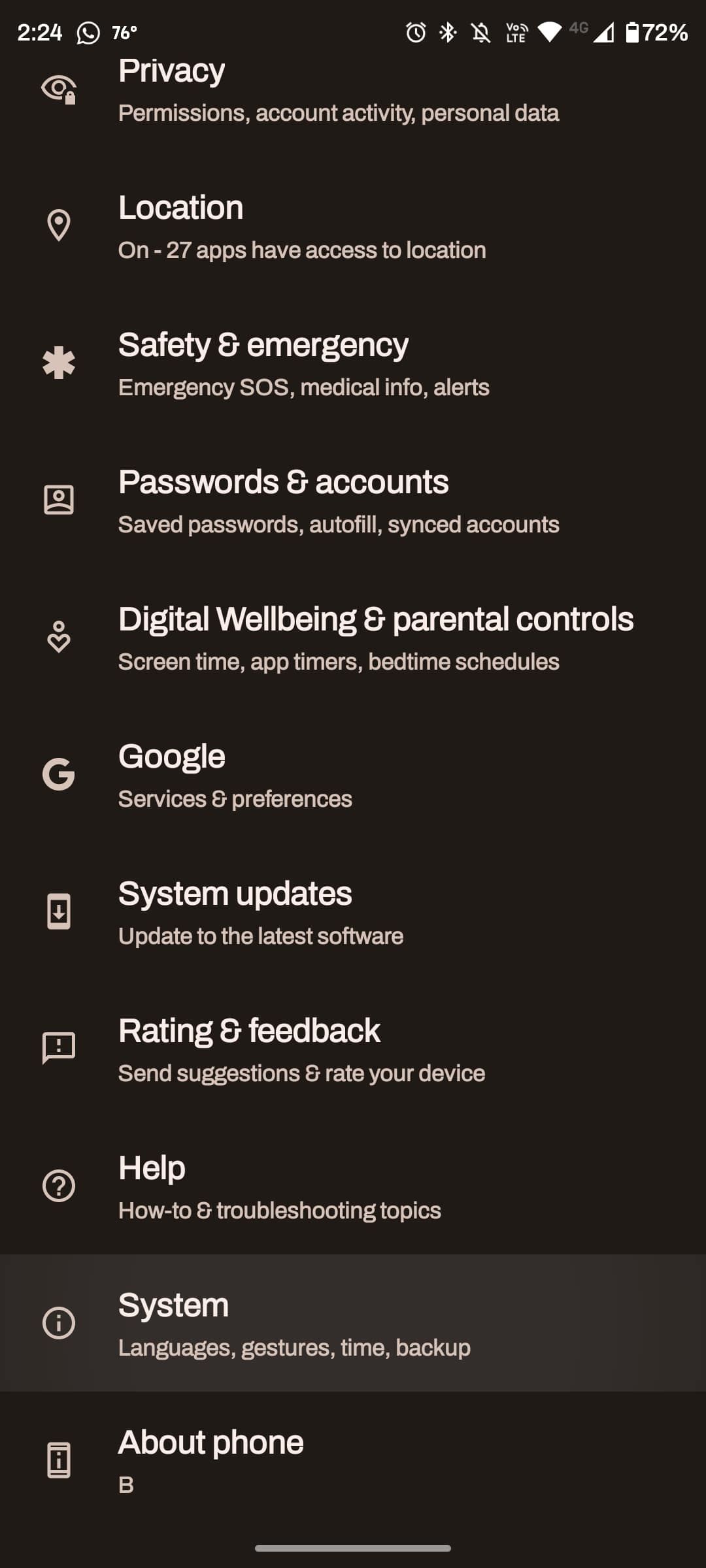

Обновления устраняют уязвимости, которыми пользуются злоумышленники. Проверьте обновления через Settings > System updates > Check for updates и установите их как можно скорее.

Важно: если производитель перестал выпускать обновления для модели, относитесь к ней осторожнее — избегайте банковских операций и чувствительных задач на устаревших устройствах.

Используйте несколько аккаунтов на телефоне

Создавайте гость‑аккаунты или отдельные профили для детей и гостей. Программы в одном аккаунте не имеют доступа к личным данным другого, если вы не даёте специальные разрешения. Настройка: Settings > System > Multiple users > Add user.

Устанавливайте приложения только из официальных источников

Официальные магазины (Google Play, Galaxy Store и т. п.) проверяют приложения и предоставляют механизм отката и жалоб. Скачивая из сторонних репозиториев, вы рискуете получить модифицированный APK с бэкдором.

Избегайте взломанных и модифицированных приложений

Мод‑версии приложений часто содержат эксплойты или встроенные трекеры. Даже если антивирус не обнаружил угрозу, модифицированное ПО может передавать данные на внешние серверы или эскалировать права доступа.

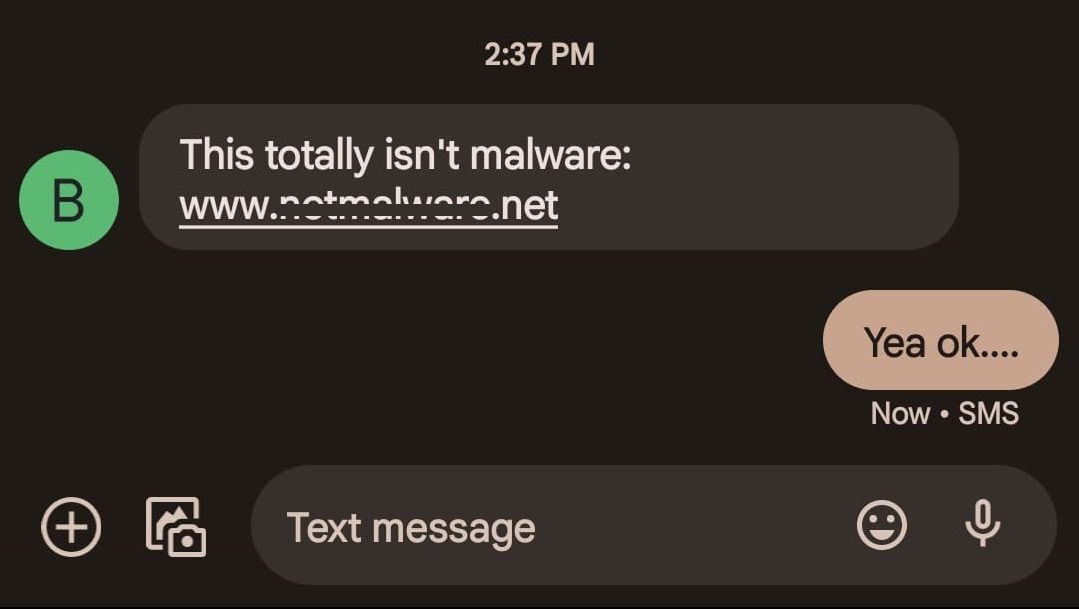

Не переходите по случайным ссылкам в SMS и мессенджерах

Проверяйте у отправителя, особенно если сообщение пришло неожиданно. Для проверки ссылок используйте сервисы, которые показывают домен и содержание страницы без перехода — или вставляйте ссылку в песочницу на ПК.

Дополнительные меры безопасности

Эти шаги повышают защиту, особенно если вы работаете с ценными данными или подключаетесь к публичным сетям.

Управление разрешениями приложений

Проверяйте, какие разрешения запрашивают приложения. Камера, микрофон и доступ к SMS должны быть обоснованы. Отключайте разрешения вручную, если приложение работает без них.

Антивирус и сканирование файлов

Антивирусные приложения для Android помогают находить известные угрозы и сканировать APK перед установкой. Выбирайте проверенные решения с хорошими отзывами и прозрачной политикой приватности.

Резервное копирование и шифрование

Делайте резервные копии важных данных и держите их на отдельном устройстве или в зашифрованном облаке. Это упрощает восстановление после инцидента.

Безопасность сети

Избегайте публичного Wi‑Fi для банковских операций. При необходимости используйте проверенный VPN. Отключайте автоматическое подключение к сетям и не подключайтесь к открытым точкам доступа без пароля.

Root, рутирование и режим разработчика

Рутированные устройства и включённые отладочные режимы увеличивают поверхностную атаку. Если вы не знаете, зачем они нужны — держите их выключенными.

Когда обычные меры не помогут

- Модифицированная прошивка устройства уже содержит бэкдор.

- Устройство полностью рутировано и управляется злоумышленником.

- Социальная инженерия: вы сами ввели свои учетные данные на фишинговом сайте.

В таких случаях нужна полная переустановка системы (factory reset) и восстановление данных из надёжной резервной копии.

План действий при подозрении на заражение

- Изолируйте устройство: отключите интернет и удалите SIM/карту памяти.

- Сохраните важные файлы в офлайн‑резервную копию, если это безопасно.

- Проверьте установленные приложения и удалите сомнительные.

- Запустите антивирусное сканирование.

- При сохранении признаков компрометации — сделайте сброс до заводских настроек и восстановите данные только из проверенной резервной копии.

- Смените пароли на важных сервисах с другого защищённого устройства.

Важно: при банковском компромиссе свяжитесь с банком сразу.

Ментальные модели и эвристики для принятия решений

- Правило наименьших привилегий: давайте приложениям только те разрешения, которые им действительно нужны.

- Подозрительные источники = риск: если вы не уверены в происхождении файла или приложения — не устанавливайте.

- Разделяй и властвуй: разделяйте личные и рабочие аккаунты.

Контрольный список по ролям

Пользователь:

- Установлен безопасный браузер.

- Включены автоматические обновления.

- Нет рут‑доступа и выключен режим разработчика.

Администратор (корпоративно):

- Внедрена политика MDM/EMM.

- Принудительная установка антивируса и контроль разрешений.

- Регулярный аудит устройств и резервное копирование.

Критерии приёмки

Устройство считается надёжным, если:

- Получает системные и обновления приложений автоматически.

- На нём установлены только приложения из официальных источников или из корпоративного каталога.

- Для доступа к критическим приложениям настроена двухфакторная аутентификация.

- Выполнен полный бэкап и проверена процедура восстановления.

Частые ошибки и когда меры не сработают

- Игнорирование обновлений безопасности.

- Установка модифицированных APK ради бесплатных функций.

- Клик по ссылкам от знакомых без проверки их подлинности (аккаунт мог быть скомпрометирован).

Небольшая шпаргалка (cheat sheet)

- Проверить обновления: Settings > System updates.

- Добавить пользователя: Settings > System > Multiple users.

- Очищать куки: Настройки браузера > Очистить данные.

- Проверять разрешения: Настройки > Приложения > Разрешения.

Краткое резюме

Защитить Android можно привычными и доступными способами: безопасный браузер, регулярные обновления, отказ от модифицированных приложений и внимательность при кликах по ссылкам. Для бизнеса добавьте управление устройствами и обязательные резервные копии. Если вы сомневаетесь в безопасности телефона — изолируйте устройство и выполните сброс до заводских настроек.

Важно: безопасность — это несколько уровней защиты. Чем больше слоёв вы примените, тем меньше шанс успешной атаки.

Примечание: если вы заметили финансовые или юридические последствия из‑за возможного заражения, немедленно обратитесь к специалистам и в соответствующие организации.