Как отключить UEFI Secure Boot для установки второй ОС

Что такое UEFI Secure Boot

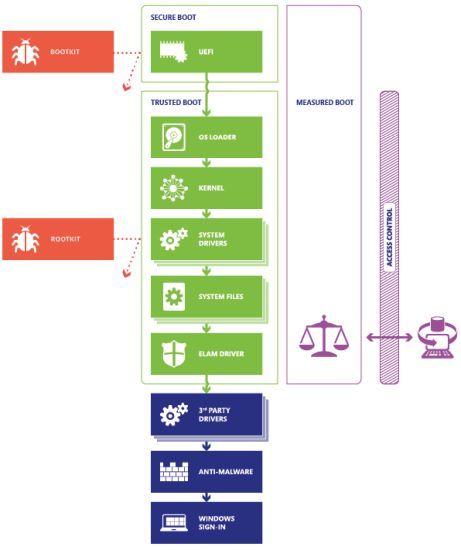

Secure Boot — это функция интерфейса прошивки Unified Extensible Firmware Interface (UEFI). UEFI заменяет старый BIOS и предоставляет расширенные возможности управления аппаратной и программной инициализацией до загрузки операционной системы.

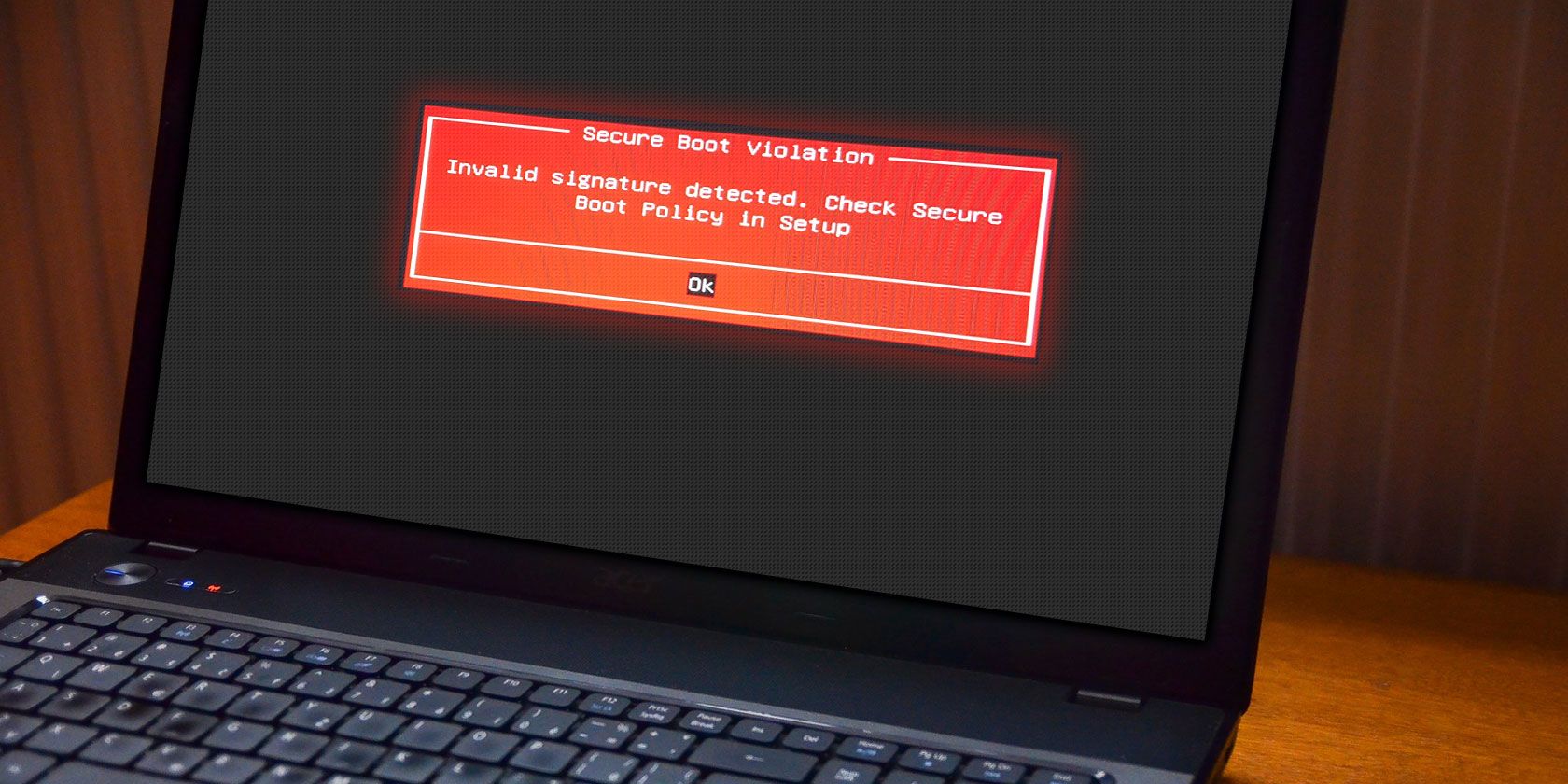

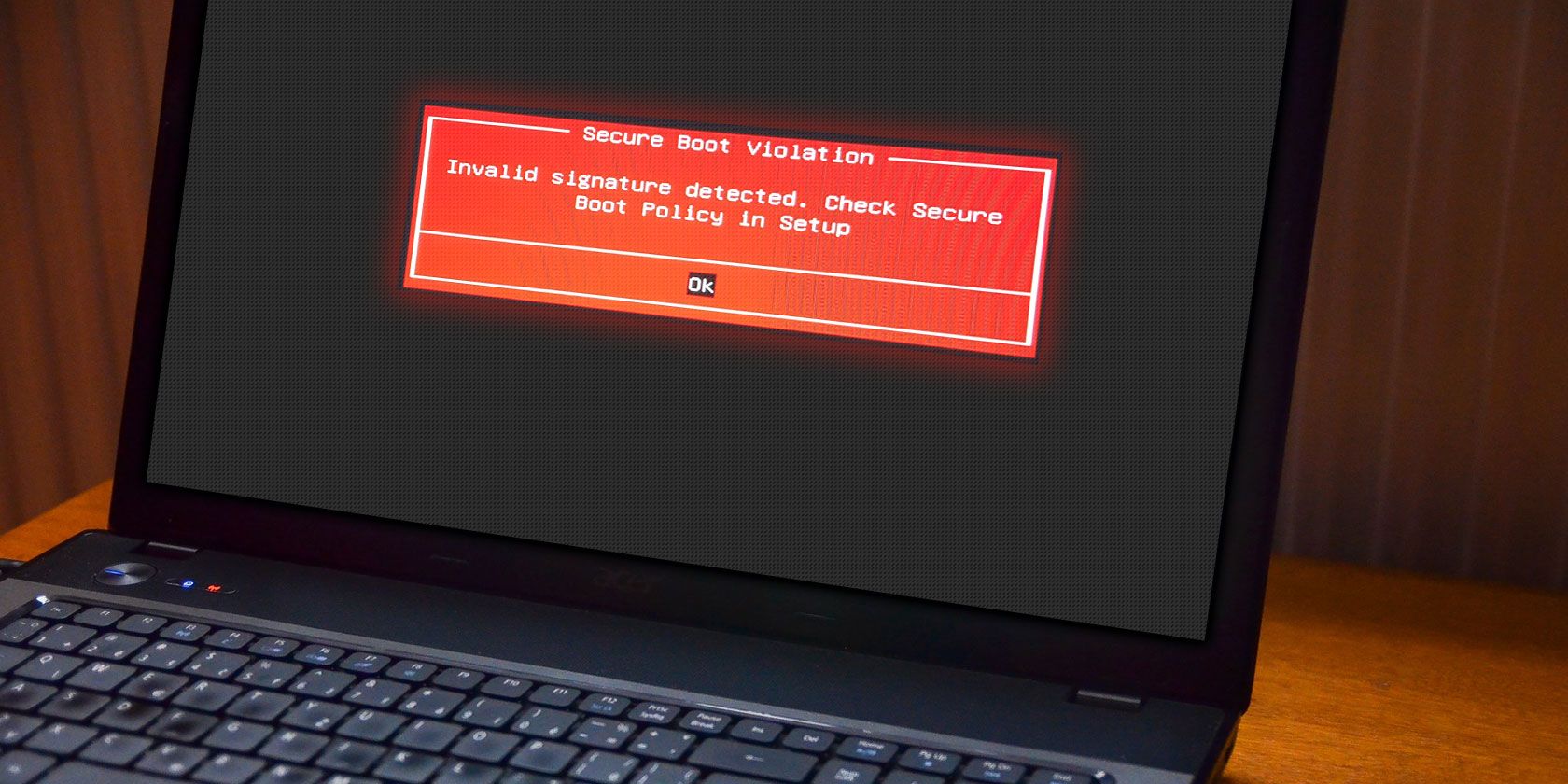

Secure Boot проверяет цифровые подписи компонентов загрузки (загрузчиков, драйверов и т. п.). Если подпись распознана и доверена, компонент разрешается к запуску. Если подпись неизвестна — система блокирует запуск.

Коротко: Secure Boot — это воротá безопасности на ранней стадии загрузки. Он помогает блокировать руткиты, буткиты и другие вредоносные компоненты, которые вмешиваются в процесс загрузки.

Важно: некоторые легитимные системы и драйверы могут не иметь подписи, известной вашей прошивке UEFI. В этом случае Secure Boot предотвратит их запуск, даже если вы доверяете источнику.

Когда имеет смысл отключить Secure Boot

Отключайте Secure Boot только если реально нужно:

- Вы устанавливаете ОС, которая официально не подписана для Secure Boot (например, некоторые сборки Kali или Android x86).

- Вам нужно протестировать драйверы или загрузчики, у которых отсутствует доверенная подпись.

- Вы работаете с живой флешкой (Live USB), которая не поддерживает Secure Boot.

Не отключайте Secure Boot, если вы просто хотите ускорить загрузку или не уверены в происхождении ПО.

Примечание: в редких случаях после отключения Secure Boot некоторые прошивки могут требовать сброса на заводские настройки для повторного включения. Это не удаляет ваши данные на диске, но сбрасывает пользовательские настройки прошивки.

Подготовка перед изменением настроек

- Создайте резервные копии важных данных. Лучше иметь образ системы и резервную копию личных файлов.

- Запишите модель ноутбука/материнской платы и клавишу доступа в BIOS/UEFI (обычно F1, F2, F12, Esc или Del). Производители часто указывают это при загрузке.

- Подготовьте загрузочную флешку с нужной ОС и проверьте контрольную сумму дистрибутива.

- Если вы используете шифрование диска (BitLocker, LUKS), отключите или сохраните ключи, иначе загрузка с изменёнными параметрами прошивки может привести к проблемам с расшифровкой.

Как отключить Secure Boot (пошагово)

- Полностью выключите компьютер.

- Включите компьютер и нажмите клавишу входа в BIOS/UEFI на экране производителя. Если вы на Windows 10/11: удерживайте клавишу Shift и выберите Перезагрузить. Затем: Устранение неполадок > Дополнительные параметры > Параметры встроенного ПО UEFI. Это перезапустит систему прямо в настройки UEFI.

- В меню прошивки найдите опцию Secure Boot. Чаще встречается в разделах «Security» (Безопасность), «Boot» (Загрузка) или «Authentication» (Аутентификация).

- Измените значение на “Disabled” / “Отключено”.

- Сохраните изменения — «Save and Exit» / «Сохранить и выйти».

- Система перезагрузится с отключённым Secure Boot.

Советы по производителям:

- Lenovo: клавиша входа часто F2 или Enter, затем F1 для настроек. В новых моделях используйте меню Novo.

- Dell: F2 для BIOS, F12 для Boot Menu.

- HP: Esc, затем F10.

- ASUS: Del или F2.

- Acer: Del или F2; в некоторых моделях нужно отключить «Secure Boot Control» и переключить «Boot Mode» на UEFI.

Если опция недоступна или неактивна, проверьте наличие функции «Setup Mode» или параметра «PK/Secure Boot state». Иногда нужно сначала переключить «OS Type» с «Windows UEFI mode» на «Other OS».

Важно: некоторые корпоративные устройства могут блокировать изменение Secure Boot политик через MDM или корпоративную прошивку.

Как снова включить Secure Boot

- Удалите или переустановите все неподписанные операционные системы и драйверы, которые вы установили при отключённом Secure Boot.

- Выключите и войдите в BIOS/UEFI как описано выше.

- Включите Secure Boot (Enabled).

- Если включение не работает, попробуйте восстановить заводские ключи Secure Boot — опция «Restore Factory Keys» или «Reset to Setup Mode». После восстановления ключей сохраните изменения и перезагрузитесь.

- Если система перестала загружаться с включённым Secure Boot, возможно, придётся снова отключить его и удалить неподписанные компоненты.

Распространённые проблемы и способы их решения

Secure Boot не включаетcя

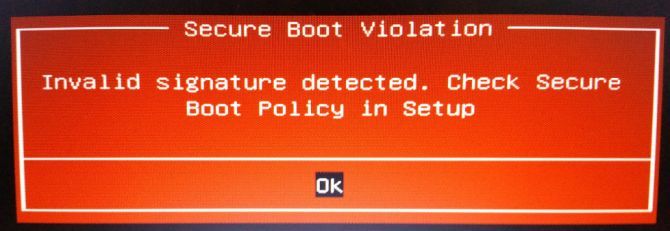

- Убедитесь, что режим загрузки — UEFI, а не Legacy/CSM. Secure Boot работает только с UEFI и GPT-разметкой диска.

- Проверьте стиль раздела: UEFI требует GPT, а Legacy BIOS — MBR. В Windows: «Компьютер/Пуск» → найдите «Управление компьютером» → «Управление дисками» → Свойства тома → «Стиль раздела».

- Если диск в MBR, единственный безопасный путь конвертации — создать резервную копию и переформатировать диск в GPT.

- Если есть опция «Restore/Enroll Factory Keys», используйте её.

Система не загружается после включения Secure Boot

- Отключите Secure Boot и загрузитесь в безопасном режиме или с Live USB. Удалите неподписанные загрузчики и драйверы.

- Восстановите заводские ключи Secure Boot.

Secure Boot блокирует загрузку Live USB

- Убедитесь, что Live USB поддерживает Secure Boot. Многие современные дистрибутивы Linux включают «shim» — подписанный загрузчик, который позволяет работать с Secure Boot.

- Если Live USB не поддерживает, отключите Secure Boot на время установки или используйте виртуальную машину.

Альтернативы полному отключению Secure Boot

- Использовать подписанный загрузчик (shim): многие дистрибутивы Linux используют shim — маленький подписанный загрузчик, который загружает неподписанный GRUB.

- Подписать собственные модули/ядро: для продвинутых пользователей возможна подпись модулей и ядра своей встроенной подписью и добавление ключа в прошивку (Custom Secure Boot Keys). Это требует понимания PK/KEK/DB и безопасности ключей.

- Использовать виртуальную машину: запускать альтернативную ОС внутри гипервизора (VirtualBox, VMware, Hyper-V). Без изменений прошивки.

- Запускать с внешнего диска или Live USB, предварительно убедившись в поддержке Secure Boot.

Эти подходы позволяют сохранить защиту Secure Boot и при этом запускать неподписанное ПО.

Безопасность после отключения Secure Boot

Отключение Secure Boot повышает риск атак на ранней стадии загрузки. Рекомендации по снижению риска:

- Ограничьте время работы с отключённым Secure Boot: включайте его снова после установки и проверки ОС.

- Поддерживайте актуальные резервные копии и образы дисков.

- Если вы тестируете или используете неподписанные сборки, изолируйте устройство в сети (например, отдельная VLAN) и не подключайте конфиденциальные данные.

- Используйте антивирусные и интегрированные механизмы защиты в ОС (например, защиту от руткитов).

- Для критичных систем рассмотреть использование аппаратного TPM и шифрование диска с надёжным хранением ключей.

Мини‑методология безопасной установки второй ОС

- План: зафиксируйте цель, совместимость и требования (UEFI/GPT, шифрование).

- Бэкап: сделайте полный образ системы и сохраните важные ключи шифрования.

- Тест: попробуйте загрузиться с Live USB в безопасной среде и проверьте поддержку Secure Boot.

- Отключение: временно отключите Secure Boot, если нужно.

- Установка: установите вторую ОС, проверьте загрузчик и доступ к данным.

- Включение: попытайтесь снова включить Secure Boot, восстановив/удалив неподписанные компоненты.

- Верификация: убедитесь, что система корректно загружается и ключи восстановления работают.

Роли и контрольный список

Для домашних пользователей:

- Создать резервные копии.

- Проверить поддержку Live USB Secure Boot.

- Отключать Secure Boot только на время установки.

Для системных администраторов:

- Задокументировать изменения прошивки.

- Сохранить ключи шифрования и образы.

- Использовать тестовую машину перед массовыми изменениями.

Для специалистов по безопасности:

- Анализировать необходимость отключения Secure Boot.

- Рассмотреть подписание модулей и внедрение собственных ключей.

- Контролировать доступ к прошивке через MDM/UEFI policies.

Галерея кейсов и крайние случаи

- Dual‑boot Windows + Linux: часто достаточно дистрибутива с shim. Полное отключение редко требуется.

- Tails/Live-ориентированные системы: некоторые сборки не подписаны и требуют временного отключения Secure Boot.

- Корпоративные ноутбуки: политика блокирует изменение — обратитесь к IT‑отделу.

- Шифрованные диски (BitLocker/LUKS): при изменениях прошивки может потребоваться восстановление ключей.

Краткий словарь терминов

- UEFI — современный интерфейс прошивки, заменяющий BIOS.

- Secure Boot — проверка цифровых подписей загрузочных компонентов.

- GPT — таблица разделов, требуемая для UEFI.

- MBR — устаревшая схема разметки, совместимая с Legacy BIOS.

- shim — подписанный загрузчик, позволяющий работать с неподписанными загрузчиками.

Диаграмма принятия решения

flowchart TD

A[Нужна вторая ОС?] --> B{Поддерживает ли ОС Secure Boot?}

B -- Да --> C[Использовать подписанный образ / shim]

B -- Нет --> D{Можно ли использовать VM?}

D -- Да --> E[Запустить в виртуальной машине]

D -- Нет --> F[Временно отключить Secure Boot]

F --> G[Установить ОС и проверить]

G --> H{Можно ли снова включить Secure Boot?}

H -- Да --> I[Включить Secure Boot и тестировать]

H -- Нет --> J[Оставить отключённым и усилить меры защиты]Итог и рекомендации

Отключение Secure Boot даёт гибкость при установке неподписанных систем, но снижает защиту от низкоуровневых атак. Перед изменением прошивки сделайте резервные копии и подготовьтесь к возможному восстановлению. По возможности используйте подписанные загрузчики (shim) или виртуализацию вместо полного отключения.

Ключевые действия:

- Подготовьте резервные копии и ключи шифрования.

- Проверьте поддержку Secure Boot у вашего дистрибутива.

- При необходимости временно отключите Secure Boot, затем возобновите его и примените дополнительные меры безопасности.

Ключевые вывoды

- Secure Boot защищает раннюю стадию загрузки и помогает блокировать руткиты и буткиты.

- Полное отключение допустимо, но рискованно — используйте временно и только при необходимости.

- Альтернативы: подписанные загрузчики, подпись модулей, виртуализация.

- Всегда имейте резервные копии и план восстановления.

Контакт и дальнейшие шаги

Если вы не уверены в своих действиях или работаете с корпоративной машиной, проконсультируйтесь с IT‑поддержкой. Для домашних пользователей — начните с Live USB дистрибутива, поддерживающего Secure Boot, прежде чем отключать защиту.

Похожие материалы

Зашифровать электронную почту на Linux с GnuPG

Ежедневные точки восстановления Windows

Gmail и настольные клиенты: выбор и настройка

SketchUp бесплатно: как начать 3D‑моделирование

Как создать аккаунт PlayStation Network (PSN)