Как распознать фальшивые сайты и защититься от мошенников

Читайте также: 4 вещи, которые нужно сделать сразу, если вас обманули

Что такое опасность фальшивых сайтов и почему это важно

Фальшивые сайты — это веб-ресурсы, созданные с целью обмана пользователей. Задача злоумышленников — получить ваши логины, платежные данные, персональные сведения или внедрить вредоносное ПО. Уязвимость может проявиться в личных потерях, финансовом мошенничестве и краже личности.

Коротко: фейковый сайт выглядит правдоподобно, но несёт риск. Понимание признаков и простые проверки снижают вероятность стать жертвой.

Содержание

- Риски при посещении фальшивых сайтов

- Как распознавать фальшивые сайты

- Как понять, безопасен ли сайт

- Шаблон действий при обнаружении фальшивого сайта

- Чек-листы для пользователей и владельцев сайтов

- Часто задаваемые вопросы

Риски при посещении фальшивого сайта

Ниже описаны основные угрозы. Короткие определения:

- Хакер — человек, который использует баги и уязвимости для проникновения в систему.

- Фишинг — метод выманивания конфиденциальных данных через маскировку под доверенное лицо.

- Малварь — вредоносное ПО: вирусы, трояны, шифровальщики.

Хакерские внедрения

Злоумышленники могут внедрить в страницы скрипты, которые выполняются на компьютере или смартфоне посетителя. Скрипт может подгружать дополнительные модули, красть cookies, перехватывать сессии или предоставлять удалённый доступ к устройству.

Важно: даже без кликов можно получить «drive-by» загрузку — когда уязвимость браузера используется для установки ПО.

Фишинговые атаки

Фишинг работает через доверие. Фейковый сайт маскируется под банк, сервис доставки или кабинет пользователя. Когда вы вводите логин и пароль, данные попадают к злоумышленникам.

Пример: письмо с ссылкой на «обновление счёта», которое ведёт на клон банковской страницы.

Вредоносное ПО и вымогатели

Клики по всплывающим окнами, баннеры и поддельные обновления могут установить ключлоггеры, бэкдоры или шифровальщики. Последние блокируют ваши файлы и требуют выкуп.

Кража личности

Формы с просьбой ввести паспортные данные, ИНН, фото документов — источник для создания копий личности. С этими данными злоумышленники оформляют кредиты и совершают другие преступления.

Важно: даже если мошенник не совершит действия сразу, ваши данные могут оказаться на «черном рынке» и использоваться позже.

Как распознать фальшивый сайт

Рассмотрим признаки, которые можно проверить за минуту. Большинство фейков выдают себя сочетанием нескольких признаков.

1. Дизайн, макет и работоспособность элементов

Проверяйте, не сломаны ли элементы интерфейса: кнопки, карусели, меню. Злоумышленники экономят время и деньги — страница может выглядеть недоделанной.

На что обратить внимание:

- Не работают ссылки или ведущие на домашней странице элементы остаются статичны.

- Изображения не загружаются или выглядят обрезанными.

- Стиль и цветовая схема отличаются от официального сайта бренда.

Контрпример: профессиональная рассылка и страницы компании редко содержат системные ошибки в верстке.

2. Орфография и стиль текста

Ошибки и странные формулировки — частый признак мошенничества. Проверяйте аккуратность текста и уникальность (через поиск фрагмента в Google).

Примечание: крупные компании проверяют тексты, поэтому грамматические ошибки — красный флаг.

3. Манипулятивная эмоциональная риторика

Мошенники создают ощущение срочности («Последний шанс», «Ваш счёт заблокирован — действуйте сейчас»). Это техника давления, чтобы обойти логику пользователя.

Совет: не поддавайтесь на ультиматумы — сначала проверьте сайт и контактные данные.

4. Отсутствие поддержки и неполные контактные данные

Проверяйте наличие страницы «Контакты», «Поддержка» и карточки компании. Подозрительные признаки:

- Неполные или отсутствующие адрес и телефон.

- Электронные адреса на странных доменах (.xyz, .site, .online).

- Номера с международными кодами, которые не соответствуют деятельности компании.

5. Плохая или отсутствующая политика конфиденциальности

Законодательства многих стран требуют наличие политики конфиденциальности. Её отсутствие или откровенно шаблонный текст — тревожный звоночек.

6. Внешние свидетельства доверия, которые не работают

Значки доверия и сертификаты должны быть кликабельны и вести на страницу эмитента. Если значок — просто картинка без ссылки, это часто подделка.

7. Поведение форм и запрос избыточных данных

Если сайт просит слишком много личной информации на первом экране покупки — не вводите. Стандартная практика: минимально необходимые данные для оформления заказа и отдельный шаг для подтверждения.

Как понять, безопасен ли сайт: практические проверки

Эти проверки можно провести за пару минут и они значительно увеличивают вашу безопасность.

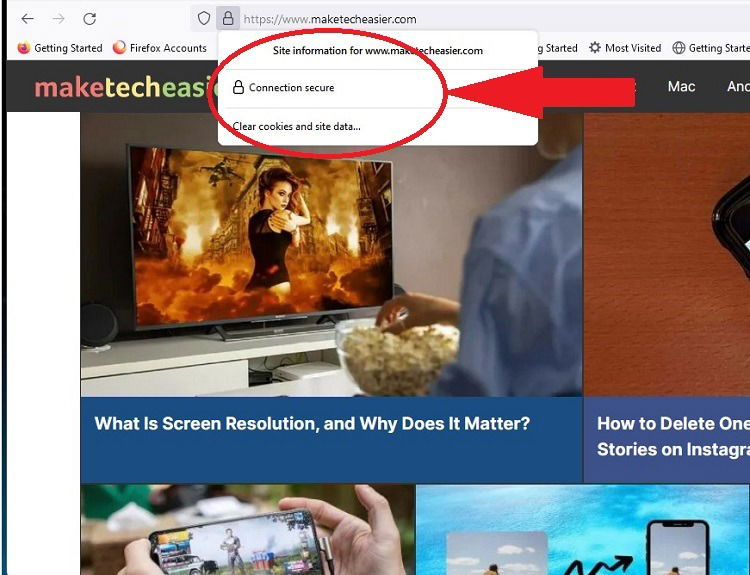

1. Проверка HTTPS и SSL

Ищите «https://» в адресной строке и значок замка. Это значит, что соединение шифруется сертификатом SSL/TLS.

Однако: HTTPS не гарантирует честность владельца сайта. Злоумышленники могут получить сертификат для своего домена. Проверяйте, кому выдан сертификат — кликните по замку и посмотрите детали.

Важно: сертификат сам по себе — это защита канала, а не проверка бизнеса.

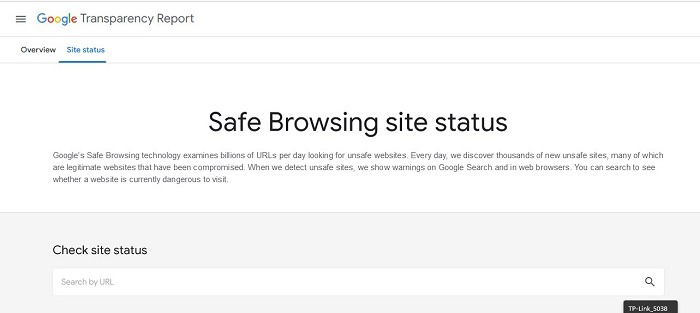

2. Проверка репутации через сервисы

Используйте проверенные инструменты:

- Google Safe Browsing — вводите URL в проверку статуса.

- VirusTotal — агрегирует десятки антивирусов и сканеров URL.

- Reputology, Norton Safe Web, Web of Trust — дополнительные варианты.

Совет: если несколько сервисов дают предупреждение — не рискуйте.

3. Тщательная проверка домена

Проверьте полное доменное имя, включая поддомены и TLD. Мошенники часто используют похожие на вид домены:

- homelbank.com vs home1bank.com

- имя-компании.xyz vs имя-компании.com

Вы можете навести курсор на ссылку (без клика) и посмотреть полный адрес в строке состояния браузера.

4. Наличие и содержание политики конфиденциальности

Откройте страницу конфиденциальности. Проверьте:

- Какие данные собираются.

- Как долго хранятся данные.

- С кем сайт их делится.

- Контакты для запросов пользователей.

Если информации нет или она противоречива — лучше отказаться от ввода данных.

5. Проверка значков доверия

Кликабельность — главный тест. Настоящий значок ведёт на страницу поставщика сертификата (например, PCI DSS, Norton, McAfee). Если ссылка отсутствует или ведёт на домашнюю страницу сайта — это подозрительно.

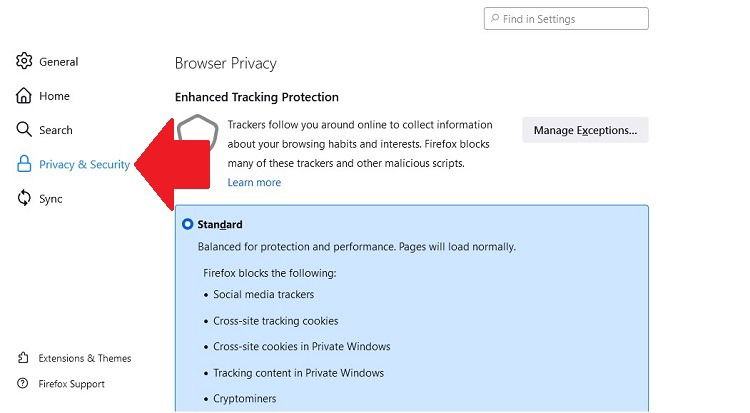

6. Встроенные средства безопасности браузера

Современные браузеры имеют предупреждения о небезопасных сайтах и инструменты конфиденциальности. Включите автоматические обновления браузера и расширения, которые блокируют трекеры и вредоносный JavaScript.

Примеры: блокировщики скриптов, блокировщики всплывающих окон, режимы защиты от фишинга.

7. Связь с владельцами сайта

Попробуйте написать на указанный e-mail или позвонить по телефону. Если владельцы не отвечают или контактные данные поддельны, это тревожный знак.

Совет: сделайте скриншоты страниц и сохраните копии писем как доказательство при необходимости.

Что делать, если вы попали на фальшивый сайт или раскрыли данные

Ниже — порядок действий. Держите этот SOP под рукой.

- Немедленно прекратите взаимодействие с сайтом. Не вводите больше данных.

- Сделайте снимки экрана и сохраните URL.

- Если вводили логин/пароль — измените пароль на настоящем сервисе и включите двухфакторную аутентификацию.

- Если вводили данные карты — свяжитесь с банком и заморозьте карту. Попросите мониторинг подозрительных операций.

- Если ввели серию персональных данных — подайте заявку на блокировку или мониторинг кредитной истории (в вашей юрисдикции).

- Сообщите о сайте в Google Safe Browsing, в антивирусную компанию и в службу поддержки пострадавшего бренда.

- Проведите антивирусную проверку устройства и, при необходимости, восстановите систему из чистой резервной копии.

Критерии приёмки: после выполнения шагов вы должны иметь новые пароли, подтверждённую связь с банком и отчёт о сообщении в службы безопасности.

Быстрые чек-листы

Чек-лист для обычного пользователя (5 пунктов):

- Не открывайте ссылку из подозрительного письма. Проверьте адрес вручную.

- Проверьте HTTPS и кликните по замку для деталей сертификата.

- Используйте VirusTotal/Google Safe Browsing перед вводом данных.

- Не вводите паспортные данные без верификации компании.

- Включите двухфакторную аутентификацию.

Чек-лист для владельца сайта (разработчик/маркетолог):

- Установите и поддерживайте валидный SSL/TLS.

- Разместите актуальную политику конфиденциальности и контакты.

- Настройте Content Security Policy и X-Frame-Options.

- Убедитесь, что значки доверия ведут на проверяемые страницы.

- Регулярно сканируйте сайт на уязвимости и бэкдоры.

Чек-лист для команды поддержки (операции):

- Процедура обработки жалоб о фишинге.

- Контакты юридического отдела и правоохранительных органов.

- План восстановления после компрометации.

- Резервное копирование и тесты отката.

Простая методика оценки риска: Impact × Effort

Используйте матрицу «Влияние × Усилия» для приоритизации проверок и исправлений:

- Высокое влияние / Низкие усилия: проверка HTTPS, кликабельность значков, контактов — исправьте в первую очередь.

- Высокое влияние / Высокие усилия: проникновение в систему, аудит кода — планируйте и выполняйте.

- Низкое влияние / Низкие усилия: косметические ошибки в тексте — исправьте по доступности.

Эта простая эвристика помогает быстро распределить ресурсы.

Когда базовые проверки не сработают: ограничители и обходные пути злоумышленников

Контрпримеры и предостережения:

- HTTPS и валидный сертификат не гарантируют честность владельца. Сертификат подтверждает шифрование канала, а не благонадёжность бизнеса.

- Значки доверия иногда встраиваются как картинки — их можно подделать. Проверяйте ссылки на эмитента.

- Небольшие текстовые правки в логотипе и домене могут быть незаметны на мобильных экранах.

Если сомневаетесь, ищите официальный контакт компании вне сайта (из аккаунтов в соцсетях, официальных пресс-релизов) и сверяйте информацию.

Мини-руководство по защите на уровне устройства

- Держите ОС и браузер в актуальном состоянии.

- Используйте анти-баннер и блокировщик скриптов (например, uBlock Origin, NoScript).

- Включите автоматическое обновление антивируса.

- Избегайте подключения к открытым Wi‑Fi без VPN.

Краткий глоссарий

- SSL/TLS — протоколы шифрования трафика между браузером и сервером.

- Фишинг — обман с целью выманить конфиденциальные данные.

- Малварь — вредоносное программное обеспечение.

- Домейн — адрес сайта в интернете (example.com).

Часто задаваемые вопросы

Можно ли заразиться просто при открытии сайта?

Да, возможно. Устаревшие браузеры или плагины могут позволить «drive-by» загрузку вредоносного кода. Обновляйте ПО и используйте антивирус.

Какие данные чаще всего крадут мошенники?

Логины и пароли, данные банковских карт, номера паспорта, адреса и телефоны. Эти сведения продают или используют для мошенничества.

Может ли вредоносный URL взломать телефон?

Да, мобильные устройства уязвимы. Открытие заражённого сайта может инициировать загрузку вредоносного приложения или эксплойт для уязвимости браузера.

Ресурсы и инструменты проверки

- Google Safe Browsing — проверка URL на репутацию.

- VirusTotal — мультисканер ссылок и файлов.

- Сервисы проверки WHOIS — чтобы узнать владельца домена.

- Браузерные расширения для блокировки скриптов и трекеров.

Итог и рекомендации

- Проверяйте домен, HTTPS, контакты и политику конфиденциальности перед вводом данных.

- Используйте инструменты репутации и антивирусные сканеры.

- Включите двухфакторную аутентификацию и следуйте чек-листам.

- Если скомпрометированы данные — немедленно предпримите шаги из раздела действий.

Important: нет единственного сигнала, гарантирующего безопасность. Ориентируйтесь на совокупность признаков.

Image credit: Unsplash

Похожие материалы

Удаление Antivirus Live и фальшивых антивирусов

Установка .NET Framework 2.0/3.0/3.5 в Windows 10

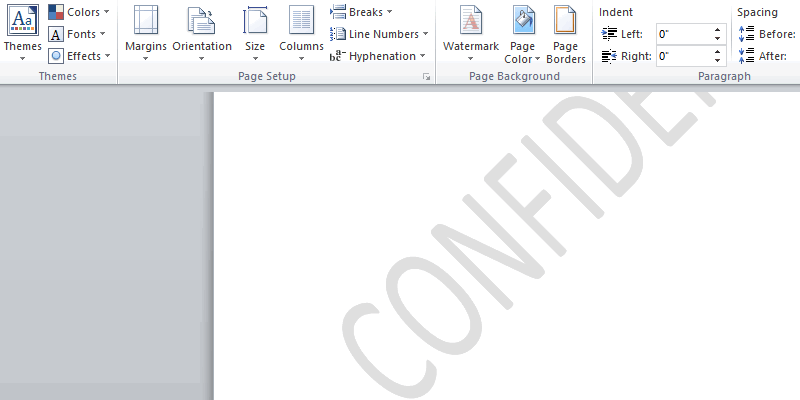

Водяной знак в Word: как добавить и настроить

Как изменить цвет панели задач в Windows

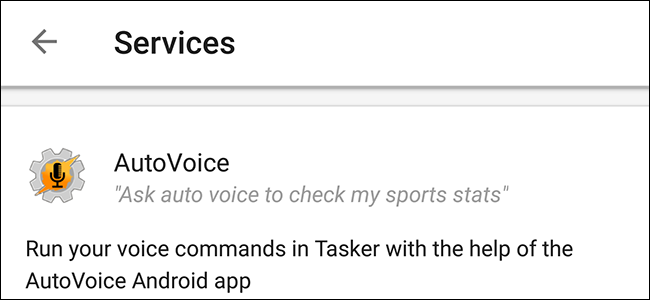

Сторонние сервисы Google Home: поиск и использование