Как удалить Antivirus Live и другие фальшивые антивирусы

Короткое руководство — шаги в порядке выполнения

- Перезагрузите ПК и нажимайте F8, чтобы войти в «Безопасный режим с поддержкой сети».

- Убедитесь, что браузер может выходить в интернет — удалите подложенный прокси в настройках.

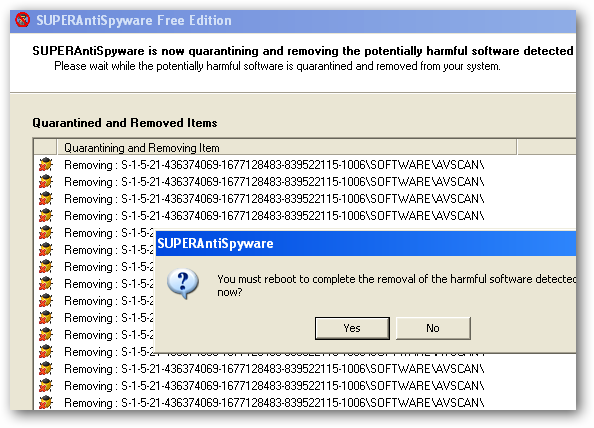

- Установите и запустите SuperAntiSpyware (портативная версия предпочтительна). Обновите сигнатуры и выполните полный скан.

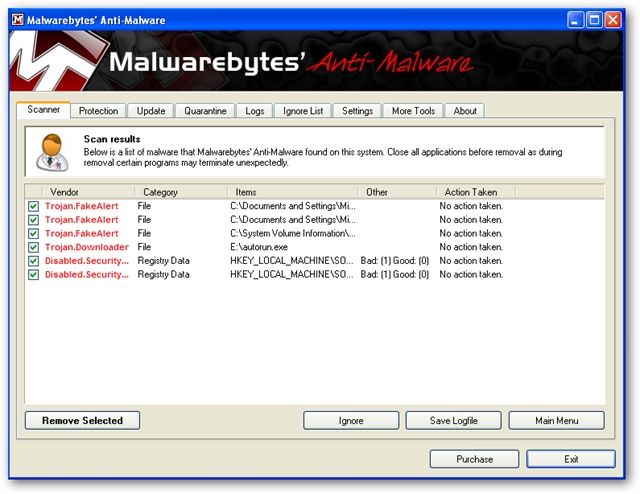

- Перезагрузитесь снова в безопасном режиме и установите Malwarebytes. Обновите и выполните полный скан, удалите найденные объекты.

- Перезагрузитесь в обычный режим, установите или обновите антивирус (Microsoft Security Essentials или аналог) и выполните финальный полный скан.

- Просканируйте съёмные носители (USB-флешки), которые вы использовали в процессе.

Важно: фальшивые антивирусы блокируют реальные утилиты и меняют настройки сети. Работайте в безопасном режиме и восстанавливайте настройки прокси до установки средств удаления.

Подготовка: вход в безопасный режим и первичная проверка

- Перезагрузите компьютер. Непосредственно перед загрузкой Windows многократно нажимайте F8.

- Выберите «Безопасный режим с поддержкой сети». Это позволит установить и обновить антивирусные утилиты.

Если F8 не работает (новые версии Windows), используйте средства восстановления системы через установочный носитель Windows или выберите «Дополнительные параметры загрузки» в среде восстановления.

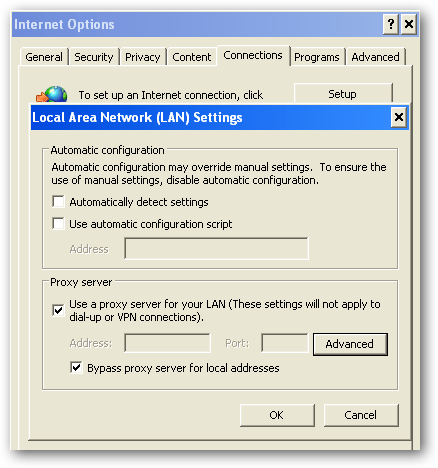

Устранение подмены прокси и восстановление доступа в интернет

Фальшивые антивирусы часто устанавливают ложный прокси в Internet Explorer / системных настройках, чтобы блокировать обновления. Без интернета вы не сможете скачать или обновить инструменты.

- Откройте «Свойства обозревателя» → вкладка «Подключения» → «Настройки сети» → снимите галочку с прокси или вручную удалите адрес прокси-сервера.

- Если интерфейс заблокирован, попробуйте сбросить параметры сети командой в PowerShell/Командной строке (в безопасном режиме):

netsh winsock reset

netsh int ip reset

ipconfig /flushdns- После сброса перезагрузите компьютер в безопасном режиме с поддержкой сети и проверьте доступ.

Сканирование и удаление — рекомендуемые инструменты и порядок

Последовательность инструментов важна: некоторые утилиты найдут части угрозы, другие — дополнительные следы.

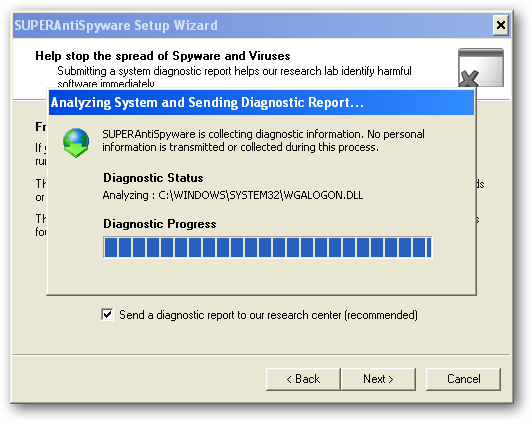

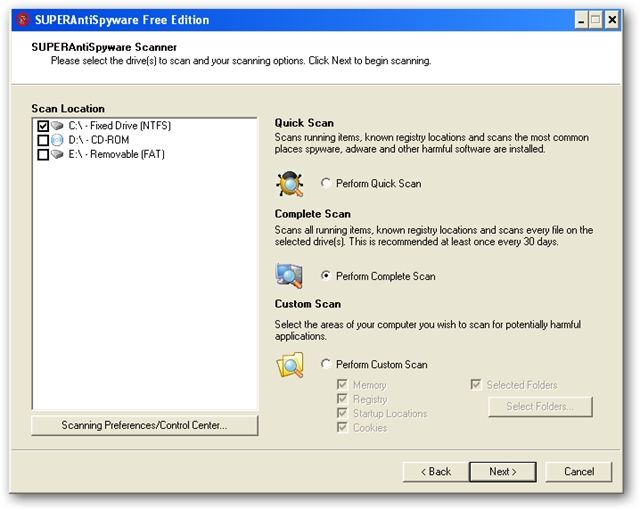

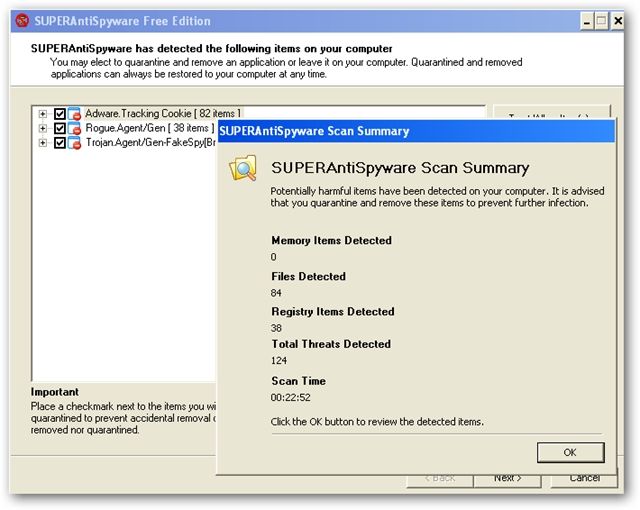

- SuperAntiSpyware (портативная или установочная версия).

- Обновите определения (Check for Updates).

- Запустите полный (Complete) скан на всех дисках.

- После завершения удаления перезагрузитесь в безопасном режиме и установите Malwarebytes.

- Обновите модуль (Update).

- Выполните полный скан и удалите все обнаруженные объекты.

- Финальная проверка: установите/обновите ваш обычный антивирус (Microsoft Security Essentials или эквивалент) и выполните ещё один полный скан в нормальном режиме.

Примечание: разные утилиты дополняют друг друга. Одна может пропустить объекты, которые найдёт другая.

Если безопасный режим заблокирован или запуск невозможен

Иногда вредоносное ПО блокирует безопасный режим. В таких случаях:

- Попробуйте создать загрузочную антивирусную флешку с помощью другого компьютера (Windows Defender Offline, Kaspersky Rescue Disk и т.п.).

- Используйте ComboFix или специализированные утилиты на усмотрение продвинутого пользователя (только с проверенных источников).

- При отсутствии опыта обратитесь к специалисту: неправильные действия могут повредить систему.

Контрпример: если система полностью отказывает в отклике (BSOD, коррумпированные файлы загрузки), восстановление может требовать переустановки ОС и восстановления данных из резервных копий.

SOP: Пошаговый план действий (короткий playbook)

- Сохраните важные данные (если возможно копированием в отдельный носитель).

- Загрузитесь в безопасном режиме с поддержкой сети.

- Удалите прокси/сбросьте сетевые настройки.

- Запустите SuperAntiSpyware — обновление → полный скан → удаление.

- Перезагрузитесь в безопасном режиме → установите Malwarebytes → обновление → полный скан → удаление.

- Перезагрузитесь в обычный режим → установите антивирус → полный скан.

- Просканируйте все внешние носители.

- Проверьте автозагрузку (msconfig или диспетчер задач → Автозагрузка) и службы на предмет неизвестных элементов.

Роли и чек-лист: быстрые инструкции для дом. пользователя и IT-специалиста

Домашний пользователь:

- Вход в безопасный режим с поддержкой сети.

- Скачивание SuperAntiSpyware и Malwarebytes с официальных сайтов.

- Полные сканирования и перезагрузки между ними.

- Просканировать флешки.

IT-специалист:

- Подготовить загрузочную антивирусную среду (offline rescue).

- Проверить автозагрузку, Scheduled Tasks и реестр на автозапуск вредоносных модулей.

- Проанализировать логи и сетевые настройки.

- При необходимости восстановить MBR/BCD и проверить целостность системных файлов (sfc /scannow).

Критерии приёмки — как понять, что система чиста

- После всех сканирований утилиты не обнаруживают угроз.

- Нет навязчивых всплывающих окон с требованием оплаты.

- Браузер загружает страницы корректно, прокси не выставлен.

- Антивирус при полном сканировании не сообщает о найденных угрозах.

Когда методика не сработает — типичные причины

- Вредоносное ПО модифицировало загрузочную запись (MBR/UEFI).

- Активно работает rootkit, скрывающий процессы и файлы.

- Отсутствует возможность доступа к сети и безопасному режиму.

В этих случаях используют загрузочные диски, специализированные rootkit-сканеры или полную переустановку ОС.

Контроль безопасности и профилактика после очистки

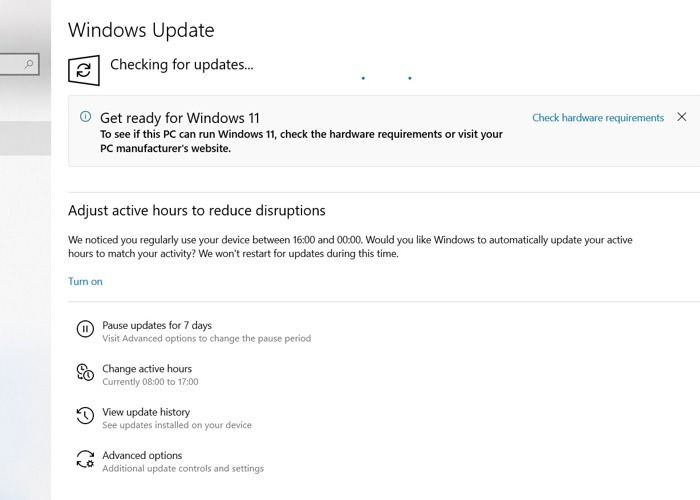

- Обновите Windows, браузеры и плагины.

- Включите автоматические обновления антивируса.

- Настройте регулярные полные сканирования.

- Делайте резервные копии важных файлов на отдельный носитель или в облако.

- Осторожно относитесь к вложениям и сомнительным сайтам.

Мини-методология: как подходить к удалению вредоносного ПО

- Сохраните данные.

- Оцените степень блокировки (есть ли доступ к сети и безопасному режиму).

- Восстановите сетевой доступ.

- Удаляйте поэтапно с разными инструментами.

- Контролируйте автозагрузку и сетевые настройки.

- Подтвердите чистоту сканированием другими решениями.

Модель зрелости защиты (кратко)

- Уровень 0: Нет резервных копий, нет антивируса.

- Уровень 1: Есть антивирус, нет обновлений/резервных копий.

- Уровень 2: Автоматические обновления, регулярные сканы, резервные копии.

- Уровень 3: Разграничение прав, резервирование, план реагирования на инциденты.

Потери и риски (качественно)

- Вредоносное ПО может привести к утечке учётных данных, шифрованию файлов или блокировке системы.

- Чем быстрее вы действуете — тем ниже риск потери данных.

Быстрый чек-лист для проверки после удаления

- [] Проверить, что всплывающие окна исчезли.

- [] Обновить все сканеры и запустить полный скан.

- [] Просканировать все внешние носители.

- [] Проверить автозагрузку и планировщик задач.

- [] Сделать резервную копию чистых данных.

FAQ — частые вопросы

Как восстановить доступ, если F8 не открывает безопасный режим?

Используйте среду восстановления Windows через установочную флешку и выберите «Устранение неполадок» → «Дополнительные параметры» → «Параметры загрузки». Там доступна загрузка в безопасный режим.

Можно ли удалить Antivirus Live без переустановки Windows?

В большинстве случаев да — при условии, что система способна загрузиться в безопасном режиме и не повреждён загрузчик. При серьёзных повреждениях может потребоваться восстановление системы или переустановка.

Нужно ли форматировать флешку, если она использовалась на заражённом ПК?

Да. Лучше отсканировать флешку несколькими инструментами и при подозрении на заражение отформатировать и заново записать данные из чистой резервной копии.

Заключение

Удаление фальшивого антивируса требует методичного подхода: вход в безопасный режим, восстановление сетевых настроек, последовательное использование несколько инструментов сканирования и финальная проверка надёжным антивирусом. Если вы не уверены в своих действиях или проблема сохраняется, обратитесь к профессиональному специалисту по восстановлению систем.

Краткое резюме

- Действуйте в безопасном режиме с поддержкой сети.

- Восстановите интернет (удалите фальшивый прокси).

- Используйте SuperAntiSpyware → Malwarebytes → антивирус.

- При отсутствии результата — загрузочные антивирусные носители или помощь специалиста.

Словарь (1 строка)

- Фальшивый антивирус: программное обеспечение, представляющееся защитой, но требующее оплаты за фиктивные угрозы.

FAQ JSON-LD ниже соответствует разделу FAQ выше

Похожие материалы

Как искать папки и настраивать поиск в Outlook

История буфера обмена Windows 11 — что делать

Установка Windows 11: скачать и установить

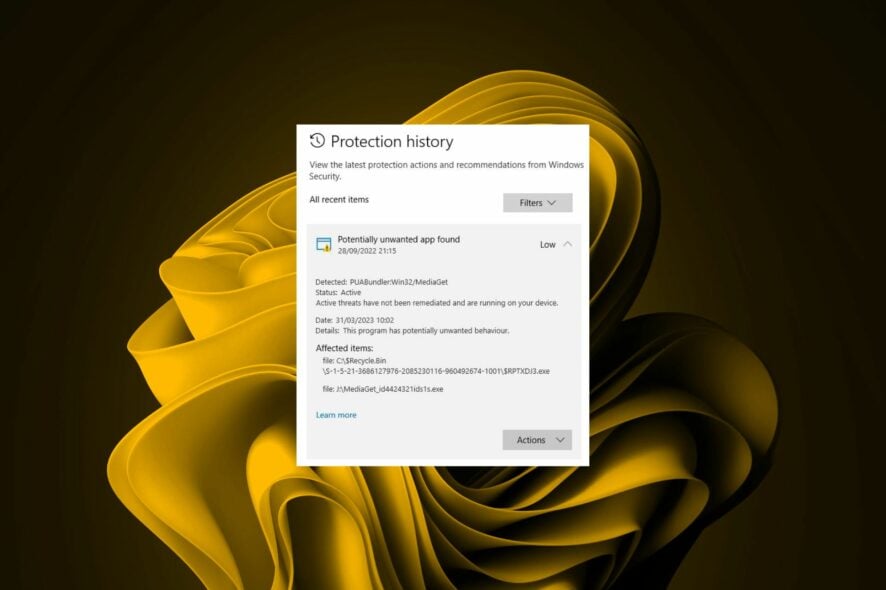

Удаление PUABundler: Win32/MediaGet — руководство

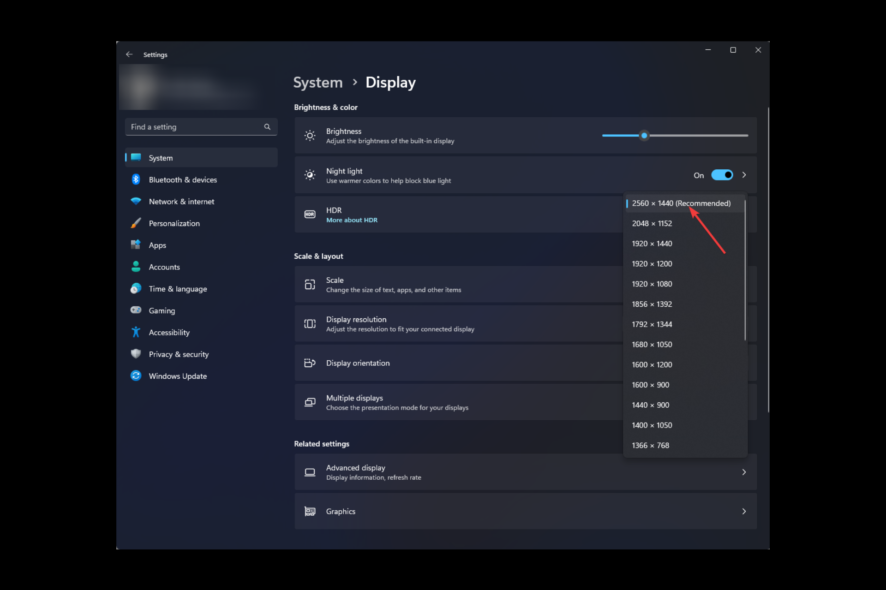

Размытый экран в Windows 11 — как исправить