Как найти и удалить кейлоггеры

Что такое кейлоггеры и как они работают?

Кейлоггеры — это разновидность шпионского ПО. Оно записывает каждое нажатие клавиши на устройстве и отправляет эти данные третьей стороне. Злоумышленники используют кейлоггеры для кражи паролей, номеров карт, сообщений и другой конфиденциальной информации.

Кейлоггеры бывают двух основных типов:

- Аппаратные кейлоггеры. Устанавливаются физически между клавиатурой и компьютером или в корпус устройства. Они перехватывают сигналы с клавиатуры до того, как ОС их обработает.

- Программные кейлоггеры. Устанавливаются в операционной системе как службы, драйверы или фоновые процессы. Они контролируют ввод, перехватывают символы или делают снимки экрана и отправляют данные по сети.

Коротко: аппаратный кейлоггер невидим для ОС, программный — может оставлять следы в процессах, реестре, автозагрузке и сетевой активности.

Признаки наличия кейлоггера

Обратите внимание на следующие индикаторы — наличие одного из них не гарантирует заражение, но требует проверки:

- Компьютер стал заметно медленнее или нестабилен.

- Клавиши печатают неверные символы или работают с перебоями.

- Появились неизвестные программы, расширения браузера или виджеты.

- Всплывающие окна и реклама, которых раньше не было.

- Доступ к онлайн-аккаунтам был совершён без вашего участия.

- Неожиданная сетевые соединения в фоне.

Важно: некоторые легитимные утилиты тоже могут показывать похожее поведение. Анализируйте совокупность признаков.

Как обнаружить кейлоггер — пошаговая инструкция

Ниже — расширенный план действий с командами и инструментами. Работайте последовательно. Если вы не уверены — обратитесь к специалисту по безопасности.

1) Поиск подозрительных программ и расширений

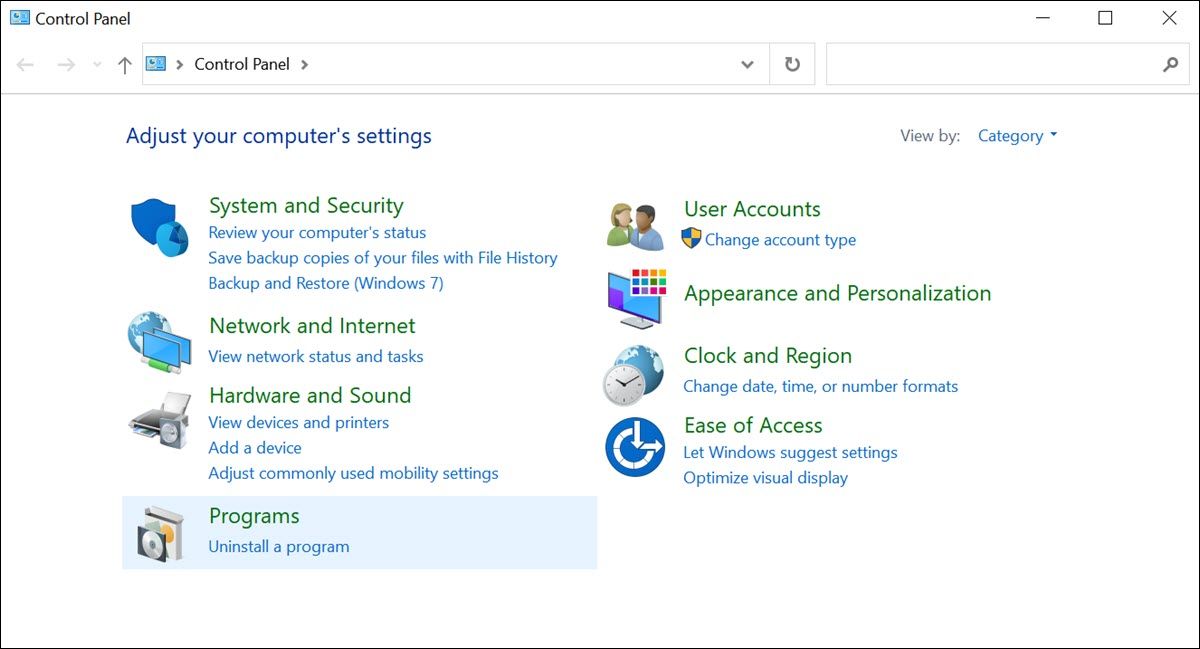

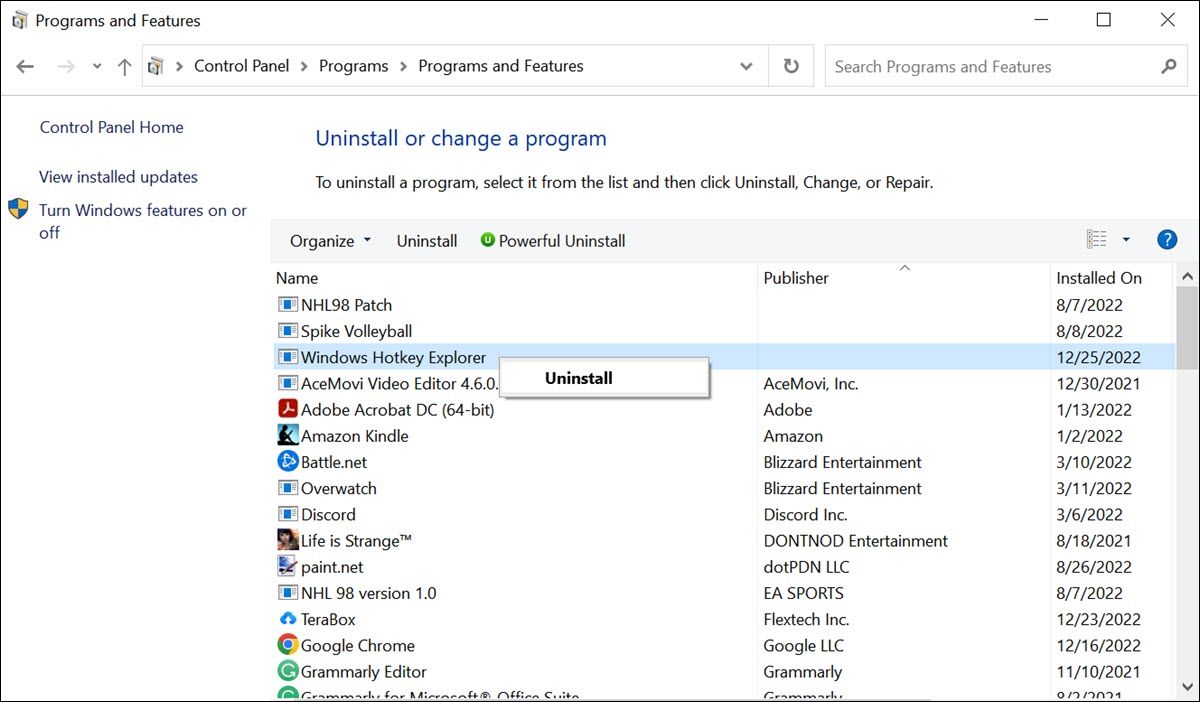

- Просмотрите список установленных программ в панели управления или в «Настройки → Приложения».

- Проверьте расширения браузера. Отключите неизвестные и перезапустите браузер.

- Посмотрите автозагрузку: Windows — Диспетчер задач → Автозагрузка. Отключите подозрительные элементы.

2) Полная проверка антивирусом и антималваре

- Запустите обновлённый антивирус и выполните полное сканирование системы.

- Используйте специализированные сканеры по требованию (on-demand), например Malwarebytes или Windows Defender Offline.

- Запустите сканирование в безопасном режиме (Safe Mode) — так вы уменьшите вероятность скрытия вредоносных процессов.

Совет: антивирус выявит большинство программных кейлоггеров, но не аппаратные устройства и иногда — «rootkit»-модифицированные варианты.

3) Проверка процессов и автозагрузки

- Откройте Диспетчер задач (Ctrl+Shift+Esc) и найдите процессы с высоким использованием CPU или сети.

- Используйте командную строку для списка процессов:

tasklist /v- Просмотрите драйверы и службы:

sc query type= service state= all- Для глубокого анализа используйте Autoruns от Sysinternals. Он показывает автозагрузку, службы, планировщик заданий, браузерные плагины и драйверы.

4) Мониторинг сетевой активности

Кейлоггеры обычно отправляют собранные данные по сети. Отслеживание соединений помогает выявить подозрительные передачи.

- Быстрый список сетевых соединений:

netstat -ano | findstr ESTABLISHED- Посмотрите, какие процессы используют эти соединения:

tasklist /fi "PID eq " - Используйте Resource Monitor (resmon) или Wireshark для детального анализа трафика.

Важно: наличие соединений не всегда означает вредоносную активность. Анализируйте адреса и домены на предмет подозрительности.

5) Проверка системного реестра и драйверов

- Просмотрите ключи автозапуска в реестре:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- Ищите неизвестные записи, которые запускают исполняемые файлы из временных папок.

- Остерегайтесь драйверов с неизвестными цифровыми подписями.

6) Проверка браузера и форм ввода

- Сбросьте настройки браузера к значениям по умолчанию.

- Удалите неизвестные расширения и плагины.

- Проверьте профиль пользователя браузера на наличие вредоносных настроек и автозаполнений.

Как удалить кейлоггер — варианты и рекомендации

После обнаружения кейлоггера выбирайте подходящий метод удаления. При сомнении — сначала сделайте резервную копию важных файлов (но не создавайте бэкап исполняемых файлов и системных папок).

Использование антималваре-инструментов

- Обновите базы сигнатур антивируса.

- Выполните полный (full) скан.

- Следуйте рекомендациям программы: карантин, удаление, восстановление.

Некоторые вредоносные агенты требуют загрузки с внешнего носителя (Windows Defender Offline) или запуска с Live-CD/USB для корректного удаления.

Ручное удаление подозрительных программ

- Удалите программу через «Панель управления → Программы и компоненты» или «Настройки → Приложения».

- После удаления перезапустите систему и повторно просканируйте её.

- Очистите любые оставшиеся файлы в папках Program Files и AppData.

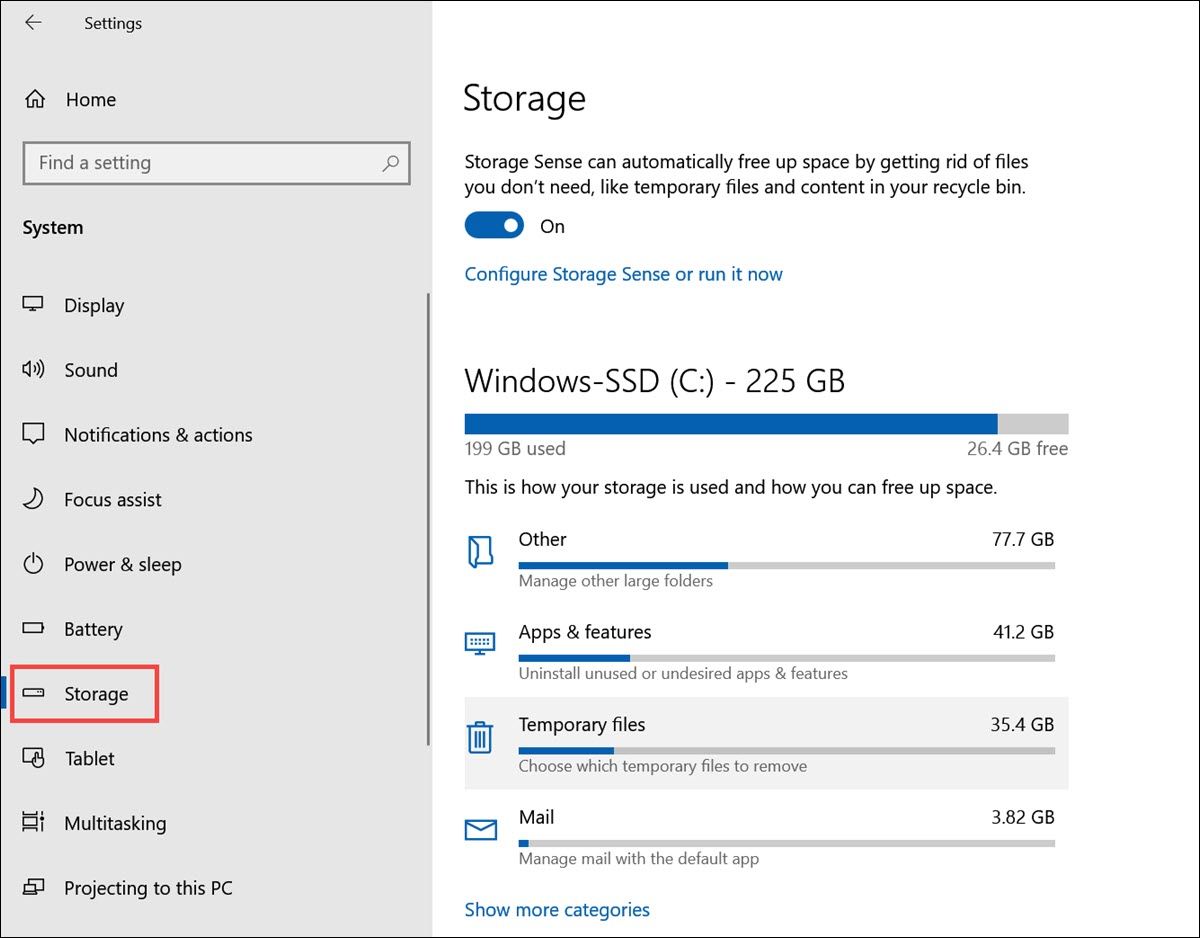

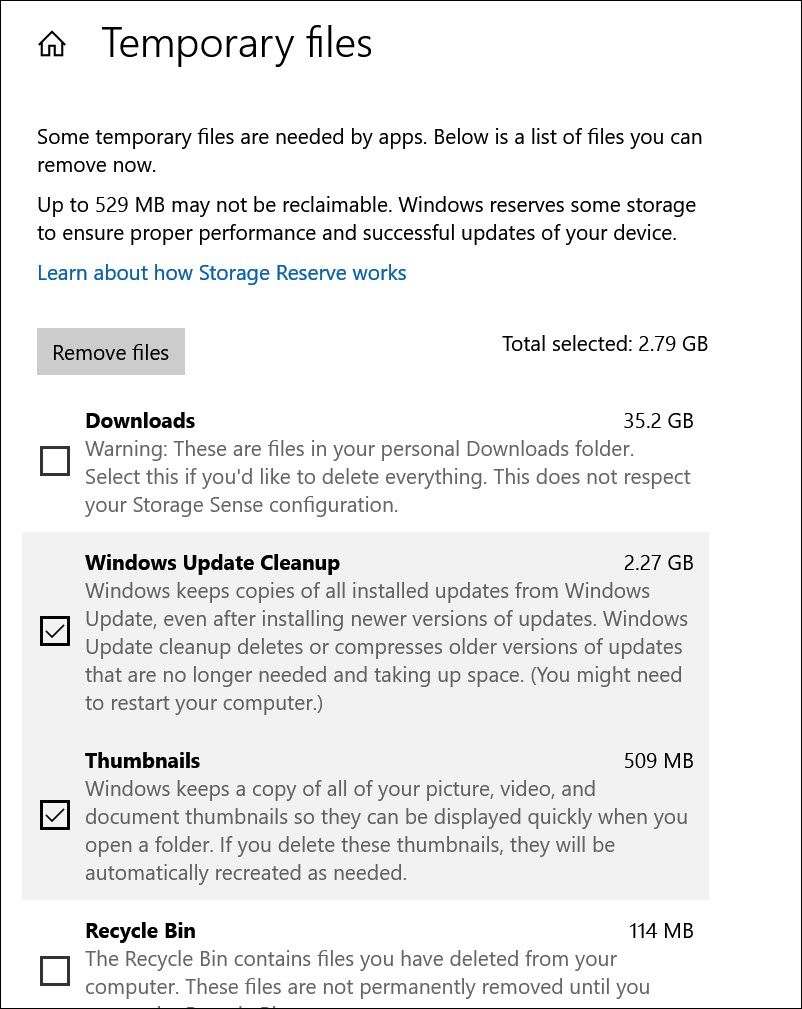

Очистка временных файлов

Кейлоггеры могут хранить данные во временных папках. Очистка уменьшит шанс сохранения следов.

- Откройте «Настройки → Система → Хранилище → Временные файлы».

- Удалите выбранные временные файлы.

Также можно использовать встроенный очиститель диска (cleanmgr) или сторонние утилиты, но избегайте сомнительных программ.

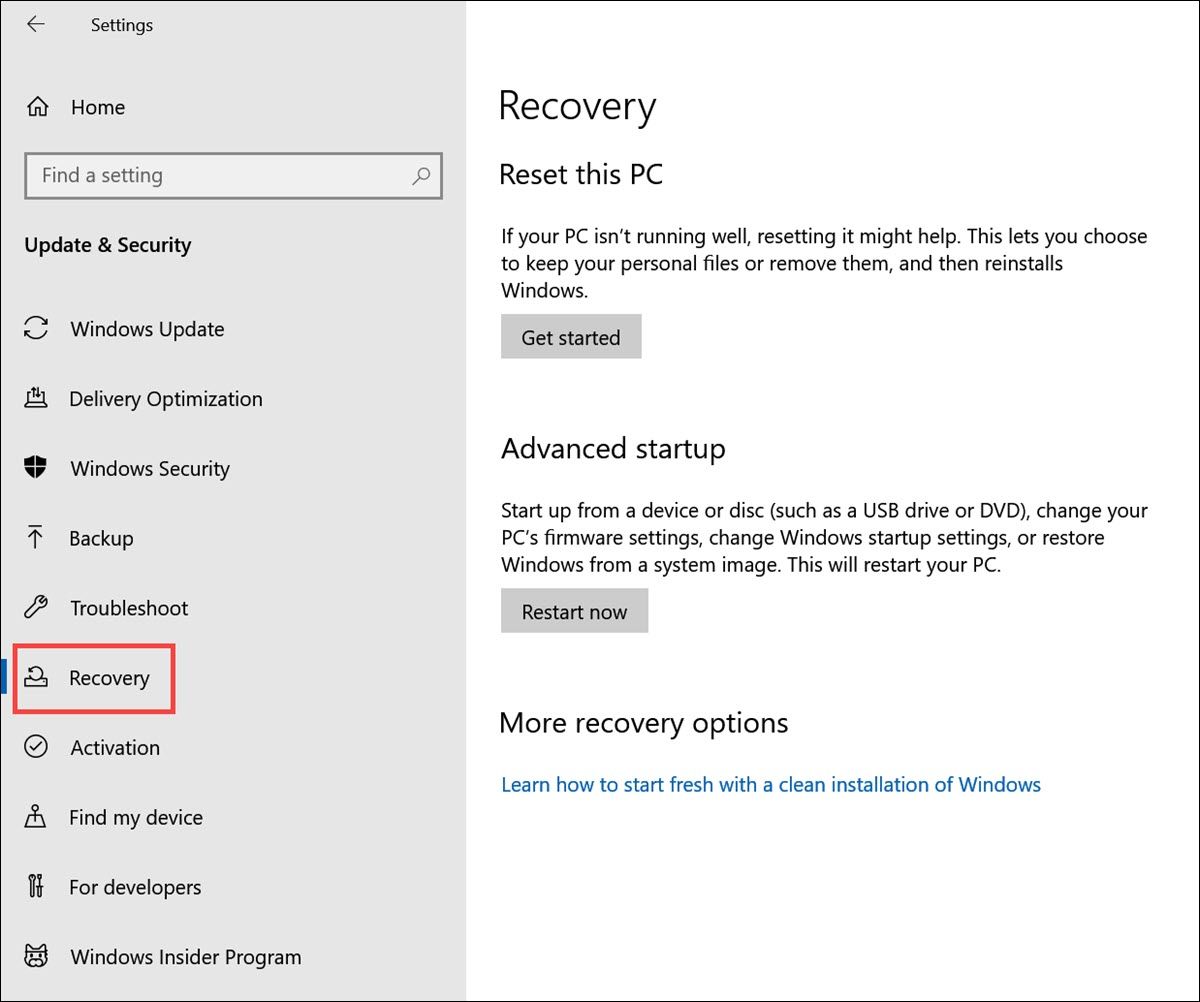

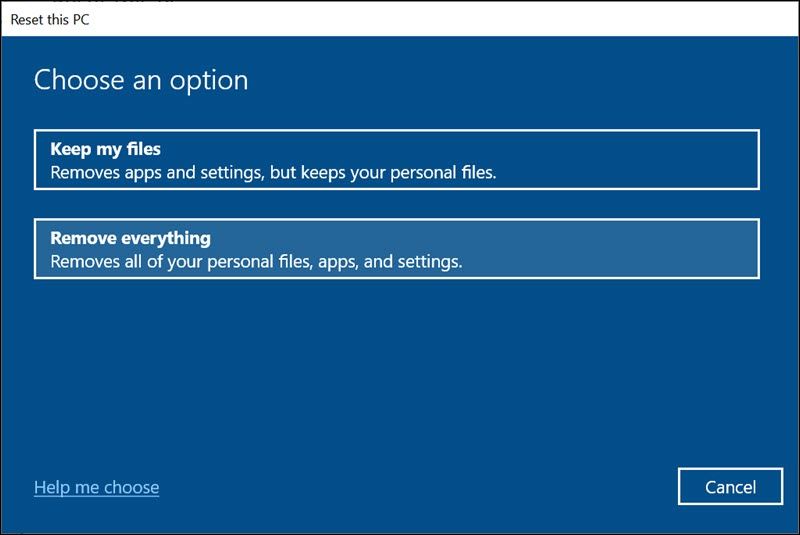

Сброс системы (Reset) — когда это нужно

Если програмные методы не помогли или вы видите признаки глубокого компромета, рассмотрите сброс системы. Это удалит приложения и настройки и установит чистую копию ОС.

- Сделайте резервную копию важных документов (только личные файлы, не исполняемые и не системные).

- Перейдите в «Настройки → Обновление и безопасность → Восстановление → Начать».

- Выберите «Удалить всё» и следуйте инструкциям.

После сброса заново установите обновления и выполните полное сканирование.

Критерии приёмки

- Нет подозрительных процессов в Диспетчере задач.

- Нет неизвестных элементов в автозагрузке.

- Нет нестандартных исходящих соединений.

- Антивирус не обнаруживает угроз.

- Пароли сброшены, двухфакторная аутентификация включена.

Пошаговый план реагирования (SOP)

- Отключите устройство от сети (Wi‑Fi/кабель). Это остановит утечку данных.

- Создайте снимок состояния процессов и сетевых соединений (tasklist, netstat, resmon).

- Перейдите в безопасный режим и выполните полную проверку антивирусом.

- Удалите обнаруженное ПО и очистите временные файлы.

- Смените пароли с безопасного устройства, включите 2FA.

- При подозрении на аппаратный кейлоггер проверьте кабели, USB‑коннекторы и сами периферийные устройства.

- Если заражение подтверждено и последствия серьёзны — выполните сброс системы и переустановку ОС.

- Восстановите данные из проверенного резервного копирования.

Рекомендация: документируйте все шаги и сохраняйте логи для последующего анализа.

Роль‑сценарии: что делать пользователю и системному администратору

Роль: Домашний пользователь

- Немедленно отключить интернет.

- Выполнить полное сканирование антивирусом.

- Проверить установленные программы и расширения.

- Сменить пароли с другого безопасного устройства.

- При сомнении — обратиться к сервисному центру.

Роль: Системный администратор

- Изолировать машину в сети и похоронить доступы.

- Снять системные журналы (Event Viewer), трассы сети и дампы памяти.

- Использовать инструменты EDR/Forensics (Autoruns, Sysmon, Wireshark).

- Обновить политики и проверить другие машины на наличие индикаторов компрометации.

Когда методы могут не сработать

- Аппаратные кейлоггеры требуют физической проверки устройства.

- Rootkit‑виды кейлоггеров маскируют процессы и файлы от стандартных инструментов. Для их обнаружения нужны специализированные средства и опытные аналитики.

- Если ключи шифрования или учётные данные уже утекли, удаление кейлоггера не отменит факта компромета — пароли надо сменить.

Матрица рисков и смягчающие меры

- Низкий риск: Подозрительные расширения браузера. Меры: удалить расширение, сброс браузера.

- Средний риск: Программный кейлоггер, обнаруженный антивирусом. Меры: карантин, удаление, сканирование в безопасном режиме.

- Высокий риск: Rootkit или мультикомпонентный кейлоггер. Меры: форензика, сброс системы, смена всех паролей.

- Критический риск: аппаратный кейлоггер в корпоративном устройстве. Меры: физическая проверка, полный аудит, смена устройств при необходимости.

Лучшие практики для предотвращения заражения

- Держите ОС и приложения обновлёнными.

- Используйте надёжные антивирусные решения и проверяйте их обновления.

- Включите двухфакторную аутентификацию (2FA) для всех важных аккаунтов.

- Не открывайте вложения и ссылки из неизвестных писем.

- Ограничьте права пользователей: работайте без прав администратора для повседневных задач.

- Периодически проверяйте автозагрузку и список установленных программ.

- Проверяйте физическую целостность устройств при служебных командировках или ремонте.

Полезные инструменты и команды (шпаргалка)

- Диспетчер задач (Ctrl+Shift+Esc)

- Autoruns (Sysinternals)

- Process Explorer (Sysinternals)

- Windows Defender / Malwarebytes / ESET / Kaspersky

- netstat -ano

- tasklist /v

- sc query type= service state= all

- resmon (Resource Monitor)

- Wireshark для пакетного анализа

Глоссарий (одна строка определения)

- Кейлоггер: программа или устройство, записывающее нажатия клавиш.

- Rootkit: сложное вредоносное ПО, скрывающее свою активность и присутствие.

- Safe Mode: безопасный режим Windows, запускающий минимальный набор драйверов.

- Autoruns: утилита для просмотра всех точек автозагрузки в системе.

Часто задаваемые вопросы

Q: Как понять, программный это кейлоггер или аппаратный? A: Если подозрений много, но ОС не показывает следов и антивирус ничего не находит — вероятен аппаратный кейлоггер. Проверьте физические соединения клавиатуры.

Q: Можно ли восстановить данные после удаления кейлоггера? A: Да, но сначала убедитесь, что устройство безопасно. Если данные были украдены, восстановление не отменяет утечки — смените пароли.

Q: Обязателен ли сброс системы? A: Не всегда. Сброс — крайняя мера для сложных или неустранимых компрометаций. Пробуйте удалить программными средствами сначала.

Контрольный список перед повторным подключением к сети

- Система просканирована и чиста по отчётам антивируса.

- Не обнаружены подозрительные автозагрузки.

- Пароли изменены, 2FA включена.

- Проведена очистка временных файлов.

- Логи и снимки сохранены для анализа при необходимости.

Резюме

Кейлоггеры представляют серьёзную угрозу приватности. Регулярные проверки, актуальные антивирусы и осознанные привычки помогают минимизировать риск. Если вы заметили признаки компромета — действуйте быстро: изолируйте устройство, просканируйте систему, удалите угрозу и смените пароли. Для сложных случаев используйте экспертизу специалистов.

Важно

Если вы сомневаетесь в своих действиях или подозрение подтверждается в корпоративной сети, привлеките специалистов по информационной безопасности. Форензика и корректный ответ на инцидент защитят данные организации и позволят выяснить вектор атаки.

Похожие материалы

Как конвертировать PDF в PowerPoint

DISM в Windows 11: восстановление образа и файлов

Графические Linux‑приложения в Windows 11 через WSL

Редактирование фото в Canva Magic Studio

Как открыть ZIP‑файлы на Android