Как изменить пароль пользователя в Linux на популярных рабочих столах

Одно из базовых действий для защиты Linux‑рабочего стола от физических и сетевых злоумышленников — смена пароля пользовательной учётной записи, если есть подозрение на компрометацию. Конкретные шаги зависят от рабочего стола (desktop environment). В этой статье показаны простые инструкции для GNOME, KDE Plasma, Cinnamon, LXDE/LXQT, MATE и XFCE, а также приведены альтернативы, методики проверки и меры повышения безопасности.

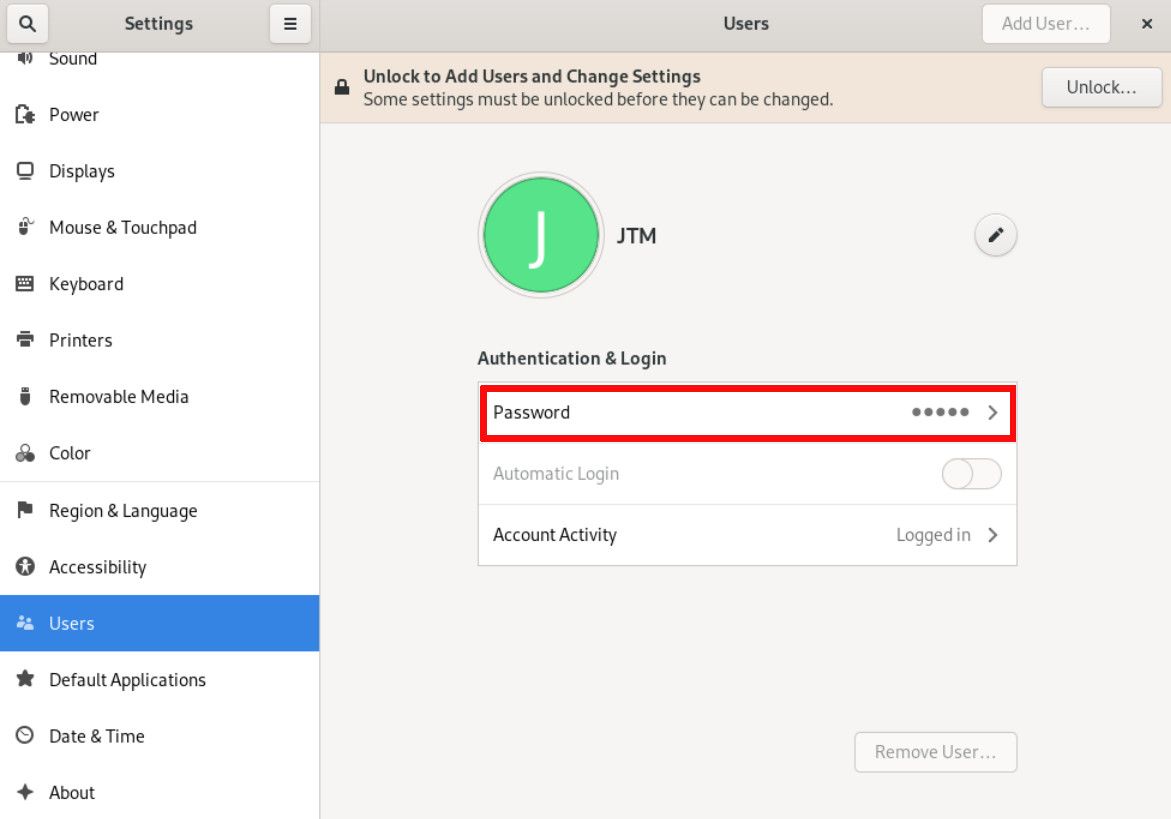

GNOME

GNOME — одно из самых популярных окружений рабочего стола. Во многих дистрибутивах (Debian, Ubuntu, Fedora и др.) GNOME либо установлен по умолчанию, либо легко доступен.

Как поменять пароль в GNOME:

- Откройте «Настройки системы».

- В левой боковой панели прокрутите вниз и выберите «Пользователи».

- Нажмите по строке «Пароль» для вашей учётной записи.

- В появившемся диалоге введите текущий пароль и затем новый пароль.

Важно: при изменении пароля вам может потребоваться подтвердить действие через диалог авторизации, если вы не работаете под своей учётной записью с правами администратора.

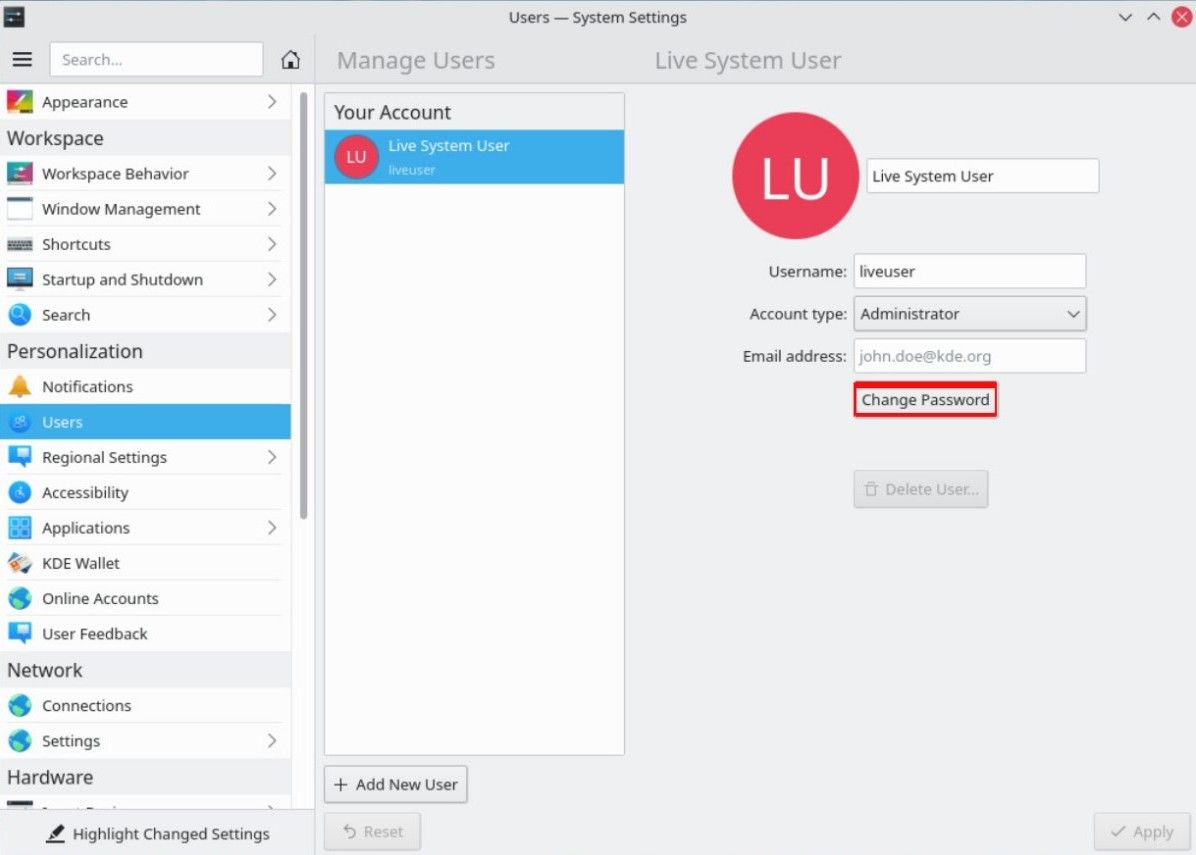

KDE Plasma

KDE Plasma конкурирует с GNOME по популярности и часто поставляется как стандартное окружение в сборках некоторых дистрибутивов.

Как поменять пароль в KDE Plasma:

- Откройте «Системные настройки».

- В левой панели выберите «Пользователи».

- Выберите ваш аккаунт в правой части (если нужно) и нажмите «Изменить пароль».

- Введите текущий и новый пароли в появившемся окне.

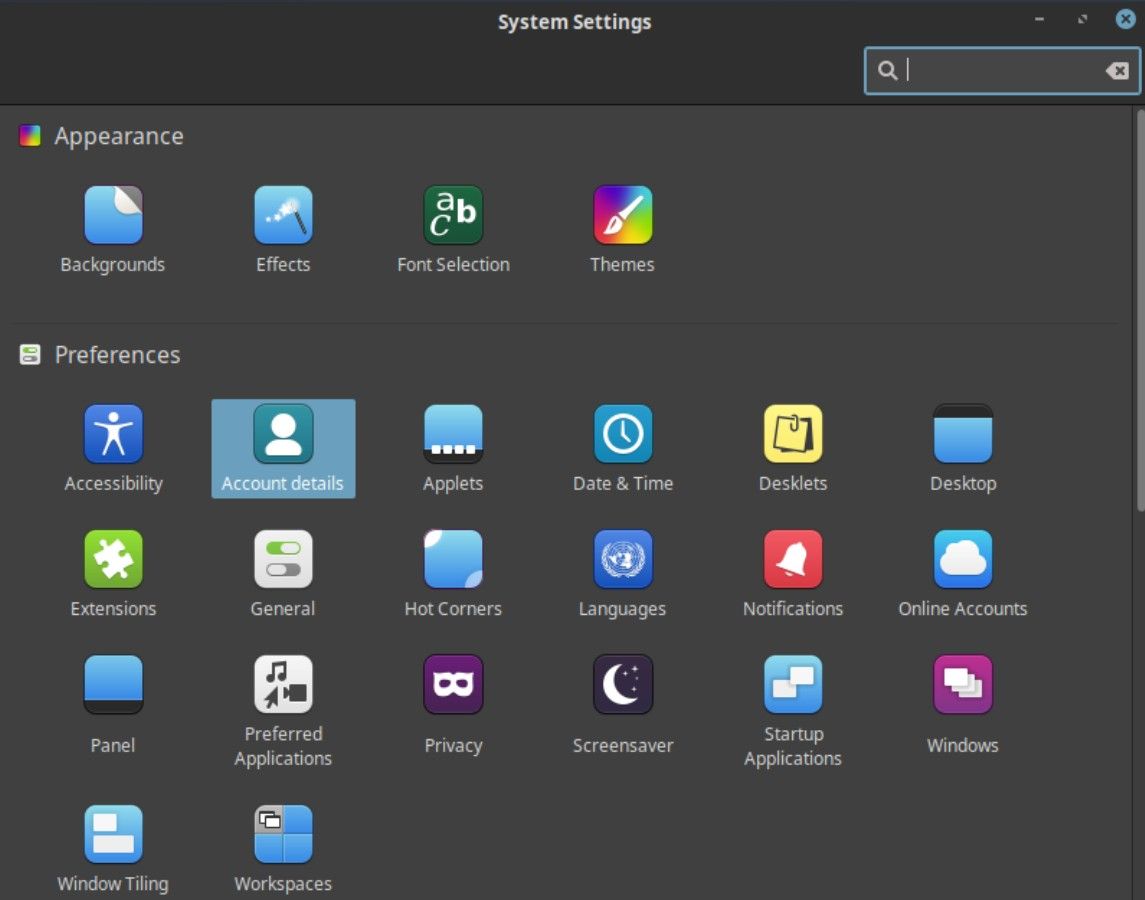

Cinnamon

Cinnamon — стандартное окружение для Linux Mint; также доступно в Fedora, Ubuntu и других дистрибутивах.

Как поменять пароль в Cinnamon:

- Откройте меню приложений Cinnamon и запустите «Настройки системы».

- Перейдите в «Данные учётной записи» (Account details).

- Нажмите на поле «Пароль» — откроется диалог смены пароля.

- Подтвердите текущий пароль и задайте новый.

Совет: некоторые сборки Cinnamon предлагают встроенный генератор сложных паролей в диалоге смены.

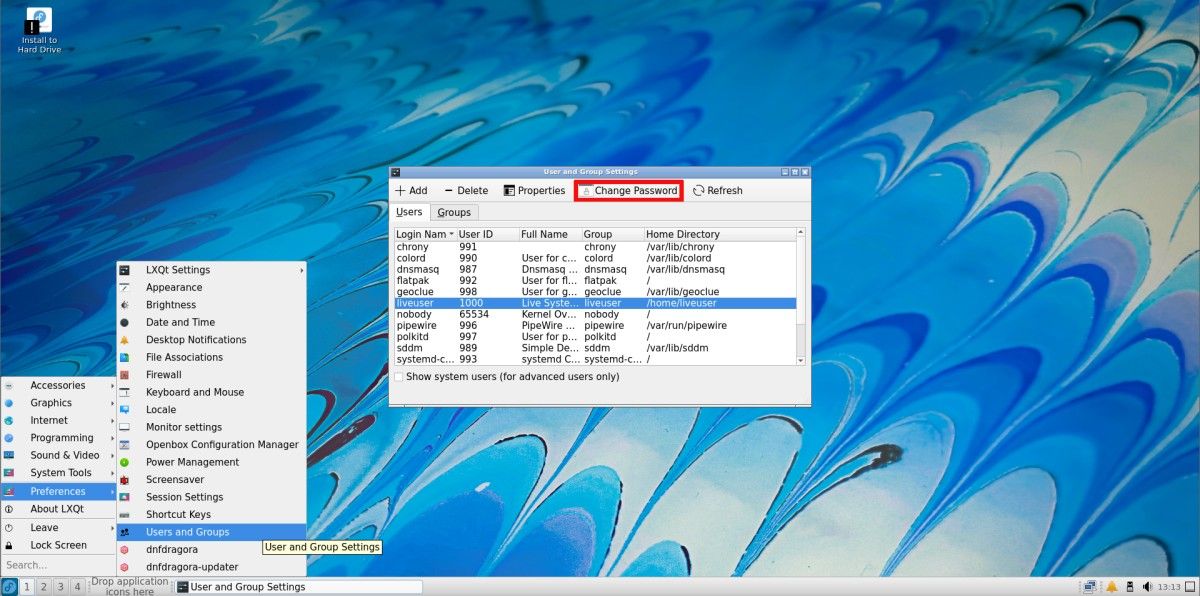

LXDE / LXQT

LXDE и LXQT — лёгкие окружения. LXDE использует GTK‑библиотеки, LXQT — Qt. Процесс одинаковый для обеих версий, если установлен менеджер пользователей.

Как поменять пароль в LXDE/LXQT:

- В меню запуска выберите «Предпочтения» и откройте «Пользователи и группы».

- В списке пользователей (включая системные) найдите свою учётную запись. По умолчанию список отсортирован по алфавиту.

- Выберите имя пользователя и нажмите «Сменить пароль» над списком.

Важно: в списке видны и системные учётные записи. Не меняйте пароли и параметры для специальных системных пользователей — это может сломать систему.

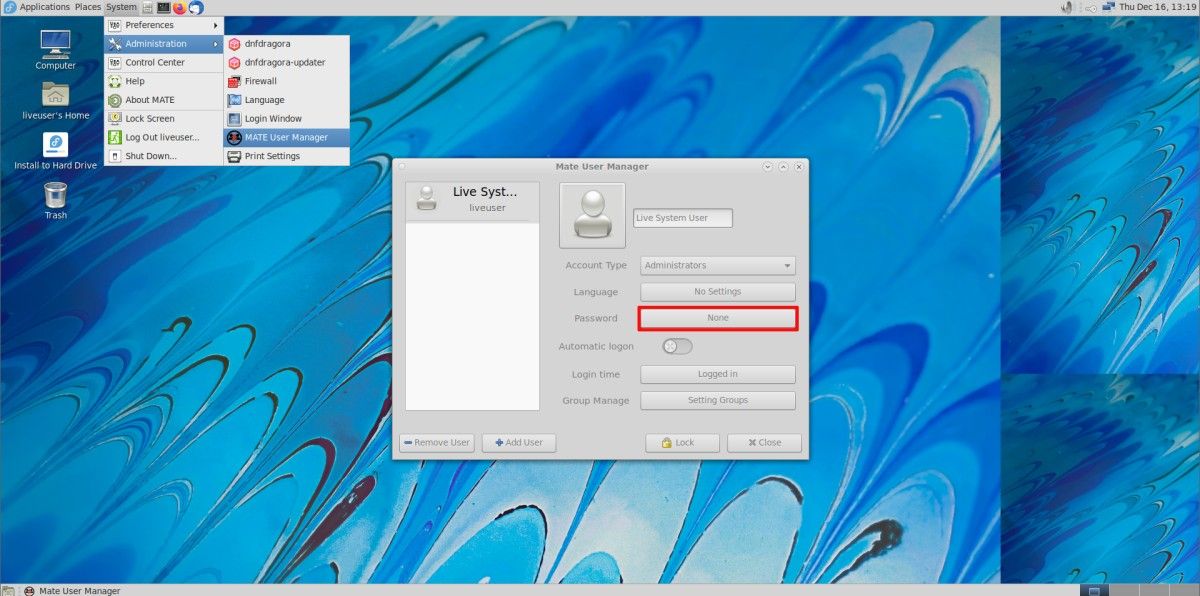

MATE

MATE — лёгкое и привычное окружение, широко используемое в вариантах дистрибутивов.

Как поменять пароль в MATE:

- В верхнем меню выберите «Система» → «Администрирование» → «Mate User Manager».

- В менеджере пользователей нажмите кнопку «Пароль» и введите текущий и новый пароли.

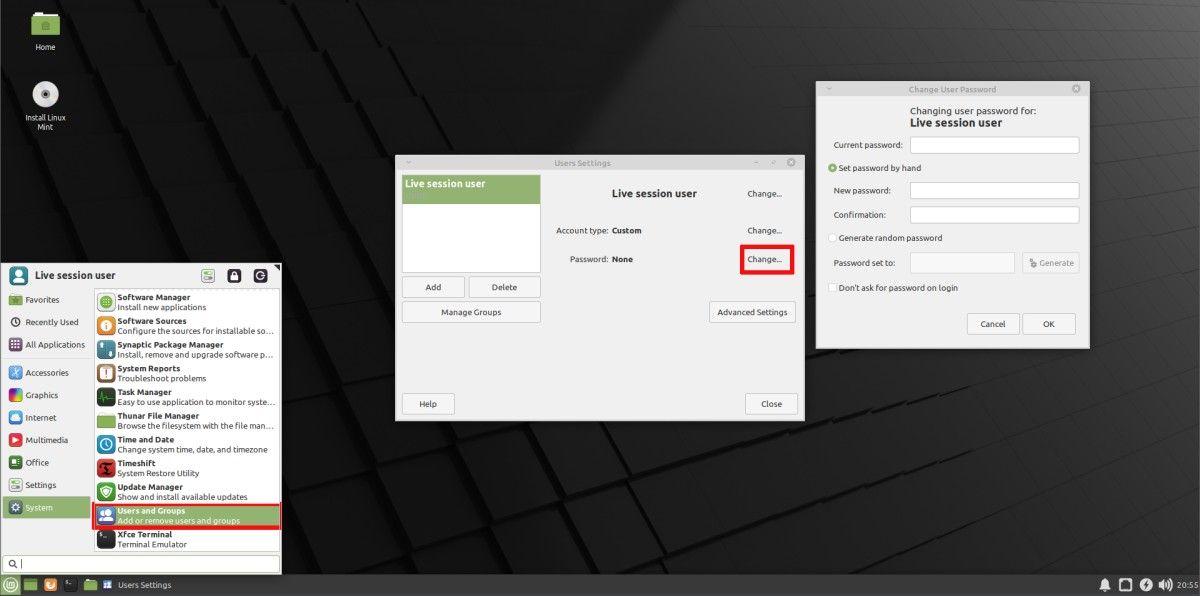

XFCE

XFCE — ещё одно лёгкое окружение с минимальными требованиями к ресурсам.

Как поменять пароль в XFCE:

- Откройте меню приложений → «Система» → «Пользователи и группы».

- Выберите свою учётную запись и нажмите кнопку «Изменить» рядом с полем «Пароль».

- В открывшемся окне задайте новый пароль или сгенерируйте случайный.

Когда графическая смена пароля не работает — альтернативы через терминал

Если графический способ недоступен (удалённый сервер, недоступен X/Wayland, пользователь без GUI, повреждённый менеджер), используйте консоль:

- Поменять пароль текущего пользователя:

passwd- Поменять пароль другого пользователя (нужны права root или sudo):

sudo passwd username- Проверить информацию об учётной записи и сроках смены пароля:

chage -l username- Убедиться, что учётная запись не заблокирована:

`` passwd -S username Если вы не можете войти из‑за забытого пароля и у вас есть физический доступ, стандартные подходы восстановления включают загрузку в однопользовательский режим (single‑user mode) или загрузку с Live‑USB, монтирование корневой файловой системы и использование chroot для выполнения passwd. Эти операции влияют на безопасность и целостность системы — выполняйте их осторожно и только если понимаете последствия. Важно: если система использует централизованную аутентификацию (LDAP, Active Directory, SSSD), смена локального пароля не изменит учетные данные в каталоге — изменение нужно выполнить в соответствующем сервисе. ## Мини‑методика: быстрый пошаговый сценарий смены пароля 1. Определите тип системы: локальная учётная запись или централизованная аутентификация. 2. Попробуйте изменить пароль через настройки рабочего стола (см. раздел для вашего окружения). 3. Если GUI недоступен — выполните sudo passwd username. 4. Проверьте, что новый пароль работает при локальном входе и при sudo. 5. Проверьте связанные сервисы (ssh, keyring, VPN, почтовые клиенты) — при необходимости обновите сохранённые пароли. 6. При подозрении на компрометацию выполните инцидентный план (см. раздел ниже). ## Инцидентный план восстановления при компрометации учётной записи Важно: действуйте быстро, системно и документируйте действия. 1. Временно заблокируйте сессию/учётную запись (sudo usermod -L username). 2. Смените пароль через консоль или каталог аутентификации. 3. Проверьте логи доступа (auth.log, journalctl) на подозрительную активность. 4. Обновите токены и ключи: SSH‑ключи, API‑токены, учётные данные в менеджерах паролей. 5. Если есть подозрение на удалённый доступ, проверьте список запущенных процессов и активные подключения (ss, netstat). 6. Проанализируйте, не были ли изменены sudoers или скрипты автозапуска. 7. При серьёзном компрометировании — рассмотрите восстановление из резервной копии и полную переустановку. ## Роли и чек‑листы Чек‑лист для обычного пользователя: - [ ] Сменил пароль через настройки рабочего стола или passwd. - [ ] Убедился, что новый пароль работает при входе и sudo. - [ ] Обновил сохранённые пароли в менеджерах (браузер, почта, VPN). - [ ] Включил двухфакторную аутентификацию там, где доступно. Чек‑лист для администратора: - [ ] Проверил, является ли учётная запись локальной или централизованной. - [ ] При массовой смене — уведомил пользователей и расписал окно обслуживания. - [ ] Обновил политики паролей (PAM, /etc/login.defs, pwquality). - [ ] Проверил логи на признаки автоматических попыток входа после смены пароля. - [ ] При необходимости сбросил/отозвал SSH‑ключи и токены доступа. ## Безопасные пароли и рекомендации по политике - Используйте длинные пароли — минимум 12 символов для пользовательских учётных записей. - Сочетайте строчные и прописные буквы, цифры и символы; лучше использовать фразы‑пароли. - Включите ограничение числа попыток входа (fail2ban) и мониторинг логов. - Разделяйте привилегии: используйте sudo вместо прямого входа под root. - Внедрите двухфакторную аутентификацию для удалённых доступов. Важно: сложный пароль — хорошая мера, но безопаснее комбинировать её с 2FA и контролем доступа. ## Когда смена пароля не поможет: типичные случаи - Учетная запись привязана к LDAP/AD/Radius: смена локального пароля не повлияет на централизованную аутентификацию. - Домашний каталог зашифрован и зависит от старого пароля: смена пароля может не расшифровать старые данные без дополнительной процедуры (например, ключи шифрования LUKS/encfs). - Если злоумышленник получил привилегии root, смена пользовательского пароля недостаточна — потребуется полная проверка и, возможно, восстановление из чистой резервной копии. ## Критерии приёмки - Пользователь может успешно войти в систему локально и/или по SSH с новым паролем. - Команда sudo запрашивает новый пароль и авторизация проходит (если пользователь в sudoers). - Связанные сервисы, использующие локальные учётные данные, работают корректно после обновления пароля. - Нет неожиданных ошибок в логах (journalctl, /var/log/auth.log) после смены. ## Короткий словарь - sudo — инструмент для выполнения команд от имени другого пользователя (обычно root). - passwd — команда для смены пароля в Linux. - LDAP/AD — централизованные каталоги учётных записей. - PAM — модульная система аутентификации в Linux. ## Советы по безопасности и жёсткая политика паролей - Внедрите политику блокировки учётной записи после N неудачных попыток. - Используйте pwquality/pam_cracklib для проверки сложности паролей. - Протоколируйте смены паролей и храните журнал аудита в централизованном хранилище. - Убедитесь, что резервные копии ключей и конфигураций хранятся безопасно и доступны администратору. > Экспертное замечание: смена пароля — важный шаг, но он должен быть частью комплексной процедуры безопасности, включающей аудит, контроль доступа и многофакторную аутентификацию. ## Примеры команд и быстрого восстановления - Поменять пароль текущего пользователя: passwd - Поменять пароль другого пользователя (sudo): sudo passwd alice - Заблокировать учётную запись: sudo usermod -L alice - Разблокировать учётную запись: sudo usermod -U alice - Сбросить срок действия пароля (заставить сменить при следующем входе): sudo chage -d 0 alice ## Диаграмма принятия решенияmermaid flowchart TD A[Нужна смена пароля?] –> B{У вас GUI?} B – Да –> C[Откройте настройки рабочего стола и смените пароль] B – Нет –> D[Откройте терминал и выполните passwd или sudo passwd] C –> E{Централизованная аутентификация?} D –> E E – Да –> F[Смените пароль в каталоге (LDAP/AD) и проверьте синхронизацию] E – Нет –> G[Локальная смена пароля завершена] F –> H[Проверьте вход и сервисы] G –> H H –> I[Завершено] ``` ## Резюме Смена пароля в Linux — простая, но критически важная операция для безопасности. Большинство окружений рабочего стола (GNOME, KDE, Cinnamon, LXDE/LXQT, MATE, XFCE) предлагают удобные GUI‑диалоги для смены пароля. Если GUI недоступен, используйте команду passwd или администратора sudo. При централизованной аутентификации действуйте через соответствующий сервис. Всегда сочетайте смену пароля с дополнительными мерами безопасности: 2FA, мониторинг логов и обновление связанных ключей/токенов. Ключевые действия: сменить пароль, проверить вход, обновить токены и SSH‑ключи, проанализировать логи при подозрении на компрометацию.

Похожие материалы

Как просмотреть и удалить историю Google Lens

Объединение и разделение ячеек в Excel

Сохранить письмо Outlook в PDF — быстро и просто

Редактирование PDF в Canva: быстро и просто

Scribble на iPad: настройка и советы для Apple Pencil