Windows 10: 7 функций безопасности и практическое руководство

Важно: краткие инструкции по настройке системных параметров приведены в виде локализованных путей меню для русскоязычных установок Windows 10.

Что вы получите из этой статьи

- Пошаговую инструкцию по настройке каждой из 7 функций безопасности.

- Ограничения и случаи, когда функция может не сработать.

- Ролевые чек-листы для пользователей, ИТ-администраторов и менеджеров по безопасности.

- План реагирования на инцидент (runbook) и диаграмму принятия решения при потере устройства или заражении.

- Краткий глоссарий и рекомендации по соответствию приватности.

Alt: Фон с иконками безопасности и логотипом Windows 10, иллюстрация концепции функций защиты операционной системы.

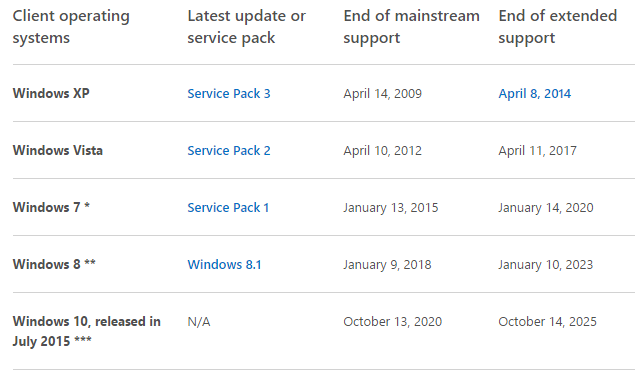

1. Центр обновления Windows (Windows Update)

Цель: поддерживать ОС в актуальном и безопасном состоянии, поставляя исправления и обновления функций через официальный канал.

Почему это важно: обновления устраняют уязвимости, повышают совместимость и улучшают устойчивость системы к атакам. В Windows 10 обновления также доставляют новые версии ОС, поэтому поддержка «не истекает», если вы обновляетесь.

Alt: Иллюстрация жизненного цикла поддержки Windows с обозначенными этапами выпуска обновлений и патчей.

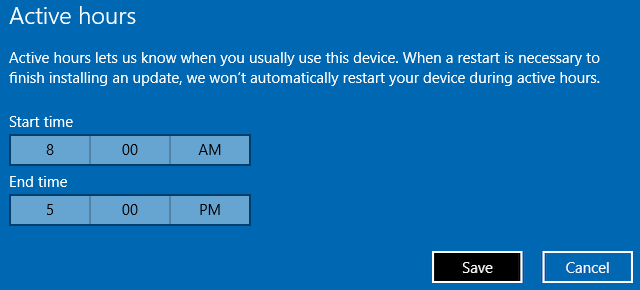

Как настроить (локализованные пути):

- Откройте Параметры (клавиша Windows + I) → Обновление и безопасность → Центр обновления Windows → Изменить активные часы.

- Для более тонкой настройки используйте Параметры → Обновление и безопасность → Дополнительные параметры (отсюда можно отложить некоторые обновления или выбрать политику установки обновлений для бизнеса).

Советы и подводные камни:

- Включите автоматические обновления на машинах конечных пользователей, но тестируйте крупные обновления на контрольной группе перед развёртыванием в продакшн-среде.

- Обновления иногда внедряют новые функции с несовместимым ПО; план отката и тестирование совместимости — обязательны.

Когда это не сработает:

- Если устройство не подключено к интернету или управляется политикой локальной сети, обновления могут блокироваться.

- На старом оборудовании обновления могут вызывать проблемы с драйверами.

Контрмеры и альтернативы:

- Для корпоративных сред используйте WSUS или Microsoft Endpoint Configuration Manager для поэтапного развёртывания.

- Для автономных систем создавайте офлайн-репозитории обновлений.

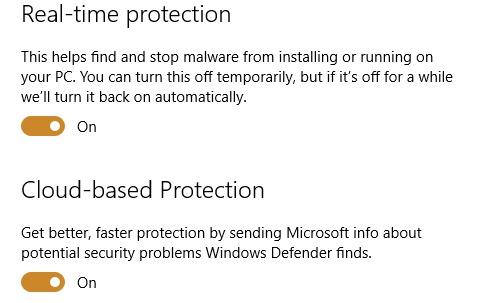

2. Windows Defender (Защитник Windows)

Кратко: встроенное антивредоносное ПО для обнаружения вирусов, шпионского ПО и других типов угроз.

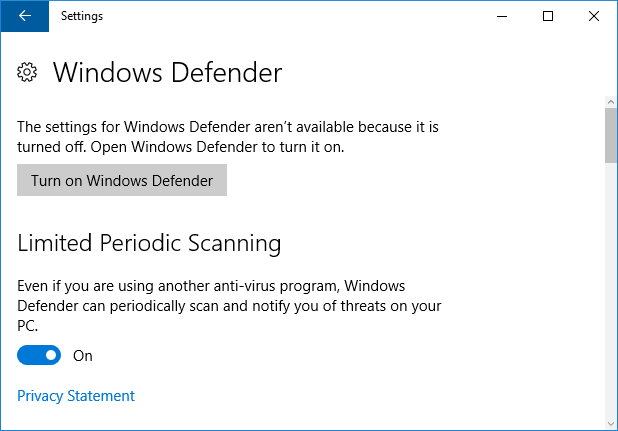

Что делает: предоставляет защиту в реальном времени, карантин, исключения и оффлайн-сканирование. При установке стороннего антивируса Защитник обычно отключается, но доступна опция “Ограниченное периодическое сканирование”.

Alt: Интерфейс Защитника Windows с активной защитой в реальном времени и параметрами сканирования.

Как включить Ограниченное периодическое сканирование:

- Параметры (клавиша Windows + I) → Обновление и безопасность → Защитник Windows → включите «Ограниченное периодическое сканирование».

Плюсы и ограничения:

- Плюс: бесплатная, интегрированная защита с регулярными сигнатурами от Microsoft.

- Минус: не всегда покрывает продвинутые целевые атаки так же глубоко, как специализированные EDR-решения.

Когда использовать стороннее решение:

- Для корпоративной защиты с требованиями к инцидент-реакции и централизации логов используйте платные EDR/AV с поддержкой SIEM.

3. Windows Hello

Кратко: биометрическая и PIN-аутентификация для входа в систему — распознавание лица, радужки или отпечатка пальца.

Требования: соответствующее аппаратное обеспечение (инфракрасная камера для распознавания лица, сканер отпечатков).

Как настроить:

- Пуск → Параметры → Учетные записи → Параметры входа. Найдите раздел Windows Hello и следуйте мастеру настройки для отпечатка или распознавания лица.

Безопасность и UX:

- Биометрия хранится в виде математических шаблонов на устройстве — она не отправляется в облако как «изображение».

- Рекомендуется использовать Windows Hello в комбинации с PIN, привязанным к устройству. PIN действует как второй фактор локально.

Ограничения:

- Биометрия зависит от качества сенсоров; в плохом освещении распознавание лица может не сработать.

- На некоторых устройствах поддержка ограничена производителем.

Альтернативы:

- Аппаратные токены FIDO2/WebAuthn, смарт-карты или TPM-ключи для усиленной аутентификации.

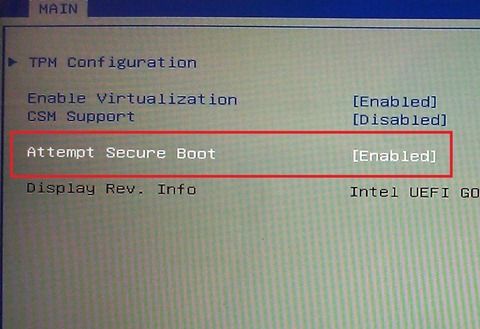

4. Secure Boot

Кратко: функция UEFI, которая разрешает запуск только подписанных загрузочных компонентов, предотвращая загрузку вредоносного ПО типа rootkit на ранней стадии.

Alt: Настройки прошивки UEFI с опцией Secure Boot в меню конфигурации.

Как это работает: прошивка проверяет цифровую подпись загрузчика и ядра перед запуском. Если подпись не распознана, загрузка блокируется.

Проблемы и совместимость:

- Могут быть проблемы с неподписанными дистрибутивами Linux; некоторые дистрибутивы поставляются с подписанными загрузчиками, другие — нет.

- Случаи утечек закрытых ключей (Golden Keys) подрывали доверие к модели ключей Microsoft; следите за апдейтами безопасности UEFI/поставщиков оборудования.

Рекомендации:

- В корпоративном секторе включайте Secure Boot вместе с Device Guard или полнофункциональными контролями целостности загрузки.

- При установке альтернативных ОС изучите совместимость и возможность загрузки с включённым Secure Boot.

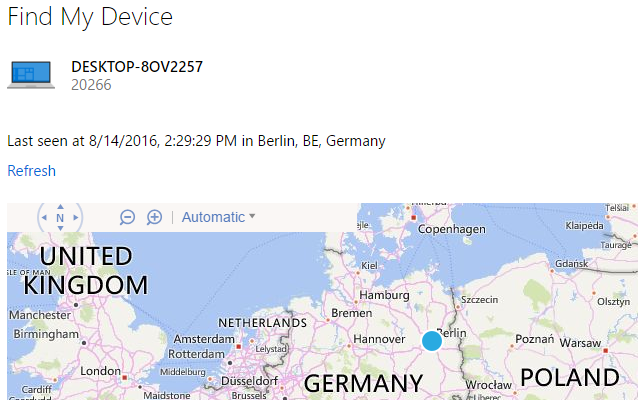

5. Find My Device (Найти устройство)

Кратко: сервис локации, который позволяет отследить потерянный или украденный ноутбук/планшет, если устройство онлайн и у вас включена служба геолокации.

Alt: Экран веб-интерфейса учётной записи Microsoft с картой и меткой местоположения устройства.

Настройка:

- Параметры → Обновление и безопасность → Найти устройство — включите функцию.

- Убедитесь, что включена служба геолокации: Параметры → Конфиденциальность → Местоположение.

- Устройство должно быть связано с вашей учётной записью Microsoft.

Ограничения:

- Если устройство отключено от интернета или служба локации отключена, трекинг невозможен.

- Таймлаги и точность местоположения зависят от доступных сигналов (Wi‑Fi, GPS).

Юридические и приватные аспекты:

- Трекинг устройства через учётную запись Microsoft связан с обработкой данных о местоположении. Для корпоративных устройств проконсультируйтесь с юристами по политике конфиденциальности и соблюдению GDPR/локальных законов о данных.

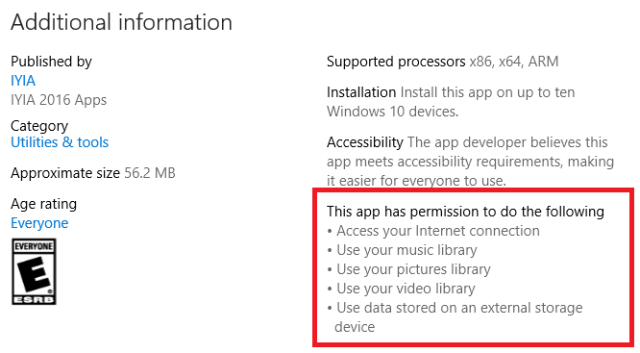

6. Магазин Windows и UWP-приложения

Кратко: приложения из Microsoft Store проходят проверку и работают в песочнице (sandbox), что ограничивает доступ к остальной системе.

Alt: Экран магазина Windows с карточками приложений и категориями.

Плюсы:

- Централизованная проверка и модели распространения.

- Песочница снижает риск распространения вреда через приложение.

Минусы:

- Microsoft не всегда активно мониторит каждый апдейт приложений; вредоносные или шпионские модули иногда проскальзывают.

- Некоторые приложения требуют «неуместных» разрешений — пользователь должен критически оценивать запросы.

Рекомендации по выбору приложений:

- Проверяйте рейтинг и отзывы, издателя и требуемые разрешения.

- Для корпоративных нужд используйте приватные каталоги и управление приложениями через Intune или другой MDM.

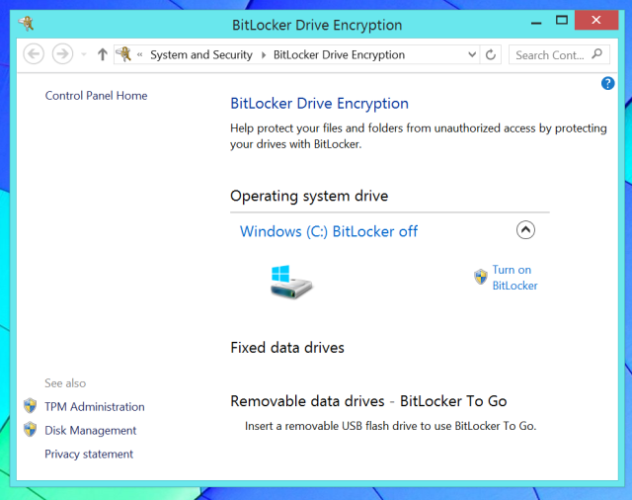

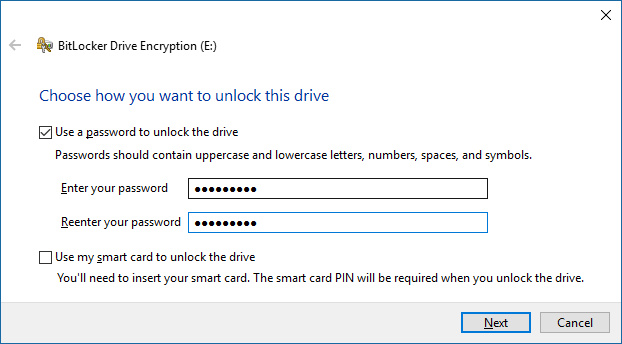

7. BitLocker и EFS (шифрование)

Кратко: BitLocker — инструмент полно дискового шифрования для Pro и Enterprise-редакций; EFS — шифрование отдельных файлов и папок.

Alt: Диалог управления BitLocker в Панели управления с перечислением дисков и статусом шифрования.

Как настроить BitLocker:

- Нажмите Windows + Q, введите «BitLocker», выберите Управление BitLocker.

- Включите BitLocker для нужного диска, сохраните ключ восстановления локально и/или в учётной записи Microsoft (в корпоративных средах — в Active Directory или Azure AD).

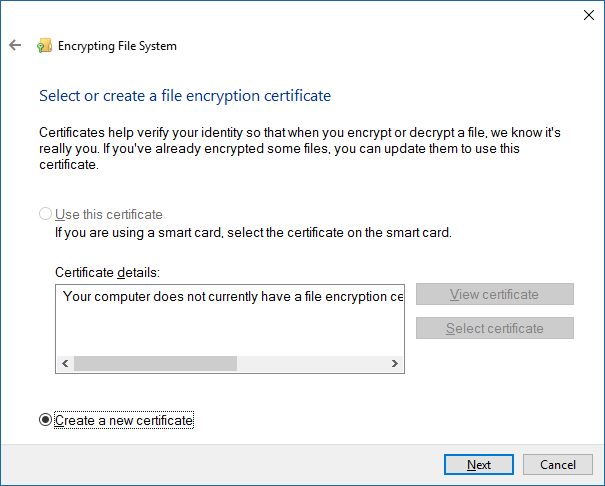

EFS (шифрование файловой системы):

- Введите «Шифрование» в поиске и выберите Управление сертификатами шифрования файлов. EFS шифрует отдельные файлы и папки при помощи сертификата и ключа.

Ограничения и советы:

- BitLocker защищает данные при физическом доступе к диску, но не от атак, когда система запущена и злоумышленник получил доступ к сессии пользователя.

- Храните ключи восстановления отдельно от устройства. Потеря ключа может сделать данные безвозвратно недоступными.

Дополнительные функции для корпоративных клиентов

Windows 10 Enterprise расширяет защиту следующими возможностями:

- Windows Hello for Business: двухфакторная аутентификация, привязанная к устройству и PIN/биометрии.

- Windows Defender Advanced Threat Protection (ATP): обнаружение и реакция на сложные угрозы.

- Device Guard: ограничение запуска только доверенных приложений (whitelisting).

- Credential Guard: изоляция секретов с помощью виртуализации.

- Virtual Secure Mode: использование контейнеров Hyper‑V для защиты учётных данных.

Взаимодействие с OEM и партнёрами (например, HP, Bromium) даёт дополнительные аппаратные и программные барьеры: микровиртуализация, расширенная изоляция процессов и интеграция с аппаратными корнями доверия.

Когда встроенные функции не хватает — альтернативные подходы

- EDR/Managed Detection and Response (MDR): для организаций с требованиями к проактивному мониторингу и расследованию.

- Управляемые VPN и DLP: для защиты данных вне периметра.

- Аппаратные ключи FIDO2 и смарт-карты: для усиленной аутентификации вместо/в дополнение к Windows Hello.

Ролевые чек-листы (кто за что отвечает)

Пользователь (конечный пользователь):

- Включить автоматические обновления.

- Включить Windows Hello и установить PIN.

- Не устанавливать сомнительные приложения, проверять издателей.

- Сохранять резервные копии ключей BitLocker в безопасном месте.

ИТ‑администратор:

- Настроить групповые политики для управления обновлениями и ограничениями установки ПО.

- Централизованно хранить ключи восстановления BitLocker в AD/Intune/Azure AD.

- Внедрить EDR/ATP и интегрировать с SIEM.

Менеджер по безопасности:

- Разработать политику управления уязвимостями и план тестирования обновлений.

- Утвердить политику использования внешних USB-накопителей и шифрования.

- Обучать сотрудников кибербезопасности и проводить фишинг‑тесты.

План реагирования на инцидент: потеря устройства или подозрение на компрометацию

Краткий runbook (шаги):

- Идентифицировать инцидент: уведомление пользователя/система обнаружения.

- Изолировать устройство: отключить от сети, инициировать блокировку через MDM или удалённую команду (Find My Device / удалённая блокировка).

- Сохранить артефакты: снимки памяти, журналы событий, сетевые логи.

- Проанализировать: определить индикатор компрометации, степень утечки данных.

- При необходимости — перевести устройство в состояние восстановления или переустановки.

- Уведомить заинтересованные стороны и, при необходимости, органы и клиентов (с учётом требований соответствия).

- Восстановить и улучшить: обновить ПО, изменить пароли, пересмотреть политики доступа.

Пример краткой команды для быстрого действия (короткий чек-лист):

- Блокировать учётные записи, связанные с устройством.

- Сохранить и архивировать логи на защищённый сервер.

- При потере устройства — отозвать сертификаты и ключи, используемые на нём.

Диаграмма принятия решения (Mermaid)

flowchart TD

A[Устройство утеряно или подозрение на заражение?] --> B{Подключено к сети?}

B -- Да --> C[Попытаться заблокировать через MDM/Find My Device]

B -- Нет --> D[Инициировать инцидент-расследование оффлайн]

C --> E{Есть ли актуальные резервные копии?}

D --> E

E -- Да --> F[Восстановление из резервной копии + переустановка]

E -- Нет --> G[Полная переустановка и смена ключей/паролей]

F --> H[Анализ причин и улучшение конфигураций]

G --> HМентальные модели и эвристики безопасности

- Принцип наименьших привилегий: давайте пользователям только те права, которые необходимы им для работы.

- Многоуровневая защита (defense in depth): сочетайте апдейты, антивирус, шифрование и мониторинг.

- Верифицируй прежде, чем доверять: проверяйте подписи приложений, сертификаты и издателей.

Матрица рисков и возможные смягчающие меры

| Риск | Вероятность | Воздействие | Смягчающая мера |

|---|---|---|---|

| Физическая потеря ноутбука | Средняя | Высокое | Включить BitLocker, настроить Find My Device, политика хранения ключей |

| Целевое вредоносное ПО | Средняя | Высокое | EDR/ATP, регулярные апдейты, обучение персонала |

| Несанкционированная установка ПО | Высокая | Среднее | Ограничения установки через GPO/MDM, whitelisting |

| Утечка ключей Secure Boot | Низкая | Высокое | Регулярные обновления прошивки, мониторинг уязвимостей OEM |

Приватность и соответствие (GDPR и локальные законы)

- Обработка данных о местоположении (Find My Device) и биометрии (Windows Hello) подпадает под правила о персональных данных. Для корпоративных устройств оформляйте согласия пользователей или используйте юридические основания обработки.

- Хранение ключей восстановления в облаке требует оценки рисков и, возможно, шифрования резервных копий.

Замечание: конкретные юридические действия зависят от юрисдикции — консультируйтесь с местным юристом по вопросам соответствия.

Критерии приёмки (как проверить, что защита настроена правильно)

- Устройства получают обновления в заданные окна и обновления успешно устанавливаются в контрольной группе.

- BitLocker включён на всех защищённых устройствах и ключи восстановления централизованно хранятся.

- Windows Defender или корпоративный AV/EDR развернут и интегрирован с SIEM.

- Поставлены правила для установки ПО: пользователи не могут ставить приложения из непроверенных источников без одобрения.

Частые ошибки и когда функция может подвести

- Отключённые обновления на рабочих станциях: оставляют известные уязвимости открытыми.

- Неправильное хранение ключей BitLocker: потеря ключа делает данные недоступными.

- Переполнение доверия к магазину приложений: приложения из Store тоже могут содержать небезопасные модули.

- Игнорирование обучения персонала: фишинг остаётся одним из самых эффективных векторов компрометации.

Мини‑методология для внедрения базовой защиты на предприятии (шаги на 90 дней)

1–30 день: аудит текущих настроек, инвентаризация устройств, включение автоматических обновлений и BitLocker на подходящих устройствах.

31–60 день: развёртывание EDR/AV на критичных машинах, настройка централизованного хранения ключей, внедрение политик установки ПО.

61–90 день: тестирование плана отката обновлений, обучение пользователей, моделирование инцидентов и отработка runbook.

Краткий глоссарий (1‑строчные определения)

- BitLocker — полно дисковое шифрование от Microsoft для защиты данных при физическом доступе к носителю.

- Windows Defender — встроенное антивирусное решение Microsoft для Windows.

- Secure Boot — механизм UEFI, который проверяет подпись загрузочных компонентов.

- Windows Hello — биометрическая и PIN‑аутентификация для входа в Windows.

- EDR — Endpoint Detection and Response, платформа для обнаружения и реагирования на угрозы.

Итог и рекомендации

Windows 10 предоставляет мощный набор встроенных средств для защиты — при условии, что они правильно настроены и поддерживаются. Для домашнего использования достаточно комбинации обновлений, Windows Defender и BitLocker (если доступен), а для бизнеса необходимы полноценные политики управления, EDR и централизованное хранение ключей.

Важно: регулярное обучение пользователей, тестирование обновлений и план реагирования на инциденты — ключевые элементы устойчивой программы безопасности.

Мы будем рады узнать о вашем опыте: какие функции вы считаете необходимыми для Windows 10, и какие улучшения хотели бы видеть?

Alt: Экран настроек “Активные часы” в Параметрах Windows 10 с выбором времени, когда система не будет перезагружаться автоматически.

Alt: Настройки Защитника Windows с параметром ограниченного периодического сканирования.

Alt: Вкладка “Найти устройство” в Параметрах Windows с инструкциями по включению службы.

Alt: Окно управления BitLocker с перечнем дисков и опциями шифрования.

Alt: Иконка шифрования и визуализация защищённого диска BitLocker.

Alt: Окно настроек шифрования файловой системы (EFS) с опциями для сертификатов и папок.

Спасибо за внимание — поддерживайте системы в актуальном состоянии и применяйте многоуровневый подход к защите.