Безопасность WordPress: уязвимости, примеры и практическая защита

Почему WordPress так уязвим

WordPress — открытая платформа. Это даёт экосистеме преимущества, но и риски. Код доступен публично. Плагины и темы создают миллионы точек расширения. Много бесплатных расширений публикуют разработчики с разным уровнем опыта и безопасности. Злоумышленники регулярно ищут и эксплуатируют эти точки.

Ключевая идея: уязвимость в одном популярном плагине может затронуть сотни тысяч сайтов.

Примеры реальных атак и уязвимостей

- В феврале 2022 года исследователи Jetpack нашли вредоносный код в продуктах поставщика AccessPress Themes. Хакеры внедрили бэкдор в плагины и темы после атаки в сентябре 2021 года, что вскрыло тысячи скомпрометированных сайтов.

- В марте 2021 года Wordfence опубликовал серьёзные уязвимости в плагинах Elementor и WP Super Cache. Elementor используется более чем на 7 млн сайтов; WP Super Cache — популярный кэш-плагин.

- В феврале 2022 года базы уязвимостей и исследователи сообщили о десятках серьёзных уязвимостей в популярных плагинах. Девять из них использовались более чем на 1.3 млн сайтов (включая Header Footer Code Manager, Ad Inserter, Popup Builder и др.).

Эти примеры иллюстрируют две вещи: 1) компрометация может происходить не в ядре, а в сторонних компонентах; 2) масштаб последствий зависит от популярности расширения.

Факты и числа

- Рост зарегистрированных уязвимостей в 2021 году по сравнению с 2020: +150% (исследование Patchstack).

- Часть уязвимостей без исправления в 2021: 29%.

- Доля уязвимостей в самом ядре WordPress: 0,58%.

- Ограничение бесплатной версии WPScan: до 25 API-запросов в день.

(Источники — исследователи безопасности и отчетность отрасли.)

Базовая модель риска: от чего зависит вероятность компрометации

- Популярность плагина/темы: чем больше установок, тем больше внимание атакующих.

- Частота обновлений и активность разработчика: регулярные правки снижают риск.

- Привилегии на сайте: уязвимость в плагине, работающем от имени администратора, опаснее.

- Окружение сервера: устаревший PHP, открытые порты, слабая конфигурация увеличивают риск.

Как проверить плагин или тему перед установкой — мини-методология

- Посмотрите количество установок и рейтинг в репозитории.

- Проверьте дату последнего обновления и совместимость с текущей версией WordPress.

- Прочитайте отзывы и найдите обсуждения на GitHub или форумах.

- Поиск по базе уязвимостей (WPScan, Patchstack, NVD).

- При возможности — просканируйте пакет локально инструментами статического анализа.

- Ограничьте права плагина (по возможности запускать с минимальными привилегиями).

Критерий отказа: плагин не обновлялся более года и нет признаков поддержки — не устанавливайте.

Практическая инструкция: шаги по защите сайта

- Регулярно обновляйте WordPress, плагины и темы.

- Отключайте и удаляйте неиспользуемые плагины/темы.

- Используйте сложные пароли и двухфакторную аутентификацию (2FA).

- Ограничьте доступ по ролям: меньше привилегий — меньше риска.

- Делайте регулярные резервные копии и проверяйте их восстановление.

- Включите веб-фаервол на уровне сервера или используйте плагин WAF.

- Сканируйте сайт периодически (WPScan, внешние сервисы).

- Скройте имена используемой темы и пути авторизации, но не полагайтесь на это как на единственную меру.

- Мониторьте логи и аномалии трафика.

Рекомендуемые инструменты

- WPScan — сканер уязвимостей для WordPress. Бесплатно до 25 API-запросов в день.

- Wordfence — комплексный плагин безопасности с WAF и сканером.

- Login LockDown — блокирует попытки подбора пароля.

- BulletProof Security — комбинация защиты входа и конфигурационных правил.

Контрольный список для администраторов (быстрый)

- Обновить ядро, плагины и темы.

- Удалить неиспользуемые расширения.

- Включить 2FA для всех администраторов.

- Настроить резервное копирование и проверить восстановление.

- Настроить логирование и мониторинг.

- Периодически просканировать сайт (минимум раз в месяц).

Роли и ответственность

- Владелец сайта: утверждает бюджет на безопасность, контролирует резервные копии и SLA.

- Администратор сайта: выполняет обновления, следит за логами, восстанавливает из бэкапов.

- Разработчик/DevOps: минимизирует привилегии, настраивает окружение, внедряет WAF и бэкапы.

Сценарий реагирования при компрометации (инцидент-руководство)

- Изолируйте сайт: переключите на режим обслуживания.

- Снимите снимок окружения и логов (для анализа).

- Отключите подозрительные плагины и темы.

- Проверьте бэкап и при необходимости восстановите чистую копию.

- Проанализируйте вектор атаки и задокументируйте его.

- Обновите все пароли и ключи API.

- Проведите пост-инцидентный обзор и внедрите исправления (SOP).

Важно: не удаляйте логи до завершения анализа.

Критерии приёмки безопасного релиза

- Все обновления установлены и тесты пройдены.

- Отсутствуют известные уязвимости для активных плагинов (проверено WPScan/база уязвимостей).

- Создан резервный бэкап перед деплоем и проверено восстановление.

- Настроены мониторинг и алерты на аномалии.

Когда стандартные меры не помогут — примеры исключений

- Атакуют supply-chain: если злоумышленник скомпрометировал поставщика темы, обновления могут содержать вредоносный код.

- Наличие нулевого дня в популярном плагине до релиза патча.

- Доступ администратора был украден у владельца: даже самые лучшие плагины ничего не спасут без восстановления контроля над учётной записью.

Альтернативные подходы для критичных сайтов

- Использовать управляемый хостинг с встроенной защитой и ежедневными бэкапами.

- Перенести чувствительные части сайта в отдельный сервис (микросервисы), чтобы уменьшить площадь атаки.

- Проводить регулярный pentest для ключевых интеграций.

Примеры команд и конфигураций (шаблет)

- Быстрый WPScan (локально):

wpscan --url https://example.com --enumerate vp,vt,cb,tt --api-token YOUR_TOKEN- Резервное копирование (пример rsync):

rsync -avz --delete /var/www/html/ user@backup.example.com:/backups/site/Часто задаваемые вопросы

Как часто проверять сайт на уязвимости?

Рекомендуется автоматический скан минимум раз в месяц и после каждого обновления плагинов или темы.

Что важнее — плагины или ядро?

Практически все известные инциденты связаны с плагинами и темами. Тем не менее, ядро тоже важно: держите его в актуальном состоянии.

Можно ли полностью защитить сайт?

Полная защита невозможна. Задача — снизить риск и время обнаружения, быстро реагировать и иметь рабочие бэкапы.

Краткое резюме

WordPress остаётся мишенью из‑за своей популярности и широкой экосистемы. Большинство угроз приходят через плагины и темы. Базовая гигиена, регулярные обновления, использование сканеров и защитных плагинов существенно снижают риск. Для критичных проектов рекомендовано сочетать управляемый хостинг, регулярные независимые проверки и отлаженный план реагирования на инциденты.

Важное: начните с малого — обновления и бэкап работают в большинстве случаев.

Похожие материалы

Как разделить меш в Blender

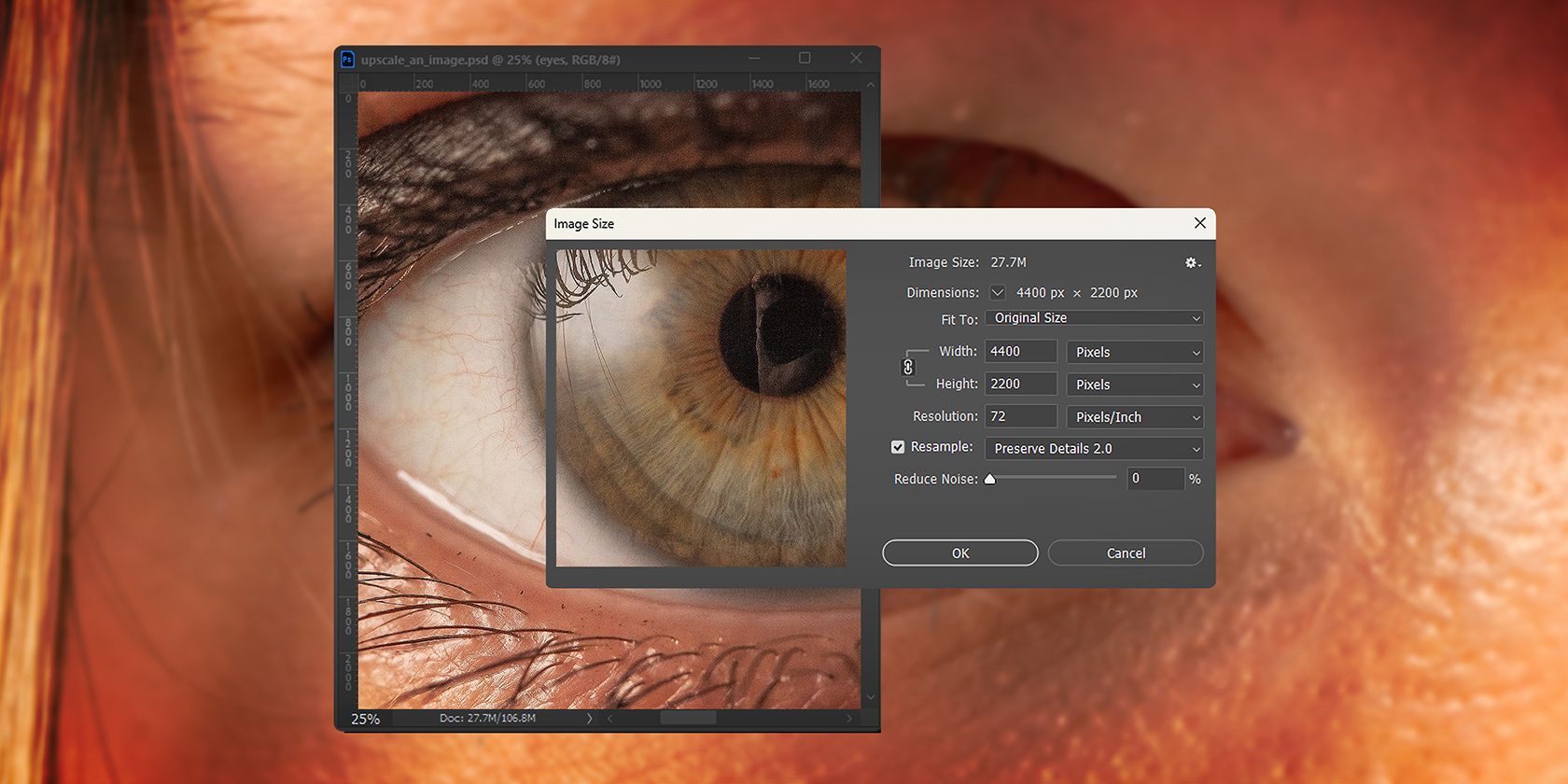

Как увеличить изображение без потери качества

Как создать влог на iPhone — полное руководство

Как отразить экран на телевизор — все способы

Бесконечная прокрутка в Vue 3 — useInfiniteScroll