Как защититься от Wi‑Fi подслушивания

Почему это важно

Каждый раз, когда вы вводите пароль, отправляете сообщение или оплачиваете покупку, данные уходят в виде пакетов по воздуху. Если трафик не защищён, злоумышленник может перехватить эти пакеты, прочитать данные или изменить их. Простая загрузка фотографии в кафе может стать входом к вашим учётным данным.

Важно понимать механизмы атак, чтобы правильно выбрать защиту и не полагаться только на удачу.

Как работают атаки перехвата Wi‑Fi

Wi‑Fi подслушивание означает несанкционированный сбор и анализ беспроводного трафика. Злоумышленник может просто «слушать» эфир, а может активно вмешиваться в соединение. Ниже — типичные сценарии.

Перехват и анализ пакетов

При подключении к сети ваш трафик разбивается на пакеты. Эти пакеты передаются по радиоканалу и их можно перехватить с помощью доступных инструментов. В открытой сети данные идут «в открытую», в шифрованной — остаются недоступны без ключа.

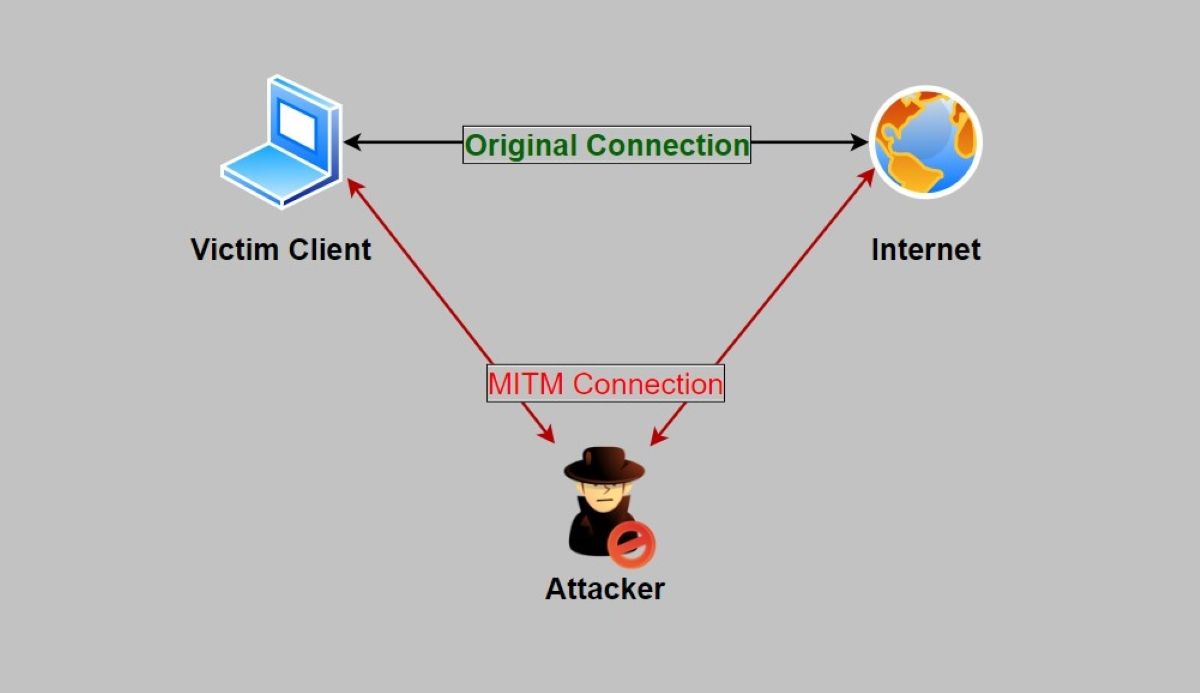

1. Атаки типа «человек посредине»

В атаке «человек посредине» злоумышленник оказывается между вашим устройством и целевым сервером. Он может подменять сертификаты, перенаправлять трафик на свои прокси-серверы или просто перехватывать и сохранять данные. Часто это достигается через создание «зеркального» или поддельного роутера.

Что может сделать атакующий:

- прочитать незашифрованные данные;

- подменить страницы и формы для кражи логинов;

- внедрить вредоносный код в загружаемые файлы.

2. Открытые и незашифрованные сети

Если сеть не использует шифрование (WEP, WPA/WPA2/WPA3 отсутствуют или настроены неправильно), любой пользователь в зоне действия может считывать пакеты. Публичные Wi‑Fi в кафе, аэропортах и отелях часто плохо настроены или вообще не используют шифрование.

Пример: вы подключились к «бесплатному Wi‑Fi» и вошли в интернет‑банк. Если соединение не защищено HTTPS и/или трафик не туннелирован через VPN — данные можно перехватить.

3. Распространение вредоносного ПО

Через уязвимости в ПО злоумышленники могут внедрять бэкдоры, кейлоггеры и снифферы, которые перехватывают трафик уже на устройстве пользователя. Заражение может произойти через фишинг, вредоносную рекламу или поддельные обновления.

Последствия:

- утечка паролей;

- кража сессий и токенов;

- подписка на мошеннические сервисы.

4. Злонамеренные точки доступа

Атакующий создаёт «зеркальную» сеть с похожим названием — например, вместо “Hotel_WiFi” делает “Hotel‑WiFi” или “Hotel_WiFi_Free”. Пользователь подключается и думает, что в сети безопасно. На практике весь трафик проходит через оборудование злоумышленника.

5. Перехват VoIP трафика

Голосовые вызовы через интернет (VoIP) могут передаваться без надлежащего шифрования. Это позволяет записывать и анализировать разговоры, а в некоторых случаях даже подменять голосовые команды.

Типы атак

Активные атаки

Злоумышленник вмешивается: модифицирует, перенаправляет или подменяет трафик. Примеры: подмена DNS, перехват HTTPS с попыткой внедрить поддельный сертификат, внедрение модифицированных страниц.

Пассивные атаки

Атакующий только собирает данные без видимого воздействия на соединение. Это похоже на запись разговора на диктофон. Пассивный сбор часто используется для последующего анализа и подготовки более целенаправленных атак.

Как снизить риск подслушивания Wi‑Fi

Ниже — практические рекомендации, разделённые по приоритету.

Основные защитные меры

- Используйте VPN. Надёжный платный VPN создаёт зашифрованный туннель от устройства до сервера провайдера VPN и скрывает ваш трафик от локальных сньуревателей.

- Проверяйте

HTTPS. Перед вводом логина или платёжных данных убедитесь, что адрес сайта начинается сhttps://и сертификат действителен. - Отключите автоподключение к сетям. Это предотвращает автоматическое соединение с злоумышленнической точкой доступа.

- Запрещайте общий доступ к файлам и принтерам. Выключите сетевое обнаружение и общий доступ в настройках ОС.

- Используйте двухфакторную аутентификацию. Даже если пароль украли, второй фактор ограничит доступ.

- Обновляйте систему и приложения. Закрытые уязвимости уменьшают шанс заражения вредоносом.

- Запоминайте и «забывайте» сети. После использования публичной сети удаляйте её из настроек.

- Используйте антивирус и EDR для защиты от вредоносного ПО.

- Подходите критично к публичным Wi‑Fi. По возможности используйте мобильную сеть или точку доступа с личным роутером.

Дополнительные меры для продвинутых пользователей и администраторов

- Настройте DNS через DoH/DoT или используйте проверенные DNS‑резолверы.

- Применяйте VPN на уровне роутера для всех подключённых устройств.

- Включите WPA3 на домашнем маршрутизаторе, если он поддерживается. При отсутствии WPA3 используйте WPA2‑AES, а не WEP или TKIP.

- Отключите WPS и UPnP на роутере, если не нужны.

- Ограничьте видимость сети SSID, установите сильный пароль и регулярную смену пароля администратора.

Важно: бесплатные или подозрительно дешёвые VPN‑сервисы могут сами собирать данные. Выбирайте известных провайдеров с прозрачной политикой конфиденциальности.

Контрольный список перед подключением к публичной сети

- Включён ли VPN?

- Проверен ли адрес сайта и есть ли

HTTPS? - Отключено ли авто подключение и общий доступ к файлам?

- Активен ли антивирус и обновлён ли ОС?

- Не подключаюсь ли я к сети с подозрительным названием?

Старайтесь выполнять минимум этих пунктов каждый раз, когда используете публичный Wi‑Fi.

Пошаговый SOP при подозрении на подслушивание

- Немедленно отключитесь от сети.

- Включите мобильные данные или подключитесь к доверенному VPN.

- Смените пароли для сервисов, где недавно вводили данные.

- Включите двухфакторную аутентификацию, если ещё не активировали.

- Проверьте устройство антивирусной утилитой и сканером на наличие «rootkit» и бэкдоров.

- Если устройство корпоративное — оповестите IT‑отдел и выполните корпоративный инцидент‑процесс.

- При необходимости сбросьте роутер к заводским настройкам и прошейте официальной прошивкой.

Дерево решений для безопасного подключения

flowchart TD

A[Нужно подключиться к Wi‑Fi?] -->|Да| B[Это доверенная сеть?]

A -->|Нет| Z[Не подключаться]

B -->|Да| C[VPN включён?]

B -->|Нет| Y[Использовать мобильные данные или включить VPN]

C -->|Да| X[Подключиться и следить за HTTPS]

C -->|Нет| Y

Y --> X

X --> END[Работать с осторожностью]Когда базовые меры не помогут

- Если злоумышленник контролирует инфраструктуру провайдера интернета, локальные VPN могут не защитить от продвинутой слежки.

- Если устройство скомпрометировано (rootkit, рутированное устройство с открытыми привилегиями), шифрование трафика не предотвратит кражу данных уже на устройстве.

- Корпоративные сетевые атаки с использованием MITM на уровне домена требуют вмешательства администраторов и смены ключей.

Эти случаи требуют профессионального аудита и возможной юридической реакции.

Быстрая методика оценки риска

- Место: публичное пространство > частное место

- Контент: вводите логины/платёжные данные? если да — риск высокий

- Сеть: открытая или защищённая? открытая = высокий риск

- Устройство: обновлено и защищено? если нет — риск повышен

Комбинация факторов даёт приоритет вмешательства: при трёх и более «высоких» факторах — не подключаться.

Роли и обязанности (кто что делает)

- Обычный пользователь: использовать VPN, отключить автоподключение, не передавать платёжные данные в открытой сети.

- Администратор сети: настраивать WPA2/WPA3, выключать WPS, обновлять прошивки и мониторить подозрительную активность.

- Служба безопасности организации: внедрять рекомендации по 2FA, управлять корпоративными VPN и проводить обучение сотрудников.

Критерии приёмки

- Устройство не автоматически подключается к незнакомым сетям.

- VPN активен при работе в публичных сетях.

- Все критические сервисы защищены 2FA.

- На роутере настроено WPA2/WPA3 и отключены WPS/UPnP.

Короткий глоссарий

- Sniffer — инструмент для перехвата сетевых пакетов.

- MiTM — «человек посредине», активный перехватчик трафика.

- SSID — имя беспроводной сети.

- WPA/WPA2/WPA3 — современные протоколы шифрования Wi‑Fi.

- VPN — виртуальная частная сеть, создаёт зашифрованный туннель.

Памятка для локали и соблюдения приватности

Если вы обрабатываете персональные данные граждан ЕС или России, убедитесь, что используемые внешние сервисы соответствуют требованиям местного законодательства о защите данных. Использование VPN и шифрования — хорошая практика, но для обработки персональных данных на стороне сервиса необходимы дополнительные юридические и технические гарантии.

Важно: при хранении или передаче персональных данных оценивайте необходимость минимизации набора данных и применяйте шифрование на стороне клиента, если это возможно.

Частые вопросы

Можно ли полностью защититься от подслушивания?

Полностью — нет, нельзя гарантировать абсолютную защиту, особенно при компрометации оборудования или при целенаправленных атаках. Но можно значительно снизить риск и затруднить злоумышленникам работу.

Достаточен ли бесплатный VPN?

Некоторые бесплатные VPN ограничивают скорость, логи и безопасность. Для конфиденциальности лучше выбирать проверенные платные сервисы с прозрачной политикой безлогов.

Нужно ли менять пароль роутера?

Да. Многие домашние маршрутизаторы поставляются с одинаковыми паролями админов. Не откладывайте смену.

Итог и рекомендации

- Не используйте открытые Wi‑Fi для входа в критические сервисы без VPN и

HTTPS. - Отключите автоподключение, общий доступ к файлам и WPS на роутерах.

- Используйте 2FA и обновляйте устройства.

- При подозрении на компрометацию — отключитесь, смените пароли и сообщите в IT.

Важно: защиту лучше планировать заранее, чем реагировать после инцидента.

Краткое резюме ниже.

Резюме

- Wi‑Fi подслушивание происходит через перехват пакетов, злонамеренные точки доступа, MiTM и вредоносное ПО.

- Базовые средства защиты: VPN,

HTTPS, 2FA, обновления и отключение автоподключения. - При подозрении на утечку — отключайтесь, чистите устройство и меняйте пароли.

Похожие материалы

Постобработка смолы: профессиональный финиш

Проверить прослушку смартфона через DNS

Тихий и чистый ПК: фильтры и смазка

3D‑печать мини‑штатива для камеры

Как использовать тезаурус в Google Docs