Как проверить, не прослушивают ли ваш смартфон — мониторинг трафика через DNS

Введение

Многие мобильные приложения могут работать в фоне и отправлять данные без вашего явного ведома. С помощью сетевых технологий (мобильные сети, Wi‑Fi, Bluetooth) злоумышленники могут удалённо активировать микрофон устройства или организовать утечку других данных. Часто это реализуется через вредоносное ПО, которое поддерживает сетевую связь с командно‑контрольными серверами. Контроль DNS‑трафика — один из практических способов увидеть, с кем «разговаривает» ваш телефон.

Как злоумышленники могут прослушивать смартфон

Прослушивание (wiretapping) бывает разного уровня. Упрощённо можно выделить три класса:

- Прослушивание на уровнях операторской телефонии (коммутационные узлы).

- Прослушивание на канальном/передающем уровне (трансляция трафика между сетями).

- Прослушивание непосредственно на устройстве (вредоносное ПО, неправильно настроенные приложения).

Первые два сценария находятся вне контроля обычного пользователя — за них отвечает оператор связи или инфраструктура. Третий сценарий частично можно наблюдать и ограничить самостоятельно: здесь в дело вступают локальные средства мониторинга трафика и контроль разрешений приложений.

Важно: если есть серьёзные основания полагать, что за вами следят государственные или высококвалифицированные злоумышленники, домашний DNS‑мониторинг недостаточен — обратитесь к специалистам.

Что такое DNS и почему он помогает обнаружить подозрительную активность

DNS (Domain Name System) переводит доменные имена в IP‑адреса. Когда приложение или браузер хочет подключиться к серверу, оно сначала отправляет DNS‑запрос: «К какой IP привязан этот домен?» Если вредоносное ПО пытается отправить данные, оно тоже выполнит DNS‑запросы к своим серверам — эти запросы видны на DNS‑сервере.

Небольшой локальный DNS‑сервер позволит записывать все запросы с вашего смартфона и анализировать, какие домены запрашиваются чаще всего и какие домены выглядят неожиданно для конкретного приложения.

Общая последовательность действий

- Установить локальный DNS‑сервер на компьютере в вашей локальной сети (например, Technitium DNS Server).

- Включить подробное логирование запросов.

- Подключить смартфон к Wi‑Fi и изменить настройки DNS на IP вашего компьютера.

- Наблюдать запросы в логах и статистике, искать аномалии.

- Очистить куки/данные, отозвать избыточные разрешения у приложений и при необходимости удалить подозрительные приложения.

Ниже — пошаговая инструкция с пояснениями и дополнительными рекомендациями.

Установка и конфигурация локального DNS‑сервера

Один из простых вариантов — использовать бесплатный и открытый Technitium DNS Server. Он работает на настольном компьютере и предоставляет веб‑панель для логов и статистики.

- Скачайте Technitium DNS Server с официального сайта и установите на компьютер, который находится в той же локальной сети, что и ваш смартфон.

- Запустите панель управления DNS после установки.

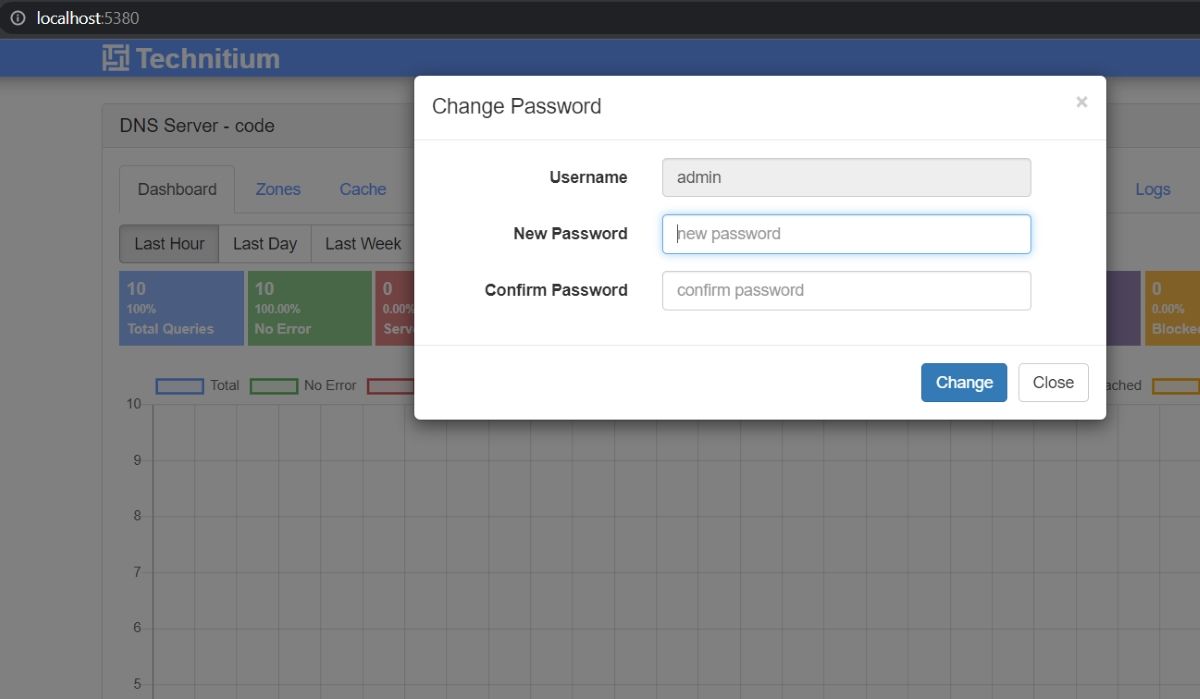

- При первом входе программа может предложить изменить пароль — либо задайте собственный пароль, либо отключите запрос смены, если так указано (не рекомендуется для постоянной эксплуатации без пароля).

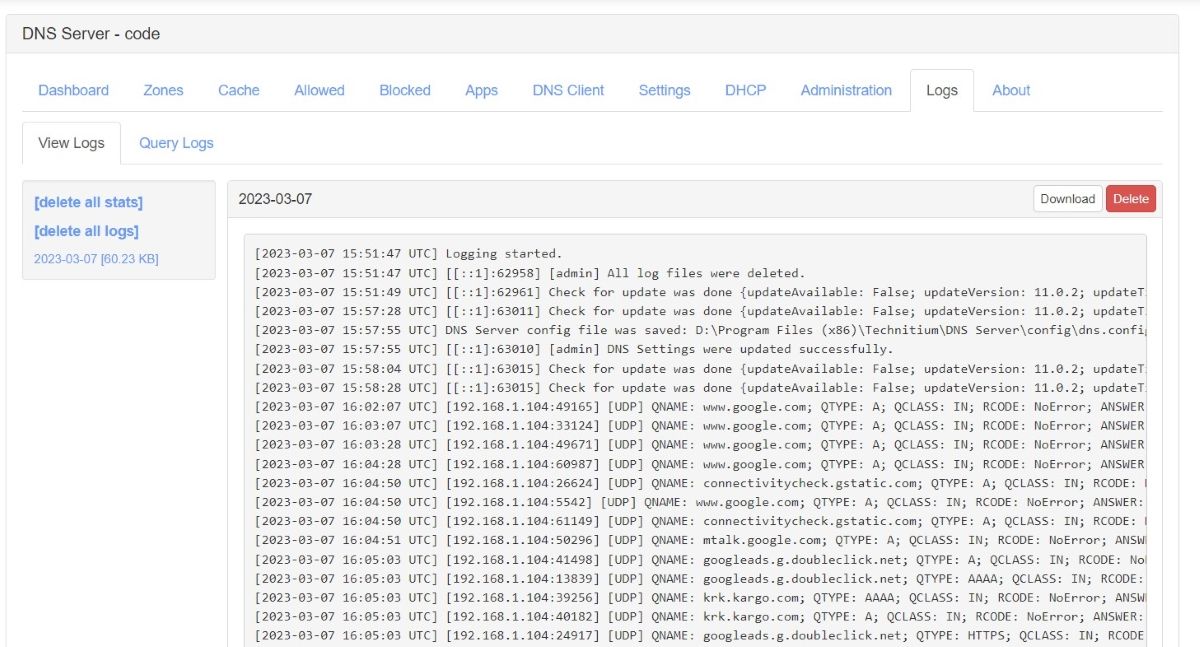

Включение полного логирования

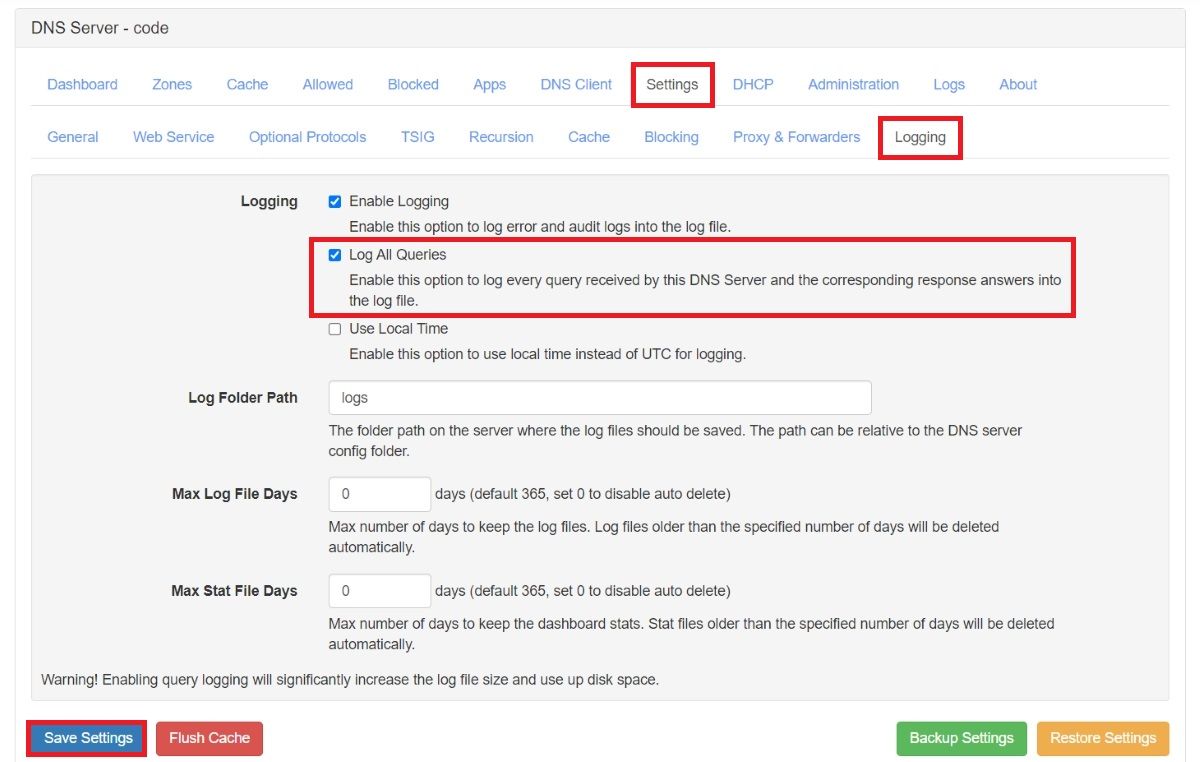

В панели сервера откройте раздел “Settings” и вкладку “Logging”. Включите опцию “Log All Queries” (или аналогичную) и сохраните настройки — это позволит записывать все DNS‑запросы, приходящие с устройств сети.

После этого сервер будет накапливать детальную историю запросов, что важно для последующего анализа.

Настройка брандмауэра (временно)

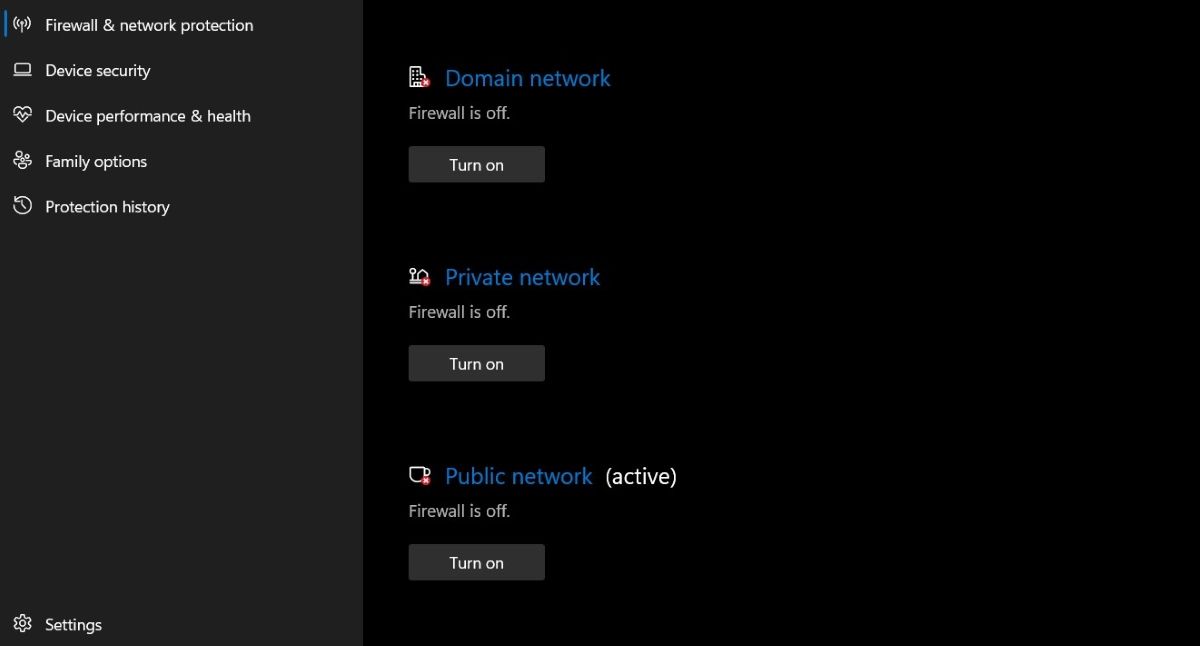

При запуске локального DNS‑сервера ОС может попросить разрешение на работу в сети. Если брандмауэр блокирует трафик, DNS‑сервер не будет получать запросы от смартфона. Для тестирования можно временно отключить брандмауэр или создать правило, разрешающее входящие DNS‑запросы (порт 53) для приложения DNS‑сервера.

Пошагово в Windows:

- Откройте “Защита от брандмауэра и сетевой защиты” (Firewall & network protection).

- Для Доменной, Частной и Общественной сети по очереди отключите защиту, если вы тестируете (или создайте правило для Technitium DNS Server).

Важно: не оставляйте брандмауэр выключенным на постоянной основе — лучше настроить правило, которое разрешит DNS‑трафик только от вашей локальной сети.

Подключение смартфона к локальному DNS

Определите IP‑адрес компьютера в локальной сети. В Windows это делается через командную строку CMD и команду ipconfig:

ipconfig

Найдите строку с IPv4‑адресом. Этот адрес нужно ввести как DNS-сервер в настройках Wi‑Fi на смартфоне.

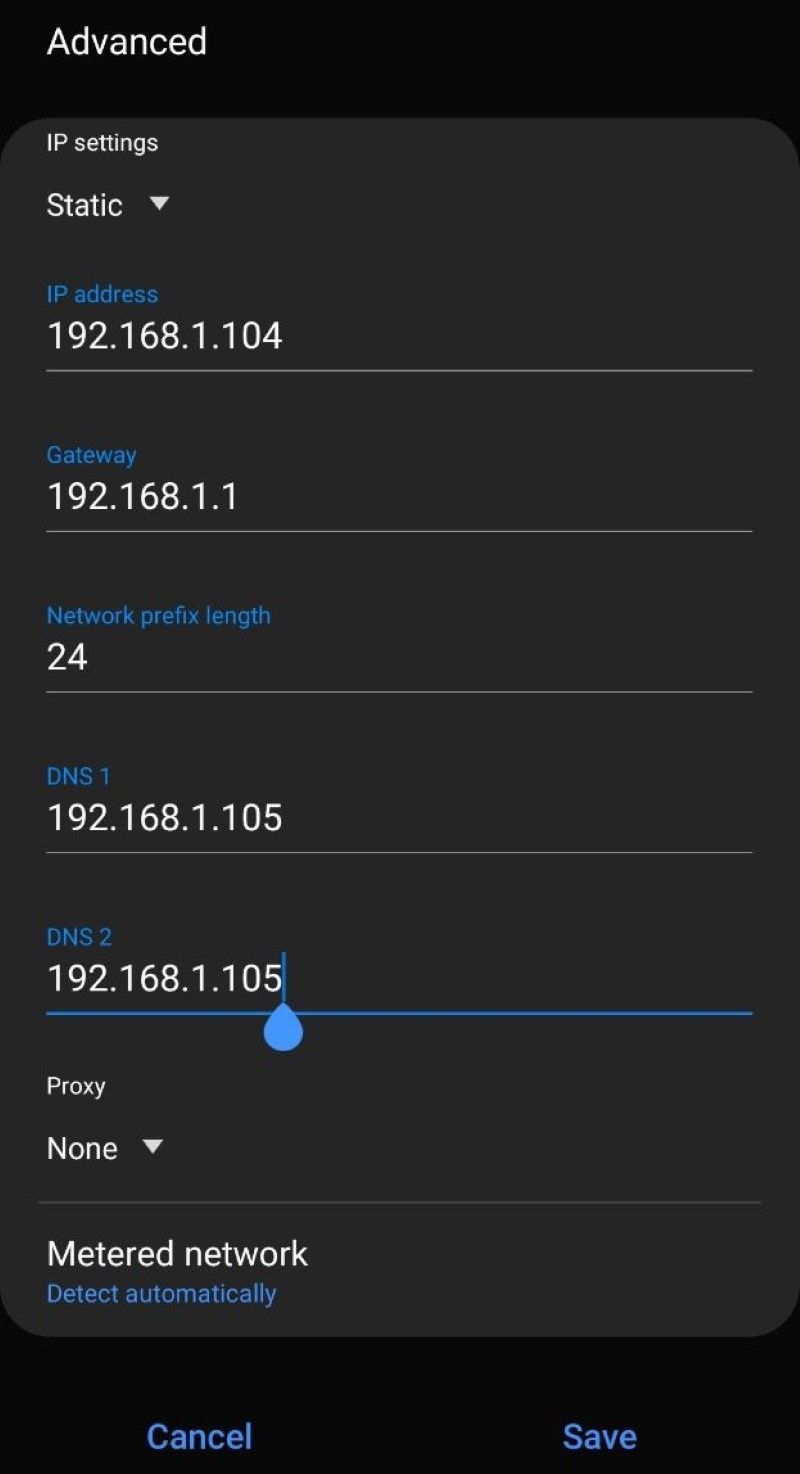

На телефоне:

- Откройте настройки Wi‑Fi.

- Выберите подключённую сеть и откройте её свойства (редактирование сети).

- В разделе DNS укажите статический DNS‑сервер — введите IPv4‑адрес вашего компьютера.

Примечание: на некоторых смартфонах (особенно с профилями корпоративной сети или ограничениями провайдера) изменить DNS вручную сложнее. В iOS например настройки DNS доступны в настройках Wi‑Fi при выборе сети — можно указать «Manual» и добавить IP сервера. На Android в зависимости от версии интерфейс может отличаться.

Анализ логов DNS и выявление подозрительной активности

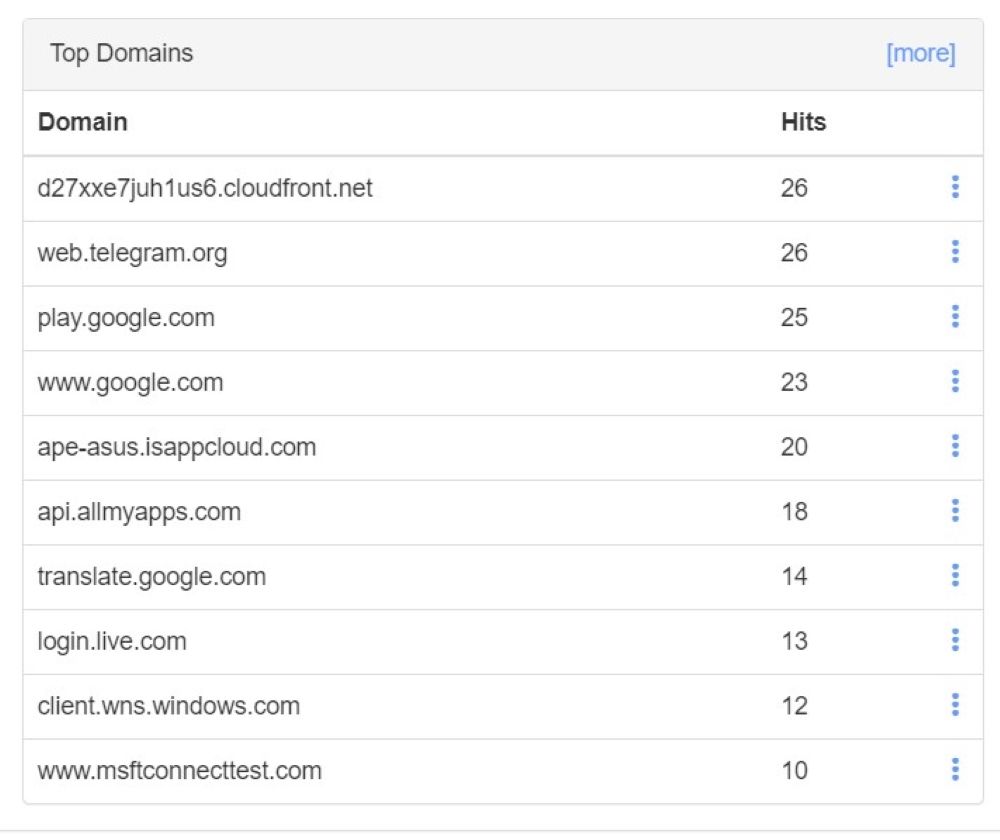

После подключения телефона к локальному DNS‑серверу начнут поступать запросы. В логе вы увидите множество доменов: от служебных доменов ОС и сервисов приложений до рекламных и аналитических доменов.

Для удобства переключитесь на статистику и таблицы, чтобы увидеть, какие домены запрашиваются наиболее часто. Это ускорит поиск аномалий: если вы видите малоизвестные домены, частые обращения к одному и тому же домену или домены, явно не связанные с установленными приложениями — это повод копнуть глубже.

Что можно сделать после обнаружения подозрительных доменов:

- Сопоставьте домены с приложениями: временно отключите приложения одно за другим и наблюдайте за изменениями в логах.

- Проверьте разрешения приложений: кто имеет доступ к микрофону, контактам, геопозиции и т. п. Удалите лишние разрешения.

- Очистите куки, кэш и историю браузера, если подозрительные запросы исходят от браузера.

- Удалите или переустановите приложения, которые демонстрируют аномальное поведение.

Помните: DNS‑анализ выявляет только факт того, что устройство запрашивает домен — он не показывает непосредственно содержимое передаваемых данных. Для глубокого анализа требуется профессиональный сетевой форензик и/или проверка образа устройства.

Когда этот метод не сработает

- Если злоумышленник использует прямые IP‑адреса вместо доменных имён — тогда DNS‑лог не покажет такие соединения.

- Если прослушка реализована на уровне оператора связи или базовой станции — локальный DNS ничего не обнаружит.

- Если вредоносное ПО использует зашифрованные туннели поверх уже установленных соединений (например, VPN либо Tor), анализ DNS даст ограниченную информацию о конечных пунктах назначения.

В этих случаях нужен специализированный анализ сетевого трафика (PCAP), контроль на уровне шлюза или помощь экспертов.

Практические рекомендации по безопасности

- Проверяйте разрешения приложений: микрофон, камера, доступ к SMS и контактам должны быть выданы только тем приложениям, которые явно их требуют.

- Используйте официальные магазины приложений и избегайте сторонних APK/репозиториев.

- Обновляйте ОС и приложения — многие вредоносные кейсы эксплуатируют уже закрытые уязвимости.

- Периодически сканируйте устройство надёжным антивирусом и проверяйте отзывы/репутацию приложений.

- Настройте на постоянной основе DNS‑фильтрацию через надёжный DNS‑провайдер или Ad‑blocking DNS, если вам нужно блокировать нежелательные домены автоматизированно.

- После завершения тестов не забудьте вернуть брандмауэр в исходное состояние.

Мини‑методология: как систематично проверить устройство

- Изолируйте устройство: выключите Bluetooth, мобильные данные (по возможности) и подключитесь только к контролируемому Wi‑Fi.

- Настройте локальный DNS и включите логирование.

- Контролируйте активность: запустите подозрительные приложения по очереди и смотрите изменения в логах.

- Сравните список доменов с известными сервисами приложения (по официальной документации или спискам разрешённых доменов).

- Изымите подозрительные приложения, изменяйте пароли и проведите полную антивирусную проверку.

Чек‑лист для пользователя

- Подключить смартфон к локальной сети с контролируемым Wi‑Fi.

- Установить и запустить Technitium (или другой локальный DNS) на ПК.

- Включить “Log All Queries” в настройках DNS‑сервера.

- Временно разрешить трафик DNS в брандмауэре или создать правило.

- Изменить DNS в настройках Wi‑Fi телефона на IP компьютера.

- Мониторить логи и отметить подозрительные домены.

- Отключать приложения по очереди и смотреть, какие домены исчезают.

- Отозвать лишние разрешения у приложений и удалить подозрительные приложения.

- Включить брандмауэр и вернуть все временные настройки обратно.

Матрица риска и смягчение последствий

- Низкий риск: домены аналитики и рекламы. Действие: блокировать через DNS‑фильтр, удалить трекинговые SDK‑приложения.

- Средний риск: неизвестные домены с частыми соединениями. Действие: исследовать приложение, проверить разрешения, временно удалить приложение.

- Высокий риск: домены, связанные с командно‑контрольными инфраструктурами или явные вредоносные TLD/домены. Действие: немедленно изолировать устройство, провести антивирусную проверку и обратиться к специалистам.

Совместимость и особенности для Android и iOS

- Android: проще изменять настройки DNS в Wi‑Fi, также доступны утилиты и приложения для локального перехвата трафика (требуют осторожности).

- iOS: настройки DNS доступны, но система более закрытая — некоторые типы перехвата сложнее. Для глубокого анализа часто требуется профиль конфигурации или использование прокси/MDM инструментов.

Краткий глоссарий

- DNS: система перевода доменов в IP‑адреса.

- Командно‑контроль (C2): инфраструктура, через которую вредоносное ПО получает команды.

- PCAP: файл сетевого трафика, используемый для подробного анализа.

- Брандмауэр: сетевой фильтр на устройстве, контролирующий входящие и исходящие соединения.

Decision flowchart (Mermaid)

flowchart TD

A[Есть подозрение на прослушку?] --> B{Подключается ли смартфон к Wi‑Fi под вашим контролем?}

B -- Да --> C[Настроить локальный DNS и включить логирование]

B -- Нет --> D[Изолировать устройство, подключить к контролируемому Wi‑Fi]

C --> E[Анализ логов: найти неизвестные/частые домены]

E --> F{Домен связан с известным приложением?}

F -- Да --> G[Проверить разрешения и поведение приложения]

F -- Нет --> H[Временно удалить приложение и провести антивирусную проверку]

G --> I[Если поведение нормальное — мониторить; если нет — удалить]

H --> I

D --> CКогда обращаться к экспертам

Если вы обнаружили домены, которые явно связаны с вредоносной инфраструктурой, или если устройство демонстрирует признаки компрометации (неожиданные звонки, активный микрофон без причины, быстрая разрядка батареи, перегрев), следует обратиться к профессионалам по мобильной форензике. Локальный мониторинг DNS не заменит судебно‑техническую экспертизу, но может дать важные подсказки и доказательства для специалиста.

Приватность и соответствие регуляциям

При анализе трафика уважайте приватность других пользователей сети. Сбор и хранение логов могут подпадать под локальные законы о защите персональных данных — если вы анализируете устройства других людей, получите их согласие.

Итог

Анализ DNS‑трафика — доступный и информативный способ начать расследование подозрительной активности на смартфоне. Он помогает увидеть, какие домены и сервисы запрашивает устройство, и быстро выявить аномалии. Однако для полной уверенности в отсутствии прослушки или при серьёзных подозрениях необходима профессиональная экспертиза и глубокий сетевой анализ.

Важно: после всех экспериментов восстановите брандмауэр и сетевые настройки, удалите временные правила и верните прежние параметры безопасности.

Критические шаги: настройка локального DNS, включение логирования, анализ статистики, ограничение разрешений приложений и при необходимости обращение к специалистам.

Похожие материалы

Handoff на устройствах Apple — как пользоваться

Исправить цифровую клавиатуру в Windows 11

Как создать и поделиться рамкой для Facebook

Несколько подписей в Gmail через шаблоны

Передача файлов между Android и Google TV