Что делать, если вы получили письмо от «вашего» аккаунта с требованием выкупа

Одно предложение о сути

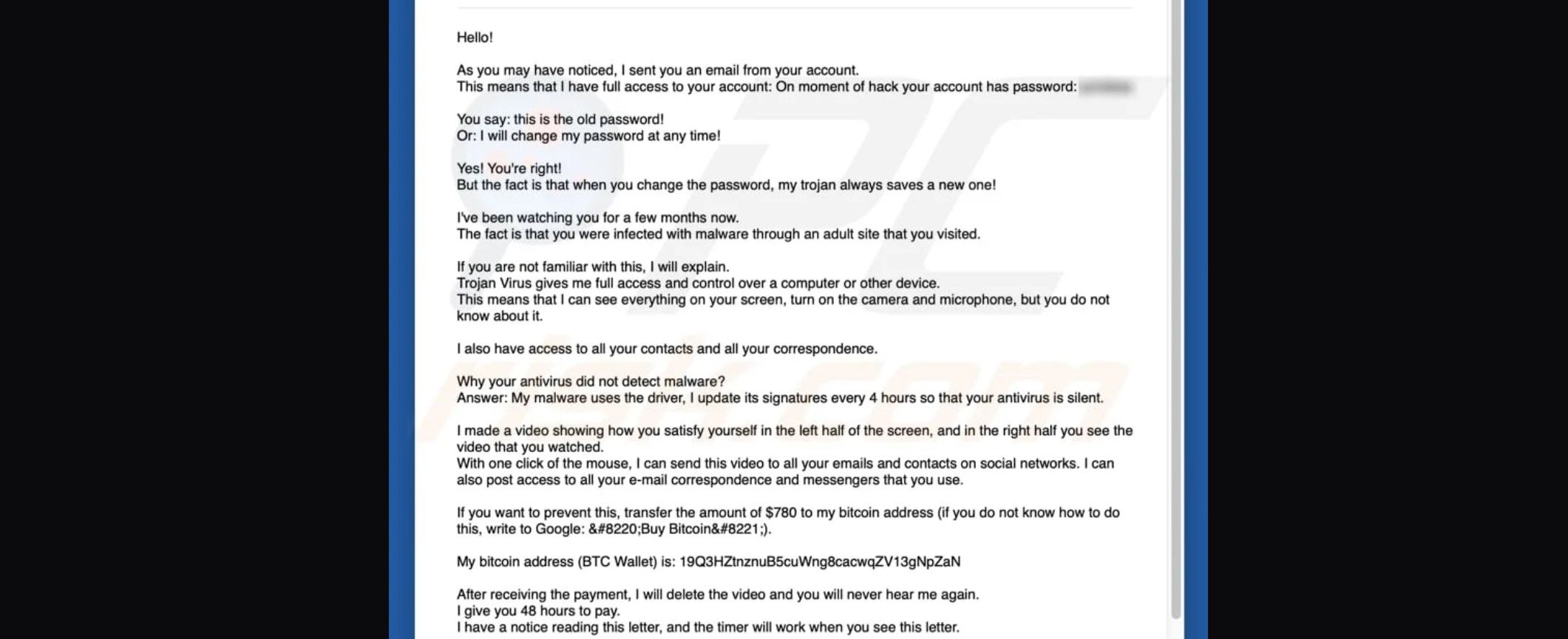

Мошенники рассылают письма, заявляя, что отправили их якобы с вашего аккаунта, включают старые или текущие пароли и требуют выкуп, угрожая распространить компромат — чаще всего это психологическая атака, а не реальное проникновение.

Основные признаки мошенничества

- В тексте письма присутствуют угрозы публикацией «частного видео» и требование отправить биткоин в обмен на удаление файла. Суммы обычно несколько сотен — до тысячи долларов; срок на оплату — 48–72 часа. Это стандартный сценарий.

- В письме может быть указан старый пароль, который вы когда-то использовали (доступен злоумышленникам через утечки). Старый пароль ≠ факт взлома прямо сейчас.

- Если в качестве адреса отправителя видно именно ваш адрес и письмо действительно ушло «от вас» — это тревожный знак; но часто злоумышленник подделывает поле “From” (спуфинг).

- Ошибки орфографии, подмены символов в адресе (например, латинская “a” вместо кириллической) и точки внутри логина — явные признаки фишинга.

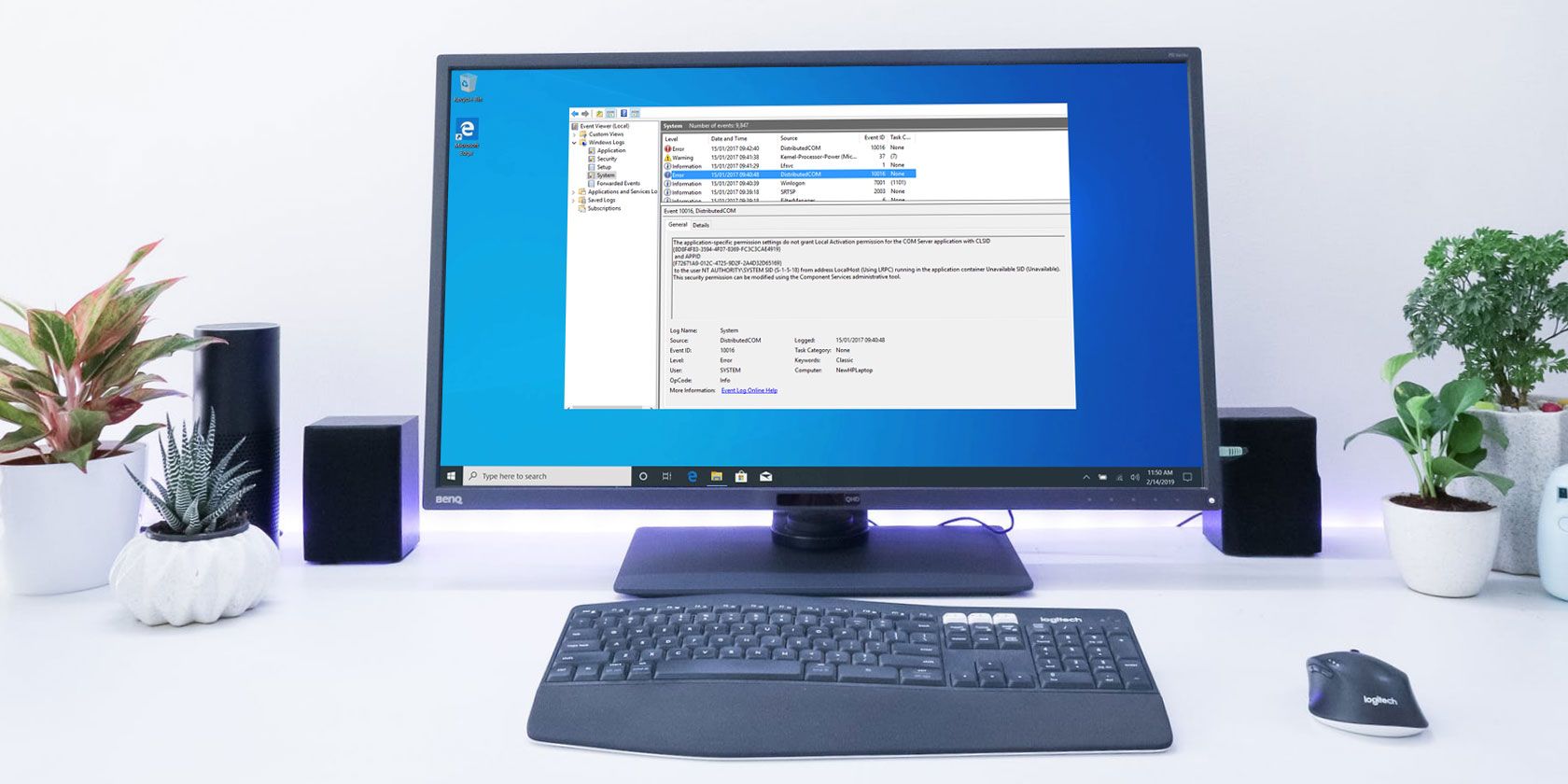

Как быстро проверить подлинность письма

- Посмотрите заголовки письма (полные заголовки / show original). Внимание к полям:

- From — может быть спуфинг.

- Return-Path и Received — эти поля помогают понять, через какие серверы прошло письмо.

- Проверьте папку “Отправленные” в вашей почте на наличие копии такого письма, отправленного вами.

- Сравните пароль в письме со своими текущими паролями: если это старый пароль — он мог быть слит при утечке. Если это текущий пароль, считайте аккаунт скомпрометированным.

- Попробуйте войти в свой аккаунт с другого устройства (не по ссылкам из сомнительного письма). Если вход проходит и в журнале сессий видно незнакомые устройства — нужно срочно действовать.

Important: наличие старого пароля в письме обычно означает, что злоумышленник получил данные из утечки, а не из активного «взлома» вашего устройства.

Что делать немедленно, если аккаунт кажется скомпрометированным

Ниже — простая по шагам инструкция-инцидент-ранбука для пользователя.

Инцидент-ранбук (шаги при подозрении на взлом)

- Не отвечайте на письмо и не переходите по ссылкам в нём.

- С устройства, которому вы доверяете (желательно другое устройство), зайдите в настройки почты и инициируйте смену пароля.

- Выберите длинный уникальный пароль (фраза из 12–16 символов или более).

- Принудительно выйдите из всех активных сессий/устройств (часто есть опция «выйти на всех устройствах»).

- Обновите контрольные данные: альтернативный адрес электронной почты и телефон для восстановления.

- Включите двухфакторную аутентификацию (2FA) — предпочтительно с использованием приложения-генератора кодов (TOTP) или аппаратного ключа (FIDO2), а не только SMS.

- Просканируйте устройство антивирусом и инструментами обнаружения угроз (Microsoft Defender или проверенный сторонний AV). Если найдены вредоносные программы, следуйте рекомендациям по удалению.

- Проверьте настройки пересылки почты и фильтры (чтобы злоумышленник не перенаправлял письма по своему адресу).

- Проверьте подключённые приложения и OAuth-доступ (выгрузите список и отозовите подозрительные приложения).

- Оповестите контакты, если существовала вероятность утечки — короткое уведомление, чтобы они не открывали фишинговые письма якобы от вас.

- При сохранении признаков компрометации обратитесь в службу поддержки почтового сервиса и в правоохранительные органы.

Критерии приёмки

- Пароль сменён и сохранён в безопасном менеджере паролей.

- 2FA включена и протестирована.

- Нет неожиданных правил пересылки и приложений с доступом.

- Сканы на вредоносное ПО чистые или вредоносное ПО удалено.

Что делать, если письмо пришло с вашего адреса, но вы не отправляли его

Различайте два сценария:

- SMTP-спуфинг — злоумышленник подделал поле From. В этом случае ваша почта не взломана.

- Фактическое отправление письма с вашего ящика — значит, вероятен доступ к учётной записи.

Проверить можно через полные заголовки и журнал активности. Если есть сомнение — выполните шаги из инцидент-ранбука.

Почему не стоит платить выкуп

- Перечисление денег не гарантирует удаления видео или прекращения нападений.

- Платёж убеждает преступников, что вы — платёжеспособная жертва, и может привести к повторению атак.

- Криптовалюта обеспечивает анонимность получателя, поэтому вернуть деньги практически невозможно.

Как повысить безопасность почты — чеклист для повседневной защиты

- Используйте уникальные пароли для каждого сервиса. Рекомендация: менеджер паролей (надежный) помогает генерировать и хранить пароли безопасно.

- Включите двухфакторную аутентификацию (2FA) для всех важных аккаунтов.

- Регулярно проверяйте журналы активных сессий и устройства.

- Не используйте основной почтовый адрес для регистрации на сомнительных сайтах.

- Остерегайтесь ссылок и вложений от неизвестных отправителей; проверяйте полные заголовки подозрительных писем.

- Обновляйте ОС и приложения — патчи закрывают уязвимости, которые используют трояны и бэкдоры.

Note: хотя ранее в тексте было сказано «никогда не сохранять пароль в браузере», практическая рекомендация — использовать специализированный менеджер паролей вместо автосохранения в браузере, потому что менеджеры обеспечивают лучшее шифрование и синхронизацию.

Роли и чеклисты: что должен сделать обычный пользователь и IT-администратор

Для пользователя

- Сменить пароль и включить 2FA.

- Выйти из всех сессий и обновить контакты восстановления.

- Просканировать устройство на вирусы и удалить подозрительные программы.

- Не платить выкуп; уведомить близких и коллег.

Для IT-администратора (компания / организация)

- Быстро инициировать блокировку учётной записи и требовать смены пароля.

- Проверить журналы доступа (SIEM) на предмет подозрительных входов.

- Выполнить удалённый аудит конечной точки: EDR/антивирус, целостность образа, индикаторы компрометации.

- Принять решение о временной блокировке учетной записи до полной проверки.

- Распространить шаблон уведомления для потенциально затронутых сотрудников и клиентов.

Мини‑методология расследования (короткий чек‑лист для triage)

- Идентифицировать триггер: письмо, уведомление о возврате доставки или жалобы пользователей.

- Сбор данных: полные заголовки письма, журналы входов, список приложений с правами доступа.

- Определение границ инцидента: локальный пользовательский профиль или массовая утечка.

- Устранение: смена паролей, отзыв OAuth-доступа, антивирусное лечение.

- Восстановление: проверка целостности учётных записей, разъяснения пользователям.

- Пост‑инцидентный анализ: root cause, уроки и обновление политики безопасности.

Decision tree (простая схема принятия решения)

flowchart TD

A[Получили письмо с угрозой]

A --> B{Письмо содержит ваш текущий пароль?}

B -- Да --> C[Считать возможным взломом]

B -- Нет --> D{Пароль старый или отсутствует}

D -- Старый --> E[Вероятна утечка данных; смените пароли и включите 2FA]

D -- Отсутствует --> F[Скорее всего спуфинг; удалить и заблокировать отправителя]

C --> G[Немедленно: смена пароля, выход со всех устройств, 2FA, скан на ПО]

E --> G

F --> H[Проверить заголовки, уведомить контакты при сомнении]

G --> I[Если обнаружены следы доступа — связаться с поддержкой и полицией]Факто‑бокс (ключевые числа и факты)

- Требования выкупа: обычно от нескольких сотен до ≈1000 долларов США (в криптовалюте).

- Сроки у злоумышленников: 48–72 часа для создания давления.

- Вероятные источники данных: утечки паролей из предыдущих компрометаций сервисов.

- Наиболее надёжная 2FA: аппаратные ключи (FIDO2), затем приложения-генераторы кодов.

Шаблоны и контролируемые сообщения

Шаблон уведомления контактам (коротко):

“Внимание: возможно, с моего почтового ящика отправлялись мошеннические сообщения. Пожалуйста, не открывайте ссылки и не переводите деньги по инструкциям в таких письмах. При необходимости свяжитесь со мной напрямую по телефону X.”

Критерии приёмки для восстановления аккаунта

- Доступ восстановлен и подтверждён владельцем.

- Пользователь сменил пароль и настроил 2FA.

- Ни одна пересылка или правило в почте не позволяет скрытую эксфильтрацию.

- Проверка на вредоносное ПО завершена и чиста.

Тестовые сценарии и приёмка

- Попытка входа с нового устройства требует 2FA — пройдена.

- Восстановление пароля по резервному телефону/почте работает корректно.

- Оповещение контактам отправлено и шаблон согласован.

Безопасное поведение: ментальные модели и эвристики

- Эвристика «старый пароль ≠ текущая компрометация»: старые пароли часто доступны в утечках и используются в шантажных письмах.

- Правило «не торопиться и не подчиняться давлению»: ограниченное время у злоумышленника — их инструмент для спешки и ошибок жертвы.

- Модель доверия «нулевого доверия» к любым письмам с финансовыми требованиями.

Меры защиты и жёсткое укрепление безопасности

- Используйте аппаратные ключи для бизнес-аккаунтов.

- Регулярно ревизируйте список приложений с доступом (OAuth).

- Внедрите политику запрета использования корпоративной почты для сомнительных сайтов.

- Обучайте сотрудников распознаванию фишинга — симуляции обучения снижают риск.

Приватность и правовые аспекты

- Если вы получили шантаж с заявлением о видео, которое якобы сняли через веб‑камеру: прикройте камеру физически и проверьте настройки конфиденциальности приложений. Не раскрывайте дополнительных персональных данных.

- Сохраните все письма и заголовки — они понадобятся в заявлении в полицию и при обращении в поддержку почтового провайдера.

Короткое объявление (100–200 слов)

Если вы получили угрожающее письмо, якобы отправленное с вашего адреса, не спешите платить выкуп. Часто это массовая шантажная рассылка: мошенники используют старые утёкшие пароли, чтобы напугать людей. Начните с простых действий: проверьте полные заголовки письма, смените пароль с доверительного устройства, включите двухфакторную аутентификацию и просканируйте устройство на вредоносное ПО. Если вы обнаружите незнакомые входы или подозрительную активность — отозовите доступы, выйдите из всех устройств и обратитесь в службу поддержки почтового сервиса. Уведомьте контакты, которые могли получить вредоносные сообщения от вашего имени. Не переводите деньги — это не гарантирует безопасности и стимулирует повторные атаки.

1‑строчная глоссарий

- Спуфинг — подделка поля отправителя в почтовом сообщении.

- 2FA — двухфакторная аутентификация, дополнительный уровень защиты учётной записи.

- OAuth — протокол авторизации сторонних приложений с доступом к аккаунту.

Итог и рекомендации

- Не платите выкуп. 2. Смените пароли и включите 2FA. 3. Проверьте журналы сессий и приложения с доступом. 4. Проведите антивирусный аудит устройства. 5. Сохраните доказательства и при необходимости обращайтесь в полицию. Поделитесь этой информацией с близкими — профилактика и информированность снижают риск стать жертвой.

Важно: при сохранении сомнений обратитесь к специалисту по информационной безопасности.