Защита в глубину: как строить многоуровневую кибероборону

Защита в глубину — это стратегия создания нескольких независимых уровней защиты, которые вместе затрудняют проникновение и повышают время обнаружения атаки. В статье объяснено, из чего состоят технические, административные и физические слои, приведён подробный план внедрения, чек-листы для ролей, методика тестирования и пошаговый план реагирования на инциденты.

Важно: защита в глубину не заменяет управление уязвимостями, но снижает риск и даёт время для обнаружения и реагирования.

Что такое защита в глубину

Защита в глубину — подход к кибербезопасности, при котором ресурсы сети защищают не одним механизмом, а набором независимых уровней. Каждый уровень добавляет барьер для злоумышленника и уменьшает вероятность полного компрометации.

Кратко: это принцип «много замков на воротах». Если один замок вскрыт, другие остаются на месте.

Происхождение: концепция пришла из военной науки и обороны сооружений. В технологии она адаптирована под цифровые активы: серверы, базы данных, рабочие станции, облачные сервисы и пользовательские устройства.

Ключевые понятия:

- Слой — отдельный механизм защиты (например, фаервол, шифрование, физический контроль доступа).

- Независимость — слои не должны зависеть друг от друга так, чтобы компрометация одного автоматически вела к обходу других.

Как это работает: аналогия с замком и крепостью

Метафора «замок/крепость» иллюстрирует идею: перед входом в ресурс ставят несколько барьеров — сетевые периметры, сегментация, контроль доступа, мониторинг и планы восстановления. Нападающий должен преодолеть каждый барьер по отдельности.

В реальности это означает, что команда безопасности проектирует систему так, чтобы уязвимость в одном месте не давала мгновенного доступа ко всем данным.

Компоненты стратегии защиты в глубину

Защита в глубину обычно делится на три группы контролей: технические, административные и физические. Все они дополняют друг друга.

Технические контролы

Технические механизмы блокируют и обнаруживают атаки автоматически. Примеры и лучшие практики:

- Сетевые фаерволы и сегментация. Проектируйте зоны с разными уровнями доверия. Используйте фильтрацию по политике, а не по простым спискам адресов.

- Системы обнаружения и предотвращения вторжений (IDS/IPS). Ставьте их как на периметр, так и в сегменты с чувствительными данными.

- Шифрование данных в покое и в транзите. Используйте современные алгоритмы и управление ключами (KMS).

- Управление идентификацией и доступом (IAM). Внедрите принцип наименьших привилегий и ролевой доступ.

- Многофакторная аутентификация (MFA). Обязательная для управления правами, удалённого доступа и административных аккаунтов.

- Endpoint Detection & Response (EDR). Обеспечивает обнаружение поведения и автоматизированный отклик на конечных точках.

- Логирование и SIEM. Централизованный сбор логов и корреляция событий для выявления аномалий.

- Управление уязвимостями и патч-менеджмент. Регулярное сканирование, приоритизация и исправление критичных проблем.

Важно: технические решения нужно протестировать и поддерживать. Старые правила фаервола или устаревшее ПО создают слабые места.

Административные контролы

Административные меры формируют правила и поведение пользователей.

- Политики безопасности: доступ, конфиденциальность, удержание данных, резервное копирование.

- Обучение сотрудников и фишинг-симуляции. Регулярно тренируйте сотрудников на распознавание атак.

- Процессы управления учетными записями: provision/deprovision, периодический пересмотр прав.

- Контракты и требования к подрядчикам: SLA по безопасности, аудит поставщиков.

- План реагирования на инциденты и сценарии восстановления.

Административные меры уменьшают риск инсайдерских ошибок и преднамеренных злоупотреблений.

Физические контролы

Физические барьеры защищают оборудование и носители.

- Контроль доступа в дата-центры и серверные (карты, биометрия).

- Видеонаблюдение и датчики вторжений.

- Управление носителями и уничтожение данных (media sanitization).

- Классификация зон с разными условиями доступа.

Физические меры критичны для предотвращения прямого доступа к оборудованию и перехвата носителей.

Пошаговое внедрение защиты в глубину

Ниже — практическая методика, которую можно адаптировать под вашу организацию.

1. Аудит и картирование активов

- Идентифицируйте все цифровые и физические активы: серверы, базы, приложения, облачные сервисы, устройства.

- Опишите, какая информация хранится в каждом активе и какое влияние окажет её потеря.

- Выделите владельцев активов и ответственных за безопасность.

Результат: актуальный атлас архитектуры и учётная карта активов.

2. Классификация и приоритизация данных

- Разработайте шкалу критичности (например: публичные, внутренние, конфиденциальные, строго конфиденциальные).

- Сопоставьте защитные меры с категориями. Наиболее критичные данные получают строгие меры (шифрование, изоляция, MFA).

3. Проектирование зон безопасности и сегментация сети

- Разделите сеть на зоны: публичная, корпоративная, среда разработки, среда платежей и т.д.

- Ограничьте трафик между зонами принципом «нужно знать / нужно иметь доступ».

4. Выбор и внедрение технических решений

- Фаерволы и фильтрация на границе зон.

- EDR на всех управляемых конечных точках.

- Централизованный сбор логов и SIEM.

- Система управления уязвимостями и регулярные сканирования.

- Надёжный KMS для шифрования и ротации ключей.

5. Административные политики и обучение

- Утвердите политики доступа и реагирования на инциденты.

- Проведите обучение и практические упражнения (tabletop) с командами.

- Внедрите процессы проверки поставщиков и контрактных обязательств по безопасности.

6. Тестирование и валидация

- Пентесты и красные команды для проверки реальных сценариев.

- Регулярные упражнения восстановления после сбоев и тесты резервного восстановления.

- Мониторинг показателей и корректировка конфигураций.

7. Непрерывное совершенствование

- Внедрите циклы улучшения: планируйте ревью каждые 3–6 месяцев.

- Учитывайте изменения инфраструктуры, новые сервисы и угрозы.

Практические элементы для усиления DiD

Ниже перечислены дополнительные меры, которые усиливают многослойный подход.

- Zero Trust: проверяйте всё, даже внутри периметра.

- MFA для административных учётных записей и внешнего доступа.

- Honeytokens и ловушки для раннего обнаружения злоумышленников.

- Разделение привилегий и управление сессиями для критичных задач.

- Data Loss Prevention (DLP) для мониторинга передачи чувствительных данных.

- Журналирование доступа к данным и аудит изменений в конфигурации.

4 ключевые преимущества защиты в глубину

1. Изолированные зоны безопасности

Независимые механизмы уменьшают шанс тотальной компрометации. Компрометация одного звена не даёт автоматического доступа ко всем ресурсам.

2. Устойчивость к множественным векторным атакам

Атакующий вынужден менять тактику несколько раз. Это повышает вероятность его обнаружения и снижения эффекта атаки.

3. Улучшенный мониторинг и обнаружение

ДиД стимулирует внедрение SIEM/EDR и процессов мониторинга, что повышает скорость обнаружения аномалий.

4. Защита данных и восстановление

Шифрование, резервное копирование и отделённые зоны хранения повышают шансы восстановления после компрометации.

Когда защита в глубину может не сработать

Важно понимать ограничения подхода:

- Отсутствие поддержки и обновлений. Слои защиты устаревают, если не обновлять правила, сигнатуры и ПО.

- Неправильно спроектированная сегментация. Если межзональные правила слишком либеральны, сегментация бессмысленна.

- Человеческий фактор. Социальная инженерия, фишинг и внутренние злоупотребления обходят технические барьеры.

- Недостаточный мониторинг. Если логи не анализируются, многоуровневая система не даст оповещений о компрометации.

Вывод: DiD повышает устойчивость, но требует процессов, людей и постоянного обслуживания.

Альтернативные и дополняющие подходы

- Zero Trust — фокусируется на постоянной проверке и минимуме доверия к всем сущностям.

- Least Privilege — принцип наименьших привилегий применён в IAM.

- Cloud-native security — автоматизация контроля с учётом облачной модели ответственности (shared responsibility).

На практике комбинация DiD и Zero Trust даёт наилучший результат.

Модель зрелости защиты в глубину

1 — Начальный: минимальные контроли, нет централизованного мониторинга.

2 — Повторяемый: базовые фаерволы, учетные записи управляются вручную.

3 — Управляемый: централизованное логирование, регулярные патчи, внедрено IAM.

4 — Оптимизированный: EDR, SIEM, автоматизация отклика, регулярные тесты.

5 — Превосходный: проактивная охрана, Threat Hunting, интеграция поставщиков, непрерывное тестирование.

Каждый уровень имеет свои критерии приёмки и требуемые ресурсы.

Роль‑ориентированные чек‑листы

Ниже краткие списки задач по ролям. Используйте как контрольные точки.

CISO

- Утвердить стратегию DiD и бюджет.

- Ввести политику классификации данных.

- Организовать регулярные обзоры зрелости.

Администратор сети

- Настроить и поддерживать сегментацию сети.

- Обновлять правила фаерволов и ACL.

- Настроить канал логирования в SIEM.

DevOps/Инженер платформы

- Автоматизировать обновления и развёртывание безопасных конфигураций.

- Внедрить сканирование уязвимостей в CI/CD.

- Ограничить доступ по ролям и ключам.

SOC / Операционная команда

- Реагировать на алерты и подтверждать инциденты.

- Поддерживать playbook реагирования.

- Проводить hunt-операции и анализ инцидентов.

Инцидентный план и runbook — базовая последовательность действий

- Обнаружение: зафиксировать источник алерта и собрать первоначальную информацию.

- Идентификация: подтвердить инцидент и оценить объём поражения.

- Изоляция: быстро ограничить доступ пострадавших узлов и сегментов.

- Устранение: удалить вредоносное ПО, закрыть уязвимость.

- Восстановление: восстановить данные из резервных копий и вернуть системы в работу.

- Обзор: провести постмортем, обновить playbook и политику.

Критерии приёмки

- Время обнаружения: определите целевые SLA (например, обнаружение в пределах N часов — настраивается).

- Время восстановления: восстановление критичных сервисов в заданный SLA.

- Полнота журналов: логи должны покрывать ключевые зоны и храниться для анализа.

Тесты, сценарии и критерии приёмки

Примеры тестов для проверки DiD:

- Пентест «внешняя атака»: эмуляция внешнего взлома по общедоступным интерфейсам.

- Пентест «внутренний угон»: эмуляция компрометации одного пользователя и попытки латерального движения.

- Тест резервного восстановления: восстановление сервиса из резервной копии.

- Фишинг-кампания: тестируем реакцию пользователей и SOC.

Критерии приёмки:

- Не менее X обнаружений критичных активностей в ходе теста (X задаётся организацией).

- Восстановление при критическом инциденте в пределах согласованного SLA.

- Отсутствие несанкционированного доступа к данным уровня «строго конфиденциальные».

Мини‑методика внедрения (4‑недельный цикл для MVP)

Неделя 1: аудит активов, классификация данных, установка базовых фаерволов.

Неделя 2: развёртывание EDR на ключевых рабочих станциях и серверах, включение MFA для админов.

Неделя 3: настройка централизованного логирования и простого коррелятора правил.

Неделя 4: тренировка SOC, пусковой пентест, корректировки.

После MVP переходите в цикл непрерывного улучшения.

Ментальные модели и эвристики

- «Слоистая усталость»: добавление слишком многих взаимозависимых механизмов даёт ложное чувство безопасности. Убедитесь, что слои независимы.

- «Время противника»: защита выигрывает, если увеличивает время, необходимое атакующему, быстрее чем он может действовать.

- «Точки критической осведомлённости»: логирование и мониторинг — это ваши глаза. Без них слои не приносят результата.

Политика резервного копирования и восстановление

- Регулярные резервные копии: минимально — ежедневные для критичных данных.

- Принцип 3-2-1: три копии, на двух типах носителей, одна вне площадки.

- Тесты восстановления: минимум раз в квартал.

Примечание: резервные копии должны быть защищены от шифровальщиков (сегрегация доступа и неизменяемые снимки).

Соображения по конфиденциальности и соответствию

- Включите требования к защите персональных данных в политики классификации.

- Убедитесь, что шифрование и контроль доступа соответствуют GDPR и другим применимым нормам.

- Документируйте роли и ответственности для обработки личных данных.

Важно: при работе с данными субъектов из ЕС соблюдайте правила трансграничной передачи и хранение ключей.

Чек‑лист быстрого контроля готовности

- Инвентаризация активов завершена

- Классификация данных утверждена

- Сегментация сети реализована

- MFA для всех административных аккаунтов

- EDR развёрнут на критичных хостах

- SIEM принимает логи со всех зон

- Резервные копии протестированы

- План реагирования утверждён и проверен

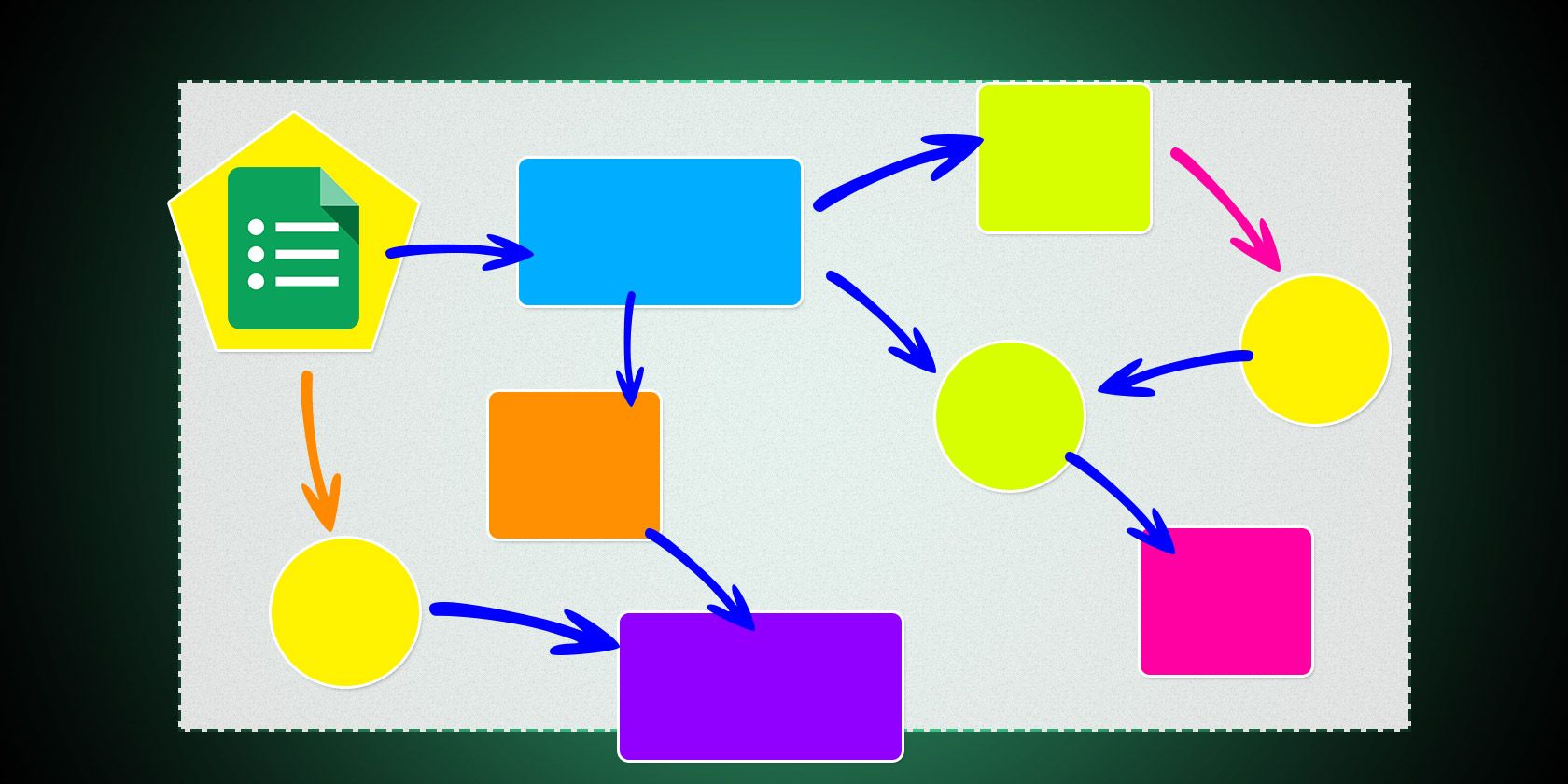

Диаграмма принятия решений

flowchart TD

A[Обнаружен инцидент] --> B{Есть ли подтверждение?}

B -- Да --> C[Изолировать систему]

B -- Нет --> D[Собрать доп. телеметрию]

C --> E{Критичность}

E -- Высокая --> F[Активация инцидентной команды]

E -- Низкая --> G[Мониторинг и анализ]

F --> H[Восстановление из бэкапа]

F --> I[Исправление уязвимости]

H --> J[Постмортем и обновление процедур]

I --> J

G --> JПонятие в одной строке

Защита в глубину — это создание независимых слоёв защиты для уменьшения риска и увеличения времени обнаружения и реагирования.

Часто задаваемые вопросы

Вопрос: Нужна ли защита в глубину для малого бизнеса? Ответ: Да. Подход масштабируется. Для малого бизнеса MVP может включать MFA, регулярные бэкапы, EDR и базовую сегментацию.

Вопрос: Как сочетать DiD и Zero Trust? Ответ: Zero Trust усиливает DiD, делая каждый слой строгим в проверке и авторизации.

Вопрос: Сколько стоит внедрение DiD? Ответ: Затраты зависят от масштаба, выбранных решений и уровня автоматизации. Оцените стоимость через модель TCO и ROI для критичных данных.

Краткое резюме

Защита в глубину — практичный и проверенный подход. Он снижает риск за счёт множественных независимых барьеров. Успех зависит от дизайна, регулярного тестирования и взаимодействия людей и процессов. Начните с аудита активов и малого MVP, затем развивайте систему по модели зрелости.

Важно: диД требует поддержки и культуры безопасности. Вкладывайте в обучение и мониторинг так же серьёзно, как в технологии.

Похожие материалы

Экономия батареи в Opera: включение и настройка

1 Second Everyday — годовой видео‑дневник по секунде

Убрать сообщение о несохранённых данных на Switch

Как получить бесплатный SSL для сайта

Интерактивные рабочие процессы в Google Forms