Smishing в iMessage — как злоумышленники отключают защиту и что делать

Быстрые ссылки

Как эта атака смшинга отключает защиту iMessage

Как защитить себя

Что делать, если вы уже ответили

Как эта атака смшинга отключает защиту iMessage

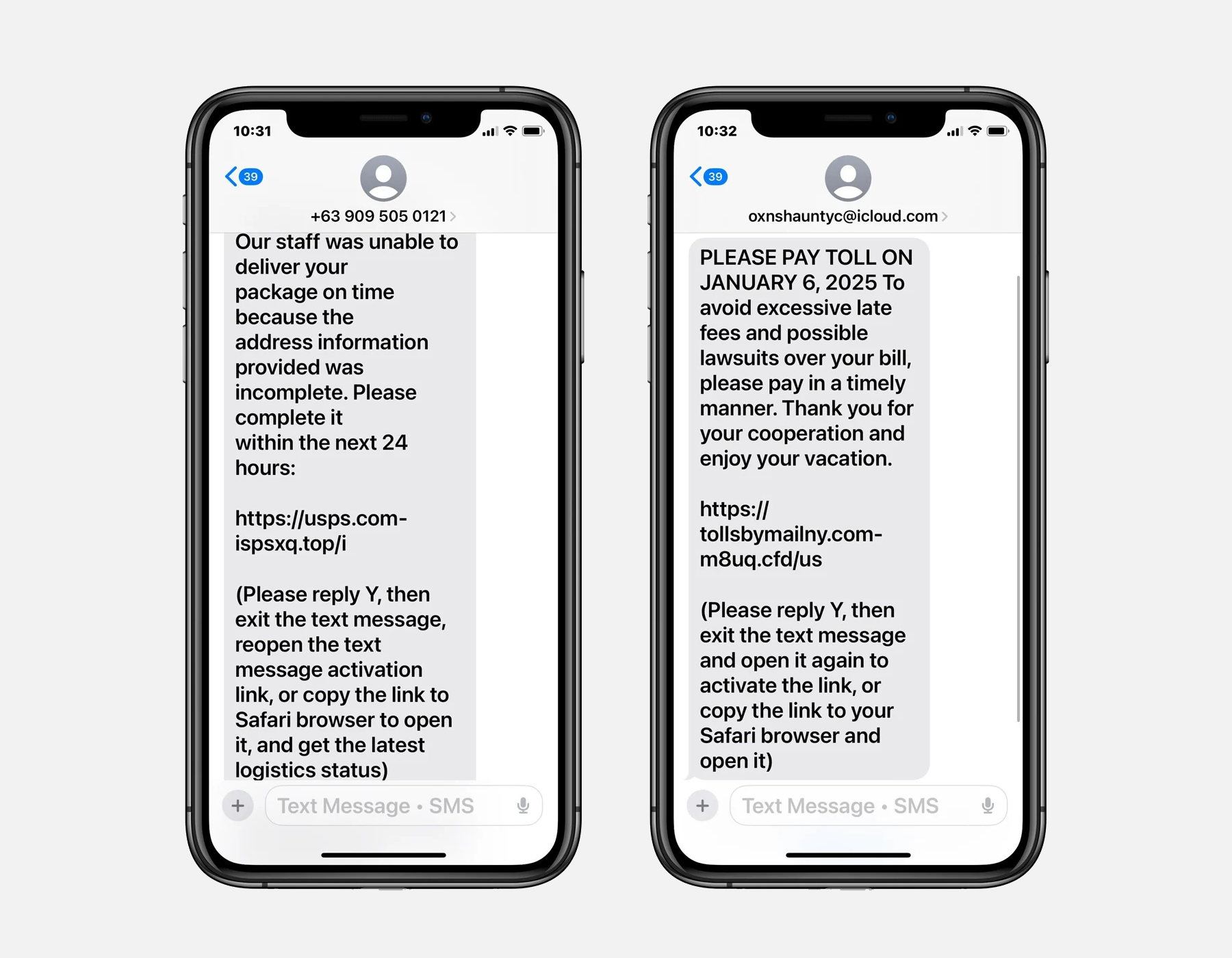

Коротко: встроенная защита iMessage отключает переходы по ссылкам, когда сообщение приходит от неизвестного номера. Злоумышленники отправляют такие сообщения специально, чтобы вы ответили — чаще всего одной буквой или простым «да/нет». После вашего ответа iMessage помечает номер как «известный», и ссылки в последующих сообщениях становятся активными. Это позволяет открыть фишинговый сайт и украсть личные или финансовые данные.

Схема атаки — шаги злоумышленников:

- Отправка поддельного системного или сервисного уведомления (например, «доставка посылки», «неоплаченный штраф»).

- Сообщение содержит запрос ответить (обычно «Y/N», «Да/Нет», «STOP»), чтобы «подтвердить» доставку или отменить платёж.

- Как только жертва отвечает, последующее сообщение включает ссылку, которая уже кликабельна.

- Ссылка ведёт на фишинговый сайт, цель которого — сбор учётных данных, данных карт и PII для дальнейшего мошенничества.

Почему это работает: люди привыкли подтверждать уведомления короткими ответами и не подозревают, что сам факт ответа меняет поведение приложения. Даже если вы не переходите по ссылке, ответ сигнализирует злоумышленникам, что ваш номер активен и вы реагируете — это делает вас целью для новых атак.

Как защитить себя

Основные правила безопасности (простые и действенные):

- Никогда не отвечайте на сообщения от номеров, которых вы не знаете. Ответ может автоматически снять защиту от ссылок.

- Не переходите по ссылкам из непроверенных SMS. Откройте официальный сайт компании вручную через браузер или приложение.

- Блокируйте подозрительные номера и включите фильтрацию неизвестных отправителей в настройках iMessage.

- Всегда включайте многофакторную аутентификацию (MFA) для учётных записей с финансовыми и персональными данными.

- Обновляйте iOS/iPadOS/macOS и приложения сразу после выхода обновлений.

Практический алгоритм проверки сомнительного SMS:

- Не отвечайте и не переходите по ссылке.

- Закройте iMessage.

- Откройте официальный сайт доставщика или сервиса вручную и войдите в свою учётную запись.

- Свяжитесь со службой поддержки компании по официальным каналам.

Важно: сообщения, которые давят на срочность («срочно», «немедленно оплатите», «в течение 24 часов»), — классическая характеристика фишинга. Сделайте паузу и проверьте — это работает лучше любой автоматической защиты.

Что можно сделать, если вы уже ответили

Если вы уже отправили ответ на подозрительное сообщение или перешли по ссылке, действуйте быстро.

Шаги для пользователя — срочный чек‑лист:

- Заблокируйте номер в iMessage, чтобы предотвратить дальнейшие сообщения.

- Измените пароли всех учётных записей, где могли использоваться одни и те же данные.

- Включите многофакторную аутентификацию (MFA) на ключевых сервисах (почта, банк, облако).

- Если вводили данные банковской карты — немедленно позвоните в банк и заблокируйте карту.

- При передаче PII (ФИО, СНИЛС/паспортные данные, адрес) свяжитесь с бюро кредитных историй и рассмотрите заморозку кредитного отчёта (в России — запросите меры у вашего банка и соответствующих сервисов). Для пользователей в других странах свяжитесь с местными кредитными бюро.

- Включите мониторинг транзакций и следите за выписками в течение нескольких месяцев.

- Обновите ОС и приложения на устройстве и выполните полную проверку безопасности: смена паролей, проверка подключённых сессий, удаление подозрительных профилей конфигурации.

Кто ещё должен быть уведомлён: служба безопасности вашего банка (если участвовали платёжные данные), IT‑поддержка вашей организации (если на устройстве рабочая почта или VPN), провайдер идентификационной защиты (при наличии).

Инцидентный рукопис — быстрый план для пользователя и IT

- Изоляция: заблокировать номер, заблокировать устройство от сетей при необходимости.

- Оценка: какие данные могли быть раскрыты (учётные записи, карты, документы).

- Устранение воздействия: смена паролей, включение MFA, заморозка карт и кредитных отчётов.

- Восстановление: очистка устройства, обновление ПО, проверка резервных копий.

- Документация: зафиксировать время, содержание сообщений, номера, ссылки и шаги реагирования.

Критерии приёмки

- Номер заблокирован и не может отправлять сообщения.

- Все скомпрометированные пароли изменены; MFA включена.

- Финансовые инструменты (карты, счета) либо подтверждены в безопасности банком, либо заменены.

- Устройство обновлено до последней версии и очищено от подозрительных приложений/профилей.

Ментальные модели и когда этот метод не сработает

Ментальная модель: воспринимайте любой непрошеный запрос подтверждения как потенциальную ловушку. Правило 3‑S: Stop (остановись), Source (проверь источник), Search (поиск официальной информации). Эта модель помогает избежать эмоционального ответа на давление.

Когда приём «ответить, чтобы включить ссылку» не сработает:

- Если у вас уже включена строгая фильтрация неизвестных отправителей.

- Если отправитель зарегистрирован у вас как контакт заранее.

- Если сервис использует защищённые встроенные механизмы с двухсторонней верификацией (например, официальные push‑уведомления вместо SMS).

Альтернативные решения для продвинутых пользователей и организаций

- Настройка правил MDM (управление мобильными устройствами) для блокировки или фильтрации SMS от неизвестных.

- Использование сторонних приложений для безопасного просмотра ссылок в песочнице (sandbox) перед открытием.

- Обучение сотрудников и симуляции фишинга в организации для повышения осведомлённости.

Факт‑бокс

- Что известно: атака эксплуатирует поведение iMessage, при котором ответ пользователю переводит номер в категорию «известный» и разрешает ссылки.

- Масштаб: кампания направлена на широкую аудиторию пользователей iMessage и может затронуть миллионы пользователей при массовой рассылке.

- Скорость реакции: быстрые действия (блокировка номера, смена пароля) резко снижают риск дальнейшего ущерба.

Роль‑ориентированный чек‑лист

Пользователь (домашний): блокировать номер, менять пароли, включать MFA, следить за выписками.

ИТ‑администратор: настроить фильтрацию входящих SMS, оповестить сотрудников, провести обучение, проверить политические MDM‑настройки.

Банк / финансовый оператор: оперативно блокировать карты при жалобе, отслеживать подозрительные транзакции, предлагать клиентам защитные услуги.

Диаграмма принятия решения

flowchart TD

A[Получили SMS от неизвестного номера?] --> B{Сообщение требует ответа?}

B -- Нет --> C[Игнорировать и удалить]

B -- Да --> D{Сообщение о доставке/штрафе/платеже?}

D -- Нет --> C

D -- Да --> E[Не отвечать и не кликать по ссылкам]

E --> F[Открыть официальный сайт вручную и проверить]

F --> G{Информация подтверждена?}

G -- Да --> H[Действовать через официальный сайт/службу поддержки]

G -- Нет --> I[Блокировать номер и сообщить в службу поддержки]Дополнительные советы и сценарии

- Если сомневаетесь, делайте скриншот сообщения и отправляйте его в службу поддержки компании через официальный канал. Это упростит проверку и даст доказательство.

- Не используйте один и тот же пароль на нескольких сайтах. Комбинация уникальных паролей + MFA сильно снижает риск, даже если какие‑то данные оказались раскрыты.

- При массовых рассылках смшинга в вашей области информируйте соседей/коллег — массовая осведомлённость снижает эффективность атаки.

Итог

Атака, описанная выше, не использует уязвимость в коде iMessage, а эксплуатирует поведение пользователей: короткий ответ переводит номер в «известные», после чего ссылки становятся активными. Простые меры — не отвечать неизвестным номерам, блокировка, проверка через официальные сайты, смена паролей и включение MFA — значительно снижают риск. Если вы уже ответили, следуйте инцидентному плану: блокировка, смена паролей, связь с банком и мониторинг транзакций.

Важно: спокойная, поэтапная проверка лучше импульсивного ответа. Берегите данные и обновляйте устройства — это базовая, но эффективная оборона.

Похожие материалы

Как разделить меш в Blender

Как увеличить изображение без потери качества

Как создать влог на iPhone — полное руководство

Как отразить экран на телевизор — все способы

Бесконечная прокрутка в Vue 3 — useInfiniteScroll