7 опасных разрешений Android и как их избегать

Каждый владелец Android‑устройства должен понимать: личная информация на телефоне часто не так приватна, как кажется. Покупка внутри приложения, установка новых сервисов или синхронизация аккаунта может раскрыть ваше имя, адрес, адреса электронной почты и другие персональные данные разработчикам или третьим сторонам. В прошлом уже были скандалы, когда приложения автоматически собирали контакты пользователей или отправляли логи с нажатиями клавиш.

Многие пользователи не знают разницы между моделями безопасности Android и iOS. Кратко: Apple применяет строгую модерацию приложений и жёстко контролирует магазин, а Android даёт разработчикам более широкий диапазон действий. Это позволяет появляться мощным и полезным приложениям, но одновременно увеличивает риск появления вредоносных программ.

В этой статье подробно описано семь особенно опасных разрешений и приведены практические рекомендации, как оценивать приложения, какие инструменты использовать и что делать при подозрениях на компрометацию.

Что такое разрешение

Разрешение — это настройка, которая позволяет приложению получить доступ к определённой функции телефона или к личным данным пользователя. Примеры функций: камера, GPS, микрофон. Примеры данных: список контактов, сообщения, журналы вызовов.

Определение в одну строку: разрешение — это граница между приложением и ресурсом телефона; оно должно ограничивать доступ по принципу наименьших привилегий.

Важно: многие легитимные приложения действительно требуют доступа к данным для корректной работы. Но злоумышленник может комбинировать несколько разрешений, чтобы реализовать сложный и незаметный сценарий компрометации.

Почему некоторые разрешения особенно опасны

Ниже — семь разрешений, которые чаще всего используются для масштабного вреда. Для каждого пункта указано, почему это рискованно, как злоумышленник может использовать доступ и какие признаки указывать на злоупотребление.

1. Authenticate accounts — доступ к аутентификации аккаунтов

Что делает: позволяет приложению аутентифицировать аккаунты и выполнять операции, требующие доверенных токенов или паролей.

Риск: приложение с этим разрешением может перехватывать или фишить пароли. Оно способно выдавать себя за легитимный сервис и запрашивать учётные данные. Даже если приложение принадлежит известному бренду, всегда проверяйте разработчика: подделки и фальшивые клиенты встречаются.

Пример злоупотребления: приложение может создать запрос на ввод пароля внутри собственного интерфейса, а затем отправить эти данные злоумышленнику.

Признаки злоупотребления: неожиданные окна ввода пароля, повторные запросы учётных данных, сбои в работе официальных сервисов после установки стороннего приложения.

Как защититься: используйте двухфакторную аутентификацию, не вводите пароли в незнакомых приложениях, проверяйте сертификаты и домены сервисов, если приложение перенаправляет в браузер.

2. Read sensitive log data — чтение чувствительных логов

Что делает: доступ к системным логам и пользовательским логам.

Риск: логи могут содержать фрагменты вводимых данных, отладочную информацию и даже фрагменты паролей. История показывает: служебные программы, работавшие «за кулисами», передавали логи разработчикам и тем самым раскрывали личную информацию.

Пример злоупотребления: приложение собирает логи, анализирует их на предмет успешных входов в учётные записи и отправляет их на внешний сервер.

Признаки злоупотребления: необычная отправка данных в сеть, видимая через мониторинг трафика; повышенное потребление мобильного трафика.

Как защититься: не давайте приложению доступа к логам без веской причины; используйте приложения, которые минимизируют логирование личных данных.

3. Read contacts — чтение списка контактов

Что делает: разрешает приложению читать все сохранённые контакты, их имена, номера и адреса.

Риск: доступ к контактам позволяет расширять фишинг‑атаки, отправлять заражённые вложения от имени знакомых, собирать адресную книгу для продажи рекламщикам.

Пример злоупотребления: после получения доступа к контактам вы получаете от знакомого письмо с вредоносным вложением; на самом деле письмо отправлено автоматически приложением, используя украденный контакт.

Признаки злоупотребления: рассылка странных сообщений от очевидно знакомых контактов; неожиданные приглашения и письма.

Как защититься: выдавайте доступ к контактам только приложениям, чья функциональность прямо связана с общением (мессенджеры, почта) и у проверенного разработчика.

4. Write secure settings — изменение системных настроек

Что делает: позволяет читать и записывать системные настройки.

Риск: изменение конфигурации может подменить параметры безопасности, включить небезопасные сервисы или скрыть индикаторы активности. На рутованных устройствах риск ещё выше: вредоносное ПО может изменить разрешения и дать себе дополнительные привилегии.

Пример злоупотребления: приложение отключает отображение уведомлений безопасности или изменяет прокси‑настройки, перенаправляя трафик через злоумышленника.

Признаки злоупотребления: внезапные сетевые перенастройки, работа приложений через неизвестные VPN/прокси, изменение настроек без вашего участия.

Как защититься: избегайте установки приложений, требующих этого разрешения, если вы не доверяете разработчику; на рутованных телефонах используйте минимум сторонних приложений с таким доступом.

5. Process outgoing calls — обработка исходящих вызовов

Что делает: позволяет отслеживать и модифицировать исходящие вызовы.

Риск: это разрешение оправдано только для VOIP‑приложений или менеджеров вызовов. Остальные приложения с таким доступом могут записывать номера, перенаправлять звонки или инициировать дорогостоящие вызовы.

Пример злоупотребления: приложение записывает частые номера из журналов и отправляет их на сервер; или автоматически инициирует международные вызовы через платные шлюзы.

Признаки злоупотребления: неожиданные списания в счёте, неизвестные записи звонков, появление в журнале новых номеров.

Как защититься: оставляйте это разрешение только у приложений для связи, проверяйте историю звонков и счёт оператора.

6. Send SMS — отправка SMS/MMS

Что делает: разрешает приложению отправлять текстовые сообщения.

Риск: приложения могут отправлять SMS на премиум‑номера без вашего ведома, генерируя значительные расходы. Также SMS может использоваться для проброса кодов подтверждения и перехвата 2FA.

Пример злоупотребления: приложение отправляет платные SMS по расписанию; владелец телефона получает внезапный счёт за сообщения.

Признаки злоупотребления: неожиданное списание денег, журнал исходящих сообщений, сообщения с незнакомых кодов подтверждения.

Как защититься: не давайте разрешение без необходимости; используйте приложения, которые реализуют отправку SMS только вручную; при оплате по SMS подключайте лимиты у оператора.

7. Read social stream — чтение данных социальных потоков

Что делает: даёт доступ к данным из ваших социальных сетей и фидов.

Риск: социальные сети содержат массу персональных данных, ответы на секретные вопросы, шаблоны поведения. Такой доступ позволяет составить подробный профиль и подстроить фишинговые сообщения.

Пример злоупотребления: приложение анализирует публикации, находит обсуждения домашних питомцев и затем использует эти факты в адресных мошеннических сообщениях.

Признаки злоупотребления: персонализированные фишинговые письма и сообщения, попытки обмануть на основе личной информации.

Как защититься: выдавайте доступ к социальным данным только приложениям с очевидной для этого потребностью; в настройках соцсетей периодически удаляйте сторонние приложения с доступом.

Как взаимодействовать с разрешениями: практическое руководство

Ниже — набор правил и инструментов, которые помогут оценивать риск и уменьшать вероятность компрометации.

Базовые правила безопасности

- Устанавливайте приложения только из доверенных источников. Магазин Google Play не даёт 100% гарантий, но риск установки из сторонних репозиториев выше.

- Читайте отзывы, обращайте внимание не только на общий рейтинг, но и на содержание последних отзывов.

- Проверяйте профиль разработчика: дата создания, другие приложения, связи с известными компаниями.

- Сравнивайте запрашиваемые разрешения с функциями приложения. Если несоответствие — сигнал тревоги.

- Используйте двухфакторную аутентификацию для важных аккаунтов.

Инструменты для аудита разрешений

- Permissions Explorer — сканирует установленные приложения и группирует их по типам разрешений.

- Stowaway — анализирует APK на предмет избыточных разрешений (подходит для пользователей, готовых работать с файлами APK).

- No Permissions — показывает, какие именно прав запрашивает приложение, и демонстрирует примеры злоупотреблений.

- aSpotCat — альтернатива для тех, кто хочет быстро оценить разрешения приложений.

- Для устройств с root: Permissions Denied и аналогичные утилиты дают глубокий контроль.

Важно: не все инструменты удобны новичкам. Если вы не уверены, попросите помощи IT‑специалиста или используйте более простые приложения с понятным интерфейсом.

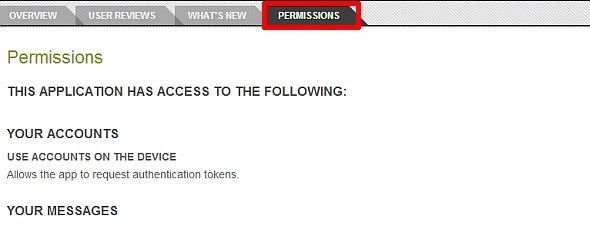

Как проверять разрешения до установки

- Откройте страницу приложения в Play Store.

- Найдите вкладку «Разрешения» (Permissions). Она обычно под баннером приложения.

- Сравните требуемые разрешения с описанием функциональности.

- Если есть сомнения — найдите альтернативу с меньшими требуемыми правами.

Дополнительно: изучите политику приватности разработчика и условия обработки данных.

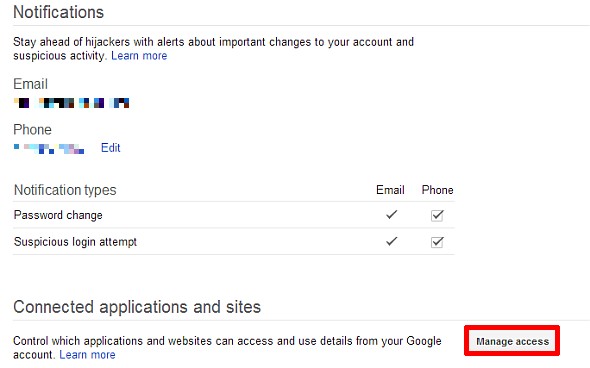

Удаление и ревока прав

- Удаляйте приложения, которые просят неприемлемые разрешения без оправданной причины.

- Для проверки и отзыва доступа к аккаунтам: посетите страницу управления аккаунтом Google → перейти в раздел «Безопасность» → «Управление доступом» и отзывайте доступ для ненужных приложений.

- Отзыв доступа может остановить работу некоторых связанных сервисов. Делайте это осознанно.

Дополнительные практики управления риском

Модель зрелости управления разрешениями (упрощённая)

- Уровень 0 — Нет контроля: разрешения выдаются вслепую.

- Уровень 1 — Базовый контроль: пользователь проверяет разрешения вручную перед установкой.

- Уровень 2 — Инструментальный контроль: используются утилиты для аудита установленных приложений.

- Уровень 3 — Политики и автоматизация: корпоративные устройства управляются через MDM/EMM и применяют политики минимальных прав.

Цель: стремиться к уровню 2–3 для личных и корпоративных устройств соответственно.

Простая методика оценки приложения (mini‑методология)

- Сопоставьте функциональность приложения и требуемые разрешения.

- Проверьте разработчика и отзывы.

- Оцените сетевой трафик приложения (при подозрении) через VPN‑анализатор или локальный прокси.

- Тестируйте в песочнице (второй профиль Android или тестовое устройство) перед установкой на основной телефон.

Риски и смягчение (матрица)

- Риск: утечка контактов — Смягчение: запретить доступ к контактам, отозвать у сторонних приложений.

- Риск: перехват SMS — Смягчение: запретить отправку SMS, использовать приложение с ручной отправкой.

- Риск: изменение настроек — Смягчение: ограничить приложения на изменение системных настроек, на рутованных устройствах использовать контроль доступа.

Роль‑ориентированные чеклисты

Чеклист для рядового пользователя:

- Устанавливаю приложение только из Play Store (по возможности).

- Читаю последние 10–20 отзывов.

- Сравниваю запрашиваемые разрешения с функциями приложения.

- Не даю доступ к контактам, SMS и логам без необходимости.

- Включаю двухфакторную аутентификацию там, где возможно.

Чеклист для администратора ИТ:

- Настроить политики MDM для контроля разрешений.

- Проводить регулярный аудит установленных приложений.

- Ограничить установку приложений из неизвестных источников.

- Организовать обучение сотрудников по распознаванию фишинга.

Чеклист для разработчика приложения:

- Запрашивать только те разрешения, которые действительно нужны.

- Писать понятную политику приватности и объяснять пользователю, зачем нужен доступ.

- Минимизировать логирование персональных данных.

- Реализовать безопасное хранение и передачу токенов и паролей.

План действий при инциденте (runbook)

- Немедленно удалите подозрительное приложение.

- Отмените доступ приложения к аккаунтам через страницу управления доступом Google.

- Смените пароли на ключевых учётных записях (почта, банки, соцсети).

- Проверьте историю транзакций и журналы вызовов/сообщений; свяжитесь с оператором при подозрительных списаниях.

- Если устройство рутовано — рассмотреть полный сброс и переустановку ОС.

- Сообщите о приложении в магазин (Google Play) и соответствующим службам безопасности.

Decision flowchart — простой алгоритм решения

flowchart TD

A[Нужны ли разрешения приложению?] --> B{Да или Нет}

B -- Нет --> C[Не устанавливать или отклонить разрешения]

B -- Да --> D[Проверить разработчика и отзывы]

D --> E{Доверяете ли разработчику?}

E -- Нет --> C

E -- Да --> F[Установить и мониторить поведение]

F --> G{Подозрительное поведение?}

G -- Да --> H[Удалить, отозвать доступ, сменить пароли]

G -- Нет --> I[Оставить и периодически ревью]Короткий глоссарий

- Разрешение — разрешение приложения на доступ к ресурсу телефона.

- APK — Android‑пакет приложения.

- Root — получение прав суперпользователя на Android.

- 2FA — двухфакторная аутентификация.

Приватность и правовые заметки

- Во многих юрисдикциях операторы и разработчики обязаны хранить и защищать персональные данные. Однако закон не гарантирует отсутствие утечек.

- В ЕС и других регионах действует GDPR, который требует обоснованной причины для обработки персональных данных и даёт пользователям механизмы для удаления и ограничения обработки. Пользователи из ЕС могут запросить у разработчика данные об обработке и запросить удаление.

- Вне зависимости от региона, разумно проверять политику конфиденциальности и минимизировать количество приложений с широкими привилегиями.

Краткое резюме

Важно понимать, что разрешения — это не просто формальные запросы. Они определяют, что приложение может делать с вашим устройством и данными. Часто атаки начинаются не с одного «убийственного» права, а с комбинации нескольких «безобидных» разрешений, которые вместе дают злоумышленнику мощный инструмент. Регулярно проверяйте разрешения, используйте инструменты для аудита, удаляйте перегруженные привилегиями приложения и реагируйте быстро в случае подозрения на компрометацию.

Важно

- Никогда не игнорируйте несоответствие между функциональностью приложения и разрешениями.

- Для корпоративных устройств внедряйте централизованное управление разрешениями.

Ключевые шаги

- Оцените разрешения ещё до установки.

- Используйте двухфакторную аутентификацию.

- При инциденте немедленно удалите приложение и измените пароли.

Список ресурсов для дальнейшего чтения

- Форумы и руководства по Android‑разрешениям (поиск по названиям утилит из статьи).

- Инструкции Google по управлению доступом аккаунтов.

Image Credits: Parchment via MorgueFile.com; Robot via MorgueFile.com; Stop via MorgueFile.com

Похожие материалы

Найти скрытые сообщения в Facebook Messenger

Экранное время на iPhone: полное руководство

Что делать с поцарапанным объективом камеры

Как упорядочить страницы PDF в Adobe Acrobat

Как настроить Outlook, чтобы он не отвлекал