Безопасный вход через Google: практические советы

Быстрые ссылки

- Используйте только сайты, которым вы полностью доверяете

- Настройте многофакторную аутентификацию

- Установите сильные уникальные пароли для аккаунта Google

- Создайте несколько аккаунтов Google

- Отзывайте доступ, когда он больше не нужен

Вход через аккаунт Google в сторонних сервисах часто экономит время, но даёт этим сервисам доступ к данным и иногда к управлению учётной записью. Ниже — практическое руководство по минимизации рисков, понятные инструкции и проверочные списки.

Почему это важно

Определение: «Вход через Google» — механизм OAuth, который позволяет сайтам и приложениям использовать ваш аккаунт Google для аутентификации без отдельной регистрации. Это удобно, но даёт третьим сторонам определённые права доступа к вашему профилю.

Ключевая идея: удобство = поверхность атаки. Контролируйте, кому и какие права вы выдали.

Используйте только сайты, которым вы полностью доверяете

Совет: подключайтесь через Google лишь к известным и устоявшимся сервисам с хорошей репутацией по приватности и безопасности. Новые или малоизвестные сайты могут не поддерживать регулярные обновления и быстро становиться уязвимыми.

На что обращать внимание при выборе сервиса:

- Политика конфиденциальности: что сервис делает с вашими данными?

- История обновлений и активность разработчиков

- Отзывы и независимые обзоры безопасности

- Минимальные необходимые права доступа при OAuth (просите только то, что нужно)

Важно: если при подключении сервис просит доступы, не связанные с его задачей (например, доступ к почте при простой заметке), это явная причина отказаться.

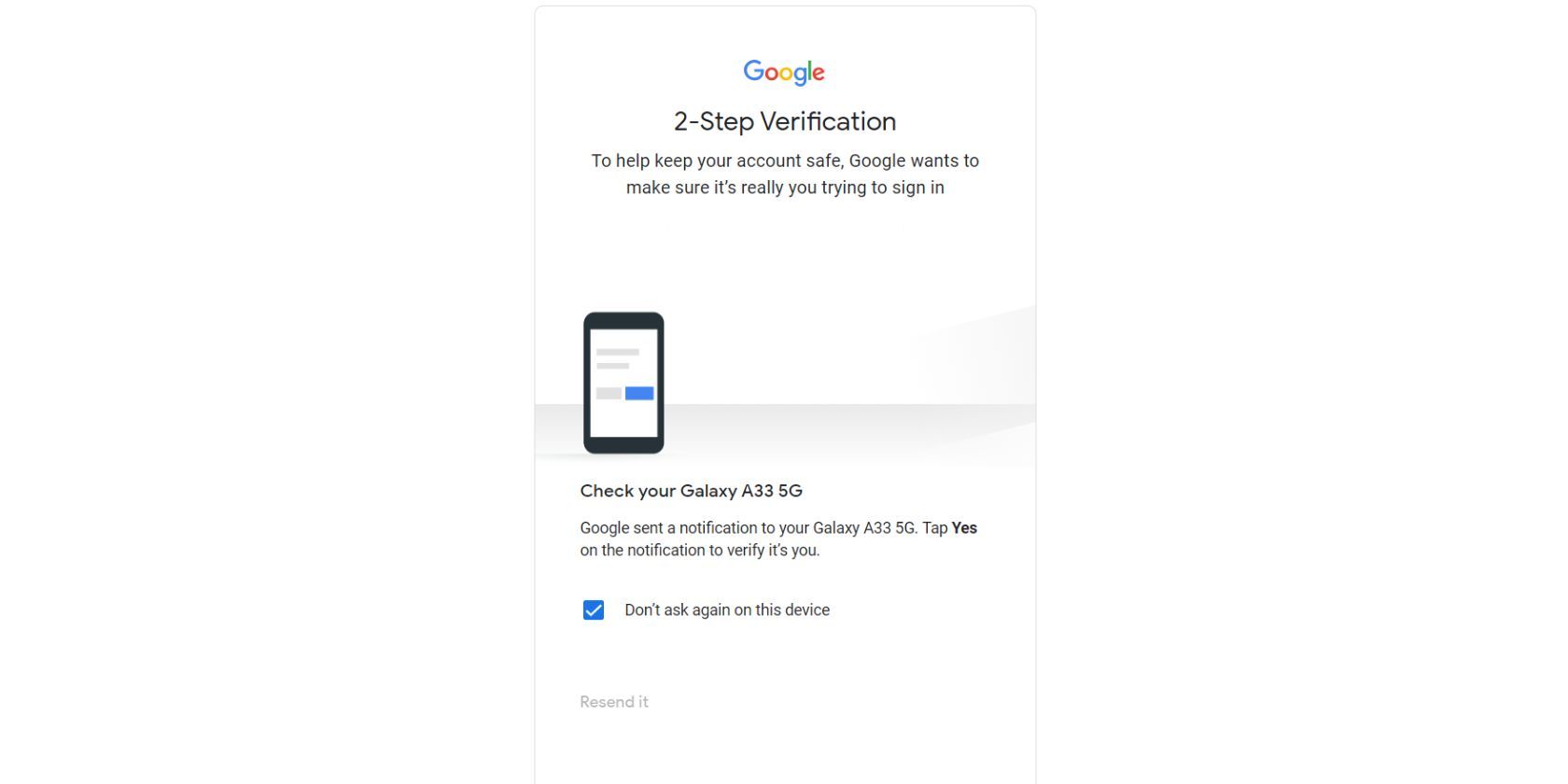

Настройте многофакторную аутентификацию

Многофакторная аутентификация (MFA) добавляет дополнительный уровень защиты: даже если пароль украдут, злоумышленник не сможет войти без второго фактора. Рекомендуемые факторы:

- Апп-аутентификатор (Google Authenticator, Microsoft Authenticator) — хороший баланс безопасности и удобства.

- Аппаратный ключ безопасности (FIDO2, YubiKey) — самый надёжный вариант.

- Push‑уведомления в приложении — удобны, но требуют осторожности против социальных инженеров.

Если возможно, включайте MFA не только для учётной записи Google, но и для самих сервисов, куда вы входите через Google.

Совет по менеджерам паролей: многие менеджеры (1Password, Bitwarden) также умеют хранить 2FA-коды и могут выступать в роли удобного центра управления.

Используйте сильные уникальные пароли для аккаунта Google

Даже с MFA не используйте слабые или повторяющиеся пароли. Принципы хорошего пароля:

- Длина: 12+ символов

- Уникальность: отдельный пароль для Google

- Используйте менеджер паролей для генерации и хранения

Примеры инструментов: Passwords (на устройствах Apple), 1Password, Bitwarden.

Создайте несколько аккаунтов Google

Если вы активно используете Google для входа в множество сервисов, разумно разделить зоны ответственности:

- Личная учётная запись для личной почты и сервисов

- Рабочая учётная запись для рабочих инструментов

- Тестовая/временная учётная запись для малоизвестных сервисов

Преимущества: минимизация последствий утечки, чёткие границы данных и уведомлений. Google позволяет переключать аккаунты при входе — вы можете выбрать, какой аккаунт использовать для конкретного приложения.

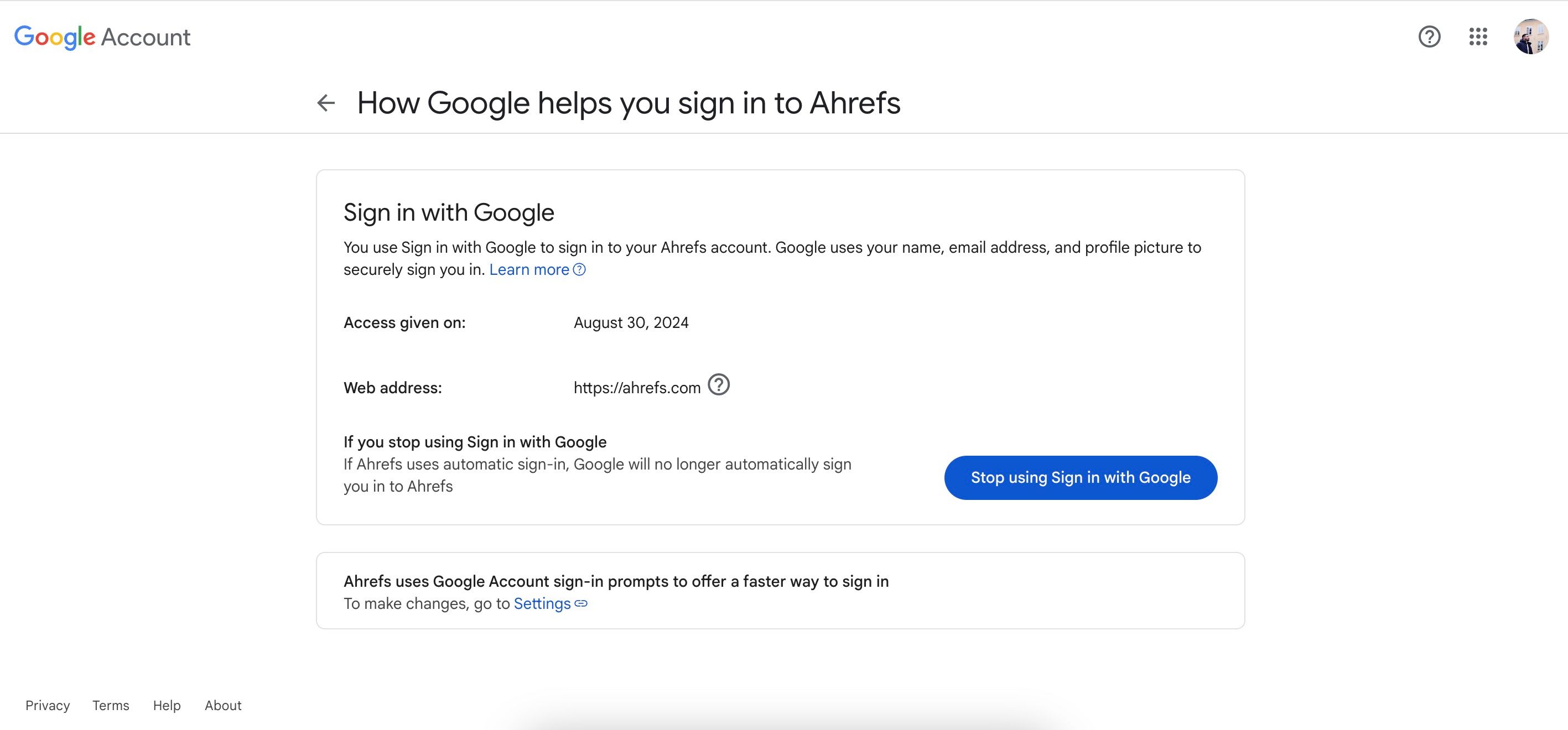

Отзывайте доступ

Регулярный аудит и отзыв доступа — простой и эффективный метод уменьшить оставшуюся поверхность для атак.

Шаги для отзыва доступа в аккаунте Google:

- Перейдите на myaccount.google.com.

- Выберите Безопасность > Ваши подключения к сторонним приложениям и сервисам.

- Найдите приложение или сайт, который нужно удалить.

- Перейдите в раздел Вход через Google и выберите Прекратить использование «Вход через Google».

Важно: отзывайте доступ для сервисов, которыми вы не пользуетесь, и для тех, которым вы не доверяете.

Когда вход через Google может навредить

- Сервис запрашивает избыточные права (например, полный доступ к почте).

- Переходит под контроль злоумышленников (взлом администратора сервиса). Тогда данные, связанные с OAuth, могут быть скомпрометированы.

- Вы используете одну учётную запись для всего: в этом случае компрометация одного сервиса даёт доступ к многим другим.

Контрпример: если сервис — корпоративный портал с корпоративной SSO и строгими политиками, использование централизованного входа может быть безопаснее, чем десятки паролей.

Альтернативные подходы

- Регистрироваться с отдельной почтой и паролем, если сервис малозначим.

- Использовать одноразовые почтовые сервисы или алиасы для тестовых регистраций.

- Требовать у сервиса OAuth с минимальным набором scope (прав доступа).

Чек‑лист перед использованием входа через Google

- Проверил(а) политику конфиденциальности сервиса

- Проверил(а), почему сервис просит данные (scope)

- Включил(а) MFA в Google

- Использую уникальный пароль для Google

- План отзыва доступа после прекращения использования готов

Роли: быстрые инструкции

Пользователь:

- Включите MFA и храните резервные коды в надёжном месте.

- Периодически просматривайте подключённые приложения.

- Создавайте отдельные аккаунты для разных сфер жизни.

Администратор (корпоративный):

- Настаивайте минимальные необходимые OAuth scope при интеграции.

- Проводите аудит подключений и инвентаризацию сторонних приложений.

- Обеспечьте централизованную политику MFA и управление ключами.

Мини‑методология оценки риска сервиса (быстрое правило)

Оцените сервис по трём критериям: доверие (репутация), права доступа (scope), поддержка (обновления). Присвойте каждому Low/Medium/High. Используйте результат для решения: разрешать подключение, требовать локальную регистрацию или отказаться.

Риски и смягчения

- Риск: кража токена OAuth. Смягчение: отзыв доступа и MFA.

- Риск: сервис хранит лишние данные. Смягчение: минимальный scope и чтение политики.

- Риск: повторное использование одной учётной записи. Смягчение: разделение аккаунтов.

Небольшой SOP: как быстро отозвать доступ (шаги для экстренной ситуации)

- Войдите в аккаунт Google и перейдите в раздел безопасности.

- Немедленно отозвите доступ сомнительных приложений.

- Смените пароль Google и сбросьте привязанные устройства.

- Проверьте логи входов и уведомления о подозрительной активности.

- При сильных подозрениях включите аппаратный ключ и обновите MFA.

Критерии приёмки

Статья считается реализованной, если после её применения пользователь может:

- Включить MFA для аккаунта Google

- Оценить права стороннего сервиса перед подключением

- Отозвать доступ у ненужных приложений

- Настроить разделение аккаунтов для минимизации рисков

Быстрая шпаргалка (чёткие команды)

- Включить MFA: myaccount.google.com → Безопасность → Вход в аккаунт Google → Двухэтапная проверка

- Просмотр подключений: myaccount.google.com → Безопасность → Ваши подключения к сторонним приложениям и сервисам

- Отозвать доступ: выбрать приложение → Прекратить использование «Вход через Google»

Краткая галерея исключительных случаев

- Не используйте «Вход через Google», если сервис просит доступ к вашим почтовым сообщениям без необходимости.

- Если сервис устарел и не получает обновлений, лучше не подключать основной аккаунт.

Терминология (одно предложение)

OAuth — протокол, который даёт приложениям ограниченный доступ к ресурсам пользователя без передачи пароля.

Короткое резюме

Вход через Google — удобный инструмент, но он даёт сторонним сервисам определённые права. Включите MFA, используйте уникальные пароли, делите аккаунты и регулярно отзывайте ненужные подключения. Следуйте чек‑листам и процедурам из этой статьи, чтобы минимизировать риски и сохранить контроль над своими данными.

Важно: регулярный аудит подключений и базовая осторожность при выдаче прав — это простые и эффективные шаги к безопасности.

Mermaid-диаграмма принятия решения

flowchart TD

A[Нужно ли входить через Google?] --> B{Сервис знаком и доверен?}

B -- Да --> C{Требуются ли лишние права?}

B -- Нет --> G[Отказаться или использовать временный аккаунт]

C -- Нет --> D[Можно подключаться: включите MFA и используйте уникальный пароль]

C -- Да --> E[Попросить минимальный scope или отказаться]

E --> F[Если критично, используйте отдельный аккаунт]Похожие материалы

Как распознать российских ботов и пропагандистов

Сводные таблицы в Python — руководство

Как изучить Microsoft 365: курсы и видео

Объединение Excel-файлов с Python

Бесплатный LinkedIn Learning через библиотеку