Как понять, следит ли за вами работодатель

Быстрые ссылки

Что такое мониторинг со стороны работодателя?

Законно ли отслеживание сотрудников?

Как понять, отслеживают ли вас?

Этическая сторона вопроса

Что делать, если вы думаете, что за вами следят

Права сотрудников

Информация в этой статье носит общий ознакомительный характер и не является юридической консультацией. Она помогает понять типы мониторинга, с которыми вы можете столкнуться, и практические шаги по оценке и снижению рисков.

Что такое мониторинг со стороны работодателя?

Под мониторингом работодателя понимают любые методы сбора данных о действиях сотрудника при помощи корпоративных устройств, сетей и сервисов. Это может быть:

- логирование посещаемых сайтов и сетевого трафика;

- сбор метаданных электронной почты (время, отправитель, получатель) и, в некоторых случаях, чтение содержимого;

- установка агентов для сбора информации о процессах, запущенных приложениях, и вводимых клавишах (кейлоггеры);

- запись экрана, скриншоты или съемка с веб-камеры;

- мониторинг мобильных устройств и приложений, включая GPS-трекинг на корпоративных телефонах;

- отчёты о производительности и активности (время простоя, переключение между приложениями).

Короткое определение: мониторинг — это автоматизированный сбор информации о действиях и окружении сотрудника с целью безопасности, соответствия политике и оптимизации бизнес-процессов.

Важно: уровень детализации и причины мониторинга сильно различаются от компании к компании. Некоторые организации ограничиваются регистрацией сетевых событий для безопасности, другие применяют детализированные агенты для анализа продуктивности. Независимо от цели, сотрудники имеют право понимать, что именно собирается.

Законно ли отслеживание сотрудников?

В разных странах регулирование различается. В США федеральный закон Electronic Communications Privacy Act (ECPA) даёт работодателю широкие возможности по мониторингу, особенно на принадлежащем компании оборудовании или при использовании корпоративной сети. Общие принципы:

- Если вы используете корпоративное устройство или сеть, работодатель обычно имеет право собирать данные.

- Работодатель может читать служебную почту и мониторить трафик, если это предусмотрено политиками или контрактом.

- Слежение за личными коммуникациями и геолокацией сотрудника вне рабочего времени и без явного согласия может быть незаконным или требовать специальных оснований.

Практический совет: внимательно перечитайте трудовой договор, правила пользования ИТ и согласия на обработку данных. Ищите слова «мониторинг», «логирование», «персональные данные» и «доступ к устройству».

Важно понимать границы: термин “в пределах разумного” часто встречается в праве и политиках — это гибкое понятие. Если мониторинг явно выходит за рамки служебных целей (например, постоянная съёмка личных разговоров вне рабочего процесса), это может быть поводом к жалобам или юридическим действиям.

Как понять, отслеживают ли вас?

Jason Fitzpatrick / How-To Geek

Ниже приведён набор простых и более продвинутых проверок, которые помогут определить, есть ли мониторинг.

HARDWARE И СЕТЬ

- Проверьте предоставленное устройство. Если компьютер или телефон выдали на имя компании, большинство данных через него могут логироваться.

- Если подключены внешние устройства (клавиатура с назначениями, USB-накопители, кабели), уточните у ИТ, для чего они нужны.

- Обратите внимание на корпоративный VPN, прокси или SSL-инспекцию — это обычный способ просматривать содержимое HTTPS-соединений в корпоративной сети.

ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ

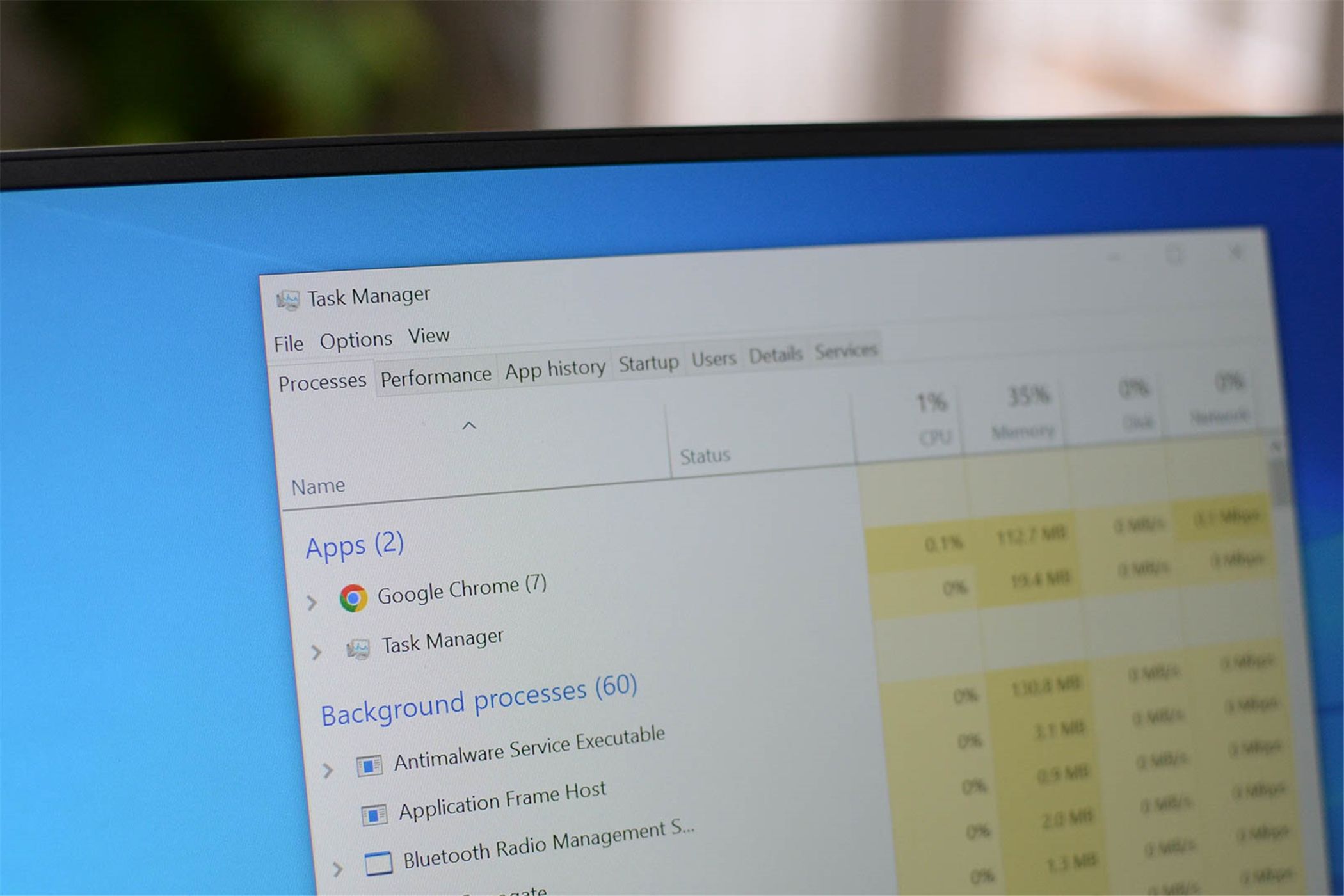

- В Windows откройте Диспетчер задач, посмотрите процессы и автозагрузку. Неизвестные фоновые агенты стоит проверить в интернете.

- На macOS — Мониторинг системы и элементы входа.

- На мобильных устройствах просмотрите установленные приложения и их права. Корпоративные телефоны часто содержат MDM (Mobile Device Management) или предустановленные агенты для контроля.

ПОВЕДЕНЧЕСКИЕ ПРИЗНАКИ

- Заметные тормоза при вводе текста — возможен кейлоггер.

- Долгая загрузка простых веб-страниц — трафик может анализироваться или проксироваться.

- Необычное поведение камеры/микрофона или предупреждения о разрешениях.

- Неожиданные скриншоты или всплывающие окна безопасности.

ТЕХНИЧЕСКИЕ ПРОВЕРКИ (без взлома)

- Проверьте сетевые соединения: на компьютере можно посмотреть активные соединения (netstat в командной строке) и узнать, куда отправляются данные.

- Посмотрите журналы автозапуска приложений.

- На мобильных устройствах проверьте профиль управления (MDM) в настройках — он показывает, какие права переданы.

Предостережение: не пытайтесь удалять или отключать агенты мониторинга на корпоративном устройстве без согласования с ИТ — это может быть нарушением политики безопасности и привести к дисциплинарным мерам.

Этическая сторона вопроса

Мониторинг сам по себе не обязательно аморален. У работодателя могут быть добросовестные причины:

- защита интеллектуальной собственности;

- предотвращение утечек данных;

- защита от вредоносных программ и фишинга;

- соблюдение нормативных требований.

Этичный подход предполагает прозрачность: информирование сотрудников о типах мониторинга, целях, сроках хранения данных и доступе к ним. Лучшие практики включают уведомления, обучение персонала и минимизацию собираемых данных. Отсутствие прозрачности подрывает доверие и снижает эффективность культуры безопасности.

Когда мониторинг переходит границы этики:

- сбор неотносимых к работе личных данных;

- постоянное наблюдение вне рабочего времени;

- использование данных для манипуляции или необоснованных санкций.

Что делать, если вы думаете, что за вами следят

Surfshark

Шаги, которые помогут минимизировать риск и корректно отреагировать:

- Прочитайте договор и политики компании. Ищите разделы о мониторинге, MDM, VPN и доступе к устройству.

- Обратитесь в ИТ или HR с вопросами. Задавайте конкретные вопросы: какие данные собираются, где хранятся, кто имеет доступ, как долго хранятся.

- Используйте личные устройства и сеть для личной активности. Не храните личные пароли и документы на корпоративном устройстве.

- Не отключайте агенты безопасности без разрешения. Это может привести к дисциплинарным мерам.

- Если подозрения сохраняются, задокументируйте наблюдаемые признаки (время, действия, скриншоты) и обсудите их с представителем профсоюза или юридическим советником при необходимости.

Чего не стоит делать:

- Устанавливать сторонние VPN/антивирусы на корпоративное устройство без согласия.

- Пытаться удалить программное обеспечение мониторинга.

- Использовать корпоративные ресурсы для незаконной или неэтичной деятельности.

Практическая мини-методология для проверки устройства

- Сбор информации: запишите тип устройства, модель, установленную ОС, список предустановленных приложений.

- Базовая проверка: проверьте автозагрузку, фоновые процессы, права приложений на мобильном устройстве.

- Сетевой аудит: выполните netstat / ss или соответствующую команду для вашей ОС, чтобы увидеть активные соединения.

- Сверка: сравните найденные процессы и хосты с базой известных корпоративных сервисов и общедоступной информацией.

- Коммуникация: обсудите результаты с ИТ и запросите официальное объяснение, если что-то вызывает опасения.

Эта методология — быстрый и безопасный способ получить первичную картину без вмешательства в настройки безопасности.

Чеклисты по ролям

Чеклист для рядового сотрудника

- Прочитал договор и корпоративную политику ИТ.

- Не использует корпоративное устройство для личных учеток и платежей.

- Не хранит личные файлы на рабочем рабочем столе.

- Документирует признаки возможного мониторинга и при необходимости обращается в ИТ/HR.

Чеклист для менеджера

- Ознакомил команду с политиками мониторинга и целями сбора данных.

- Запланировал с ИТ обучение по кибергигиене.

- Обеспечил минимизацию собираемых данных для аналитики производительности.

Чеклист для ИТ-специалиста

- Подготовил и опубликовал политику мониторинга и обработке данных.

- Настроил процессы доступа к логам и мониторинговым данным с учётом принципа «минимальных привилегий».

- Документировал архитектуру сбора данных и процедуры удаления/анонимизации.

Безопасность и жёсткое укрепление (hardening) для сотрудников

- Используйте двухфакторную аутентификацию (2FA) для всех личных сервисов.

- Храните личные пароли в отдельном менеджере паролей и не сохраняйте их на корпоративных устройствах.

- Для личных действий используйте личный телефон и мобильный интернет, а не корпоративную Wi‑Fi сеть.

- Регулярно обновляйте приложения и ОС для закрытия известных уязвимостей.

- При любом подозрении на утечку — уведомляйте ИТ и следуйте их инструкциям.

Когда мониторинг не работает или даёт ложные сигналы

- Ложно-положительные признаки: тормоза в системе могут быть вызваны обновлениями, старым железом или вредоносным ПО, не связанным с корпоративным агентом.

- Ложно-отрицательные случаи: продвинутые системы мониторинга маскируются под легитимные процессы и малозаметны в списках процессов.

- Ограничения: мониторинг не заменяет человеческое наблюдение и не всегда корректно интерпретирует контекст (например, личный звонок, принятый на рабочем телефоне).

Когда мониторинг дает неверные выводы, важно иметь прозрачные процедуры апелляции и анализа инцидентов.

Альтернативы и стратегические подходы

- Для сотрудников: использовать чёткие границы между личной и рабочей жизнью; минимизировать хранение личного контента на корпоративных ресурсах.

- Для работодателей: применять сбор метрик высокого уровня (время активного приложения, анонимные отчёты) вместо детального перехвата содержимого.

- Для ИТ: реализовать политику минимально необходимого сбора данных и регулярные аудиты инструментов мониторинга.

Права и регуляторика — заметки по конфиденциальности и GDPR

Если вы в юрисдикции с законами о защите данных (например, страны ЕС с GDPR), у вас есть дополнительные права:

- право знать, какие персональные данные собираются;

- право запрашивать доступ к собранным данным;

- право требовать исправления или удаления личных данных в определённых случаях;

- право знать цель и правовое основание обработки.

Корпоративные политики в таких регионах должны быть прозрачны и обоснованы. Если вы сомневаетесь, можно обратиться к офицеру по защите данных или в локальный надзорный орган.

Важно: специфичные юридические требования зависят от страны и отрасли. Для точных рекомендаций обращайтесь к профильному юристу.

Модель принятия решений: стоит ли беспокоиться?

- Используете ли вы корпоративное устройство или сеть? Если да — вероятность мониторинга высокая.

- Храните ли вы личные или чувствительные данные на рабочем устройстве? Если да — приоритизируйте перемещение их на личные устройства.

- Наличие в договоре записи о мониторинге? Если да — запросите разъяснения у ИТ/HR о деталях.

Если на большинство ответов — “да”, следует действовать проактивно: ограничить личную активность на рабочем оборудовании, задокументировать наблюдения и обсудить политику с работодателем.

Критерии приёмки

- Вы получили объяснение от ИТ/HR о типах и целях мониторинга.

- Вам показали политику хранения и доступа к данным.

- Вы понимаете, какие действия на корпоративном устройстве недопустимы.

- Вы имеете практический план по отделению личного от рабочего контента.

Короткий глоссарий

- Кейлоггер: программный или аппаратный инструмент, фиксирующий нажатия клавиш.

- MDM: Mobile Device Management — система управления мобильными устройствами компании.

- Прокси/SSL‑инспекция: техника, при которой корпоративный прокси расшифровывает и анализирует HTTPS‑трафик.

- Логи: записи событий операционной системы и приложений.

Часто задаваемые вопросы

Q: Может ли работодатель читать мои личные сообщения в мессенджерах на корпоративном телефоне?

A: Если мессенджер установлен на корпоративном устройстве и у компании есть доступ к хранящимся данным или журналам, технически — да. Если сообщения идут по зашифрованному каналу и не сохраняются на устройстве, доступ может быть ограничен.

Q: Можно ли использовать VPN, чтобы скрыть личную активность?

A: Установка личного VPN на корпоративном устройстве часто запрещена политикой компании и может создать угрозы безопасности. Использование личного устройства с мобильным интернетом — более безопасный вариант.

Q: Что делать, если мониторинг нарушает мою приватность вне работы?

A: Сохраните доказательства, обратитесь в HR и, при необходимости, к юридическому советнику или органам по защите данных в вашей стране.

Короткое резюме

- Работодатели часто имеют право мониторить корпоративные устройства и сеть.

- Проверяйте договор и корпоративные политики.

- Разделяйте личные и рабочие устройства и данные.

- При подозрениях действуйте через официальные каналы: ИТ и HR.

Важная заметка: прозрачность и коммуникация — ключевые элементы здоровой политики мониторинга. Если вы работодатель, открыто информируйте сотрудников о параметрах мониторинга; если вы сотрудник, задавайте корректные вопросы и защищайте личные данные в рамках корпоративных правил.

Если нужно, я могу подготовить готовое письмо в HR/ИТ с шаблоном вопросов, чеклист для технической проверки конкретной ОС или короткую презентацию для команды о прозрачности мониторинга.

Похожие материалы

RDP: полный гид по настройке и безопасности

Android как клавиатура и трекпад для Windows

Советы и приёмы для работы с PDF

Calibration в Lightroom Classic: как и когда использовать

Отключить Siri Suggestions на iPhone