Руководство по KeePassXC: установка, безопасность и лучшие практики

Что такое KeePassXC

KeePassXC — это бесплатный и открытый менеджер паролей. Проект возник как форк KeePassX, который сам был переносом оригинального KeePass (Windows) для Linux. KeePassXC работает на Windows, macOS и Linux. Он хранит учётные записи в локальной зашифрованной базе данных, зашифрованной алгоритмом AES.

Определение: AES — симметричный алгоритм блочного шифрования, широко используемый для защиты данных.

Ключевые функции:

- Локальная зашифрованная база (файл .kdbx).

- Поддержка различных типов учётных данных: имена пользователей, пароли, URL, заметки и произвольные поля.

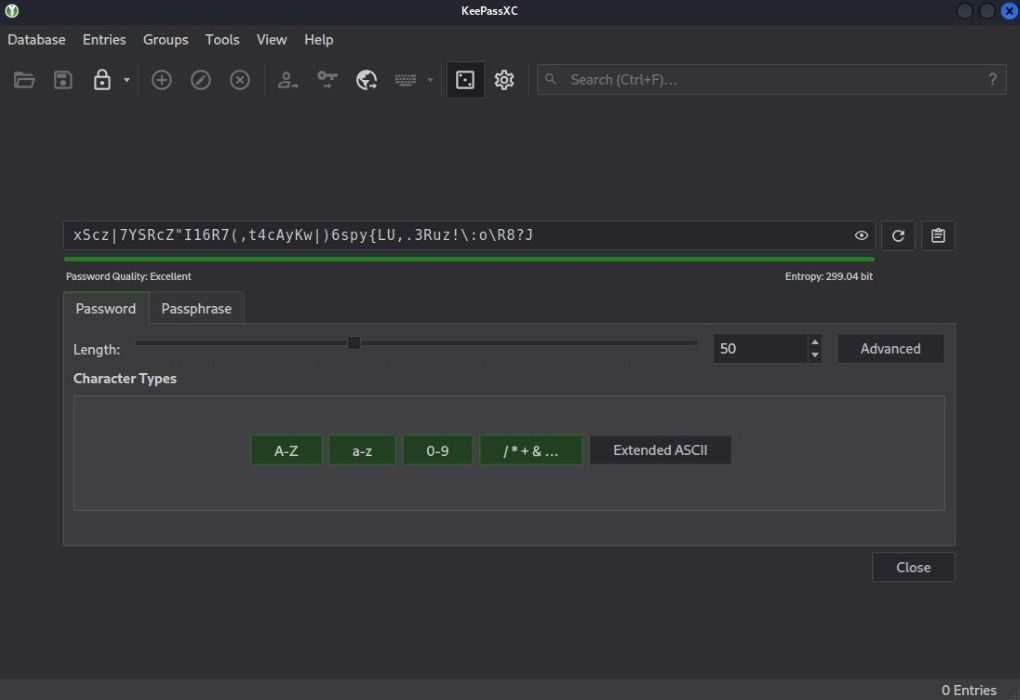

- Встроенный генератор надёжных паролей.

- Возможность импорта/экспорта в нескольких форматах (CSV, KeePass 1.x и др.).

- Поддержка ключевого файла и аппаратного ключа (например, YubiKey).

Важно: KeePassXC не хранит ваши пароли в облаке по умолчанию. Это даёт контроль над данными, но требует, чтобы вы сами организовали синхронизацию, если она нужна.

Быстрый обзор преимуществ и ограничений

- Плюсы: открытый исходный код, гибкие механизмы защиты, работа офлайн, кроссплатформенность.

- Минусы: интерфейс кажется устаревшим; для синхронизации нужен сторонний сервис; новичкам требуется настроить безопасное хранение ключевого файла.

Установка KeePassXC

Ниже — шаги для популярных систем. Если вы предпочитаете графические установщики, используйте официальный сайт KeePassXC.

Установка для Linux (рекомендуется через Flathub)

Flathub обеспечивает единообразную установку для многих дистрибутивов.

- Установка через Flatpak/Flathub — рекомендуется для простоты и обновлений программы.

Также KeePassXC есть в репозиториях большинства дистрибутивов. Примеры команд:

На Debian-подобных дистрибутивах:

sudo apt-get install keepassxcНа RPM-подобных дистрибутивах:

sudo yum install keepassxcНа Fedora:

sudo dnf install keepassxcНа Arch Linux:

sudo pacman -S keepassxcЕсли команда выдаёт ошибку, скачайте установщик с официальной страницы загрузки KeePassXC и следуйте инструкциям по установке для вашего дистрибутива. После установки приложение можно запустить как любую программу или из терминала:

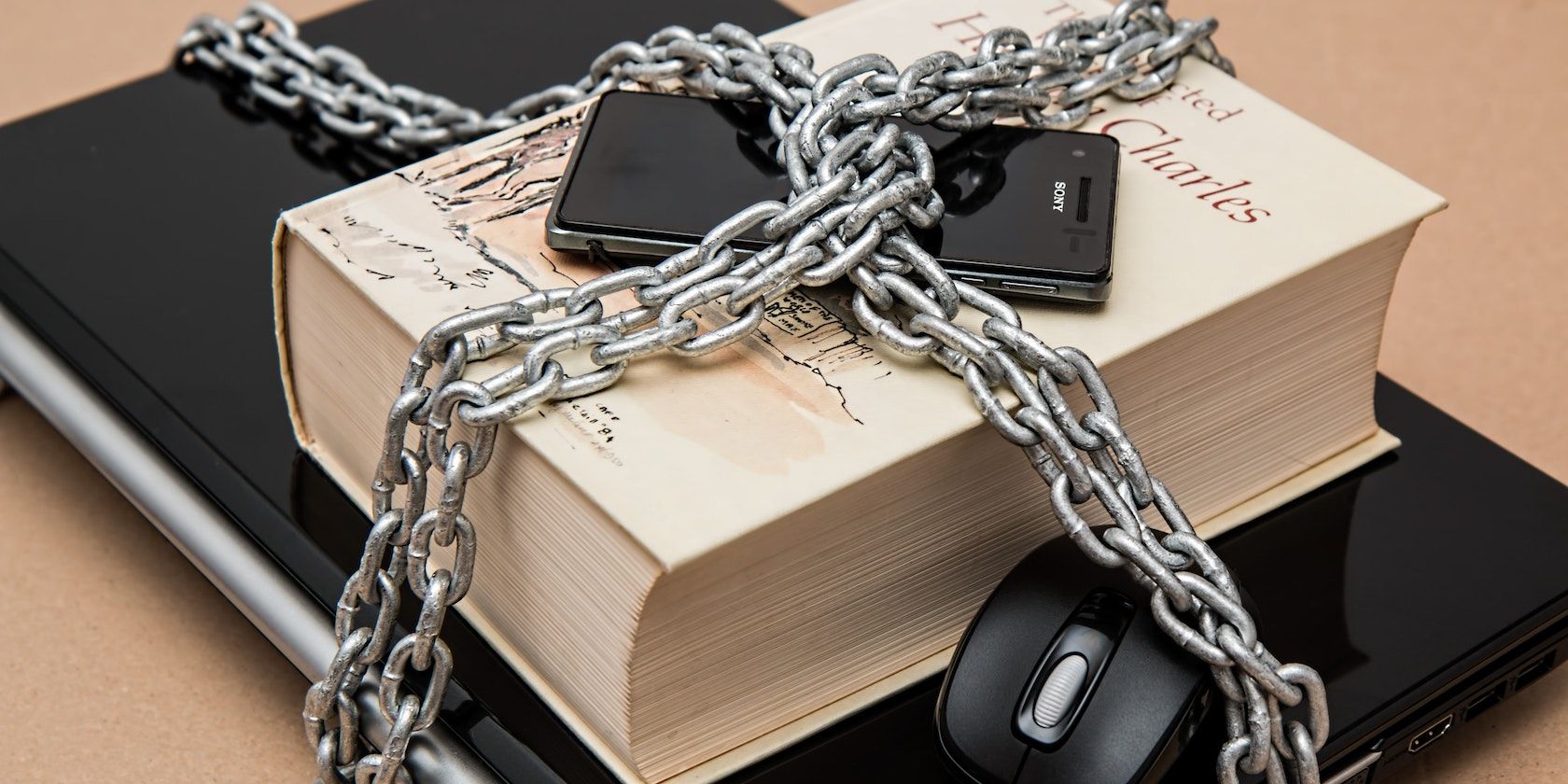

keepassxcВы увидите стартовый экран KeePassXC.

Как работает KeePassXC

После первого запуска у вас пока нет базы данных. Приложение предложит варианты:

- Создать новую базу данных — начать с нуля.

- Открыть существующую базу — открыть файл .kdbx.

- Импорт из KeePass 1 — перенести старые базы.

- Импорт из CSV — импортировать таблицу паролей.

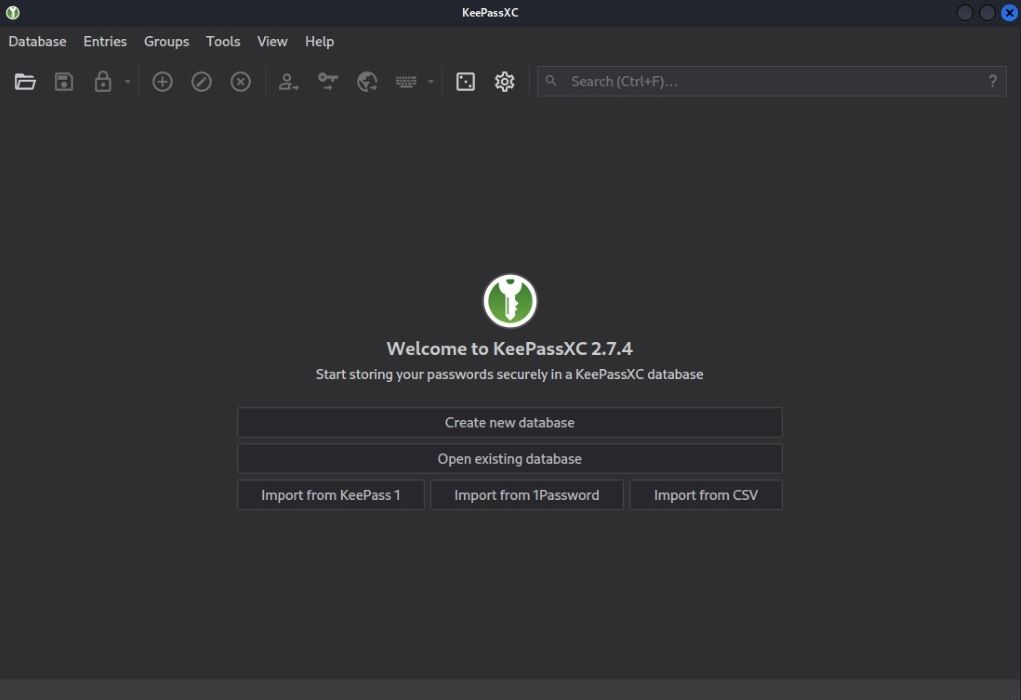

Шаги при создании базы:

- Назовите базу и укажите местоположение (локально или в синхронизируемой папке).

- Настройте параметры шифрования и время расшифровки (work factor).

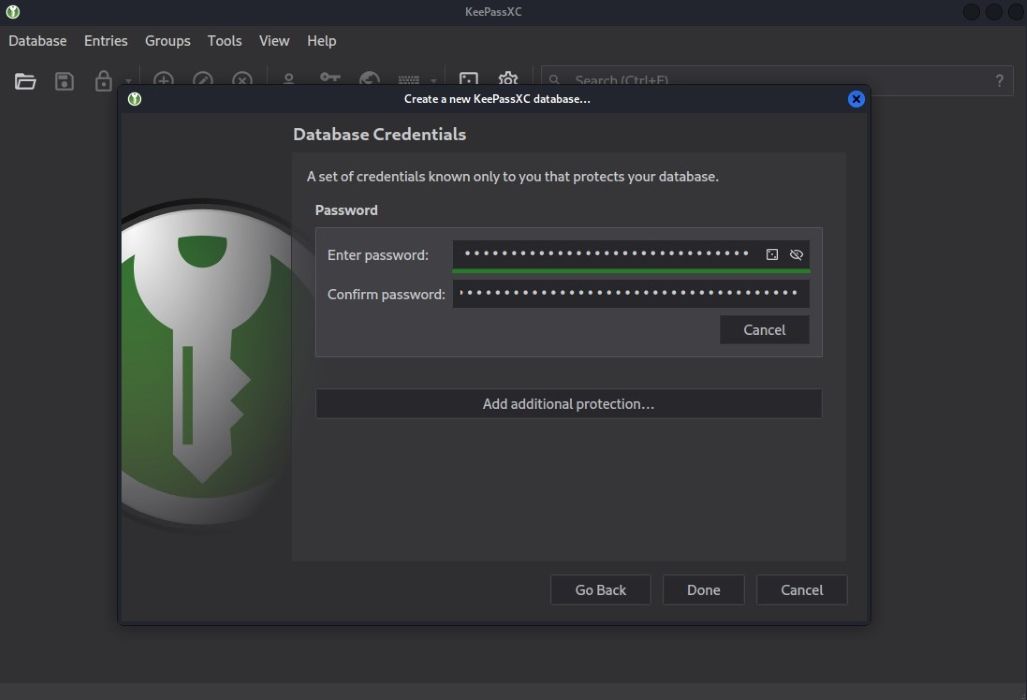

- Установите мастер-пароль.

- При желании добавьте ключевой файл или аппаратный ключ.

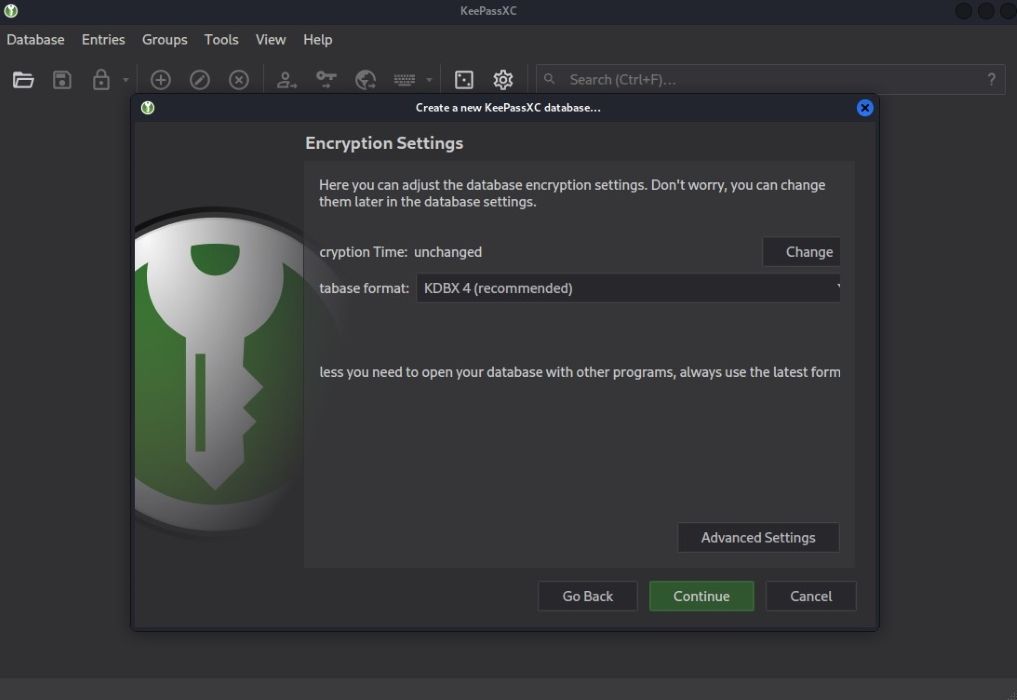

Настройка параметров шифрования

На этапе выбора алгоритмов вы увидите опцию «время расшифровки» (decryption time / KDF work factor). Это параметр сложности, который замедляет атаку подбором пароля. Чем выше значение, тем дольше расшифровка для законного пользователя и тем сложнее атакующему.

Совет: используйте значение, рекомендованное приложением, или увеличьте его так, чтобы задержка при открытии базы была комфортной (несекундная), но повышала безопасность.

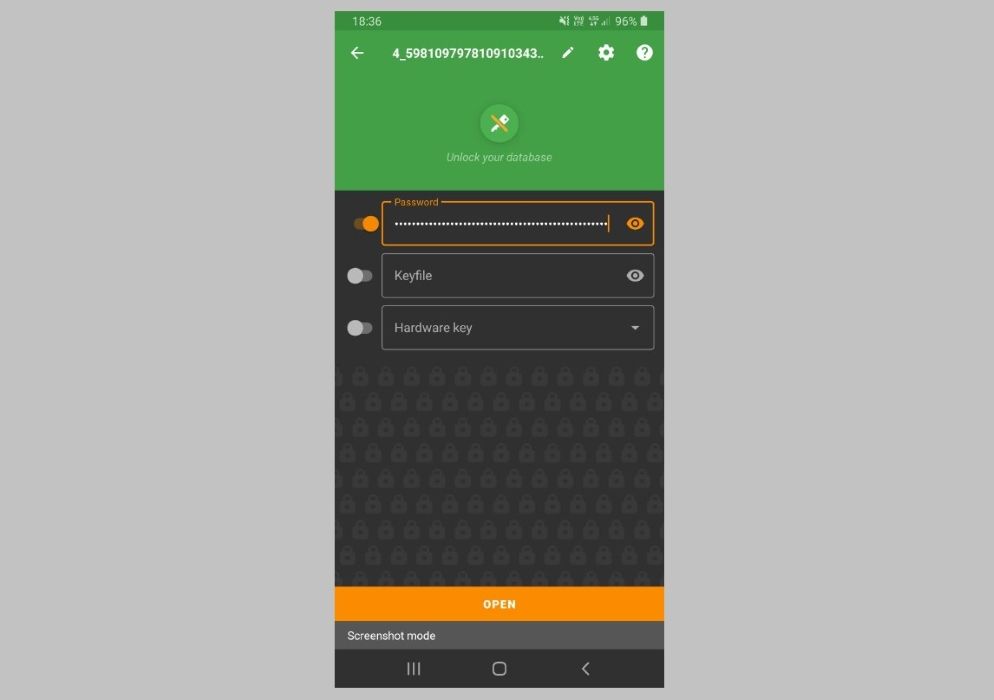

Мастер-пароль и ключевой файл

При создании базы задайте сильный мастер-пароль. KeePassXC также позволяет добавить ключевой файл.

- Ключевой файл — дополнительный фактор. Чтобы открыть базу, потребуется и пароль, и ключ. Создайте ключевой файл через «Add Key File» и сохраните его в безопасное место.

- Храните копии ключевого файла отдельно (например, один на USB-накопителе, второй — в безопасном резерве).

- Альтернатива — аппаратный ключ (YubiKey) для хранения секретов.

Важно: потеря ключевого файла без резервной копии приведёт к невозможности доступа к базе.

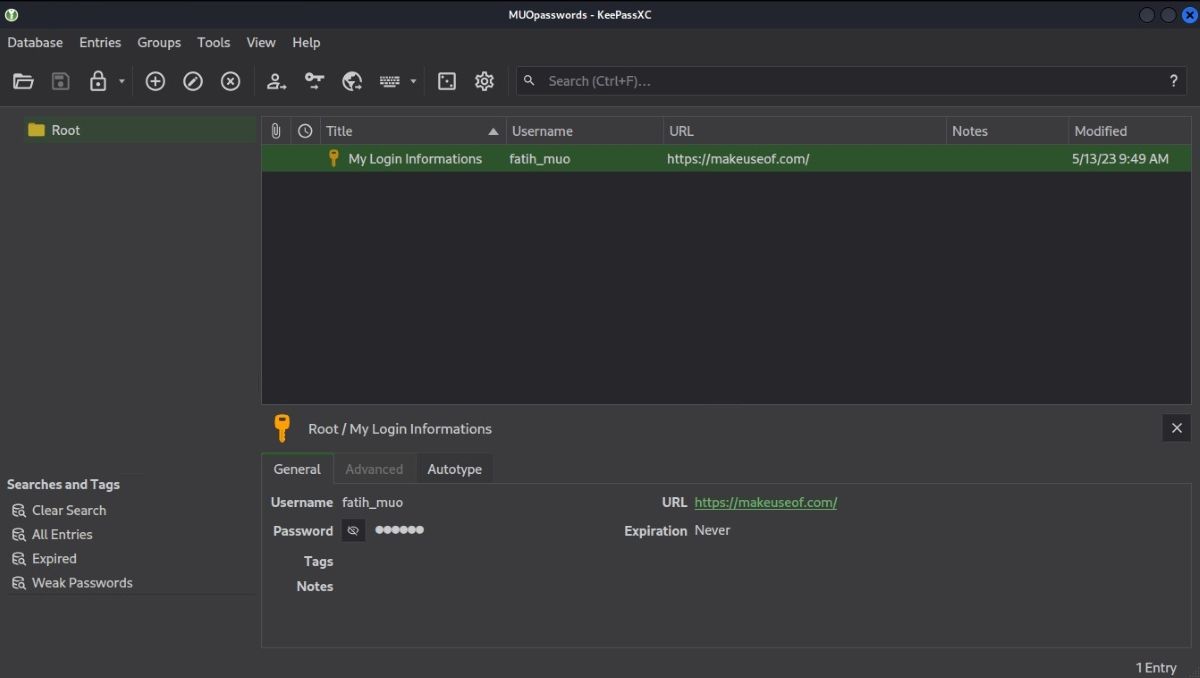

Добавление записей и использование генератора паролей

После создания базы вы попадёте на главный экран. Нажмите кнопку «+» в верхней панели, чтобы добавить новую запись. Заполните поля: имя, логин, пароль, URL и заметки.

Вы можете использовать встроенный генератор паролей. Параметры генератора позволяют управлять длиной, набором символов и исключениями.

После сохранения запись доступна в списке. При каждом закрытии или блокировке базы её нужно заново расшифровать.

Установка на Windows и macOS

Процесс установки на Windows и macOS схож. Скачайте инсталлятор для нужной платформы с официального сайта KeePassXC и следуйте мастеру установки. На macOS обычно доступен .dmg-файл, на Windows — .exe установщик.

Совет: проверяйте цифровую подпись/хеши загрузки, если доступны, чтобы убедиться в подлинности скачанного файла.

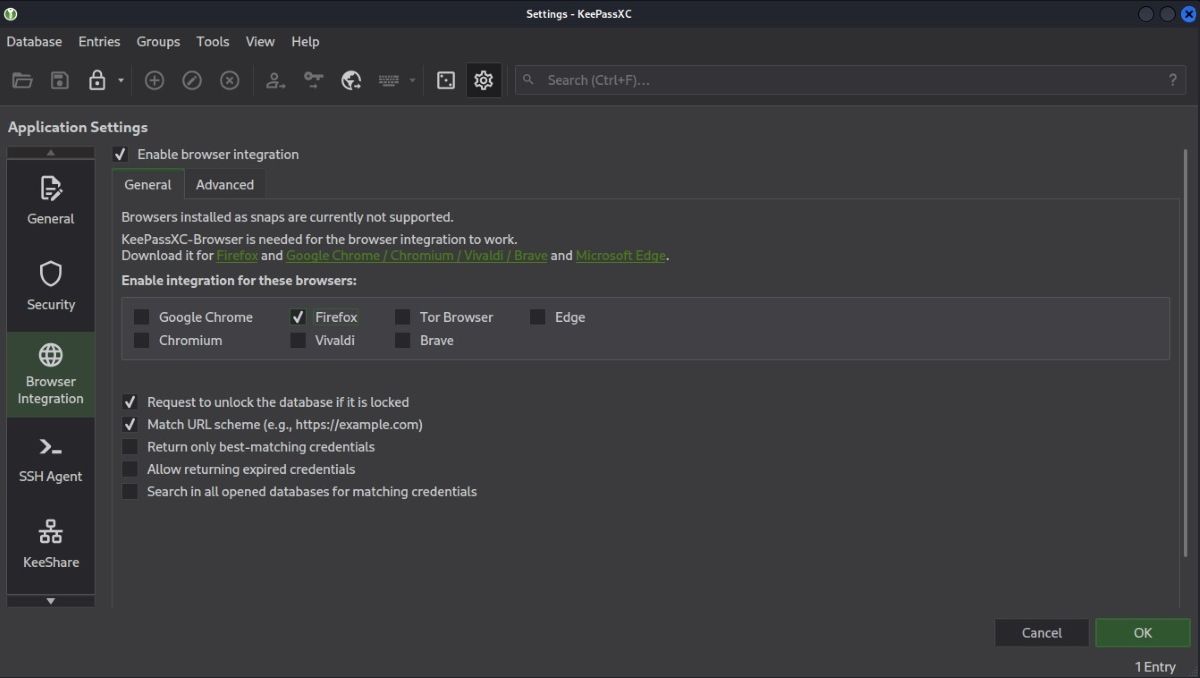

Интеграция с браузером (KeePassXC-Browser)

Плагин KeePassXC-Browser позволяет автозаполнять формы в браузере. Для его работы:

- Установите расширение в браузере (например, Firefox или Chrome).

- В KeePassXC включите интеграцию с браузером: откройте «Настройки» в разделе «Инструменты», затем вкладка «Интеграция с браузером», включите опцию «Включить интеграцию KeePassXC с браузером» и отметьте используемый браузер.

- В расширении установите соединение с запущенным KeePassXC и дайте ему имя.

- При совпадении URL расширение будет предлагать заполнить логин и пароль.

Замечания и устранение неполадок:

- Если KeePassXC установлен не из системного репозитория, может понадобиться выполнить скрипт для установки мостов взаимодействия с браузером. Смотрите страницу загрузки KeePassXC.

- Убедитесь, что версия расширения и KeePassXC совместимы.

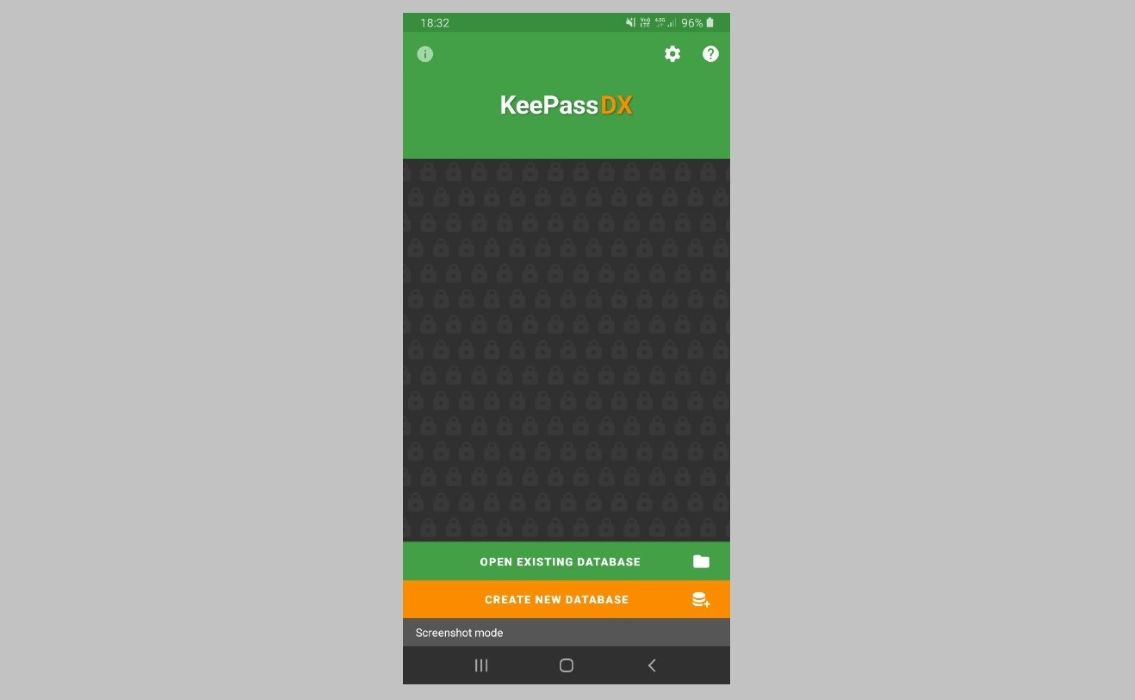

KeePassDX на Android

Для мобильного доступа используйте KeePassDX (доступен в F-Droid и Google Play). Приложение открывает .kdbx базы и поддерживает те же механизмы аутентификации (пароль, ключевой файл).

Откройте существующую базу или создайте новую. В мобильной версии можно работать офлайн, настроить локальные резервные копии и синхронизацию через выбранный вами облачный сервис (если вы доверяете его безопасности).

Совет: при использовании облачной синхронизации храните базу зашифрованной — не храните открытой базы в облаке.

Сценарии использования и модели принятия решений

Когда KeePassXC подходит:

- Вы хотите локальный контроль над базой паролей.

- Вы предпочитаете open-source решения.

- Вы готовы управлять резервными копиями и/или синхронизацией.

Когда лучше рассмотреть альтернативы:

- Нужна автоматическая облачная синхронизация «из коробки» с нативной мобильной поддержкой и централизованной политикой — рассмотрите коммерческие менеджеры паролей (1Password, Bitwarden Cloud и др.).

- Требуется корпоративная централизованная интеграция SSO — корпоративные продукты могут быть удобнее.

Альтернативные подходы:

- KeePassXC + собственная облачная синхронизация (Nextcloud, Dropbox) — больше контроля, немного сложнее в настройке.

- Файловое хранилище на зашифрованном диске (Veracrypt) — подходит для пользователей, которые хотят хранить не только пароли, но и другие зашифрованные документы.

Практическое руководство: что настроить после установки

- Создайте базу и задайте сильный мастер-пароль.

- Добавьте ключевой файл и сохраните резервные копии ключа в 2 разных физических местах.

- Включите time-based KDF (увеличьте work factor) для повышения стоимости перебора паролей.

- Настройте автоматическую блокировку базы при простое и при уходе рабочего стола.

- Включите интеграцию с браузером и установите расширение.

- Настройте мобильный доступ через KeePassDX (только при необходимости).

- Настройте безопасную стратегию резервного копирования (например, локальная копия + один защищённый облачный резерв с шифрованием).

Критерии приёмки (после настройки):

- База открывается с мастер-паролем и ключевым файлом.

- Интеграция с браузером работает и автозаполнение корректно.

- Резервные копии базы доступны и протестированы на восстановление.

Проверки безопасности и жёсткая конфигурация

Рекомендации по усилению безопасности:

- Используйте длинный мастер-пароль (12+ знаков, лучше — фраза из нескольких слов).

- Всегда применяйте ключевой файл или аппаратный ключ для особо важных баз.

- Активируйте автоматическую блокировку при бездействии.

- Ограничьте доступ к файлу базы файловой системой (правильные права доступа).

- Регулярно обновляйте KeePassXC до последних версий.

- Не используйте скрипты автозапуска, которые раскрывают мастер-пароль в командной строке.

Безопасность YubiKey:

- Аппаратный ключ повышает устойчивость против кражи мастер-пароля.

- Для критичных баз — используйте мультифактор: мастер-пароль + YubiKey + ключевой файл.

Синхронизация: варианты и риски

Если вам нужна синхронизация между устройствами, рассмотрите:

- Синхронизация через облачные сервисы (Dropbox, Google Drive, Nextcloud). Риск: облако хранит только зашифрованную базу, но уязвимость возможна при неправильной конфигурации клиентских приложений.

- Синхронизация через NAS/SMB/SSH — более контролируемая, но сложнее в настройке.

Рекомендация: синхронизируйте только файл .kdbx, а не раскрывайте ключевые файлы в облаке без дополнительного шифрования.

Миграция с других менеджеров паролей

- Экспортируйте данные в CSV из старого менеджера.

- Импортируйте CSV в KeePassXC (через меню импорта).

- Проверьте записи на соответствие полям и удалите исходные CSV-файлы после успешного импорта.

Предостережение: CSV хранит пароли в открытом виде. Удаляйте временные CSV-файлы и используйте безопасные каналы передачи.

Тесты и критерии приёмки

Примеры тест-кейсов, которые следует выполнить после настройки:

- Открыть базу с правильным паролем и ключевым файлом — успех.

- Попытка открыть базу с неверным ключевым файлом — отказ.

- Блокировка базы при простое и последующее восстановление работы — успех.

- Автозаполнение через браузер на тестовой странице с указанным URL — заполнение корректно.

Резервные сценарии и план инцидента (Runbook)

Если база стала недоступна:

- Проверьте целостность .kdbx файла (размер, метаданные).

- Попробуйте открыть базу на другом устройстве с тем же ключевым файлом.

- Используйте резервную копию .kdbx.

- Если ключевой файл утерян, восстановление возможно только из резервной копии базы без потери данных.

- При подозрении на компрометацию базы: смените пароли в приоритетных сервисах вручную, создайте новую базу и импортируйте записи.

Роль‑ориентированные контрольные списки

Для конечного пользователя:

- Создать мастер-пароль и ключевой файл.

- Сохранить резервную копию базы.

- Включить автоматическую блокировку.

- Настроить мобильный доступ (если нужен).

Для администратора (малой организации):

- Разработать политику резервного копирования.

- Обучить сотрудников базовым принципам работы с база.

- Настроить централизованные процедуры восстановления.

Для инженера безопасности:

- Проверить параметры KDF и обновить при необходимости.

- Проверить совместимость версий клиентов и расширений.

- Провести аудит мест хранения ключевых файлов.

Факты и рекомендации (Fact box)

- Формат базы: .kdbx (совместим с KeePass 2.x).

- Рекомендуемая длина мастер-пароля: 12–24 символа или фраза из 4+ слов.

- Резервные копии: минимум 2 (локально + удалённо в шифрованном виде).

Совместимость и заметки по версиям

- KeePassXC совместим с базами KeePass 2.x (.kdbx). Для KeePass 1.x требуется импорт.

- Проверяйте совместимость KeePassXC-Browser с версией браузера и KeePassXC.

- Обновляйте настольные и мобильные клиенты параллельно для избегания несовместимости.

Мини‑методология: безопасная настройка базы за 15 минут

- Установите KeePassXC.

- Создайте новую базу и задайте мастер-пароль.

- Добавьте ключевой файл и сохраните 2 копии.

- Установите параметры KDF на рекомендуемое приложение время открытия.

- Включите автоматическую блокировку.

- Установите KeePassXC-Browser и свяжите его с приложением.

- Создайте несколько тестовых записей и проверьте автозаполнение.

Ментальные модели и эвристики

- «Пароль как ключ» — храните мастер-пароль как основную секретную фразу, сравнимую с ключом от сейфа.

- «Защита в глубину» — сочетайте мастер-пароль, ключевой файл и аппаратный ключ.

- «Минимум доверия» — не доверяйте облаку без дополнительного шифрования и контроля доступа.

Диаграмма принятия решения (flowchart)

flowchart TD

A[Нужен менеджер паролей?] --> B{Требуется облачная синхронизация?}

B -- Да --> C[Рассмотреть облачные менеджеры или KeePassXC + облако]

B -- Нет --> D[Использовать KeePassXC 'локальное хранение']

C --> E{Нужен централизованный контроль?}

E -- Да --> F[Коммерческое решение с EMM/SSO]

E -- Нет --> G[KeePassXC + облако / Bitwarden Self-Hosted]

D --> H[Добавить ключевой файл / YubiKey]

H --> I[Настроить резервное копирование]Примеры шаблонов и чеклистов

Шаблон записи пароля (рекомендуемые поля):

- Название сервиса

- URL

- Логин

- Пароль

- Мастер-пароль (не хранить здесь)

- Важные заметки (вторичный контакт, дата создания, срок смены)

Шаблон политики паролей для малого бизнеса:

- Минимальная длина: 12 символов.

- Обязательная смена для учетных записей с повышенными правами — раз в 180 дней.

- Обязательное использование MFA для рабочих учётных записей.

- Централизованный план резервного копирования базы с ротацией.

Приватность и соответствие (GDPR)

KeePassXC хранит данные локально. Если вы используете облако для синхронизации, рассматривайте:

- Передача личных данных в облако требует оценки рисков.

- Шифрование .kdbx обеспечивает защиту содержимого, но метаданные (имя файла, время модификации) могут быть видимы в облаке.

- Для соответствия GDPR: документируйте процессы обработки, доступ и резервное копирование, а также политику удаления данных.

Кому доверять и когда перестроить систему

- Если вы — приватный пользователь с минимумом устройств: KeePassXC + USB-резервная копия будет хорошим выбором.

- Если у вас большая команда и нужен контроль политик доступа, рассмотрите корпоративные решения.

Часто задаваемые вопросы

Каков лучший способ синхронизировать базу между устройствами?

Безопаснее всего синхронизировать только файл .kdbx через контролируемый сервис (Nextcloud/ownCloud) и всегда хранить ключевой файл отдельно.

Можно ли использовать KeePassXC в корпоративной среде?

Да, но для централизованного управления учётными записями и политиками обычно используют корпоративные продукты. KeePassXC подходит для команд с собственными процедурами резервного копирования и управления.

Что делать при потере ключевого файла?

Если ключевой файл был единственным фактором, и у вас нет резервной копии базы без ключа, доступ к базе будет утерян. Всегда храните резервные копии.

Заключение

KeePassXC — надёжный инструмент для тех, кто ценит контроль над своими данными. Он сочетает прозрачность open-source проекта с мощными функциями шифрования и гибкостью настройки. С правильной конфигурацией (сильный мастер-пароль, ключевой файл, резервное копирование и интеграция с браузером) он может стать основой безопасного управления паролями как для личного, так и для небольшого командного использования.

Важное: регулярно обновляйте программное обеспечение, проверяйте резервные копии и пересматривать политику доступа по мере роста потребностей.

Похожие материалы

Звонки и сообщения iPhone на Mac — настройка

Как сделать рождественскую открытку в Canva

Как увидеть и выйти из списков X

PowerToys: Mouse Without Borders и Peek в Windows 11

Luminar Share: беспроводная передача фото