Как определить, какое приложение использует веб-камеру в Windows

Краткие ссылки

- Сначала: найдите физическое имя устройства вашей веб‑камеры

- Затем: определите, какие процессы используют веб‑камеру

Веб‑камеры часто имеют индикаторный свет, показывающий, когда устройство активно. Windows не даёт простого способа выяснить, какое приложение вызывает включение камеры, но это можно проверить вручную. Если вы редко используете камеру или беспокоитесь о слежке, рассмотрите вариант полного отключения камеры. Ниже — рабочая методика и дополнительные рекомендации по безопасности.

Важно: описанный метод показывает только процессы, которые действительно удерживают устройство в момент поиска. Если процесс использовал камеру несколько секунд назад и освободил её до поиска — он не появится в результатах.

Что понадобится

- Доступ администратора на компьютере

- Установленный Process Explorer (бесплатный инструмент Microsoft Sysinternals)

- Диспетчер устройств Windows (Device Manager)

Если Process Explorer не установлен, скачайте его с официального сайта Microsoft Sysinternals и распакуйте в удобную папку.

1. Найдите физическое имя устройства веб‑камеры

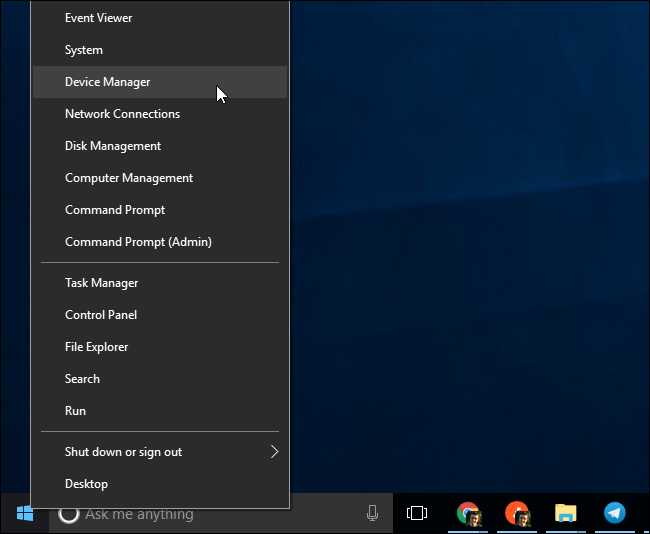

Откройте Диспетчер устройств:

- В Windows 8/10/11: правый клик по кнопке «Пуск» → Device Manager.

- В Windows 7: нажмите Windows+R → введите

devmgmt.msc→ Enter.

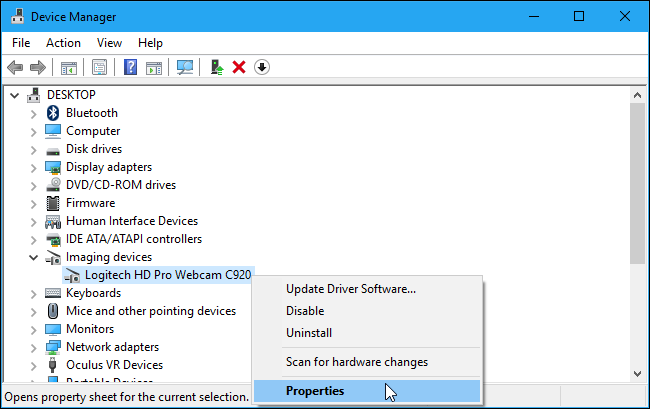

Найдите вашу веб‑камеру в списке устройств — чаще всего она находится в категории «Imaging Devices» или «Камеры». Правой кнопкой мыши откройте «Свойства».

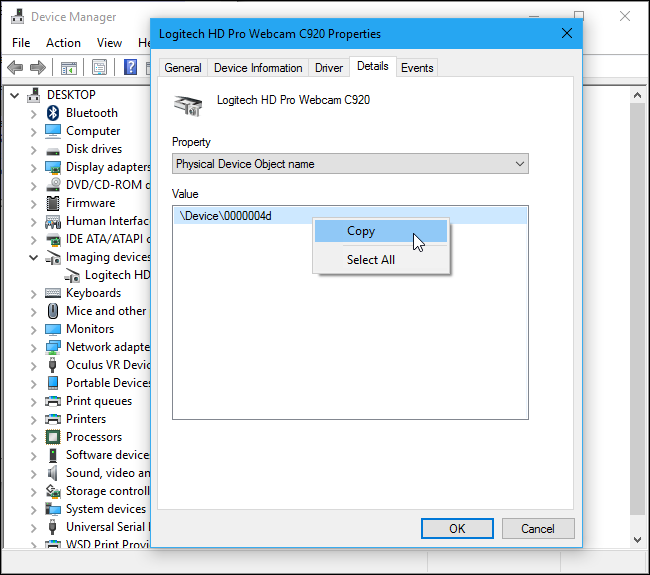

Перейдите на вкладку «Подробности» (Details). В выпадающем списке «Свойство» (Property) выберите «Physical Device Object Name».

В поле «Значение» появится длинная строка — это физическое имя объекта устройства. Правой кнопкой мыши скопируйте значение в буфер обмена.

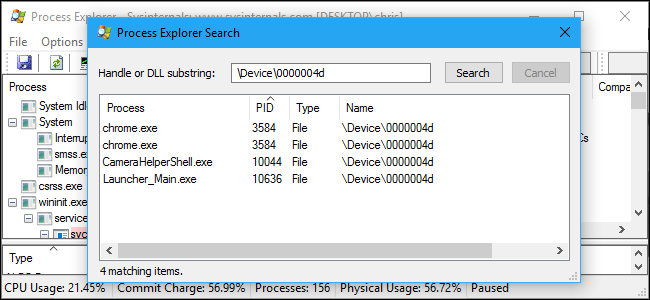

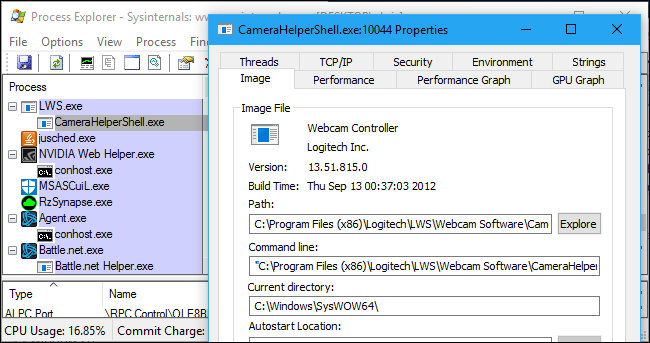

2. Определите, какие процессы используют веб‑камеру

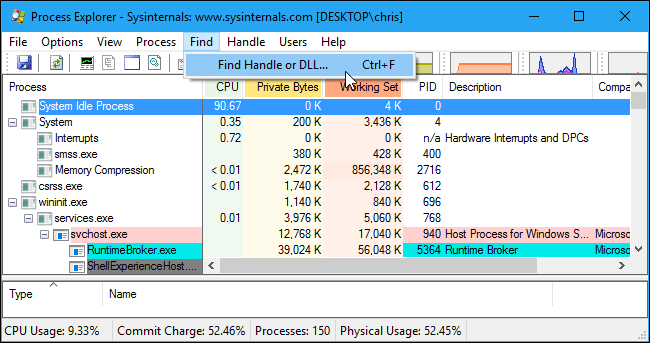

Запустите Process Explorer (желательно с правами администратора). В окне Process Explorer откройте поиск:

- Нажмите Ctrl+F или выберите Find → Find Handle or DLL.

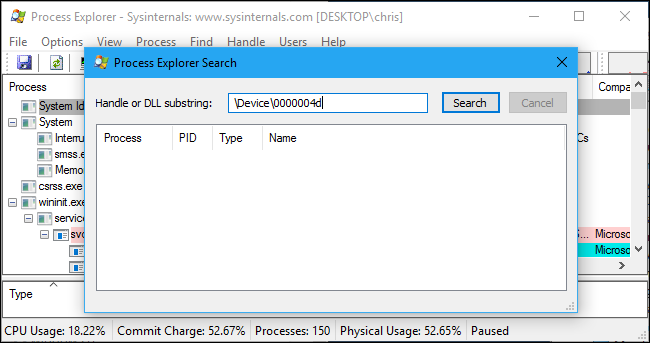

Вставьте скопированное физическое имя устройства в поле «Handle or DLL Substring» и нажмите Search.

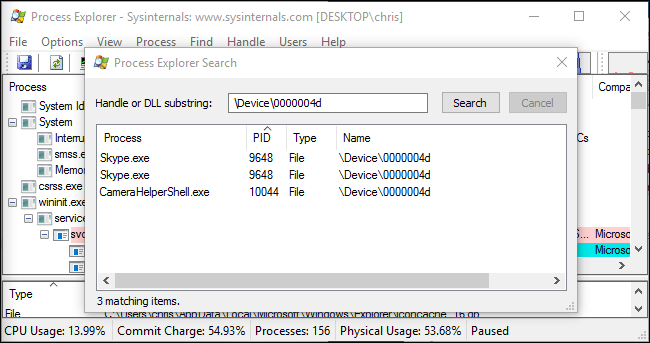

В результатах вы увидите процессы, в которых открыт этот «handle» — другими словами, процессы, которые в данный момент держат доступ к веб‑камере.

Чтобы получить дополнительную информацию о процессе, найдите процесс в основном списке Process Explorer, кликните правой кнопкой и выберите «Properties». Если имя процесса вам незнакомо, выполните поиск в интернете по имени исполняемого файла — это часто помогает понять, принадлежит ли процесс официальному ПО (драйверу/производителю камеры) или это сторонняя программа.

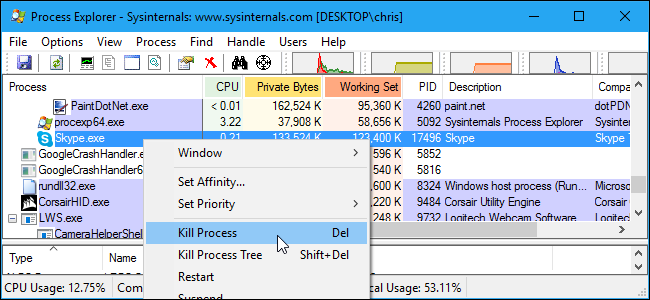

Если процесс выглядит подозрительно, вы можете временно завершить его правым кликом → Kill Process.

Однако остановка процесса не решает проблему, если на компьютере есть вредоносное ПО. В этом случае потребуется полная проверка и удаление угрозы.

Альтернативные подходы

- Проверка прав доступа к камере в Параметрах Windows: Параметры → Конфиденциальность → Камера. Здесь можно отключить доступ к камере для приложений из Магазина и/или для всех приложений.

- Task Manager (Диспетчер задач) показывает активные процессы, но не всегда укажет, какой именно процесс удерживает устройство. Process Explorer более точен.

- PowerShell: можно перечислить подключённые камеры и драйверы, но PowerShell не даст списка процессов, держащих handle к конкретному физическому объекту так же удобно, как Process Explorer.

- Локальное физическое решение: заклейте объектив камерой/пластырем, если вы не хотите физического доступа к изображению.

Когда метод может не сработать

- Если вредоносное ПО использует низкоуровневые драйверы или руткит‑техники, оно может скрывать свои дескрипторы от инструментов вроде Process Explorer.

- Если процесс открыл камеру и быстро закрыл — он не появится в момент поиска.

- Отсутствие прав администратора может ограничить видимость некоторых системных процессов.

SOP: быстрый чек лист (шаги, которые надо выполнить)

- Убедитесь, что у вас есть права администратора.

- Откройте Диспетчер устройств → найдите камеру → вкладка «Подробности» → скопируйте Physical Device Object Name.

- Запустите Process Explorer от имени администратора.

- Find → Find Handle or DLL → вставьте значение → Search.

- Просмотрите процессы в результатах. При необходимости — Properties → Google имя процесса.

- Временно завершите подозрительный процесс (Kill Process) и запустите полную проверку антивирусом.

- При подозрении на компрометацию — изолируйте устройство (отключите сеть), сохраните логи, обратитесь к специалистам.

План действий при подозрении на взлом веб‑камеры

- Изолируйте машину: отключите от сети.

- Сохраните логи Process Explorer и снимки результатов поиска.

- Выполните полное сканирование антивирусом и антируткит инструментами (например, Microsoft Defender Offline, Malwarebytes, Kaspersky Rescue Disk).

- Проверка автозагрузки: msconfig / Task Manager → вкладка «Автозагрузка».

- Смените пароли и включите 2FA для критичных аккаунтов (если есть подозрение на компрометацию учетных данных).

- При серьёзном инциденте — восстановление системы из надежной резервной копии или переустановка ОС.

Матрица рисков и смягчение

- Низкий риск: официальный драйвер/ПО от производителя камеры. Смягчение — держать ПО и драйверы в актуальном состоянии.

- Средний риск: неизвестный сторонний процесс, нет других признаков компрометации. Смягчение — завершить процесс, проверить автозагрузку и выполнить сканирование.

- Высокий риск: скрытное поведение, повторяющееся включение камеры, подозрительная сетевой трафик. Смягчение — изоляция устройства, форензика, переустановка ОС.

Безопасное жёсткое отключение веб‑камеры

- Временно: отключите камеру в Device Manager (правый клик → Disable device).

- Постоянно/для бизнеса: отключение в BIOS/UEFI (если поддерживается) или политика через Group Policy.

- Физически: заклейте объектив, используйте шторку для камеры.

Советы по улучшению приватности

- Ограничьте список приложений, имеющих доступ к камере (Параметры → Конфиденциальность → Камера).

- Установите и поддерживайте актуальные обновления ОС и драйверов.

- Используйте антивирус и средства обнаружения руткитов.

- Для ноутбуков корпоративного класса — рассмотрите аппаратную шторку камеры.

Краткая методология для ИТ‑администратора (чек‑лист ролей)

- Пользователь: проверьте процесс, завершите подозрительный, следуйте SOP, заклейте объектив как временную меру.

- ИТ‑администратор: соберите логи, выполните удалённый осмотр системы, проверьте политику доступа к камерам, при необходимости изолируйте машину.

- Специалист по безопасности: выполните форензическую съёмку диска/памяти, проверьте руткит‑индикаторы, разверните меры по ликвидации угрозы.

Небольшой глоссарий (одной строкой)

- Process Explorer — расширенная замена Диспетчера задач от Microsoft Sysinternals.

- Handle/дескриптор — внутренняя ссылка на ресурс ОС (файл, устройство, объект).

- Physical Device Object Name — уникальный системный путь к устройству в ядре Windows.

Decision tree — что делать, когда индикатор камеры загорелся

flowchart TD

A'Индикатор камеры активен' --> B{Вы используете камеру сейчас?}

B -- Да --> C[Нет действий или проверьте приложение]

B -- Нет --> D[Скопируйте Physical Device Object Name]

D --> E[Поиск в Process Explorer]

E --> F{Обнаружен ли подозрительный процесс?}

F -- Нет --> G[Мониторьте и обновите ПО]

F -- Да --> H[Завершите процесс и просканируйте систему]

H --> I{Подозрения остались?}

I -- Нет --> G

I -- Да --> J[Изоляция, форензика, восстановление]Примечания о конфиденциальности (GDPR и прочее)

Если камера фиксирует людей, запись может содержать персональные данные. Соответствующие правила обработки зависят от юрисдикции и политики вашей организации. При инциденте документируйте действия и при необходимости сообщайте ответственным за защиту данных.

Заключение

Использование Process Explorer и физического имени устройства — надёжный способ узнать, какой процесс в данный момент использует веб‑камеру. Этот метод удобен для быстрых проверок, но при серьёзных подозрениях на вредоносную активность требуются дополнительные меры: изоляция, полное сканирование системы и форензика. Простые превентивные меры — закрывать объектив, ограничивать доступ к камере и держать систему обновлённой — сохранят вашу приватность и уменьшат риск несанкционированного доступа.

Резюме:

- Process Explorer показывает текущие дескрипторы, связанные с вашей камерой.

- Метод работает только для активных держателей устройства в момент поиска.

- При подозрении на вредоносное ПО — изоляция и форензика.

Похожие материалы

Архивация в Notion: 3 простых способа

Активация Windows 10 после замены материнской платы

Как открыть EPUB в Windows 11 — полное руководство

Погодные данные в Python — scraping и API

Синхронизировать любую папку через символические ссылки