Как физически закрепить настольный компьютер и защитить данные

Независимо от того, используется ли ПК в офисе, в коворкинге или дома, настольные компьютеры остаются мишенью для краж. Они реже носят с собой, но часто содержат ценное железо и важные данные. В этой статье подробно описаны практические способы физической защиты корпуса, электронные меры защиты данных и готовые инструкции для внедрения в разных средах.

Почему физическая защита важна

Физическая защита уменьшает риск прямой кражи оборудования и даёт вам время для реагирования. Даже простое ограничение перемещения корпуса значительно повышает барьер для вора. В дополнение к этому, шифрование данных и регулярные бэкапы минимизируют последствия в случае, если оборудование всё же исчезнет.

Важно: никакая мера не даёт 100% гарантии. Комбинируйте методы: механика + сигнализация + цифровая защита.

Варианты механической фиксации корпуса

Ниже перечислены проверенные подходы от простого к более сложному и дорогому.

1) Кабельные замки и монтажные наборы

Кабельный комплект обычно включает стальной трос и точку анкерного крепления. Трос пропускают через отверстие или ручку корпуса и фиксируют к якорю: ножке стола, встроенному анкеру или напольной плите. Плюсы:

- Недорого и быстро устанавливается.

- Хорош для офисов и общественных мест.

Минусы:

- Можно перерезать болгаркой, если дать время.

- Требует подходящих точек крепления на мебели.

Советы:

- Используйте замки с высоким рейтингом против перекусывания.

- Крепите не только корпус, но и монитор/клавиатуру при возможности.

2) Замки и замковые корпуса

Защитные кожухи и боксы закрывают корпус и иногда крепятся к столу. Они защищают не только от перемещения, но и от несанкционированного доступа внутрь.

Плюсы:

- Физически блокируют доступ к компонентам.

- Можно комбинировать с кабелем и сигнализацией.

Минусы:

- Дороже простого кабеля.

- Требуют места и времени на установку.

Ориентировочная стоимость:

- Малые корпуса/чехлы — от ~100 USD.

- Большие шкафы и стойки — несколько сотен и более.

Примечание: при выборе корпуса уточняйте совместимость с вашей моделью и доступ к вентиляции.

Сигнализация и обнаружение попыток кражи

Сигнализации действуют как активный сдерживающий фактор. Есть три основных подхода: автономные сигнализации, централизованные системы и самодельные проекты.

Автономные сигнализации

Небольшие устройства с собственной сиреной крепятся к корпусу и подключаются к тросику-датчику. Если трос разрывают, сирена начинает звучать.

Плюсы:

- Недорого и просто установить.

- Не требует централизованной инфраструктуры.

Минусы:

- Сирена может быть заглушена или проигнорирована в шумной обстановке.

- Легко украсть вместе с устройством, если не прикреплено надёжно.

Ориентировочная стоимость: около 100 USD для качественной автономной модели.

Централизованные системы

Такие системы объединяют несколько датчиков и отправляют уведомления на центральный блок или в облачный сервис. При срабатывании может быть отправлено SMS, звонок или e‑mail, а также сработать громкая сирена.

Плюсы:

- Лучшая интеграция в охранную инфраструктуру.

- Возможность удалённого оповещения службы безопасности.

Минусы:

- Высокая стоимость и сложность установки.

- Требуют обслуживания.

Кому подходят: большие офисы, организации, склады.

Самодельные решения и проекты на базе одночипов

Можно собрать простую систему на Arduino или Raspberry Pi. Типичный сценарий: датчик на тросе + звук + отправка уведомления через интернет (push, e‑mail).

Плюсы:

- Гибкая кастомизация.

- Низкая стоимость компонентов.

Минусы:

- Требует навыков электроники и программирования.

- Менее надёжно, чем коммерческие решения.

Важно: такие системы лучше использовать как дополнение, а не замену профессиональной охраны.

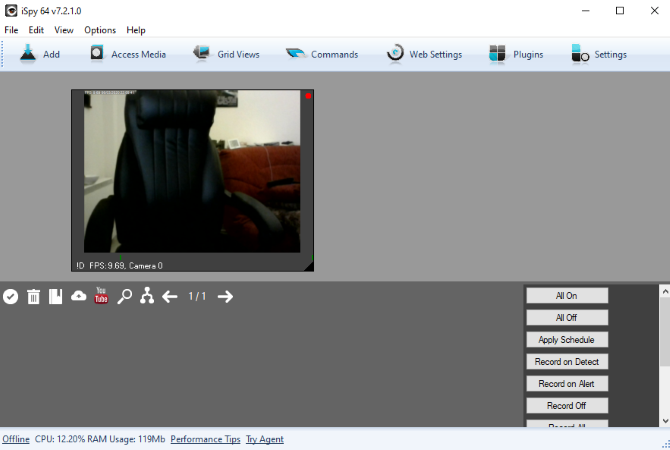

Использование веб‑камеры как детектора и доказательства

Простая веб‑камера с программой слежения — отличный инструмент для домашнего и малого офиса. Программы с детекцией движения (например, iSpy и аналоги) умеют:

- регистрировать события движения,

- присылать уведомления и фотографии на почту/телефон,

- сохранять ролики в облако или на удалённый носитель.

Преимущества:

- Дёшево и быстро настраивается.

- Идентифицирует злоумышленника и служит доказательством.

Недостатки:

- Камеру можно увидеть и отключить.

- Работает только при наличии сети и питания.

Совет по установке:

- Разместите камеру так, чтобы она фиксировала вход и рабочее место.

- Настройте чувствительность, чтобы снизить ложные срабатывания.

- Храните резервную копию записей вне физического устройства (облако).

Наклейки и маркировка как сдерживающий фактор

Специальные наклейки на корпусе и компонентах сообщают, что устройство опознано и принадлежит организации. Некоторые наклейки:

- имеют контактный номер для сообщений,

- оставляют метку при попытке снятия (т.н. «перманентный тату‑штрих»),

- делают устройство сложнее для сбыта.

Плюсы:

- Очень дешёво; удобно метить большую партию устройств.

- Увеличивает риск для вора при попытке сбыта.

Минус: не останавливает физическую кражу, только сдерживает рынок сбыта.

Защита данных: шифрование и бэкап

Физическая защита важна, но защита данных — критична. Даже при успешной защите оборудования вы должны убедиться, что данные недоступны злоумышленнику.

Рекомендуемые действия:

- Включите полное шифрование диска (например, BitLocker для Windows, FileVault для macOS, LUKS для Linux).

- Настройте аутентификацию с требованием пароля при старте.

- Включите автоматическое шифрование съёмных носителей.

- Организуйте регулярный бэкап (локально + облако).

- Тестируйте восстановление из бэкапа не реже раза в полгода.

Примечание: при использовании корпоративных ключей шифрования храните резервные копии ключей в надёжном хранилище.

План действий при краже оборудования (инцидент‑руководство)

Ниже — упрощённый план реагирования, который можно внедрить в небольшом офисе.

- Сообщить в службу безопасности и руководителю.

- Заблокировать учетные записи, связанные с ПК.

- Активировать возможность удаления данных (если настроено удалённое управление).

- Подать заявление в полицию и предоставить серийный номер и метки/фотографии.

- Проверить резервные копии и при необходимости начать восстановление.

- Провести разбор инцидента и обновить меры защиты.

Критерии приёмки:

- Устройство изъято, учётные записи заблокированы.

- Данные восстановлены из бэкапа или подтверждена их безопасность (шифрование).

- Документация инцидента завершена.

Руководство по внедрению защиты в офисе: пошаговый SOP

Мини‑SOP (стандартная рабочая процедура) для малой компании:

- Оценка риска: определите, какие места и сотрудники наиболее уязвимы.

- Закупка: купите кабели, замки, наклейки и 1–2 автономные сигнализации.

- Установка: зафиксируйте все ПК основного офиса кабелями и/или замками.

- Шифрование: включите полное шифрование дисков и настройте политику паролей.

- Камеры: установите 1–2 камеры для ключевых входов и рабочих зон.

- Бэкап: настройте регулярный бэкап в облако и проверяйте восстановление.

- Обучение: проведите инструктаж сотрудников по безопасности и процедурам при краже.

- Тестирование: раз в год проверяйте систему и обновляйте политику.

Роли и обязанности:

- Администратор ИТ: отвечает за шифрование и бэкапы.

- Менеджер офиса: организует физическую фиксацию и закупку.

- Сотрудники: соблюдают правила (не оставлять ключи/пароли на рабочем столе).

Когда какие методы не сработают (примеры и ограничения)

- Кабель не сработает против хорошо подготовленного злоумышленника с электроинструментом.

- Сигнал в пустом офисе может не остановить вора, если никто рядом не услышит сирену.

- Камера бесполезна, если её быстро заметили и отключили.

Вывод: комбинируйте разнородные меры и ориентируйтесь на скорость реагирования.

Матрица выбора: бюджет против безопасности

- Бюджет до 50 USD на ПК: наклейки + простой кабельный замок.

- Бюджет 50–200 USD: кабельный замок + автономная сигнализация + шифрование диска.

- Бюджет 200–1000 USD: защитный корпус + IP‑камера с облачным бэкапом + централизованная сигнализация.

- Больше 1000 USD: стойки/шкафы, профессиональная охрана и интеграция с АСУОП.

Тесты и критерии приёмки для внедрения

Тестовые сценарии:

- Попытка снять кабель без резки: датчик и крепление должны удержать корпус.

- Разрыв кабеля: автономная сигнализация должна сработать в течение 2 секунд.

- Отключение камеры: должно быть сгенерировано оповещение и сохранён снимок до отключения.

- Восстановление данных: тест восстановления одного ключевого документа из бэкапа завершено успешно.

Критерии приёмки:

- Все ПК в «пилотной» зоне зафиксированы и зашифрованы.

- Система оповещений доставляет уведомления в тестовом сценарии.

- Резервное восстановление прошло за лимит времени, определённый в политике.

Короткие подсказки и чек‑лист перед уходом из офиса

- Блокируйте рабочие станции (Win + L).

- Отключайте питание для устройств, которые не должны оставаться включёнными.

- Проверьте, что ключевые ПК прикреплены кабелем или находятся в шкафу.

- Убедитесь, что бэкап завершился.

Шаблон чек‑листа (копировать и распечатывать):

- ПК зафиксирован кабелем/замком

- Диски зашифрованы

- Бэкап выполнен за последние 24 часа

- Камера/датчик в рабочем состоянии

- Наклейки/метки на месте

Защита приватности и соответствие требованиям

Если вы храните персональные данные клиентов или сотрудников, действуйте в соответствии с применимыми законами о защите данных (например, GDPR, если применимо). Основные рекомендации:

- Шифруйте данные и доступы.

- Ведите учёт доступа к резервным копиям и ключам шифрования.

- Документируйте инциденты и уведомляйте регулятора/субъектов данных, если это требуется.

Важно: юридические требования различаются по странам. Обратитесь к юристу по защите данных для точных обязанностей.

Советы по локальным закупкам и установке (Россия и СНГ)

- Ищите сертифицированные кабельные замки и анкерные пластины у локальных поставщиков. Оригинальная продукция некоторых брендов может быть дороже, но надёжнее.

- Для крупных установок привлекайте локальные монтажные бригады, которые имеют опыт работы с серверными стойками и мебелью офисов открытой планировки.

- При закупках учитывайте условия возврата и гарантию на оборудование.

Сравнение подходов: кратко

- Кабели: дешево, быстро, базовая защита.

- Защитные корпуса: дороже, лучше против доступа внутрь.

- Сигнализация: активный сдерживающий фактор.

- Камеры: запись и доказательство, но уязвимы к отключению.

- Наклейки: дешёвый барьер для сбыта украденного.

- Шифрование и бэкап: защищают данные, независимо от физической защиты.

Финальные рекомендации и план на 30/60/90 дней

30 дней:

- Закупите кабели и наклейки.

- Включите шифрование и настройте бэкап.

- Повесьте 1–2 камеры в уязвимых точках.

60 дней:

- Оцените политику доступа и логирование.

- Протестируйте восстановление данных.

- Обучите сотрудников процедурам.

90 дней:

- Проведите ревизию физической защиты.

- Решите, нужны ли защитные корпуса и централизованная сигнализация.

- Обновите SOP и чек‑листы по результатам тестов.

Краткое резюме

Физическая фиксация корпуса, комбинированная с сигнализацией, видеонаблюдением и цифровой защитой данных, даёт наилучшую защиту от кражи и минимизирует потери. Постройте защиту по слоям: механика + обнаружение + шифрование + бэкап. Проведите тесты и оформите простые процедуры реагирования.

Важно: начните с простых шагов, затем масштабируйте защиту по мере роста рисков и бюджета.

Социальная заметка: короткое сообщение для сотрудников — «Защитите корпус, зашифруйте диски, делайте бэкапы».

Анонс для рассылки (пример, 100–200 слов):

В следующую пятницу в офисе пройдёт зачистка рабочих мест и установка базовой защиты ПК: кабели, наклейки и настройка резервного копирования. Пожалуйста, подготовьте ваш рабочий стол: отключите посторонние устройства и сохраните текущие файлы. Это займёт до 15 минут и значительно повысит безопасность наших данных.

Глоссарий (в 1 строке):

- Кабельный замок — металлический трос с замком для прикрепления корпуса к якорю.

- Шифрование диска — процесс, делающий данные нечитаемыми без ключа.

- Бэкап — копирование данных для восстановления после потери.

Похожие материалы

Как разделить меш в Blender

Как увеличить изображение без потери качества

Как создать влог на iPhone — полное руководство

Как отразить экран на телевизор — все способы

Бесконечная прокрутка в Vue 3 — useInfiniteScroll