Как понять, что ваш Gmail взломан, и как восстановить и защитить аккаунт

Восстановление аккаунта Gmail после взлома возможно, но сначала нужно понять, что именно произошло. Хакеры не всегда действуют громко — иногда они передвигают папки, настраивают пересылку или незаметно читают входящие. Чем раньше вы распознаете проблему, тем проще остановить злоумышленника и минимизировать ущерб.

Признаки взлома аккаунта Gmail

Ниже — ключевые «триггеры», которые указывают на потенциальный компромисс. От самых очевидных к более тонким.

1. Вы получили письма-уведомления о подозрительном входе от Google

Gmail автоматически проверяет, откуда и с какого устройства выполнен вход. Если вход кажется необычным, Google либо блокирует попытку, либо отправляет вам уведомление. Такие письма обычно содержат время входа, IP-адрес и примерное местоположение.

Важно: даже если уведомление не потребовало подтверждения, не игнорируйте его — проверьте журнал активности.

2. Странная активность в папках «Входящие» и «Отправленные»

Если аккаунт использовали для рассылки спама или фишинга, в папке «Отправленные» появятся неизвестные письма. Злоумышленник может удалить отправленные письма, поэтому пустая папка не исключает компромисса.

Признаки:

- Сообщения, которые вы не отправляли.

- Подписки и уведомления о регистрации на сервисах, которыми вы не пользовались.

- Письма от друзей о подозрительных сообщениях, полученных якобы от вас.

3. Друзья и контакты сообщают о странных письмах от вас

Злоумышленники часто отправляют сообщения вашим контактам с просьбой занять деньги, перейти по ссылке или открыть вложение. Если кто-то сообщает вам о таком письме, немедленно проверьте активность и отправленные сообщения.

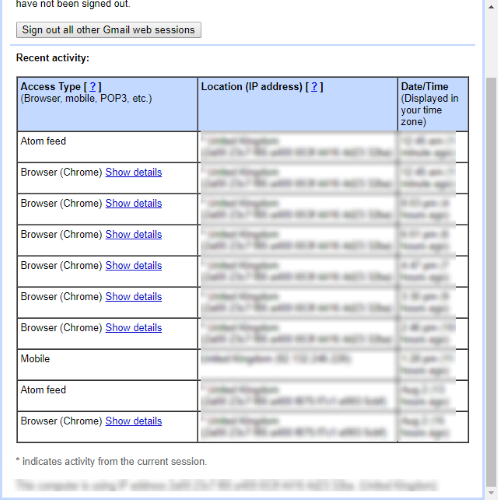

4. Журнал входов Gmail показывает неизвестные устройства или IP

Нижний правый угол веб-интерфейса Gmail показывает время последней активности. Нажмите «Детали», чтобы открыть таблицу последних входов: устройство, IP, метод доступа.

Если вы видите записи, которые не совпадают с вашими сессиями по времени или местоположению, обязательно примите меры.

5. Пароль внезапно перестал работать

Если вы уверены, что вводите правильный пароль, но он не принимается, возможно, злоумышленник сменил пароль. Это требует немедленных действий по восстановлению доступа.

Первые шаги при подозрении на взлом — что делать немедленно

Если вы увидели любой из вышеуказанных признаков, действуйте быстро. Чем дольше злоумышленник останется в аккаунте, тем выше риск утечки данных.

- Отключитесь от всех устройств. Если у вас ещё есть доступ, завершите сессии и выйдите везде. В веб-интерфейсе Gmail нажмите «Детали» → «Выйти из всех сеансов».

- Немедленно измените пароль, если это возможно.

- Включите двухфакторную аутентификацию (2FA).

- Проверьте и обновите резервную электронную почту и телефон для восстановления.

- Отключите доступ сторонних приложений и сервисов, которым вы не доверяете.

- Проверьте настройки пересылки, фильтры и метки — восстановите стандартные значения.

- Уведомите контакты, что сообщения могли быть скомпрометированы.

Важно: если хакер изменил ваш пароль и вы не можете войти, переходите сразу к разделу «Пошаговый план восстановления».

Пошаговый план восстановления аккаунта

Этот план подходит как для обычного пользователя, так и для ответственных за безопасность IT-специалистов.

Шаг A — Если пароль ещё работает:

- Измените пароль на уникальный и длинный (минимум 12 символов, фраза-пароль лучше).

- Включите 2FA с помощью приложения-генератора кодов (Google Authenticator, Authy) или аппаратного ключа.

- Просмотрите журнал входов и завершите все подозрительные сессии.

- Проверьте отправленные и корзину на предмет удалённых писем.

- Проверьте фильтры и автоматическую пересылку: удалите неизвестные правила.

- Проверьте доступы для сторонних приложений в Google Account → Безопасность → Сторонние приложения.

- Проверьте и восстановите настройки конфиденциальности и восстановления (резервный email, телефон).

Шаг B — Если пароль изменён и вы не можете войти:

- На экране входа нажмите «Забыли пароль?» и следуйте подсказкам.

- Используйте возможность отправки кода на резервный email или телефон, если они остались прежними.

- Если резервные контакты также изменены, переходите на страницу Восстановления аккаунта Google и предоставьте как можно больше информации: предыдущие пароли, когда последний раз был доступ и т. д.

- Подготовьте копии документов, если Google потребует подтверждение личности в тяжёлых случаях.

- Если автоматическое восстановление не помогает, обратитесь в поддержку Google и опишите инцидент. Сохраняйте записи и скриншоты для доказательств.

Шаг C — После восстановления:

- Смените пароль ещё раз на новый, уникальный.

- Включите 2FA и привяжите надёжный телефон или аппаратный ключ.

- Переустановите и обновите антивирус и систему на всех устройствах, с которых был выполнен вход.

- Уведомьте контакты и организации, которые могли пострадать (работодатели, банки).

- Проведите аудит доступа сторонних приложений и OAuth-разрешений.

Подробные проверки после восстановления

- Фильтры и пересылка: убедитесь, что никто не настроил авто-пересылку писем на чужой адрес.

- Метки и правила: удалите незнакомые правила, которые могут скрывать письма.

- Связанные аккаунты: проверьте, не добавлены ли сторонние аккаунты или почтовые ящики.

- Контакты и адресная книга: проверьте на незнакомые группы и записи.

- Календарь: удалите незнакомые события и приглашения, которые могут содержать ссылки.

- Диск Google: проверьте доступность файлов и общие ссылки.

Как создать надёжный пароль и управлять ими

Рекомендации:

- Используйте фразу-пароль из 4–6 слов, легко запоминаемую, но уникальную.

- Никогда не используйте один и тот же пароль на нескольких сервисах.

- Для удобства используйте менеджер паролей (LastPass, Bitwarden, 1Password). Менеджер позволит генерировать и хранить длинные сложные пароли.

- Не храните пароли в заметках без шифрования.

Двухфакторная аутентификация: варианты и советы

- Приложение-генератор кода (TOTP) — безопасный и удобный вариант.

- SMS — лучше чем ничего, но подвержен SIM‑свопаткам и перехвату; при возможности используйте приложения или аппаратный ключ.

- Аппаратный ключ (например, FIDO2) — самый надёжный способ.

Чеклист для разных ролей

Чеклист для рядового пользователя:

- Изменить пароль и включить 2FA.

- Проверить отправленные и корзину.

- Удалить неизвестные фильтры и пересылки.

- Проверить резервный email и номер телефона.

- Уведомить контакты.

Чеклист для владельца малого бизнеса или администратора G Suite/Workspace:

- Принудительная смена паролей для скомпрометированных пользователей.

- Сброс сессий и принудительное требование 2FA.

- Аудит сторонних приложений и API‑ключей.

- Проверка логов доступа и IP‑адресов.

- Информирование персонала и подготовка инцидент-отчёта.

Чеклист для специалиста по инцидентам:

- Сохранять логи, скриншоты и метаданные.

- Проанализировать возможную точку входа (фишинг, утечка пароля, вредоносное ПО).

- Выполнить форензику пострадавших устройств.

- Подготовить план уведомления пользователей и регуляторов (если требуется).

Критерии приёмки

После восстановления и защиты аккаунта проверьте, что выполнены следующие критерии приёмки:

- Новый пароль установлен и не использовался ранее.

- 2FA активирована и протестирована на нескольких устройствах.

- Нет неизвестных правил пересылки или фильтров.

- Сторонние доступы и OAuth-приложения проверены и удалены, если не доверены.

- Все подозрительные сессии завершены.

Типичные методы взлома и как они работают

- Фишинг: жертве отправляют письмо с поддельной страницей входа. Всегда проверяйте URL и не вводите пароль, если страница кажется подозрительной.

- Повторное использование паролей: если ваш пароль утёк с другого сайта, злоумышленник может попробовать его на Gmail.

- Вредоносное ПО: кейлоггеры или удалённый доступ на заражённом устройстве могут отправлять учётные данные.

- SIM‑swap: злоумышленник перехватывает ваш номер и принимает SMS‑коды.

Контрмеры соответствуют методам атаки: 2FA, уникальные пароли, антивирус, осторожность с ссылками и вложениями.

Матрица рисков и смягчения

- Высокий риск: повторное использование паролей, отсутствие 2FA — смягчение: немедленная смена паролей, включение 2FA.

- Средний риск: устаревшее ПО и отсутствие антивируса — смягчение: обновление ОС и установка антивируса, проверка устройств.

- Низкий риск: слабые пароли — смягчение: менеджер паролей и фразы-пароли.

Сценарии тестирования и критерии приёмки

Тест 1 — Проверка входа и 2FA:

- Шаги: сменить пароль, включить 2FA, попытаться войти с нового устройства.

- Ожидаемый результат: вход требует пароль и код 2FA.

Тест 2 — Проверка пересылки и фильтров:

- Шаги: проверить правила пересылки и фильтры, добавить тестовое письмо.

- Ожидаемый результат: письмо не пересылается без вашего правила.

Тест 3 — Проверка сторонних приложений:

- Шаги: отключить неизвестные приложения, попытаться повторно авторизовать доверенное приложение.

- Ожидаемый результат: только проверенные приложения имеют доступ.

Шаблон: аудит безопасности аккаунта (короткий)

| Пункт | Статус | Комментарий |

|---|---|---|

| Смена пароля | ||

| 2FA включена | ||

| Резервный email/телефон | ||

| Неизвестные фильтры/пересылки | ||

| Сторонние приложения | ||

| Просмотр логов входов |

Краткий глоссарий

- 2FA — двухфакторная аутентификация, дополнительный уровень проверки помимо пароля.

- OAuth — протокол, позволяющий сторонним приложениям получить доступ к аккаунту с вашего разрешения.

- Фишинг — попытка обмана для получения учётных данных.

- SIM‑swap — атака, при которой преступник перехватывает ваш мобильный номер.

Приватность и соответствие региональным требованиям

Если в аккаунте есть персональные данные клиентов или сотрудников, проверьте местные требования по уведомлению о нарушениях (например, GDPR в ЕС). В большинстве юрисдикций требуется уведомление пострадавших и возможное информирование регулятора при значительной утечке данных. Составьте список типов персональных данных, которые могли быть скомпрометированы, и проконсультируйтесь с юристом при необходимости.

Когда восстановление не помогает — что дальше

Если вы не можете восстановить аккаунт через стандартные формы Google, соберите максимум данных (старые пароли, даты создания аккаунта, устройства) и попытайтесь связаться с поддержкой Google. В тяжёлых случаях храните доказательства и рассмотрите юридическую помощь. Для бизнес-аккаунтов обратитесь к администратору G Suite/Workspace.

Когда методы защиты не срабатывают — типичные ошибки

- Использование только SMS для 2FA.

- Продолжение использования скомпрометированных устройств без проверки на вредоносное ПО.

- Игнорирование пересылок и фильтров, оставленных злоумышленником.

- Неуведомление контактов и сервисов, которые могли пострадать.

Рекомендации на будущее: правила безопасности

- Всегда используйте уникальные пароли и менеджер паролей.

- Включите 2FA на всех важных аккаунтах.

- Регулярно проверяйте журнал входов и список устройств.

- Обучайте членов семьи и коллег правилам распознавания фишинга.

- Делайте резервные копии важных писем и файлов.

Заключение

Взлом Gmail — неприятная, но часто разрешимая ситуация. Ключ к быстрой реакции — распознать симптомы, немедленно принять меры и крепко укрепить защиту аккаунта. Используйте чеклисты, выполняйте пошаговый план и при необходимости привлекайте специалистов. Безопасность аккаунта — это процесс: регулярно проверяйте настройки и реагируйте на любые необычные события.

Дополнительные ресурсы:

- Google Account Recovery: https://accounts.google.com/signin/recovery

- Как настроить 2FA в Google: https://support.google.com/accounts/answer/185839

Примечание: если инцидент затронул конфиденциальные личные данные других людей, соблюдайте требования местного законодательства и уведомьте пострадавших.

Похожие материалы

Как распознать российских ботов и пропагандистов

Сводные таблицы в Python — руководство

Как изучить Microsoft 365: курсы и видео

Объединение Excel-файлов с Python

Бесплатный LinkedIn Learning через библиотеку