Как настроить FTP‑сайт на Windows с помощью IIS

TL;DR

Кратко: пошаговое руководство по развёртыванию FTP‑сайта на Windows через IIS. Вы узнаете, как включить компоненты, создать сайт, настроить IP/SSL, аутентификацию и безопасность, а также какие есть альтернативы и проверки приёмки.

Введение

FTP (File Transfer Protocol) — протокол для передачи файлов между компьютерами. Он полезен, когда нужно обмениваться файлами, давать удалённый доступ к репозиторию или предоставить веб‑серверу возможность создавать и изменять файлы. В этом материале описаны практические шаги на примере IIS (Internet Information Services) в Windows 7 / IIS 7, а также даны рекомендации по безопасности, тестированию и альтернативные варианты реализации.

! Крупный план клавиатуры — символы ввода

! Крупный план клавиатуры — символы ввода

Что понадобится

- Windows с правами администратора. Если вы получаете доступ к IIS, нужны права администратора на машине.

- Установщик Windows или доступ к «Компонентам Windows» (для более старых версий может потребоваться диск).

- Желательно статический IP или услуга динамического DNS при динамическом IP.

- FTP‑клиент для тестирования (FileZilla, WinSCP или встроенные средства ОС).

Важно: FTP передаёт данные в открытом виде, поэтому для передачи учётных данных используйте FTPS/SFTP или защищённые сети.

Шаги настройки в IIS (пошагово)

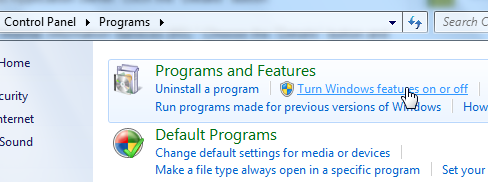

Шаг 1 — Включите компоненты Windows

Откройте «Панель управления» → «Программы» → «Включение или отключение компонентов Windows». Здесь вы установите IIS и компоненты FTP.

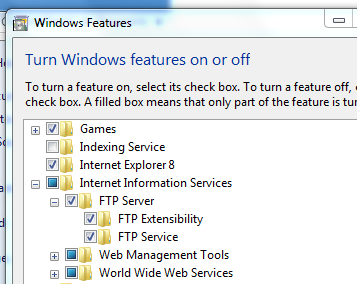

Шаг 2 — Выберите Internet Information Services и FTP Server

В списке компонентов найдите Internet Information Services и в деталях отметьте FTP Server. Нажмите OK и дождитесь установки. В старых версиях Windows может потребоваться инсталляционный диск.

Шаг 3 — Откройте IIS Manager

Панель управления → Система и безопасность → Администрирование → IIS Manager. В менеджере вы будете создавать и настраивать FTP‑сайты.

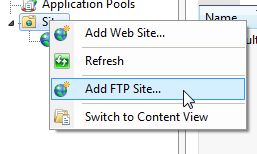

Шаг 4 — Создайте новый FTP‑сайт

В левой панели щёлкните правой кнопкой мыши по «Sites» и выберите «New FTP Site». Укажите имя сайта и папку, которая будет корневой (root) для FTP.

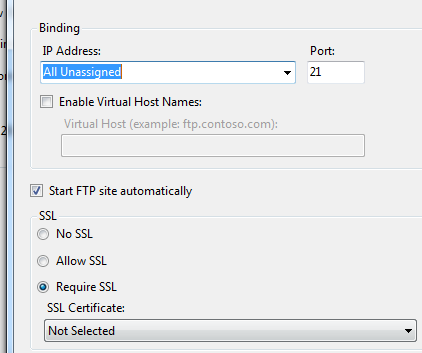

Шаг 5 — Настройте IP и SSL

Далее можно выбрать IP‑адрес и включить SSL. Если у вас статический IP — укажите его. Для безопасности рекомендуется включать SSL (FTPS) и установить сертификат.

Совет: если у вас нет сертификата, используйте самоподписанный сертификат для тестов, но для продуктива возьмите сертификат от доверенного CA.

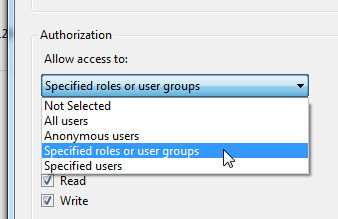

Шаг 6 — Аутентификация и авторизация

Выберите, разрешать ли Anonymous FTP или требовать учётные данные. Укажите пользователей или группы и права (Read, Write). Закончите мастер и сайт появится в списке сайтов IIS.

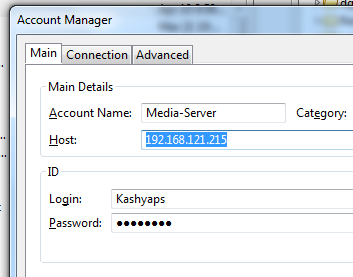

Подключение к FTP‑сайту

После создания сайта подключиться можно через любой FTP‑клиент. Для подключения нужны:

- хост (IP или доменное имя),

- порт (обычно 21 для FTP; для FTPS может быть другой),

- имя пользователя и пароль (если отключён Anonymous).

Пользователи с динамическим IP могут использовать сервисы типа DynDNS — они дают постоянное доменное имя, которое обновляет текущий IP.

Если вы настроили авторизацию на основе учётных записей Windows, то логин/пароль от соответствующей Windows‑учётной записи подойдут по умолчанию.

Дополнительно:

- В качестве веб‑интерфейса можно использовать Oliver (PHP‑приложение), но для него нужен PHP и конфигурация IIS под PHP.

- XAMPP включает FileZilla Server — альтернатива, если вы не хотите использовать IIS.

Порты, брандмауэр и NAT

- FTP использует порт 21 для управления. Для передачи данных используются дополнительные порты (в активном и пассивном режимах). Для пассивного режима задайте диапазон портов в настройках FTP и откройте их в брандмауэре.

- На роутере пробросьте порт 21 и диапазон пассивных портов на внутренний IP сервера.

- Разрешите приложению IIS в брандмауэре Windows доступ к сети.

Проверка: Telnet к порту 21 и попытка соединения через FTP‑клиент из внешней сети.

Безопасность — основные рекомендации

- Используйте FTPS (FTP поверх SSL/TLS) или SFTP (SSH‑файлообмен) вместо чистого FTP.

- Отключите Anonymous access, если не хотите полностью публичный доступ.

- Ограничьте права: выдавайте только Read тем, кому нужно только скачивание; Write — только доверенным.

- Поместите пользователей в отдельные группы и используйте chroot (ограничение доступа в корневую папку) для предотвращения перехода в файловую систему за пределами FTP‑дерева.

- Настройте сильные пароли и, при возможности, двухфакторную аутентификацию для административных учетных записей.

- Логируйте подключения и следите за попытками неавторизованного доступа.

Противодействие основным угрозам:

- Перехват учётных данных — решается FTPS/SFTP.

- Брутфорс‑атаки — ограничение попыток входа и блокировка по IP.

- Обнаружение уязвимостей IIS — обновления ОС и регулярные патчи.

Альтернативные подходы

- FileZilla Server (Windows) — прост в установке и управлении.

- OpenSSH (SFTP) — безопаснее, простой для интеграции с Linux/Windows (через OpenSSH для Windows).

- vsftpd/proftpd (Linux) — зрелые FTP‑демоны для серверных развёртываний.

- WebDAV — если требуется доступ из браузера и интеграция с HTTP.

Когда FTP не подходит:

- Нужно шифрование по умолчанию — используйте SFTP.

- Нужны транзакционные файловые операции или блокировки — подумайте о SMB/NFS или специализированном хранилище.

Мини‑методология развёртывания (короткий план)

- Подготовка: резервная копия, выбор IP/доменного имени, сертификаты.

- Установка компонентов IIS и FTP.

- Создание FTP‑сайта, конфигурация портов и пассивного диапазона.

- Настройка аутентификации/прав и chroot.

- Открытие портов на брандмауэре и настройка NAT.

- Тестирование со внешней сети и проверка логов.

- Финальная проверка безопасности и мониторинг.

Чек‑лист по ролям

Администратор:

- Установил IIS и FTP Server.

- Настроил SSL/FTPS и установил сертификат.

- Открыл нужные порты и настроил NAT.

- Вёл аудит и логи.

Разработчик / контент‑менеджер:

- Имеет учётную запись с нужными правами (Read/Write).

- Проверил загрузку/скачивание файлов.

Пользователь:

- Получил хост/порт/логин/пароль.

- Подключился и проверил доступ к своим папкам.

Критерии приёмки

- Пользователь извне может подключиться по FTP/FTPS с корректной аутентификацией.

- Доступные права соответствуют назначенным (только чтение/чтение+запись).

- Пассивный диапазон портов корректно проброшен и работает.

- Логи фиксируют подключения и ключевые события.

- Подключения через незащищённый FTP запрещены (если требовалось).

Тестовые сценарии и приёмка

- Попытка подключения с правильными и неправильными паролями (ожидаем успех/отказ).

- Загрузка файла >1 МБ (проверка стабильности передачи).

- Попытка выхода из корневой папки (должна быть заблокирована для chroot).

- Соединение через FTPS: проверка сертификата и шифрования.

Небольшое дерево решений (как выбрать реализацию)

flowchart TD

A[Нужен FTP‑сайт?] --> B{Требуется шифрование}

B -- Да --> C[SFTP'OpenSSH' или FTPS]

B -- Нет --> D[FTP 'IIS / FileZilla']

C --> E{Платформа}

E -- Windows --> F[OpenSSH для Windows или IIS+FTPS]

E -- Linux --> G[OpenSSH 'SFTP' или vsftpd]

D --> H{Простота установки}

H -- Да --> I[FileZilla Server]

H -- Нет --> J[IIS FTP]Глоссарий (одно предложение)

- FTP: протокол передачи файлов по TCP, обычно на порту 21.

- FTPS: FTP поверх TLS/SSL — обеспечивает шифрование.

- SFTP: протокол передачи файлов поверх SSH — альтернатива FTPS.

- Passive mode: режим FTP, где клиент открывает соединение для передачи данных.

FAQ

Q: Нужен ли статический IP для FTP?

A: Нет, но статический IP упрощает доступ; при динамическом IP используйте динамический DNS.

Q: Как обеспечить безопасность FTP?

A: Включите FTPS/SFTP, отключите анонимные входы, ограничьте права, используйте сертификаты и мониторинг.

Q: Можно ли использовать веб‑интерфейс вместо FTP‑клиента?

A: Да. Есть решения вроде Oliver (PHP) или веб‑фронт‑энды; для них потребуются дополнительные компоненты (PHP, веб‑сервер).

Фото: Eric Kilby

Резюме

FTP остаётся полезным инструментом для обмена файлами и удалённого доступа. Для развёртывания в Windows удобен IIS, но важно настроить SSL, права доступа и брандмауэр. Если нужна повышенная безопасность, рассмотрите SFTP или другие альтернативы.

Похожие материалы

Убрать раздражающие функции Facebook — руководство

Приложения по умолчанию на Android — настройка и управление

Установить REMnux в VirtualBox — руководство

Список выполненного: мотивация и шаблоны

Как сохранить веб‑страницу для офлайн‑чтения