Как установить собственный приватный VPN с TurnKey GNU/Linux

Простая пошаговая инструкция по развёртыванию приватного VPN на базе готового образа TurnKey GNU/Linux с WireGuard. Покажу выбор платформы, подготовку ISO, установку, первичную настройку клиента, рекомендации по безопасности и типичные проблемы, когда сервер не поднимается.

Важно: эта инструкция подходит для домашнего сервера, старого ПК, виртуальной машины или VPS. Для корректной работы нужен публичный IP или возможность проброса портов, либо VPS без CGNAT.

Зачем вам приватный VPN

Приватный VPN даёт полный контроль над пользователями, политиками доступа и трафиком. В отличие от платных VPN-сервисов, вы не делитесь журналами и полосой с другими пользователями и можете подключаться к локальным устройствам дома или на работе. Приватный VPN подходит для безопасного доступа к домашней сети, удалённого администрирования и доступа к ресурсам офисной сети.

Коротко о преимуществах

- Контроль над данными и пользователями

- Нет ежемесячной платы за сторонний сервис

- Доступ к устройствам в локальной сети при удалённом подключении

- Простая настройка с помощью TurnKey WireGuard-образа

Когда приватный VPN не подойдёт

- Если у вас CGNAT у провайдера и нет возможности прозрачного проброса портов

- Если требуется анонимность на уровне провайдера — тогда лучше использовать проверенный коммерческий VPN

Что такое TurnKey GNU/Linux

TurnKey GNU/Linux предоставляет готовые виртуальные образы с преднастроенным стеком программ. Эти виртуальные апплайансы основаны на Debian и включают конфигурации, которые обычно требовали бы ручной настройки. Для задачи приватного VPN TurnKey предлагает образ с WireGuard, в котором базовая настройка уже реализована.

Короткая дефиниция: TurnKey GNU/Linux — это коллекция виртуальных апплайансов для быстрого развёртывания серверных задач

Плюсы TurnKey для домашнего VPN

- Образ уже содержит WireGuard и механизмы конфигурирования

- Лёгкая установка по принципу «установил — и работает»

- Минимальные системные требования

Факты про ресурсы

- Образ может запуститься на 256 МБ RAM, но рекомендуется минимум 1 ГБ

- Требуется небольшой объём диска, обычно достаточно 8–16 ГБ для базовой системы

Краткий план установки

- Выбрать платформу: старый ПК, виртуальная машина или VPS

- Скачать ISO TurnKey WireGuard или OpenVPN (рекомендуем WireGuard)

- Подготовить USB или смонтировать ISO в VM

- Установить систему, следуя мастеру

- Выполнить базовую настройку через консоль конфигурации

- Добавить клиента и импортировать профиль в приложения WireGuard

- Пройти чеклист безопасности

Выбор платформы

Где запустить сервер

- Старый ПК или ноутбук — дешевый вариант для домашней сети

- Виртуальная машина на Hypervisor (VirtualBox, KVM, VMware) — удобно для тестов

- VPS — удобно при необходимости постоянного публичного IP и доступа из разных стран

Плюсы и минусы

- Домашний сервер: низкая стоимость, доступ к локальным устройствам; минусы — иногда медленная домашняя линия, CGNAT

- VM локально: удобно для тестирования; минус — нужно держать хостовую машину включённой

- VPS: стабильный публичный IP и доступность из любой точки; минусы — расходы и требования провайдера к ISO/образам

Рекомендации

- Если провайдер использует CGNAT, берите VPS

- Для мобильного доступа с привязкой к домашним устройствам лучше домашний сервер с пробросом портов

Ограничения и частые проблемы

Важно знать

- CGNAT блокирует входящие соединения; если ваш роутер не получает публичный IP, разворачивать сервер смысла нет

- Некоторые корпоративные сети блокируют VPN-протоколы на уровне провайдера

- Проблемы с производительностью могут возникнуть при ограниченной пропускной способности канала

Решения

- Используйте VPS с публичным IP

- Настройте статический порт на роутере, пробросьте UDP-порт WireGuard

- Проверьте MTU при проблемах с производительностью

Скачивание и подготовка образа

Выбор протокола

- WireGuard — современный, простой в настройке, быстрый

- OpenVPN — более старый, шире совместимость, но сложнее

Шаги

- Скачать ISO TurnKey WireGuard с официального сайта TurnKey GNU/Linux

- Записать ISO на USB с помощью etcher, dd или Rufus

- Для виртуальной машины просто смонтировать ISO в настройках VM

- Убедиться, что при загрузке указан приоритет загрузки с USB или ISO

Совет по безопасности

- Проверяйте контрольные суммы образа при возможности

Установка TurnKey GNU/Linux

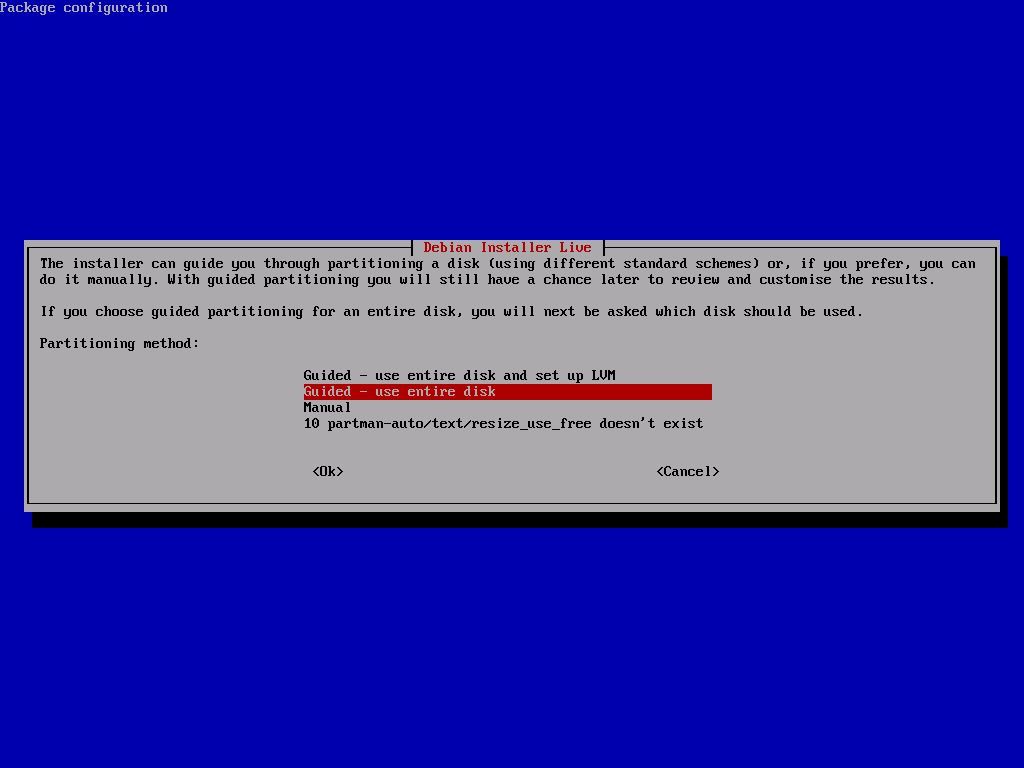

Установка похожа на обычную установку Debian-подобной системы

- Загрузитесь с USB или ISO

- В меню установщика выберите Install to hard disk

- Для большинства сценариев используйте Guided partitioning с полным диском

- Дождитесь окончания установки, извлеките USB или отмонтируйте ISO, перезагрузите систему

Совет

- Для безопасного развёртывания на VPS проверьте, позволяет ли провайдер загрузку кастомных ISO

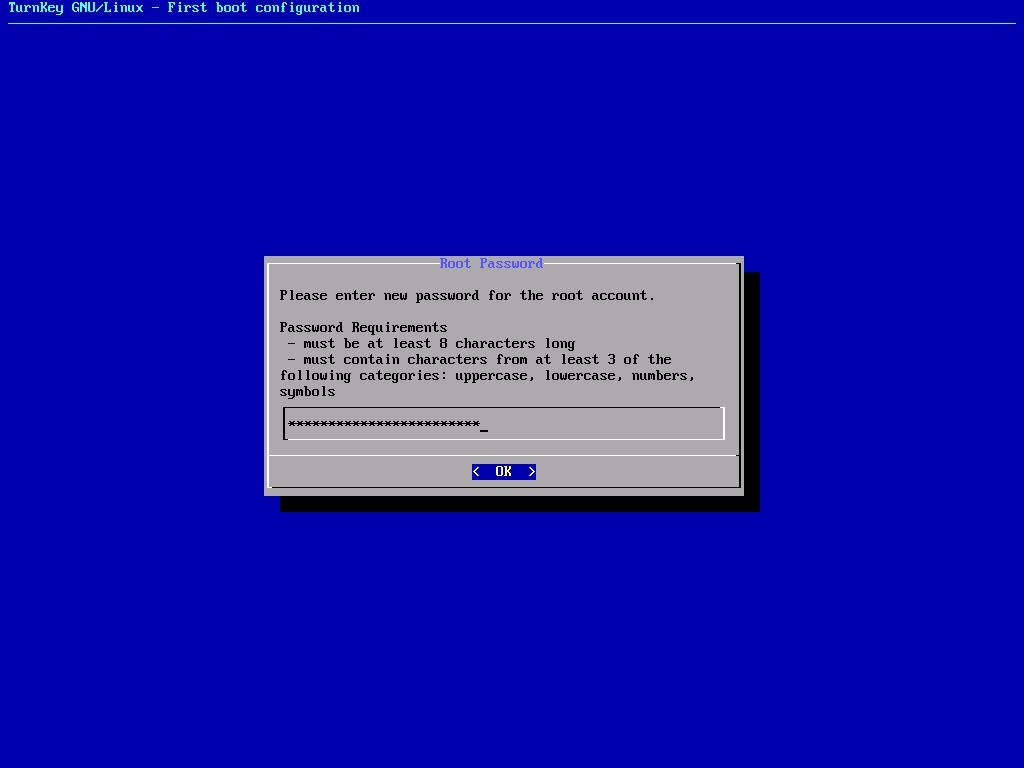

Первичная настройка после перезагрузки

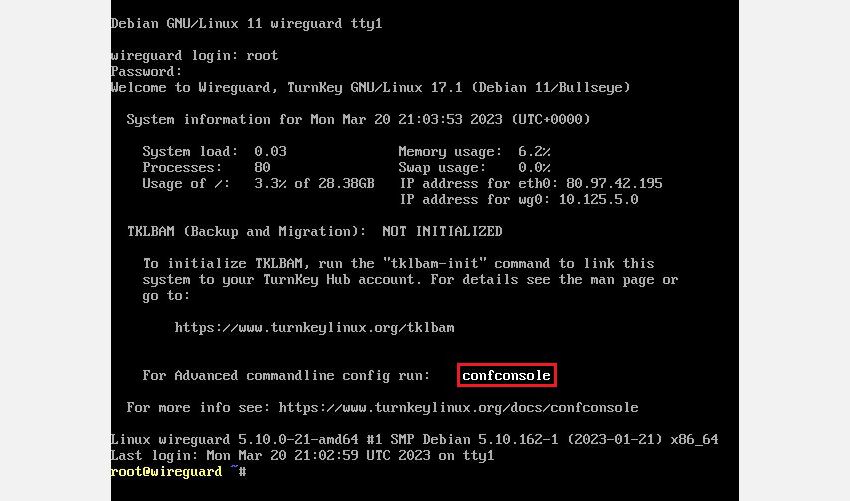

После перезагрузки система предложит выполнить базовую конфигурацию

- Установите сильный пароль для root

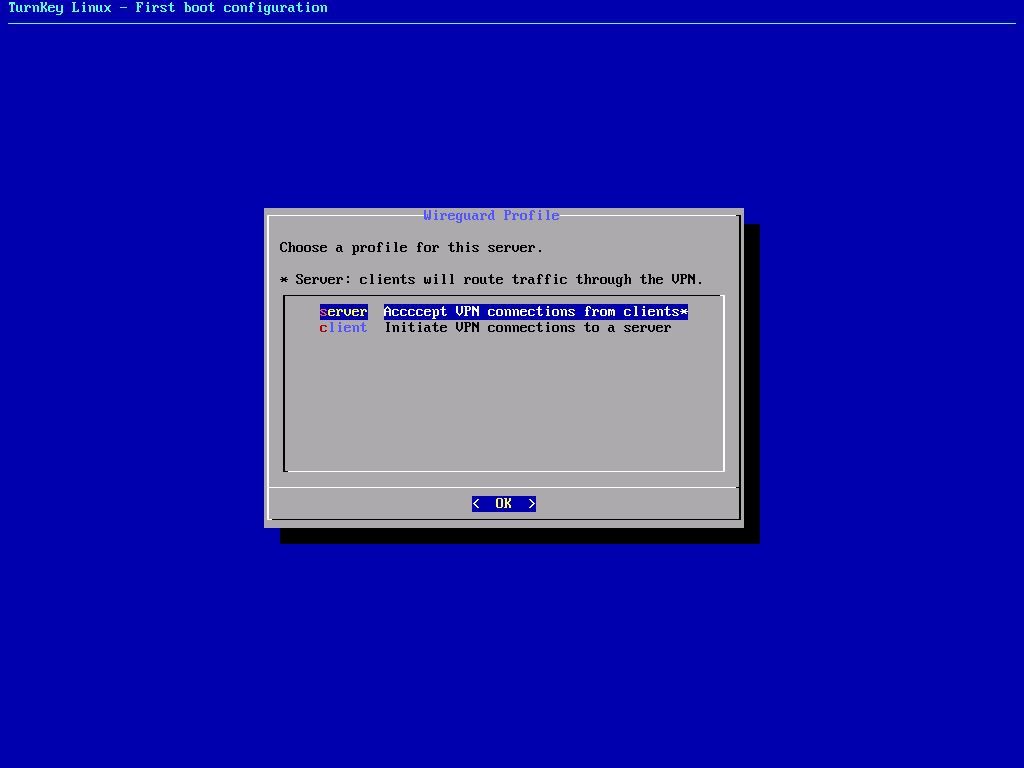

- При выборе профиля WireGuard выберите Server

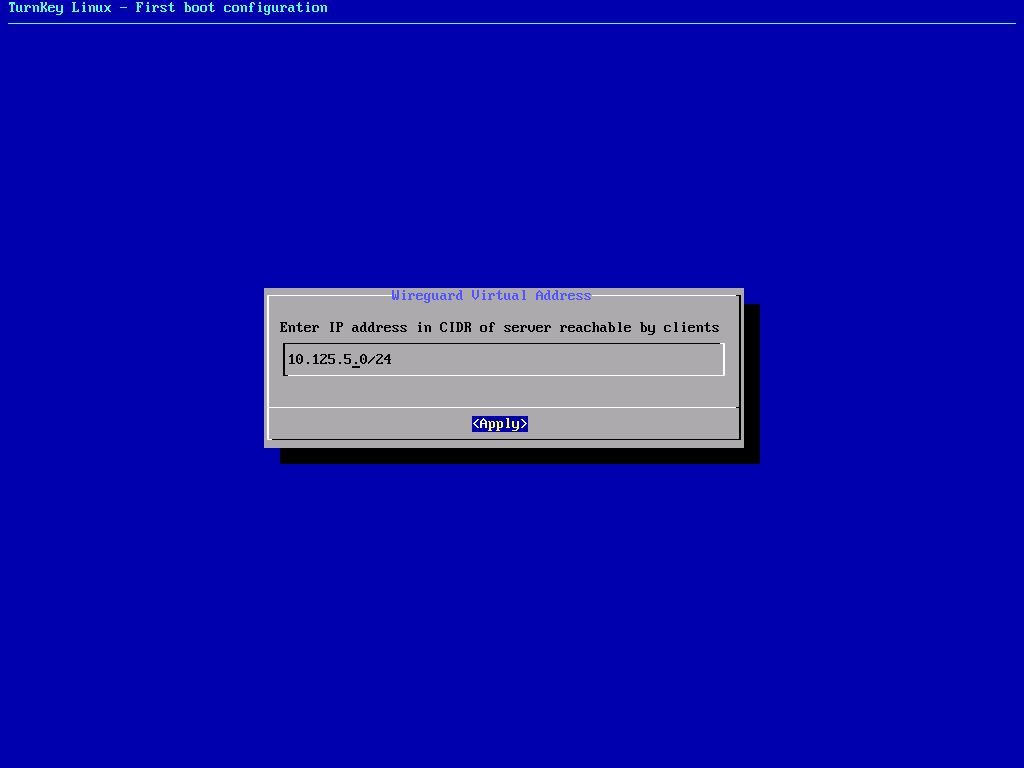

- Задайте WireGuard Virtual Address в формате CIDR, например 10.125.5.0/24. Это подсеть, которая будет выдавать адреса клиентам. Не используйте подсеть, которая уже есть в вашей локальной сети, чтобы избежать конфликтов

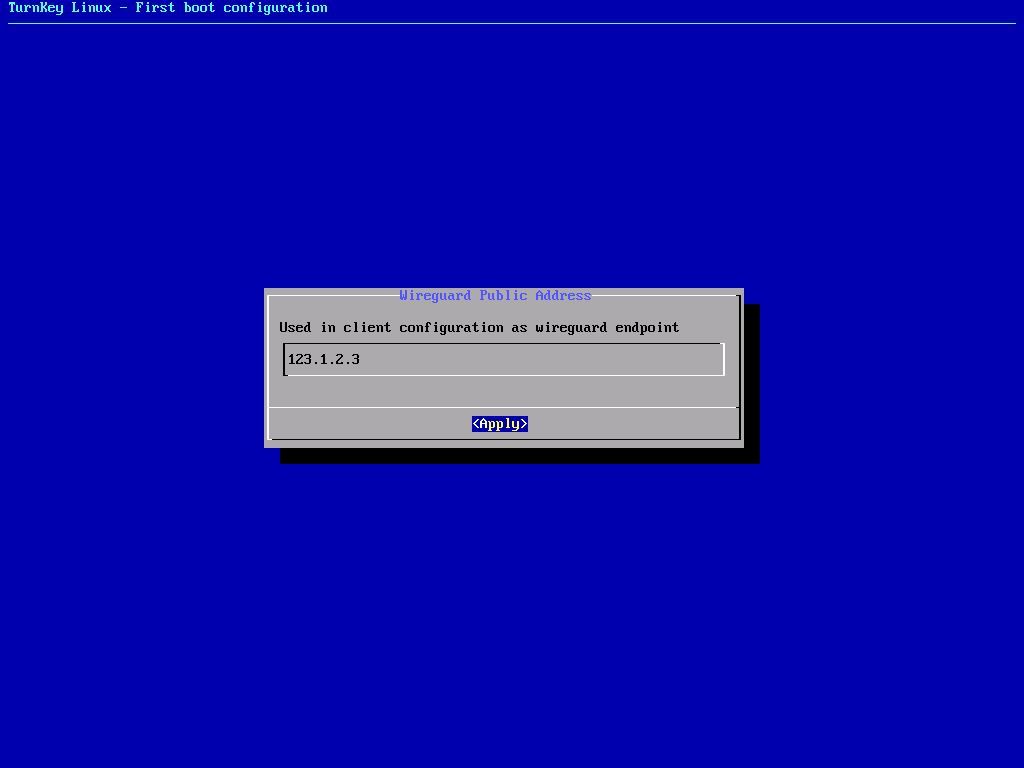

- Укажите публичный адрес сервера. Для домашнего сервера это обычно публичный IP провайдера или hostname с DDNS

- Рекомендуется установить обновления во время установки. Это займёт больше времени, но снизит поверхность уязвимостей

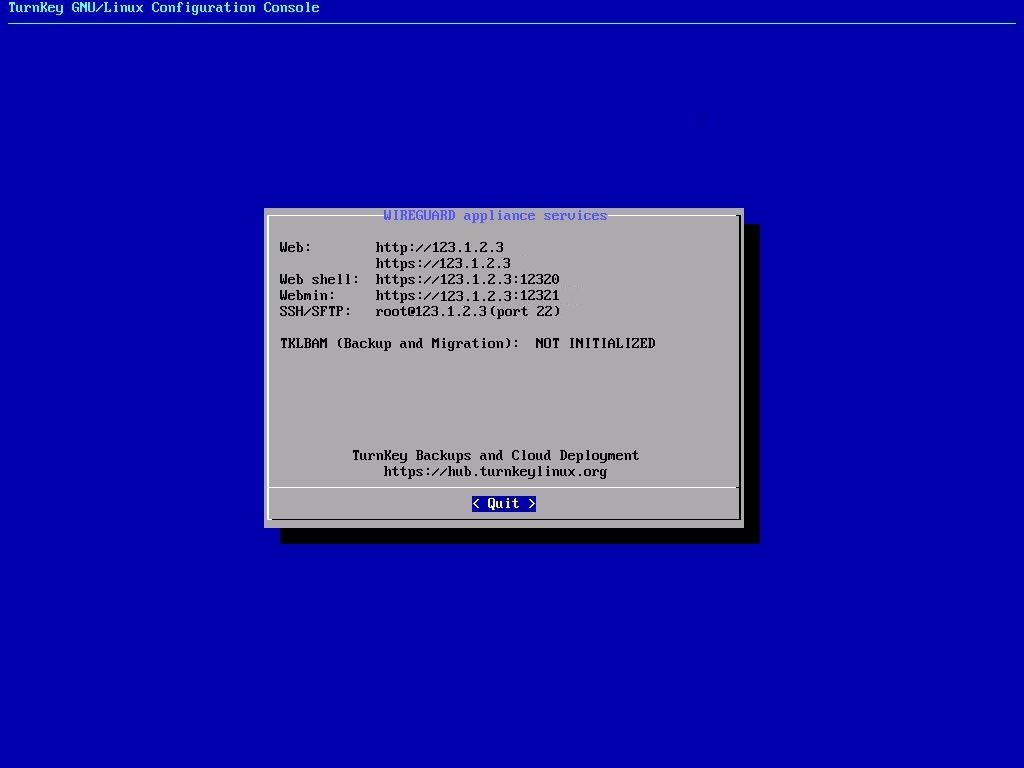

После завершения установки и перезагрузки запишите все показанные адреса и настройки

Доступ к веб-интерфейсу и базовые сервисы

TurnKey предоставляет встроенный веб-интерфейс

- Откройте браузер и перейдите по адресу https://ваш_публичный_ip

- Браузер покажет предупреждение о самоподписанном сертификате — продолжите вручную

Доступные опции

- Web Shell — веб-терминал, который работает как SSH через браузер

- Webmin — графическая панель администрирования сервера

Учётные данные

- Логин: root

- Пароль: тот, который вы задали при установке

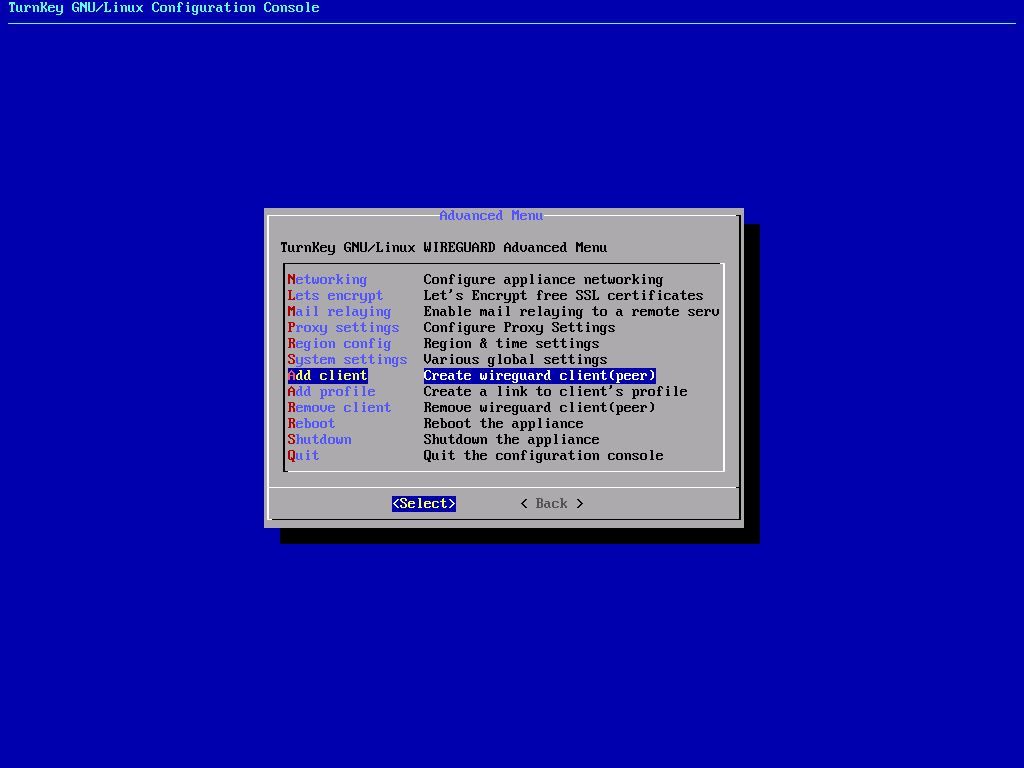

Как добавить первого VPN-клиента

Добавление клиента выполняется через команду конфигурации

- Зайдите в Web Shell или подключитесь по SSH как root

- Выполните команду

confconsole- В списке выберите Add client и укажите имя клиента. Используйте простые имена без пробелов и специальных символов

- Укажите доступные клиенту адреса. Для доступа ко всем адресам укажите

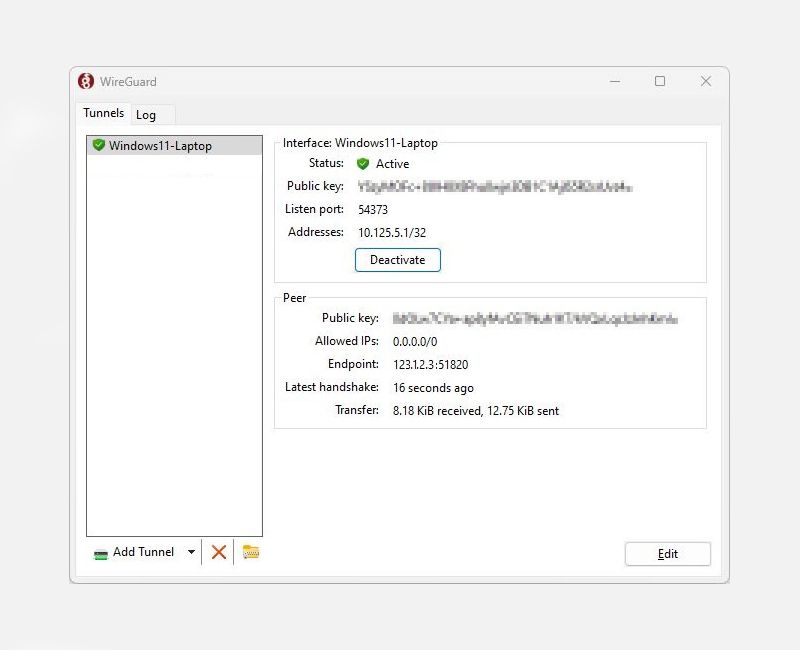

0.0.0.0/0- Сервер сгенерирует URL для скачивания конфигурационного профиля и QR-код для мобильных приложений

Импорт профиля

- Скачайте файл конфигурации и импортируйте его в приложение WireGuard на устройстве

- Для мобильных устройств можно отсканировать QR-код

Чеклист безопасности после установки

- Смените root-пароль на сложный и уникальный

- По возможности настройте вход по SSH только по ключам и запретите вход по паролю

- Отключите ненужные сервисы

- Примените автоматические обновления безопасности или регулярно проверяйте обновления вручную

- Настройте брандмауэр: разрешите только нужный UDP-порт WireGuard и доступ по SSH с доверенных IP

- Создайте резервные копии конфигурации и ключей клиента

Рекомендации по брандмауэру

- Разрешите входящий UDP на порт WireGuard (по умолчанию 51820), либо на порт, который вы указали

- Разрешите доступ по SSH только для администратора из доверенного диапазона адресов

Отказоустойчивость и резервирование

- Для домашнего сервера: держите план резервного питания UPS, если хотите 24/7 доступ

- Для VPS: используйте снимки (snapshots) и сохраняйте экспорт конфигураций

- Для важных сценариев используйте вторую реплику сервера в другом дата-центре и механизмы failover

Диагностика проблем

Типичные симптомы и действия

- Клиент не подключается: проверьте, что на роутере проброшен порт UDP WireGuard и что провайдер не применяет CGNAT

- Плохая скорость: проверьте загрузку канала, CPU сервера, MTU клиента

- Не приходит сеть домашней подсети: проверьте маршрут и настройку IP-пула

Полезные команды

- Посмотреть статус WireGuard:

wgилиwg show - Просмотреть сетевые интерфейсы:

ip aиip route

Критерии приёмки

Чтобы считать развёртывание завершённым, выполните проверку:

- Сервер отвечает по HTTPS на публичном IP

- Можно скачать профиль клиента и импортировать его в приложение WireGuard

- Клиент подключается и получает IP из указанного CIDR

- Клиент имеет доступ к целевым ресурсам (интернет или локальная сеть), согласно заданной политике доступа

- Настроены обновления безопасности и резервное копирование конфигураций

Когда приватный VPN может не работать

Контрпримеры

- Провайдер использует CGNAT и не предоставляет публичный IP — в этом случае нужно использовать VPS

- Сеть организации блокирует UDP-пакеты — тогда стоит рассмотреть OpenVPN с TCP или коммерческие решения, которые обходят блокировки

Альтернативные подходы

- Использовать коммерческий VPN-сервис при требовании абсолютной анонимности от точки подключения

- Настроить OpenVPN, если нужна совместимость со старыми клиентами

- Использовать WireGuard на роутере OpenWrt для интеграции с домашней сетью

Процессы и роли: кто что делает

Роль администратора

- Устанавливает систему и выполняет первичную настройку

- Создаёт и управляет клиентскими профилями

- Настраивает брандмауэр и обновления

Роль пользователя

- Импортирует профиль WireGuard и проверяет доступность нужных ресурсов

- Сообщает администратору о проблемах с производительностью или доступом

Контрольный список для развёртывания

- Подготовлен образ и носитель установки

- Установлена и перезагружена система

- Установлен root-пароль

- Настроен WireGuard CIDR и публичный адрес

- Добавлен хотя бы один клиент и проверено подключение

- Выполнены базовые меры безопасности

- Создана резервная копия конфигурации

Мини-методология получения доступа из поездки

- Развернуть сервер на VPS в стране с нужной политикой доступа

- Настроить WireGuard с правильным публичным адресом и портом

- Экспортировать профиль для мобильного устройства и занести его в безопасное хранилище

- Проверить соединение из нескольких сетей до отъезда

Ментальные модели и эвристики

- Разделяйте обязанности: конфигурация сети и управление пользователями должны быть отдельными задачами

- Минимизируйте доверие: выдавайте клиентам только необходимые права

- Делайте бэкап перед изменениями

Диаграмма принятия решения

flowchart TD

A[Где развернуть VPN] --> B{Есть ли публичный IP у домашней сети?}

B -- Да --> C[Запуск на домашнем сервере]

B -- Нет --> D[Использовать VPS]

C --> E{Нужен доступ к локальным устройствам?}

E -- Да --> F[Настроить проброс портов и маршруты]

E -- Нет --> G[Обычная настройка WireGuard]

D --> GКраткая галерея крайних случаев

- CGNAT у провайдера — VPS вместо домашнего сервера

- Корпоративный фаервол блокирует UDP — использовать OpenVPN или TLS туннелирование

- Нестабильный домашний канал — добавить QoS или ограничить количество одновременно подключённых клиентов

Краткий глоссарий в одну строку

- WireGuard — современный VPN-протокол, простой и быстрый

- CIDR — сокращённое представление подсети, например 10.125.5.0/24

- CGNAT — Carrier Grade NAT, когда провайдер не даёт публичный IPv4

Сводка и дальнейшие шаги

Поднять приватный VPN с помощью TurnKey GNU/Linux — это быстрый путь к полной контролируемой сети. Начните с выбора платформы, однократной установки образа и добавления клиентов через confconsole. Не забудьте про резервное копирование и базовые меры безопасности. Если требуется масштаб или отказоустойчивость, планируйте реплики и мониторинг.

Важно: протестируйте подключение из разных сетей перед постоянным использованием

Краткие рекомендации на будущее

- Автоматизируйте бэкапы конфигураций

- Настройте мониторинг доступности сервера

- Периодически проверяйте логи и обновляйте систему

Спасибо за внимание. Удачного развёртывания и безопасных подключений

Похожие материалы

Звук запуска Windows 95 в Windows 11 — как вернуть

Восстановление потерянных файлов в Windows

Купить и скачать Office 2021 — руководство

Обновление до OS X Mavericks — полное руководство

Не беспокоить во время вождения — как включить