Как надёжно удалить файлы с HDD и SSD

Почему это важно

Когда вы нажимаете «Удалить», файл обычно не исчезает физически. Для рядового пользователя это хорошая новость — часто можно восстановить случайно потерянные данные. Но это же означает, что вор или любопытный может восстановить и ваши конфиденциальные файлы, если они не были окончательно уничтожены.

Важно понимать различия между типами накопителей, методами удаления и требованиями к безопасности. В этой статье простым языком объяснены принципы, приведены практические шаги, чек‑листы для разных сценариев и рекомендации по проверке результата.

Основные понятия (1‑строчное определение)

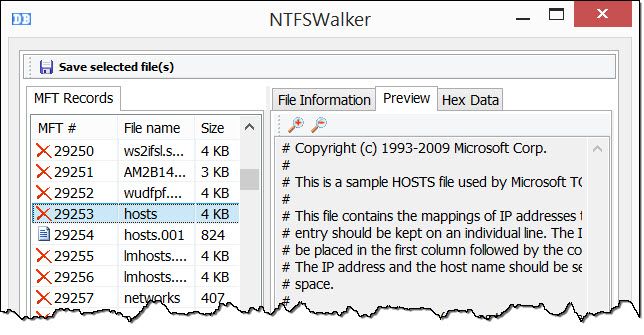

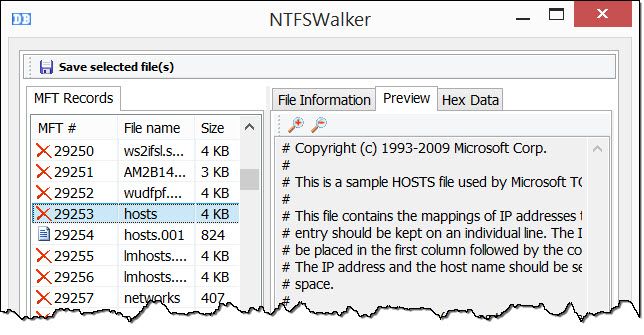

- MFT: индекс файловой системы NTFS, который хранит информацию о размещении файлов на HDD.

- TRIM: команда для SSD, помогающая контроллеру помечать блоки как свободные и оптимизировать перезапись.

- Форматирование: общая терминология; бывает «быстрое» (меняет индекс) и «полное» (записывает данные на весь диск).

Что происходит при удалении файла

Жёсткие диски (HDD)

На HDD при удалении в большинстве ОС фактически меняется только индекс (например, MFT в NTFS). Содержание файла остаётся в тех секторах, пока система их не перезапишет. Это похоже на пустующий дом: адрес помечен как свободный, но сам дом ещё стоит.

Изменение индекса означает, что проводник больше не покажет файл, но данные читаются из тех же физических блоков до перезаписи. Поэтому восстановление возможно даже спустя дни или месяцы после удаления.

Твердотельные накопители (SSD)

SSD постоянно перемещают данные внутри ячеек (garbage collection), и контроллер распределяет записи по разным физическим блокам. Команда TRIM сообщает контроллеру, что некоторые блоки больше не содержат актуальных данных. Однако из‑за внутренней логики контроллера и изношенности ячеек однозначно адресовать и полностью стереть один конкретный файл зачастую невозможно.

Исследование, проведённое группой инженеров в Университете Калифорнии, показало, что попытки удалять отдельные файлы на SSD могли оставить от 4 до 75 % информации в различных тестах. Это подчёркивает: для SSD лучше полагаться на шифрование и штатные средства безопасного удаления, а не на попытки «потрошить» отдельные файлы.

Важно: для большинства пользователей риск минимален, но если вы работаете с особо чувствительными данными — медицинской информацией, секретами или жёсткими требованиями конфиденциальности — подход должен быть строже.

Что значит «надёжно»?

Понятие «надёжности» зависит от угрозы. Простое удаление подходит для несекретных файлов. Если цель — сделать восстановление практически невозможным даже для продвинутого специалиста, понадобятся более строгие меры: многократная перезапись, полное форматирование с перезаписью, шифрование и/или физическое уничтожение.

Принцип: выбирайте метод, соответствующий уровню риска и угрозе.

Методы удаления — от наименее к наиболее надёжным

Ниже методы для обычных сценариев; помните, что некоторые из них применимы только к HDD, а для SSD есть свои рекомендации.

1. Наименее надёжный — Обычное удаление

- Удаление через Проводник и очистка Корзины.

- Достоинство: быстро, удобно.

- Недостаток: данные остаются доступными для программ восстановления.

Когда применять: если у вас нет конфиденциальных данных и вероятность восстановления важна только для вас (например, старое фото, gif, черновик письма).

Важно: это не защитит данные от целенаправленного восстановления.

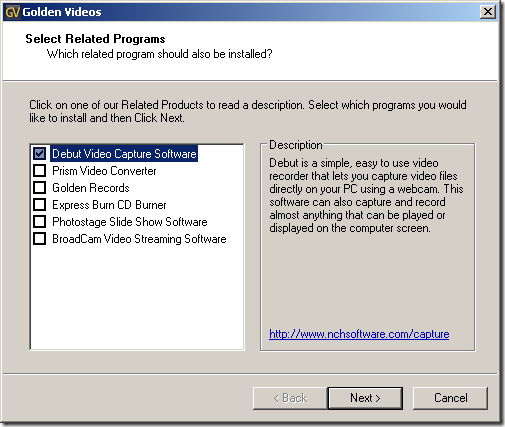

2. Умеренно надёжный — Файловые «шреддеры» (HDD)

- Утилиты «перезаписывают» места, где раньше лежал файл (обычно нулями или случайными данными).

- Примеры: многие бесплатные инструменты и отдельные «file shredder» приложения.

- Достоинство: можно стереть отдельные файлы.

- Недостаток: работает корректно только на HDD; легко забыть применить.

Когда применять: если время от времени нужно удалить файлы со средней конфиденциальностью (налоги, выписки).

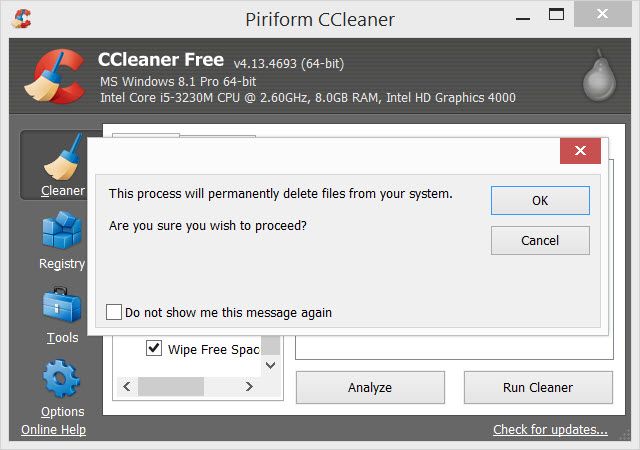

3. Более надёжный — Очистка свободного места (HDD)

- Утилиты, например CCleaner, предлагают опцию «Wipe Free Space»: перезаписывают все свободные блоки на диске, где могли остаться удалённые файлы.

- Достоинство: охватывает все ранее удалённые файлы.

- Недостаток: длительная операция; нужно выполнять периодически.

Когда применять: регулярная очистка для пользователей, часто работающих с конфиденциальными файлами.

4. Наиболее надёжный — Полное стирание диска (HDD и SSD)

Полное стирание — лучший выбор при смене компьютера, продаже или утилизации. Но подход различается для HDD и SSD.

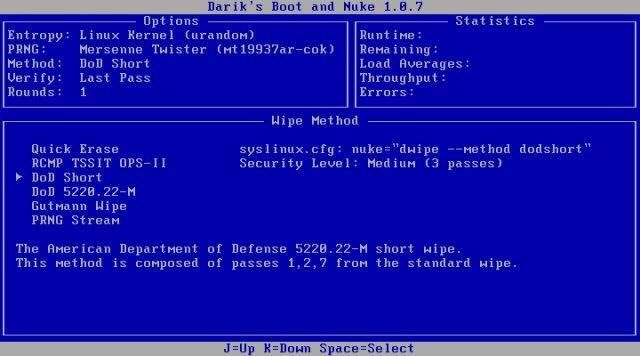

HDD — низкоуровневое форматирование / DBAN

- Инструменты типа Darik’s Boot and Nuke (DBAN) или сторонние загрузочные утилиты выполняют многократную перезапись всего диска.

- Достаточные методы: однопроходные или специализированные режимы вроде RCMP TSSIT OPS‑II или DoD Short. RCMP — Королевская канадская конная полиция; DoD — Министерство обороны США. Эти стандарты считаются надёжными в большинстве практических случаев.

- Помните: многократные проходы существенно увеличивают время и износ старых механических HDD. Для большинства задач достаточно 1–3 проходов.

SSD — утилита производителя и шифрование

- Не используйте обычные «шреддеры» или перезапись для SSD — контроллер и wear leveling могут сделать такие операции неэффективными.

- Лучший вариант: штатная утилита производителя (Samsung Magician, Intel Toolbox, SanDisk SSD Toolkit и т.д.), которая выполняет Secure Erase или «sanitize» — команды, понятные контроллеру SSD.

- Дополнительно: использовать шифрование диска (BitLocker, VeraCrypt, FileVault). При надёжном шифровании и надёжном управлении ключами можно сделать данные недоступными, просто уничтожив ключи.

Список утилит (примерные ссылки можно найти у производителя): Intel Solid State Toolbox, OCZ Toolbox, Corsair SSD Toolbox, Samsung Magician, SanDisk SSD Toolkit.

5. Параноидальный метод — Физическое уничтожение (HDD и SSD)

Если данные настолько чувствительны, что даже продвинутые методы восстановления недопустимы, применяют физическое уничтожение: размельчение, плавление, инсенерация. Национальный институт стандартов США — NIST (National Institute of Standards and Technology) — описывает процедуры уничтожения для особо чувствительных случаев.

- Методы: механическое шредирование, измельчение, плавление и специализированная инcинерация.

- Недостаток: необратимо разрушает носитель; требует специализированных услуг.

Важно: физическое уничтожение — крайняя мера. Часто достаточно шифрования и безопасного стирания.

Практическое руководство: что выбрать в зависимости от сценария

Ниже — мини‑методология и чек‑лист для распространённых ситуаций.

Сценарий A — Домашний пользователь продаёт старый ноутбук

Рекомендуется:

- Если SSD: сделать резервную копию, включить полный дисковый шифр, выполнить штатное Secure Erase производителя. Если не уверен в результате — физическое удаление носителя.

- Если HDD: использовать DBAN или аналог для полного стирания (DoD Short / RCMP достаточны).

- Проверка: загрузиться с Live USB и убедиться, что данные отсутствуют.

Сценарий B — Пользователь с периодическими конфиденциальными файлами

Рекомендуется:

- Шифровать диск (BitLocker, FileVault).

- Использовать утилиту‑шреддер для локально необходимых файлов.

- По расписанию (например, ежемесячно) запускать «Wipe Free Space».

Сценарий C — IT‑администратор перед списанием серверного оборудования

Рекомендуется:

- Физическая изоляция оборудования.

- Полное стирание с использованием проверенных инструментов, логирование процедур.

- При особо строгих требованиях — физическое уничтожение и документирование утилизатора.

Чек‑лист перед удалением устройства (роль‑ориентированный)

Для продавца/обычного пользователя:

- Сделать резервную копию нужных данных.

- Деактивировать лицензии и выход из учётных записей.

- Выполнить рекомендованное безопасное стирание для типа диска.

Для IT‑сотрудника:

- Подтвердить идентификатор устройства и список носителей.

- Логировать операции стирания (скрипты, логи инструментов).

- Проверить результат (тест восстановления и проверка свободного пространства).

Для юриста/ответственного за соответствие:

- Проверить соответствие внутренним политикам и требованиям регуляторов.

- Убедиться, что уничтожение сопровождается актом и подписанными документами.

Критерии приёмки

- Для HDD: после полного стирания попытка восстановления профессиональными инструментами не выявляет значимого содержимого.

- Для SSD: выполнена штатная команда Secure Erase производителя; все ключи шифрования уничтожены/перезаписаны.

- Для физического уничтожения: устройство механически повреждено/переплавлено, имеется подтверждающий акт утилизации.

Как проверить, что удаление прошло успешно

- Попробуйте восстановление с помощью профессиональных инструментов извлечения данных на изолированном оборудовании. Если ничего не восстанавливается — успех.

- Для шифрования: убедитесь, что без ключа/пароля данные недоступны (попробуйте смонтировать диск в другом окружении).

- Логи утилит: большинство профессиональных инструментов создают отчёт о ходе и результате операции.

Особые случаи и когда методы не работают

- SSD и попытки перезаписи отдельных файлов: чаще всего неэффективно из‑за wear leveling.

- Данные в облаке: локальное удаление не удаляет копии в облаке или на резервных серверах — нужно удалять и там.

- Резервные копии и копии теней (shadow copies): их нужно учитывать при оценке безопасности удаления.

Рекомендации по безопасности и лучшие практики

- Всегда шифруйте конфиденциальные данные: шифрование уменьшает риск, даже если физический носитель будет доступен.

- Управление ключами: если вы используете шифрование, защитите и резервируйте ключи, но при необходимости их можно уничтожить для окончательной потери доступа.

- Планируйте: включите безопасное удаление в процесс списания оборудования и политики IT‑безопасности.

Совместимость и миграция

- Перед применением инструментов убедитесь в совместимости с моделью диска и прошивкой. Некорректный Secure Erase может привести к проблемам с SSD.

- Производитель SSD может давать утилиты, рассчитанные на конкретные контроллеры и прошивки — используйте именно их.

Мини‑шаблон процедуры для невозвратного удаления (SOP)

- Сделать полную резервную копию необходимых данных и проверить её.

- Деавторизовать учётные записи и удалить конфиденциальные привязки.

- Идентифицировать тип носителя (HDD/SSD) и модель.

- Выполнить рекомендованную процедуру производителя (SSD) или загрузочную утилиту (HDD).

- Сохранить логи и отчёты об операции. Если требуется — организовать физическое уничтожение и документирование.

- Провести проверку постфактум (попытка восстановления, тест доступа).

Правовые и приватные аспекты (GDPR и локальные нормы)

- Локальные законы и GDPR требуют защищать персональные данные. Утилизация носителей с персональными данными должна быть документирована.

- Поскольку «удаление» не всегда означает «удаление навсегда», организации обязаны выбирать процедуры, которые исключают восстановление персональных данных после списания оборудования.

Примечание: конкретные требования зависят от юрисдикции; согласуйте процедуру с юридическим отделом.

Быстрый decision tree (как выбрать метод)

flowchart TD

A[Нужно стереть данные?] --> B{Тип носителя}

B --> |HDD| C[Полное стирание: DBAN / многократная перезапись]

B --> |SSD| D[Утилита производителя + шифрование]

C --> E{Перед продажей?}

E --> |Да| F[Стереть + документировать]

E --> |Нет| G[Шифрование + периодическая очистка свободного места]

D --> H{Очень чувствительные данные?}

H --> |Да| I[Физическое уничтожение]

H --> |Нет| J[Secure Erase производителя + уничтожение ключей]Контрольный список (короткий)

- Сделана резервная копия нужных данных.

- Определён тип накопителя (HDD/SSD).

- Выбрана корректная процедура (DBAN/утилита производителя/физическое уничтожение).

- Операция выполнена и зафиксирована в логе.

- Проведена проверка: попытка восстановления не выявила данных.

Часто встречающиеся ошибки и как их избежать

- Ошибка: запустить «перезапись» на SSD, ожидая полного удаления — результат может быть неполным. Решение: использовать Secure Erase производителя и/или шифрование.

- Ошибка: забыть резервные копии в облаке. Решение: проанализировать все места хранения и удалить копии.

- Ошибка: считать «быстрое форматирование» достаточным. Решение: использовать полное стирание при передаче устройства другим лицам.

Небольшая «фактбокс» (ключевые числа и ссылки)

- Исследование Университета Калифорнии показало, что попытки удаления отдельных файлов на SSD оставляли 4–75 % информации в разных тестах. Это подчёркивает ограниченность перезаписи отдельных файлов на SSD.

- Рекомендуемые методы для HDD: DoD Short, RCMP TSSIT OPS‑II — практичные и достаточные для большинства задач.

Заключение

Удаление файлов — это не всегда необратимый акт. Для простых данных достаточно очистки корзины, но для конфиденциальной информации требуются более строгие меры: перезапись, очистка свободного пространства, шифрование и специализированные средства для SSD. В крайних случаях используйте физическое уничтожение. Выберите метод, соразмерный риску, задокументируйте операции и регулярно проверяйте процессы.

Важно: простая профилактика (сквозное шифрование, управление ключами и регулярные процедуры утилизации) часто снижает большинство рисков, связанных с восстановлением данных.

Вопросы для обсуждения

Какой метод используете вы? Сталкивались ли вы с трудностями при удалении файлов? Поделитесь опытом.

Авторские и источниковые изображения: Deleted File Hacked by Network Cables via Shutterstock, MFT in GHex Screenshot via SANS.org, Intel X25‑M Solid‑State Drive, Cutting head of a paper shredder, Burned Hard Disk via WikiMedia, DBAN Screenshot via DBAN, Salt Lake Grandma via Flickr.

Похожие материалы

Как конвертировать VHS в DVD — полный гид

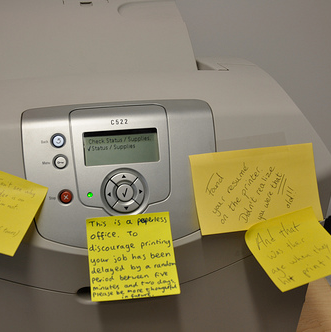

Как выбрать принтер: быстрое руководство

433 MHz RF + NodeMCU: интеграция через MQTT

Синхронизация огней с музыкой: QLC+ для DMX

Портретный режим на смартфоне — как снимать лучше