Как надёжно защитить аккаунт Dropbox

Быстрые ссылки

- Выберите надёжный пароль

- Включите двухэтапную проверку

- Управляйте текущими сессиями, подключёнными устройствами и приложениями

- Для продвинутых: шифруйте чувствительные файлы

Введение

Dropbox — удобный облачный сервис для хранения файлов, но именно удобство делает его интересным объектом для злоумышленников. Если ваш аккаунт не защищён должным образом, пострадает конфиденциальность документов, фотографий и других данных. Ниже — практическое руководство с пошаговыми инструкциями, рекомендациями и дополнительными материалами для разных уровней пользователей.

Выберите надёжный пароль

Это самая базовая и важная защита. Слабый или повторно используемый пароль делает все остальные меры почти бесполезными.

Что такое «надёжный пароль» в одну строчку: длинная случайная строка из букв, цифр и символов, которую вы храните в менеджере паролей.

Рекомендации:

- Минимум 12–16 символов; лучше — ещё длиннее для важных аккаунтов.

- Используйте уникальный пароль для Dropbox — не тот же, что на других сайтах.

- Предпочитайте генератор случайных паролей вместо «фраз, которые легко запомнить».

- Храните пароль в менеджере паролей (Bitwarden, 1Password, LastPass, KeePass).

Почему менеджер паролей?

- Он генерирует и хранит сложные пароли за вас.

- Вам нужно помнить только мастер‑пароль.

- Многие менеджеры поддерживают автозаполнение и синхронизацию между устройствами.

Как сменить пароль в Dropbox (кратко):

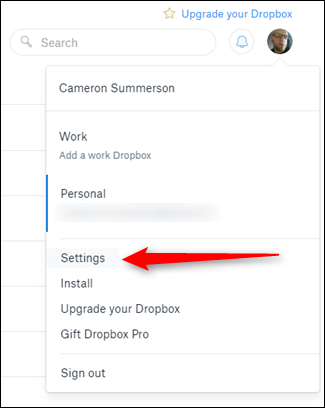

- Войдите на сайт Dropbox.

- Нажмите на аватар в правом верхнем углу и выберите «Настройки».

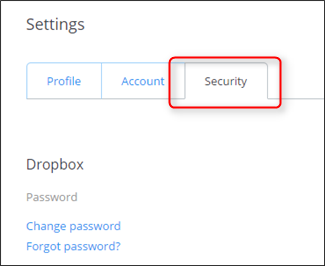

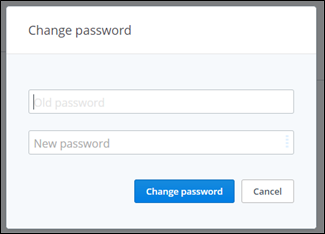

- Откройте вкладку «Безопасность» и выберите «Изменить пароль».

- Введите текущий пароль, затем новый и подтвердите.

Критерии приёмки для пароля:

- Пароль не использовался ранее на других сервисах.

- Длина не менее 12 символов; содержит случайность.

- Хранится в менеджере паролей с резервной копией.

Когда этот подход не сработает:

- Если у злоумышленника уже есть доступ к вашей почте и включена функция восстановления пароля без дополнительных защит.

- Если вы используете сомнительный менеджер паролей или храните мастер‑пароль в открытом виде.

Альтернативы и дополнения:

- Двухфакторный вход с использованием аппаратного ключа (например, YubiKey).

- Уведомления о входе по электронной почте.

Включите двухэтапную проверку

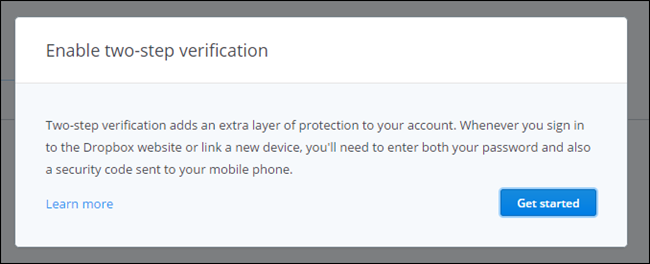

Двухэтапная проверка (2FA) — это дополнительный уровень безопасности: помимо пароля, для входа потребуется одноразовый код.

Коротко: 2FA предотвращает вход, даже если пароль украден.

Типы 2FA:

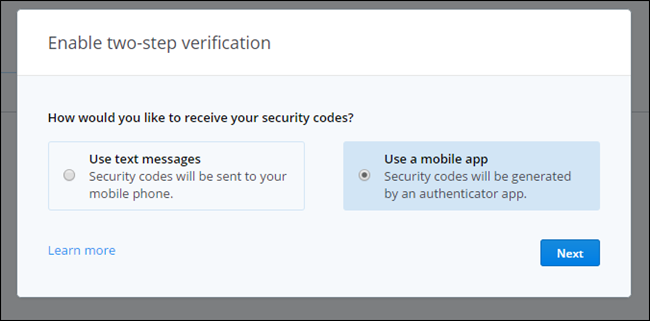

- SMS-коды — проще, но менее защищённо из‑за уязвимости мобильных операторов.

- Приложения-аутентификаторы (Authy, Google Authenticator) — безопаснее и удобнее.

- Аппаратные ключи (FIDO2, U2F) — самый высокий уровень защиты.

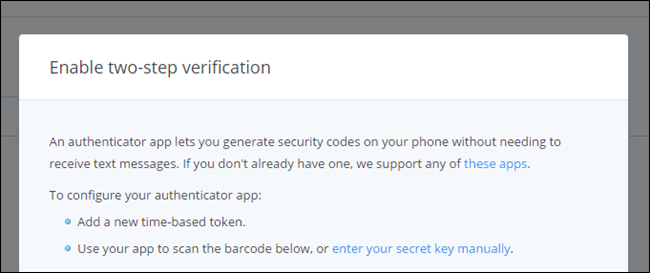

Как включить 2FA в Dropbox:

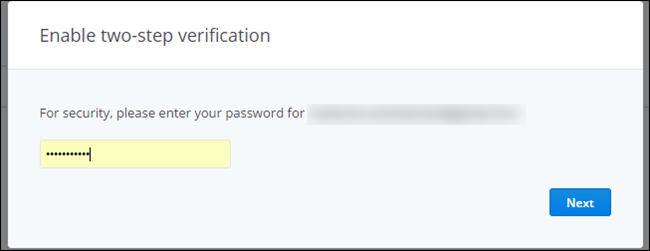

Войдите и откройте «Настройки» → «Безопасность».

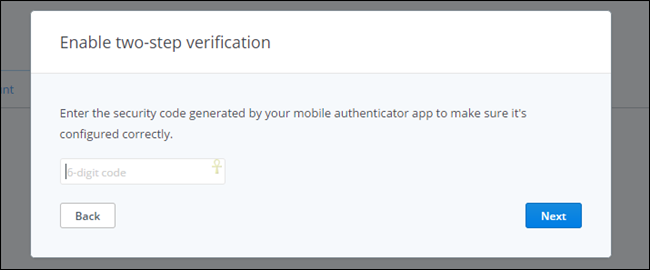

В разделе «Двухэтапная проверка» нажмите «Включить» и следуйте мастеру.

Введите текущий пароль, выберите метод (приложение или SMS) и подтвердите.

- Если выбрали приложение, отсканируйте QR‑код в нём.

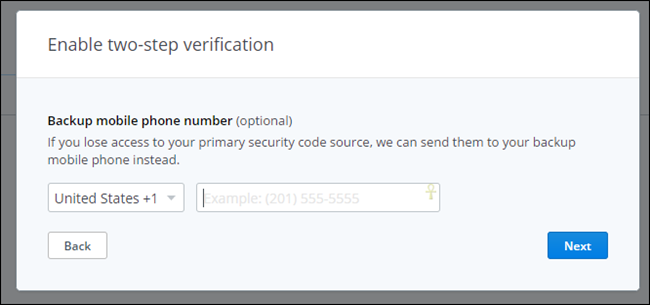

- Сохраните список резервных кодов в надёжном месте — это единственный способ войти, если вы потеряете телефон.

Практические советы:

- Используйте приложение‑аутентификатор как основной метод.

- Аппаратный ключ — предпочтителен для аккаунтов с высокими привилегиями.

- Храните резервные коды офлайн (например, в зашифрованном сейфе или бумажном сейфе).

Критерии приёмки для 2FA:

- 2FA включена и проверена входом с другого устройства.

- Резервные коды сохранены в безопасном месте.

- Если используется SMS, предусмотрен альтернативный метод на случай смены номера.

Когда 2FA может не помочь:

- Если злоумышленник контролирует одновременно вашу почту и телефон.

- Если используется небезопасный метод восстановления пароля.

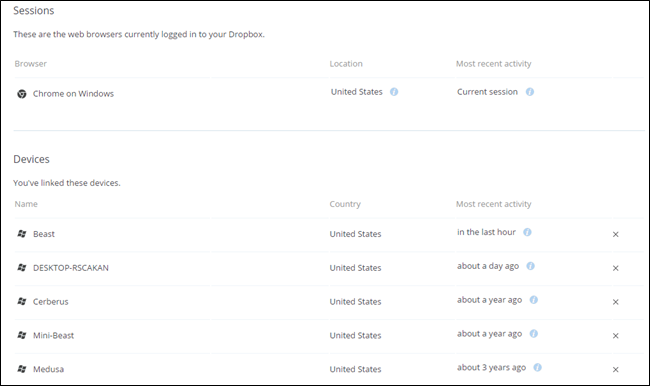

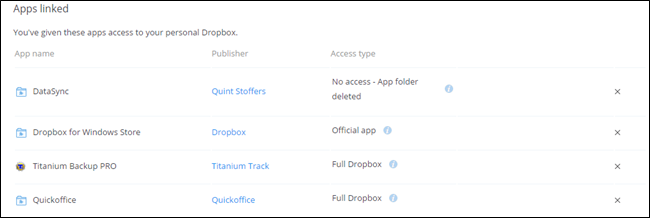

Управляйте текущими сессиями, устройствами и приложениями

Регулярный аудит подключённых устройств и сторонних приложений — эффективная профилактика компрометации аккаунта.

Где посмотреть:

- Откройте «Настройки» → «Безопасность» и найдите разделы сессий, связанных устройств и приложений.

Что делать:

- Завершайте сессии, которые вы не узнаёте.

- Отключайте устройства, которыми вы больше не пользуетесь.

- Отзывайте доступ у приложений, которые давно не использовались или не вызывают доверия.

Руководство по частоте проверок:

- Домашний пользователь: раз в 3 месяца.

- Активный профессионал: раз в месяц.

- IT‑администратор / владелец бизнеса: еженедельно для критичных аккаунтов.

Роль‑ориентированные чек‑листы:

- Обычный пользователь: проверьте список устройств, удалите неизвестные; отзовите права у неиспользуемых приложений.

- Администратор команды: проверьте лог входов, включите предупреждения о подозрительных входах, проведите ревизию прав совместного доступа.

SOP (простая рабочая процедура) для ревизии:

- Войдите в настройки безопасности.

- Просмотрите последние входы: отметьте неизвестные IP/локации.

- Завершите подозрительные сессии и поменяйте пароль при необходимости.

- Проверьте список подключённых приложений и отзовите неиспользуемые.

- Задокументируйте изменения и назначьте следующую ревизию.

Для продвинутых: шифруйте чувствительные файлы

Даже при включённых паролях и 2FA, злоумышленник с доступом к устройству может прочитать ваши файлы. Шифрование обеспечивает конфиденциальность: без ключа файл выглядит как набор случайных байтов.

Коротко: шифрование под вашим контролем сохраняет данные конфиденциальными даже при компрометации облачного сервиса.

Варианты:

- VeraCrypt: создание зашифрованного контейнера или тома; кроссплатформенно, высоко надёжно.

- BoxCryptor: ориентирован на удобство и интеграцию с облачными сервисами; есть мобильные приложения.

- EncFS: решение для Linux; является предшественником для некоторых коммерческих продуктов.

Мини‑методология для VeraCrypt:

- Установите VeraCrypt и создайте зашифрованный контейнер нужного размера.

- Смонтируйте контейнер как виртуальный диск и переместите туда чувствительные файлы.

- Поместите файл контейнера в папку Dropbox — Dropbox будет синхронизировать зашифрованный файл, но содержимое останется зашифровано.

- Регулярно создавайте резервные копии контейнера вне облака.

Плюсы и минусы:

- Плюсы: вы контролируете ключ, высокая безопасность.

- Минусы: неудобство работы с файлами (монтирование), усложняется совместная работа и мобильный доступ.

BoxCryptor как альтернатива:

- Проще в использовании и лучше интегрируется с мобильными устройствами.

- Коммерческий продукт может иметь платные функции; проверьте лицензию.

Критерии приёмки для шифрования:

- Ключи или пароли для шифрования хранятся отдельно от облака.

- Есть резервная копия зашифрованного контейнера вне Dropbox.

- Понимание компромиссов: доступность vs конфиденциальность.

Советы по резервному копированию:

- Никогда не храните незашифрованные резервные копии рядом с оригиналами в облаке.

- Храните хотя бы одну копию офлайн (внешний диск, зашифрованный и надёжно защищённый).

Дополнительная тактика и проверочные сценарии

Test cases / Acceptance criteria (что проверить после настройки):

- Успешный вход с 2FA: при вводе пароля запрашивается код и вход проходит.

- Вход с отозванного устройства блокируется после завершения сессии.

- Зашифрованный контейнер не раскрывает содержимое при открытии его вне VeraCrypt/BoxCryptor.

- Резервные коды работают при отсутствии телефона.

Когда нужно срочно действовать (инцидент):

- Смените пароль мастера.

- Отозовите доступ у всех устройств и приложений через настройки безопасности.

- Удалите подозрительные сессии и включите 2FA, если ещё не включено.

- Проверьте подключённую почту: сброс пароля на Dropbox возможен через почту.

- Восстановите контроль, оповестите контакты, если были общие папки.

Модель принятия решений: что делать сначала

flowchart TD

A[Подозрение на взлом аккаунта] --> B{Есть доступ к почте?}

B -- Да --> C[Сменить пароль почты и Dropbox]

B -- Нет --> D[Сменить пароль Dropbox и включить 2FA]

C --> E[Отозвать все сессии и устройства]

D --> E

E --> F[Проверить список приложений и отозвать неузнанные]

F --> G[Проверить резервные копии и зашифрованные контейнеры]

G --> H[Если утечка данных — уведомить заинтересованных сторон]Глоссарий (по‑строчно)

- 2FA — двухфакторная аутентификация, дополнительная проверка при входе.

- Аутентификатор — мобильное приложение, выдающее одноразовые коды.

- Контейнер — файл, внутри которого находится зашифрованная файловая система.

- RPO/RTO — принципы резервирования и восстановления (упоминание на уровне концепции).

- Резервные коды — одноразовые коды для входа, если нет доступа к телефону.

Заключение

Эти базовые шаги — сильный фундамент для защиты аккаунта Dropbox: уникальный длинный пароль, менеджер паролей, 2FA, регулярная ревизия устройств и приложений, и, при необходимости, локальное шифрование особо чувствительных данных. Поддерживайте дисциплину: проведите аудит сейчас и повторяйте его по расписанию. Это реально экономит время и нервы в будущем.

Важно: зашифрованные контейнеры защищают конфиденциальность, но не заменяют полноценные резервные копии. Всегда имейте хотя бы одну резервную копию вне облака.

Краткое руководство для быстрого старта:

- Создайте и сохраните в менеджере паролей уникальный пароль.

- Включите 2FA и сохраните резервные коды офлайн.

- Пройдитесь по списку устройств и приложений, отзывая ненужные доступы.

- Если хранятся критичные данные — зашифруйте контейнер и храните ключ отдельно.

Резюме: потратив 20–30 минут на выполнение этих шагов, вы заметно увеличите безопасность своего аккаунта и снизите риск утраты или компрометации данных.

Похожие материалы

RDP: полный гид по настройке и безопасности

Android как клавиатура и трекпад для Windows

Советы и приёмы для работы с PDF

Calibration в Lightroom Classic: как и когда использовать

Отключить Siri Suggestions на iPhone