Как безопасно использовать несколько антивирусов

Быстрые ссылки

- Почему не стоит запускать несколько антивирусов одновременно

- Как сканировать компьютер дополнительными антивирусами

- Как просканировать файл с помощью многих антивирусов

Коротко о главном

Вы должны держать один антивирус включённым постоянно для фоновой защиты, но дополнительно — периодически запускать второй сканер для «второго мнения». Это даёт более широкое покрытие обнаружения без конфликтов, если дополнительные сканеры не оставляют резидентных (фоновых) компонентов.

Почему не стоит запускать несколько антивирусов одновременно

Большинство антивирусов проектируются как единственное решение безопасности на компьютере. Они внедряются глубоко в систему и постоянно проверяют файлы и процессы на наличие известных угроз (фоновое сканирование, on-access). Если одновременно работают два полноценных антивируса, возможны следующие проблемы:

- Конфликты между драйверами и фильтрами файловой системы, ведущие к сбоям или «синим экранам».

- Существенное ухудшение производительности: оба продукта будут перехватывать и проверять одни и те же операции.

- Ложно-негативные/ложно-положительные срабатывания одного решения из-за вмешательства другого.

В лучшем случае — только замедление. В худшем — нестабильность системы и потеря данных.

Read More: HTG Explains: How Antivirus Software Works

Как сканировать компьютер дополнительными антивирусами

Идея: один «резидентный» антивирус работает постоянно; остальные используются разовыми сканерами. Правила безопасного применения второго мнения:

- Оставьте в фоновом режиме один антивирус (например, Microsoft Security Essentials / Windows Defender).

- Для второго мнения используйте продукты, которые не устанавливают резидентный агент и не запускаются постоянно. Часто это бесплатные «сканеры по требованию».

- При запуске ручного сканирования второго продукта временно отключите реальное время (real-time protection) у основного антивируса для ускорения процесса и исключения конфликтов.

- Сканируйте систему по расписанию: например, раз в неделю или при подозрении на заражение.

Примеры подходящих инструментов:

- Malwarebytes (бесплатная версия): не остаётся резидентным агентом при ручном запуске, подходит для разовых проверок.

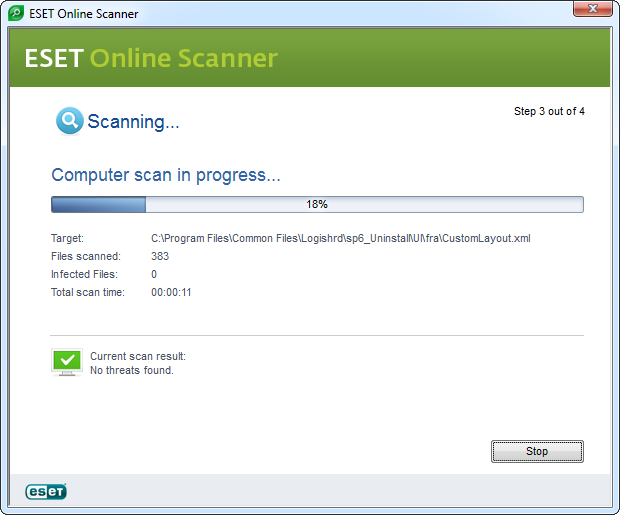

- ESET Online Scanner: одноразовый сканер с возможностью удаления найденного вредоносного ПО.

На что обращать внимание при выборе «второго» сканера:

- Избегайте слишком лёгких инструментов, которые выполняют только поверхностную проверку (например, QuickScan) — они могут не обнаружить скрытую угрозу.

- Проверьте, удаляет ли инструмент найденные угрозы или лишь сообщает о них. Некоторые онлайн-инструменты лишь указывают на проблемы, предлагая купить полноценный продукт.

Как просканировать файл с помощью многих антивирусов одновременно

Если у вас есть подозрительный файл, лучше проверить его против большого набора антивирусных движков. Зачем это нужно:

- Разные антивирусы используют разные сигнатуры и эвристики; один движок может детектировать то, что другой пропустил.

- Сравнение мнений даёт контекст: если большинство движков считают файл вредоносным, вероятность заражения выше.

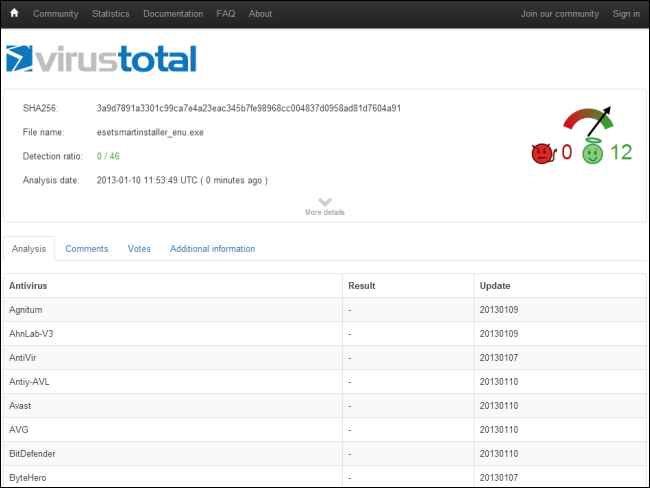

Удобный инструмент — VirusTotal (принадлежит Google). Возможности и ограничения:

- Поддержка загрузки файлов до 32 МБ и проверки URL.

- Анализ файлы выполняется одновременно на множестве движков (например, 46 движков).

- Вы получаете отчёт с результатами по каждому движку и дополнительную информацию (хеши, поведенческие индикаторы).

Ограничения и предостережения:

- Нет гарантии на 100% точность: файл могут признать чистым, хотя он вредоносен; возможны и массовые ложные срабатывания, хоть это и маловероятно.

- Не загружайте на VirusTotal конфиденциальные документы или файлы с личными данными — загруженный файл будет доступен третьим лицам и сохранён в базе.

- Для конфиденциальных или корпоративных файлов лучше использовать локальные песочницы (sandbox) или on-premise решения.

Когда дополнительное сканирование не поможет

- Заражения нулевого дня: новые вредоносные программы без сигнатур могут пройти мимо большинства антивирусов.

- Сложный целевой эксплойт в памяти (fileless malware): некоторые угрозы живут только в оперативной памяти и не оставляют следов на диске.

- Зашифрованные или упакованные файлы: если файл зашифрован или упакован, движки могут не иметь доступа к содержимому без распаковки или ввода пароля.

В этих случаях полезны поведенческие анализаторы, ASD/EDR решения, мониторинг сетевой активности и интрузивный анализ в песочнице.

Альтернативные подходы к проверке безопасности файлов и системы

- Песочницы и виртуальные машины: запускайте подозрительные программы в изолированной VM и наблюдайте поведение.

- Отправка хешей (SHA256/MD5) на онлайн-сервисы для поиска известных образцов вместо загрузки самого файла.

- Использование EDR (Endpoint Detection and Response) для мониторинга поведения процессов, сетевых подключений и подозрительных действий.

- Репутационные сервисы и индексы (например, файлы из сомнительных источников — высокий риск).

Эвристики и практические правила (ментальные модели)

- Правило трёх признаков: если файл имеет подозрительное происхождение + неизвестный подпись/сертификат + необычное поведение при запуске, относитесь к нему как к вредоносному до доказательств обратного.

- «Большинство делает заключение»: если 10+ движков помечают файл как вредоносный — вероятность реальной угрозы значительно выше, чем при единичном срабатывании.

- Сначала изоляция, затем анализ: не запускайте файл, создайте копию и работайте с копией в песочнице.

Контрольные списки для ролей

Пользователь:

- Не запускать подозрительные вложения и исполняемые файлы.

- Передать файл ИТ при подозрении; при необходимости использовать VirusTotal только для не конфиденциальных файлов.

- Делать регулярные резервные копии.

ИТ-администратор:

- Поддерживать основной антивирус в актуальном состоянии и включённым.

- Предоставлять инструмент для офлайн/второго мнения и процедуру его безопасного запуска.

- Настроить EDR и централизованный сбор логов для расследования инцидентов.

Критерии приёмки: как решить, что файл можно считать безопасным

- Файл проверен на VirusTotal и имеет 0/46 детекций, и источник — доверенный разработчик;

- Файл прошёл тест в песочнице без подозрительного поведения (сетевые соединения, загрузка дополнительных компонентов, изменение автозапуска);

- Подпись файла проверена и соответствует известному издателю;

- При корпоративной политике — одобрение ИБ-команды.

Если хотя бы один из пунктов не выполнен — отнесите файл к рисковым.

Краткий глоссарий

- Резидентный антивирус: антивирус, который работает в фоновом режиме и проверяет операции в реальном времени.

- Второе мнение: разовое сканирование другим антивирусом без установки резидентного компонента.

- Песочница: изолированная среда для безопасного запуска и анализа программ.

- Hash (SHA256/MD5): криптографический отпечаток файла для идентификации.

Рекомендации по безопасности и приватности

- Не загружайте чувствительные файлы (личные документы, базы данных клиентов, ключи) на общедоступные онлайн-сервисы.

- Используйте проверку хеша вместо загрузки самого файла, если хотите сверить образец с известной базой.

- Включите автоматические обновления антивируса и ОС; регулярно проверяйте резервные копии.

- Для корпоративной безопасности реализуйте политику обработки подозрительных файлов и централизованный инцидент-менеджмент.

Вывод

Один антивирус должен обеспечивать фоновую защиту, а дополнительные сканеры — давать разовую проверку и «второе мнение». Для массовых проверок отдельных файлов удобны сервисы вроде VirusTotal, но они не заменяют локальные средства анализа и не подходят для конфиденциальных данных. Комбинация актуальных сигнатур, поведенческого анализа и здравого смысла — лучшая практика для минимизации рисков.

Важное: всегда изолируйте подозрительные файлы и не полагайтесь исключительно на одно средство обнаружения.

Похожие материалы

RDP: полный гид по настройке и безопасности

Android как клавиатура и трекпад для Windows

Советы и приёмы для работы с PDF

Calibration в Lightroom Classic: как и когда использовать

Отключить Siri Suggestions на iPhone