Защитите Mac от XLoader: что это и как защититься

XLoader — это модификация старого инфостилера FormBook, трансформировавшаяся в межплатформенный загрузчик-ботнет. Сегодня злоумышленники предлагают XLoader как сервис (MaaS), что делает его доступным даже для неподготовленных атакующих. Малый размер, минимальные зависимости и фокус на сборе учётных данных делают его особенно коварным.

Что такое XLoader

XLoader произошёл из проекта FormBook, изначально ориентированного на Windows. Новые версии получили поддержку macOS и вобрали в себя привычные функции: кейлоггер (запись нажатий клавиш), снимки экрана, чтение буфера обмена и вытягивание сохранённых паролей из браузеров и некоторых почтовых клиентов.

Определение понятными словами: XLoader — это вредоносная программа, предназначенная для тихого сбора учётных данных и конфиденциальной информации, с возможностью загрузки дополнительного вредоносного ПО.

Важно: XLoader продаётся как услуга — это значит, что его использованию не требуется высоких технических навыков у злоумышленника.

Чем опасен XLoader

XLoader ориентирован на кражу данных. Его ключевые опасности:

- Кража учётных данных: паролей и сессий из браузеров, почты и мессенджеров.

- Запись нажатий клавиш: злоумышленник получает всё, что вы вводите, включая пароли и банковские данные.

- Снимки экрана: визуальная утечка конфиденциальной информации.

- Чтение буфера обмена: зло может моментально захватить скопированные пароли, токены и приватные ключи.

- Загрузка дополнительного ПО: XLoader может загрузить трояны, рансомварь или иные модули, что приводит к цепным заражениям.

Пара дополнительных рисков:

- Масштабная социальная эксплуатация: украденные учётные записи используются для рассылки вредоносных ссылок контактам жертвы или для мошеннических транзакций.

- Доступность через MaaS: стоимость использования XLoader для macOS описывается как примерно $49 за месяц, что делает атаку дешёвой для злоумышленников.

Как распространяется XLoader

Основные каналы распространения:

- Фишинговые письма с вложениями или ссылками на вредоносные загрузчики.

- Поддельные сайты и поп‑апы, предлагающие «полезные» приложения или обновления.

- Скомпрометированные рекламные сети и всплывающие окна (malvertising).

- Социальная инженерия: обмен ссылками через украденные аккаунты и мессенджеры.

Учитывайте: малварь может приходить в виде архива, бинарника, скрипта или макроса в офисном документе.

Практические способы защиты от XLoader

Важно применять защиту по нескольким слоям: техническая, поведенческая и организационная.

1. Будьте внимательны к письмам и вложениям

- Никогда не открывайте вложения и ссылки из писем от неизвестных отправителей.

- Перед открытием проверяйте адрес отправителя (не только имя). Если письмо требует срочных действий — подозревайте социальную инженерию.

- Переходите на сайты вручную: вводите адрес в браузере, а не по ссылке из письма.

2. Установите и регулярно обновляйте антивирус

- Выберите проверенное антивирусное решение, совместимое с macOS.

- Включите он‑лайн сканирование загрузок и автоматическое обновление сигнатур.

- При подозрении на файл — правый клик → «Сканировать» (или аналог в вашем AV).

3. Держите систему и программы в актуальном состоянии

- Устанавливайте обновления macOS и обновления приложений сразу после их выхода.

- Патчьте браузеры, расширения и часто используемые сторонние компоненты (Java, Adobe и т. п.).

- Отключайте устаревшие и ненужные плагины.

4. Отключайте макросы в офисных документах

- По умолчанию макросы должны быть выключены. Включайте их только если вы полностью доверяете отправителю и понимаете содержание макроса.

- Предпочтение — просматривать документы в режиме защиты (protected view).

5. Используйте многофакторную аутентификацию (MFA)

- Включите MFA в банках, почтовых сервисах и везде, где это возможно.

- Используйте приложения-генераторы одноразовых кодов (TOTP), а не SMS, когда можно.

6. Используйте менеджеры паролей и уникальные пароли

- Менеджер паролей хранит учётные данные в зашифрованном хранилище и упрощает создание уникальных паролей.

- Даже если крадут один пароль — другие сервисы останутся защищены.

7. Ограничьте права и включите принципы наименьших привилегий

- Не работайте под учётной записью администратора для повседневных задач.

- Отключите автоматические эскалации прав у приложений.

8. Резервное копирование и план восстановления

- Регулярно делайте резервные копии важных данных. Храните их изолированно (offline или в отдельном защищённом облаке).

- Проверяйте восстановление из бэкапов по расписанию.

9. Настройка браузера и блокировка всплывающих окон

- Отключите всплывающие окна и установите блокировщики рекламы.

- Отключите автозагрузку плагинов и ограничьте разрешения сайтов (камера, микрофон, буфер обмена).

10. Мониторинг и уведомления

- Включите мониторинг входа в критические учётные записи и уведомления о новых входах.

- Используйте встроенные средства безопасности macOS (Gatekeeper, XProtect) и логирование.

Важно: ни одна мера не даёт 100% гарантии. Безопасность — это совокупность мер и бдительность.

Чек‑лист для разных ролей

Ниже — быстрый список действий для пользователей, администраторов и реагирования на инциденты.

Обычный пользователь:

- Не открывать ссылки из сомнительных писем.

- Включить MFA для всех важных сервисов.

- Использовать менеджер паролей.

- Регулярно обновлять macOS и приложения.

IT-администратор:

- Развернуть централизованное AV‑решение с EDR/телеметрией.

- Настроить политикой ограничения прав.

- Внедрить бэкап‑политику и тесты восстановления.

- Настроить журналирование и SIEM‑интеграцию.

Команда реагирования на инциденты:

- Изолировать заражённое устройство от сети.

- Сделать форензический снимок диска и памяти.

- Запустить проверку на наличие иных индикаторов компрометации.

- Откатить изменения и восстановить из проверенного бэкапа.

Пошаговый план действий при подозрении на заражение (SOP)

- Сразу отключите устройство от сети (Wi‑Fi, Ethernet, Bluetooth).

- Зафиксируйте время и симптомы: какие приложения, какие окна, какие ошибки.

- Сделайте образ диска (для расследования). Не выключайте устройство до съёма данных, если вы планируете форензику.

- Просканируйте систему обновлённым антивирусом/EDR.

- Сбросьте пароли с другого чистого устройства и включите MFA.

- Восстановите систему из бэкапа, если подтверждена компрометация.

- Уведомьте пострадавшие сервисы и, при необходимости, работодателя и правоохранительные органы.

План отката и восстановление после инцидента

- Откат конфигурации: если обновление или установка вызвала подозрения, верните систему к последней известной целостной конфигурации.

- Очистка учётных записей: поменяйте все пароли, аннулируйте сессии и токены.

- Восстановление данных: используйте только проверенные бэкапы, предшествующие времени компрометации.

- После восстановления — провести мониторинг на предмет повторного проникновения.

Тесты приёмки (что проверить после мер)

- Антивирус находит и удаляет образцы (или помечает их как вредоносные).

- MFA работает: попытки входа без второго фактора блокируются.

- Бэкап восстанавливается корректно и данные не содержат признаков компрометации.

- Журналы не содержат необычных соединений на подозрительные внешние IP.

Ментальные модели и простые правила на каждый день

- «Assume breach» — предполагайте, что доступ может быть скомпрометирован, и выстраивайте защиту соответственно.

- «Least privilege» — все работают с минимально необходимыми правами.

- «Не доверяй, проверяй» — ссылки и вложения проверяются дважды.

Короткая справка: термины

- XLoader — вредоносный загрузчик/кейлоггер, происходящий из FormBook.

- Кейлоггер — программа, записывающая нажатия клавиш.

- MaaS — Malware‑as‑a‑Service, модель продажи вредоносных инструментов.

- Буфер обмена — временное хранилище скопированного текста/данных.

- MFA/TOTP — многофакторная аутентификация, одноразовые коды времени.

Блок фактов с ключевыми моментами

- Происхождение: эволюция от FormBook.

- Основные функции: запись клавиш, скриншоты, чтение буфера обмена, кража паролей.

- Коммерческая модель: распространяется как услуга (MaaS); стоимость использования macOS‑варианта упоминается на уровне примерно $49 в месяц.

- Главный вектор: фишинг, поддельные сайты и поп‑апы.

Когда защита может не сработать — типичные ошибки

- Включение макросов в незнакомых документах.

- Использование устаревшей ОС или непатченных приложений.

- Доверие ссылкам в письмах от знакомых (если их аккаунт уже скомпрометирован).

- Отсутствие MFA и повторное использование паролей.

Простое дерево решений (Mermaid)

flowchart TD

A[Получено подозрительное письмо] --> B{Содержит вложение или ссылку?}

B -- Да --> C{Отправитель известен и проверен?}

B -- Нет --> D[Игнорировать или проверить дополнительно]

C -- Нет --> E[Не открывать, сообщить в IT]

C -- Да --> F[Открыть в безопасной среде или на песочнице]

F --> G{Файл безопасен?}

G -- Да --> H[Разрешить использование]

G -- Нет --> EРекомендации для организаций и локальные особенности

- Проведите обучение сотрудников по фишингу и социальным атакам — люди остаются самой уязвимой частью.

- Настройте централизованное обновление и управление приложениями.

- Для организаций с удалённой работой используйте защищённые VPN и обязательный MFA.

- В локальной среде (Россия и СНГ) обращайте внимание на локализованные фишинговые кампании: они часто используют поддельные страницы популярных банков и сервисов.

Краткое резюме

XLoader — модифицированный кейлоггер, эволюционировавший из FormBook и доступный как услуга. Главная опасность — кража паролей, ключей из буфера обмена, скриншоты и возможность загрузки дополнительного ПО. Защищаться нужно многослойно: бдительность к письмам, антивирус с EDR, своевременные обновления, отключённые макросы, MFA и надёжные бэкапы.

Важно: если вы подозреваете заражение — действуйте быстро: изолируйте устройство, смените пароли с другого чистого устройства и, при необходимости, привлеките специалистов по инцидентам.

Примечание: безопасность — это привычка и набор мер; регулярное повторение процедур и тестирование восстанавливает устойчивость к подобным угрозам.

Похожие материалы

Как починить треснувший экран Apple Watch

Управление подписками на PS5

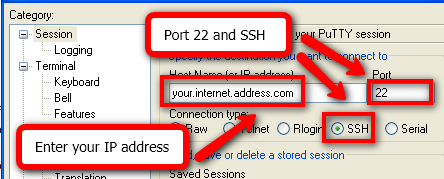

Настройка прокси в Ubuntu — SSH, Glype, Squid

Исправить 0xc00000e в Windows 10

Преобразуйте почерк в шрифт с Calligraphr