Как защитить свою личность и предотвратить кражу данных

Быстрые ссылки

- Кража личности — почему это серьёзно

- Как воруют личность

- Как защитить себя

- Меры уровня бункера

Кража личности — почему это серьёзно

Когда в 1995 году Сандра Баллок снялась в фильме «Сеть», идея кражи личности казалась почти фантастической. Реальность изменилась: начиная с 2017 года, миллионы американцев ежегодно становятся жертвами мошенничества, связанного с личными данными. Кража личности может принимать разные формы: от взлома ваших учётных записей и присвоения финансовой истории до использования ваших данных для оформления кредитов и мошенничества с налоговыми возвратами.

Последствия сложно исправить: юридические процедуры, восстановление кредитной истории, длительное подтверждение своей личности в банках и у государственных органов. В таких ситуациях профилактика ценнее последствий: лучше потратить время на надёжные меры сейчас, чем устранять последствия позже.

Как воруют личность

Кража личности — преступление удобства: злоумышленники выбирают самый простой путь. Методы можно разделить на офлайн и онлайн.

Офлайн:

- Кража корреспонденции из почтового ящика или мусора. Выписки, кредитные предложения и финансовые письма содержат данные, которые легко использовать.

- Скимминг на АЗС: устройства, снимающие данные с магнитной полосы карты.

- Воровство в магазинах и ресторанах: сотрудники, которые запоминают или копируют данные карт.

Онлайн:

- Фишинг и поддельные письма, внешне похожие на официальные сообщения банков и сервисов.

- Утечки баз данных при взломе компаний.

- Мошенники на сайтах знакомств: сначала устанавливают доверительные отношения, затем просят деньги или собирают данные для дальнейшего мошенничества.

Фишинговые кампании становятся более изощрёнными — злоумышленники подделывают внешний вид и стиль официальной переписки. Поэтому важно не только «видеть» угрозу, но и снижать свою привлекательность как цели.

Как защитить себя

Как сказал один эксперт в сфере кибербезопасности, настоящая абсолютная приватность требует радикальных мер; тем не менее, есть практические, реальныe шаги, которые значительно снижают риск стать жертвой.

Мы разбили рекомендации на три уровня: базовая гигиена (то, что должен делать каждый), усиленная безопасность (для тех, кто хочет значительно сократить риск) и меры уровня бункера (для тех, кто готов к крайним шагам).

Базовая гигиена

Если вы не выполняете эти простые вещи, вы фактически оставляете «двери открыты»:

- Используйте надёжные пароли. Длина важнее сложности символов: длинные фразы‑пароли сложнее взломать. Принцип: чем длиннее и уникальнее, тем лучше.

- Уникальный пароль для каждого сайта и сервиса. Повторное использование пароля делает все ваши аккаунты уязвимыми, если одна служба скомпрометирована. По данным отраслевых отчётов, большое количество утечек связано с слабыми или повторно используемыми паролями.

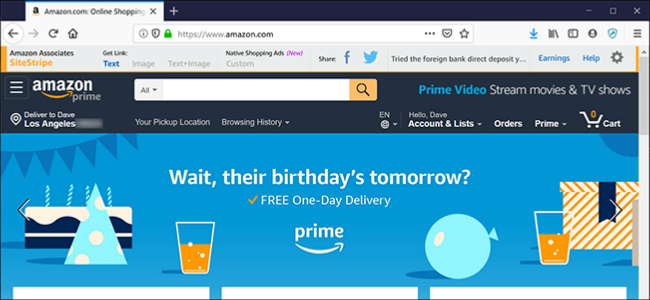

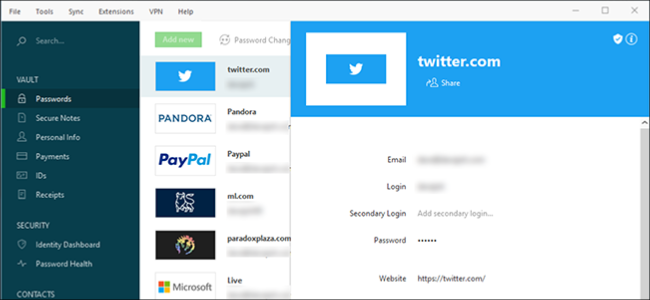

- Используйте менеджер паролей. Такие инструменты, как Dashlane или LastPass, хранят и генерируют сильные пароли за вас. По оценкам производителей, средний пользователь имеет сотни аккаунтов, и без менеджера управлять уникальными паролями практически невозможно.

- Осторожно относитесь к публичному Wi‑Fi. Не подключайтесь к бесплатным сетям без проверки — злоумышленник может специально создать сеть для перехвата трафика. Если вы используете общий компьютер, не разрешайте браузеру запоминать пароли и очищайте кэш по окончании работы.

Усиленная безопасность

Эти меры ставят вас впереди значительной части онлайн‑пользователей:

- Не используйте соцсети как метод входа на сторонние сайты. “Вход через Facebook/Google” удобен, но при компрометации одного аккаунта вы рискуете сразу множеством сервисов и раскрытием связанных персональных данных.

- Включите двухфакторную аутентификацию (2FA). Это защищает от захвата аккаунта через простой сброс пароля: злоумышленнику потребуется доступ к дополнительному фактору (телефону, приложению‑генератору кодов или аппаратному ключу).

- Минимизируйте присутствие в соцсетях. Не принимайте запросы от незнакомых людей и ограничивайте публикуемую информацию: чем меньше личных деталей в открытом доступе, тем сложнее собрать данные для социальной инженерии.

- Продумывайте, какую информацию вы публикуете. Имя, дата рождения, место учёбы, номера телефонов и геометки фотографий легко сопоставляются и используются для верификации личности через службы поддержки.

Меры уровня бункера

Если вы готовы пойти дальше и снизить риск до минимального, рассмотрите эти шаги:

- Не используйте SMS для вторичного фактора. Схемы клонирования SIM и перехват SMS делают этот метод уязвимым. Используйте приложения‑генераторы кодов (Google Authenticator, Authy) или аппаратные ключи (FIDO2, YubiKey).

- Шифруйте USB‑накопители и локальные устройства. Потерянный флеш‑диск с важными данными — это прямой путь к утечке. Аппаратно шифрованные накопители с PIN‑вводом защищают данные даже при физической потере.

- Используйте надёжный VPN. VPN скрывает ваш реальный IP‑адрес и предложит дополнительный уровень приватности при подключении через общедоступные сети. Выбирайте провайдеров без логов и с прозрачной политикой конфиденциальности.

- Регулярно проводите самоаудит цифрового присутствия. Настройте оповещения (например, Google Alerts) по своему имени или электронной почте, чтобы отслеживать, какие данные о вас появляются в сети.

Практическое руководство: методология защиты (шаг за шагом)

- Проведите инвентаризацию аккаунтов. Составьте список всех сервисов, где у вас есть аккаунты (почта, соцсети, покупки, банковские приложения).

- Оцените риск. Для каждого аккаунта отметьте, какие данные доступны и какие последствия будут при его компрометации (финансовые, репутационные, доступ к другим сервисам).

- Примените базовые меры: уникальные пароли через менеджер, включите 2FA, обновите почту восстановления.

- Минимизируйте публичные данные: проверьте настройки приватности в соцсетях, удалите устаревшие публикации с личными данными.

- Поддерживайте мониторинг: оповещения, периодическая проверка кредитного отчёта (где доступно), уведомления банков о подозрительных операциях.

- Подготовьте план реагирования на инцидент (см. ниже).

План реагирования при краже личности

Если вы обнаружили признаки кражи личности, действуйте быстро и последовательно:

- Заблокируйте или смените пароли во всех критичных аккаунтах (банк, почта, соцсети). Используйте менеджер паролей для генерации новых.

- Включите 2FA везде, где возможно, и переключитесь с SMS на приложение или аппаратный ключ.

- Свяжитесь с банками и эмитентами карт: заморозьте карты, запросите спорные операции и выпустите новые карты при необходимости.

- Обратитесь в кредитные бюро и активируйте «кредитный замок» или уведомление о мошенничестве (в зависимости от страны и доступных услуг).

- Зарегистрируйте инцидент в органах, которые в вашей стране принимают такие жалобы (в США — Federal Trade Commission), и получите отчёт о заявлении.

- Подавайте заявление в полицию и сохраните копию для банков и страховщиков.

- Мониторьте свои отчёты и уведомления в течение последующих месяцев. Измените все связанные пароли и проверьте настройки восстановления учётных записей.

Короткое замечание: процедуры и действующие организации различаются по странам — уточните локальные контакты и правила заморозки кредитов у поставщиков соответствующих услуг.

Роль‑ориентированные чеклисты

Для простоты приведём три чеклиста: для обычного пользователя, продвинутого пользователя и малого бизнеса.

Чеклист для обычного пользователя:

- Использовать менеджер паролей.

- Включить 2FA для почты и банков.

- Не использовать общедоступный Wi‑Fi для финансовых операций.

- Установить обновления ОС и приложений.

- Регулярно проверять банковские выписки.

Чеклист для продвинутого пользователя:

- Перенести 2FA с SMS на приложение или аппаратный ключ.

- Шифровать локальные накопители и резервные копии.

- Использовать VPN на публичных сетях.

- Периодически проверять доступность персональных данных в интернете.

Чеклист для малого бизнеса:

- Политика паролей и менеджер паролей для сотрудников.

- Централизованное управление доступом и аудит логов.

- Резервное копирование данных и шифрование бэкапов.

- Обучение сотрудников по фишингу и социальной инженерии.

- План реагирования на инциденты и тестирование восстановления.

Когда меры не помогут: ограничения и контрпримеры

Даже идеальная цифровая гигиена не даёт 100% гарантии в следующих случаях:

- Компрометация доверенной третьей стороны. Если ваш банк или крупная платформа взломаны, ваши данные могут быть раскрыты вне вашей воли.

- Целенаправленное физическое преследование или кража документов. Если злоумышленник получил физический доступ к вашим документам, цифровые меры уже не достаточны.

- Социальная инженерия на сотрудниках службы поддержки. Мошенник может убедить оператора выдать доступ по телефону.

В этих сценариях ключевая роль — оперативное обнаружение и реакция: чем быстрее вы заметите проблему и начнёте действия по блокировке и уведомлению служб, тем меньше будет ущерб.

Альтернативные подходы и инструменты

- Аппаратные ключи безопасности (FIDO2, YubiKey) заменяют пароли и приложения‑генераторы, повышая стойкость учётных записей.

- Услуги мониторинга темной сети: платные подписки, которые отслеживают утечки ваших учётных данных и уведомляют вас.

- Профессиональные сервисы защиты от кражи личности: агентства, которые помогают разбираться с последствиями и восстанавливать кредитную историю.

Простые эвристики и ментальные модели

- «Поверхность атаки»: чем больше мест, где вы оставили данные, тем выше риск. Сократите количество аккаунтов — уменьшите поверхность.

- «Путь наименьшего сопротивления»: злоумышленник выберет самый простой способ. Уберите простые цели (повторяющиеся пароли, SMS‑2FA).

- «Обратная проверка»: прежде чем ввести данные на сайте, проверьте адрес и сертификат HTTPS; не кликайте ссылки из неожиданных писем.

Глоссарий в одной строке

- 2FA — двухфакторная аутентификация: метод подтверждения личности с помощью двух разных факторов.

- Менеджер паролей — программа для хранения и генерации уникальных паролей.

- VPN — виртуальная частная сеть, шифрует соединение и скрывает IP.

Конфиденциальность и юридические примечания

Процедуры и доступные сервисы зависят от страны. В США существуют организации вроде Federal Trade Commission, которые принимают жалобы о краже личности; в других странах аналогичные функции выполняют местные регулирующие органы и полиция. При утечке финансовых данных обязательно свяжитесь с вашим банком и кредитными бюро, а также изучите локальные возможности по заморозке кредитной истории и блокировке подозрительных запросов.

Критерии приёмки

- Все критичные аккаунты защищены уникальными и сильными паролями.

- Двухфакторная аутентификация активирована в почте и банковских сервисах.

- Публичная информация сведена к минимуму; геометки и конфиденциальные детали удалены.

- Есть план действий на случай утечки и контакты банков/регуляторов под рукой.

Краткое резюме

Кража личности остаётся одним из наиболее разрушительных видов мошенничества в цифровую эпоху. Большая часть защиты — это простые, рутинные действия: уникальные пароли, менеджер паролей, 2FA и осторожность в отношении публичных сетей и социальных сетей. Для тех, кто хочет максимальной защиты, есть дополнительные меры — аппаратные ключи, шифрование носителей и продвинутый мониторинг. Наиболее важное — системность: регулярные проверки, своевременные обновления и готовность быстро реагировать на инциденты.

Важно: если вы подозреваете, что стали жертвой кражи личности, действуйте быстро — блокируйте карты, меняйте пароли, уведомляйте финансовые учреждения и регистрируйте инцидент в соответствующих органах.

Похожие материалы

RDP: полный гид по настройке и безопасности

Android как клавиатура и трекпад для Windows

Советы и приёмы для работы с PDF

Calibration в Lightroom Classic: как и когда использовать

Отключить Siri Suggestions на iPhone