Как запретить конкретным пользователям завершать работу Windows

Быстрые ссылки

- Домашние пользователи: Отключить завершение работы для пользователя через реестр

- Скачать готовый реестровый хак одним кликом

- Профи и предприятия: Отключить завершение работы через локальный редактор групповой политики

Windows предоставляет множество способов завершить работу: меню Пуск, экран входа и блокировки, сочетания клавиш (Alt+F4 на рабочем столе), командная строка и физическая кнопка питания. В статье описано, как для конкретного пользователя убрать доступ ко всем этим методам (за исключением исключений, которые можно также контролировать).

Важно: эти инструкции меняют поведение Windows для отдельных учётных записей. Прежде чем вносить изменения, сделайте резервную копию системы и реестра.

Почему это может понадобиться

- Защита длительных задач: при переключении пользователей вы не хотите, чтобы чья-то загрузка, рендер или обновление прерывались.

- Киоски и публичные терминалы: предотвратить случайное или преднамеренное выключение системы посетителями.

- Родительский контроль: ограничить младших членов семьи от выключения компьютера.

- Контроль над инфраструктурой: в корпоративной среде предотвратить неавторизованные перезагрузки рабочей станции.

Краткий обзор подходов

- Реестр (HKEY_CURRENT_USER) — работает в Windows Home и для одиночных пользователей; изменения применяются только к текущему пользователю.

- Локальная групповая политика (.msc) — удобнее в Pro/Enterprise, позволяет целенаправленно применять политику к пользователям или группам.

- Отключение физической кнопки питания и блокировка доступа к Командной строке — дополнительные меры для полного контроля.

Важное: редактирование реестра и политик влияет на систему. Выполняйте действия под учётной записью, к которой хотите применить ограничение, и имейте точку восстановления.

Реестр: как отключить завершение работы для пользователя (подходит для Windows Home)

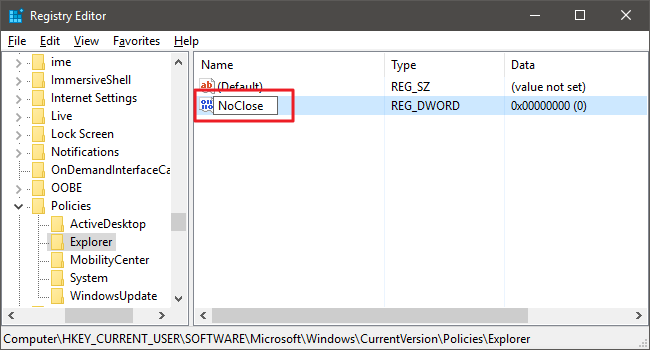

Коротко: настройка значения NoClose в ветке HKEY_CURRENT_USER.

- Войдите в систему под учётной записью пользователя, для которого нужно запретить завершение работы.

- Нажмите Пуск, введите regedit и нажмите Enter, затем подтвердите запуск редактора реестра.

- Перейдите к ключу:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

- В правой части: правый клик по разделу Explorer → Новый → DWORD (32 бита). Назовите значение NoClose.

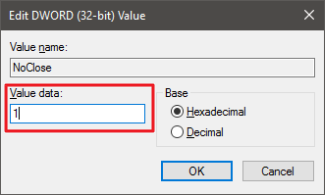

- Дважды щёлкните NoClose и задайте значение 1.

- Закройте редактор реестра и перезагрузите компьютер. Войдите под целевым пользователем и проверьте: пункты Выключение/Перезагрузка/Сон/Гибернация должны быть недоступны.

Примечания и нюансы:

- Остались рабочими два метода: физическая кнопка питания и команда shutdown в Командной строке. Если хотите, можно отключить реакцию кнопки питания в Панели управления → Электропитание и ограничить доступ к Командной строке.

- Если вы отключите Командную строку через Групповую политику, не отключайте сценарии (scripting), если хотите иметь возможность создать для себя BAT-файл с командой выключения, который можно будет запускать при необходимости.

- Чтобы вернуть возможность завершения работы, либо установите NoClose = 0, либо удалите значение.

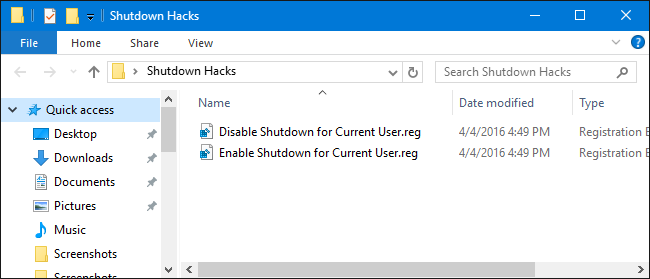

Скачать готовый реестровый хак

Если вы предпочитаете не выполнять изменения вручную, можно использовать готовые .reg-файлы: один добавляет NoClose = 1 для текущего пользователя, другой — возвращает NoClose = 0. В ZIP-файле находятся оба файла: «Отключить завершение работы для текущего пользователя» и «Включить завершение работы для текущего пользователя». Дважды щёлкните нужный .reg, подтвердите изменения и перезагрузите компьютер.

Совет: перед применением .reg-файла откройте его в блокноте и проверьте, какие ключи он изменяет.

Локальная групповая политика: лучший вариант для Pro и Enterprise

Коротко: создайте .msc-консоль для конкретных пользователей/групп и включите политику, удаляющую доступ к командам завершения работы.

- На машине с Windows Pro/Enterprise откройте оснастку mmc и подключите оснастку «Local Group Policy Editor» к конкретной учетной записи или группе (создайте .msc для целевых пользователей).

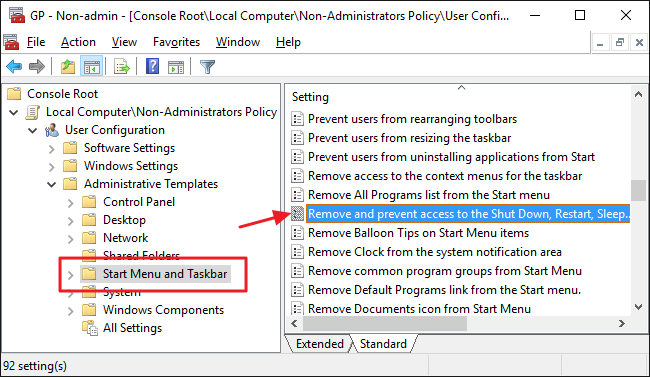

- В дереве перейдите: Пользовательская конфигурация → Административные шаблоны → Меню «Пуск» и панель задач.

- Найдите политику «Удалить и предотвратить доступ к командам Выключение, Перезагрузка, Сон и Гибернация» и дважды щёлкните её.

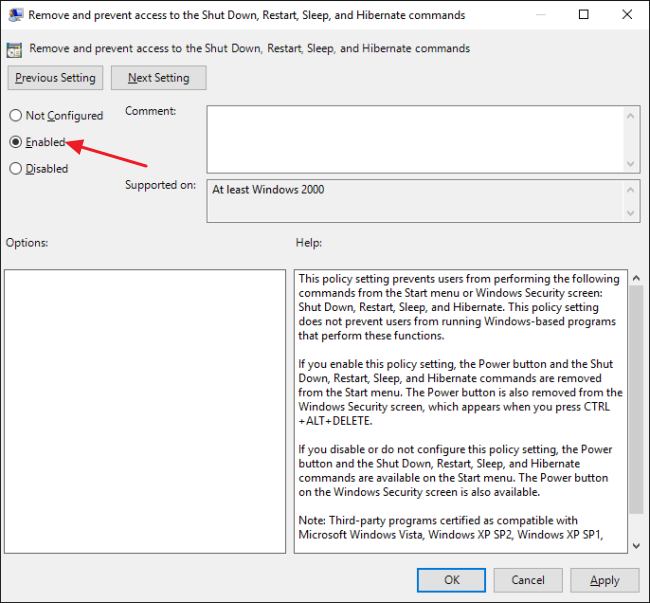

- Установите состояние Включено и примените изменения.

- Перезагрузите компьютер и войдите под тестовой учётной записью. При необходимости верните политику в Отключено или Не задано.

Советы:

- Если компьютер включён в домен, доменная групповая политика может переопределять локальную. Согласуйте изменения с сетевым администратором.

- Для массового применения используйте GPO на уровне домена.

Дополнительная ссылка: Как применить локальные правки групповой политики к конкретным пользователям

Что ещё можно сделать для полного контроля

- Отключить реакцию на физическую кнопку питания в настройках электропитания (Панель управления → Электропитание → Действия при нажатии кнопок питания).

- Ограничить доступ к Панели управления и параметрам электропитания через политики.

- Блокировать Командную строку и PowerShell для целевых пользователей (через группы или реестр), но оставьте возможность запуска подготовленного сценария для администратора.

- Настроить учетные записи с правами Standard, чтобы лишить пользователей возможности останавливать службы или устанавливать обновления, влияющие на работу системы.

Рекомендованные сценарии и когда этот подход не работает

Когда стоит использовать:

- Компьютер в общественном месте или киоск.

- Множественные пользователи на одном устройстве, где один пользователь выполняет длительные фоновые задачи.

- Родительский контроль простого уровня.

Когда это ненадёжно или не подходит:

- Пользователи с правами администратора могут отменить изменения.

- Если компьютер управляется доменной политикой, локальные политики могут быть перекрыты.

- Опытные пользователи могут использовать сторонние утилиты или загрузочный носитель для выключения/перезагрузки.

Альтернативы:

- Контроль прав доступа: создание учётных записей без прав администратора и ограничение доступа к системным инструментам.

- Физические меры: блокировка корпуса, защита кнопки питания.

- Удалённый мониторинг и управление, позволяющие администратору контролировать питание удалённо.

Роль-ориентированные чеклисты

Администратор (корпоративная среда):

- Согласовать изменения с политикой безопасности компании.

- Проверить влияние доменных GPO.

- Создать .msc-консоль для целевых пользователей/групп.

- Тестировать в контролируемой среде на 2–3 машинах.

- Документировать откатные шаги.

Домашний пользователь/родитель:

- Создать отдельную учётную запись для ребёнка (стандартная учётная запись).

- Внести правку NoClose в реестре под учётной записью ребёнка.

- Провести проверку на предмет доступности меню Пуск и Экрана блокировки.

- Создать резервную точку восстановления системы.

Киоск-оператор:

- Отключить физическую кнопку питания в настройках электропитания.

- Включить NoClose и заблокировать доступ к панели управления.

- Настроить автоматический вход и специальную оболочку киоска, если требуется.

Playbook: пошаговое внедрение в организации

- Оценка: определить список компьютеров и целевых пользователей.

- Тест: выполнить изменения на лабораторной машине; провести сценарные тесты.

- Документирование: задокументировать шаги внедрения и отката.

- Развертывание: подготовить .msc или GPO и развернуть постепенно (пакеты по 10–20 машин).

- Мониторинг: отслеживать обращения пользователей и логи событий.

- Откат: при проблемах — вернуть политику в состояние Не задано или удалить NoClose.

Критерии приёмки

- Целевой пользователь не видит опций Выключение/Перезагрузка/Сон/Гибернация в меню Пуск и на экране блокировки.

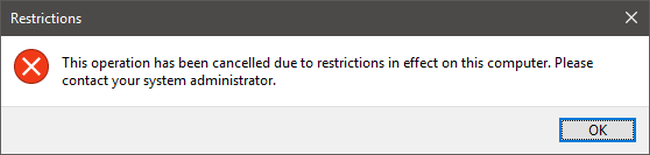

- Сочетание Alt+F4 на рабочем столе не вызывает диалог выключения и показывает сообщение об ограничениях.

- Администратор всё ещё способен корректно выключать систему стандартными способами.

- Нет побочных эффектов на приложения, требующие перезапуска (тестирование важных сценариев обязательно).

Тест-кейсы и проверка принятия

- Войти под целевой учётной записью; открыть меню Пуск — кнопки питания отсутствуют.

- Нажать Alt+F4 на рабочем столе — вместо диалога появляется сообщение об ограничении.

- Попытаться выполнить shutdown /s /t 0 в командной строке — проверить, разрешён ли доступ; при ограничении нужно удостовериться, что командная строка заблокирована, или что доступ к ней имеется только у админа.

- Нажать физическую кнопку питания — проверить поведение согласно настройкам электропитания.

- Войти под администратором и проверить, что админские опции оставлены без изменений.

Отладка и частые проблемы

Проблема: после правки реестра меню всё ещё показывает опции выключения.

- Решение: убедитесь, что вы изменяли HKEY_CURRENT_USER под правильной учётной записью. Перезагрузите систему.

Проблема: доменная GPO переопределила локальные настройки.

- Решение: согласуйте изменения с сетевым администратором и применяйте политики на уровне домена.

Проблема: пользователь всё ещё выполняет shutdown через сторонние утилиты.

- Решение: ограничьте установку ПО (UAC, политики Software Restriction или AppLocker).

Проблема: необходимо временно разрешить выключение для обновлений.

- Решение: временно удалить NoClose или переключить политику, провести обновления и вернуть политику.

Откат и аварийное восстановление

- Реестр: установить NoClose = 0 или удалить значение NoClose в ветке HKEY_CURRENT_USER.

- Групповая политика: открыть соответствующую .msc-консоль и переключить пункт в Отключено или Не задано.

- Если изменения нарушили работу учётной записи: войдите под администратором, создайте временную учётную запись администратора и исправьте реестр/политику.

Модель принятия решений (Mermaid)

flowchart TD

A[Нужно запретить завершение работы?] -->|Нет| B[Оставить как есть]

A -->|Да| C{Тип системы}

C -->|Home| D[Использовать реестр 'NoClose в HKCU']

C -->|Pro/Enterprise| E[Использовать Local Group Policy]

D --> F{Требуется отключить физ. кнопку питания?}

E --> G{Компьютер в домене?}

F -->|Да| H[Отключить в настройках электропитания]

F -->|Нет| I[Пропустить]

G -->|Да| J[Согласовать изменения с админом домена]

G -->|Нет| K[Создать .msc и применить к пользователям]

J --> L[Тестирование]

K --> L

H --> L

I --> L

L --> M[Развертывание и мониторинг]Безопасность, конфиденциальность и соответствие

- Эти изменения не собирают и не передают персональные данные — они локальные настройки системы.

- В корпоративной среде документируйте изменения и проверяйте соответствие внутренним требованиям безопасности и GDPR-политикам, если политика влияет на обработку данных (например, перезапуск сервисов, выполняющих хранение данных).

Советы по совместимости и миграции

- Тестируйте на целевых версиях Windows (Windows 10/11) — политики и ключи реестра одинаковы в большинстве последних сборок, но корпоративные билды могут иметь отличия.

- Перед массовым развертыванием подготовьте сценарий отката и .reg/.msc файлы для автоматизации.

Короткая сводка

- Для Windows Home используйте реестр: HKEY_CURRENT_USER → Policies → Explorer → NoClose = 1.

- Для Pro/Enterprise применяйте локальную групповую политику: Пользовательская конфигурация → Административные шаблоны → Меню «Пуск» и панель задач → включите политику, удаляющую доступ к командам питания.

- Дополнительно отключите физическую кнопку питания и ограничьте доступ к Командной строке при необходимости.

Если вам нужна помощь с созданием .msc-консоли, шаблона GPO или готовых .reg-файлов для развертывания — напишите, и я подготовлю инструкции и примеры.

Источники и дополнительные материалы:

- How-To Geek: Как применять локальные правки групповой политики к конкретным пользователям — подробная пошаговая инструкция по созданию .msc-консолей.

Похожие материалы

RDP: полный гид по настройке и безопасности

Android как клавиатура и трекпад для Windows

Советы и приёмы для работы с PDF

Calibration в Lightroom Classic: как и когда использовать

Отключить Siri Suggestions на iPhone