Как навсегда стереть данные с флешки: 3 метода и практики безопасности

Файлы можно восстановить с дисков, которые кажутся «стертыми». Это касается жёстких дисков (HDD), твердотельных накопителей (SSD) и USB‑флешек. Перемещение файла в корзину лишь помечает его как удалённый — биты остаются на носителе до перезаписи.

Если нужно гарантировать, что данные нельзя восстановить, придётся выполнить дополнительные действия. Ниже — проверенные и относительно простые способы для пользователей без глубоких технических навыков, а также рекомендации для продвинутых и правила утилизации.

Почему простое удаление не достаточно

Операционные системы обычно помечают место под файл как свободное, но не стирают сами данные. Инструменты восстановления сканируют свободное место и восстанавливают содержимое по оставшимся битам и структурам файловой системы.

Важно: у флешек есть алгоритмы выравнивания износа (wear leveling). Они распределяют записи по разным ячейкам памяти, так что операционная система не имеет полного контроля над тем, какие физические клетки перезаписываются. Из‑за этого программные методы не дают 100% гарантии для флеш‑накопителей.

Метод 1 — Использовать стороннюю программу (Eraser)

Eraser — бесплатная утилита для Windows, которая умеет безопасно стирать данные методом многократной перезаписи. Она поддерживает старые и современные версии Windows; для лучшей совместимости используйте актуальную версию.

Плюсы: удобный графический интерфейс, выбор методов перезаписи, планирование задач.

Минусы: из‑за wear leveling на флешках всё равно возможны остаточные фрагменты.

Шаги

- Скачать и установить Eraser. Запустите программу после установки.

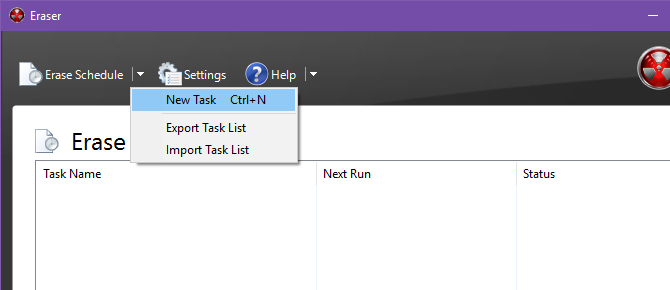

Создать новую задачу: в левом верхнем углу нажмите стрелку рядом с Erase Schedule и выберите “New Task” (или Ctrl + N). Присвойте задаче имя, например “Wipe Flash Drive”.

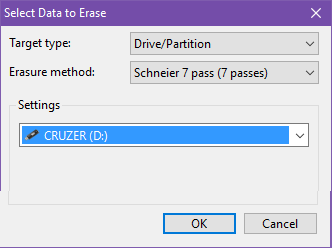

Добавить цель: через Add Data выберите Target Type → Drive/Partition и укажите букву вашей флешки. Тщательно проверьте, что выбрана именно флешка — ошибка приведёт к потере данных на другом диске.

- Выбрать метод перезаписи. Популярные варианты:

- Gutmann (35 проходов) — максимально консервативно, но обычно избыточно и долго.

- Schneier (7 проходов) — хороший компромисс между скоростью и надёжностью. Рекомендуется для большинства случаев.

- Простая перезапись нулями/случайными данными — быстрее, но меньше гарантии для очень чувствительных данных.

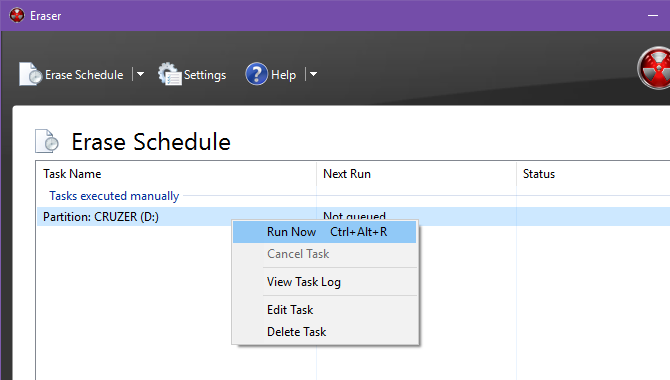

- Запустить задачу: в Erase Schedule правой кнопкой → Run Now (или Ctrl + Alt + R).

Важно: из‑за wear leveling вы можете быть уверены, что большинство памяти перезаписано, но не во всех физических ячейках. Поэтому для критичных данных программная очистка подходит только в сочетании с шифрованием.

Скачать — Eraser (бесплатно)

Метод 2 — Использовать встроенные средства командной строки (Cipher)

Windows включает утилиту cipher, которая умеет удалять неиспользуемые данные, перезаписывая свободное пространство на разделе.

Плюсы: есть в системе, не требует установки.

Минусы: устаревшая архитектура относительно флеш‑накопителей; не гарантирует полное физическое уничтожение данных на флешках.

Шаги

Откройте Командную строку от администратора: нажмите Windows + X и выберите “Command Prompt (Admin)” или “Windows PowerShell (Admin)” в зависимости от версии Windows.

Чтобы изучить опции, выполните:

cipher /?- Чтобы перезаписать свободное пространство на диске D:, используйте команду (приведён пример для диска D: — замените на букву вашей флешки):

cipher /w:D:\Команда работает с каталогом/разделом: укажите путь к корню раздела. Перед запуском рекомендуется форматировать флешку и убедиться, что на ней нет нужных данных.

Важно: выполнение несколько раз может перезаписать разные области, но из‑за wear leveling всё равно нет абсолютной гарантии.

Метод 3 — Физическое уничтожение

Если требуется стопроцентная гарантия, единственный способ — физически разрушить микросхемы памяти внутри корпуса флешки.

Рекомендации по безопасности:

- Наденьте защитные очки и перчатки.

- Откройте корпус и достаньте печатную плату с микросхемами.

- Разрушьте микросхемы плотно — дробление, сверление или многократное механическое повреждение делают восстановление крайне затруднительным.

- Отдайте остатки в центр утилизации электронных отходов — не выбрасывайте в обычный мусор.

Физическое уничтожение — крайняя мера. Оно подходит для носителей с самыми чувствительными данными, когда компромисс между стоимостью и риском оправдан.

Лучше заранее шифровать данные

Самый практичный и экономичный способ защиты конфиденциальных файлов — шифровать их до помещения на флешку. Если данные зашифрованы, то даже при восстановлении битов злоумышленник получит бесполезный зашифрованный контейнер.

Рекомендации по шифрованию:

- Используйте проверенные решения: BitLocker (Windows Pro/Enterprise), VeraCrypt, встроенные средства macOS/Android или коммерческие продукты от известных поставщиков.

- Генерируйте длинные пароли/ключи, используйте менеджер паролей и двухфакторную аутентификацию там, где это возможно.

- Шифруйте данные до копирования на флешку, а не после.

Шифрование значительно уменьшает риск утечки при утере или восстановлении удалённых файлов.

Альтернативные подходы и инструменты (для продвинутых)

- Для SSD и некоторых флеш‑носителей существуют команды Secure Erase на уровне контроллера (ATA Secure Erase). Их нужно исполнять осторожно: они могут стереть всё и не всегда доступны для USB‑корпусов.

- Производители накопителей часто предлагают утилиты для безопасного удаления и восстановления управления питанием. Проверьте сайт производителя перед применением.

- В Linux есть инструменты hdparm (для ATA/SSD), blkdiscard (для TRIM), dd для перезаписи, но всё это требует навыков и понимания рисков.

Когда альтернативы не работают: контроллеры флешек, использующие агрессивное wear leveling или скрытую перепрошивку, могут сохранять копии данных в местах, недоступных для обычных утилит.

Когда программные методы не сработают

- Если носитель использует сложные алгоритмы wear leveling, часть старых блоков может оставаться недоступной для перезаписи.

- SSD с поддержкой TRIM и внутренней оптимизацией могут не перезаписывать одни и те же физические ячейки последовательно; при этом восстановление возможно на аппаратном уровне.

- Если приведённые методы не были применены ретельно (например, выбран не тот диск в Eraser или опечатка в командной строке), данные останутся.

Роль‑ориентированные чеклисты

Чеклист для обычного пользователя:

- Сделать резервную копию нужных данных.

- Если данные не критичны — форматировать и выполнить Eraser с методом Schneier (7 проходов).

- Для критичных данных — зашифровать заранее; при утилизации — физически разрушить.

Чеклист для администратора IT:

- Централизованно шифровать переносимые носители.

- Вести реестр утилизируемых носителей и подтверждать уничтожение (фото, сертификация пункта утилизации).

- Использовать специализированные средства удаления для корпоративных SSD и журналировать операции.

Чеклист для ответственного за утилизацию:

- Передавать носители сертифицированной службе утилизации.

- При физическом уничтожении фиксировать процесс и указывать метод уничтожения.

Критерии приёмки

Носитель считается безопасно уничтоженным, если выполнены хотя бы один из критериев:

- Физическое разрушение микросхем памяти, подтверждённое визуально.

- Для шифрованных данных — ключ удалён и не хранится нигде; восстановленный образ даёт набор зашифрованных данных без возможности расшифровки.

- Для программной очистки — при тестовом восстановлении не удаётся получить жизнеспособные файлы (при этом учтите ограничения флеш‑контроллера).

Мини‑методология безопасного удаления (шаги перед утилизацией)

- Оцените чувствительность данных.

- Сделайте резервную копию, если понадобится.

- Простая очистка: форматирование и Eraser/Сipher.

- Если данные чувствительны: шифруйте заранее или выберите физическое уничтожение.

- Документируйте процесс утилизации.

Факто‑бокс — ключевые моменты

- Gutmann: 35 проходов — высокая надёжность, но чаще избыточно.

- Schneier: 7 проходов — практичный компромисс.

- Cipher /w: работает с файловой системой NTFS и перезаписывает свободное пространство.

- Wear leveling: делает полную программную гарантию невозможной для многих флеш‑накопителей.

Безопасность, утилизация и соответствие требованиям конфиденциальности

Если на флешке содержатся персональные данные, организации обязаны соблюдать локальные требования по защите данных и утилизации. В ряде юрисдикций предусмотрены правила документирования уничтожения носителей и надёжной утилизации.

Рекомендации:

- Для корпоративных данных ведите учёт и подтверждение уничтожения.

- При необходимости — проконсультируйтесь с внутренней службой безопасности или юридическим отделом относительно требований к уничтожению персональных данных.

Часто задаваемые вопросы

Можно ли полностью стереть флешку программно?

Нет гарантии 100% при использовании только программных методов из‑за wear leveling и архитектуры контроллера флешки. Программные методы значительно снижают риск, но для стопроцентной уверенности требуйте физического разрушения микросхем.

Какой метод лучше для SSD и современных USB‑дрaйвов?

Для SSD лучшим вариантом считается использование штатных команд Secure Erase от производителя или специализированных утилит, предназначенных для конкретной модели. Для USB‑накопителей часто рекомендуется шифрование до записи и физическое разрушение при утилизации.

Что делать, если случайно удалил важные данные?

Не записывайте новые данные на этот диск — это уменьшит шанс восстановления. Используйте инструменты восстановления файлов (Recuva, TestDisk и др.) или обратитесь в сервис по восстановлению данных. Но учитывайте, что успешность восстановления зависит от объёма перезаписи и состояния носителя.

Краткое резюме

- Обычное удаление файлов не гарантирует их исчезновение.

- Для большинства пользователей Eraser (Schneier 7 pass) или cipher /w дают приемлемую степень безопасности.

- Для критичных данных используйте шифрование до записи и/или физическое уничтожение микросхем.

- Документируйте и централизуйте процесс уничтожения корпоративных носителей.

Если у вас есть опыт с другими утилитами или практики утилизации в вашей организации, поделитесь в комментариях — это поможет другим пользователям выбрать надёжный подход.

Похожие материалы

Фокус на iPad — настройка и лучшие практики

Защитить домашний Wi‑Fi: как не дать соседям воровать интернет

Профессиональный баннер LinkedIn в Canva

Spotify Wrapped 2024 — как посмотреть и что нового

Проверка отправителей в Gmail против фишинга