Используйте отметки Gmail для защиты от фишинга

TL;DR

Gmail может показывать значок, подтверждающий, что письмо пришло от аутентифицированного отправителя; включите соответствующую опцию, проверяйте поля “mailed-by” и “signed-by” и смотрите заголовки (spf/dkim/dmarc). Если значок недоступен, используйте быстечеклист и отчётность — это эффективный способ снизить риск фишинга.

Важно: функция, о которой шла речь в старых инструкциях, отмечена как [больше недоступна] в некоторых интерфейсах — в таком случае проверьте аутентификацию вручную через заголовки или используйте сторонние инструменты.

Gmail содержит полезные средства, которые помогают отличать подлинные письма от подделок. Одно из таких — отображение метки/значка для аутентифицированных отправителей. Ниже — как включить эту опцию (если она доступна в вашем интерфейсе), как вручную проверить сообщения и что делать при подозрении на фишинг.

Что такое «аутентификация отправителя» в одной строке

Аутентификация — проверка, что сервер, отправивший письмо, действительно разрешён владельцем домена (ключевые механизмы: SPF, DKIM, DMARC).

Как включить значок аутентифицированного отправителя в Gmail

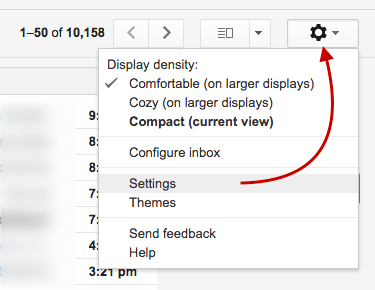

- Нажмите кнопку настроек в правом верхнем углу Gmail.

- Перейдите на вкладку “Labs” (если она доступна в вашем интерфейсе) и найдите опцию «Authentication icon for verified senders» или похожую. Включите её.

- После включения рядом с письмами от проверенных отправителей появится значок в виде ключа или другого индикатора.

Если в вашем интерфейсе этой опции нет (многие версии Gmail её больше не показывают), переходите к разделу ручной проверки заголовков.

Как вручную проверить письмо в Gmail

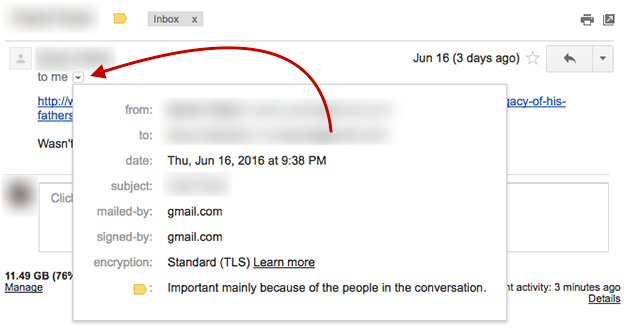

- Откройте сообщение в Gmail веб.

- Нажмите маленькую стрелку под адресом отправителя.

- Посмотрите поля “mailed-by” и “signed-by” — они должны соответствовать домену отправителя.

Если вы видите вопросительный знак рядом с именем отправителя — будьте осторожны и не переходите по ссылкам, не проверив письмо.

Как просмотреть заголовки в разных клиентах

- Gmail веб: Откройте письмо → меню (трёхточечное) → “Показать оригинал” или используйте стрелку под адресом.

- Apple Mail: View > Message > Default Headers, затем смотрите блок “Authentication-Results”.

- Outlook (настольный): File > Properties > Internet headers (или Message Options в некоторых версиях).

- Thunderbird: View > Message Source.

В заголовках ищите строки с “Authentication-Results:” и значения “spf=pass” или “dkim=pass”. Наличие spf=pass и/или dkim=pass — сильный индикатор, что письмо прошло проверку. DMARC помогает определять политику домена отправителя.

Быстрый чек-лист при получении подозрительного письма

- Посмотреть, соответствует ли имя отправителя реальному адресу (mailed-by / signed-by).

- Проверить заголовки на spf=pass, dkim=pass, dmarc=pass.

- Не открывать вложения и не переходить по ссылкам до проверки.

- Если письмо от службы, где у вас есть счёт, зайдите в аккаунт напрямую через официальный сайт или приложение — не по ссылкам в письме.

- Сообщить о фишинге: в Gmail — кнопка “Сообщить о фишинге” в выпадающем меню.

Рольовые чек-листы

Обычный пользователь

- Включить двухфакторную аутентификацию.

- Использовать менеджер паролей.

- Проверять значок верификации и поля mailed-by/signed-by.

- Сообщать о подозрительных письмах в IT или в Gmail.

IT-администратор

- Настроить SPF, DKIM и DMARC для корпоративных доменов.

- Настроить правила блокировки/квиринга по DMARC.

- Обучать сотрудников распознаванию фишинга и проводить фишинг-тестирование.

Мини‑методология проверки письма (шаги, 1–5)

- Не взаимодействовать с письмом (не кликайте, не открывайте вложения).

- Посмотреть имя отправителя и реальный адрес (клик по стрелке рядом с адресом).

- Открыть “Показать оригинал” / “Показать заголовки”.

- Найти spf/dkim/dmarc в Authentication-Results.

- При несоответствии — удалить сообщение и сообщить в поддержку.

Действия при подозрении на компрометацию

- Немедленно изменить пароль и включить двухфакторную аутентификацию.

- Просканировать устройство на вредоносное ПО.

- Сообщить в службу безопасности/IT и в Gmail через интерфейс “Report phishing”.

Когда проверка заголовков может не помочь (когда это не сработает)

- Отправитель использует скомпрометированный легитимный почтовый сервер — подписи пройдут, но письмо всё равно мошенническое.

- Если злоумышленник имеет контроль над доменом или почтовым сервером, аутентификация будет проходить.

Альтернативные подходы и инструменты

- Использовать корпоративные фильтры почты и сервисы ATP (Advanced Threat Protection).

- Браузерные расширения для безопасного просмотра ссылок и проверки доменов.

- Сторонние почтовые шлюзы с усиленной проверкой DMARC/BIOS.

Памятка по заголовкам (шпаргалка)

- spf=pass — отправитель проходит проверку SPF.

- dkim=pass — цифровая подпись домена подтверждена.

- dmarc=pass/quarantine/reject — политика домена указана и соблюдена или нет.

Примерный план реагирования (playbook)

- Изолировать письмо и зафиксировать детали (заголовки, вложения).

- Если пользователь нажал ссылку — попросить сменить пароль и проверить активные сессии.

- Сообщить о фишинге в корпоративную систему и в Gmail.

- Провести ретроспективу и при необходимости заблокировать отправителя.

Принятие сообщения как «аутентифицированного» — критерии приёмки

- В Authentication-Results — spf=pass или dkim=pass и signed-by соответствует домену отправителя.

- DMARC политика не указывает на отказ и не отклоняет сообщение.

Небольшая диаграмма принятия решения

flowchart TD

A[Получено письмо] --> B{Значок верификации виден?}

B -- Да --> C[Проверить mailed-by / signed-by]

B -- Нет --> D[Показать оригинал / заголовки]

C --> E{mailed-by совпадает с доменом?}

D --> F{spf/dkim=pass?}

E -- Да --> G[Низкий риск, но соблюдать осторожность]

E -- Нет --> H[Высокая подозрительность]

F -- Да --> G

F -- Нет --> H

H --> I[Не открывать вложения, сообщить о фишинге]Краткое резюме

- Включите значок аутентификации в Gmail, если он доступен; он поможет быстро видеть проверенных отправителей.

- Всегда сверяйте поля mailed-by/signed-by и смотрите spf/dkim/dmarc в заголовках.

- При подозрении — не взаимодействуйте с письмом, сообщайте о фишинге и меняйте пароли при необходимости.

Если у вас есть собственные приёмы по распознаванию фишинга в Gmail, поделитесь ими в комментариях — это поможет другим пользователям оставаться в безопасности.

Похожие материалы

Как копировать формулы в Excel эффективно

Фокус на iPad — настройка и лучшие практики

Защитить домашний Wi‑Fi: как не дать соседям воровать интернет

Профессиональный баннер LinkedIn в Canva

Spotify Wrapped 2024 — как посмотреть и что нового