Как усилить безопасность Chromebook

Быстрые ссылки

- Начните с Google‑аккаунта

- Установите все доступные обновления — особенно если требуется Powerwash

- Проверьте меню «Конфиденциальность и безопасность»

- Включите «Найти устройство» на Chromebook с поддержкой приложений Android

Одно из главных преимуществ Chrome OS — встроенные механизмы безопасности. Это одна из самых защищённых ОС для массового пользователя. Но есть простые шаги, которые помогут повысить уровень защиты и спокойствие за данные.

Важно различать: безопасность и конфиденциальность — не одно и то же. В этой статье мы говорим прежде всего о безопасности устройства и данных на нём — что делать, если ноутбук потерялся или его украли, и как снизить риск несанкционированного доступа.

Начните с Google‑аккаунта

Безопасность Chromebook начинается ещё до входа в систему. Chrome OS тесно интегрирована с Google‑аккаунтом, поэтому защита учётной записи — основной приоритет.

Короткая инструкция:

- Выберите надёжный пароль. Минимум 12 символов; используйте фразы, а не одиночные слова.

- Включите двухфакторную аутентификацию (2FA). Это второй уровень защиты при входе.

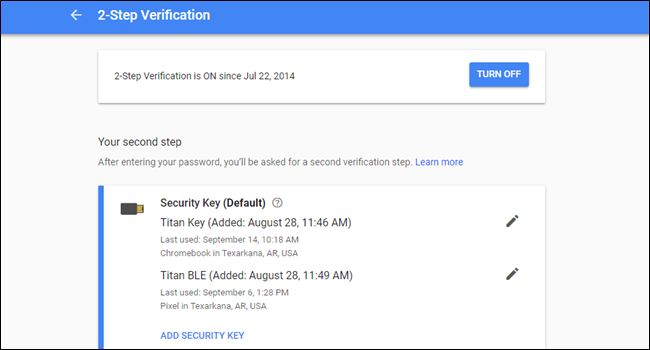

- Оцените варианты 2FA: push‑уведомления на телефоне, приложения‑генераторы кодов (например, Google Authenticator), аппаратные ключи U2F (самый надёжный вариант), SMS (лучше, чем отсутствие 2FA, но слабее).

- Пройдите проверку безопасности Google (My Account > 2‑Step Verification и Security Checkup) и удалите старые устройства и неиспользуемые приложения с доступом к аккаунту.

Совет: аппаратные ключи (U2F/Titan) защищают от фишинга гораздо лучше, чем коды по SMS или одноразовые приложения. Для технически подкованных пользователей это оптимальный выбор.

Критерий проверки: вы должны без проблем зайти в аккаунт с помощью основной и резервной 2FA‑опции.

Устанавливайте все доступные обновления — особенно если требуется Powerwash

Google регулярно выпускает обновления безопасности для Chrome OS. Их своевременная установка минимизирует уязвимости.

Что важно знать:

- Устанавливайте апдейты сразу после появления уведомления. Обычно достаточно перезагрузки.

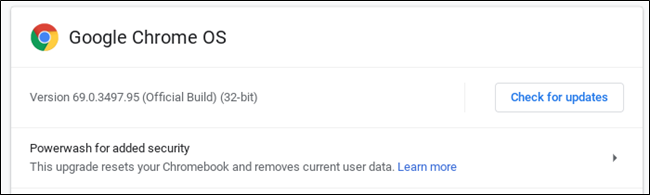

- Периодически вручную проверяйте «О Chrome» в Настройках (Настройки > Меню > О Chrome) — система покажет, есть ли доступные обновления и требуется ли Powerwash.

- Powerwash — фирменный термин Chrome OS для сброса к заводским настройкам. Он очищает устройство: все локальные данные будут удалены.

Что сохраняется и что теряется:

- Сохраняется: данные, синхронизированные с Google (закладки, пароли, расширения, настройки, файлы в Google Drive), профили пользователей.

- Потеряется: всё в локальной папке «Загрузки» и другие файлы, не сохранённые в облаке.

Рекомендация: перед Powerwash перенесите важные файлы в облако или на внешнее хранилище. Делайте резервную копию локальной «Загрузки» как регулярную привычку.

Важно: откладывание апдейтов увеличивает окно уязвимости. Если система предлагает Powerwash для критического обновления, сделайте это в ближайшее удобное время.

Проверьте меню «Конфиденциальность и безопасность»

Настройки → Дополнительно → Конфиденциальность и безопасность содержат ключевые опции. Пройдитесь по пунктам и установите конфигурацию, подходящую вашему сценарию использования.

Рекомендуемые параметры:

- Включите «Безопасный просмотр» (Safe Browsing) — это помогает блокировать фишинговые и вредоносные сайты.

- Если согласны на передачу анонимизированных данных для улучшения безопасности, включите «Улучшить безопасность» — это отправляет ограниченную информацию в Google.

- Проверьте разрешения сайтов: доступ к камере, микрофону, геолокации, уведомлениям. Отзывайте разрешения у сайтов, которым вы не доверяете.

- Управляйте расширениями: удаляйте или отключайте те, которые не используете.

Заметка: усиление безопасности иногда снижает удобство (например, запрет на автозапуск плагинов), но это разумный компромисс для пользователей с ценными данными.

Включите «Найти устройство» на моделях с Android

Если ваш Chromebook поддерживает Google Play (то есть может запускать Android‑приложения), включите «Найти устройство». Это упростит локализацию устройства в случае потери или кражи.

Где включить: Настройки > Google Play Store > Управление настройками Android > Google > Безопасность > Найти устройство.

Проверьте, что переключатель включён в верхней части меню. После активации вы сможете отследить местоположение устройства, отправлять на него звук, а в ряде случаев — заблокировать или стереть данные удалённо через accounts.google.com/devices.

Ограничение: геолокация работает при подключении к сети и при включённой службе определения местоположения.

Дополнительные практики и рекомендации

Ниже — расширенный набор мер, которые повышают защиту и минимизируют риски.

Мини‑методология усиления безопасности (быстро)

- Обеспечить надёжный доступ к Google‑аккаунту (пароль + 2FA).

- Обновить систему и установить критические патчи.

- Проверить конфиденциальность и разрешения приложений.

- Включить «Найти устройство» и настроить резервное копирование важных локальных файлов.

- Регулярно проходить аудит безопасности и удалять неиспользуемые учётные записи и расширения.

Чек‑лист для пользователей

- Пароль Google ≥ 12 символов

- Включена 2FA (предпочтительно аппаратный ключ или приложение‑генератор)

- Проведена проверка безопасности Google

- Все обновления Chrome OS установлены

- Резерв копии локальной папки «Загрузки» созданы

- Safe Browsing включён

- Разрешения сайтов проверены

- «Найти устройство» включено (если доступно)

Чек‑лист для администраторов (школы/корпоративная сеть)

- Включён принудительный 2FA через политику

- Централизованные обновления и тесты Powerwash выполняются по расписанию

- Ограничены права установки расширений и приложений

- Настроены журналы доступа и мониторинг устройств

- Процедура выдачи и отзыва доступа к учётным записям документирована

Роль‑based checklist — Родитель/Пользователь/ИТ‑администратор

- Родитель: проверьте семейные настройки, ограничения приложений, включите учётную запись ребёнка с управлением.

- Обычный пользователь: минимизируйте локальное хранение файлов, используйте облачное хранилище.

- ИТ‑администратор: настройте политики безопасности G Suite/Google Workspace и аудит устройств.

Когда эти меры не сработают (ограничения и контрпримеры)

- Если атакующий уже имеет физический доступ и знает пароль и 2FA‑метод, защита ослабляется.

- Powerwash защищает устройство, но не спасёт учётную запись Google — если злоумышленник контролирует аккаунт, доступ на новом устройстве останется.

- Если данные были сохранены локально без резервной копии, Powerwash удалит их навсегда.

- Модели без поддержки Google Play не поддерживают «Найти устройство» через Android API.

Контрмера: при необходимости привязать аутентификацию к личным аппаратным ключам, хранить резервные коды 2FA в безопасном месте (офлайн), и периодически менять пароли.

Матрица рисков и смягчающие меры

- Кража устройства, доступ к данным — риск высокий. Смягчение: 2FA, шифрование, удалённая блокировка/стирание.

- Уязвимости ОС — риск средний. Смягчение: регулярные обновления и Powerwash при необходимости.

- Фишинг и кража учётных данных — риск высокий. Смягчение: аппаратные ключи, обучение пользователей.

- Потеря локальных файлов — риск средний. Смягчение: автоматический бэкап в облако и внешние копии.

Критерии приёмки (после внедрения мер)

- Все используемые Chromebook получают обновления автоматически в течение N дней после релиза патча.

- 100% критичных пользователей настроили 2FA.

- Резервирование локальных данных настроено у 95% пользователей.

- Процедура Powerwash протестирована в контролируемой среде и задокументирована.

Тесты и приёмочные случаи

- Попытка входа с отключённой 2FA: доступ должен быть заблокирован.

- Включение Safe Browsing: переход на известный фишинговый сайт должен блокироваться.

- Powerwash: устройство должно корректно сброситься и позволить войти заново с синхронизацией данных.

- Найти устройство: при утере устройство должно показывать последнее известное местоположение (если оно онлайн).

1‑строчный глоссарий

- 2FA — двухфакторная аутентификация, второй шаг подтверждения входа.

- Powerwash — сброс Chrome OS к заводским настройкам.

- U2F/Titan — аппаратный ключ для защиты от фишинга.

- Safe Browsing — технология Google для блокировки вредоносных сайтов.

Примечания по конфиденциальности (GDPR и локальные нюансы)

- Включение опций передачи анонимизированных данных (улучшение безопасности) отправляет минимальную информацию в Google. Это добровольно.

- Для корпоративного использования проверяйте политики хранения данных и соответствие локальным требованиям (например, GDPR в ЕС): централизованные настройки Google Workspace позволяют ограничить передачу данных и управлять доступом.

Краткое резюме

Chrome OS безопасна по умолчанию, но простой набор мер значительно уменьшит риск: надёжный Google‑аккаунт с 2FA, своевременные обновления (включая Powerwash, если требуется), проверка параметров конфиденциальности и включение «Найти устройство» на моделях с Android. Администраторам стоит централизовать политики и контролировать обновления и доступы.

Важно: безопасность — это процесс. Периодические проверки, резервное копирование и внимание к разрешениям приложений сохранят ваши данные в безопасности.

Дополнительные ресурсы: пройдите проверку безопасности Google и ознакомьтесь с политиками вашей организации по работе с устройствами.

Похожие материалы

RDP: полный гид по настройке и безопасности

Android как клавиатура и трекпад для Windows

Советы и приёмы для работы с PDF

Calibration в Lightroom Classic: как и когда использовать

Отключить Siri Suggestions на iPhone