Как отключить людей от вашей Wi‑Fi сети и надёжно защитить роутер

Быстрые ссылки

3 способа отключить людей от вашей Wi‑Fi сети

Вариант 1: Сменить пароль Wi‑Fi

Вариант 2: Использовать фильтрацию по MAC в роутере

Вариант 3: Удалить сеть с их устройства

Что насчёт программ, которые «выкидывают» устройства с Wi‑Fi?

Как увидеть, кто подключён к вашей Wi‑Fi сети

Как в будущем предотвратить проблемы с безопасностью Wi‑Fi

Краткое содержание

Самый эффективный и постоянный метод — сменить пароль беспроводной сети на роутере. Это разом отключит все устройства и потребует повторного подключения с новым паролем. Есть альтернативы (MAC‑фильтрация, удаление сети на самом устройстве), но у каждой есть ограничения. Лучше всего сочетать срочные меры (смена пароля) с профилактическими — гостевая сеть, отдельная сеть для IoT, обновления и блокировка удалённого администрирования.

3 способа отключить людей от вашей Wi‑Fi сети

Ниже — три рабочих метода, их преимущества и ограничения. Если вам нужно сначала понять, кто именно подключён, перейдите в раздел «Как увидеть, кто подключён». Если же нужно выгнать всех прямо сейчас — сначала смените пароль.

После того как вы выгнали нежелательных подключений, в разделе «Как предотвратить проблемы в будущем» есть набор практических настроек, которые упростят жизнь в дальнейшем.

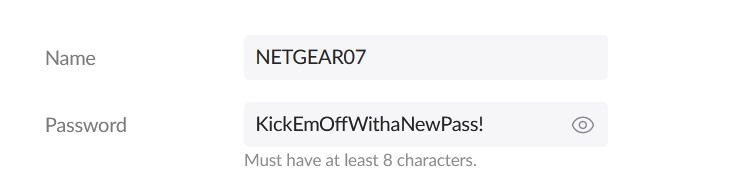

Вариант 1: Сменить пароль Wi‑Fi

Самый простой и надёжный метод — изменить пароль беспроводной сети (пароль, требуемый при подключении к сети). Это немедленно разорвет все текущие беспроводные соединения и заблокирует доступ для всех, у кого нет нового пароля.

Ключевые моменты:

- Смена пароля отключит все устройства, включая ваши. Будьте готовы заново вводить пароль на каждом телефоне, планшете, ТВ и т.д.

- Пароль сети (PSK) отличается от пароля администратора роутера. Пароль администратора нужен для входа в веб‑интерфейс или приложение, чтобы менять настройки. Если вы его забыли, придётся сбросить роутер к заводским настройкам.

- Одновременно можно изменить SSID (имя сети) — это уменьшит вероятность, что кто‑то автоматически подключится по старым настройкам.

Как выполнить смену пароля — пошагово:

- Подключитесь к роутеру (по Wi‑Fi или по кабелю). Найдите IP‑адрес роутера: чаще всего 192.168.0.1 или 192.168.1.1; можно посмотреть на наклейке устройства.

- Откройте веб‑браузер и введите адрес роутера, войдите под учётной записью администратора (или используйте мобильное приложение производителя).

- В настройках беспроводной сети (Wireless, Wi‑Fi, SSID) найдите поле с паролем сети (WPA‑PSK/WPA2‑PSK/WPA3‑PSK) и введите новый надёжный пароль.

- (Опционально) Измените SSID; обязательно сохраните настройки и перезапустите роутер, если требуется.

- Подключите ваши устройства к сети заново, введя новый пароль.

Советы по паролю:

- Используйте длинную фразу (не менее 12–16 символов) с буквами, цифрами и символами.

- Предпочтительнее WPA2‑AES или WPA3. Избегайте WEP и TKIP.

Если вы не знаете пароль администратора роутера:

- Проверьте наклейку на корпусе — иногда там указан пароль по умолчанию.

- Если это не помогло, сделайте аппаратный сброс (нажмите и удерживайте кнопку Reset примерно 10 секунд). Это вернёт роутер к заводским настройкам — учтите, все пользовательские настройки будут потеряны.

Важно: смена пароля — единственный надёжный способ полностью лишить доступа всех устройств, которые не знают новый пароль. Альтернативы ниже менее надёжны.

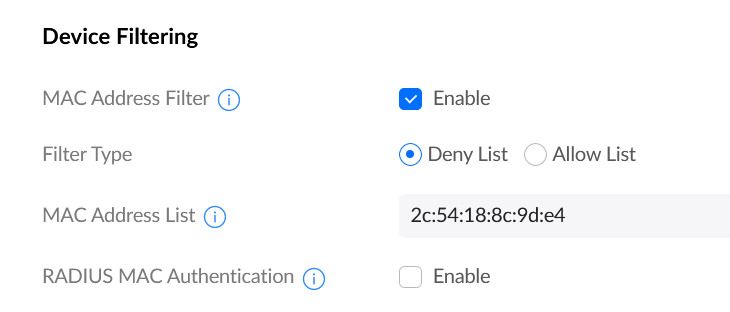

Вариант 2: Использовать фильтрацию по MAC на роутере

Некоторые роутеры позволяют управлять списком устройств по MAC‑адресу: есть чёрные списки (запрещённые устройства) и белые списки (разрешённые устройства). MAC‑фильтрация может временно заблокировать конкретное устройство.

Ограничения и риски:

- MAC‑адреса легко подменить (spoofing). Тот, кто знает ваш пароль, может изменить MAC‑адрес своего устройства на разрешённый и вернуться в сеть.

- Многие современные устройства используют функцию случайного (randomized) MAC‑адреса при сканировании и при подключении (например, iPhone), что делает фильтрацию по MAC ненадёжной.

- Для каждой новой законной техники вам придётся вручную добавлять MAC‑адрес в список — это неудобно при большом количестве устройств.

Когда имеет смысл использовать MAC‑фильтрацию:

- Если вам нужно временно выгнать одно устройство и вы знаете, что пользователь не умеет подменять MAC (например, маленький ребёнок с планшетом).

- Если роутер не поддерживает других удобных средств приоритезации или «пауз» доступа.

Как найти и добавить MAC‑адрес в чёрный список:

- Откройте список подключённых клиентов в веб‑интерфейсе роутера (или в приложении).

- Скопируйте MAC‑адрес проблемного устройства.

- В разделе «Access Control», «Wireless Filtering», «MAC Filter» добавьте адрес в список блокируемых устройств.

Примечание: многие современные «mesh»‑системы не предоставляют MAC‑фильтрацию, но могут иметь опцию «поставить устройство на паузу» через приложение — это удобнее и обычно работает надёжнее для временной блокировки.

Вариант 3: Удалить сеть с их устройства

Если у вас есть физический доступ к чужому устройству (и пользователь не поставил пароль на экран или не успевает вмешаться), вы можете на устройстве «забыть» сеть — удалить сохранённые учётные данные. Тогда устройство не подключится автоматически, пока не введёт пароль заново.

Как «забыть» сеть на разных платформах:

- iPhone/iPad: Настройки → Wi‑Fi → нажмите на сеть → «Забыть эту сеть».

- Android: Настройки → Сеть и интернет → Wi‑Fi → нажмите на сеть → «Забыть» (варианты зависят от производителя).

- Windows: Настройки → Сеть и Интернет → Wi‑Fi → Управление известными сетями → выберите сеть → «Забыть».

- macOS: Системные настройки → Сеть → Wi‑Fi → Расширенные → в списке сетей удалите нужную и сохраните.

Ограничения:

- Пользователь может легко снова подключиться, если знает пароль или записал его.

- Не работает, если устройство автоматически синхронизирует пароли через облачные сервисы (например, iCloud Keychain).

Что насчёт программ, которые «выкидывают» устройства из Wi‑Fi?

В интернете можно найти инструменты вроде Netcut или JamWifi, которые отправляют деаутентификационные пакеты (deauth) по сети, чтобы временно разорвать соединение у устройств. Это — форма атаки deauthentication, использующая уязвимости протокола 802.11.

Почему это не лучшая идея:

- Это временно: устройство будет пытаться переподключаться; для постоянного эффекта нужно постоянно посылать пакеты.

- Такие инструменты иногда маскируют вредоносное ПО и могут представлять юридические и этические риски при использовании в чужих сетях.

- Если вы прибегаете к таким методам, это признак проблем в настройках безопасности вашей сети (надо сменить пароль и укрепить настройки).

Рекомендация: не использовать деаутентификационные атаки как способ «вечно» контролировать доступ. Они подходят только для тестирования в лабораторных условиях или при отладке собственной сети и только при понимании рисков.

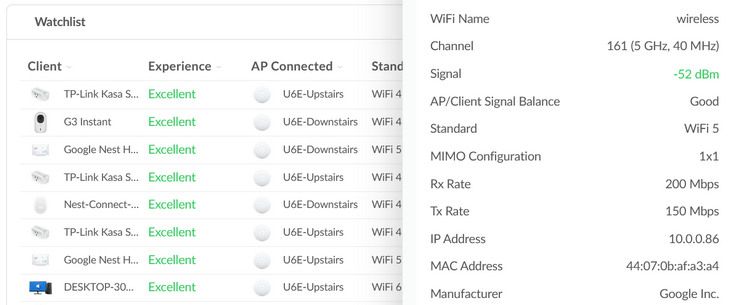

Как увидеть, кто подключён к вашей Wi‑Fi сети

Если вы хотите точно определить незнакомых клиентов, начните с простых шагов:

- Войдите в интерфейс роутера. Ищите разделы «Attached Devices», «Client List», «DHCP Table», «Connected Devices».

- Смотрите столбцы: имя устройства (часто произвольное), IP‑адрес, MAC‑адрес, время последнего запроса.

- Используйте MAC‑адрес для сведения производителя устройства (OUI lookup), что поможет понять, к какому классу устройств он относится (Apple, Samsung, Sony, Xiaomi и т. п.).

Дополнительные методы и инструменты:

- Команда ARP на локальной машине: arp -a (Windows, macOS, Linux) — покажет список известных IP и MAC.

- Сетевые сканеры и мобильные приложения (например, утилиты‑сканеры) — удобны для быстрого просмотра. Выбирайте проверенные приложения и не устанавливайте сомнительный софт.

- Логи DHCP: некоторые роутеры ведут историю выдачи IP и могут показать, когда устройство получило адрес.

Практика сопоставления устройств:

- Для каждой точки в DHCP‑списке попробуйте вспомнить устройство по IP и активности (например, ноутбук с активной загрузкой торрентов будет показывать трафик).

- Если устройство подписано непонятным именем, посмотрите MAC‑производителя и время активности; отключите устройство и посмотрите, исчезнет ли запись — это поможет идентифицировать.

Примечание: в современных домах много «умных» устройств — ламп, термостатов, телевизоров, камер, принтеров. Если вы не вели учёт, сопоставление может занять время.

Как предотвратить проблемы с безопасностью Wi‑Fi в будущем

Главное правило: не давать основную сеть тем, кому вы не доверяете. Если вы часто принимаете гостей или у вас есть домашние помощники, настройте отдельные сегменты сети. Ниже — набор практических рекомендаций и чек‑листов.

Используйте гостевую сеть

Гостевая сеть (Guest Network) — отдельный SSID с собственным паролем. Преимущества:

- Не нужно менять основной пароль при каждом госте.

- Можно включить «изоляцию» гостей от локальных ресурсов (Access Point Isolation), чтобы гости не видели ваши файловые шаринги и принтеры.

- Легко временно отключать гостевой доступ.

Где найти: в настройках роутера ищите «Guest Network», «Guest Access», «Guest SSID».

Настройте отдельную сеть для умных устройств (IoT)

Если роутер поддерживает несколько SSID, заведите третью сеть для всех IoT‑устройств (например, HomeBase_IoT).

Преимущества:

- Изоляция потенциально уязвимых устройств от ваших личных компьютеров и телефонов.

- Проще управлять паролями и перезапусками при необходимости.

Держите прошивку роутера и оборудование в актуальном состоянии

- Обновления прошивки закрывают уязвимости и добавляют поддержку современных стандартов безопасности (WPA3, исправления уязвимостей).

- Если роутеру более 4–5 лет и он больше не получает обновления, подумайте о замене.

Общая безопасность роутера — базовый чек‑лист

- Измените пароль администратора по умолчанию.

- Отключите удалённое управление (Remote Management) через интернет, если не используете его.

- Отключите WPS (Push‑button/Pin), так как он уязвим.

- Включите WPA2‑AES или WPA3 (если поддерживает оборудование).

- Поставьте сложные пароли для сети и админки; используйте менеджер паролей.

- Настройте регулярное резервное копирование конфигурации роутера (если есть такая опция).

Критерии приёмки

Чтобы считать сеть защищённой после настройки, проверьте следующее:

- Основной SSID использует WPA2‑AES или WPA3 и имеет уникальный сложный пароль.

- Пароль администратора роутера изменён от заводского и безопасно храним.

- Гостевая сеть настроена и изолирована от локальных ресурсов.

- Включены обновления прошивки или роутер поддерживает обновления и не устарел.

- Отключено удалённое управление и WPS.

Инцидентная инструкция: что делать, если кто‑то freeload’ит на вашем Wi‑Fi (SOP)

- Оцените ситуацию: посмотрите список подключённых устройств в роутере.

- Если нужно срочно отключить всех: смените пароль сети и SSID. Это самый быстрый способ вернуть контроль.

- Если хотите сначала выяснить, кто именно: снимите список клиентов, сделайте фото/скриншот, попытайтесь сопоставить по MAC‑производителю и активности.

- При выявлении чужого устройства: заблокируйте MAC (временно) и смените пароль.

- После инцидента: обновите прошивку роутера, смените админ‑пароль, проверьте настройки безопасности.

- Документируйте время и действия — если инцидент перерастёт в спор с провайдером или правоохранительными органами, это пригодится.

Дерево принятия решения (решающее дерево)

flowchart TD

A[Кто‑то на вашей Wi‑Fi?] --> B{Вы хотите мгновенно отключить всех?}

B -- Да --> C[Сменить пароль и SSID]

B -- Нет --> D{Хотите сначала идентифицировать устройства?}

D -- Да --> E[Посмотреть DHCP/Client list в роутере; использовать arp -a]

D -- Нет --> F{Хотите временно заблокировать одно устройство?}

F -- Да --> G[Попробовать MAC‑фильтрацию или «пауза» в приложении роутера]

F -- Нет --> H[Оценить дальнейшие меры: смена пароля, гость/IoT сети, апгрейд роутера]Ролевые чек‑листы

Чек‑лист для владельца дома:

- Сменить админ‑пароль роутера.

- Включить WPA2/WPA3 и задать сложный пароль для основной сети.

- Настроить гостевую сеть и IoT‑сегмент.

- Регулярно проверять список подключённых устройств.

Чек‑лист для гостя:

- Просите пароль гостевой сети, а не основной.

- Не просите хозяина «чтобы пароль был один и тот же» — это небезопасно.

- Если пользуетесь гостевой сетью — не пытайтесь сканировать сеть без разрешения.

Чек‑лист для родителей (дети/подростки):

- Держите устройство ребёнка в учёте: используйте отдельный учёт и родительский контроль.

- Если ребёнок подключил друзей — объясните, почему это проблема.

- Используйте «паузы» доступа для устройств детей через приложение роутера.

Чек‑лист для IT‑администратора малой сети:

- Включить журналирование и мониторинг клиентов.

- Настроить отдельный SSID для сотрудников и отдельный для IoT.

- Использовать WPA2/WPA3 Enterprise с RADIUS для бизнеса, если доступ критичен.

Дополнительные моменты безопасности и конфиденциальности

- Отключите Universal Plug and Play (UPnP), если не используете; он может открывать порты автоматически.

- Ограничьте DHCP‑диапазон и назначьте статические IP для важных устройств.

- Понизьте мощность передатчика (Transmit Power) в настройках роутера, чтобы уменьшить зону покрытия вне дома (если опция доступна).

- Включите журналирование и периодически проверяйте логи на подозрительную активность.

Психология и практические модели принятия решений

Ментальная модель: «Сегментация и принцип наименьших прав». Разделите сеть на сегменты (личная, гостевая, IoT) и дайте каждому сегменту только те права и доступы, которые необходимы. Это минимизирует последствия, если один сегмент окажется скомпрометирован.

Когда решения обречены на провал:

- Если вы даёте основной пароль гостям, не разделяете IoT и не обновляете роутер — вы будете регулярно менять пароль.

- Если вы полагаетесь только на MAC‑фильтрацию — это даёт ложное чувство безопасности и в долгосрочной перспективе неудобно.

Мини‑методика расследования неизвестного устройства

- Сделайте скриншот списка подключённых устройств.

- Запишите MAC и IP, устройство и время активности.

- Выполните OUI lookup (производитель по MAC) — это подскажет марку устройства.

- Отключите устройство и наблюдайте за исчезновением трафика.

- Если нужно — смените пароль и задокументируйте изменения.

Глоссарий (одна строка на термин)

- SSID — имя беспроводной сети, которое видно при сканировании Wi‑Fi.

- MAC‑адрес — уникальный аппаратный идентификатор сетевого интерфейса.

- WPA2/WPA3 — современные протоколы защиты Wi‑Fi; WPA3 современнее и безопаснее.

- WPS — упрощённая схема подключения устройств, часто уязвима.

- DHCP — протокол, выдающий IP‑адреса устройствам в сети.

Краткое резюме и рекомендации

- Срочная мера: смените пароль и SSID — это единственный способ полностью лишить доступа тех, кто знает старый пароль.

- Временные блокировки: MAC‑фильтрация или «пауза» через приложение роутера работают, но ненадёжны.

- Долгосрочно: используйте гостевую сеть, отдельную сеть для IoT, обновляйте прошивки и отключите рискованные опции (WPS, удалённый доступ).

Важно: если вы управляете сетью для бизнеса или общественного места, рассмотрите профессиональные решения: WPA2/WPA3 Enterprise с RADIUS, централизованный контроль доступа и аудит логов.

Пример короткого объявления для семьи/соседей (100–200 слов)

Если вам нужно быстро и вежливо уведомить людей о смене пароля, можно использовать такое сообщение:

Уважаемые соседи/гости, наш пароль Wi‑Fi был обновлён по соображениям безопасности. Пожалуйста, запросите новый пароль у хозяина квартиры. Если вы были подключены к гостевой сети, она по‑прежнему доступна с отдельным паролем. Спасибо за понимание.

Важно: всегда сохраняйте копии настроек роутера и записывайте новые пароли в менеджере паролей.

Заметки

- Если вы считаете, что доступ к вашей сети получил злоумышленник, и это сопровождается подозрительной активностью, обратитесь к провайдеру и при необходимости в правоохранительные органы.

- Не используйте вредоносные инструменты против чужих устройств — это может иметь юридические последствия.

Похожие материалы

RDP: полный гид по настройке и безопасности

Android как клавиатура и трекпад для Windows

Советы и приёмы для работы с PDF

Calibration в Lightroom Classic: как и когда использовать

Отключить Siri Suggestions на iPhone