Установка и настройка ProFTPD с TLS на Ubuntu 22.04

ProFTPD — это легковесный и настраиваемый FTP-сервер с открытым исходным кодом. Он удобен для случаев, когда нужно предоставить доступ к файлам через FTP или FTPS и при этом сохранить контроль над конфигурацией. В стандартном FTP данные передаются в открытом виде; добавление TLS шифрует сеансы и защищает передаваемую информацию.

В этом материале вы найдёте: установка, базовая настройка, генерация сертификата, включение TLS, безопасные практики, сценарии отказа и альтернативы.

Что такое ProFTPD

ProFTPD — сервер FTP для Unix-подобных систем. Ключевые свойства: простая конфигурация, совместимость с традиционными FTP-клиентами и поддержка модулей (включая mod_tls для FTPS).

Краткое определение: FTPS — FTP поверх TLS/SSL: добавляет шифрование к традиционному FTP протоколу.

Требования перед началом

- Сервер на Ubuntu 22.04

- Права root или пользователь с sudo

- Доступ к терминалу и возможность перезапуска служб

Важно: резервная копия конфигурационных файлов перед изменениями снижает риск ошибок.

Шаг 1 — Обновление системы

Обновите список пакетов и установите обновления безопасности:

sudo apt-get update -yЗатем обновите пакеты:

sudo apt-get upgrade -yПерезагрузите систему, если требуется:

rebootШаг 2 — Установка ProFTPD

Установите ProFTPD из репозиториев Ubuntu:

sudo apt install proftpd -yПроверьте установку по версии:

sudo proftpd --versionЕсли возвращается номер версии, установка выполнена.

Шаг 3 — Запуск и автозапуск службы

Запустите службу и включите автозапуск:

sudo systemctl start proftpd

sudo systemctl enable proftpdПроверьте статус:

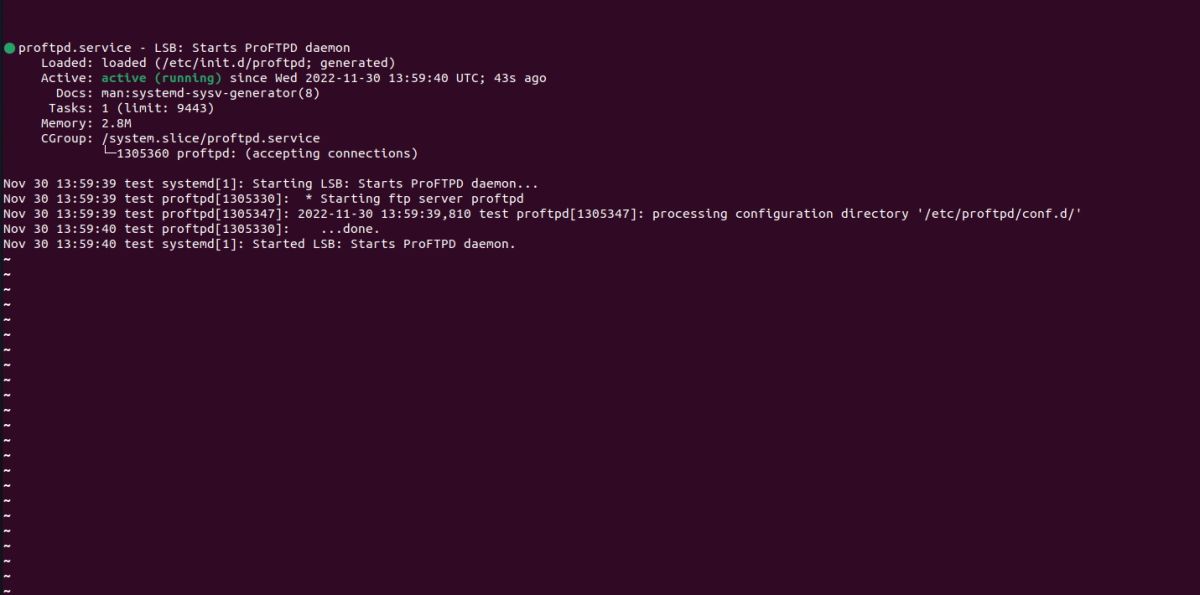

sudo systemctl status proftpd

Состояние должно быть active (running).

Базовая конфигурация ProFTPD

Файл конфигурации находится в /etc/proftpd. Откройте главный конфиг:

sudo nano /etc/proftpd/proftpd.confВ файле есть директивы, управляющие поведением сервера. Примеры:

DefaultRoot /home/Linux/DocsДиректива DefaultRoot ограничивает корневую директорию для входящих пользователей. Вы также можете задать привязки по имени пользователя:

DefaultRoot /home/linux Tom

DefaultRoot / EmmaСервер можно именовать через ServerName:

ServerName "My ProFTPD"Создание пользователей

Для безопасности создавайте локальных пользователей, у которых доступ ограничен их домашними каталогами.

sudo useradd -m username

sudo passwd usernameПользователь будет иметь домашнюю папку /home/username и сможет загружать/скачивать файлы в пределах прав доступа.

Включение SSL/TLS (FTPS)

FTPS обеспечивает шифрование каналов управления и передачи данных. ProFTPD использует модуль mod_tls и файл /etc/proftpd/tls.conf.

Установка OpenSSL

Если OpenSSL не установлен, установите его:

sudo apt-get install openssl -yГенерация самоподписанного сертификата

Сгенерируйте сертификат и ключ (обычно rsa:2048 рекомендуется, но в примере ниже используется rsa:1024 по исходному шаблону — при необходимости замените 1024 на 2048):

sudo openssl req -x509 -newkey rsa:1024 -keyout /etc/ssl/private/proftpd.key -out /etc/ssl/certs/proftpd.crt -nodes -days 365Система запросит данные для сертификата (страна, организация и т. п.).

Измените права, чтобы ключ и сертификат были доступны только root:

sudo chmod 600 /etc/ssl/private/proftpd.key

sudo chmod 600 /etc/ssl/certs/proftpd.crtПодключение tls.conf

Откройте главный конфиг и раскомментируйте включение tls.conf (уберите символ # в начале):

Include /etc/proftpd/tls.confЗатем откройте TLS-конфигурацию:

sudo nano /etc/proftpd/tls.confНайдите и раскомментируйте (удалите символ #) или добавьте следующие строки внутри блока

TLSEngine on

TLSLog /var/log/proftpd/tls.log

TLSProtocol SSLv23

TLSRSACertificateFile /etc/ssl/certs/proftpd.crt

TLSRSACertificateKeyFile /etc/ssl/private/proftpd.key

TLSOptions AllowClientRenegotiations

TLSRequired on

Примечание: TLSProtocol SSLv23 обычно включает совместимость с TLSv1.x; при желании явно укажите TLSv1.2 и выше для жёсткой политики.

Важно: используйте современные алгоритмы и ключи (RSA 2048+/ECDSA) в продакшене. Самоподписанные сертификаты подходят для тестов, но для внешних сервисов лучше CA-сертификат.

Перезапустите службу для применения изменений:

sudo systemctl restart proftpdКак удалить ProFTPD

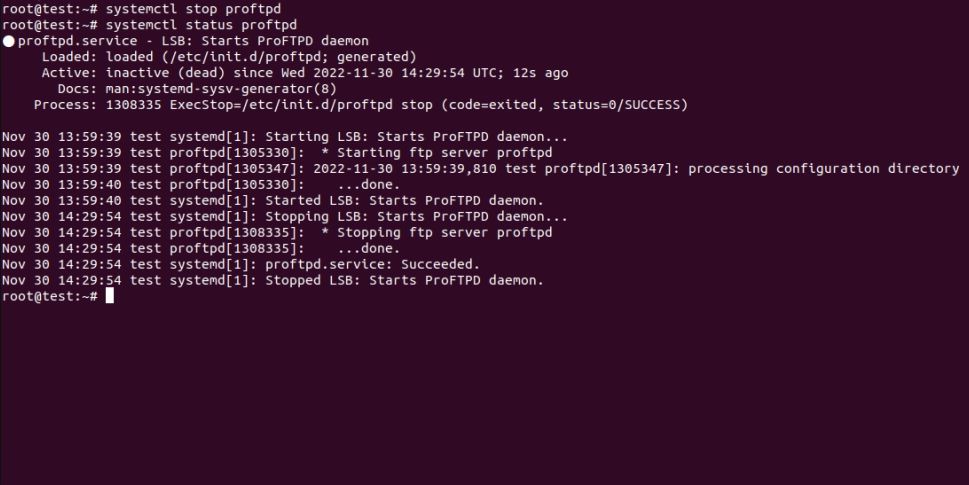

Остановите сервис:

sudo systemctl stop proftpdУдалите пакеты:

sudo apt-get autoremove proftpd-dev

sudo apt-get purge proftpd-basicУдаление очистит пакеты и конфигурации, но проверьте /etc/proftpd, если нужно сохранить резервные копии.

Безопасные практики и hardening

- Включите TLSRequired on, чтобы запретить незашифрованные сессии.

- Отключите анонимный доступ (анонимные аккаунты) в proftpd.conf.

- Используйте сильные ключи (RSA 2048+ или ECDSA).

- Логи TLS храните отдельно /var/log/proftpd/tls.log и мониторьте их.

- Ограничьте доступ IP через firewall (ufw/iptables).

- Применяйте chroot (DefaultRoot) для пользователей.

- Ограничьте максимальные сессии и скорость, если нужно контролировать ресурсы.

Проверка работоспособности (тесты)

- Подключитесь FTP-клиентом с поддержкой TLS (FileZilla, lftp) и убедитесь, что соединение установлено по FTPS.

- Проверьте порт 21 и диапазон пассивных портов (если используется passive mode) в firewall.

- Посмотрите логи: /var/log/proftpd/proftpd.log и /var/log/proftpd/tls.log.

Когда FTPS может не подойти (примеры отказов)

- За NAT/межсетевыми экранами сложна настройка пассивных портов; многие клиенты избегают FTPS.

- Если требуется простой SSH-доступ к файлам, SFTP (SSH File Transfer Protocol) часто проще и безопаснее.

- Для интеграции с современными облачными CI/CD часто предпочтительнее HTTPS API или SCP.

Альтернативы

- SFTP (реализован через SSH) — простой в настройке, обычно безопаснее и обходится без дополнительного сертификата.

- HTTPS + WebDAV — для интеграции с браузерами и REST-инструментами.

- Rsync через SSH — эффективен для синхронизации каталогов.

Краткое сравнение:

- FTPS: совместим с FTP-клиентами, требует сертификатов, проблемы с NAT/пассива.

- SFTP: использует SSH, проще через NAT, не совместим с FTP-клиентами по протоколу.

Метод развертывания (микро-процесс)

- Обновить ОС и сделать снимок/резервную копию.

- Установить proftpd и openssl.

- Сгенерировать ключ и сертификат (или использовать CA).

- Настроить tls.conf и включить TLSRequired.

- Настроить firewall и пассивные порты.

- Создать пользователей и проверить доступ.

- Мониторить логи и обновлять сертификаты перед истечением срока.

Роли и контрольные списки

Администратор сервера:

- Обновил систему

- Установил ProFTPD и OpenSSL

- Сгенерировал ключи, заменил на CA-если нужно

- Настроил TLSRequired и TLSProtocol

- Настроил firewall и пассивные порты

DevOps:

- Настроил мониторинг логов

- Автоматизировал обновление сертифката/уведомления

- Настроил бэкапы конфигов

Пользователь:

- Получил учётные данные

- Проверил подключение FTPS в клиенте

- Сообщил о проблемах с загрузкой/скачиванием

Критерии приёмки

- ProFTPD запускается и отвечает: systemctl status показывает active (running).

- TLS-сессия устанавливается: клиент показывает FTPS/TLS и шифрование.

- Логи TLS записываются в /var/log/proftpd/tls.log.

- Пользователи ограничены своими домашними каталогами (DefaultRoot работает).

Небольшая галерея крайних случаев

- Если клиент жалуется на «Could not establish TLS session», проверьте права ключа и корректность путей в tls.conf.

- Если передача данных падает в пассивном режиме, убедитесь, что диапазон пассивных портов открыт в firewall и объявлен в proftpd.conf.

1‑линейный глоссарий

- FTP: протокол передачи файлов без шифрования.

- FTPS: FTP поверх TLS/SSL, добавляет шифрование.

- SFTP: передача файлов через SSH (отличный альтернативный протокол).

- TLS: протокол шифрования, наследник SSL.

Примеры команд и шаблон конфигурации (шпаргалка)

- Установка:

sudo apt install proftpd openssl -y- Генерация ключа и сертификата:

sudo openssl req -x509 -newkey rsa:2048 -keyout /etc/ssl/private/proftpd.key -out /etc/ssl/certs/proftpd.crt -nodes -days 365- Права:

sudo chmod 600 /etc/ssl/private/proftpd.key

sudo chmod 600 /etc/ssl/certs/proftpd.crt- Перезапуск:

sudo systemctl restart proftpdПример mermaid-диаграммы для решения: использовать ли FTPS

flowchart TD

A[Нужно передавать файлы] --> B{Требуется совместимость с FTP-клиентами?}

B -- Да --> C[Рассмотрите FTPS 'ProFTPD + TLS']

B -- Нет --> D{Есть ли SSH доступ?}

D -- Да --> E[Используйте SFTP 'SSH']

D -- Нет --> F[Рассмотрите HTTPS API / WebDAV или настроить SSH]

C --> G[Учесть NAT и пассивные порты]Часто задаваемые вопросы

Q: Нужен ли самоподписанный сертификат в продакшене?

A: Для внутренних тестов да; в продакшене лучше применить сертификат от доверенного CA или внутреннего PKI.

Q: Можно ли принудительно запретить старые версии протоколов TLS/SSL?

A: Да — укажите более строгую директиву TLSProtocol (например, TLSv1.2 TLSv1.3) в tls.conf.

Q: Что лучше: FTPS или SFTP?

A: SFTP обычно проще через NAT и безопаснее по умолчанию, но FTPS нужен, если вы обязаны поддерживать классические FTP-клиенты и инфраструктуру.

Итог

ProFTPD с включённым TLS даёт привычный FTP-интерфейс вместе с шифрованием. Для продакшена используйте сильные ключи, сертификаты от CA, отключайте старые протоколы и внедряйте ограничение доступа. Если вам нужна альтернативная архитектура передачи файлов, рассмотрите SFTP или HTTPS/REST-интерфейсы.

Ключевые действия: обновление ОС, установка proftpd и openssl, генерация ключей, включение tls.conf, настройка firewall, тестирование и мониторинг.

Похожие материалы

Убрать раздражающие функции Facebook — руководство

Приложения по умолчанию на Android — настройка и управление

Установить REMnux в VirtualBox — руководство

Список выполненного: мотивация и шаблоны

Как сохранить веб‑страницу для офлайн‑чтения