Как включить Controlled folder access в Windows — защита от программ‑вымогателей

TL;DR

Controlled folder access (CFA) — функция Защиты от программ‑вымогателей в приложении «Безопасность Windows», которая блокирует изменения файлов в защищённых папках. Включить её можно через приложение «Безопасность Windows», PowerShell, Редактор локальной групповой политики или добавив пункт в контекстное меню через запись в реестр. Добавляйте в исключения доверенные приложения, чтобы избежать проблем с играми и специализированным ПО.

Controlled folder access — дополнительный уровень защиты от шифровальщиков и других атак, которые пытаются изменить или удалить ваши пользовательские файлы. Ниже приведены детальные инструкции по четырём основным способам включения, советы по настройке, сценарии тестирования, чек‑листы для администратора и краткая методология добавления исключений.

Что такое Controlled folder access (коротко)

Controlled folder access (CFA) — компонент Microsoft Defender, который предотвращает изменение файлов в заранее защищённых папках программами, не внесёнными в список доверенных. Это простая строка защиты: если приложение не доверено, оно не сможет записать/изменить файл в защищённой папке.

Важно: CFA не заменяет бэкапы и другие меры безопасности. Это защитный слой, который снижает риск потери данных при атаке вымогателя.

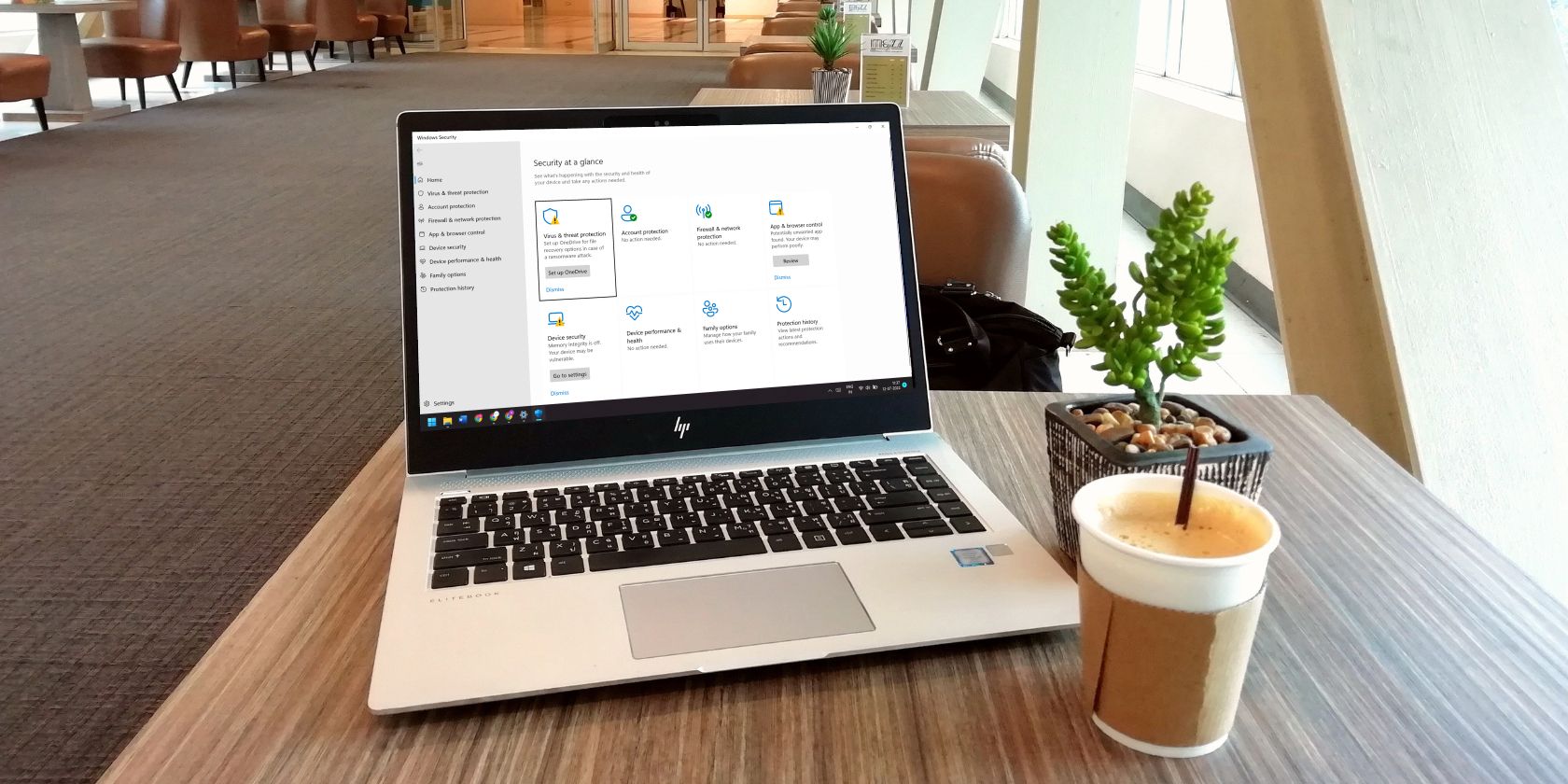

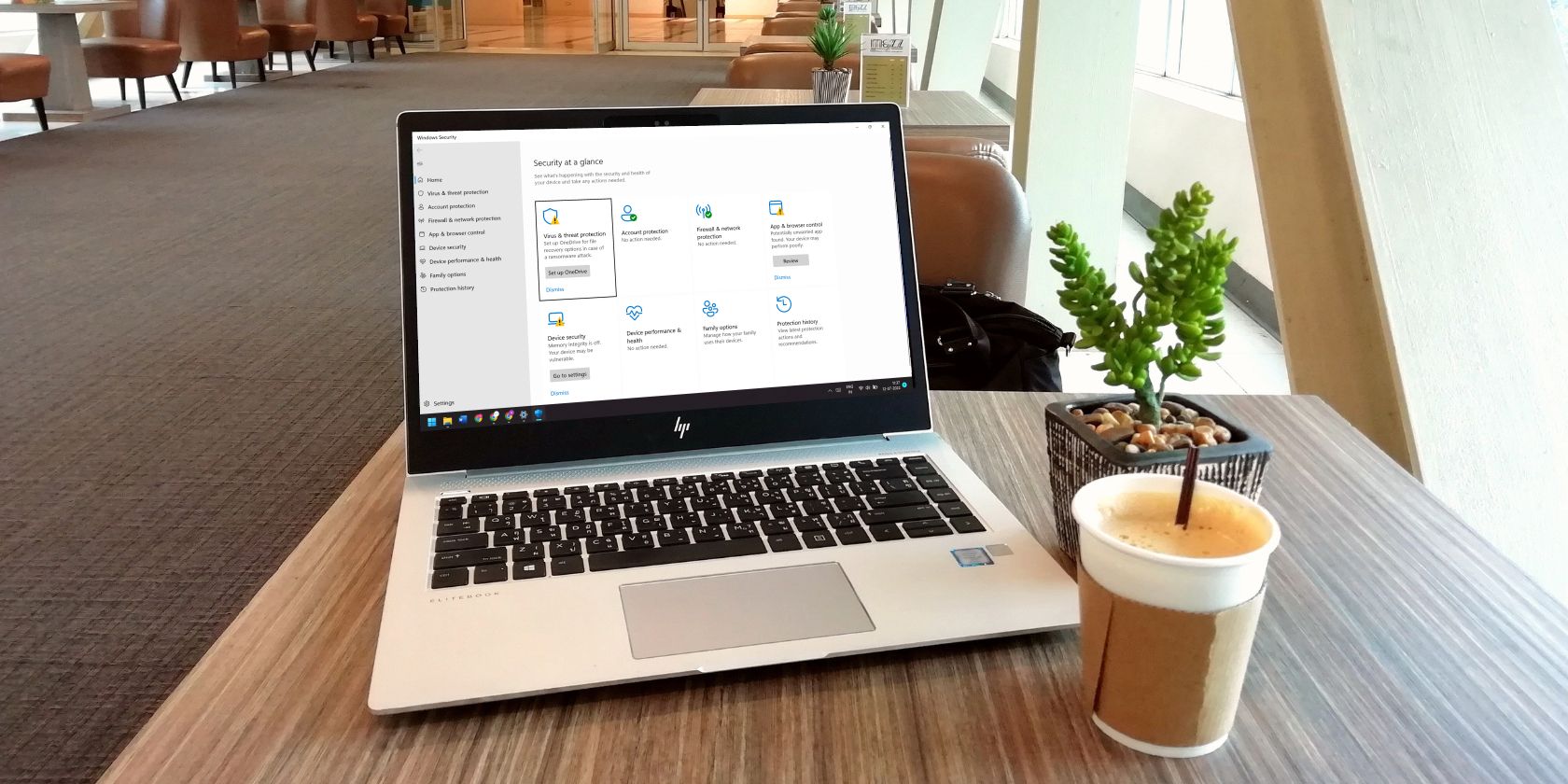

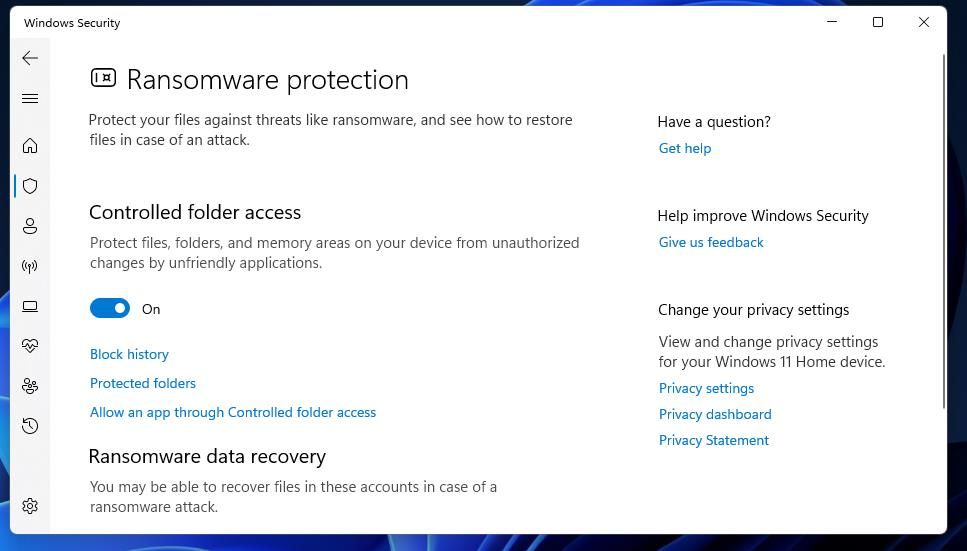

Как включить Controlled folder access в приложении «Безопасность Windows» (шаг за шагом)

- Дважды щёлкните значок щита в системном трее, чтобы открыть приложение «Безопасность Windows».

- Выберите вкладку «Защита от вирусов и угроз» (Virus & threat protection).

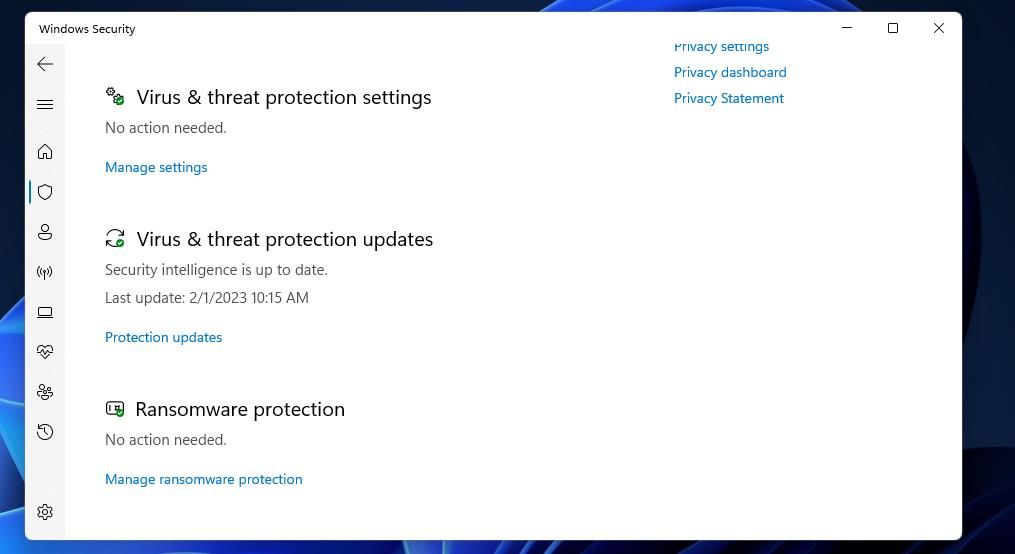

- Нажмите «Управление защитой от программ‑вымогателей» (Manage ransomware protection), чтобы перейти к настройке «Controlled folder access».

- Включите переключатель «Controlled folder access», чтобы активировать функцию.

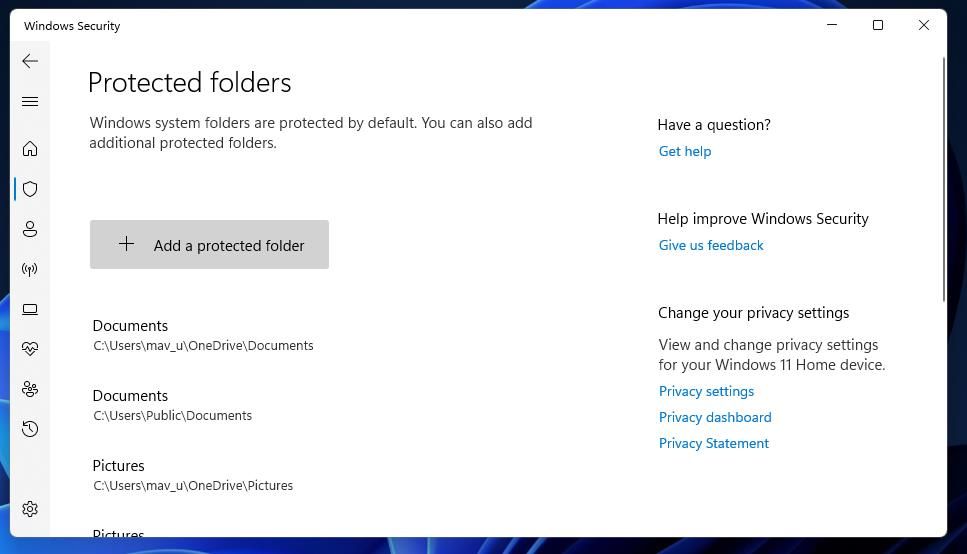

По умолчанию защищаются стандартные папки профиля пользователя: Documents (Документы), Videos (Видео), Pictures (Изображения) и Music (Музыка). Чтобы просмотреть список защищённых папок, нажмите «Защищённые папки» (Protected folders). Чтобы добавить папку, нажмите «Добавить защищённую папку» (Add protected folder), выберите каталог и подтвердите «Выбрать папку» (Select Folder).

Важно: после включения CFA приложения с неявным доступом к файлам (например, игры, эмуляторы, некоторые редакторы) могут потерять доступ к сохранениям или настройкам — см. раздел про исключения.

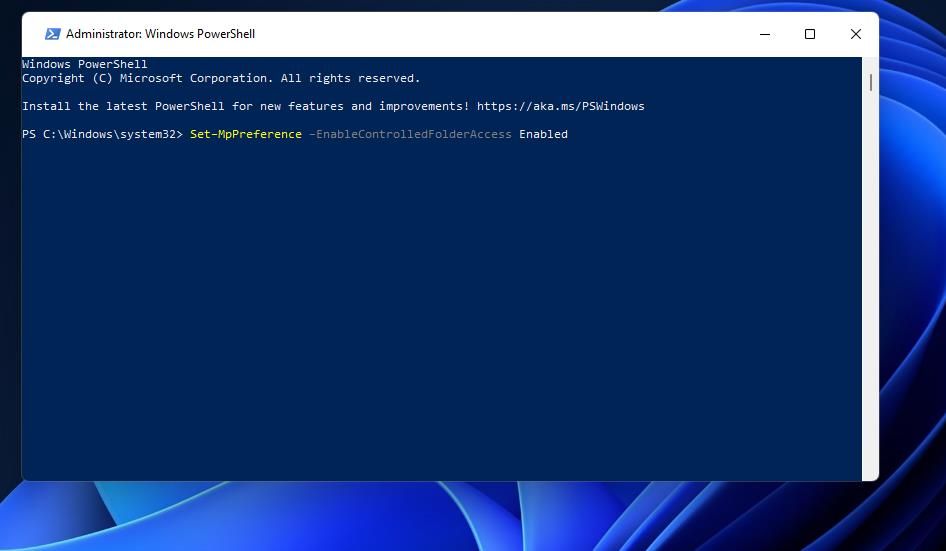

Как включить Controlled folder access через PowerShell

Если вы предпочитаете командную строку, PowerShell позволяет включить и выключить CFA быстро и централизованно.

- Откройте строку поиска (Win + S).

- Введите PowerShell.

- Запустите PowerShell с правами администратора: «Запуск от имени администратора» (Run as administrator).

- Выполните команду для включения CFA:

Set-MpPreference -EnableControlledFolderAccess Enabled

- Для отключения выполните:

Set-MpPreference -EnableControlledFolderAccess DisabledСовет: интегрируйте эти команды в скрипты развёртывания, чтобы централизованно управлять настройкой CFA на нескольких машинах.

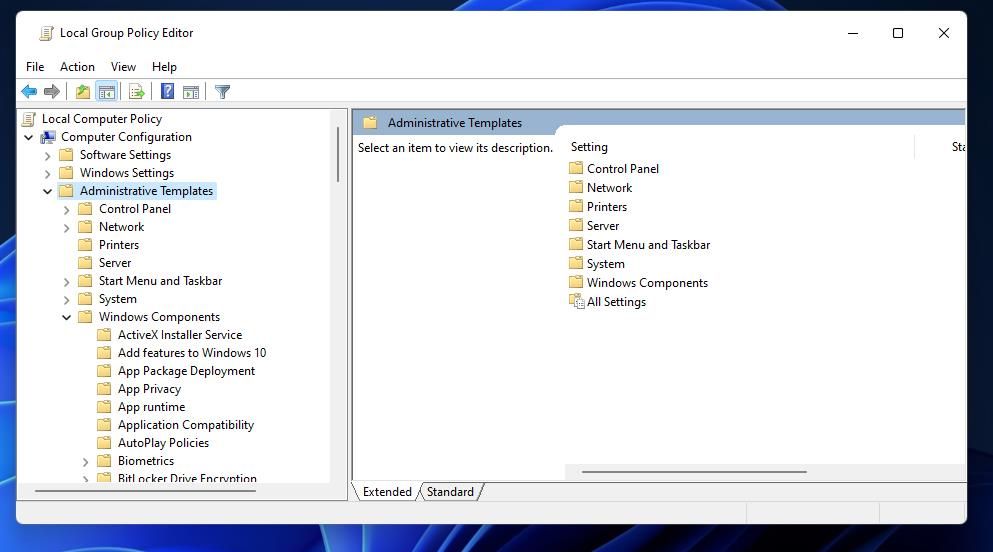

Как включить Controlled folder access с помощью Редактора групповой политики

Этот метод доступен в Windows 10/11 Pro и Enterprise. Редактор групповой политики предоставляет дополнительные параметры конфигурации, включая режимы аудита и блокировки.

Если у вас Windows Home, редактор grupовой политики не отображается по умолчанию — для этой редакции доступны обходные решения, но они выходят за рамки этой статьи.

Шаги:

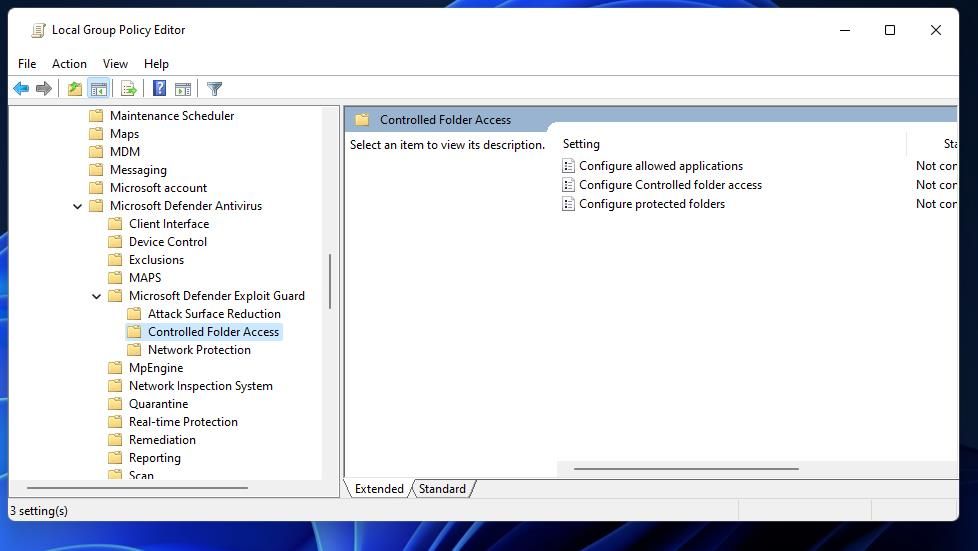

- Откройте поиск и введите gpedit.msc, затем запустите.

- В левой панели выберите Computer Configuration -> Administrative Templates.

- Разверните Windows Components, затем Microsoft Defender Antivirus и Microsoft Defender Exploit Guard.

- Выберите пункт Controlled Folder Access, чтобы просмотреть параметры политики.

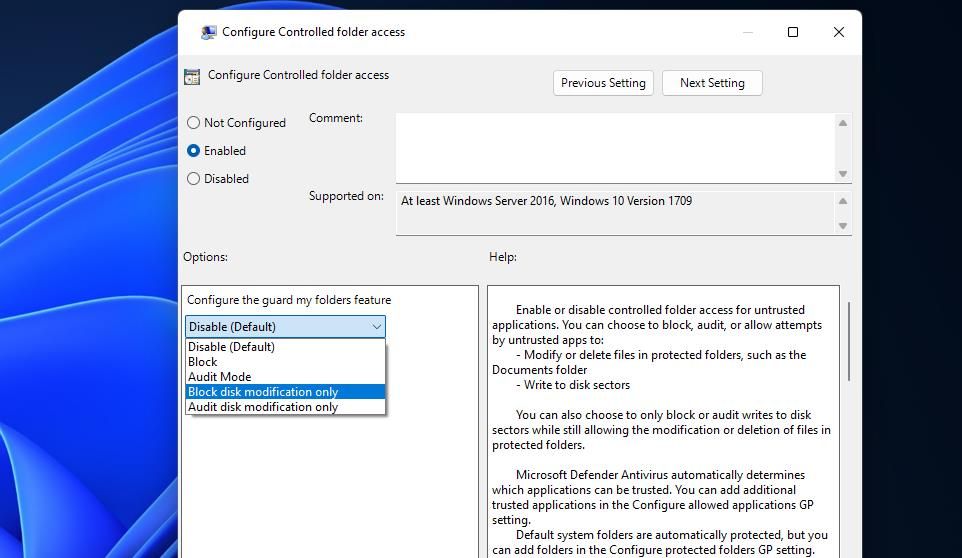

- Дважды щёлкните Configure Controlled folder access, чтобы открыть окно настройки.

- Установите переключатель в положение Enabled.

- В раскрывающемся списке выберите режим Block для строгой блокировки. Есть альтернативы: Audit Mode, Block disk notification only и Audit disk notification only.

- Нажмите Apply, затем OK.

Режим Audit полезен для тестирования: он регистрирует попытки доступа, но не блокирует их. Применяйте Audit перед переводом в Block в массовых средах.

Как добавить пункт включения/выключения CFA в контекстное меню (через реестр)

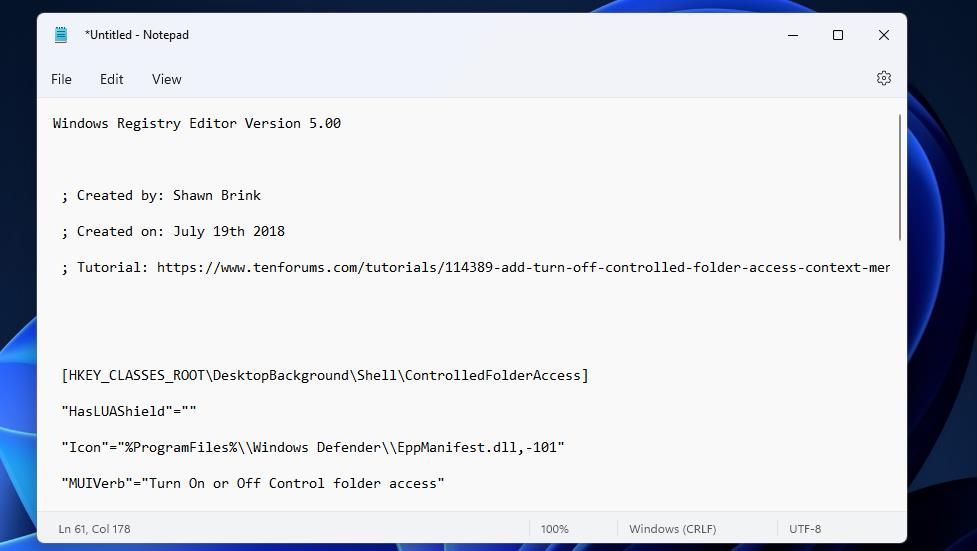

Можно создать рег-файл, который добавит в контекстное меню рабочего стола быстрые пункты для включения и выключения CFA. Ниже приведён точный скрипт реестра, который можно сохранить как .reg и импортировать.

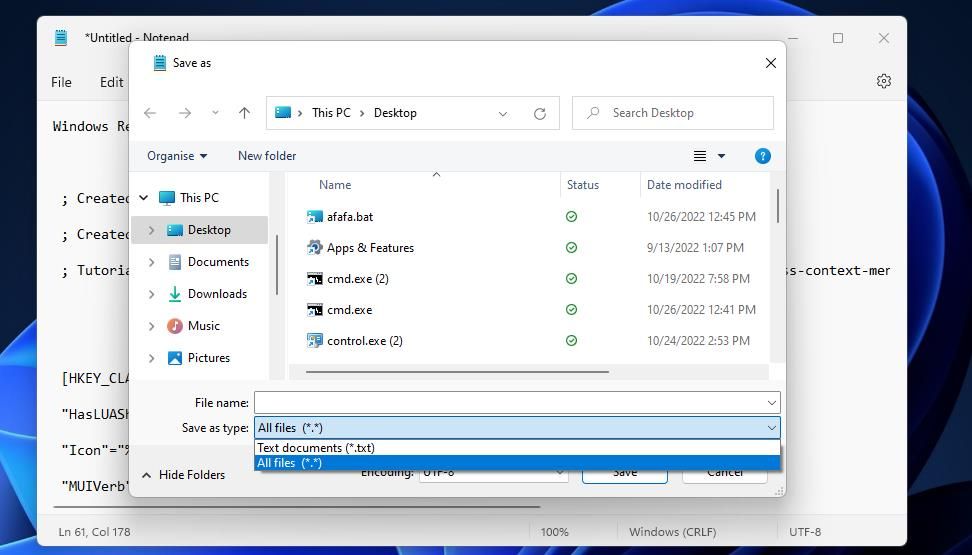

- Откройте Блокнот (Notepad).

- Скопируйте следующий текст и вставьте в Блокнот:

Windows Registry Editor Version 5.00

; Created by: Shawn Brink

; Created on: July 19th 2018

; Tutorial: https://www.tenforums.com/tutorials/114389-add-turn-off-controlled-folder-access-context-menu-windows-10-a.html

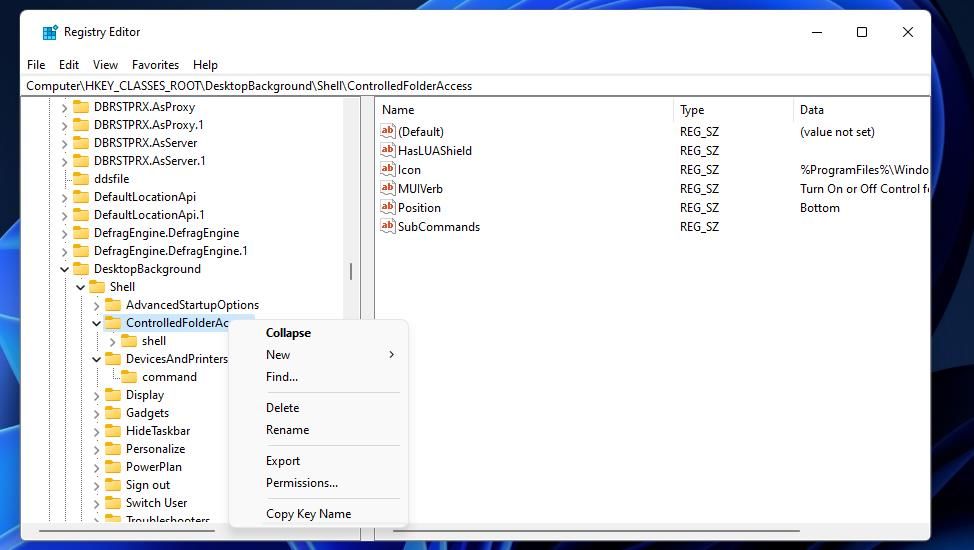

[HKEY_CLASSES_ROOT\DesktopBackground\Shell\ControlledFolderAccess]

"HasLUAShield"=""

"Icon"="%ProgramFiles%\\Windows Defender\\EppManifest.dll,-101"

"MUIVerb"="Turn On or Off Control folder access"

"Position"="Bottom"

"SubCommands"=""

[HKEY_CLASSES_ROOT\DesktopBackground\Shell\ControlledFolderAccess\shell\001flyout]

"MUIVerb"="Turn on Control folder access"

"HasLUAShield"=""

"Icon"="%ProgramFiles%\\Windows Defender\\EppManifest.dll,-101"

[HKEY_CLASSES_ROOT\DesktopBackground\Shell\ControlledFolderAccess\shell\001flyout\command]

@="PowerShell -windowstyle hidden -Command \"Start-Process cmd -ArgumentList '/s,/c,start PowerShell.exe Set-MpPreference -EnableControlledFolderAccess Enabled' -Verb RunAs\""

[HKEY_CLASSES_ROOT\DesktopBackground\Shell\ControlledFolderAccess\shell\002flyout]

"MUIVerb"="Turn off Control folder access"

"HasLUAShield"=""

"Icon"="%ProgramFiles%\\Windows Defender\\EppManifest.dll,-101"

[HKEY_CLASSES_ROOT\DesktopBackground\Shell\ControlledFolderAccess\shell\002flyout\command]

@="PowerShell -windowstyle hidden -Command \"Start-Process cmd -ArgumentList '/s,/c,start PowerShell.exe Set-MpPreference -EnableControlledFolderAccess Disabled' -Verb RunAs\""- Сохраните файл как Turn on Control folder access.reg, указав тип «Все файлы» (All files) и место сохранения — рабочий стол.

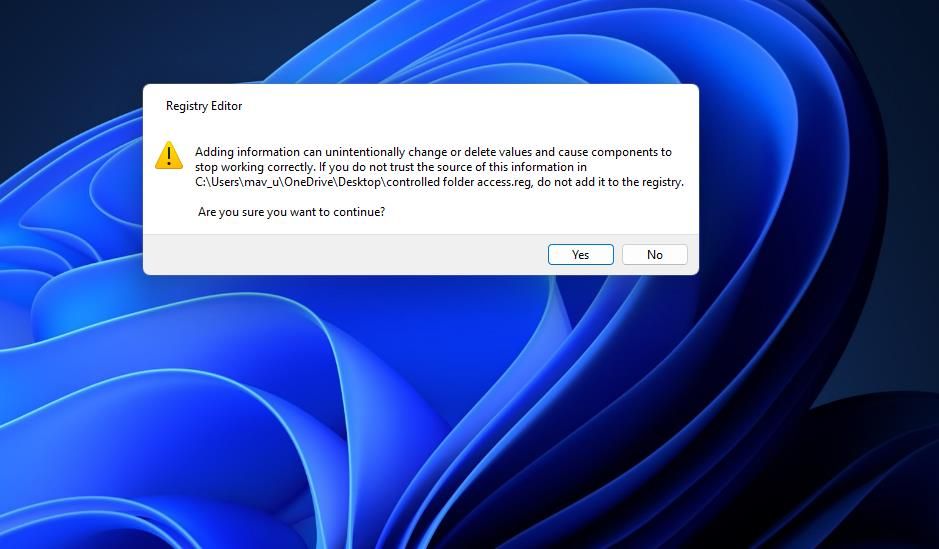

- Закройте Блокнот и дважды щёлкните .reg-файл, затем подтвердите внесение изменений в реестр («Да»).

Теперь при щелчке правой кнопкой на рабочем столе (Выберите «Показать дополнительные параметры» в новых версиях Windows) вы увидите пункт Turn On or Off Control folder access и подпункусы для включения/выключения.

Чтобы удалить этот пункт, откройте Редактор реестра (Regedit) и удалите ключ:

HKEY_CLASSES_ROOT\DesktopBackground\Shell\ControlledFolderAccessКак добавить исключения (доверенные приложения)

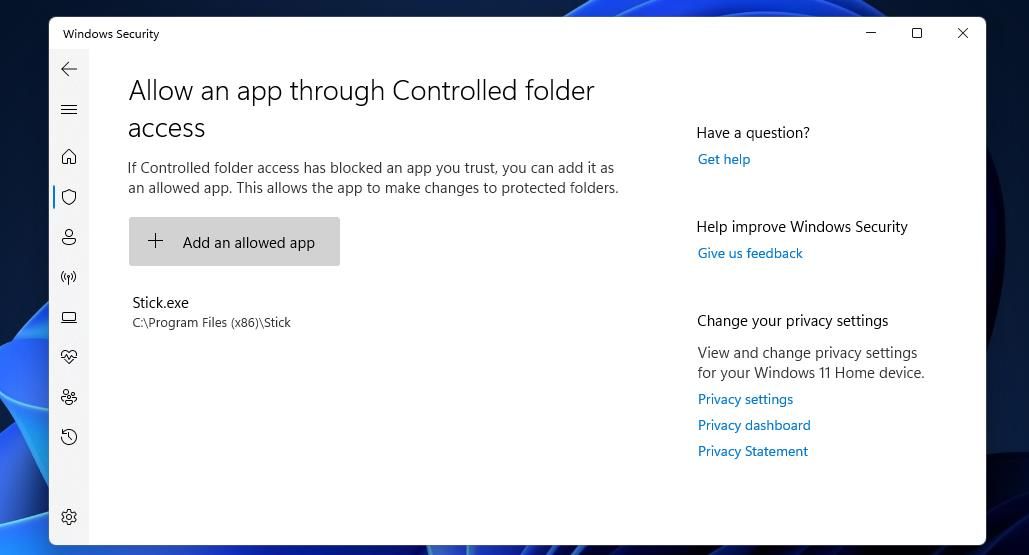

Если CFA мешает нормальной работе программ (игр, редакторов и т.д.), добавьте их в список разрешённых приложений.

Шаги:

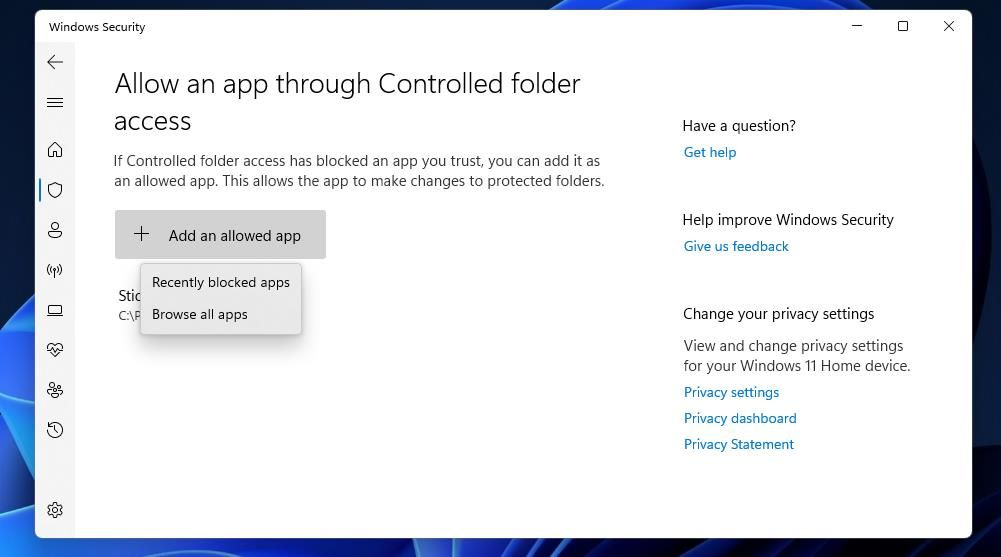

- Откройте настройки Controlled folder access в приложении «Безопасность Windows» (см. раздел выше).

- Нажмите «Разрешить приложению доступ через Controlled folder access» (Allow an app through Controlled folder access).

- Нажмите «+ Добавить приложение, которому разрешён доступ» (+ Add an allowed app).

- Выберите «Обзор всех приложений» (Browse all apps).

- Найдите и укажите исполняемый файл (.exe) вашей программы и нажмите «Открыть».

Рекомендация: добавляйте только проверенные файлы из официальных папок установки. Избегайте добавления исполняемых файлов из временных или незащищённых директорий.

Когда Controlled folder access может мешать (примеры и подсказки)

- Игры не сохраняют прогресс: добавьте исполняемый файл игры в исключения.

- Программы бэкапа или синхронизации (например, сторонние облачные клиенты) не могут записать файлы: добавьте их в список разрешённых или создайте исключения для служебных процессов.

- Специализированные приложения, использующие промежуточные процессы для сохранения данных, могут потребовать добавления нескольких исполняемых файлов.

Совет: при проблемах включите режим Audit в групповой политике, чтобы увидеть, какие процессы пытаются получить доступ, прежде чем открыть блокировку.

Альтернативные подходы и когда CFA не заменит другие меры

Контролируемый доступ — полезная функция, но её не следует считать единственным способом защиты:

- Регулярные резервные копии (локальные и вне узла) — обязательны; CFA не возвращает уже зашифрованные файлы.

- Ограничение прав пользователей (минимизация привилегий) — уменьшит вектор атаки.

- Обновления и патчи ОС и приложений — снижает риск эксплуатации уязвимостей.

- Решения EDR/EDR‑поставщики для корпоративной защиты могут предложить более продвинутую телеметрию и автоматизированное реагирование.

Когда CFA не подойдёт:

- В средах с большим количеством нестандартного ПО, где управление исключениями станет непрактичным.

- Для серверных сервисов и приложений, которые требуют сложных прав доступа к файлам.

Мини‑методология: как безопасно внедрять CFA в организации

- Аудит: включите Audit Mode в GPO и соберите логи не менее 7–14 дней.

- Анализ: определите процессы, которые будут блокироваться, и составьте список исключений.

- Тестирование: примените CFA на небольшой пилотной группе (10–50 устройств).

- Оценка: проверьте инциденты, откатные сценарии и процессы поддержки.

- Развёртывание: поэтапно переводите машины в режим Block, сопровождая изменения службой поддержки.

- Мониторинг: поддерживайте журналы и SLR/инцидент‑процедуры.

Чек‑лист администратора перед включением CFA (роль: системный администратор)

- Создана и проверена политика резервного копирования.

- Активирован режим Audit и собраны логи за 7–14 дней.

- Сформирован список часто используемого ПО и путей установки.

- Согласованы ответственные за обработку заявок на добавление исключений.

- Настроены уведомления и мониторинг событий Defender.

- Подготовлены инструкции для сотрудников о добавлении исключений через службу поддержки.

Критерии приёмки

- CFA успешно включён и работает в режиме Block на пилотных машинах.

- Не зафиксировано критических сбоев в работе ключевых бизнес‑приложений.

- Все легитимные приложения, требующие доступа, добавлены в список исключений.

- Служба поддержки обучена и готова обрабатывать обращения по CFA.

Тестовые сценарии и критерии приёмки

- Тест сохранения в игровой сессии: игра должна корректно сохранять прогресс после добавления в исключения. Критерий: файл сохранения появится в защищённой папке и не будет заблокирован.

- Тест бэкапа: сторонний агент бэкапа должен иметь возможность читать и записывать файлы после добавления в исключения. Критерий: бэкап выполняется без ошибок.

- Тест обновления приложения: обновление приложения через инсталлятор не должно прерываться. Критерий: установка завершается успешно.

Отладка и распространённые решения проблем

- Проблема: приложение не может записать файл. Действия: включите Audit Mode, воспроизведите ошибку, проверьте события в журнале Защиты от вирусов и угроз и добавьте исполняемый файл в исключения.

- Проблема: изменения в GPO не применяются. Действия: принудительно выполните gpupdate /force и проверьте репликацию политики.

- Проблема: реестр с пунктом контекстного меню не срабатывает. Действия: проверьте правильность путей и права на запись в ветку HKEY_CLASSES_ROOT; рег‑файл должен быть применён с правами администратора.

Модель зрелости безопасности для использования CFA (уровни)

- Уровень 1 — Ручное использование: отдельные пользователи включают CFA локально.

- Уровень 2 — Централизованные политики: администраторы распределяют CFA через GPO для подразделений.

- Уровень 3 — Политики + автоматизация: автоматическое развёртывание исключений и интеграция с CMDB/ITSM.

- Уровень 4 — Проактивный режим: CFA + EDR + автоматическое реагирование и восстановление.

Схема принятия решения (простая диаграмма)

flowchart TD

A[Нужна защита от шифровальщиков?] -->|Да| B{Среда: Дом/МСП или Корпоративная}

B -->|Дом/МСП| C[Включить CFA в приложении «Безопасность Windows»]

B -->|Корпоративная| D[Включить Audit Mode через GPO]

D --> E[Собрать логи 7–14 дней]

E --> F{Много ошибок?}

F -->|Да| G[Добавить исключения, протестировать]

F -->|Нет| H[Перевести в режим Block и мониторить]

C --> I[Добавить исключения по необходимости]Безопасность и конфиденциальность

Controlled folder access ограничивает доступ приложений к файлам, но не шифрует данные и не выполняет резервное копирование. Для соответствия требованиям GDPR и корпоративной безопасности продолжайте использовать шифрование хранилищ, журналы доступа и централизованное хранение бэкапов. CFA снижает риск компрометации данных, но не заменяет политику доступа и шифрование.

Советы по эксплуатации и лучшие практики

- Включайте Audit перед массовым развёртыванием — это уменьшает количество инцидентов из‑за ложных срабатываний.

- Документируйте каждое доверенное приложение: путь, версия, обоснование добавления в исключения.

- Используйте группы безопасности или сценарии для автоматического добавления исключений в корпоративных средах.

- Периодически пересматривайте список исключений и удаляйте устаревшие записи.

Короткий пример рабочего плейбука (SOP) для помощи пользователям

- Пользователь сообщает о том, что приложение не сохраняет данные.

- Служба поддержки воспроизводит проблему и включает Audit Mode на клиенте (если ещё не включён).

- Служба поддержки анализирует журнал Defender и определяет исполняемый файл, который блокируется.

- Если приложение легитимно — служба поддержки добавляет исполняемый файл в список разрешённых и проверяет корректность работы.

- Документирует запрос в трекере инцидентов и при необходимости обновляет CMDB.

Краткое резюме

Controlled folder access даёт простой и эффективный способ уменьшить риск потери данных от программ‑вымогателей, блокируя неавторизованные записи в ключевые папки. Вы можете включить его через приложение «Безопасность Windows», PowerShell, GPO или добавив пункт в контекстное меню. Всегда используйте режим Audit перед повсеместным включением, добавляйте в исключения только проверенные приложения и сохраняйте актуальные бэкапы.

Вопросы для проверки знаний (FAQ — кратко)

Q: Нужно ли отключать CFA для игр? A: Обычно нет — безопаснее добавить исполняемый файл игры в исключения, чем отключать CFA полностью.

Q: Утратит ли CFA мои файлы от уже запущенного шифровальщика? A: Нет. CFA предотвращает новые записи/изменения, но не восстанавливает уже зашифрованные файлы; нужен бэкап.

Q: Можно ли массово добавлять исключения? A: Да — через GPO или скрипты PowerShell во многих рабочих средах.

Завершающие мысли

Controlled folder access — недорогой по усилиям и полезный по эффекту способ повысить безопасность пользовательских данных. Комбинируйте CFA с регулярными резервными копиями, политиками наименьших привилегий и обновлениями ПО, и у вас будет многослойная защита против большинства распространённых угроз.

Похожие материалы

Как отключать звук на сайтах с автозапуском

Фэн-шуй рабочего места для продуктивности

Как пользоваться Apple Pay — настройка и использование

Сопоставление цветов в Photoshop — точный подход

Колонтитулы в Word: как настроить и использовать