Отключение предупреждения «Эти файлы могут быть опасны» в Windows

Быстрые ссылки

Почему Windows показывает предупреждение «Эти файлы могут представлять угрозу вашему компьютеру»?

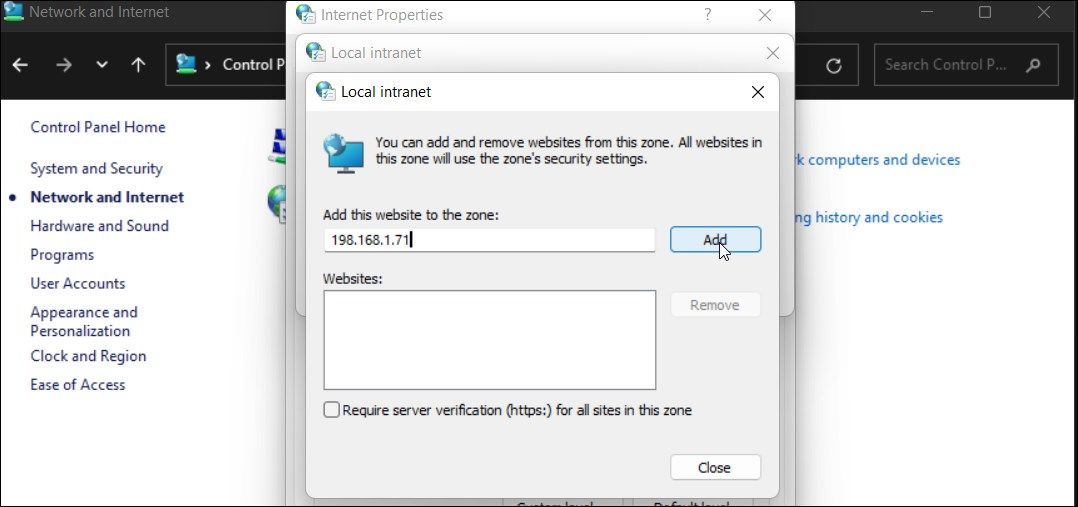

Добавление IP-адреса в зону «Локальная интрасеть»

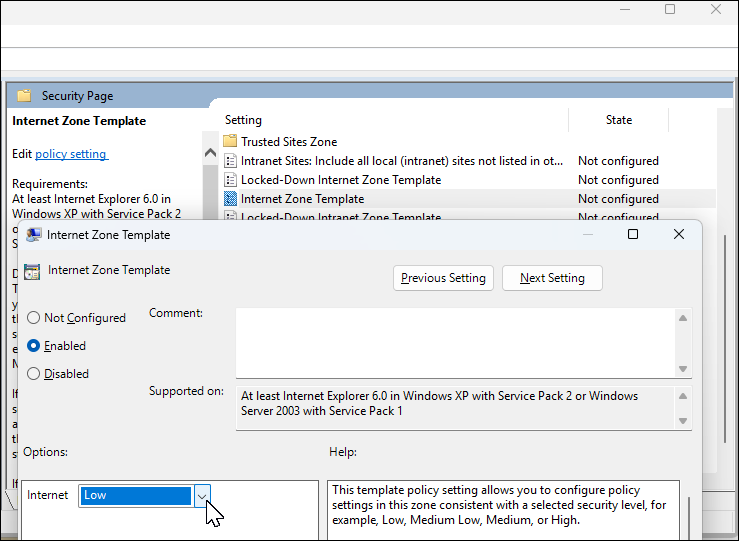

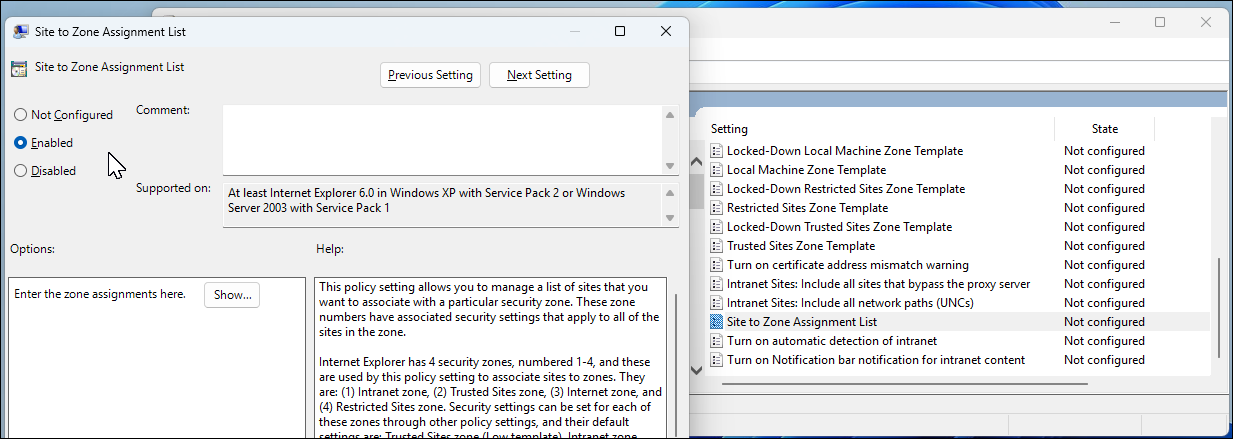

Отключение предупреждения через Редактор локальной групповой политики (gpedit.msc)

Почему Windows показывает предупреждение «Эти файлы могут представлять угрозу вашему компьютеру»?

Windows отслеживает происхождение файлов и помечает файлы, полученные извне (через Интернет, по сети или с внешнего носителя), как потенциально опасные. Механизм пометок использует метаданные (например, атрибут Zone.Identifier для файлов, загруженных через браузер) и сетевые зоны безопасности. При копировании большого количества файлов многократные диалоги с подтверждением становятся неудобными.

Важно: предупреждение само по себе не означает, что файл действительно вредоносен — это указание на источник и уровень доверия.

Когда это полезно и когда мешает

- Полезно при скачивании исполняемых файлов и сценариев — помогает не запустить вредоносный код.

- Мешает при массовом перемещении данных внутри домашней сети или при восстановлении больших архивов из NAS.

Если вы уверены в источнике (домашняя сеть, корпоративная инфраструктура), имеет смысл безопасно снизить строгость проверок для этих конкретных адресов/серверов.

Добавление IP-адреса в зону «Локальная интрасеть»

Эта инструкция полезна, когда предупреждение возникает при доступе к файлам на другом ПК в локальной сети или на NAS.

- Нажмите Win + R, введите control и нажмите OK, чтобы открыть Панель управления.

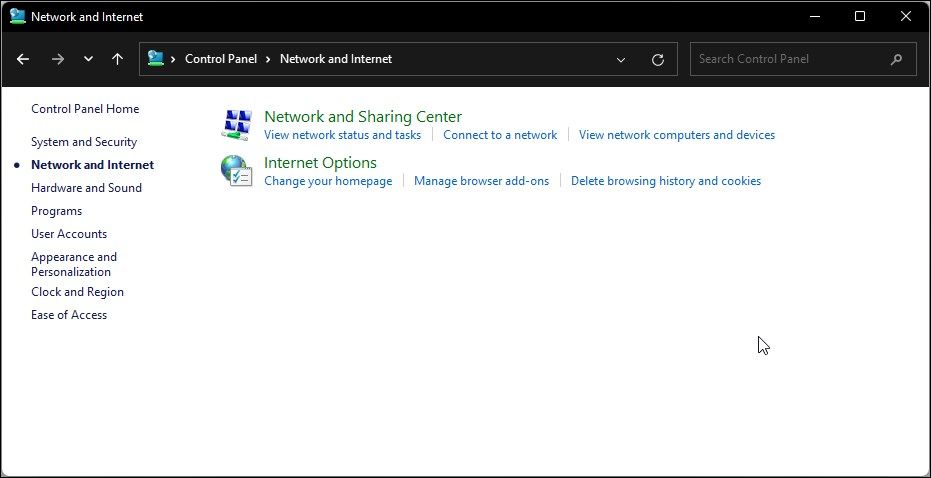

- Перейдите в Сеть и Интернет > Свойства обозревателя.

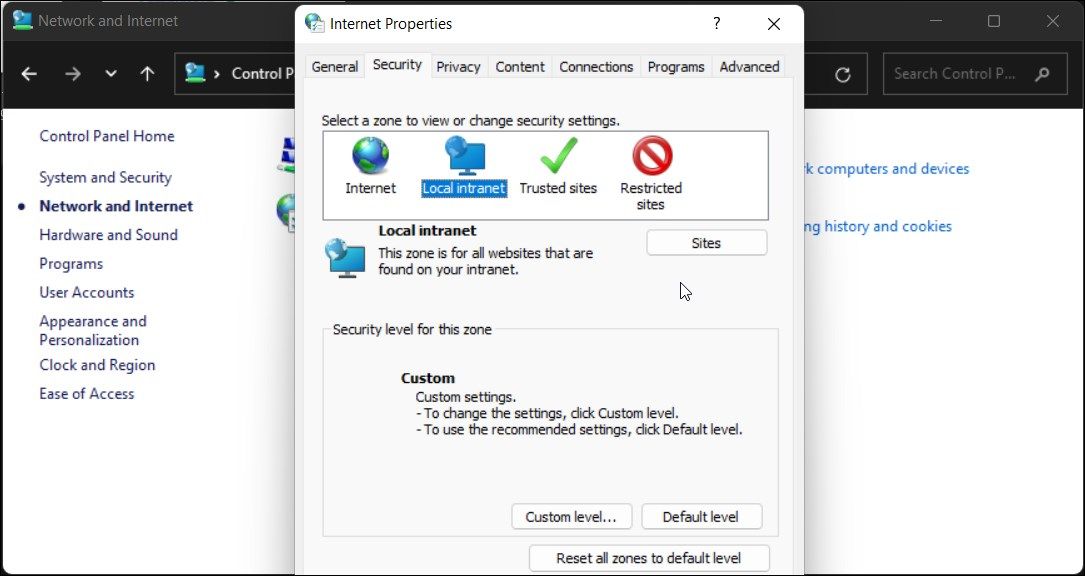

- В окне «Свойства обозревателя» откройте вкладку «Безопасность».

- Выберите зону “Локальная интрасеть” и нажмите кнопку “Сайты”.

- В открывшемся окне нажмите “Дополнительно”.

- В поле «Добавить этот узел в зону» введите IP-адрес или DNS-имя сетевого ресурса (например, 192.168.1.50 или nas.local) и нажмите «Добавить».

- Нажмите «Закрыть» и «ОК», чтобы сохранить изменения.

Примечание: для устройств с динамическим IP лучше использовать DNS-имя или статический DHCP-аренд, иначе придётся обновлять запись при каждом изменении адреса.

Важно: добавление устройства в локальную интрасеть повышает доверие к нему — делайте это только для устройств, которым вы доверяете.

Отключение предупреждения через Редактор локальной групповой политики (gpedit.msc)

Редактор групповой политики даёт централизованный способ ослабить проверки. По умолчанию он доступен в Windows Pro, Enterprise и Education.

- Нажмите Win + R, введите gpedit.msc и нажмите Enter, чтобы открыть Редактор групповой политики.

- Перейдите по пути:

User Configuration > Administrative Templates > Windows Components > Internet Explorer > Internet Control Panel > Security Page- Откройте политику Internet Zone Template, установите её в Enabled и в опциях выберите уровень “Low”. Нажмите OK и Apply.

- Затем откройте политику Site to Zone Assignment List, установите Enabled, нажмите Show и добавьте имена серверов/URL или IP-адреса в список. Для каждой записи задайте значение 1 (разрешённая зона).

- Нажмите OK, Apply — изменения вступят в силу после обновления политик (gpupdate /force или перезагрузка).

Примечание для корпоративных администраторов: эти политики можно развернуть через GPO в Active Directory, чтобы централизованно настроить доверенные источники.

Дополнительные подходы и обходные пути

Удалить метку зоны вручную: у файлов, скачанных из Интернета, есть альтернативный поток данных Zone.Identifier. Его можно удалить с помощью PowerShell (Unblock-File) или через свойства файла (кнопка “Разблокировать”). Это удобно для отдельных файлов.

Отключить UAC (не рекомендуется на постоянной основе): снижение контроля учётных записей пользователя может убрать диалоги, но серьёзно уменьшит безопасность системы.

Использовать архивирование: запакуйте файлы в ZIP на источнике и распакуйте на приёмнике — ZIP часто убирает метки зоны, но это зависит от того, сохраняются ли альтернативные потоки.

На старых версиях Windows: удаление Internet Explorer иногда меняло поведение зон безопасности, но это ненадёжный и не рекомендуемый путь.

Когда эти методы не сработают (контрпримеры)

- Файлы помечены как опасные самим антивирусом — изменение зон не снимет пометку AV.

- Файлы, открываемые через SMB с определёнными атрибутами, могут продолжать требовать подтверждения, если сервер присылает заголовки, фиксирующие происхождение.

- Если у пользователя нет прав на изменение политик или зон, изменения не применятся.

Ментальные модели и быстрые правила

- Источник = доверие: если источник в локальной сети и вы ему доверяете, добавьте его в локальную интрасеть.

- Массовая операция ≠ отдельное разблокирование: для большого объёма файлов лучше изменить политику зоны или использовать серверные настройки, а не подтверждать каждый файл вручную.

- Минимальные привилегии: не ослабляйте глобально настройки безопасности без необходимости — предпочитайте таргетированные исключения.

Роли и чеклисты

Домашний пользователь — чеклист:

- Убедитесь, что ресурс — ваш NAS/ПК и защищён паролем.

- Попробуйте добавить DNS-имя или статический IP в локальную интрасеть.

- Если проблема только с несколькими файлами — используйте Unblock-File или свойство файла.

- Не отключайте UAC постоянно.

Системный администратор — чеклист:

- Оцените риски и согласуйте изменения с политикой безопасности организации.

- Используйте GPO (Site to Zone Assignment List) для централизованного добавления доверенных хостов.

- Тестируйте изменения на тестовых ПК перед развёртыванием.

- Документируйте список доверенных ресурсов и процедуры отката.

Критерии приёмки

- После внесения IP/DNS в локальную интрасеть предупреждение не появляется при доступе к файлам с указанного хоста.

- Политики GPO применены и видны в gpresult /r или при запуске gpupdate /force.

- Отдельные файлы, которые ранее требовали разблокировки, можно открыть без дополнительного подтверждения (при сохранении безопасности).

Безопасность и конфиденциальность

- Не добавляйте внешние (интернет) адреса в локальную интрасеть.

- Убедитесь, что сетевые ресурсы защищены паролями и имеют актуальное ПО.

- Централизованные ослабления безопасности должны сопровождаться мониторингом и журналированием.

Быстрый справочник команд

- Удалить метку зоны для файла в PowerShell: Unblock-File -Path “C:\path\to\file.exe”

- Принудительное обновление политик: gpupdate /force

- Проверить применённые политики: gpresult /r

Факт-бокс — что важно знать

- Метки зоны (Zone.Identifier) используются для пометки файлов, загруженных из Интернета.

- Добавление в локальную интрасеть делает соединения с указанными хостами более доверенными для браузера и некоторых компонентов Windows.

- Групповая политика позволяет централизовать настройки и развернуть их на многих машинах.

Глоссарий (одно предложение)

- Zone.Identifier — альтернативный поток данных NTFS, который хранит отметку источника файла (Интернет, локальная сеть и т.д.).

Шаблон для плана действий администратора (SOP)

- Оценка: собрать список хостов, вызывающих предупреждение.

- Тест: добавить один хост локально в зону и проверить поведение.

- Развёртывание: создать GPO с Site to Zone Assignment List и задать записи.

- Валидация: gpupdate /force, gpresult /r, тест открытия файлов.

- Документирование и мониторинг: логировать внешний доступ и изменения.

Важно: любые изменения, ослабляющие проверки безопасности, должны быть оправданы и документированы.

Короткая новость (для рассылки, 100–200 слов):

Если Windows часто показывает предупреждение «Эти файлы могут представлять угрозу вашему компьютеру» при работе с файлами по сети или при массовом переносе, проблема решается добавлением IP-адреса или DNS-имени сервера в зону «Локальная интрасеть» или настройкой политик через gpedit/GPO. Для отдельных файлов можно использовать Unblock-File в PowerShell. Не отключайте глобально UAC и не добавляйте внешние адреса в доверенные зоны — это снизит безопасность. Для организаций рекомендуется централизованное развертывание через GPO и тестирование на контрольной группе машин.

Резюме

- Предупреждение связано с метками происхождения файлов и настройками зон безопасности.

- Для сетевых ресурсов добавьте IP/DNS в «Локальная интрасеть» или настройте GPO.

- Для отдельных файлов используйте Unblock-File; UAC отключать не рекомендуется.

Похожие материалы

Убрать раздражающие функции Facebook — руководство

Приложения по умолчанию на Android — настройка и управление

Установить REMnux в VirtualBox — руководство

Список выполненного: мотивация и шаблоны

Как сохранить веб‑страницу для офлайн‑чтения