Как зашифровать флешку в Linux: пошаговая инструкция

Зашифровать флешку в Linux просто и безопасно: можно воспользоваться графической «Дисковой утилитой» для создания зашифрованного раздела (LUKS) или сделать то же самое через cryptsetup в терминале. Обязательно сделайте резервную копию данных и сохраните надёжную парольную фразу; имейте в виду, что такая флешка откроется только на Linux-системах по умолчанию.

Почему шифрование флешки важно

Флешка — это переносимый носитель, который легко потерять или забыть. Шифрование защищает данные от посторонних: даже при физическом доступе к устройству содержимое останется недоступным без ключа. На Linux этот сценарий реализуется обычно через LUKS/dm-crypt, что даёт интеграцию с системой и простое монтирование после ввода пароля.

Кратко: LUKS — это стандартный формат для блочного шифрования в Linux; cryptsetup — инструмент для работы с LUKS.

Важные ограничения и недостатки

Important: прежде чем шифровать — прочитайте этот раздел.

- Совместимость. Шифрованная флешка, созданная стандартным способом в Linux (LUKS), по умолчанию не будет монтироваться на Windows или macOS без дополнительных утилит. Если нужен кроссплатформенный доступ, рассмотрите VeraCrypt или зашифрованные архивы.

- Потеря данных при ошибке. Процесс форматирования с шифрованием стирает все данные на устройстве. Резервная копия обязательна.

- Производительность. На очень быстрых USB‑накопителях шифрование/дешифрование может стать узким местом, если CPU слабый. На медленных флешках шифрование обычно не ухудшает скорость заметно.

- Повреждение при извлечении. Как и с обычными разделами, принудительное извлечение может привести к повреждению файловой системы или метаданных LUKS. Всегда корректно извлекайте устройство.

Когда шифрование не подходит:

- Нужен простой обмен данными между Windows и macOS без установки ПО.

- Нужна максимальная скорость записи/чтения и устройство с аппаратным шифрованием (тогда стоит выбирать специализированные USB‑диски с аппаратной защитой).

Подготовка перед шифрованием

- Полная резервная копия. Скопируйте все файлы на другой носитель или в облако.

- Проверьте накопитель на ошибки (по желанию можно прогнать badblocks или аналог).

- Убедитесь, что на компьютере установлена утилита cryptsetup.

Откройте терминал и выполните:

sudo apt-get install -y cryptsetupЭта команда установит cryptsetup на Ubuntu и производные. На других дистрибутивах используйте менеджер пакетов вашей системы (dnf, pacman, zypper и т.д.).

Графический способ: Дисковая утилита (Disk Utility)

- Запустите «Дисковую утилиту» через меню приложений (введите disk utility в поиске экрана запуска).

Alt: Изображение флешки, вставленной в USB‑порт, вид системной утилиты — окно с дисками.

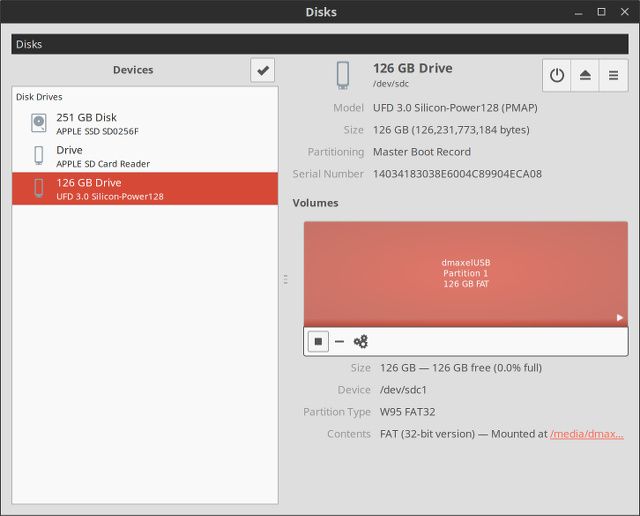

- В списке слева выберите вашу флешку. Нельзя ошибиться: проверьте объём и модель.

- Выберите существующий раздел и нажмите «Отмонтировать» или кнопку «Стоп». Пока раздел смонтирован, форматирование недоступно.

Alt: Скриншот утилиты дисков с выбранным USB‑устройством и кнопкой для отмонтирования раздела.

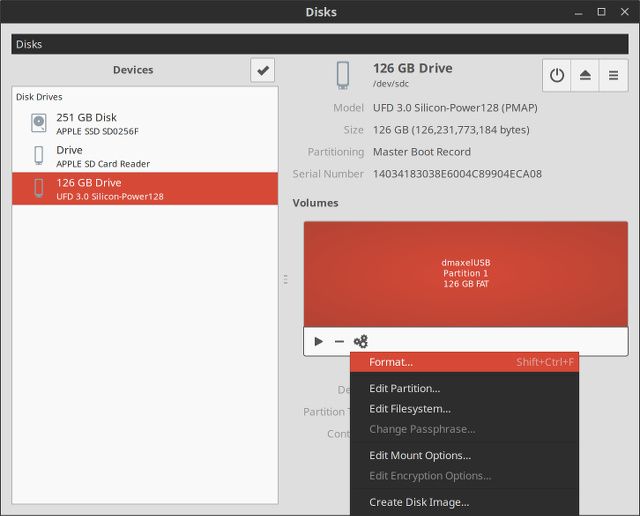

- Нажмите на значок шестерёнки рядом с кнопкой стоп и выберите «Форматировать».

Alt: Окно с настройками форматирования: выбор типа, быстрый или медленный стирание, поле для имени устройства.

- В параметрах форматирования выберите опцию «Encrypted, compatible with Linux systems» или «Зашифрованный, совместимый с Linux». Можно выбрать «slow erase» для более тщательной очистки, но это займёт больше времени.

- Задайте имя тома и надёжную парольную фразу. Подтвердите форматирование и дождитесь завершения.

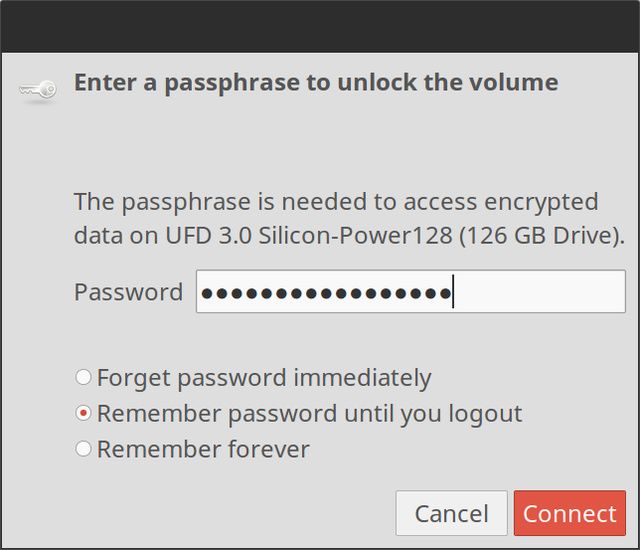

После завершения диск будет зашифрован. При подключении к Linux‑машине система запросит пароль и автоматически примонтирует том после ввода.

Alt: Окно запроса парольной фразы для разблокировки зашифрованного USB‑тома в файловом менеджере.

Совет: всегда корректно извлекайте устройство через Eject в файловом менеджере или правой кнопкой мыши на иконке диска.

Командный способ: для опытных пользователей

Графический инструмент скрывает шаги LUKS, но при желании можно сделать всё вручную. Базовый сценарий:

- Создать LUKS‑том и инициализировать шифрование:

sudo cryptsetup luksFormat /dev/sdX1- Открыть том и подключить как устройство:

sudo cryptsetup luksOpen /dev/sdX1 secure_usb- Создать файловую систему на открытом устройстве:

sudo mkfs.ext4 /dev/mapper/secure_usb- Смонтировать и использовать:

sudo mount /dev/mapper/secure_usb /mnt- По окончании работы размонтируйте и закройте том:

sudo umount /mnt

sudo cryptsetup luksClose secure_usbsdX1 замените на имя вашего раздела (например, sdb1). Будьте внимательны — команда перезапишет данные.

Ключевые команды: luksFormat — создаёт LUKS‑заголовок; luksOpen — открывает зашифрованный том; luksClose — закрывает.

Рекомендации по паролям и безопасности

- Длина: минимум 12–16 символов; используйте фразы вместо отдельных слов.

- Сильность: сочетание слов, цифр и символов делает пароль устойчивее. Но главное — запоминаемость.

- Защитите резервную копию заголовка LUKS. Потеря заголовка делает доступ невозможным; можно сохранить резервную копию при помощи команды:

sudo cryptsetup luksHeaderBackup /dev/sdX1 --header-backup-file /path/to/backup/header.imgХраните файл бэкапа в безопасном месте (не на той же флешке).

Опция ключей: LUKS поддерживает несколько ключей/паролей и ключевые файлы. Ключевой файл можно хранить отдельно (например, на защищённом SSD) и добавить его как дополнительную опцию доступа.

Проверки и критерии приёмки

Критерии приёмки — что проверить после шифрования:

- Флешка успешно формируется и появляется запрос пароля при подключении.

- После ввода корректного пароля том монтируется и файлы читаются/записываются.

- После закрытия тома данные недоступны без пароля.

- При восстановлении из резервной копии заголовка LUKS доступ сохраняется.

Тестовые сценарии:

- Подключить к той же машине, ввести правильный пароль — смонтировать.

- Ввести неправильный пароль — доступ запрещён.

- Подключить к другой Linux‑машине — проверить, что поведение аналогично.

Альтернативные подходы

- VeraCrypt: кроссплатформенный шифрованный контейнер/том, который работает на Windows, macOS и Linux. Подходит, если нужен обмен между разными ОС.

- Зашифрованный архив (например, tar + gpg): удобно для отдельных папок; требует распаковки для доступа к файлам.

- Аппаратно зашифрованные USB‑накопители: отдельные устройства с собственной электроникой и PIN‑вводом; не зависят от ОС.

Когда выбрать альтернативу:

- Нужен доступ на Windows/macOS — VeraCrypt или зашифрованный архив.

- Нужна максимальная производительность и надёжность — рассмотрите аппаратное шифрование.

Роль‑ориентированные чек‑листы

Для обычного пользователя:

- Сделать резервную копию.

- Установить cryptsetup.

- Использовать графическую Дисковую утилиту для форматирования.

- Запомнить пароль и корректно извлекать флешку.

Для администратора/специалиста по безопасности:

- Проверить целостность устройства (smartctl, badblocks).

- Инициализировать LUKS через cryptsetup с сильной PBKDF настроенной.

- Сделать резервную копию заголовка LUKS и хранить вне устройства.

- Документировать процедуру восстановления и обмена ключами.

Когда шифрование может не помочь

- Если флешка утеряна и атакующий уже смог скопировать данные до шифрования — никакого эффекта.

- Если используется слабый пароль или он скомпрометирован — защита бессмысленна.

- Аппаратная неисправность флешки: шифрование не защитит от физической потери данных без резервных копий.

Краткий глоссарий

- LUKS: стандарт блочного шифрования в Linux.

- cryptsetup: утилита для управления LUKS и dm‑crypt.

- Заголовок LUKS: метаданные, необходимые для доступа к зашифрованному тому.

Итог и рекомендации

Шифрование флешки в Linux — это надёжный способ защитить переносимые данные. Для большинства пользователей достаточно графического способа через Дисковую утилиту и простых правил: резервная копия, надёжный пароль, корректное извлечение. Если требуется кроссплатформенная совместимость или дополнительные сценарии восстановления, рассмотрите VeraCrypt или сохранение заголовка LUKS и использование командной строки.

Notes: если вы работаете в смешанной среде (Windows/macOS/Linux), держите одну флешку зашифрованной для Linux и другую — с кроссплатформенным контейнером.

Поделитесь в комментариях: какие устройства вы шифровали и какие подходы оказались для вас удобными?

Похожие материалы

Убрать раздражающие функции Facebook — руководство

Приложения по умолчанию на Android — настройка и управление

Установить REMnux в VirtualBox — руководство

Список выполненного: мотивация и шаблоны

Как сохранить веб‑страницу для офлайн‑чтения