Контейнеризация Rust-приложений с Docker

Контейнеризация обеспечивает переносимость, изоляцию и эффективное использование ресурсов. Для Rust-приложений это означает возможность упаковать бинарник и его зависимости в лёгкий образ, который одинаково запускается в локальной среде, CI/CD и в облаке.

Простая настройка веб-сервера на Rust с Actix

Ниже показан пример минимального web-сервера на Rust с использованием фреймворка Actix. Сервер прослушивает порт 8080 и отвечает “Hello, World!” на GET-запрос к корню.

Запустите команду для создания нового проекта Cargo:

cargo new my-app В файле Cargo.toml добавьте зависимость Actix:

[dependencies]

actix-web = "4.3.1" Пример кода сервера:

use actix_web::{get, App, HttpResponse, HttpServer, Responder};

// Импорт необходимых компонентов из Actix Web

#[get("/")]

async fn hello() -> impl Responder {

// Обработчик GET /, возвращает ответ

HttpResponse::Ok().body("Hello, World!")

}

#[actix_web::main]

async fn main() -> std::io::Result<()> {

// Точка входа

HttpServer::new(|| {

App::new().service(hello)

}).bind("127.0.0.1:8080")?.run().await

} Запустите локально:

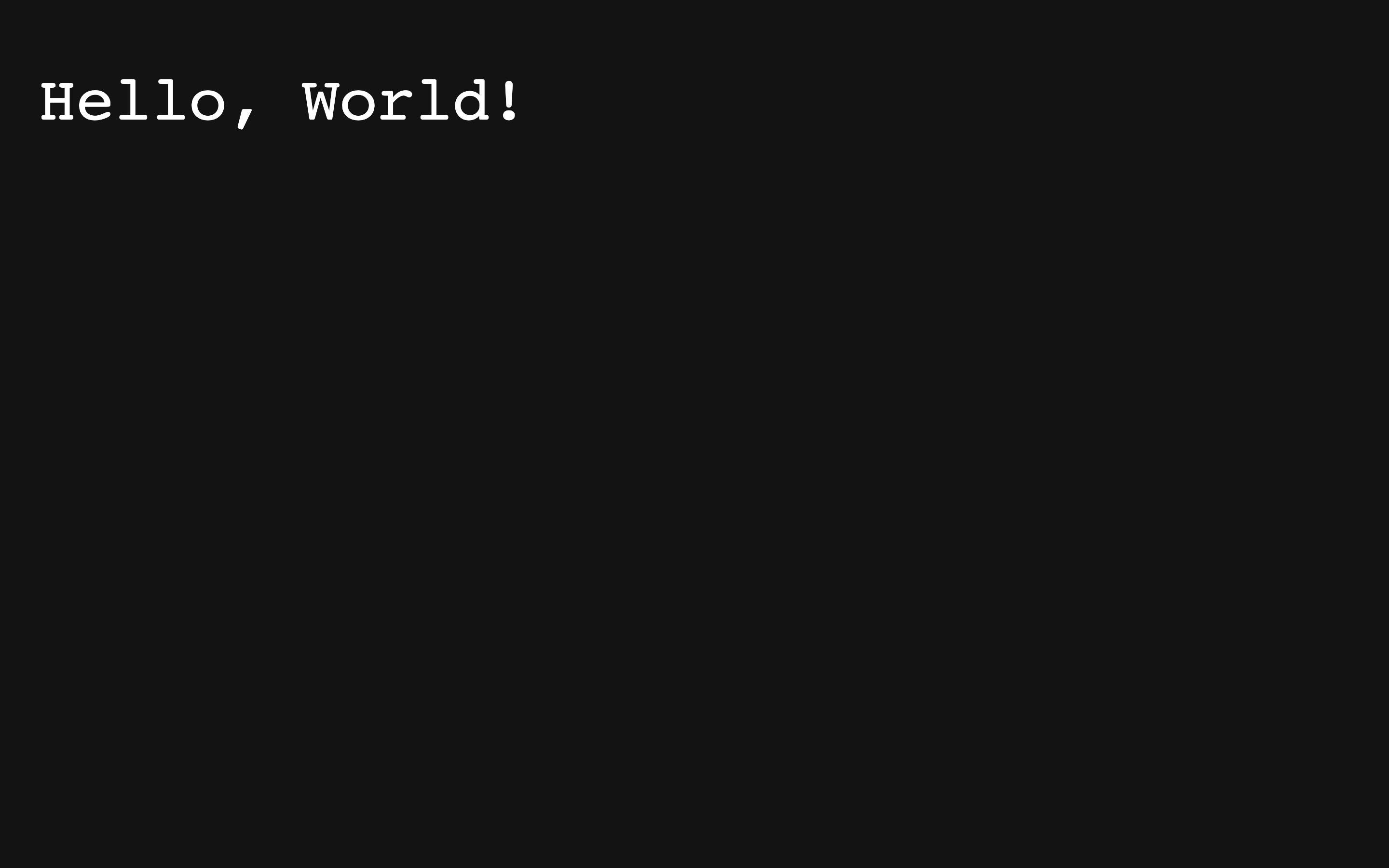

cargo runОткройте http://127.0.0.1:8080 в браузере — вы увидите ответ от сервера.

Важно: в разработке удобно тестировать на localhost:8080; в продакшене рекомендуется явно задавать привязку и проверять, что контейнер слушает нужный интерфейс (0.0.0.0 для доступа из контейнера).

Написание Dockerfile для Rust-приложения

Чтобы упаковать приложение в контейнер, создайте файл Dockerfile в корне проекта. Также рекомендовано создать .dockerignore, чтобы исключить лишние файлы из контекста сборки.

Оригинальный минимальный Dockerfile (работает, но неоптимален по размеру и времени сборки):

# Use the latest version of the Rust base image

FROM rust:latest

# Set the working directory in the container to /my

WORKDIR /usr/src/my-app

# Copy the Rust project files to the working directory

COPY . .

# Build the Rust app

RUN cargo build

# Set the command to run the Rust app

CMD cargo run Этот Dockerfile собирает проект в слое с Rust toolchain и оставляет весь инструментариум в финальном образе — итоговый образ получается большим. Ниже — улучшенный подход с многоступенчатой сборкой и оптимизацией для статического релиза.

Рекомендуемый многослойный Dockerfile (оптимизированный)

# STAGE 1: build

FROM rust:1.72-slim AS builder

WORKDIR /usr/src/my-app

# Копируем только то, что нужно для кеширования зависимостей

COPY Cargo.toml Cargo.lock ./

RUN mkdir src && echo "fn main(){}" > src/main.rs

RUN cargo fetch

# Копируем исходники и собираем в release

COPY . .

RUN cargo build --release

# STAGE 2: runtime

FROM debian:bookworm-slim

# Если нужно использовать musl для статической сборки, настройте соответствующий toolchain

# Копируем бинарник из билд-стейджа

COPY --from=builder /usr/src/my-app/target/release/my-app /usr/local/bin/my-app

# Создаём пользователя (не использовать root в production)

RUN useradd -m appuser && chown appuser /usr/local/bin/my-app

USER appuser

EXPOSE 8080

CMD ["/usr/local/bin/my-app"]Пояснения и примечания:

- Многослойная сборка уменьшает финальный образ: в runtime-образ попадает только скомпилированный бинарник и минимальные зависимости.

- Можно использовать rust:slim вместо rust:latest, или собирать с musl для полностью статического бинарника, если это подходит для вашего проектa.

- Не рекомендуется запускать приложение в контейнере от root — создавайте непривилегированного пользователя.

Пример .dockerignore

/target

**/*.rs.bk

.git

.gitignore

Dockerfile

.dockerignore

node_modulesФайл .dockerignore снижает размер контекста сборки и ускоряет процесс.

Сборка и запуск образа

Сборка образа:

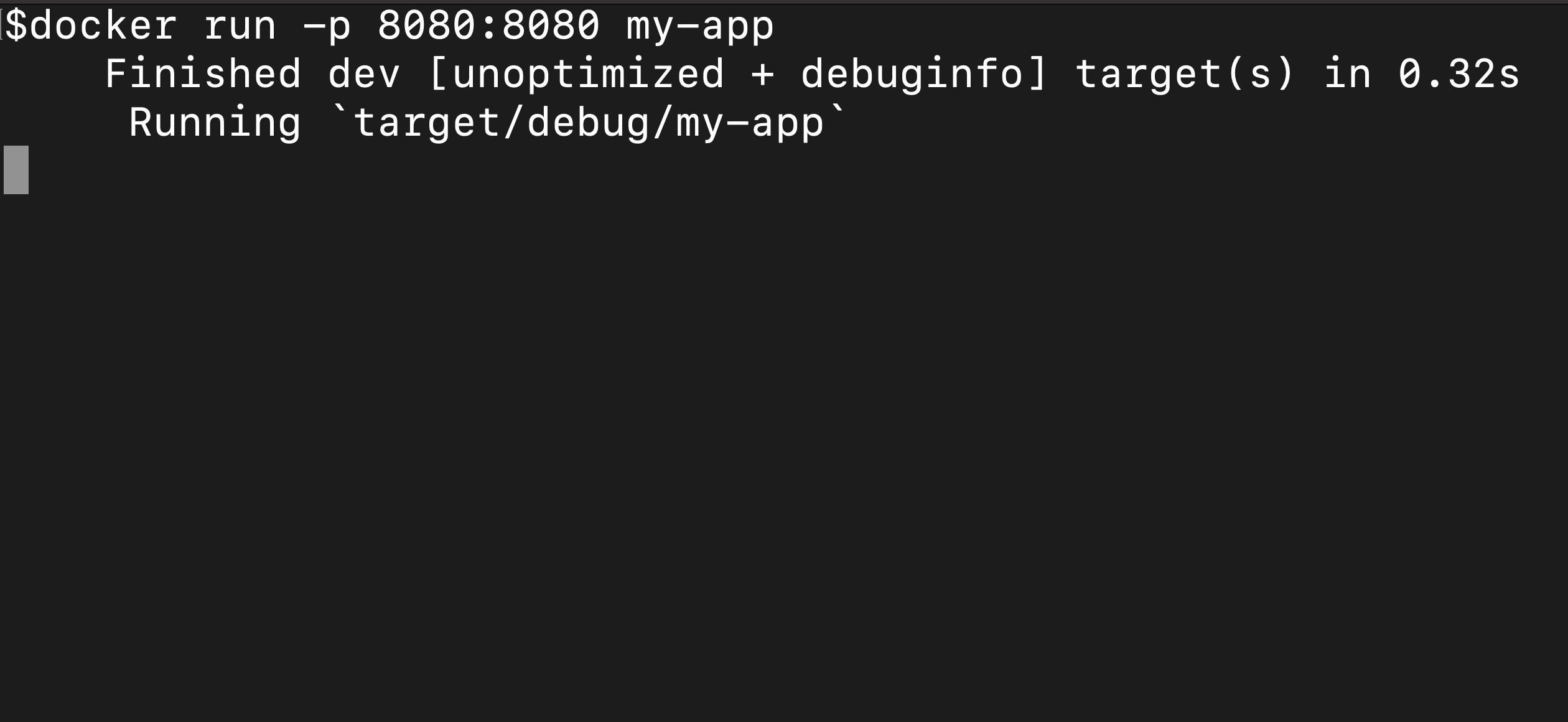

docker build -t my-app .Запуск контейнера и проброс порта:

docker run -p 8080:8080 my-appОпция -p 8080:8080 пробрасывает порт контейнера на хост. Убедитесь, что приложение слушает 0.0.0.0:8080 или привязано к нужному интерфейсу.

Docker Compose для многоконтейнерных приложений

Когда приложение состоит из нескольких сервисов (база данных, брокер сообщений, кеш, фронтенд), Docker Compose упрощает локальную оркестрацию и настройку окружения.

Пример docker-compose.yml для простого сервиса и базы данных PostgreSQL:

version: "3.8"

services:

web:

build: .

ports:

- "8080:8080"

depends_on:

- db

environment:

- DATABASE_URL=postgres://user:pass@db:5432/mydb

db:

image: postgres:15-alpine

environment:

- POSTGRES_USER=user

- POSTGRES_PASSWORD=pass

- POSTGRES_DB=mydb

volumes:

- db-data:/var/lib/postgresql/data

volumes:

db-data:Compose упрощает управление зависимостями между сервисами и локальную разработку. Для продакшена рекомендуется использовать Kubernetes или управляемые сервисы облака.

Рекомендации по безопасности и надёжности

- Запускайте приложение от непривилегированного пользователя внутри контейнера.

- Минимизируйте размер runtime-образа (используйте slim/alpine, многослойные сборки).

- Ограничивайте ресурсы контейнера (cpu, memory) в оркестраторе.

- Снимайте образы на базе конкретных тегов (не latest) для детерминированности.

- Сканируйте образы на уязвимости (Trivy, Clair и т. п.).

Чек-лист готовности к продакшену

Для разработчика:

- Приложение собирается в release-режиме (cargo build –release).

- Логирование настроено и пишет в stdout/stderr.

- Конфигурация через переменные окружения.

- Тесты проходят и покрывают критичные сценарии.

Для DevOps:

- Образы подписаны и хранятся в реестре.

- Есть CI-пайплайн, который собирает и тестирует образ.

- Есть стратегия отката и бэкапы для баз данных.

- Мониторинг и алёртинг для SLA/SLIs.

Критерии приёмки

- Приложение отвечает на GET / с кодом 200.

- Docker-образ успешно собирается и запускается командой docker run.

- В CI тесты проходят и сборка артефакта создаётся без ошибок.

Мини-методология: быстрая проверка контейнеризации

- Собрать локально (cargo build –release).

- Запустить бинарник вне контейнера и проверить функции.

- Написать Dockerfile — сначала простейший, затем оптимизировать.

- Добавить .dockerignore.

- Сборка образа и краткий smoke-test (curl localhost:8080).

- Внедрить в CI и автоматизировать тесты.

Частые ошибки и когда подход не годится

- Сборка образа занимает слишком много времени: проверьте кеширование зависимостей и .dockerignore.

- Нужен полностью статический бинарник (musl): настройте соответствующий toolchain и проверки совместимости с C-библиотеками.

- Если приложение использует локальные сокеты/специфичные устройства хоста, контейнеризация может усложнить поддержку.

Краткое резюме

Контейнеризация Rust-приложений с Docker даёт повторяемую среду выполнения, облегчает CI/CD и масштабирование. Для продакшена используйте многослойные сборки, отдельного непривилегированного пользователя, .dockerignore и CI-процессы. Docker Compose полезен для локальной оркестрации нескольких сервисов, а для продакшена стоит рассмотреть Kubernetes.

Важно: всегда тестируйте образ в окружении, максимально близком к продакшену, и автоматизируйте проверки.

Похожие материалы

Gmail и настольные клиенты: выбор и настройка

SketchUp бесплатно: как начать 3D‑моделирование

Как создать аккаунт PlayStation Network (PSN)

Почему iPhone и iPad нагреваются и как это исправить

Как искать жильё на Airbnb для отпуска