Как проверить, не взломали ли ваши онлайн‑аккаунты

Защита персональных данных и конфиденциальной информации постоянно в центре внимания из‑за крупных инцидентов, таких как случай с Facebook и Cambridge Analytica. Однако большинство утечек происходят не потому, что компании сознательно продают данные, а из‑за взломов, утечек и компрометации учётных записей. Проблема усугубляется тем, что о взломах вы часто узнаёте только спустя месяцы или годы.

К счастью, доступны надёжные онлайн‑инструменты и методики, которые помогают понять, не стала ли ваша учётная запись частью утечки. В этой статье мы подробно расскажем о лучших сервисах, методике проверки, сценариях, когда инструменты дают ложные результаты, и о готовом планe действий, если вы обнаружите компрометацию.

Что вы получите из этой статьи

- Пошаговые инструкции по проверке аккаунтов и паролей.

- Перечень проверенных сервисов и когда их использовать.

- Шпаргалку по срочным действиям при взломе.

- Практические проверки, SOP и критерии приёмки для тестирования инструментов.

Важно: никогда не вводите полный пароль на сторонних сайтах. Для проверки паролей пользуйтесь сервисами, которые поддерживают безопасные методы (хеш‑проверки или k‑anonymity).

Быстрый обзор инструментов

- Have I Been Pwned — проверка email по базам утечек; подписка на уведомления.

- Pwned Passwords — проверка паролей по хеш‑спискам (часть Have I Been Pwned).

- BreachAlarm — альтернатива с бизнес‑опциями и уведомлениями для сотрудников.

- Sucuri SiteCheck — сканер сайтов на вредоносный код и статус в чёрных списках.

- Facebook Login History — журнал сессий и устройств.

- Twitter Account Access — история доступа и приложения с правами.

- Google Device Activity — активность устройств и события безопасности.

- Privacy Rights — база инцидентов и поиск по утечкам (US, историческая база).

Have I Been Pwned — как это работает и как пользоваться

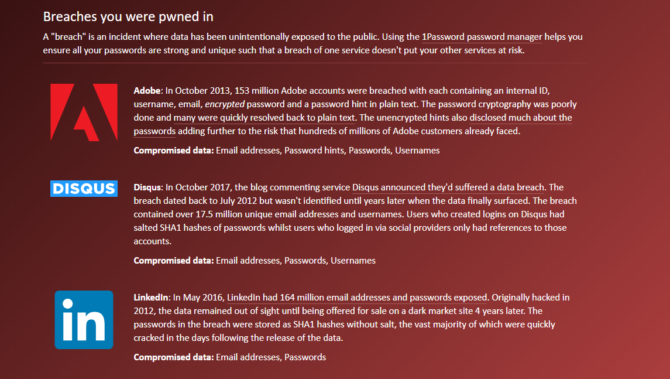

Have I Been Pwned (HIBP) — один из самых надёжных публичных инструментов для проверки, фигурировала ли ваша электронная почта в известных утечках. Сервис поддерживает поиск по адресу электронной почты и возвращает список инцидентов, в которых этот адрес встречался.

Как использовать:

- Перейдите на сайт Have I Been Pwned.

- Введите ваш адрес электронной почты в поле поиска.

- Изучите список инцидентов — там указаны дата утечки, сервис/компания и тип утекших данных (пароли, IP, личные данные).

- При желании подпишитесь на уведомления, чтобы получать сообщения при появлении новых утечек с вашим email.

Что сервис обнаруживает и что не обнаруживает:

- Находит совпадения вашего email с публично доступными базами утекших данных.

- Не показывает, есть ли доступ у злоумышленников к конкретным сервисам (только факт попадания в базу утечки).

- Не покрывает приватные утечки, которые нигде не опубликованы.

Когда HIBP не сработает:

- Ваша почта не была включена в опубликованные базы.

- Утечка содержала только внутренние идентификаторы (например, номера студентов), а не email.

Рекомендации после обнаружения утечки:

- Немедленно смените пароль на затронутых сервисах.

- Если вы повторно используете пароль в других сервисах — смените и там.

- Включите двухфакторную аутентификацию (2FA) в критичных сервисах.

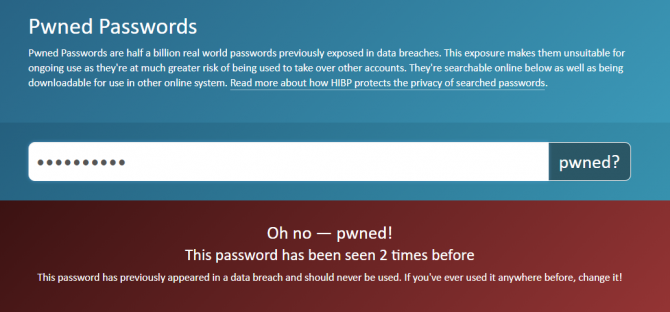

Pwned Passwords — проверка паролей безопасно

Pwned Passwords — подсервис HIBP, который позволяет узнать, встречался ли конкретный пароль в известных утечках. Важно: сервис поддерживает методы, которые позволяют не отправлять сам пароль в открытом виде (k‑anonymity). Это значит, что вы можете проверить пароль, не раскрывая его полностью.

Как использовать безопасно:

- Используйте официальный интерфейс Pwned Passwords или встроенные плагины/расширения, которые применяют k‑anonymity.

- Не вставляйте пароль в неизвестные сайты, особенно если просят и другие учётные данные.

Когда проверка пароля важна:

- Если вы повторно используете пароли.

- Если у вас слабые шаблоны паролей (например, подпись + год).

Подсказка по паролям: надежный пароль — длина >= 12 символов, комбинированные случайные слова или менеджер паролей с генерацией уникальных паролей для каждого сервиса.

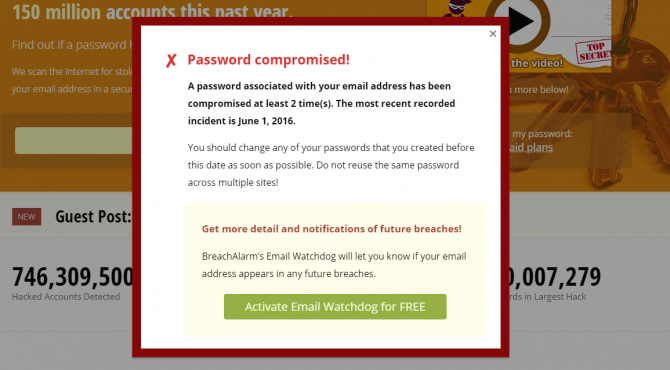

BreachAlarm — альтернатива с бизнес‑возможностями

BreachAlarm по сути работает как HIBP: проверяет, фигурирует ли email в известных утечках. Отличия:

- Есть платные планы для бизнеса (мониторинг доменов и сотруднических адресов).

- Предоставляет дополнительные варианты поддержки и уведомлений для компаний.

Кому подходит:

- Малому и среднему бизнесу для мониторинга корпоративных доменов.

- Отделам ИБ, которые хотят централизованно отслеживать учётные записи сотрудников.

Ограничения: база и методики сопоставимы с HIBP, поэтому у обеих систем есть общие «слепые зоны» (непубличные утечки, данные без email и т.п.).

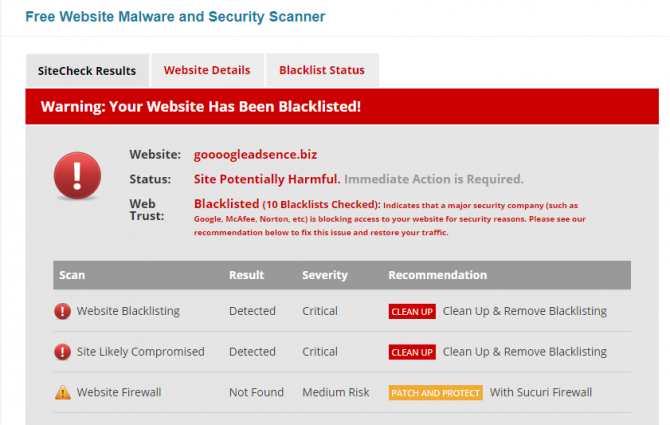

Sucuri SiteCheck — проверка сайтов на вредоносное ПО

Sucuri SiteCheck — бесплатный сканер домена, который проверяет наличие известного вредоносного кода, статус в чёрных списках и устаревшее ПО на сайте. Полезен владельцам сайтов, блогов и малому бизнесу.

Что проверяет Sucuri:

- Наличие известных сигнатур вредоносного кода.

- Фреймы и редиректы на вредоносные домены.

- Статус домена в популярных чёрных списках (Google Safe Browsing и другие).

- Версии программного обеспечения и потенциальные уязвимости.

Как пользоваться:

- Введите домен в поле Sucuri SiteCheck.

- Ознакомьтесь с отчётом и рекомендациями.

- При обнаружении проблемы — используйте платные сервисы Sucuri или обратитесь к специалисту по восстановлению и очистке сайта.

Практический совет: если ваш сайт на CMS (WordPress, Joomla), всегда обновляйте ядро, темы и плагины и используйте веб‑фаервол.

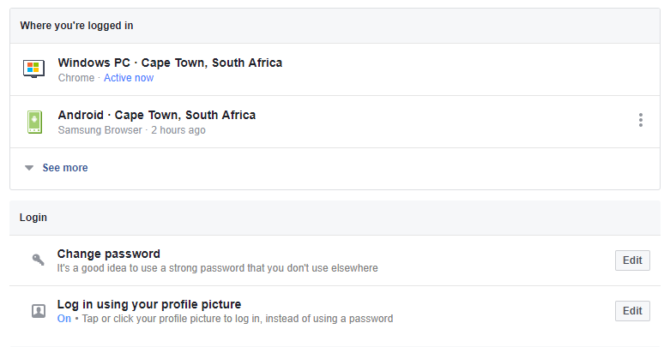

Проверка истории входов в Facebook

Facebook предоставляет инструменты для проверки безопасности: журнал активных сессий, список устройств и мест входа, а также отдельный инструмент для проверки, попадала ли ваша информация в скандал Cambridge Analytica.

Как найти журнал:

- Откройте Настройки > Безопасность и вход.

- В разделе «Где вы вошли» просмотрите список устройств и мест.

Что делать, если вы видите подозрительную сессию:

- Завершите сессию через выпадающее меню рядом с записью.

- Поменяйте пароль и включите двухфакторную аутентификацию.

- Проверьте список приложений, имеющих доступ к аккаунту, и удалите неизвестные.

Полезно: Facebook показывает дату последнего входа, что помогает понять временные рамки компрометации.

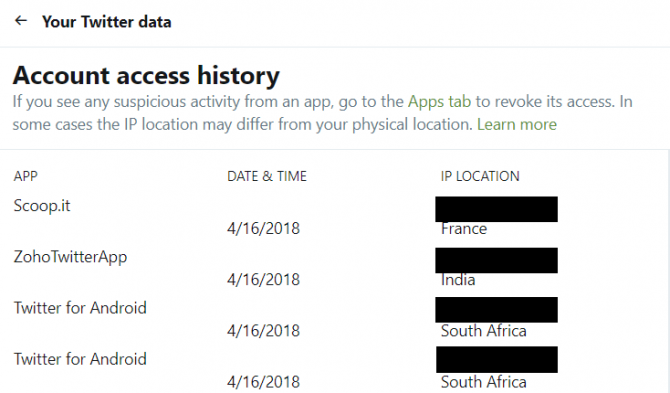

Twitter — история доступа и списки приложений

Twitter позволяет просматривать историю входов и список приложений, которые получили доступ к вашей учётной записи. Это помогает выявить сторонние сервисы или боты, которые используют ваши данные.

Где смотреть:

- Откройте Настройки > Your Twitter Data (Ваши данные на Twitter) > Login history.

- Перейдите в раздел Приложения и сеансы, чтобы увидеть, какие приложения имеют права доступа.

Особенности: многие SMM‑инструменты (Buffer, Zoho Social) используют собственные IP и могут выглядеть как «иностранные» локации — проверьте имя приложения, прежде чем удалять доступ.

Если вы видите неизвестный доступ — отзовите права у приложения и смените пароль.

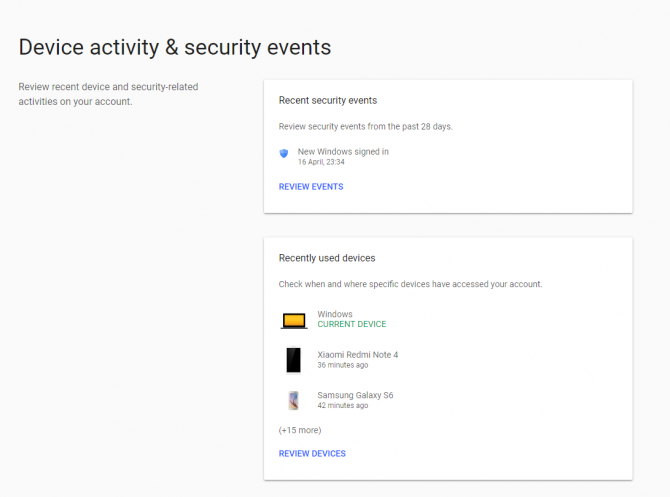

Google — активность устройств и события безопасности

Google ведёт подробную историю событий безопасности: изменения пароля, добавление опций восстановления, и список устройств, где выполнен вход. Это удобно для проверки, не была ли ваша учётная запись скомпрометирована.

Как проверить:

- Войдите в профиль Google.

- Откройте «Активность устройств и события безопасности».

- Проверьте последние 28 дней на наличие необычных событий.

Если вы заметили подозрительную активность — используйте кнопку «Защитить аккаунт» и пройдите рекомендованные шаги.

Как отозвать доступ у приложений:

- Перейдите в «Вход и безопасность» > «Приложения с доступом к аккаунту» > Управление приложениями.

- Отзовите доступ для неиспользуемых или подозрительных приложений.

Privacy Rights — ручной поиск по инцидентам

Privacy Rights Clearinghouse ведёт каталог инцидентов в США с 2005 года. Это поисковая система по утечкам: вы можете фильтровать по компании, отрасли и дате. Такой инструмент полезен, когда вам нужно узнать, пострадал ли конкретный банк, университет или государственная служба.

Преимущества:

- Историческая база инцидентов (тысячи записей).

- Фильтры для точного поиска по организации и дате.

Ограничения:

- Не показывает, были ли именно ваши данные скомпрометированы — только факт утечки у организации.

- В основном покрывает США.

Практическое применение: если ваш банк или вуз фигурирует в базе, смените пароли и уточните у организации, какие данные могли быть затронуты.

Общие правила безопасности при проверке аккаунтов

- Используйте только проверенные сайты и официальные страницы сервисов.

- Не вводите полный пароль на сайте, в адресной строке постороннего сервиса или в чате.

- Применяйте менеджер паролей для создания уникальных паролей.

- Включайте двухфакторную аутентификацию везде, где возможно.

- Регулярно просматривайте список подключённых приложений и активные сеансы.

Примечание: если сторонний сайт просит не только email, но и дату рождения, номер телефона и тем более пароль в процессе «проверки на взлом» — скорее всего это фишинг.

Пошаговая методика аудита учётных записей (мини‑методология)

- Составьте инвентаризацию: перечислите все ключевые онлайн‑аккаунты (почта, банки, соцсети, рабочие аккаунты).

- Для каждого аккаунта проверьте:

- Email через Have I Been Pwned или BreachAlarm.

- Пароль через Pwned Passwords (через k‑anonymity).

- Включена ли двухфакторная аутентификация.

- История входов и активные устройства.

- Список подключённых приложений и API‑ключей.

- Для сайтов/домена выполните Sucuri SiteCheck.

- Если организация фигурировала в Privacy Rights — свяжитесь с ней для уточнения риска.

- Сформируйте план действий и восстановительные шаги для всех затронутых учётных записей.

Быстрый план действий при обнаружении компрометации

- Сразу смените пароль пострадавшего сервиса.

- Для всех сервисов с тем же паролем — смените тоже.

- Включите 2FA и настройте резервные коды.

- Проверьте платежные операции и выставьте мониторинг для банковских карт.

- Проверьте историю входов и отзовите все незнакомые сеансы.

- Сообщите в службу безопасности/ИТ вашей организации (если применимо).

- Подумайте о временной блокировке аккаунта, если подозреваете активную кражу средств.

Готовая инструкция (SOP) по реагированию на взлом аккаунта

- Оценка ущерба: какие данные утекли и какие сервисы затронуты.

- Немедленные меры: смена паролей, отзыв сеансов и отозвание приложений.

- Включение 2FA во всех критичных сервисах.

- Подача запроса в поддержку сервиса при подозрении на компрометацию.

- Мониторинг транзакций и уведомление финансовых учреждений при подозрении на кражу средств.

- Документирование инцидента: время, действия, доказательства.

- Разбор корневой причины: фишинг, повторное использование пароля, скомпрометированное устройство или уязвимость сайта.

- Проведение уроков и обновление политики безопасности.

Ролевые чек‑листы

Индивидуальный пользователь:

- Проверить email на HIBP.

- Проверить пароль на Pwned Passwords.

- Включить 2FA на почте и соцсетях.

- Просмотреть список приложений и завершить неиспользуемые.

Малый бизнес / владелец сайта:

- Проверить домен через Sucuri.

- Мониторить почту сотрудников через BreachAlarm или HIBP.

- Обновлять CMS и плагины еженедельно.

- Внедрить менеджер паролей и политику уникальных паролей.

ИТ‑администратор / офицер по безопасности:

- Настроить корпоративный мониторинг утечек по домену.

- Внедрить политку минимальных прав и управление доступом.

- Проводить регулярные аудиты приложений и API‑ключей.

- Подготовить план реагирования и ролевые обязанности.

Критерии приёмки для тестирования инструментов проверки

- Точность: сервис корректно идентифицирует известные тестовые записи из публичной базы.

- Безопасность: инструмент не требует отправки паролей в открытом виде; поддерживает k‑anonymity или аналог.

- Обновляемость: база утечек обновляется регулярно.

- Прозрачность: сервис объясняет, что именно было найдено и какие данные утекли.

- Конфиденциальность: нет попыток сбора дополнительных личных данных при проверке.

Тест кейсы:

- Добавьте тестовый email, который фигурирует в публичной утечке — ожидается положительный результат.

- Проверьте известный скомпрометированный пароль через Pwned Passwords — ожидается обнаружение.

- Попробуйте проверить пароль через сторонний сайт, который не поддерживает безопасные методы — ожидается предупреждение об угрозе.

Решение «что делать» — схема принятия решения

flowchart TD

A[Подозрение на взлом] --> B{Найдено совпадение в базе?}

B -- Да --> C[Сменить пароль на этом сервисе]

B -- Нет --> D[Проверить другие сервисы и пароли]

C --> E{Использовался тот же пароль в других сервисах?}

E -- Да --> F[Сменить пароли везде и включить 2FA]

E -- Нет --> G[Отслеживать активность и включить 2FA]

D --> H[Проверить устройства и журналы входов]

H --> I[Если найдены незнакомые устройства — завершить сессии и сменить пароли]

I --> F

G --> J[Мониторинг транзакций и уведомления]Безопасная проверка пароля — шпаргалка

- Всегда используйте официальные или широко рекомендованные сервисы.

- Отдавайте предпочтение проверкам по хешам (k‑anonymity) вместо ввода пароля целиком.

- Если вы храните пароли в менеджере паролей, используйте встроенный аудит паролей.

Безопасное поведение при проверке сервисов

- Никогда не переходите по сомнительным ссылкам из писем «мы нашли утечку».

- Проверяйте URL вручную: официальный домен сервиса должен совпадать.

- Используйте защищённое соединение (HTTPS).

Матричная оценка риска и усилий (качественно)

- Низкий риск / Низкие усилия: проверить email на HIBP, включить 2FA.

- Средний риск / Средние усилия: смена паролей в нескольких сервисах, отозвать доступы у приложений.

- Высокий риск / Высокие усилия: компрометация банковских данных или корпоративной сети — подключение ИБ‑команды и, возможно, уведомление регулирующих органов.

Совместимость и региональные нюансы

- Privacy Rights ориентирован в основном на США и исторические данные там.

- Европейские пользователи должны учитывать локальные уведомления по GDPR: организации обязаны уведомлять пострадавших при риске для прав и свобод физических лиц.

Примечание про GDPR: если ваша личная информация была скомпрометирована у европейской организации, у неё есть обязанности по уведомлению в соответствии с Регламентом GDPR. Это значит, вы можете запросить у организации подробности и какие меры они приняли.

Глоссарий в одну строку

- 2FA — двухфакторная аутентификация, второй уровень подтверждения входа.

- k‑anonymity — метод проверки паролей по префиксу хеша без отправки полного пароля.

- Credential stuffing — автоматизированная атака с использованием украденных паролей на разных сайтах.

- Сompromise — фактический несанкционированный доступ к учётной записи или данным.

Часто задаваемые вопросы

Как часто нужно проверять свои аккаунты?

Рекомендуется минимум раз в квартал и сразу при подозрении на взлом, а также после крупных публичных утечек.

Могу ли я доверять результатам Have I Been Pwned на 100%?

HIBP использует публичные базы утечек — он надёжен для обнаружения совпадений в этих базах, но не покрывает приватные или ещё не опубликованные утечки.

Что делать, если обнаружил утечку у своего работодателя?

Сразу свяжитесь с ИТ‑отделом или службой безопасности компании, следуйте внутренним процедурам и смените пароли, особенно если вы используете корпоративные учётные записи.

Шаблон уведомления для смены пароля (короткое сообщение)

Тема: Важное — смените пароль

Текст: Здравствуйте, недавно обнаружена утечка, в которой мог быть задействован адрес электронной почты нашей компании/сервиса. Пожалуйста, смените пароль и включите двухфакторную аутентификацию как можно скорее.

Короткое объявление для соцсетей (100–200 слов)

Если вы хотите быстро оповестить сотрудников или подписчиков:

Проверите, были ли ваши аккаунты скомпрометированы — используйте проверенные сервисы: Have I Been Pwned для почты и Pwned Passwords для паролей. Если обнаружите совпадение — немедленно смените пароль, включите двухфакторную аутентификацию и проверьте историю входов. Для сайтов используйте Sucuri SiteCheck. Не вводите пароли на сомнительных сайтах и не доверяйте сервисам, которые запрашивают лишние личные данные.

Итог и рекомендации

- Начинайте с проверки электронной почты и паролей через HIBP и Pwned Passwords.

- Для сайтов выполняйте Sucuri SiteCheck.

- Подключите мониторинг для корпоративных доменов (BreachAlarm или аналог).

- Включите двухфакторную аутентификацию, используйте менеджер паролей и регулярно просматривайте активные сессии и приложения.

Короткая памятка: обнаружили утечку — сменили пароли, включили 2FA, отозвали неизвестные сеансы, уведомили банковские службы при необходимости.

Image Credit: belchonock/ Depositphotos

Похожие материалы

Как сделать фон изображения прозрачным

Как увидеть скрытый контент на Facebook фан‑страницах

Warzone не запускается в Windows — как исправить

Read Aloud в Microsoft Edge: как включить и настроить

Storage Sense в Windows 11 — настройка и советы