Как проверить, отслеживает ли вас встроенный браузер — InAppBrowser

Важно: InAppBrowser выявляет выполняемый JavaScript, но не всегда может сказать, вреден ли он. Пользователь должен понимать контекст и применять дополнительные меры безопасности.

Пользователи часто открывают ссылки прямо внутри приложений социальных сетей — TikTok, Instagram и других. Встроенные (in-app) браузеры удобны, но могут собирать данные о ваших действиях. InAppBrowser — приложение и веб-инструмент, которое помогает выявлять, какие JavaScript-команды выполняются в таких встроенных браузерах или в расширениях браузера и могут использоваться для отслеживания.

Что такое InAppBrowser и зачем его использовать

InAppBrowser анализирует выполняемый на устройстве JavaScript и показывает отчёт о найденных командах и их возможных целях. Это полезно потому, что разработчики приложений могут изменять встроенные браузеры: помимо открытия URL, они могут «внедрять» (inject) дополнительный JavaScript для слежки или сбора данных.

Короткое определение: JavaScript-инъекция — вставка скриптов в страницу, которая может собирать данные о поведении пользователя.

Почему это важно:

- Встроенные браузеры открывают сайт внутри приложения без перехода в отдельный браузер, что облегчает слежку.

- Инъекции JavaScript могут собирать URL, нажатия кнопок, ввод с клавиатуры и прочую метаинформацию.

- InAppBrowser помогает обнаружить такие скрипты и понять, стоит ли беспокоиться.

На каких устройствах встроенные браузеры могут отслеживать вас

Практически любая платформа, где есть встроенные браузеры — мобильные приложения социальных сетей, мессенджеров и некоторые настольные приложения — потенциально может отслеживать поведение. InAppBrowser изначально ориентирован на мобильные устройства, поскольку именно там встроенные браузеры наиболее распространены. Однако расширения для настольных браузеров (например, кошельки DeFi или другие плагины) тоже могут внедрять JavaScript, поэтому InAppBrowser можно использовать и на компьютере.

Как проверить, отслеживают ли вас с помощью InAppBrowser

Ниже — пошаговая инструкция для мобильных и настольных устройств.

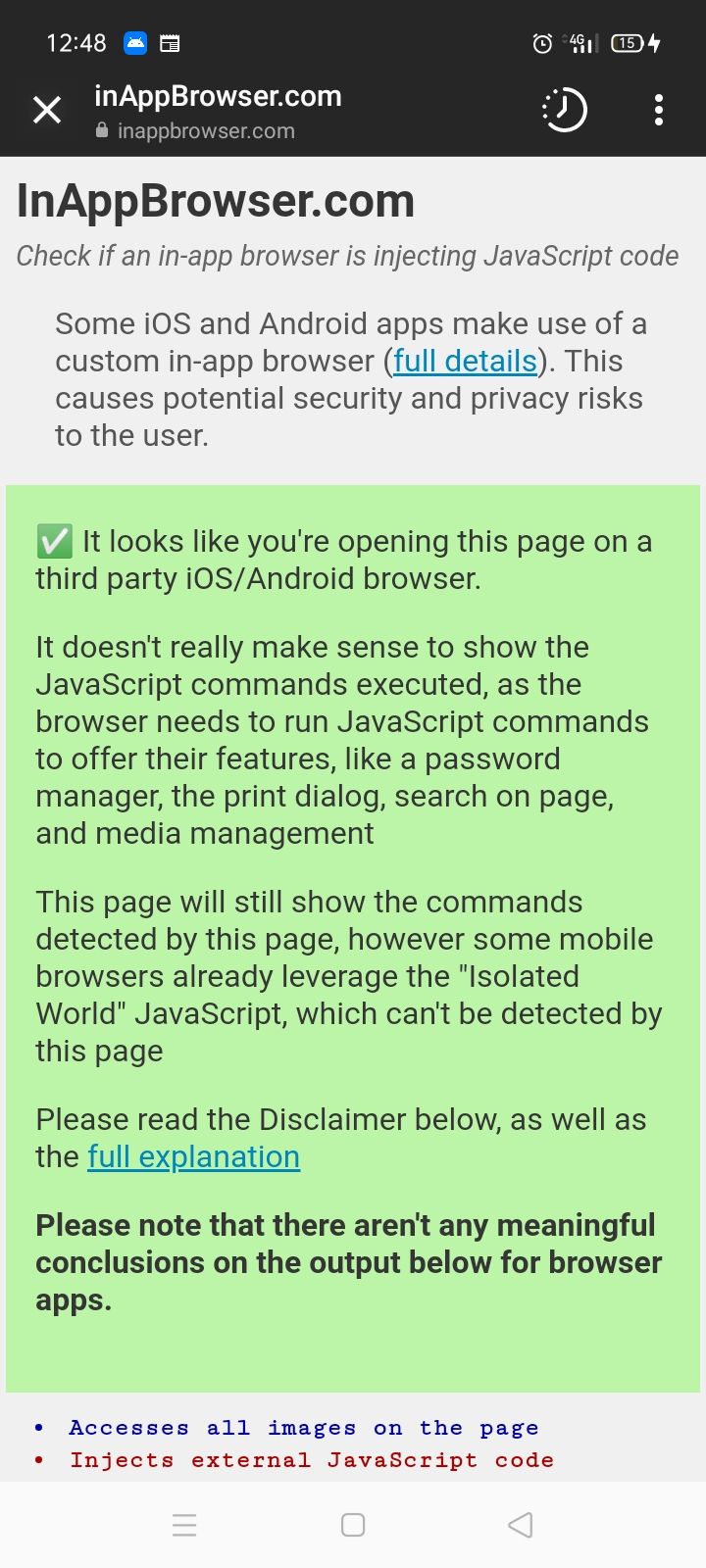

Как проверить на мобильном устройстве

Close

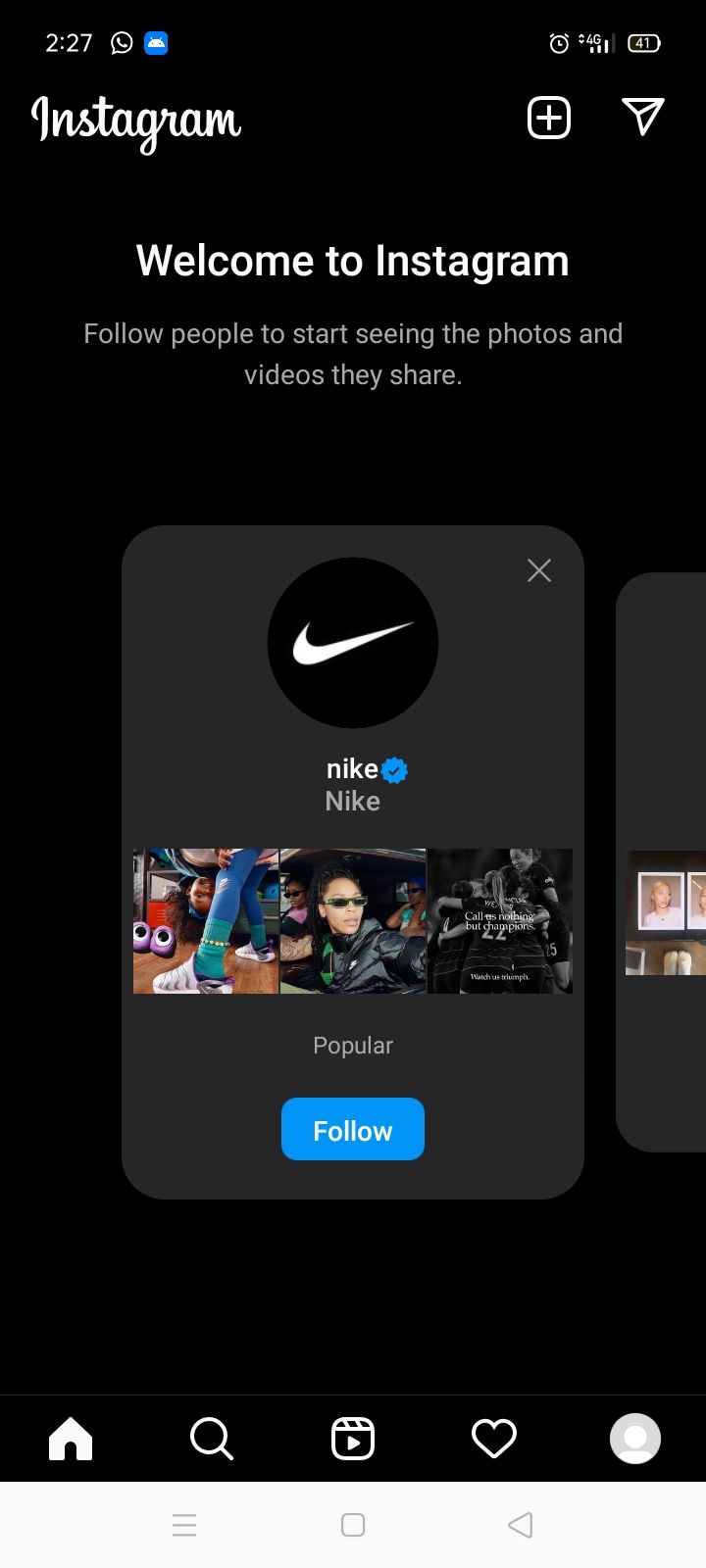

- Откройте приложение, которое хотите проверить (например, Instagram или TikTok).

- Поделитесь ссылкой на InAppBrowser внутри этого приложения в чат, группе или отправьте себе (любой способ, позволяющий открыть ссылку внутри приложения).

- Нажмите на ссылку, чтобы открыть InAppBrowser внутри встроенного браузера приложения.

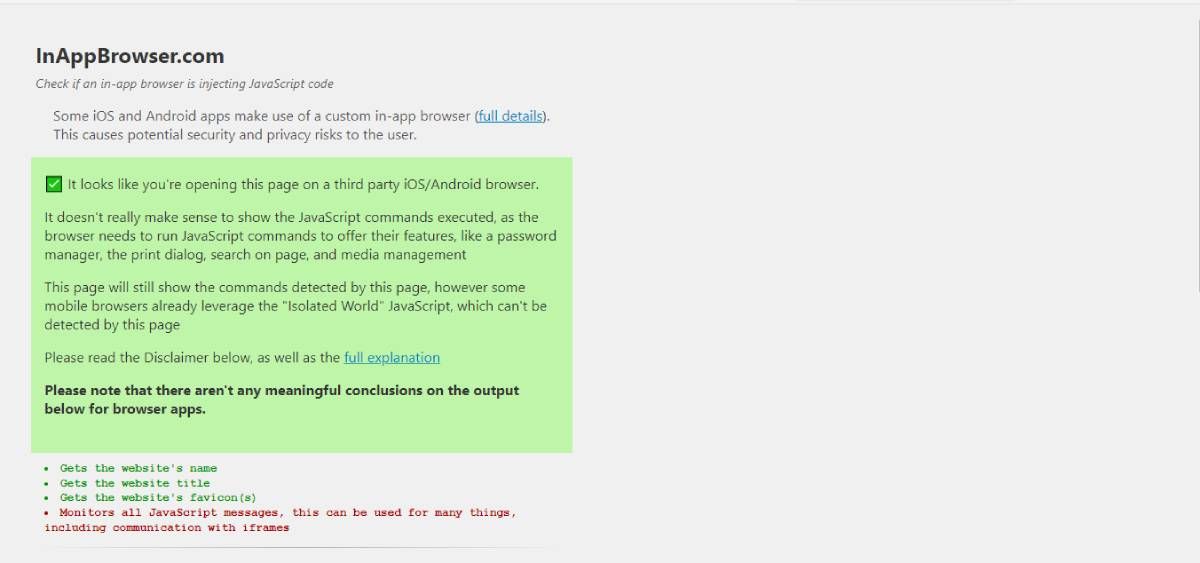

- После загрузки сайт автоматически сформирует отчёт: какие JavaScript-команды выполняются и какие возможные цели они преследуют (сбор URL, отслеживание кликов, попытки доступа к формам и т.п.).

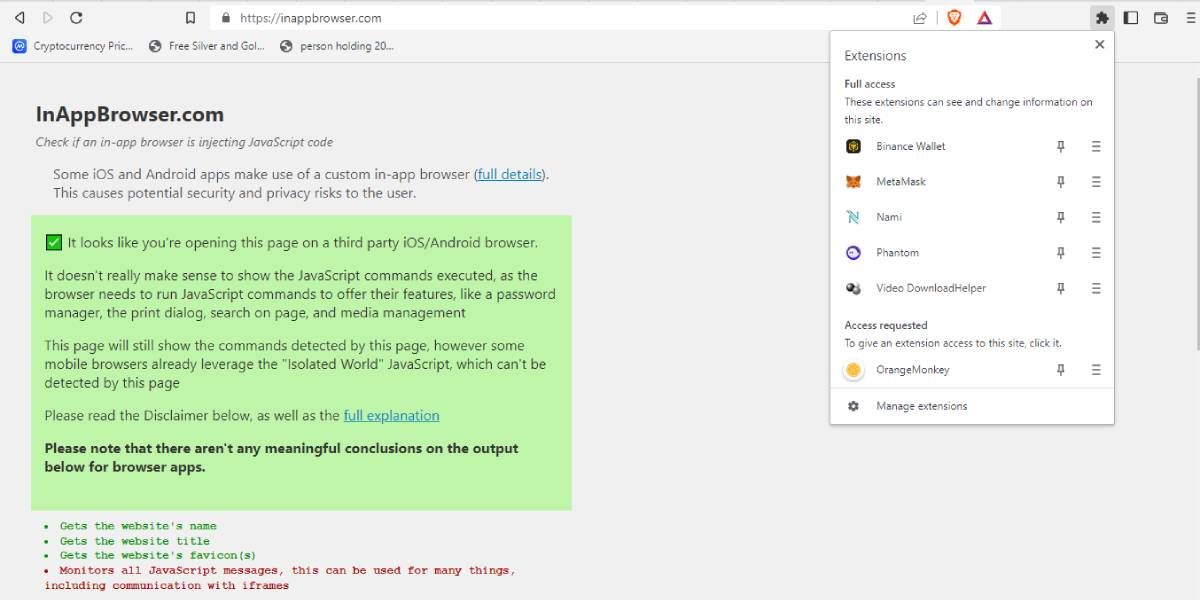

Как проверить на настольном компьютере

Если у вас установлены расширения, которые могут внедрять скрипты, откройте настольный браузер и перейдите на сайт InAppBrowser. Страница вернёт отчёт о JavaScript, выполняющемся в вашем браузере — это поможет понять, не внедряют ли расширения нежелательные команды.

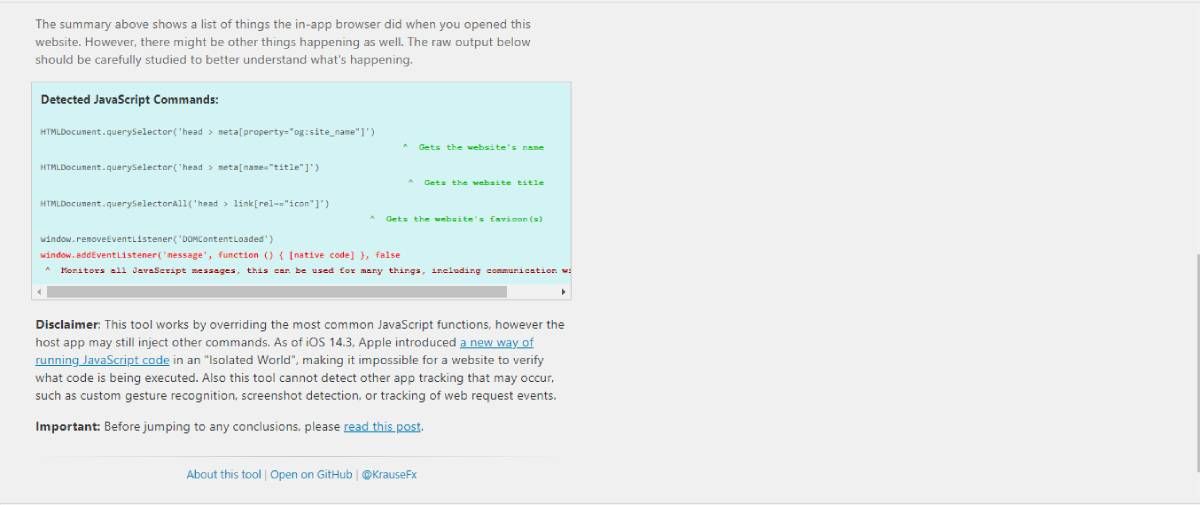

Что именно показывает отчёт

Отчёт InAppBrowser обычно включает:

- Названия или подписи обнаруженных скриптов (иногда — только ключевые функции).

- Описания возможной цели скрипта: аналитика, реклама, отслеживание кликов, захват полей ввода.

- Дополнительные подсказки, где найден код (путь скрипта, хост) и рекомендации по дальнейшим действиям.

Важно: отчёт показывает присутствие команд и их возможное назначение, но не всегда даёт однозначный вердикт о вредоносности.

Ограничения InAppBrowser

InAppBrowser — инструмент обнаружения, а не универсальный антивирус. Основные ограничения:

- Инструмент не всегда может определить, действительно ли скрипт выполняет вредоносные действия; многие библиотеки JavaScript используются легитимно.

- На мобильных платформах (особенно iOS) существует так называемая «изолированная среда» (Isolated World), при которой хост-приложение может выполнять команды, которые InAppBrowser не различает полностью.

- InAppBrowser не умеет обнаруживать нефронтальные методы слежки, такие как распознавание жестов, обнаружение скриншотов, отслеживание сетевых событий вне контекста страницы.

Примечание: InAppBrowser даёт представление о том, какие команды выполняются, но итоговое решение о вредоносности требует дополнительного анализа или консультации специалиста по безопасности.

Что делать, если вы обнаружили подозрительные скрипты

Рекомендации по этапам реагирования:

- Не вводите чувствительные данные (пароли, номера карт) в страницах, открытых внутри сомнительных встроенных браузеров.

- Закройте вкладку/сессию и откройте тот же URL в надёжном браузере (Brave, Firefox, Safari, Chrome) через адресную строку.

- Удалите или отключите подозрительные расширения в настольном браузере.

- Если подозрения касаются мобильного приложения, рассмотрите удаление приложения или ограничение его прав.

- При необходимости обратитесь в службу поддержки приложения или к специалистам по безопасности.

Пример удаления расширения в браузере

Если вы пользуетесь Brave или другим браузером, кликните правой кнопкой мыши по расширению и выберите «Удалить» или «Remove from Brave» (локализованный вариант). Это уменьшит риск внедрения нежелательного JavaScript.

Практические меры безопасности — чеклист для разных ролей

Ниже — простые чеклисты, которые помогут быстро оценить риски и защищаться.

Чеклист для обычного пользователя:

- Установлены ли на телефоне только необходимые приложения?

- Не открываете ли вы ссылки внутри приложений автоматически — копируете URL и открываете в надёжном браузере?

- Регулярно ли вы проверяете отчёт InAppBrowser при подозрительном поведении приложений?

- Удаляете ли вы приложения, которым не доверяете?

Чеклист для администратора или специалиста по безопасности:

- Есть ли у сотрудников политика использования приложений и расширений?

- Проверяются ли корпоративные устройства на наличие нежелательных расширений и встроенных браузеров?

- Есть ли периодический процесс проверки (ежемесячно) с помощью InAppBrowser или аналогичных инструментов?

Чеклист для разработчика мобильных приложений:

- Не внедряете ли вы сторонние библиотеки, которые выполняют детальный сбор данных пользователя без явного согласия?

- Есть ли у вас политика прозрачности при сборе данных внутри встроенных браузеров?

- Проводится ли проверка третьих библиотек на предмет инъекций и утечек данных?

Периодическая методика (минимальный SOP)

- Регулярно (раз в месяц) открывайте InAppBrowser внутри наиболее используемых приложений и снимайте отчёт.

- Сравнивайте отчёты между устройствами или пользователями: однотипные инъекции в разных приложениях — сигнал к расследованию.

- При обнаружении новых или непонятных скриптов — изолируйте устройство, исследуйте расширения и список установленных приложений.

- Документируйте результаты и принимаемые меры, чтобы при повторении инцидента знать, что уже пробовали.

Простая методика оценки риска (эвристика)

- Если скрипт собирает только статистику и не запрашивает доступ к формам/вводу — риск ниже.

- Если скрипт пытается читать содержимое форм, перехватывать ввод или отправлять данные на неизвестные домены — риск высокий.

- Если обнаружены скрипты от неизвестных хостов или с запутанными подписями — исследуйте дополнительно.

Decision flowchart — что делать дальше

flowchart TD

A[Открыли ссылку во встроенном браузере] --> B{Запустился InAppBrowser и показал скрипты?}

B -- Нет --> C[Откройте URL в надёжном браузере и мониторьте]

B -- Да --> D{Скрипты выглядят как аналитика/реклама?}

D -- Да --> E[Оцените домены и функции; при сомнении ограничьте доступ]

D -- Нет --> F{Скрипты читают ввод или отправляют данные на неизвестные хосты?}

F -- Да --> G[Удалите приложение/расширение, смените пароли и расследуйте]

F -- Нет --> H[Отметьте и мониторьте; проведите дополнительный анализ]

E --> I[Рассмотрите использование блокировщиков и открывайте ссылки в браузере]

G --> I

H --> I

C --> I

I[Приняты следующие меры защиты]Критерии приёмки для проверки устройства с InAppBrowser

- InAppBrowser корректно загрузил страницу и отобразил список выполняемых JavaScript.

- В отчёте присутствует информация о домене источника скрипта и его возможной цели.

- После действий пользователя (удаление расширения/приложения) результаты проверки изменились в ожидаемую сторону.

Тестовые случаи и приёмочные проверки

- TC-01: Открыть InAppBrowser внутри Instagram и получить отчёт — ожидается: отчёт загружен.

- TC-02: Установить тестовое расширение, внедряющее простой скрипт, и убедиться, что InAppBrowser его фиксирует.

- TC-03: Удалить расширение — выполнить повторную проверку: скрипт не должен больше показываться в отчёте.

Глоссарий (одна строка на термин)

- InAppBrowser — инструмент, который показывает JavaScript, выполняемый в встроенных браузерах и расширениях.

- JavaScript-инъекция — внедрение дополнительного скрипта в страницу для выполнения произвольных команд.

- Встроенный браузер — браузерный контейнер внутри мобильного приложения, который загружает веб-страницы.

Когда InAppBrowser может ошибаться (ограничения и контрпримеры)

- Легитимные библиотеки аналитики (например, общепринятые SDK) могут выглядеть подозрительно, но использоваться для законных целей.

- Уникальные особенности платформы (iOS WebKit, Android WebView) могут скрывать часть команд, поэтому отчёт будет неполным.

- Скрипт может быть запущен динамически через удалённый сервис и не показываться при первой проверке.

Финальные рекомендации и практические советы

- По возможности не открывайте ссылки внутри приложений: копируйте URL и вставляйте в адресную строку надёжного браузера.

- Устанавливайте только проверенные приложения и расширения; регулярно пересматривайте список установок.

- Используйте браузеры с встроенной защитой от трекеров (например, Brave, Firefox с приватными дополнениями) для минимизации слежки.

- Периодически проверяйте устройства InAppBrowser и документируйте результаты.

Итог

InAppBrowser — полезный инструмент для быстрого обнаружения выполняемого JavaScript в встроенных браузерах и расширениях. Он не заменяет профессиональную экспертизу, но даёт отправную точку: какие скрипты выполняются, где они находятся и какие действия могут предпринимать. Комбинируйте результаты InAppBrowser с базовыми практиками безопасности — аккуратный выбор приложений, осторожность при открытии ссылок и использование браузеров с защитой от трекеров помогут существенно снизить риск утечки личных данных.

Краткие выводы и действия:

- Проверяйте встроенные браузеры и расширения с помощью InAppBrowser регулярно.

- При обнаружении подозрительных скриптов — не вводите данные, удаляйте расширения/приложения и смените пароли, если нужно.

- Открывайте ссылки в надёжных браузерах и используйте блокировщики трекеров.

Похожие материалы

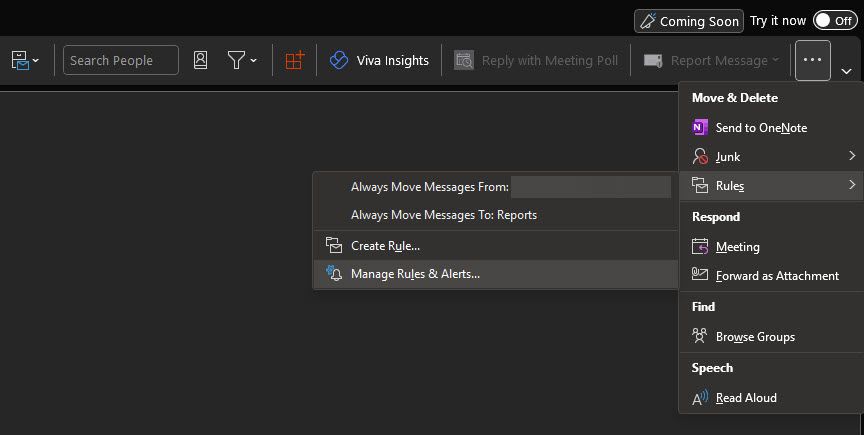

Пересылка почты Outlook ↔ Gmail: полное руководство

Как узнать, что пора менять батарейку AirTag

Как удалить устройства из Google Home

Вернуть «Open command window here» в Windows 11

Подключение Bluetooth-наушников к Wear OS