Как изменить MAC‑адрес в Linux

Кратко

Кратко: смена MAC‑адреса (MAC‑спуфинг) позволяет временно подменить физический адрес сетевого интерфейса, чтобы тестировать сетевые политики, обходить привязку устройств или анализировать трафик. В статье разобраны безопасные команды и утилиты (macchanger, ip, ifconfig), проверка, откат изменений, сценарии использования и меры безопасности.

Введение

Изменение MAC‑адреса — распространённая операция для сетевых инженеров, специалистов по безопасности и продвинутых пользователей Linux. MAC‑спуфинг означает подмену реального аппаратного адреса интерфейса на произвольный или сгенерированный. Это даёт возможность временно маскировать устройство в локальной сети, тестировать политики доступа и анализировать пакеты, адресованные другому хосту.

Важно понимать правовую и этическую сторону: экспериментируйте только в своих сетях или с явного разрешения владельца сети. В противном случае это может нарушать правила сети или законы вашей страны.

Что такое MAC‑адрес

MAC‑адрес (Media Access Control) — уникальный 48‑битный идентификатор сетевого интерфейса, представленный шестью байтами в шестнадцатеричной форме, например:

55:de:bc:7d:45:dfКлючевые факты:

- Длина: 48 бит (6 байт).

- Формат: 6 групп по 2 hex‑символа, разделённых двоеточиями или дефисами.

- Назначение: однозначная идентификация устройства на канальном уровне (уровень Data Link в модели OSI).

- Производители получают префиксы (OUI) для первых трёх байт, что позволяет определить производителя сетевой платы.

Краткое определение: MAC‑адрес — физический адрес сетевого интерфейса, встроенный в устройство или задаваемый программно.

Когда менять MAC‑адрес и зачем

Распространённые причины:

- Тестирование сетевых политик и ACL в локальной среде.

- Диагностика конфликтов MAC и проблем с DHCP‑привязкой.

- Анонимизация в публичных сетях при тестировании (этичное использование).

- Имитация устройства для захвата трафика в лаборатории.

Примеры, когда менять не стоит:

- На продуктивных серверах без согласования с администратором сети.

- Для обхода платных сетевых ограничений или прав доступа без разрешения.

Инструменты и способы

Ниже приведены основные методы подмены MAC‑адреса в Linux: macchanger, команда ip и ifconfig. Для каждой опции — пошагово, с командами и советами по откату.

Утилита macchanger

macchanger — удобная утилита с множеством опций для генерации случайных, частично случайных или заданных MAC‑адресов.

Установка:

Debian/Ubuntu:

sudo apt install macchangerFedora / CentOS / RHEL:

sudo dnf install macchanger

sudo yum install macchangerArch Linux:

sudo pacman -S macchangerПри установке может появиться запрос: менять ли MAC при каждом рестарте сетевого устройства — обычно выбирают “No” для ручного контроля.

Проверка списка интерфейсов:

ip addrПример вывода показывает имена интерфейсов, например eth0, wlan0, wlp3s0.

Определение текущего MAC интерфейса:

macchanger -s interfaceГде interface — имя интерфейса.

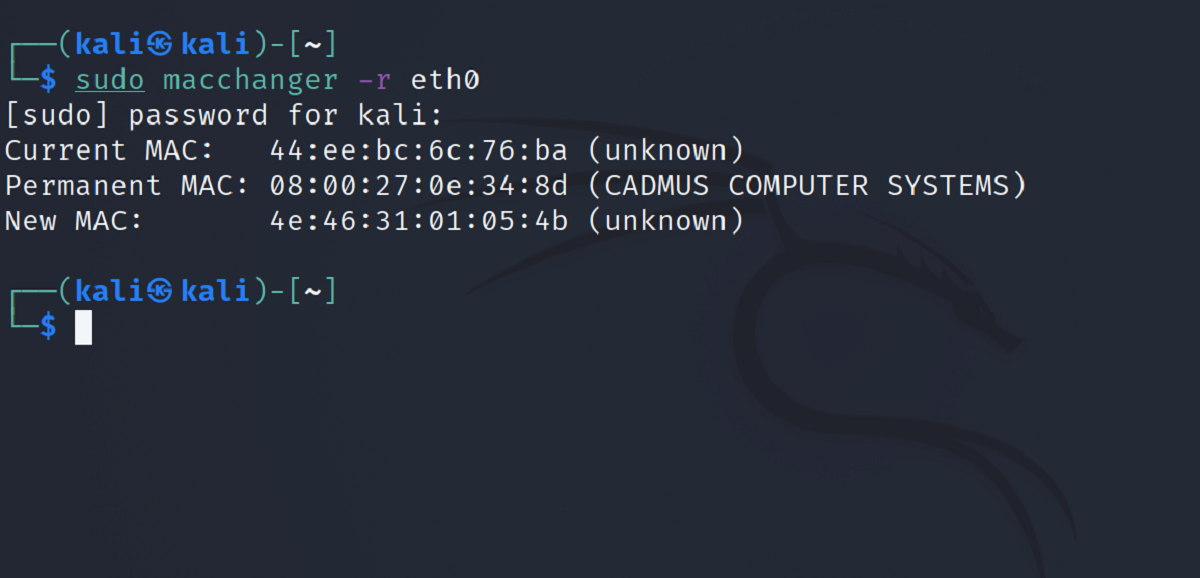

Сгенерировать случайный MAC:

sudo macchanger -r interfaceЗадать конкретный MAC:

sudo macchanger -m 44:ee:bc:6c:76:ba interfaceВернуть заводской MAC:

sudo macchanger -p interfacemacchanger показывает оригинальный и текущий адреса в выводе, что упрощает валидацию и откат.

Команды ip и ifconfig

Для тех, кто предпочитает минимальные зависимости или работает на системах без macchanger, подходят стандартные утилиты ip и ifconfig.

Обязательное правило: перед сменой нужно отключить интерфейс.

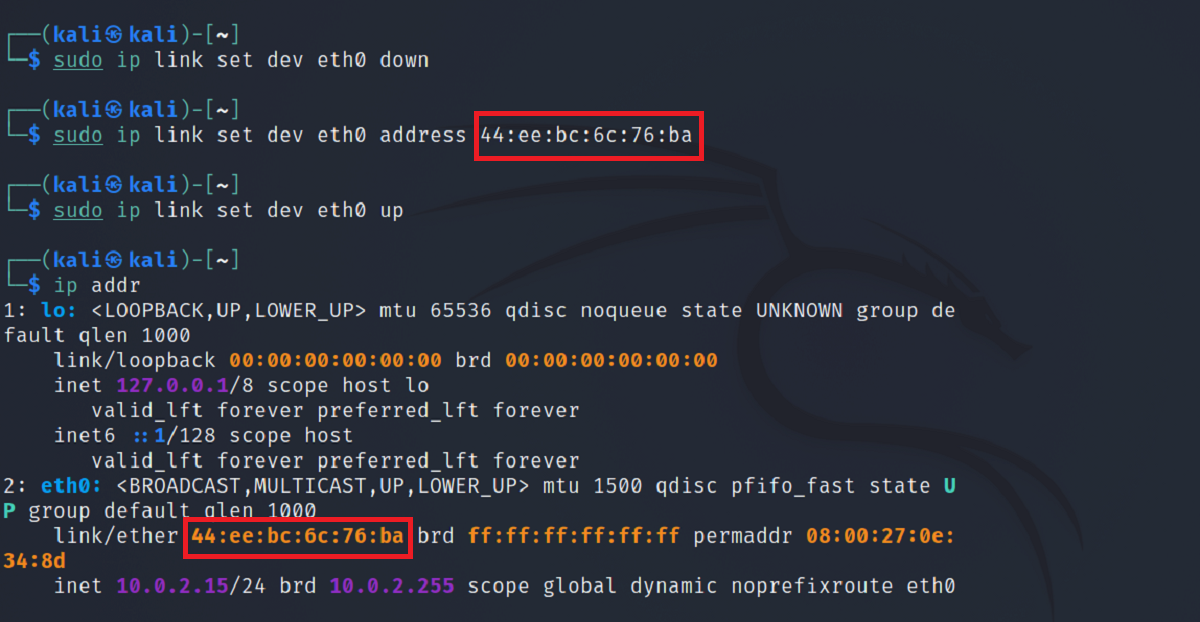

Отключить интерфейс:

sudo ip link set dev eth0 downЗадать адрес:

sudo ip link set dev eth0 address 44:ee:bc:6c:76:baВключить интерфейс:

sudo ip link set dev eth0 upПроверить:

ip addr show eth0ifconfig (устаревающая, но ещё распространённая):

sudo ifconfig eth0 down

sudo ifconfig eth0 hw ether 44:ee:bc:6c:76:ba

sudo ifconfig eth0 upДля беспроводных интерфейсов замените eth0 на wlan0 или wlp3s0.

Сравнение подходов

- macchanger: удобно, выводит оригинал, упрощённое восстановление, полезно для тестирования.

- ip: стандартный инструмент, нет внешних зависимостей, более детальный контроль интерфейса.

- ifconfig: доступен на старых системах, но постепенно заменяется ip.

Таблица команд‑шпаргалка:

| Действие | macchanger | ip | ifconfig |

|---|---|---|---|

| Проверить MAC | macchanger -s iface | ip addr show iface | ifconfig iface |

| Случайный MAC | sudo macchanger -r iface | sudo ip link set dev iface address | — |

| Установить MAC | sudo macchanger -m MAC iface | sudo ip link set dev iface address MAC | sudo ifconfig iface hw ether MAC |

| Вернуть заводской | sudo macchanger -p iface | вручной откат | вручной откат |

Проверка и валидация

После смены MAC обязательно провести тесты:

- Выполните

ip addr show ifaceи убедитесь, что полеlink/etherсодержит ожидаемый MAC. - Попробуйте получить IP по DHCP:

sudo dhclient -v ifaceили перезапустите NetworkManager. - Тест доступа: ping шлюза

ping -c 3и проверьте маршрутыip route. - В логах (

journalctl -u NetworkManagerили/var/log/syslog) проверьте ошибки.

Критерии приёмки

- Интерфейс поднят и видит сетевой трафик.

ip addrпоказывает новый MAC.- Устройство получает IP (если требуется) и отвечает на ping.

- Приложения, зависящие от MAC, корректно работают или уведомляют о необходимости обновления.

Откат изменений и playbook для безопасной смены

Мини‑плейбук для смены MAC на рабочей машине:

- Запишите оригинальный MAC:

ip addr show ifaceилиmacchanger -s iface. - Отключите интерфейс:

sudo ip link set dev iface down. - Примените новый MAC (macchanger или ip).

- Включите интерфейс:

sudo ip link set dev iface up. - Валидация:

ip addr, DHCP, ping. - Если что-то пошло не так — вернуть оригинал:

sudo macchanger -p ifaceилиsudo ip link set dev iface address.

Инцидентный план отката

- Симптом: отсутствует сеть после смены MAC.

- Действия:

- Подключитесь локально (если возможно) или используйте другой интерфейс.

- Выполните

sudo ip link set dev iface down. - Верните оригинальный MAC и поднимите интерфейс.

- Перезапустите сетевые службы:

sudo systemctl restart NetworkManagerилиsudo systemctl restart networking.

Ролевые чек‑листы

Сетевой инженер:

- Убедиться в согласовании с политикой сети.

- Записать оригинальные параметры и логи DHCP.

- Тестировать в контролируемой среде.

DevOps:

- Автоматизировать смену MAC в скрипте с логированием.

- Обновить CMDB/инвентарь при необходимости.

Студент/лаборант:

- Работать только в лабораторной сети.

- Понимать ограничения и не нарушать правила доступа.

Когда подмена MAC не сработает

Примеры ограничений и кейсов, в которых MAC‑спуфинг бессилен:

- Защита сетей на основе 802.1X или EAP с аутентификацией по сертификатам — смена MAC не обходит такие механизмы.

- Сетевые фильтры верхних уровней (например, блокировка по IP/пользователю) — если сеть работает на уровне L3+, смена MAC может не помочь.

- Поставщики интернет‑услуг, привязывающие услуги по DHCP и проверяющие на стороне CPE — вмешательство без согласия может привести к блокировке.

Безопасность и конфиденциальность

Рекомендации по безопасному использованию:

- Не используйте MAC‑спуфинг для обхода прав доступа.

- Логируйте изменения и храните оригинальные MAC‑адреса для отката.

- При автоматизации добавьте проверку успешного восстановления сетевого соединения.

Приватность и соответствие требованиям

Если вы обрабатываете персональные данные или работаете в сети, где идентификация устройств важна для аудита, изменение MAC может нарушить требования соответствия (например, внутренние политики безопасности). Всегда консультируйтесь с ответственным за безопасность данных перед изменениями.

Тесты и критерии приёмки

Примеры тесткейсов:

Тест: смена MAC на случайный через macchanger. Ожидание:

macchangerсообщает новый адрес;ip addrпоказывает его; устройство получает IP.Тест: смена MAC при активной беспроводной сессии. Ожидание: соединение может кратковременно прерваться; после поднятия интерфейса соединение восстанавливается.

Тест: откат к заводскому MAC. Ожидание: после

macchanger -pадрес совпадает с оригиналом, сетевые службы работают как раньше.

Критерии приёмки:

- Все тесты выполняются без ошибок в течение заданного окна обслуживания.

- Логи подтверждают последовательность операций и отсутствие критических ошибок.

Советы по генерации корректных MAC

Правила формирования адреса:

- Убедитесь, что адрес имеет формат 6 октетов в hex.

- Для локально администрируемого адреса установите второй младший бит первого октета (LSB) в 1 — это метка локальной адресации (locally administered). Например, если префикс

44(0x44 = 01000100b), установка бита локальности даёт46(01000110b). - Не используйте адреса с мультимедийным битом, когда это нежелательно.

Пример команды для генерации в bash:

printf '%02x:%02x:%02x:%02x:%02x:%02x

' $((RANDOM%256)) $((RANDOM%256)) $((RANDOM%256)) $((RANDOM%256)) $((RANDOM%256)) $((RANDOM%256))Это сгенерирует валидный случайный MAC, но для локально администрируемого адреса стоит скорректировать первый байт.

Совместимость и миграционные замечания

- macchanger доступен в большинстве дистрибутивов, но на минимальных контейнерных образах может отсутствовать.

- Команда ip присутствует в iproute2 практически на всех современных дистрибутивах.

- ifconfig может отсутствовать по умолчанию в новых системах (заменён ip).

При миграции скриптов с ifconfig на ip обратите внимание на синтаксис и порядок операций.

Частые ошибки и отладка

Ошибки:

- “Operation not permitted” — выполните команду с sudo или под root.

- Интерфейс не поднимается — проверьте блокировку NetworkManager или systemd‑units, которые автоматически переустанавливают MAC.

- DHCP не выдаёт IP — проверьте ограничения DHCP на уровне сервера, возможна привязка по MAC.

Отладочные команды:

sudo journalctl -u NetworkManager -f

ip link show iface

dmesg | tail -n 50Политика этики и законности

Подмена MAC‑адреса сама по себе не всегда незаконна. Законность определяется контекстом и местным законодательством. Используйте технику только:

- в собственной сети, или

- с явного согласия владельца сети, или

- в рамках образовательных/лабораторных задач.

Не используйте MAC‑спуфинг для обхода платных услуг, перехвата чужого трафика или для нанесения вреда.

Чек‑лист на одну страницу

- Записать оригинальный MAC.

- Отключить интерфейс.

- Применить новый MAC (macchanger / ip / ifconfig).

- [ ] Поднять интерфейс и проверить

ip addr. - Проверить DHCP и сетевой доступ.

- Логировать изменения и сохранить консольный вывод.

- Вернуть оригинал при необходимости.

Часто задаваемые вопросы

Безопасно ли менять MAC‑адрес на домашнем роутере?

Если у вас есть доступ и вы понимаете последствия — да. На коммерческих или корпоративных роутерах сначала получите разрешение.

Отразится ли смена MAC на лицензиях или привязанных к устройству сервисах?

Да, некоторые сервисы могут привязываться к MAC. Перед сменой убедитесь, что это не нарушит работу критичных сервисов.

Как автоматически вернуть оригинальный MAC после перезагрузки?

macchanger может быть настроен в сетевых скриптах или systemd‑unit’ах для очистки/восстановления при остановке сервиса. Иначе восстановление выполняется вручную.

Краткое резюме

Смена MAC‑адреса в Linux — мощный инструмент для тестирования и отладки сетей. Выбор между macchanger, ip и ifconfig зависит от задач и окружения. Всегда документируйте изменения и соблюдайте правовые и этические нормы.

Социальное превью:

Заголовок: Как изменить MAC‑адрес в Linux

Описание: Подробное руководство по macchanger, ip и ifconfig, шаги проверки, откат и советы по безопасности.

Короткое объявление:

В этом руководстве описаны три способа смены MAC‑адреса в Linux: утилитой macchanger, командой ip и ifconfig. Приведены команды, чек‑листы, тесты и меры безопасности — всё для безопасного и контролируемого исследования сети.

Похожие материалы

YouTube Premium: управление семейным планом

Как выбрать сервис музыкального стриминга

Импорт CSV и разделённых файлов в Excel

Как обновлять приложения на iPhone

Samsung Good Lock — настройка и лучшие модули