Обучение сотрудников кибербезопасности: руководство по внедрению и ключевые темы

Важно: обучение не заменяет технические меры. Оно дополняет их и повышает устойчивость организации.

Зачем это руководство

Это руководство поможет вам понять: что такое обучение сотрудников по кибербезопасности, почему оно критично для бизнеса, какие темы включить в программу, как строить обучение и как измерять его эффективность. Также здесь собраны практические чек-листы для ролей, пошаговый план реагирования на инциденты, матрица рисков и рекомендации по безопасности и соответствию.

Что такое обучение сотрудников по кибербезопасности

Обучение сотрудников по кибербезопасности — это систематическая образовательная программа, цель которой — уменьшить риск инцидентов, вызванных человеческими ошибками, и повысить способность сотрудников распознавать и правильно реагировать на киберугрозы. Кратко: обучение повышает осознанность и даёт практические навыки.

Определение: Осознанность по кибербезопасности — базовые знания и поведенческие навыки, позволяющие сотруднику предотвращать или минимизировать последствия киберугроз.

Почему обучение сотрудников по кибербезопасности важно

- Человеческий фактор остаётся ключевой уязвимостью. Сотрудник может случайно раскрыть данные, открыть вредоносный файл или подключиться к незащищённой сети.

- Технические инструменты (антивирус, EDR, брандмауэр) эффективны, но проактивное поведение сотрудников снижает вероятность успешной атаки.

- Удалённая работа расширяет поверхность атаки — домашние сети и личные устройства часто менее защищены.

- Финансовые и репутационные потери при утечке данных могут быть значительными; обучение помогает снизить вероятность и масштаб инцидента.

Важно: наличие ПО безопасности не отменяет необходимости обучения — без него сотрудники не смогут эффективно взаимодействовать с инструментами и распознавать сложные атаки.

Основные принципы эффективной программы обучения

- Непрерывность. Обучение должно обновляться и повторяться.

- Ролевой подход. Материалы адаптированы под ответственность сотрудника.

- Практичность. Больше практических упражнений и кейсов, меньше теории.

- Измеримость. Метрики и тесты для оценки эффекта.

- Интеграция. Связь с политиками, процедурами и техконтролями компании.

Четыре шага для построения эффективной программы обучения

1. Фокус на непрерывности

Обучение — не одноразовое мероприятие. Киберпреступники быстро меняют тактики. Регулярные обновления и повторные курсы помогают сотрудникам оставаться в курсе новых схем атак.

Практика: планируйте короткие обучающие сессии каждые 4–8 недель и полноформатный курс раз в год.

2. Индивидуализация и ролевое обучение

Разные сотрудники имеют разные риски: у инженера и у бухгалтера — разные сценарии угроз. Адаптируйте содержание под роли и обязанности.

Пример: в здравоохранении добавьте обучение по требованиям конфиденциальности и стандартам работы с медицинскими данными.

3. Множество форматов обучения

Смешанное обучение (blended learning): теория, интерактивные тесты, сценарные симуляции, ролёвые игры, микрокурсы, видео и практические задания.

Совет: используйте короткие модули (5–15 минут) для регулярных напоминаний и глубокие модули (45–90 минут) для ключевых тем.

4. Оценка эффективности

До обучения проводите байслайн-оценку (опросник), затем регулярные тесты и фишинг-симуляции. Сравнивайте результаты, чтобы корректировать программу.

Критерии приёмки: средний балл тестов, доля сотрудников, прошедших обучение, снижение успешных фишинговых кликов.

Ключевые темы для обучения сотрудников

Ниже — расширенный список тем, обязательных для большинства организаций, с практическими примерами и рекомендациями.

1. Пароли и управление учётными записями

Коротко: «Парольная гигиена» — создание уникальных длинных паролей и использование менеджеров паролей.

Рекомендации:

- Минимум 12 символов, случайная фраза или генерация менеджером паролей.

- Включение многофакторной аутентификации (MFA) везде, где возможно.

- Регулярные проверки и принудительная смена пароля только при наличии риска.

Практическое упражнение: настройка менеджера паролей и MFA, тест входа с восстановлением доступа.

2. Социальная инженерия и фишинг

Определение: социальная инженерия — методы манипуляции людьми для получения конфиденциальной информации.

Черты фишинга: неожиданные запросы, ссылки с подменой, запрашивание учётных данных. Симуляции фишинга помогают оценить готовность сотрудников.

Контрмеры:

- Проверять адрес отправителя и URL перед вводом учётных данных.

- Не скачивать вложения от неизвестных отправителей.

- Подтверждать необычные запросы через другой канал (звонок, личное сообщение).

3. Безопасная удалённая работа

Уязвимости домашних устройств: общий доступ к Wi‑Fi, отсутствие обновлений, использование личных устройств без защиты.

Рекомендации:

- Использовать VPN и включать автоматические обновления ОС и антивируса.

- Настроить гостевые сети для личных устройств.

- Разграничение рабочих и личных аккаунтов.

4. Обращение с конфиденциальными данными

Правила работы с документами: классификация данных, шифрование при передаче, безопасное удаление ненужных данных.

Процедуры: хранить документы на корпоративных системах, не пересылать конфиденциальную информацию по личной почте.

5. Обнаружение и реагирование на инциденты

Сотрудники должны знать, как сообщить о подозрительных письмах, необычном поведении устройства или возможной утечке.

Краткий алгоритм: изолируйте устройство, сохраните логи/скриншоты, немедленно уведомьте службу безопасности.

Ролевые чек-листы (быстрая проверка обязанностей)

Ниже — компактные чек-листы для трёх типичных ролей.

Для рядовых сотрудников

- Использовать уникальные пароли и менеджер паролей.

- Включить MFA для рабочих сервисов.

- Не открывать вложения и ссылки из сомнительных писем.

- Поддерживать ПО и антивирус в актуальном состоянии.

- Сообщать о подозрительных сообщениях в службу безопасности.

Для руководителей и менеджеров

- Проходить обязательные модули обучения и поддерживать культуру безопасности в команде.

- Назначать ответственного за безопасность в подразделении.

- Контролировать выполнение учебного плана и метрик.

- Проверять доступы при приёме/увольнении сотрудников.

Для ИТ/команды безопасности

- Настроить централизованную систему управления паролями и MFA.

- Проводить регулярные фишинг-симуляции и анализ инцидентов.

- Поддерживать процессы резервного копирования и восстановления.

- Обновлять и документировать политики доступа и секторные требования соответствия.

Мини-методология: как спроектировать программу за 8 шагов

- Оцените риски и определите приоритетные роли и процессы.

- Определите цели обучения (уменьшение кликов на фишинг, повышение процента MFA).

- Создайте базовый курс и ролевые модули.

- Запустите пилот с ключевыми командами.

- Соберите отзывы и отработайте контент.

- Внедрите регулярные микромодули и симуляции.

- Отслеживайте метрики и отчёты.

- Обновляйте программу ежегодно или при изменениях угроз.

План реагирования на инциденты для сотрудников (runbook)

- Обнаружение: сотрудник замечает подозрительное письмо/поведение устройства.

- Изоляция: отключите устройство от сети (Wi‑Fi/кабель).

- Сохранение следов: сделайте скриншоты, сохраните письма и логи.

- Уведомление: немедленно сообщите в службу безопасности/ИТ через установленный канал.

- Временная блокировка доступа: служба безопасности блокирует учётные записи при необходимости.

- Восстановление: после очистки и анализа восстановите доступ и проведите дополнительное обучение при выявленных ошибках.

- Отчёт и разбор: составьте краткий отчёт по инциденту и проведите разбор с сотрудниками.

Критерии приёмки: инцидент обработан в SLA, данные сохранены, повторных заражений не зафиксировано.

Тесты и критерии приёмки для обучения

- Базовый тест до обучения (байслайн).

- Тест после обучения: целевой минимум прохождения 80%.

- Результат фишинг‑симуляции: снижение клика по фишинговым письмам на 50% за 6 месяцев.

- Время реакции на инцидент: оповещение службы безопасности в течение 15 минут после обнаружения.

Матрица рисков и меры по снижению

| Риск | Вероятность | Воздействие | Меры по снижению |

|---|---|---|---|

| Фишинг‑атаки | Высокая | Высокое | Обучение, фишинг‑симуляции, MFA |

| Скомпрометированные пароли | Средняя | Среднее/Высокое | Менеджер паролей, MFA, мониторинг утечек |

| Небезопасные домашние сети | Средняя | Среднее | VPN, рекомендации по Wi‑Fi, разделение устройств |

| Утечка данных от инсайда | Низкая | Высокое | Минимизация прав доступа, журналирование, DLP |

Важно: матрица должна обновляться ежегодно и после значимых инцидентов.

Технические рекомендации по усилению безопасности (hardening)

- Внедрить MFA для всех критичных систем.

- Централизованно управлять устройствами (MDM/endpoint management).

- Настроить автоматические обновления и защиту от эксплойтов.

- Использовать шифрование данных в покое и при передаче.

- Настроить резервное копирование и тесты восстановления.

Конфиденциальность и соответствие требованиям (GDPR и локальные правила)

Если вы работаете с персональными данными, обучение должно включать требования по обработке данных, минимизации данных и правам субъектов данных. Практические пункты:

- Не пересылать персональные данные по личным почтовым ящикам.

- Шифровать перспективные отчёты и документы при отправке.

- Знать контакт ответственного за защиту данных (DPO).

Примечание: локальные нормативы могут требовать специальных процедур и учёта; проконсультируйтесь с юридическим отделом.

Когда обучение не сработает — типичные ошибки

- Формальная рассылка материалов без интерактива и практики.

- Отсутствие поддержки руководства и примерного поведения менеджеров.

- Нет метрик и обратной связи — невозможно понять эффект.

- Слишком общие материалы, не адаптированные под реальные угрозы компании.

Дополнительные инструменты и подходы

- Симуляция инцидентов (tabletop exercises) для руководителей.

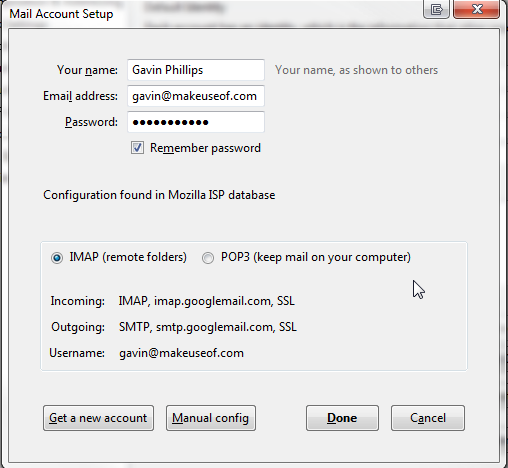

- Настройка «быстрых подсказок» в почтовом клиенте (пометки о безопасности при открытии вложения).

- Платформы LMS с ведением прогресса и API для интеграции с HR‑системой.

Краткая сводка и рекомендации

- Делайте обучение регулярным и ролевым.

- Фокусируйтесь на практических упражнениях: фишинг‑симуляции, настройка MFA и менеджера паролей.

- Измеряйте результаты: тесты, симуляции, время реакции на инцидент.

- Интегрируйте обучение с техническими мерами безопасности и политиками компании.

Итог: инвестиции в обучение персонала окупаются снижением вероятности инцидентов и уменьшением их последствий.

Ключевые выводы

- Обучение сотрудников — часть общей стратегии защиты информации.

- Оно должно быть непрерывным, адаптированным и измеримым.

- Практические навыки и план реагирования важнее абстрактной теории.

Спасибо за внимание. По вопросам внедрения программы обучения можно начать с подготовки пилотного модуля и оценки рисков в ключевых подразделениях.

Похожие материалы

Gmail и настольные клиенты: выбор и настройка

SketchUp бесплатно: как начать 3D‑моделирование

Как создать аккаунт PlayStation Network (PSN)

Почему iPhone и iPad нагреваются и как это исправить

Как искать жильё на Airbnb для отпуска