Социальная аутентификация в Django: вход через Google и лучшие практики

Зачем использовать социальную аутентификацию

Социальная аутентификация снижает зависимость от паролей. Пользователю не нужно запоминать отдельный пароль для вашего сайта. Это облегчает регистрацию и вход, уменьшает количество сбросов пароля и часто повышает конверсию регистрации.

Важно: социальная аутентификация не отменяет потребности в защите сессий, HTTPS и правильной обработке данных пользователя.

Ключевые понятия (однострочные определения)

- OAuth 2.0 — стандарт авторизации, где клиент получает токен доступа от провайдера.

- OpenID Connect (OIDC) — надстройка над OAuth 2.0 для аутентификации и передачи идентификационной информации.

- Provider (провайдер) — сервис, через который пользователь входит (Google, GitHub и т.д.).

- Redirect URI — адрес на вашем сайте, куда провайдер перенаправляет пользователя после авторизации.

Быстрый обзор: как это работает (ментальная модель)

- Пользователь нажимает кнопку “Войти через Google”.

- Приложение перенаправляет пользователя на страницу согласия Google.

- После согласия Google возвращает код/токен на Redirect URI.

- django-allauth обменивает код на данные пользователя и создаёт/связывает аккаунт.

Начало работы: встроенная система аутентификации Django

Django уже содержит базовую систему аутентификации. Она работает с пользователями, паролями и сессиями. Но она не даёт готовых интеграций с OAuth-провайдерами — поэтому удобно использовать расширения, например django-allauth.

Установка и настройка django-allauth

- Создайте виртуальное окружение.

- Установите пакет:

pip install django-allauthТребования: Python 3.5+ и Django 2.0+ (проверьте совместимость с вашей версией Django).

Добавьте приложения в settings.py

Откройте settings.py и в INSTALLED_APPS добавьте:

INSTALLED_APPS = [

# Ваши приложения

# Конфигурация django-allauth

'django.contrib.sites',

'allauth',

'allauth.account',

'allauth.socialaccount',

]Примечания:

- allauth.socialaccount отвечает за вход через внешние аккаунты (Google, GitHub и т.д.).

- django.contrib.sites нужен для связки социальных приложений с отдельными сайтами внутри проекта.

Укажите бэкенды аутентификации

Добавьте в settings.py:

AUTHENTICATION_BACKENDS = [

'django.contrib.auth.backends.ModelBackend',

'allauth.account.auth_backends.AuthenticationBackend',

]Первый бэкенд даёт возможность входа в админку по стандартному механизму, второй — обеспечивает логику allauth.

Установите SITE_ID

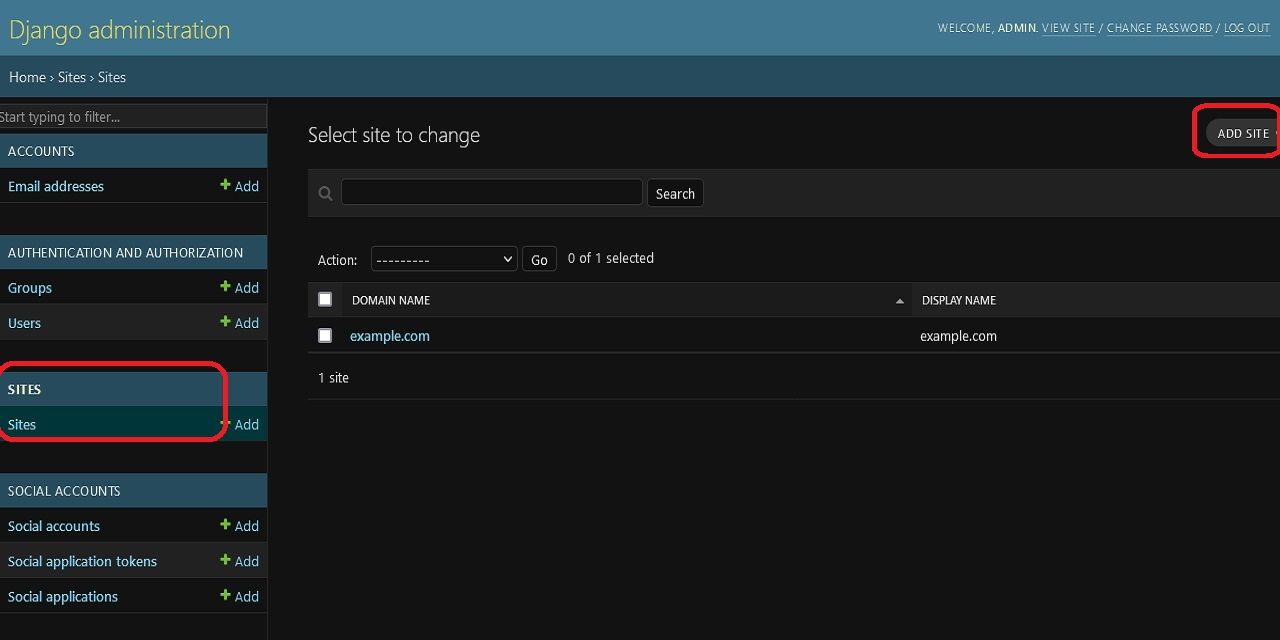

SITE_ID = 1По умолчанию в админке есть сайт example.com с id=1. Вы можете изменить поля в админке Sites или создать новый сайт.

Чтобы получить текущий SITE_ID из консоли Django:

python manage.py shell

from django.contrib.sites.models import Site

current_site = Site.objects.get_current()

print('Site ID:', current_site.id)

print('Site Name:', current_site.name)Пропишите маршруты URL

В urls.py проекта добавьте маршрут для allauth:

from django.urls import path, include

urlpatterns = [

# URL для django-allauth

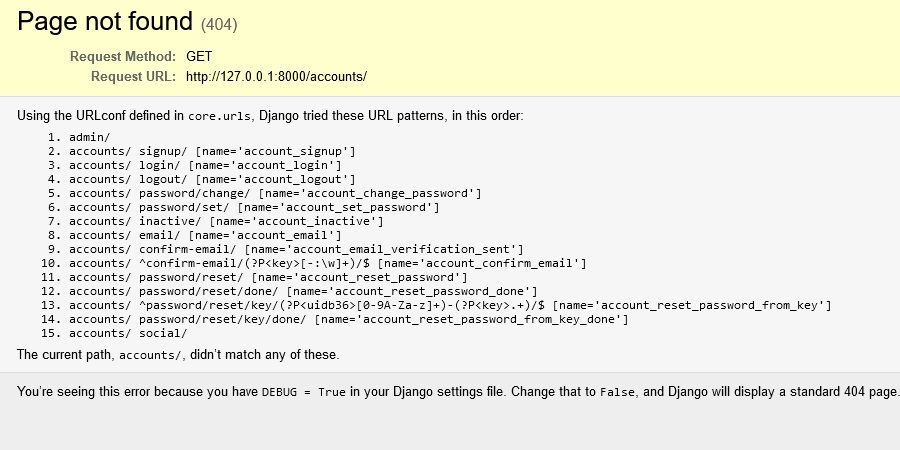

path('accounts/', include('allauth.urls')),

]После этого, при запущенном сервере и DEBUG=True, перейдя на http://127.0.0.1:8000/accounts/ вы увидите доступные маршруты allauth.

Настройка входа через Google (пошагово)

Ниже — подробная инструкция, как зарегистрировать приложение в Google Cloud и подключить его к Django через django-allauth.

1) Подключите провайдера Google в INSTALLED_APPS

В settings.py добавьте провайдер:

INSTALLED_APPS = [

# ... другие приложения

'allauth.socialaccount.providers.google',

]2) Создайте Client ID и Client Secret в Google Cloud

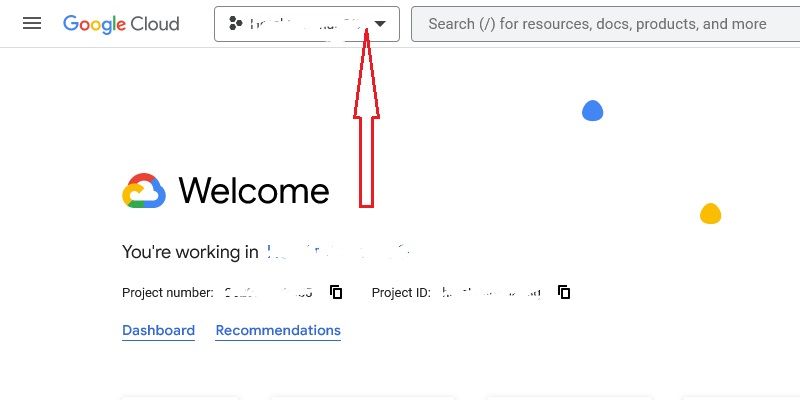

Требуется Google аккаунт. Шаги в консоли Google Cloud:

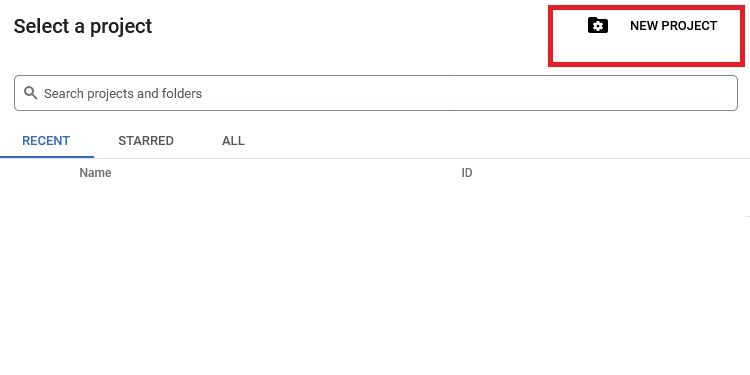

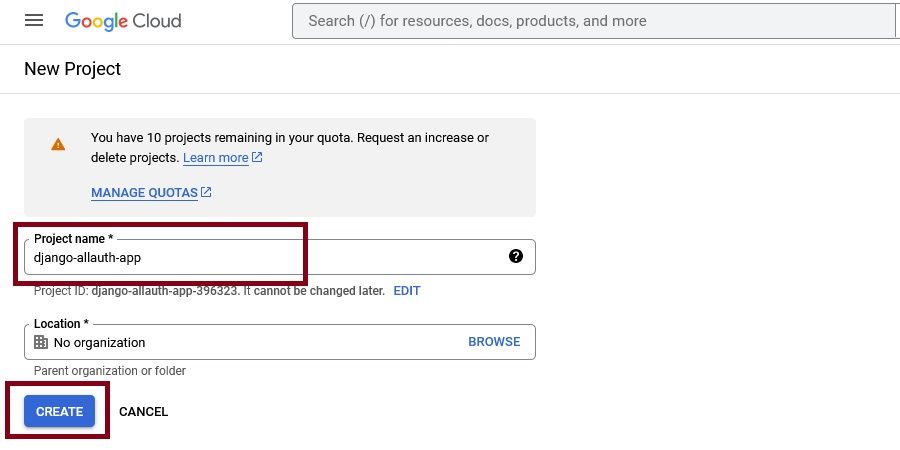

- Перейдите в Google Cloud Console и создайте проект.

- Выберите NEW PROJECT.

- Введите имя проекта и нажмите CREATE.

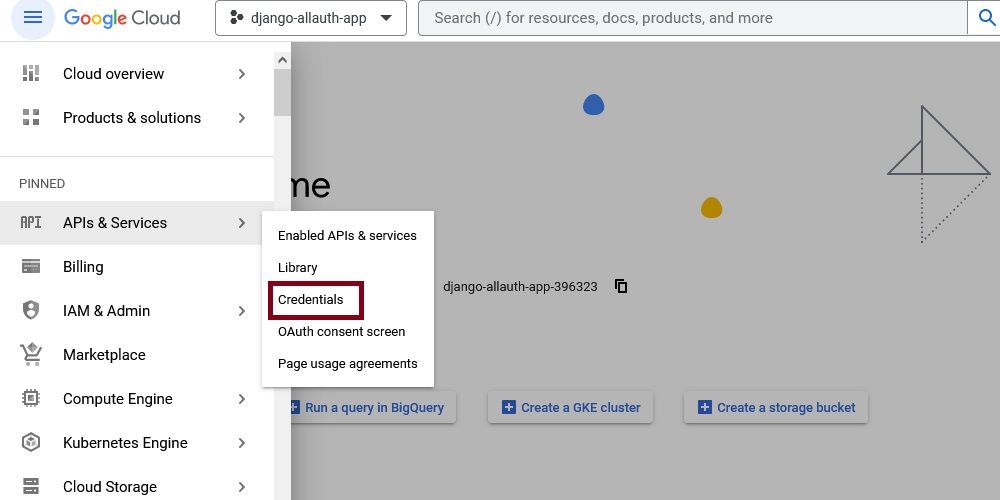

- Откройте меню → APIs & Services → Credentials.

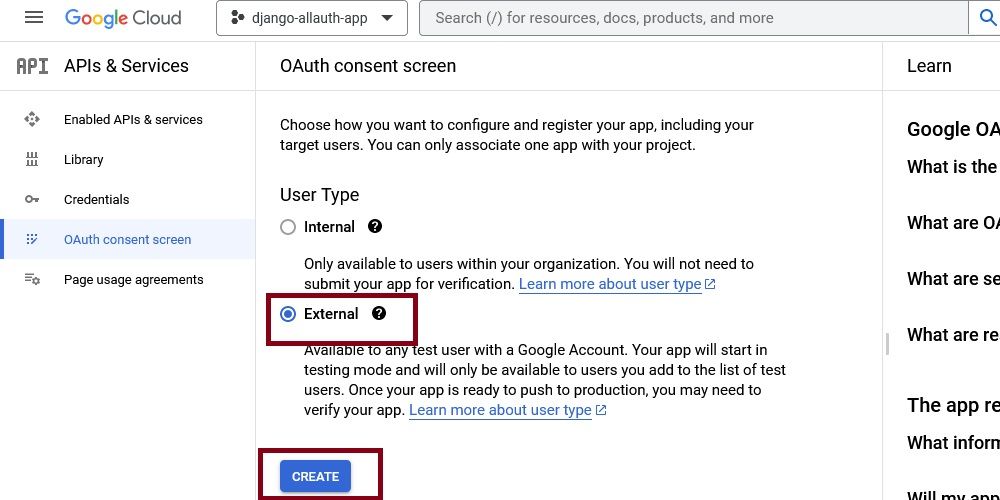

- Нажмите CONFIGURE CONSENT SCREEN и выберите External.

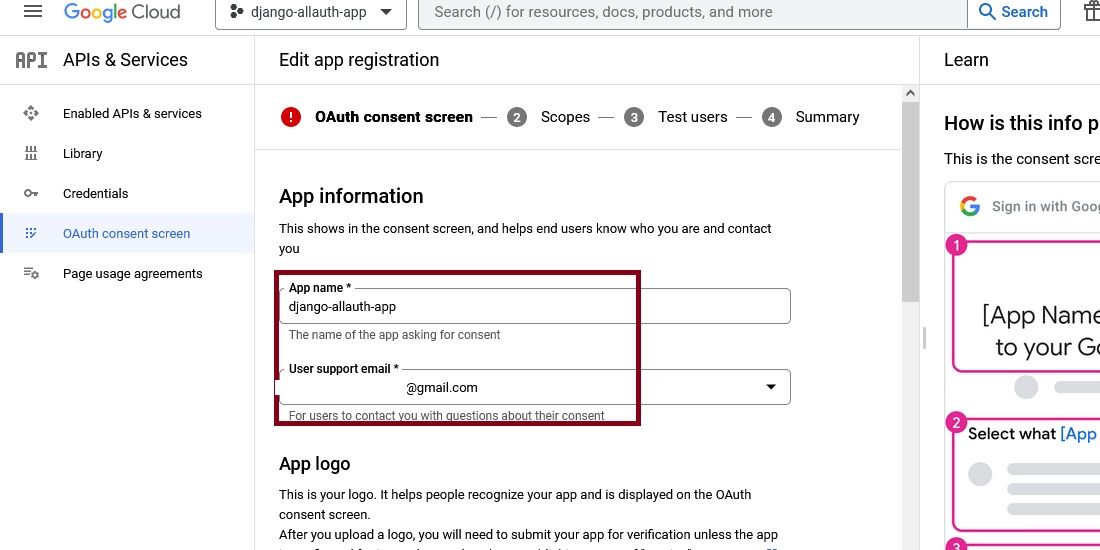

- Заполните имя приложения и контактный email, сохраните.

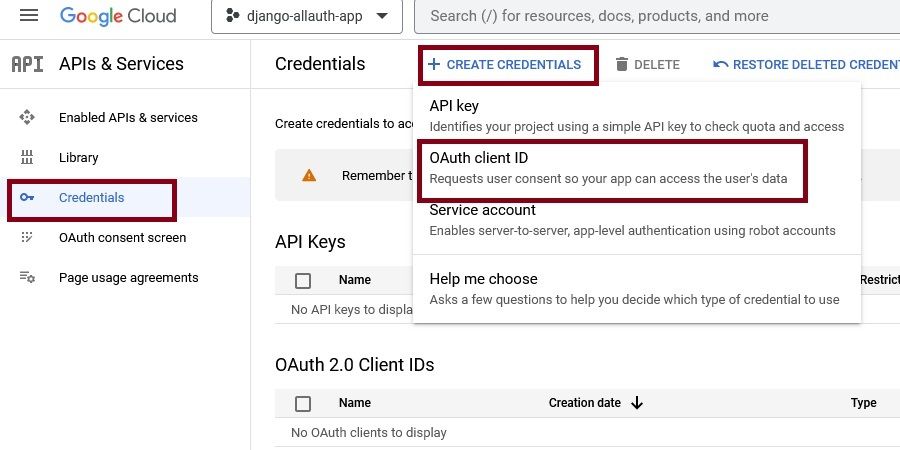

- В Credentials выберите CREATE CREDENTIALS → OAuth client ID.

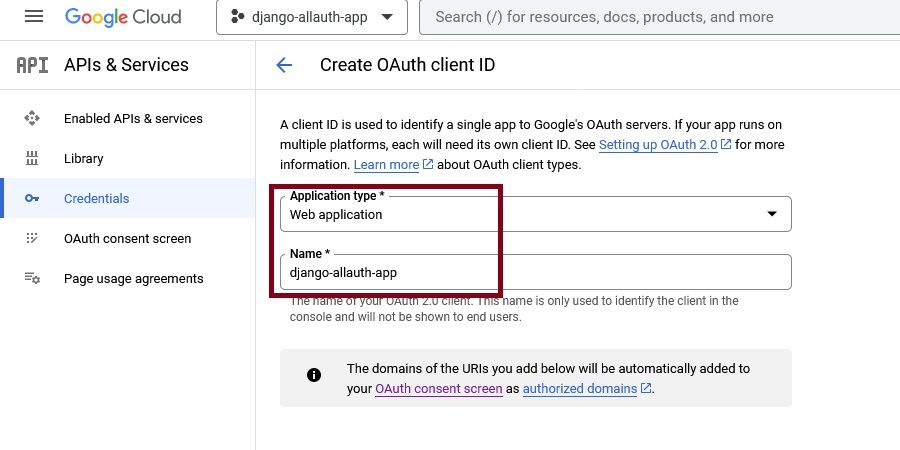

- Выберите Application type = Web application, укажите имя.

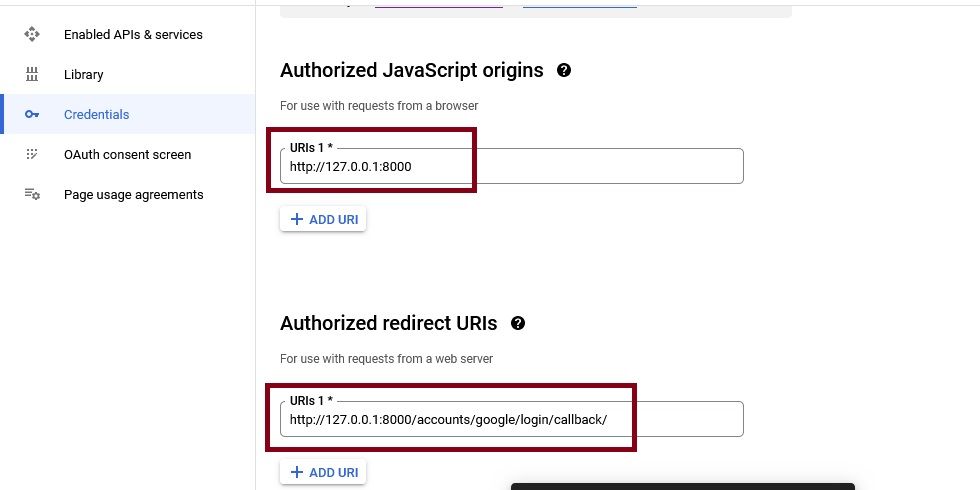

- Укажите Authorized JavaScript origins и Authorized redirect URIs. Для разработки Redirect URI обычно: http://127.0.0.1:8000/accounts/google/login/callback/

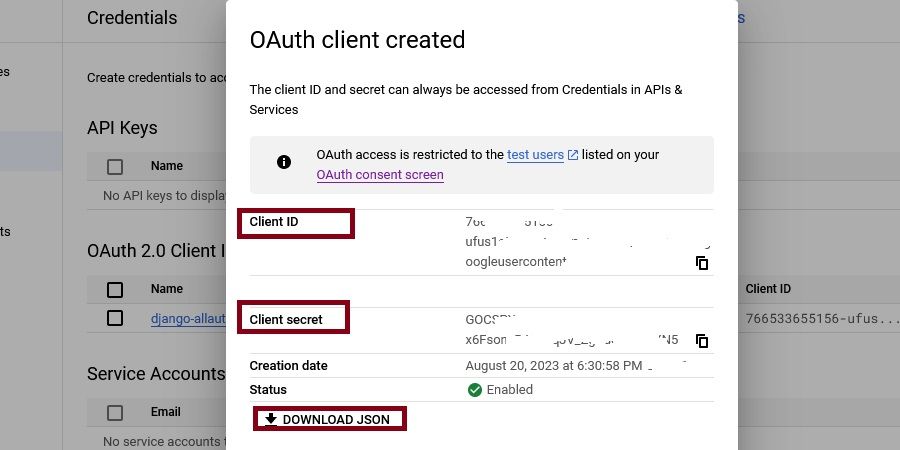

- Нажмите CREATE и скопируйте Client ID и Client secret (или скачайте JSON).

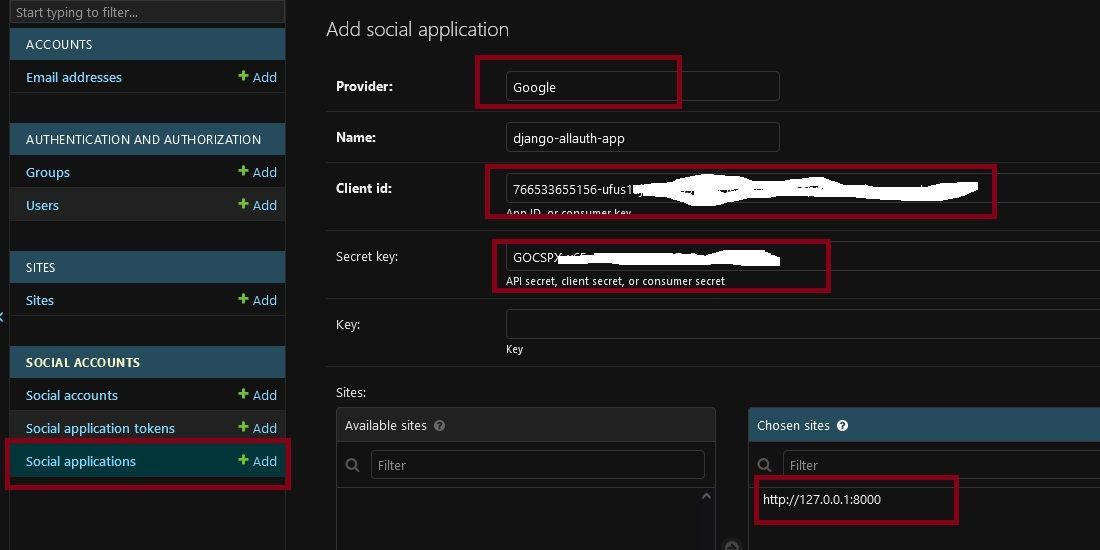

3) Зарегистрируйте Social Application в админке Django

Перейдите на http://127.0.0.1:8000/admin и откройте Social applications.

Создайте новую запись, указав:

- Provider: Google

- Name: любое понятное имя

- Client id: скопированный Client ID

- Secret key: Client secret

- Key: оставьте пустым для Google

- Sites: отметьте сайт (или сайты), к которым применяется приложение

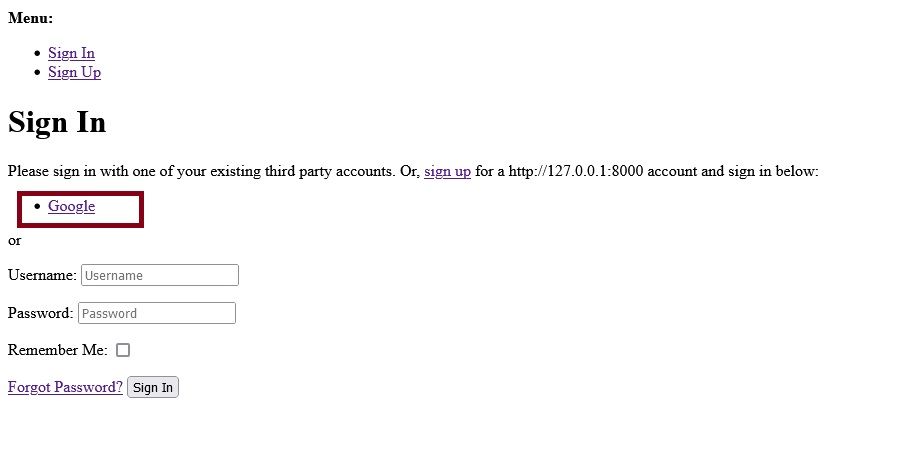

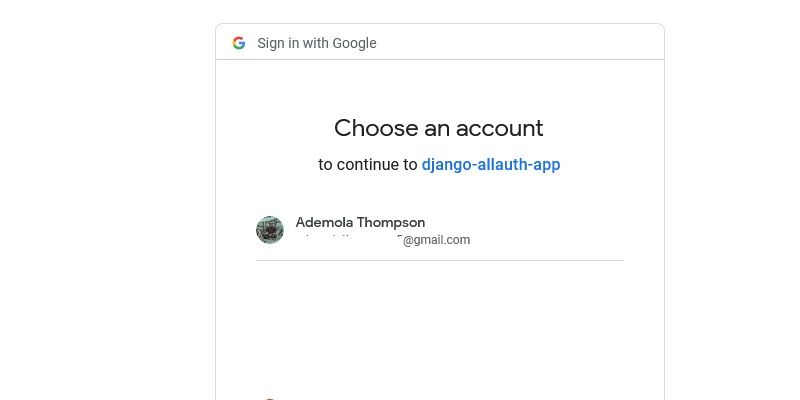

4) Протестируйте вход через Google

Выйдите из админки и откройте http://127.0.0.1:8000/accounts/login/. Вы увидите кнопку входа через Google.

Нажмите — подтвердите согласие на странице Google. После успешной авторизации вас должно перенаправить на http://127.0.0.1:8000/accounts/profile/.

Если редирект работает и профиль создаётся — базовая интеграция завершена.

Кастомизация и шаблоны

django-allauth предоставляет шаблоны по умолчанию. Вы можете заменить их, создав свои шаблоны в проекте. Например, для изменения кнопки входа создайте шаблон templates/account/login.html и подключите свою верстку.

Пример кнопки входа (фрагмент шаблона Django):

Безопасность и практики жёсткой настройки

Важно усилить безопасность при использовании социальных логинов:

- Всегда используйте HTTPS в продакшене. Redirect URI должен быть HTTPS.

- Ограничьте список Authorized JavaScript origins и Redirect URIs строго необходимыми доменами.

- Храните Client ID/Secret в переменных окружения, а не в коде (например, через django-environ или os.environ).

- Включите CSRF-защиту и проверяйте настройки SESSION_COOKIE_SECURE и CSRF_COOKIE_SECURE в продакшене.

- Настройте срок жизни сессий и автоматический выход при неактивности (SESSION_COOKIE_AGE).

- Проводите регуляционные проверки экрана согласия (scopes): запросите минимально необходимые разрешения.

- Ограничьте доверенные redirect_uri, чтобы избежать open redirect.

Пример использования переменных окружения в settings.py:

import os

SOCIALACCOUNT_PROVIDERS = {

'google': {

'SCOPE': ['profile', 'email'],

'AUTH_PARAMS': {'access_type': 'online'},

}

}

# Client ID и Secret храним через запись в админке SocialApplication или через переменные окружения

GOOGLE_CLIENT_ID = os.environ.get('GOOGLE_CLIENT_ID')

GOOGLE_CLIENT_SECRET = os.environ.get('GOOGLE_CLIENT_SECRET')Альтернативные подходы

- Использовать python-social-auth / social-auth-app-django — альтернатива allauth с акцентом на гибкость для отдельных провайдеров.

- Реализовать авторизацию через OAuth/OpenID Connect на уровне API (например, для SPA/мобильных клиентов) и использовать Django REST Framework + JWT/Token-based авторизацию.

- Использовать сторонние провайдеры идентификации (Auth0, Okta) если требуется централизованное управление аутентификацией и корпоративные требования.

Когда allauth не подходит:

- Нужна тонкая логика связывания существующих локальных аккаунтов с соцаккаунтами.

- Требуются кастомные потоки OAuth, не поддерживаемые провайдерами по умолчанию.

Отладка: распространённые проблемы и способы их решения

- Ошибка redirect_uri_mismatch: проверьте, что Redirect URI в Google точно совпадает с тем, что отправляет приложение (включая слэш на конце).

- 400 Bad Request при запросах в Google: проверьте, заданы ли необходимые scopes и корректен ли Client ID/Secret.

- Пользователь не создаётся автоматически: проверьте настройки ACCOUNT_EMAIL_VERIFICATION и SOCIALACCOUNT_AUTO_SIGNUP в settings.py.

- Невозможность зайти в админку: убедитесь, что AUTHENTICATION_BACKENDS содержит django.contrib.auth.backends.ModelBackend.

- В проде — 401/403 ошибки при callback: убедитесь, что приложение обслуживает HTTPS и настройка ALLOWED_HOSTS включает нужный хост.

Критерии приёмки

- Пользователь может зайти через кнопку «Войти через Google» и быть перенаправлен на /accounts/profile/.

- В админке присутствует запись Social Application с заполненными Client ID и Secret.

- Redirect URI в настройках Google совпадает с используемым в приложении.

- В продакшене все редиректы работают через HTTPS.

- Секреты не хранятся в кодовой базе и доступны в переменных окружения.

Роль‑ориентованные чек‑листы

Для разработчика:

- Установить django-allauth и зависимости.

- Добавить провайдеры в INSTALLED_APPS.

- Добавить AUTHENTICATION_BACKENDS и SITE_ID.

- Добавить urls include(‘allauth.urls’).

- Зарегистрировать Social Application в админке.

- Протестировать вход на локальном окружении.

Для DevOps / системного администратора:

- Настроить HTTPS и сертификаты.

- Добавить переменные окружения для секретов в систему развертывания.

- Ограничить CORS/Origins до доверенных доменов.

- Проверить ALLOWED_HOSTS и настройки сессий/куки.

Тест‑кейсы и приёмка

Тест: успешный вход через Google (позитивный сценарий).

- Шаги: открыть /accounts/login/, нажать “Войти через Google”, выбрать аккаунт.

- Ожидание: пользователь возвращается на /accounts/profile/ и создаётся запись в auth_user.

Тест: mismatch redirect URI.

- Шаги: изменить Redirect URI в Google на другой путь, попытаться авторизоваться.

- Ожидание: Google возвращает код ошибки о несоответствии redirect URI.

Тест: отсутствие Client secret.

- Шаги: удалить Secret в Social Application, попытаться авторизоваться.

- Ожидание: авторизация не проходит; в логах видна ошибка конфигурации.

Mini‑методология развёртывания (шаблон)

- Подготовка: настроить staging-окружение с HTTPS и доменом.

- Зарегистрировать OAuth-клиент в Google для staging-домена.

- Добавить Social Application в staging-админку с соответствующими Client ID/Secret.

- Провести smoke-тесты входа через Google, GitHub и т.д.

- Перенести конфигурацию в продакшен, обновив OAuth-конфигурации и переменные окружения.

- Мониторинг: отслеживать метрики успешных/неудачных входов и ошибки callback.

Соображения по приватности и соответствию (GDPR)

- Собирайте только необходимые поля: имя, email и идентификатор провайдера.

- Ясно указывайте в политике конфиденциальности, какие данные вы запрашиваете у провайдера и как храните их.

- Позаботьтесь о возможности удаления данных пользователя по запросу.

Важно: при хранении email и профилей пользователей выполняйте требования локального законодательства и корпоративных политик.

Примеры конфигурации: полезные сниппеты

settings.py (важные опции):

ACCOUNT_EMAIL_VERIFICATION = 'optional' # 'mandatory' | 'none' | 'optional'

SOCIALACCOUNT_QUERY_EMAIL = True

SOCIALACCOUNT_AUTO_SIGNUP = True

LOGIN_REDIRECT_URL = '/accounts/profile/'

SESSION_COOKIE_SECURE = True

CSRF_COOKIE_SECURE = TrueШаблон кнопки входа (Django template):

{% load socialaccount %}

G Войти через Google

Mermaid-диаграмма: выбор стратегии авторизации

flowchart TD

A[Нужен social login?] -->|Да| B{Требования}

B -->|Простая интеграция| C[django-allauth]

B -->|Гибкая кастомизация| D[social-auth]

B -->|Корп. SSO / compliance| E[Auth0/Okta]

A -->|Нет| F[Стандартная аутентификация Django]Когда социальная аутентификация не подходит

- Если ваша аудитория не пользуется внешними провайдерами.

- Если нужно полностью контролировать процесс аутентификации и хранить пароли локально.

- Если вы обязаны собирать дополнительные данные при регистрации, которые сложно синхронизировать с профилями провайдеров.

Чек‑лист перед запуском в продакшен

- HTTPS настроен и проверен.

- Redirect URI в консоли провайдера совпадают с продакшен-адресами.

- Client secrets хранятся в защищённом хранилище.

- Ограничены scopes и права доступа.

- Политика конфиденциальности обновлена.

Короткое резюме

Социальная аутентификация через django-allauth — быстрый и надёжный способ добавить вход через Google и другие провайдеры. Правильная настройка включает добавление провайдера в INSTALLED_APPS, регистрацию OAuth-клиента в Google, создание Social Application в админке и строгую конфигурацию безопасности. Тестируйте на staging и соблюдайте требования безопасности и приватности.

Важно: всегда используйте HTTPS в продакшене и храните секреты вне репозитория.

FAQ

В: Нужно ли хранить Client ID и Client Secret в коде?

Нет. Секреты хранятся в переменных окружения или в секретных менеджерах и не должны быть в репозитории.

В: Поддерживает ли allauth авторизацию через другие провайдеры кроме Google?

Да. Поставляются провайдеры для GitHub, Facebook, Twitter (X) и др. Можно подключить дополнительные пакеты-провайдеры.

В: Что делать, если get_current_site возвращает не тот сайт?

Проверьте записи в админке Sites и SITE_ID в settings.py. В случае нескольких сайтов настройте для каждого Social Application соответствующие значения.

Похожие материалы

Заменить HDD на SSD в ноутбуке — руководство

Отключить цензуру ругательств в голосовом вводе Android

OAuth 2.0 в Express через GitHub

My Nintendo Gold Points: как зарабатывать и тратить

nOS для Nintendo Switch: превратите консоль в мини‑ПК